لمهندسي أمان الذكاء الاصطناعي ومحترفي DevSecOps الذين يديرون عمليات سير العمل المؤتمتة, CVE-2025-68668-68668 يمثل فشلًا فادحًا في طبقات العزل في تنسيق الذكاء الاصطناعي الحديث.

مع اعتماد المؤسسات بشكل متزايد على ن8 ن لربط نماذج اللغة الكبيرة (LLMs) وقواعد البيانات المتجهة وواجهات برمجة التطبيقات الداخلية معًا، تصبح سلامة بيئة تنفيذ سير العمل أمرًا بالغ الأهمية. تُظهر هذه الثغرة، وهي ثغرة خطيرة تتمثل في تجاوز وضع الحماية في عقدة كود n8n Python Code N8n، سبب صعوبة تأمين "وضع الحماية" في البيئات المفسرة.

تشريح فيروس CVE-2025-68668

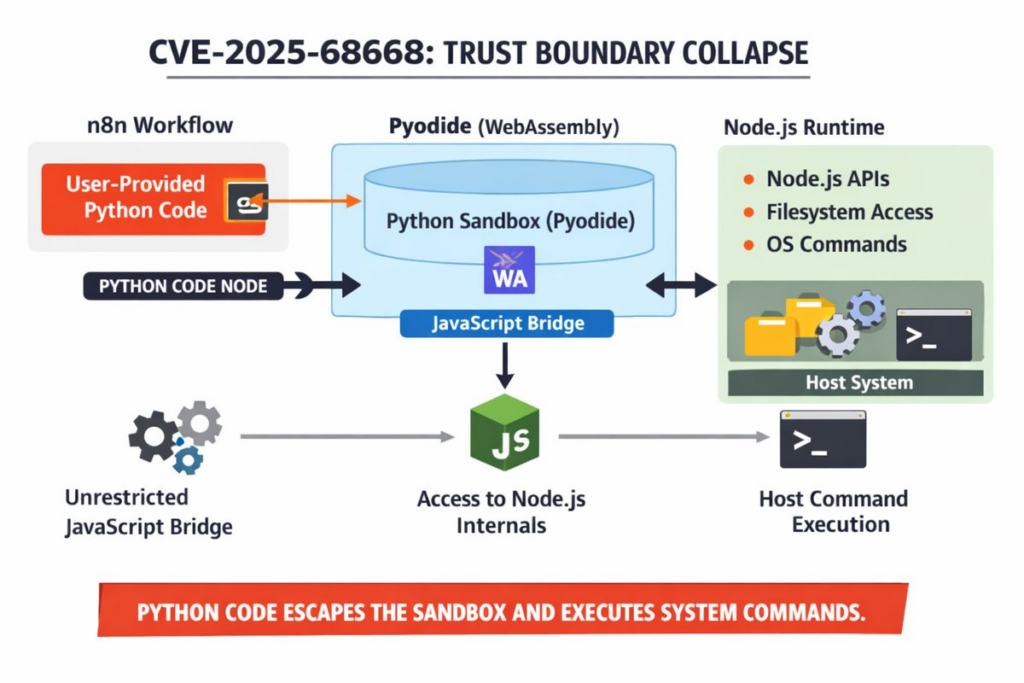

في جوهرها، فإن CVE-2025-68668 (CVSS 9.9) هو فشل آلية الحماية التي تؤثر على إصدارات n8n من 1.0.0 حتى 2.0.0. يستهدف على وجه التحديد تطبيق عقدة كود بايثون بالاعتماد على بايودايدمنفذ من CPython إلى WebAssembly/Emscripten.

في حين أن Pyodide مصمم لتشغيل Python بأمان داخل البيئات المقيدة، إلا أن التنفيذ داخل الواجهة الخلفية n8n فشل في فرض حدود العزل بشكل صارم.

آلية التجاوز التقني

تسمح الثغرة الأمنية لـ مستخدم مصادق عليه (مع امتيازات إنشاء/تعديل سير العمل) للخروج من بيئة Pyodide. في الإعداد الآمن القياسي، يجب أن تقيد عقدة كود Python Code Node الوصول إلى المكتبات القياسية للمضيف، وتحديدًا os, عملية فرعيةو نظام.

ومع ذلك، في الإصدارات الضعيفة، تسمح آلية الاستيراد للمهاجمين بالوصول إلى غلاف النظام المضيف الأساسي. من خلال صياغة حمولة Python محددة داخل محرر سير العمل، يمكن للمهاجمين تنفيذ أوامر عشوائية بنفس امتيازات عملية n8n نفسها (غالبًا ما تكون جذرًا في بيئات Dockerized).

نبذة عن نقاط الضعف:

| الميزة | التفاصيل |

|---|---|

| معرّف CVE | CVE-2025-68668-68668 |

| المكون المستهدف | ن8ن عقدة كود بايثون (بايودايد) |

| نوع الضعف | تجاوز صندوق الرمل/التنفيذ الاحترازي |

| درجة CVSS | 9.9 (حرج) |

| المتجهات | الشبكة (مصادق عليه) |

| التأثير | تسوية المضيف الكامل |

تحليل الشيفرة البرمجية: وضع مفهوم الاستغلال

ملاحظة: كتلة التعليمات البرمجية التالية هي للتحليل التعليمي والدفاعي. لا تستخدم هذا ضد الأنظمة التي لا تملكها.

تستفيد الثغرة من القدرة على الوصول إلى نظام ملفات المضيف أو معالجة العمليات على الرغم من غلاف Pyodide. يتضمن منطق التجاوز النموذجي إعادة استيراد الوحدات المقيّدة أو الاستفادة من ياءات الواجهة (إذا كانت مكشوفة) للربط مرة أخرى إلى سياق مضيف Node.js.

بايثون

`# التمثيل المفاهيمي لمنطق الهروب من صندوق الرمل

في مثيل n8n الضعيف، يفشل العزل في حظر استدعاءات نظام معين.

جرب # محاولة الوصول إلى متغيرات بيئة المضيف أو نظام الملفات استيراد نظام التشغيل os استيراد عملية فرعية

# إذا كان صندوق الحماية فعالاً، فسيؤدي ذلك إلى ظهور خطأ إذن أو خطأ استيراد

# في CVE-2025-68668، يتم تنفيذ ذلك بنجاح على المضيف.

الإخراج = subprocess.check_output(['whoami'])

طباعة(f"صندوق الرمل معطل. المستخدم: {output.decode('utf-8')})")

# يمكن للمهاجمين بعد ذلك تفريغ ملفات .env التي تحتوي على مفاتيح OpenAI/AWS

# malicious_payload = subprocess.check_output(['cat', '/home/node/.n8n/config'])

باستثناء الاستثناء كـ e: طباعة("بيئة آمنة أو مصححة.")

أهمية ذلك بالنسبة لمهندسي أمن الذكاء الاصطناعي

هذه ليست مجرد ثغرة في الويب القياسية؛ إنها مخاطر سلسلة التوريد لوكلاء الذكاء الاصطناعي.

- حصاد بيانات الاعتماد: تدفقات عمل n8n هي كنوز دفينة من الأسرار عالية القيمة: مفاتيح OpenAI API، وبيانات اعتماد Pinecone vector DB، ورموز الوصول إلى AWS. يمنح الاستغلال الناجح وصولاً فورياً إلى متغيرات البيئة هذه.

- التسمم النموذجي: يمكن للمهاجمين الذين يستخدمون RCE اعتراض البيانات المتدفقة إلى خطوط أنابيب RAG (التوليد المعزز للاسترجاع)، مما يؤدي إلى تسميم نافذة السياق أو تغيير مخرجات النموذج قبل أن تصل إلى المستخدم النهائي.

- الحركة الجانبية: نظرًا لأن n8n غالبًا ما تكون داخل VPC للوصول إلى قواعد البيانات الداخلية، تعمل العقدة المخترقة كنقطة محورية مثالية للحركة الجانبية في الشبكة الداخلية.

التحقق من صحة التهديد بالاختبار الآلي للتحقق من صحة التهديد

يمثل الكشف عن CVE-2025-68668 تحديًا لأدوات فحص الثغرات التقليدية. غالبًا ما تبحث أدوات DAST (اختبار أمان التطبيق الديناميكي) القياسية عن رؤوس الإصدارات أو رموز أخطاء HTTP البسيطة. فهي تفتقر إلى المنطق اللازم للمصادقة، وإنشاء سير عمل، وحقن مقتطف بايثون، والتحقق مما إذا كان الرمز البرمجي قد تم تنفيذه على المضيف.

هذا هو المكان اختبار الاختراق القائم على الذكاء الاصطناعي يصبح ضرورياً.

بنليجنت يستفيد من عوامل الذكاء الاصطناعي المستقلة التي تحاكي سلوك مهندس الأمن البشري. بدلاً من الاعتماد على التواقيع الثابتة، يمكن لوكلاء Penligent:

- وضع السياق: افهم أن الهدف هو مثيل n8n.

- المصادقة: استخدم بيانات الاعتماد المتوفرة للوصول إلى محرر سير العمل.

- توليف الحمولات: توليد شيفرة بايثون ديناميكيًا بهدف اختبار حدود صندوق الرمل بأمان (على سبيل المثال، محاولة قراءة ملف مؤقت غير حساس).

- تحقق من ذلك: قم بتحليل مخرجات التنفيذ لتأكيد ما إذا كان قد تم تجاوز صندوق الحماية بالفعل، مما يؤدي إلى التخلص من النتائج الإيجابية الخاطئة الشائعة في الماسحات الضوئية القديمة.

من خلال دمج Penligent في عمليات تدقيق CI/CD أو عمليات التدقيق الأمني المنتظمة، فإنك تضمن اكتشاف الثغرات الأمنية المنطقية مثل CVE-2025-68668 قبل أن يتم استغلالها في الإنتاج.

استراتيجيات المعالجة والتخفيف من الآثار

لتأمين البنية التحتية لأتمتة الذكاء الاصطناعي لديك ضد CVE-2025-68668، يلزم اتخاذ إجراء فوري.

1. الترقية فوراً

الإصلاح الأساسي هو ترقية n8n إلى الإصدار 2.0.0 أو أعلى. قام فريق n8n بإعادة هيكلة نموذج تنفيذ Python بالكامل في الإصدار 2.0 لتوفير مشغل بايثون أصلي آمن افتراضيًا.

2. تعطيل عقد كود بايثون (مؤقت)

إذا لم تكن الترقية ممكنة على الفور، يمكنك التخفيف من المخاطر عن طريق تعطيل نوع العقدة الضعيفة عبر متغيرات البيئة:

باش

# تعطيل دعم Python في عقدة التعليمات البرمجية تصدير N8N_PYTHON_ENABLED=خطأ

3. تقييد أذونات سير العمل

نظرًا لأن هذه ثغرة أمنية موثوقة، قم بتطبيق مبدأ الامتيازات الأقل (PoLP). تأكد من أن المهندسين الموثوق بهم فقط لديهم أذونات "منشئ سير العمل". قم بتدقيق قائمة المستخدمين على الفور.

الخاتمة

يُعتبر CVE-2025-68668 بمثابة تذكير صارخ بأننا عندما نستخلص التعقيدات باستخدام أدوات الذكاء الاصطناعي منخفضة التعليمات البرمجية، فإننا نقدم طبقات جديدة من المخاطر. وتتطلب طبيعة "الصندوق الأسود" لتنفيذ التعليمات البرمجية في صندوق الرمل التحقق الصارم والمستمر من الصحة.

بالنسبة لمهندس الأمن الحديث، فإن الاعتماد على إدارة التصحيح أمر ضروري ولكنه غير كافٍ. اعتماد المنصات الأمنية الهجومية الآلية مثل Penligent.ai يسمح للمؤسسات باختبار مرونة عمليات التكامل المعقدة هذه بشكل مستمر، مما يضمن بقاء وكلاء الذكاء الاصطناعي خادمين وليس مخربين محتملين.