يشغل ووردبريس أكثر من 40% من الويب العام، مما يجعل سطح تسجيل الدخول الخاص به أحد أكثر نقاط نهاية المصادقة المستهدفة باستمرار على الإنترنت. وفقًا لوثائق ووردبريس الأمنية، تظل القوة الغاشمة وحشو بيانات الاعتماد من بين أكثر أنماط الهجوم شيوعًا ضد

wp-login.phpوxmlrpc.php(developer.wordpress.org).

يركز هذا المقال على نمذجة الهجوم الواقعيوليس الاستغلال لارتكاب مخالفات. كل تقنية تمت مناقشتها هنا في إطار المصادقة الدفاعية، ومحاكاة الفريق الأحمر، والتحصين الأمني.

لماذا يظل تسجيل الدخول إلى ووردبريس هدفًا عالي القيمة

تكشف آلية تسجيل الدخول إلى ووردبريس العديد من الخصائص الجذابة للمهاجمين:

- نقطة نهاية يمكن التنبؤ بها (

/wp-login.php) - قاعدة كبيرة مثبتة مع وضع أمني غير متسق

- إعادة الاستخدام المتكرر لبيانات الاعتماد الضعيفة أو المسربة

- ميزات قديمة اختيارية مثل XML-RPC

على عكس استغلال يوم الصفر، فإن هجمات تسجيل الدخول منخفضة التكلفة، وكبيرة الحجم، وفعالة إحصائيًا. تتحرى شبكات الروبوتات واسعة النطاق بشكل روتيني صفحات تسجيل الدخول إلى ووردبريس بحثًا عن بيانات اعتماد ضعيفة، وغالبًا ما تمتزج مع أنماط حركة المرور العادية.

يقر ووردبريس نفسه بأن هجمات القوة الغاشمة أمر لا مفر منه ويجب تخفيفها من خلال ضوابط متعددة الطبقات بدلاً من الغموض (developer.wordpress.org).

نظرة عامة على سطح الهجوم: wp-login.php و xmlrpc.php

تهيمن نقطتا نهاية على إساءة استخدام مصادقة WordPress:

wp-login.php

تتعامل نقطة النهاية هذه مع عمليات تسجيل الدخول التفاعلية وهي مستهدفة بشكل كبير من قبل:

- تخمين أوراق الاعتماد

- حشو أوراق الاعتماد

- تعداد اسم المستخدم عبر سلوك الاستجابة

يبدو طلب تسجيل الدخول النموذجي كما يلي:

http

POST /wp-login.php HTTP/1.1 نوع المحتوى: التطبيق/x-www-form-urlencoded log=admin&pwwd=password123&wp-submit=Log+Lin

يعتمد المهاجمون على الأتمتة بدلاً من التطور.

xmlrpc.php

يتيح XML-RPC النشر عن بعد والمصادقة على غرار واجهة برمجة التطبيقات. كما أن النظام.multicall الميزة المسموح بها تاريخياً تضخيم محاولات القوة الغاشمة في طلب واحد.

وثّقت العديد من الإرشادات وتقارير الحوادث إساءة استخدام XML-RPC كمضاعف قوة لهجمات كلمات المرور (CERT).

محاكاة هجمات تسجيل الدخول إلى ووردبريس باستخدام كالي لينكس (اختبار معتمد فقط)

يُستخدم نظام Kali Linux على نطاق واسع في اختبارات الاختراق الاحترافية نظرًا لأدواته المنسقة وبيئته الخاضعة للرقابة (kali.org).

WPScan: التعداد واختبار بيانات الاعتماد

WPScan هو ماسح ضوئي يركّز على ووردبريس ويحتفظ به باحثو الأمن في Automattic (kali.org).

باش

wpscan --url --enumerate u

يقوم هذا الأمر بتعداد أسماء المستخدمين القابلة للاكتشاف علنًا، والتي غالبًا ما تكون الخطوة الأولى في نمذجة هجمات تسجيل الدخول.

اختبار الاعتماد (بإذن فقط):

باش

wpscan --url \\\\ -- أسماء المستخدمين admin \\ \ - كلمات السر wordlist.txt

يحترم WPScan حدود المعدل ويسجل المحاولات الفاشلة، مما يجعله مناسبًا للاختبارات الخاضعة للرقابة.

هيدرا: اختبار المصادقة المستند إلى النموذج

Hydra هي أداة اختبار تسجيل دخول للأغراض العامة قادرة على محاكاة نموذج HTTP (en.wikipedia.org).

هيدرا -l admin -P rockyou.txt target.example http-post-form \\"/wp-login.php:log=^USER^&pwwd=^PASS^&wp-submit=Log+In:Invalid username"

هذا يحاكي سلوك تخمين بيانات الاعتماد في العالم الحقيقي ويسلط الضوء على أهمية الحد من المعدل واكتشاف الحالات الشاذة.

مثال الدفاع 1: الحد من معدل تسجيل الدخول على مستوى التطبيق

يظل تحديد المعدل هو أكثر وسائل التخفيف فعالية ضد هجمات القوة الغاشمة.

تحكم مبسط على مستوى ووردبريس:

ص

إضافة_فلتر('مصادقة'، دالة($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR']؛*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

إذا ($attempts > 5) {

wp_die('عدد كبير جدًا من محاولات تسجيل الدخول.');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

إرجاع $user;

}, 30, 3);

وهذا يوضح المبدأ: تتبع الحالة + التأخير القسري.

مثال دفاعي 2: الحماية على مستوى الخادم لـ wp-login.php

يجب ألا يعتمد الدفاع على منطق التطبيق فقط.

مثال NGINX:

نغينكس

الموقع = / / wp-login.php {limit_req zone= تسجيل الدخول الاندفاع=5 nodelay؛ }

تقلل عناصر التحكم على مستوى الخادم بشكل كبير من إنتاجية الهجوم قبل تنفيذ PHP.

سياق مكافحة التطرف العنيف: لماذا أمان تسجيل الدخول ليس نظريًا

على الرغم من أن هجمات القوة الغاشمة لا ترتبط دائمًا بشكل مباشر بمكافحات التطرف العنيف، إلا أن نقاط ضعف مصادقة ووردبريس تظهر بشكل متكرر في قواعد بيانات الثغرات الأمنية بسبب سلوك المكوّنات الإضافية أو العيوب المنطقية.

على سبيل المثال:

- CVE-2023-2745 حالات تجاوز المصادقة المتضمنة في إضافات ووردبريس التي تتعامل مع أدوار المستخدمين بشكل غير صحيح (nvd.nist.gov).

- أدت العديد من الحوادث المتعلقة بـ XML-RPC إلى اختراق بيانات الاعتماد دون استغلال الثغرات الأساسية في WordPress.

تعزز هذه الحالات درسًا أساسيًا: تبدأ معظم اختراقات WordPress بفشل المصادقة، وليس تلف الذاكرة.

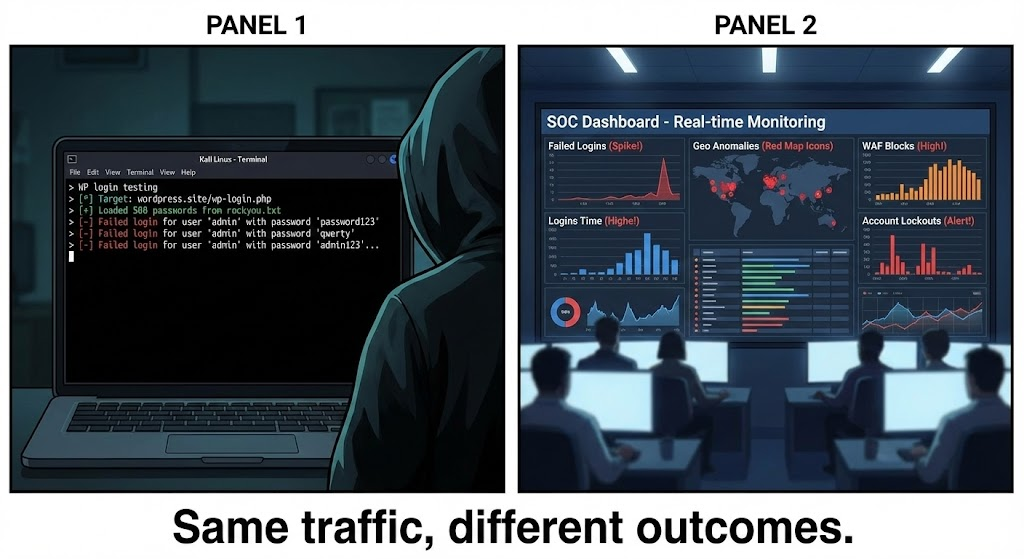

الإشارات التشغيلية والكشف

يجب أن تراقب فرق الأمن عن:

- عمليات تسجيل الدخول الفاشلة المتكررة من عناوين IP متناوبة

- طلبات XML-RPC الزائدة

- محاولات تسجيل الدخول خارج الأنماط الجغرافية أو الزمنية العادية

غالبًا ما تكون هذه المؤشرات أكثر موثوقية من التنبيهات القائمة على التوقيع.

أين تتناسب الأتمتة والذكاء الاصطناعي

يتحقّق الاختبار اليدوي من صحة الافتراضات، لكن التوسع يتطلب الأتمتة. منصات اختبار الاختراق القائمة على الذكاء الاصطناعي مثل بنليجنت التركيز على ربط مسارات هجوم المصادقة وسلوك وقت التشغيل والثغرات الدفاعية عبر البيئات.

بدلاً من استبدال أدوات مثل WPScan، تهدف هذه المنصات إلى تنظيم محاكاة الهجمات وتحديد أولوياتهامساعدة الفرق على تركيز المعالجة على مسارات تسجيل الدخول التي تمثل مخاطر حقيقية.

يتماشى هذا النهج مع ممارسات AppSec الحديثة حيث التحقق المستمر يحل محل الاختبار الدوري.

الخاتمة: من "الاختراق" إلى وضع أمني قابل للقياس

البحث عن اختراق ووردبريس تسجيل الدخول إلى ووردبريس كالي لينكس يعكس اهتمامًا عمليًا: ما مدى هشاشة طبقة التوثيق الخاصة بي تحت ضغط الهجوم الواقعي؟

من خلال نمذجة الهجمات بشكل مسؤول، والتحقق من صحة الدفاعات باستخدام نظام Kali Linux، وفرض ضوابط متعددة الطبقات على مستوى التطبيقات والبنية التحتية، يمكن للمؤسسات أن تقلل بشكل كبير من مخاطر اختراق WordPress.

لا يتمثل الهدف في إيقاف جميع محاولات تسجيل الدخول-ولكن جعل التسوية الناجحة غير محتملة من الناحية الإحصائية.