أصبح Pentest GPT شيئين مختلفين في آن واحد

البحث عن اختبار خماسي gpt اليوم وستواجه على الفور مشكلة في التسمية. من ناحية، لا تزال العبارة تشير إلى PentestGPTوهو النظام الأكاديمي الذي تم تقديمه في مؤتمر USENIX Security 2024، والذي تم الحفاظ عليه كمشروع مفتوح المصدر. من ناحية أخرى، توسعت هذه التسمية إلى تسمية أوسع في السوق لأي نظام يجمع بين نموذج لغوي كبير مع الماسحات الضوئية، وأدوات الويب، وتنفيذ المحطات، ومنطق الاستغلال، وتتبع الحالة، وإعداد التقارير. هذا التقسيم ليس من التوافه الدلالية. إنه الفرق بين مناقشة قطعة أثرية بحثية محددة ومناقشة فئة منتجات كاملة. تعكس النتائج العامة المرئية حاليًا للمصطلح هذا الغموض بالضبط: المشروع الرسمي، وروابط البحث، والمقالات التوضيحية من البائعين، والمقارنات الأحدث التي تتعامل مع "pentest gpt" كاختصار لاختبار الاختراق بمساعدة الذكاء الاصطناعي بشكل عام. (جيثب)

هذا الغموض مهم لأنه يخلق توقعات سيئة في كلا الاتجاهين. فبعض القراء لا يزالون يتخيلون نظاماً ذا طلب واحد يمكنه "اختراقك" دون قيود، وهذا ليس ما زعمته ورقة PentestGPT الأصلية. ويرفض آخرون الفئة بأكملها على أنها تسويقية لأنهم رأوا الكثير من أغلفة الدردشة على الماسحات الضوئية القديمة. كلا رد الفعلين يغيب عن الواقع الهندسي. فنظام Pentest GPT الجاد ليس "مجرد نظام Pentest GPT مع موجه قراصنة" ولا هو مشغل سحري مستقل يجعل العمل الأمني البشري عفا عليه الزمن. الطريقة الأفضل لتأطير هذه الفئة هي: نظام ذكاء اصطناعي يقع بين البيانات المستهدفة وأدوات الأمان والنية البشرية وجمع الأدلة، ويحاول الانتقال من الملاحظات الأولية إلى النتائج التي تم التحقق منها بأقل احتكاك من سير العمل اليدوي البحت. (أيكيدو)

ولهذا السبب أيضًا تستمر العبارة في جذب النقرات. تعتمد أنماط العناوين المرئية للعامة حول الكلمة الرئيسية بشكل متكرر على نفس أسئلة القارئ: ما هو اختبار Pentest GPT في الواقع، وكيف يغير الذكاء الاصطناعي اختبار الاختراق، وما إذا كان مستقلًا أو لا يزال بقيادة بشرية، وكيف يقارن مع البدائل، وأي الأنظمة تتجاوز اقتراحات الأوامر إلى التحقق الحقيقي. هذه ليست خيارات عناوين اعتباطية. إنها الأسئلة التي يطرحها الممارسون في الواقع عندما يحاولون الفصل بين نموذج أولي بحثي، ومساعد مساعد مدمج في المتصفح، ومنصة تحقق من الصحة مُنتجة. (أيكيدو)

لماذا لا تزال ورقة PentestGPT الأصلية مهمة حتى الآن؟

لا يزال عمل PentestGPT الأصلي هو نقطة الانطلاق القانونية لأنه قام بشيء طمسته العديد من المقالات اللاحقة: فقد ذكر كلاً من الوعد و وضع الفشل للاختبار الخماسي القائم على LLM في نفس الوقت. وجدت الورقة البحثية أن النماذج اللغوية الكبيرة غالبًا ما كانت قوية في المهام الفرعية مثل استخدام أدوات الاختبار، وتفسير مخرجاتها، واقتراح الإجراءات اللاحقة. لكنها وجدت أيضًا أن هذه النماذج واجهت صعوبة في الحفاظ على فهم متكامل لسيناريو الاختبار الكلي مع زيادة طول سير العمل وزيادة حالته. وقد تم تقديم PentestGPT نفسه كاستجابة لهذا القيد بالتحديد، مع ثلاث وحدات ذاتية التفاعل مصممة لتقليل فقدان السياق عبر المشاركة. ذكرت الورقة البحثية تحسن في إنجاز المهام بنسبة 228.6 في المائة مقارنة بـ GPT-3.5 على أهدافها القياسية. (arXiv)

لا تزال هذه البنية حديثة بشكل مدهش. يصف موقع PentestGPT الإلكتروني إطار العمل على أنه ثلاث وحدات لـ التفكير المنطقي, الجيلو التحليلويربطها صراحةً بالتخطيط الاستراتيجي وتنفيذ الأوامر وتحليل المخرجات. بعبارة أخرى، لم يكن المشروع أبدًا "روبوت محادثة يعرف الأمان". لقد كانت محاولة لتفكيك الاختبار الخماسي إلى حلقات يمكن لنظام LLM إدارتها بشكل أكثر موثوقية من الموجه الأحادي. كما يؤطر الموقع الحالي الإصدار الأحدث على أنه وكيليك v1.0 الاتجاه، مع التنفيذ المستقل، واستمرار الجلسات، وبيئة Docker أولاً. (PentestGPT)

يُظهر مستودع GitHub الحالي مدى تطور هذا النموذج الأولي في الأماكن العامة. اعتبارًا من مارس 2026، يسرد الريبو حوالي 12.1 ألف نجمة, 2.1 ألف شوكةو v1.0.0 آخر إصدار بتاريخ ديسمبر 24, 2025. تؤكد "README" الآن على "الترقية الوكيلة"، واستمرار الجلسة، وعزل Docker أولاً، ودعم توجيه LLM المحلي، وعامل قياس الأداء مع تقرير معدل نجاح 86.5 في المئة في 90 من أصل 104 من معايير التحقق من صحة XBOW في مجموعة التحقق الخاصة بالمشروع. إن أرقام GitHub هذه هي أرقام مُبلّغ عنها من قبل المشرفين وليست تقييمًا مستقلًا من طرف ثالث، لكنها تُظهر شيئًا مهمًا: PentestGPT ليست ورقة ميتة. فقد ظلت نقطة مرجعية حية لكيفية تفكير الناس في تدفقات العمل الهجومية القائمة على الذكاء الاصطناعي. (جيثب)

المشروع مهم أيضًا من الناحية التاريخية لأنه جعل هذه الفئة مقروءة. فقبل PentestGPT، كان الكثير من النقاش العام حول "اختبار الذكاء الاصطناعي الخماسي" إما مستقبلياً غامضاً أو عروضاً توضيحية برمجية معزولة. أعطت الورقة البحثية للمجال مفردات: سير العمل متعدد الخطوات، والاحتفاظ بالسياق، والتخصص في المهام الفرعية، وفكرة أن النموذج ليس هو المنتج بحد ذاته. لا يزال هذا الإطار قائمًا. تختلف الأنظمة الأفضل اليوم عن ورقة 2024 في الصقل والأدوات والضمانات التشغيلية، لكنها لا تزال تتصارع مع نفس المشكلة الأساسية: كيفية مساعدة النموذج على البقاء على قيد الحياة في سير عمل أمني طويل ومتفرع ومليء بالأدلة دون أن يضيع. (arXiv)

ما الذي تجيده شركة pentest gpt اليوم بصدق

أسهل طريقة لإساءة فهم Pentest GPT هي أن تسأل ما إذا كان بإمكانه "إجراء اختبار خماسي" بمعنى مجرد كبير. هذا السؤال خشن للغاية. السؤال المفيد هو ما هي أجزاء الاختبار الخماسي التي يمكنه تسريعها بالفعل بطريقة يهتم بها المهندس العامل بالفعل. أقوى الإجابات الحالية هي إجابات عملية وليست مسرحية: الذكاء الاصطناعي جيد بالفعل في ضغط المخرجات المشوشة, استخراج الإشارة من نتائج الأداة, اقتراح أوامر المتابعة أو متغيرات الحمولة, تلخيص ما تغير بين المحاولاتو تحويل الملاحظات المبعثرة إلى سرد هجومي معقول. أبرز بحث PentestGPT الأصلي بوضوح نقاط القوة في استخدام الأداة وتفسير المخرجات واقتراح الخطوة التالية. كما أن شروحات البائعين التي تستهدف الممارسين، حتى عندما تكون موجهة نحو التسويق، تتلاقى أيضًا حول نفس النقطة: القيمة الحقيقية للنموذج تكمن في التنسيق والتفسير، وليس في استبدال سلسلة الأدوات الهجومية بطريقة سحرية. (arXiv)

وهذا يتطابق مع ما يشحنه بائعو المنتجات الجادة بالفعل. لا تسوّق وثائق Burp AI الحالية الخاصة بـ PortSwigger لـ Burp AI على أنه مخترق مستقل تمامًا. إنها تضع Burp AI كمساعد داخل معيد الإرسال، حيث يساعد في تحليل رسائل HTTP، والتحقق من صحة النتائج، وإنشاء وإرسال الحمولات النافعة، وتلخيص الاستجابات، والتقاط الرؤى بينما يبقى المختبِر متحكماً. لغة PortSwigger العامة حذرة هنا، وهذه العناية مفيدة. يوصف برنامج Burp AI بأنه يعزز الخبرة ولا يحل محلها، ويتم تعطيل ميزاته بشكل صريح ما لم يقم المستخدم بتشغيلها. هذه إشارة قوية حول المكان الذي وجد فيه السوق قيمة حقيقية: أقل من "الذكاء الاصطناعي يخترق كل شيء بنفسه"، وأكثر من ذلك "الذكاء الاصطناعي يزيل الاحتكاك من الأجزاء التي يكررها البشر باستمرار". (بورت سويجر)

هذا أيضًا هو المكان الذي تتفوق فيه الآن أفضل عمليات سير العمل على غرار روبوتات الدردشة الخماسية على الاستخدام الساذج للدردشة. يمكن لروبوت الدردشة العام أن يشرح حقن SQL، أو يفك تشفير رسالة خطأ، أو يقترح الخريطة العلم. يمكن لنظام Pentest GPT الأفضل استخدام مخرجات إحدى الأدوات لتوجيه الأداة التالية، والحفاظ على حالة ما تمت تجربته بالفعل، والحفاظ على الفرضيات منفصلة عن الأدلة التي تم التحقق منها، وصياغة تقرير أكثر تماسكًا في النهاية. حتى عندما لا يقوم الذكاء الاصطناعي باكتشاف أخطاء جديدة من الصفر، فإن توفير ساعات من وقت المحلل في الفرز واستنتاج المسار وتجميع الأدلة هو قيمة ذات مغزى. هذا النوع من التسريع لا يتصدر عناوين الأخبار بسهولة مثل "الاختراق المستقل"، ولكنه أقرب بكثير إلى ما تشتريه فرق الإنتاج. (أيكيدو)

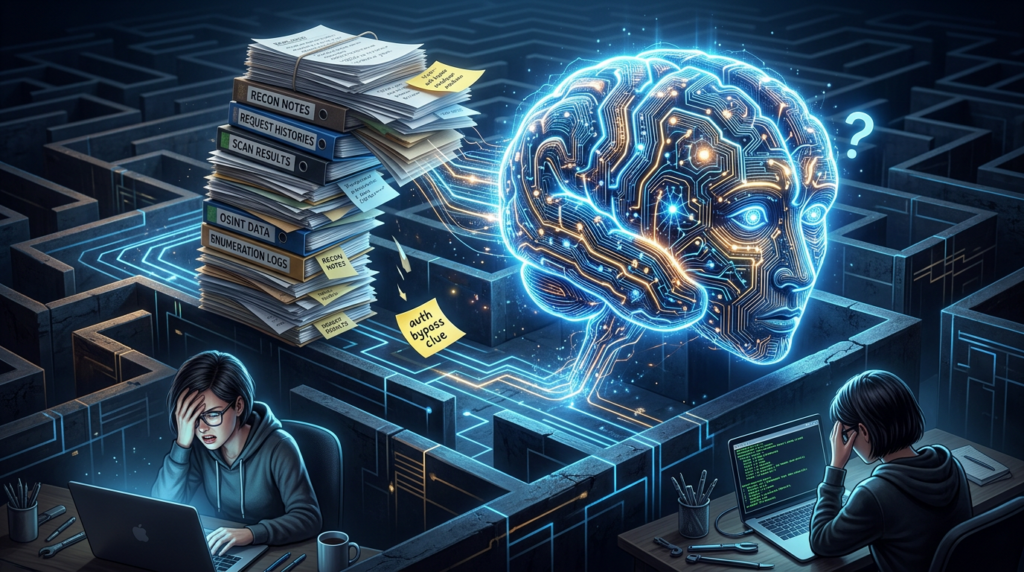

والسبب في أهمية ذلك هو أن اختبار الاختراق الحقيقي نادراً ما يتم حظره بسبب نقص إبداع الحمولة الخام فقط. يتم حظره من خلال الولاية, الحجمو تبديل السياق. يضيع المهندسون الوقت في التنقل بين نتائج الفحص وتتبعات المتصفح والملاحظات ومخرجات المحطة الطرفية ولقطات الشاشة ومسودات الإصلاح. إن Pentest GPT هو الأقوى على وجه التحديد حيث يمكنه تقليل تكلفة التبديل هذه دون التظاهر باختفاء الأجزاء الصعبة. تصبح هذه الفئة مفيدة حقًا عندما تقصر المسافة بين "أشك في شيء ما هنا" و"يمكنني إثبات ما رأيته وشرحه وإعادة إنتاجه". (بنليجنت)

ما الذي لا يزال اختبار gpt الخماسي يخطئ فيه

لقد جعلت الثمانية عشر شهرًا الماضية من البحث نقطة واحدة من المستحيل تجاهلها: يظل الاختبار الخماسي الخماسي المستقل تمامًا غير مستقر. وجد PentestEval، وهو معيار قياسي لعام 2025 يحلل سير العمل إلى ست مراحل عبر 346 مهمة و12 سيناريو واقعيًا معرضًا للخطر، أن أداء ضعيف بشكل عام عبر المراحل وذكرت أن بلغت نسبة نجاح خطوط الأنابيب من البداية إلى النهاية 31% فقط. كما لاحظت أيضًا أن الأنظمة الحالية التي تعمل بنظام LLM مثل PentestGPT و PentestAgent و VulnBot أظهرت قيودًا مماثلة، حيث فشلت الوكلاء المستقلون بالكامل تقريبًا في الإعداد الكامل من طرف إلى طرف الذي اختبره المعيار. هذا ليس تحذيرًا صغيرًا. إنه التدقيق الواقعي المركزي الذي يجب على أي شخص يكتب عن Pentest GPT في عام 2026 أن يكون مرئيًا. (arXiv)

توصلت AutoPenBench إلى استنتاج مماثل من اتجاه مختلف. وجد تقييمها المنشور أن حقق الوكيل المستقل بالكامل معدل نجاح بنسبة 21 بالمائةفي حين أن بلغت نسبة العمارة بمساعدة الإنسان 64%. والدرس المستفاد ليس أن هذه الفئة مزيفة. والدرس المستفاد هو أن مسار النشر الأكثر قابلية للتطبيق على المدى القريب يبقى المساعدة البشرية المنظمة أو التخطيط الخارجي القوي، وليس الاستقلالية غير المقيدة. تتوافق هذه النتيجة مع ما يختبره العديد من الممارسين بالفعل بشكل غير رسمي: يمكن أن يكون الوكيل مفيدًا بشكل مدهش إلى أن يصبح سير العمل طويل الأمد أو ثقيل التفرعات أو يعتمد على إشارات بيئية خفية، وعند هذه النقطة ترتفع قيمة يد التوجيه البشرية بسرعة. (مختارات من مختارات ACL)

أصبحت الأبحاث الحديثة أكثر تحديداً حول سبب حدوث هذه الإخفاقات. ورقة 2026 ما الذي يجعل عامل LLM جيد لاختبار الاختراق في العالم الحقيقي؟ يقسم الفشل إلى نوعين. تأتي حالات الفشل من النوع A من ثغرات هندسية مثل الأدوات المفقودة أو ضعف المطالبة، والتي يمكن إصلاحها في كثير من الأحيان. تستمر حالات الفشل من النوع الثاني حتى مع وجود أدوات أفضل لأنها تأتي من قيود التخطيط وإدارة الحالة. يجادل المؤلفان بأن الوكلاء يفتقرون إلى تقدير صعوبة المهام في الوقت الحقيقي، مما يجعلهم يبالغون في الالتزام بالفروع منخفضة القيمة ويحرقون السياق قبل إكمال سلسلة الهجوم. تقارير نظامهم Excalibur ما يصل إلى 91% من إنجاز المهام في معايير CTF والتسويات 4 من 5 مضيفين في GOAD مقابل 2 في الأنظمة السابقةولكن حتى مساهمة تلك الورقة البحثية ليست "لقد حللنا المشكلة" بقدر ما هي "لقد حددنا مشكلة تخطيطية لا يحلها توسيع النموذج وحده". (arXiv)

ورقة أخرى 2025 اختبار الاختراق الآلي باستخدام وكلاء LLM والتخطيط الكلاسيكييشير إلى نقطة مماثلة من زاوية أخرى. فهو يجادل بأن التنفيذ اليدوي الكامل لا يزال يشكل تحدياً كبيراً ويقترح المخطط-المنفذ-المنفذ-المستقبل النمط، مع إطار عمل CHECKMATE الذي يستخدم تخطيطًا منظمًا خارجيًا لتعويض نقاط الضعف في التخطيط المنظم الخارجي في التخطيط طويل المدى واستخدام الأدوات والاستقرار. تشير الورقة البحثية إلى أن CHECKMATE قد حسّن من نجاح المعيار على خط أساس قوي وخفض الوقت والتكلفة بشكل كبير. عند قراءتها معًا، تشير جميع أوراق القياس والتصميم إلى نفس الاتجاه: إن Pentest GPT حقيقي، لكن سقفه يعتمد على بنية سير العمل وانضباط الأدوات والتخطيط الخارجي أكثر بكثير من اعتماده على ذكاء النموذج الخام وحده. (arXiv)

هناك أيضًا وضع فشل أكثر دنيوية مهم من الناحية العملية: الثقة المهلوسة. لا تحتاج فرق الأمن إلى ذكاء اصطناعي يبدو معقولاً؛ بل تحتاج إلى ذكاء اصطناعي يمكنه التمييز بين الفرضية والإشارة الجزئية والحالة المؤكدة والأثر المستنسخ. كثيراً ما يعترف المحتوى التعليمي للبائعين الموجه للمهندسين الآن بالهلوسات والمعرفة القديمة والثغرات في السياق باعتبارها قيوداً أساسية، وهذا أمر معبّر. لقد تجاوزت الصناعة إلى حد كبير التظاهر بعدم وجود هذه المشاكل. يدور الحديث الجاد الآن حول كيفية الهندسة حولها. (أيكيدو)

القصة القياسية ليست ضد الذكاء الاصطناعي، بل ضد الإهمال

من المغري قراءة النتائج المعيارية الأضعف واستنتاج أن Pentest GPT مبالغ فيه. هذه ليست القراءة الأقوى للأدلة. القراءة الأفضل هي أن الفئة مفيدة بالفعل، ولكن فقط عندما يكون مدمجًا في نظام منضبط لا يطلب من النموذج القيام بما لا يزال سيئًا. أظهرت الورقة الأصلية مكاسب قابلة للقياس على النماذج الأولية. وأظهر AutoPenBench تفوق سير العمل الهجين على النماذج المستقلة بهامش كبير. أظهر PentestEval ضعفًا على مستوى المرحلة ونجاحًا منخفضًا من النهاية إلى النهاية. أظهر كل من Excalibur و CHECKMATE أن التخطيط الأفضل والهيكل الخارجي يحسنان النتائج بشكل مفيد. هذه ليست قصة فئة مزيفة. إنها قصة انتقال المجال من العروض التوضيحية إلى الهندسة. (arXiv)

هناك أيضًا فارق بسيط مهم في المشهد البحثي الأوسع نطاقًا. في أوائل عام 2024 وكلاء LLM يمكنهم اختراق المواقع الإلكترونية بشكل مستقل أظهر أن وكلاء النموذج الحدودي يمكنهم تنفيذ هجمات ذات مغزى على المواقع الإلكترونية مثل حقن SQL واستخراج المخطط الأعمى في ظروف بحثية محددة، وحتى العثور على نقاط ضعف في البرية. كانت تلك الورقة البحثية مهمة لأنها أثبتت أن مسألة القدرة الهجومية لا يمكن استبعادها من التداول. لكن العمل المعياري اللاحق أوضح النصف الآخر من الحقيقة: لا تُترجم العروض التوضيحية للقدرات المعزولة تلقائيًا إلى أنظمة اختبار خماسية مستقرة وقابلة للتكرار وواسعة التغطية في الإنتاج. يمكن أن تكون كلتا الحقيقتين صحيحتين في آن واحد، وتبدأ الهندسة الجادة عندما تجمعهما معاً بدلاً من اختيار إحداهما. (arXiv)

هذه هي النقطة التي تغفلها العديد من المقالات السطحية عن "اختبار الذكاء الاصطناعي الخماسي". فهم إما يبالغون في دراسة الحالة النموذجية الحدودية ويعنون ضمناً أن الباقي قد تم حله، أو أنهم يبالغون في رد فعلهم على ضعف المعايير ويعنون ضمناً أن الفئة ليس لها قيمة حالية. وكلا الأمرين غير دقيق. يعمل Pentest GPT بالفعل على تغيير سير العمل، ولكن في الغالب عن طريق جعل سير العمل الحالي أسرع وأكثر تنظيماً وأكثر ثراءً بالأدلة. إنه ليس بديلاً عالميًا بعد عن المختبر المتمرس الذي يمكنه التفكير في النية والحالات المتطورة ومنطق العمل ومقايضات المخاطر وعواقب اتخاذ الإجراء الخاطئ في الوقت الخطأ. (arXiv)

مكدس GPT الخماسي الجاد هو نظام وليس نموذجًا

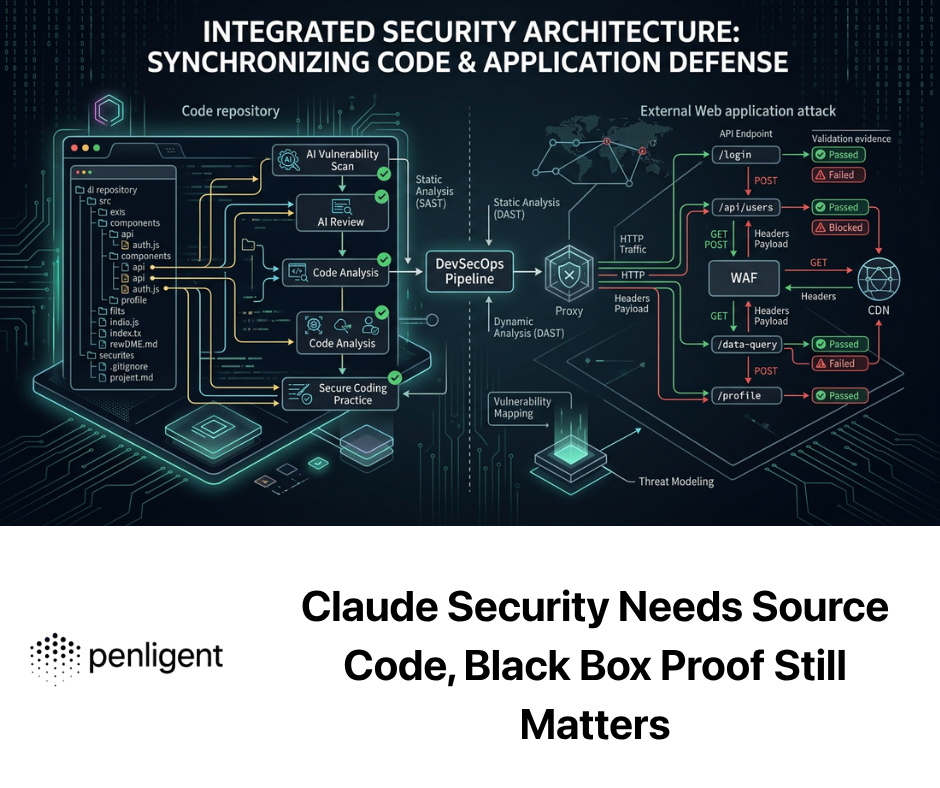

بمجرد التوقف عن التعامل مع النموذج على أنه المنتج، تصبح بنية النظام الخماسي الجاد على غرار نظام خماسي الجبت أكثر وضوحًا. تُعرّف إرشادات بناء الوكيل في OpenAI الوكيل بأنه نظام ذكاء اصطناعي مع التعليمات, حواجز الحمايةو الوصول إلى الأدوات، ويصف المكدسات العميلة الحديثة من حيث النماذج والأدوات والحالة أو الذاكرة والتنسيق. يضيف الدليل العملي أن الوكلاء الموثوق بهم يعتمدون على تعريفات واضحة للأدوات، وأنماط تزامن مناسبة، وحواجز حماية لسلوك الإنتاج الآمن. سواء أكنت تبني على OpenAI تحديدًا أم لا، فإن هذا التأطير يرتبط مباشرةً بما تحتاجه أنظمة الأمن الهجومي: طبقة منطقية، وحدود واضحة للأدوات، وبوابات الإجراءات، وحالة مستمرة تستمر بعد دورة دردشة واحدة. (مطورو OpenAI)

يبدو الآن الوصف العام لـ PentestGPT الخاص بـ PentestGPT يشبه إلى حد كبير نسخة مبكرة من هذا النمط العام. يصف الموقع الحالي وحدات الاستدلال والتوليد والتحليل، بينما يركز مشروع GitHub على التنفيذ العملي، واستمرار الجلسات، وتوجيه النماذج لأنواع مختلفة من العمل مثل المهام ذات السياق الطويل أو المهام ذات السياق الطويل. وبعبارة أخرى، تطور المشروع من "LLM للاختبار الخماسي" إلى "نظام سير عمل بمسارات متخصصة وحالة مستمرة". هذا التطور هو بالضبط ما تعلمه المجال ككل. نموذج اختبار خماسي بدون أدوات هو مساعد ذكي. نظام خماسي مع أدوات ولكن بدون حالة يصبح نسيانًا. نظام خماسي مع أدوات وحالة ولكن بدون حواجز يصبح غير آمن. يحتاج النظام الخماسي الجاد إلى الثلاثة. (PentestGPT)

يُظهر Burp AI من PortSwigger نفس الدرس من زاوية مختلفة. يتم تضمين Burp AI داخل سير عمل احترافي قائم بدلاً من التظاهر بأنه منصة مستقلة بالكامل. فهو يعمل عند الطلب، ومحدد النطاق بإحكام، ويتحكم فيه المستخدم، ومقيد بالخصوصية. يقول PortSwigger إن Burp AI يساعد في تحليل رسائل HTTP وفهمها واختبارها، ولكنه يبقي المختبِر متحكماً في التحكم. كما أنها توثق أيضًا أنه يتم التعامل مع البيانات المتعلقة بالذكاء الاصطناعي ضمن إطار عمل الأمان الخاص بها، وأنه لا يتم الاحتفاظ بالتخزين من جانب الموفر، وأنه يمكن تعطيل الميزة بالكامل. هذا هو ما يبدو عليه النضج: ليس قيودًا أقل، بل قيودًا محددة بشكل أفضل. (بورت سويجر)

من من منظور هندسي، عادةً ما يحتاج النظام الخماسي الجديرة بالإنتاج على غرار نظام خماسي-جبت إلى سبع طبقات على الأقل. يحتاج إلى طبقة النموذج للتفكير يحتاج إلى طبقة الأداة لإجراءات الويب والشبكة والتحقق من الصحة. يحتاج إلى طبقة الحالة لتذكر ما سبق رؤيته وتجربته. يحتاج إلى طبقة التنسيق لتقرر ما سيحدث بعد ذلك ومتى تتوقف. يحتاج إلى طبقة الدرابزين لتقييد الإجراءات المدمرة أو الخارجة عن النطاق. يحتاج إلى طبقة الأدلة الذي يخزن المخرجات الخام والطوابع الزمنية. ويحتاج إلى طبقة التقرير الذي يحول الأدلة إلى شيء يمكن للمدافعين والمدققين والقادة الهندسيين التصرف بناءً عليه. قم بإزالة أي واحد من هؤلاء، وسيبدأ النظام في الانجراف مرة أخرى نحو الماسح الضوئي أو روبوت الدردشة. (OpenAI)

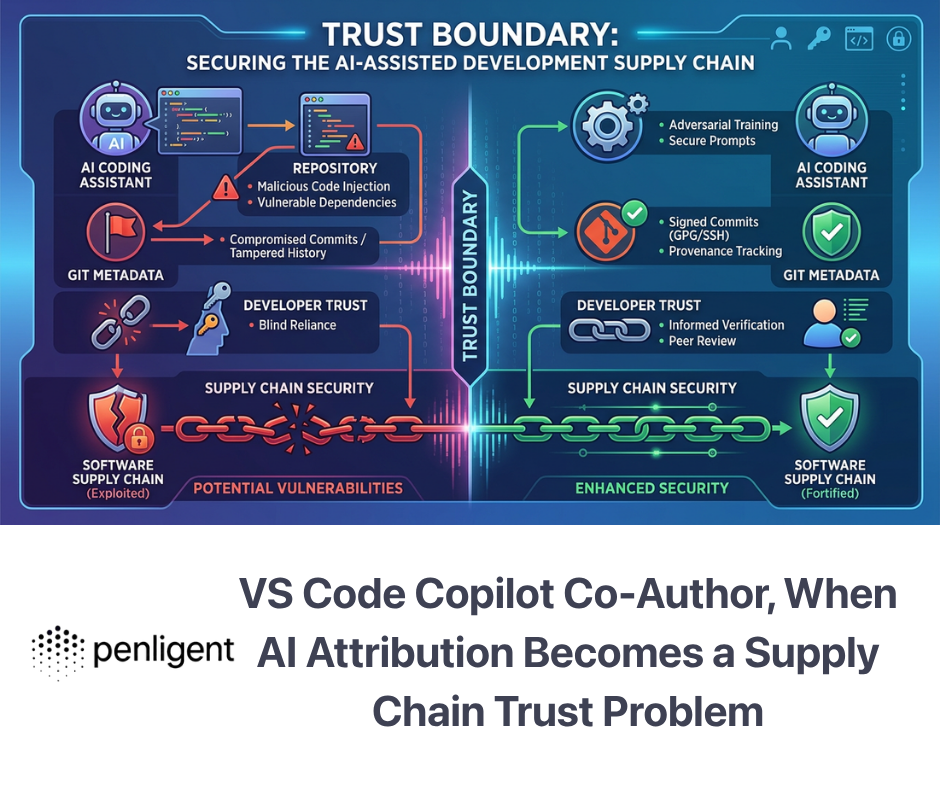

وهذا هو السبب أيضًا في انهيار الكثير من ادعاءات السوق الضعيفة تحت التدقيق. فالنظام الذي يمكن أن يفسر هيئة الاستجابة مفيد، ولكن هذا ليس هو نفسه الحفاظ على المشاركة. النظام الذي يمكنه إطلاق أداة مفيد، ولكن هذا ليس هو نفسه فهم ما إذا كانت النتيجة قد غيرت الفرضية. النظام الذي يمكنه صياغة تقرير مفيد، ولكن هذا ليس هو نفسه حمل سلسلة أدلة قابلة للتدقيق من الملاحظة الأولى إلى النتيجة النهائية. أقوى تمييز حالي في هذه الفئة ليس الذكاء الاصطناعي مقابل غير الذكاء الاصطناعي. بل هو الاقتراح مقابل المصادقة. (بنليجنت)

ثلاث فئات مختبئة داخل السوق

يختفي الكثير من الارتباك بمجرد تقسيم السوق الحالية إلى ثلاث فئات عملية.

| الفئة | ما يفعله بشكل أساسي | حيث يساعد أكثر من غيره | حيث ينكسر عادةً |

|---|---|---|---|

| شارح الذكاء الاصطناعي أو مساعد طيار | تفسير الطلبات أو الاستجابات أو السجلات أو مخرجات المسح الضوئي | تحليل أسرع، وصياغة الحمولة، وتدوين الملاحظات، والفرز | ضعف الذاكرة بعيدة المدى، وعدم وجود دليل مستقل |

| سير العمل الخماسي بمساعدة الذكاء الاصطناعي | سلاسل الأدوات، وتتبع المزيد من الحالات، واقتراح الخطوات التالية، والمساعدة في التحقق من صحة الفرضيات | تسريع عملية الاسترداد إلى التحقق من الصحة، والاستدلال على مسار الهجوم، وسير عمل المحلل القابل للتكرار | لا تزال هشة على المسارات المعقدة متعددة الخطوات دون توجيه بشري |

| منصة التحقق القائمة على الأدلة | يضيف ضوابط واضحة، والتقاط القطع الأثرية، وقابلية التكرار، وإعداد التقارير، وغالبًا ما يكون ذلك عن طريق التحكم البشري | الارتباطات الحقيقية، والبيئات الحساسة للامتثال، والاختبارات المتكررة، وإعداد تقارير أصحاب المصلحة | أصعب في البناء، والمزيد من النفقات التشغيلية العامة، ومحيط أمان أضيق بحكم الضرورة |

هذا الجدول عبارة عن تجميع، لكنه يعكس ما تصفه المصادر العامة بالفعل. أنشأت PentestGPT والأبحاث ذات الصلة مشكلة سير العمل. يجسّد الذكاء الاصطناعي المتجشّئ فئة الطيارين المساعدين. تحافظ الأدبيات المعيارية على مكافأة الأنظمة ذات الهيكلية الأكبر والمزيد من الدعم البشري أو التخطيط الخارجي بدلاً من الاستقلالية غير المقيدة. هذا النمط هو السبب في أن هذه الفئة أصبحت أكثر فائدة حتى في حين أن "الاختبار الخماسي المستقل تمامًا" لا يزال مبالغة في العديد من سياقات العالم الحقيقي. (arXiv)

ما الذي يجب أن يطلبه مهندسو الأمن قبل الوثوق بـ pentest gpt

قبل السؤال عما إذا كان اختبار Pentest GPT "جيدًا"، من الأفضل أن نسأل عن الدليل الذي يمكن أن يتركه. لا يزال NIST SP 800-115 يقدم إطار البداية الصحيح: يحتاج اختبار الأمن التقني إلى التخطيط والتنفيذ والتحليل وإعداد التقارير الموجهة نحو التخفيف من المخاطر. يبدو ذلك واضحًا، ولكنه يصبح أكثر أهمية وليس أقل أهمية بمجرد دخول الذكاء الاصطناعي في سير العمل. يمكن للنموذج تسريع التنفيذ والمساعدة في التحليل، ولكن لا يزال يتعين على البشر وضع قواعد الاشتباك وحدود التفويض ومعايير النجاح. فالعامل الخماسي بدون هذه الحدود ليس متقدمًا. إنه غير منضبط. (المعهد الوطني للمعايير والتكنولوجيا والابتكار)

بالنسبة لأهداف الويب، يظل دليل اختبار أمان الويب الخاص بـ OWASP أفضل خريطة تغطية لأنه يفرض العمل على مجالات اختبار يمكن التعرف عليها: الهوية، والمصادقة، والترخيص، وإدارة الجلسات، والتحقق من صحة المدخلات، ومنطق الأعمال، والسلوك من جانب العميل، وواجهات برمجة التطبيقات. من أسهل الطرق لاكتشاف التسويق الخماسي الضعيف للذكاء الاصطناعي هو أنه يتحدث عن "العثور على الثغرات" في نقطة غامضة. يجب أن تكون الأنظمة الجادة قابلة للتعيين في مجالات اختبار يمكن التعرف عليها وسير عمل قابل للتكرار. إذا لم تتمكن الأداة من إخبارك ما إذا كانت الأداة قد مارست منطق التفويض بشكل هادف مقابل مجرد إعادة تشغيل الحمولات الواضحة، فأنت لا تعرف حقًا ما الذي اختبرته. (OWASP)

لا تزال MITRE ATT&CK مهمة هنا، ليس لأن ATT&CK تحول الاختبار الخماسي إلى اختبار خماسي أفضل في حد ذاته، ولكن لأنها تساعد على ربط النشاط الهجومي برؤية المدافع. تصف MITRE ATT&CK بأنها قاعدة معرفية يمكن الوصول إليها عالميًا لتكتيكات وتقنيات الخصم استنادًا إلى ملاحظات العالم الحقيقي. بالنسبة لنظام حديث على غرار نظام خماسي خماسي حديث، يكون تخطيط ATT&CK مفيدًا عندما يحول النشاط التقني المتناثر إلى تقارير ذات مغزى من الناحية التشغيلية. يجب ألا تنتهي النتيجة عند "الخطورة العالية". يجب أن يساعد المدافعين على فهم السلوكيات أو التكتيكات أو عائلات التقنيات التي تم ممارستها والأدلة التي تم جمعها. (MITRE ATT&CK)

تحتاج طبقة الذكاء الاصطناعي نفسها أيضًا إلى نموذج مخاطر خاص بها. تسلط المواد الحالية لـ OWASP حول LLM وأمن التطبيقات العميلة الضوء على الحقن الفوري والفئة الأوسع من المخاطر التي تظهر عندما تتمكن النماذج من التخطيط والاسترجاع والتصرف عبر الأدوات. وهذا وثيق الصلة مباشرةً بأنظمة Pentest GPT لأن البيئة المستهدفة غالبًا ما تكون عدائية بحكم تعريفها. يجب على الوكيل الهجومي الناضج أن يفترض أن بعض ما يقرأه من الأهداف أو السجلات أو HTML أو JavaScript أو المستندات المرفقة قد يكون معاديًا ليس فقط للنظام المستهدف ولكن لعملية التفكير الخاصة بالوكيل. في اللحظة التي يستطيع فيها الوكيل الخماسي تصفح أو استرجاع أو تنفيذ أو تسليم الإجراءات، تتوقف مقاومة الحقن الفوري عن كونها ملحقًا نظريًا وتصبح جزءًا من السلامة التشغيلية. (مشروع OWASP Gen AI Security Project)

في الممارسة العملية، هذا يعني أن أسئلة الشراء أو البناء الصحيحة بسيطة وشديدة. هل يستطيع النظام تحديد نطاق الإجراءات للأصول المصرح بها. هل يمكنه تسجيل كل إجراء ذي معنى ومخرجات أولية. هل يمكنه التمييز بين الإجراءات المقترحة والإجراءات المنفذة. هل يمكنه الحفاظ على القطع الأثرية بشكل مستقل عن ملخص النموذج. هل يمكنه إيقاف أو إيقاف مؤقت أو طلب الموافقة قبل الإجراءات ذات المخاطر العالية. هل يمكنه الاحتفاظ بالبيانات المستهدفة داخل حدود ثقة مقبولة. هل يمكنه إعادة تشغيل أو إعادة تشغيل مسار التحقق من الصحة بالضبط في وقت لاحق. هذه الأسئلة أكثر تنبؤاً بالقيمة الحقيقية من "أي نموذج حدودي يستخدمه". (OpenAI)

يعمل اختبار Pentest gpt بشكل أفضل عندما يكون مرتبطًا بدورة حياة المشاركة

لا تزال الطريقة الأكثر إنتاجية لاستخدام Pentest GPT تعتمد على المراحل. أثناء الاستطلاع، فإن النموذج ذو قيمة لتحويل المدخلات الواسعة والصاخبة إلى خطة أضيق: أي المضيفين يبدو واعداً أكثر، وأي المنافذ أو المسارات تستحق فحصاً أعمق، وأي سطح واجهة برمجة التطبيقات يبدو موثقاً مقابل العام، وأي الطرق المسدودة الواضحة يمكن أن تُستبعد من الأولوية. أثناء تحليل نقاط الضعف، يصبح مفيدًا كمركب: يمكنه ربط الإشارات الضعيفة في سلسلة معقولة واقتراح الأدلة التي من شأنها أن تزيف أو تؤكد تلك السلسلة. أثناء التحقق من الصحة، فهو يساعد من خلال صياغة طلبات متابعة نظيفة، وإعادة تشغيل المتغيرات، ومقارنة الردود، وتجميع الدليل. أثناء إعداد التقاريرفإنه يحول الدليل الخام إلى شكل يمكن لمهندس آخر إعادة إنتاجه. هذه دورة حياة أكثر رسوخًا بكثير من الصورة الشائعة للاستغلال المستقل الذي يتم في لقطة واحدة. (بنليجنت)

لا تزال طريقة العرض المكونة من خمس مراحل المشار إليها في كتابة Pentest GPT الحالية مفيدة لأنها تكشف عن المواضع التي تفشل فيها الأنظمة حقًا. وغالباً ما يكون الاستطلاع قابلاً للإدارة. يمكن التحكم في المسح والتفسير الأولي. والوسط الصعب هو المكان الذي تتعثر فيه العديد من الأنظمة: الحفاظ على السياق عبر المحاور، وملاحظة أن نجاحًا جزئيًا واحدًا يغير أهمية الملاحظات السابقة، ومقاومة الرغبة في الاستمرار في طرق مسار ميت لأن النموذج لا يزال واثقًا ظاهريًا. هذا هو بالضبط سبب أهمية أوراق التخطيط المنظم والمعايير المرجعية على مستوى المرحلة. فهي ليست نفقات عامة أكاديمية. إنها خرائط لأماكن هشاشة سير العمل في الواقع. (بنليجنت)

لذلك يجب أن يتصرف التطبيق العملي لـ Pentest GPT العملي كمدير مشاركة منضبط أكثر من كونه عرضًا تجريبيًا حيلة. يجب أن يسأل، في الواقع: ما الذي أعرفه، وما الذي أشك فيه فقط، وما هي الأدلة التي من شأنها سد الفجوة، وما هي الأداة الأقل خطورة للحصول على تلك الأدلة. يبدو هذا الموقف متحفظاً، ولكن في البيئات الحقيقية هو بالضبط ما يجعل تسريع الذكاء الاصطناعي قابلاً للاستخدام. السرعة بدون انضباط الحالة تنتج ضوضاء. السرعة مع انضباط الحالة تنتج إنتاجية. (OpenAI)

فيما يلي مثال بسيط على نوع التقاط الأدلة الآمنة والقابلة للتدقيق نمط نظام جاد يجب أن يفضل على الأهداف المصرح بها. ليس المقصود هو الأمر نفسه. بل النقطة هي أن الأمر والمعلمات والمخرجات ومسار التخزين كلها تعامل كدليل.

# الأهداف المصرح بها فقط.

# إنشاء مجلد أدلة مختوم بالوقت والتقاط مخرجات الاستطلاع غير المدمرة.

تصدير TARGET="example.internal"

تصدير RUN_ID="$($(date -u +%Y%sP3TP3TM%P3TP3TSZ)"

mkdir -p "evidence/$RUN_ID"

# الكشف عن الخدمة على غرار المخزون

nmap -sV -oN "evidence/$RUN_ID/nmap_services.txt" "$TARGET"

# التقاط رأس HTTP الأساسي للتحقق من صحة التصحيح والتعرض

curl -skI "https://$TARGET" > "evidence/$P4TRUN_ID/http_headers.txt"

# تسجيل ملاحظة الحد الأدنى للمشغل

printf "الهدف=%sP1T\nRunID=%s\nMode=non-destructive\n" "$TARGET" "$RUN_ID" \

> "الدليل / $RUN_ID/run_metadata.txt"

يمكن للنموذج صياغة هذا النمط، ولكن القيمة الحقيقية تأتي من الانضباط المحيط به. الخام الخريطة يتم الاحتفاظ بالمخرجات. يتم الاحتفاظ بالرؤوس. يتم الاحتفاظ بالبيانات الوصفية للتشغيل. يمكن أن يستشهد تقرير لاحق بهذه القطع الأثرية كمصدر للحقيقة بدلاً من الاعتماد على ذاكرة النموذج لما حدث. هذا هو الفرق بين "قام الذكاء الاصطناعي بتلخيص اختبار" و"شارك الذكاء الاصطناعي في تقييم تقني يمكن الدفاع عنه". (المعهد الوطني للمعايير والتكنولوجيا والابتكار)

CVEs المهمة حول pentest gpt، الجزء الأول، المكدس نفسه

أحد الأخطاء في هذه المساحة هو الكتابة عن Pentest GPT كما لو أن الهدف يمكن أن تكون ضعيفة. في الممارسة العملية، غالبًا ما تتضمن مكدس Pentest GPT نفسه أنواع المكونات التي تستمر في إنتاج ثغرات خطيرة: واجهات المستخدم للوكيل، وطبقات التنسيق، والواجهات الأمامية للنماذج ذاتية الاستضافة، ومحركات سير العمل، ولوحات الإدارة التي تواجه المتصفح، ونقاط نهاية استرجاع المستندات، وأوقات تشغيل الأتمتة منخفضة التعليمات البرمجية. وهذا يعني أن النظام الذي يقوم بالاختبار قد يوسّع من نطاق الهجوم إذا تم نشره بلا مبالاة. هذا ليس افتراضياً. إن التدفق الاستشاري لعامي 2025 و2026 حول أدوات الذكاء الاصطناعي والوكلاء المجاورة يوضح هذه النقطة بوضوح شديد. (جيثب)

لانجفلو CVE-2025-3248 مثال جيد على ذلك. تصف إرشادات GitHub الإصدارات السابقة للإصدار 1.3.0 على أنها عرضة لحقن التعليمات البرمجية في /api/v1/validate/code نقطة النهاية، مما يسمح لـ مهاجم عن بعد غير مصادق عليه لتنفيذ تعليمات برمجية عشوائية. يقول سجل NVD نفس الشيء. وسواء كانت مكدس Pentest GPT الخاص بك يستخدم Langflow على وجه التحديد أم لا، فإن الدرس أوسع نطاقًا: إذا كانت طبقة التنسيق الخاصة بك تتضمن ميزات التحقق من صحة التعليمات البرمجية أو ميزات التنفيذ الديناميكي، فيجب أن يتم تصنيفها كأي خدمة أخرى عالية الخطورة، ولا يتم التعامل معها على أنها "سير عمل ذكاء اصطناعي" غير ضار. (جيثب)

افتح WebUI حالة تحذيرية أخرى. نصيحته الصادرة في ديسمبر 2025 GHSA-c6xv-rcvw-v685 يصف مشكلة في SSRF في /API/v1/استرداد/عملية/ويب الذي يسمح لمستخدم مصادق عليه بإجبار الخادم على طلب عناوين URL عشوائية، مما قد يؤدي إلى الوصول إلى نقاط نهاية البيانات الوصفية السحابية والشبكات الداخلية والخدمات الداخلية خلف جدران الحماية. في نوفمبر/تشرين الثاني 2025، وصف استشاري منفصل مسار XSS مخزّن في DOM يمكن الاستفادة منه في الاستيلاء على الحساب وحتى سلاسل RCE من جانب الخادم في بعض عمليات سير عمل المشرف. هذه هي بالضبط أنواع الثغرات التي تصبح أكثر خطورة عندما تقوم المؤسسات بتجميع أسطح الإدارة التي تواجه النموذج بسرعة وخطوط أنابيب الاسترجاع حول البيئات الحساسة. (جيثب)

ثم هناك ن 8 ن CVE-2025-68613التي تتجاوز أهميتها نظام n8n البيئي لأنها تقع عند تقاطع أتمتة سير العمل وتكامل الذكاء الاصطناعي. يصف NVD ثغرة خطيرة في تنفيذ التعليمات البرمجية عن بُعد في نظام تقييم تعبيرات سير العمل التي تؤثر على الإصدارات التي سبقت الإصدارات الثابتة، ويسرد تنبيه GitHub اللاحق CVSS 9.4 خطورة مشكلة الهروب من التعبير. أضافت CISA المشكلة إلى سير عمل الثغرات الأمنية المعروفة المستغلة في مارس 2026. الدرس الأكبر غير مريح ولكنه مهم: بمجرد أن تبدأ مهام سير عمل أمن الذكاء الاصطناعي بالاعتماد على محركات الأتمتة العامة، يصبح سجل الثغرات الأمنية في محركات الأتمتة هذه جزءًا من سطح مخاطر الأمن الهجومي أيضًا. (NVD)

إذن، يجب تأمين منصة Pentest GPT مرتين. أولاً، يجب أن تساعد في تقييم الهدف. وثانياً، يجب أن تدافع عن المنظّمات الخاصة بها، وموصلات الاسترجاع، وأسطح المتصفح، وطبقات التخزين، ومسارات التنفيذ المميزة. هذا هو السبب في أن الحقن الفوري، و SSRF، و XSS، والتعرض لبيانات الاعتماد، وحدود الخدمة المفرطة الصلاحية كلها أمور مهمة للغاية هنا. فالنظام الذي يمكنه الوصول إلى الإنترنت وقراءة القطع الأثرية واقتراح الإجراءات مفيد لأنه قوي. هذه القوة نفسها تجعل النشر المهمل أكثر تكلفة بكثير. (مشروع OWASP Gen AI Security Project)

مكافحة التطرف العنيف التي تهم حول اختبار pentest gpt، الجزء الثاني، حالات المؤسسة الحالية التي يجب أن تساعد في التحقق من صحتها

أما مكافحات التطرف العنيف الأخرى المهمة فهي تلك التي تُجبر فرق الأمن على تحديد أولوياتها في الوقت الحالي. هذا هو المكان الذي يصبح فيه Pentest GPT مفيدًا عمليًا مرة أخرى، لأن القيمة ليست "اكتشف الذكاء الاصطناعي وجود مكافحة التطرف العنيف الشهيرة". القيمة هي أن الذكاء الاصطناعي يمكن أن يساعد في تحويل استشارة متأخرة إلى سير عمل سريع ومنظم وغير مدمر للتحقق من صحة الأصول المصرح بها. ويكون هذا النوع من سير العمل ذا قيمة خاصة عندما تكون الثغرة موجودة بالفعل أو قريبة من CISA KEV، عندما تكون البيئة كبيرة، أو عندما تكون المنتجات المتأثرة موجودة في البنية التحتية لمستوى التحكم أو النسخ الاحتياطي أو التعاون. (CISA)

CVE-2026-20127 مثال قوي. يقول وصف سيسكو أن المشكلة في وحدة تحكم Cisco Catalyst SD-WAN ومدير Cisco Catalyst SD-WAN يمكن أن تسمح مهاجم عن بعد غير مصادق عليه لتجاوز المصادقة والحصول على امتيازات إدارية على النظام المتأثر. كما ربطت CISA هذه المشكلة باستجابتها للثغرات المعروفة التي تم استغلالها وأصدرت إرشادات حول الاستغلال المستمر. بالنسبة لسير عمل Pentest GPT، فإن القيمة الفورية ليست في أتمتة تفاصيل الاستغلال. بل تكمن في سرعة تحديد بصمة التعرض، وتحديد عقد مستوى التحكم المتأثرة، والتحقق من صحة مستوى التصحيح أو حالة التكوين، والحفاظ على تلك الأدلة بشكل نظيف لفرق العمليات. (NVD)

CVE-2026-2026-20963 في Microsoft SharePoint حالة أخرى يكون فيها سير العمل أكثر أهمية من الشعار. يصفه NVD بأنه إلغاء تسلسل البيانات غير الموثوق بها الثغرة الأمنية التي تسمح لـ المهاجم المصرح له لتنفيذ الشيفرة البرمجية عبر الشبكة، وقد أضافتها وكالة أمن المعلومات إلى كتالوج KEV في منتصف مارس 2026 بناءً على أدلة على الاستغلال النشط. في البيئة الحقيقية، لا يكون العمل العاجل عادةً هو "هل يمكن للذكاء الاصطناعي ابتكار حمولة مبهرجة". بل هو "ما هي مثيلات SharePoint المكشوفة، وما هي مسارات المصادقة وحدود الامتيازات ذات الصلة، وما هي التصحيحات المطبقة، وما هي الأدلة التي لدينا لتسلسل الإصلاح". وهذا مناسب تمامًا للفرز وتجميع الأدلة بمساعدة الذكاء الاصطناعي. (NVD)

CVE-2026-22719 في VMware Aria Operations في نفس المحادثة. يصف نصيحة برودكوم الاستشارية مشكلة حقن الأوامر التي قد تسمح ممثل غير مصادق عليه لتنفيذ أوامر عشوائية أثناء عملية الترحيل بمساعدة الدعم، ويسرد الحد الأقصى CVSS 8.1. كما يشير التحذير أيضًا إلى الوعي بالتقارير التي تشير إلى احتمال وجود استغلال محتمل في البرية، ويشير تدفق أخبار CISA إلى أهمية المشكلة في KEV. بالنسبة لسير عمل Pentest GPT، يعد هذا تذكيرًا بأن عمليات التحقق الأكثر قيمة غالبًا ما تحدث حول مستويات الإدارة والمراقبة، وليس فقط تطبيقات الويب التي تواجه الإنترنت. هذه هي الأنظمة التي تكون فيها الأدلة النظيفة وقابلية التكرار والفرز منخفض الاحتكاك مهمة لأن نصف قطر الانفجار كبير من الناحية التشغيلية. (بوابة الدعم)

لذلك يجب أن يكون نظام Pentest GPT الناضج قادرًا على التحرك بسرعة على الثغرات الجديدة عالية التأثير بطريقة محددة للغاية. يجب أن يجمع أدلة الإصدار والطوبولوجيا، ومواءمة ما يراه مع إرشادات البائعين وإرشادات KEV، والمساعدة في إنشاء خطة تحقق من الصحة محدودة، وتخزين القطع الأثرية الخام، وتوضيح المطالبات التي تم التأكيدوهي مشتبه به، والتي لا تزال تتطلب متابعة يدوية. هذا ليس براقاً. إنه بالضبط ما تحتاجه فرق الهندسة الأمنية. (المعهد الوطني للمعايير والتكنولوجيا والابتكار)

| مكافحة التطرف العنيف | سبب أهمية ذلك هنا | ما الذي يجب أن يركز عليه سير عمل اختبار Pentest GPT الآمن |

|---|---|---|

| CVE-2025-3248, Langflow | مخاطر مكدس الوكيل-التنظيم-التنسيقي | تحديد مثيلات لانغفلو المكشوفة، والتحقق من الإصدار، وعزل نقاط النهاية الخطرة، والحفاظ على الأدلة |

| CVE-2025-68613, N8N-2025-68613 | مخاطر محرك سير العمل في البيئات التي يكثر فيها الذكاء الاصطناعي | تأكيد الإصدار، ومراجعة التعرض للتعبير، وتوثيق حالة التصحيح وحدود الثقة |

| CVE-2026-20127, Cisco SD-WAN | مخاطر تعريض طائرة التحكم للخطر | تحديد بصمة العقد المتأثرة، والتحقق من حالة التصحيح، والتقاط أدلة مستوى الإدارة |

| CVE-2026-2026-20963, SharePoint | الاستغلال النشط ونصف قطر انفجار المؤسسة | تعيين التعرض للخطر، ومتطلبات الامتيازات، وحالة التصحيح، وأولوية الإصلاح |

| CVE-2026-22719، عمليات في إم وير أريا | مسار إنفاذ RCE على مستوى الإدارة | تحديد عمليات النشر المتأثرة، وسياق الترحيل، والإصدارات الثابتة، والضوابط التعويضية |

لا يتمثل الهدف من هذه المصفوفة في تحويل Pentest GPT إلى محرك بحث عن مكافحة التطرف العنيف. بل هو إظهار أين تصبح هذه الفئة ذات قيمة تشغيلية: مساعدة الفرق على التحقق من صحة التعرض الحقيقي وتوثيقه وتحديد أولوياته مع الحفاظ على إمكانية الدفاع عن السجل. (جيثب)

يُظهر تجشؤ الذكاء الاصطناعي حيث ينتصر التعزيز بالفعل

يستحق Burp AI الاهتمام في أي مقالة جادة عن اختبار Pentest GPT لأنه يجسد النمط الأكثر مصداقية من الناحية التجارية في السوق اليوم. لا يدعي PortSwigger أن Burp AI قد حل محل المختبر. فهو يصف تجشؤ الذكاء الاصطناعي بأنه مساعد عند الطلب في Repeater الذي يمكنه التحقق من صحة النتائج المشتبه بها، وأتمتة الخطوات الروتينية، واستكشاف اختلافات الحمولة، وتحويل الرؤية إلى ملاحظات قابلة لإعادة الاستخدام بينما يظل المشغل متحكمًا. هذه اللغة هي أكثر من مجرد تحديد المواقع. إنها تعكس المكان الذي تتشكل فيه الثقة الحقيقية: ليس حول المسرح المستقل، ولكن حول الأدوات التي تختصر الوقت من الاشتباه إلى الأدلة دون حجب رؤية المشغل. (بورت سويجر)

موقف الخصوصية والتحكم مفيد بنفس القدر. يوثق PortSwigger أنه يتم تعطيل ميزات الذكاء الاصطناعي Burp AI افتراضيًا للملحقات، وأنه يتم التعامل مع بيانات طلبات الذكاء الاصطناعي ضمن إطار الأمان الخاص به، وأنه لا يتم الاحتفاظ بالتخزين من جانب الموفر، وأنه يمكن للمؤسسات تعطيل الذكاء الاصطناعي بالكامل في الإعدادات. ويذكر أيضًا أن موفري النماذج الحاليين يشملون OpenAI و Anthropic. سواء كنت تستخدم Burp أم لا، فهذه هي أنواع الأسئلة التي يجب أن يجيب عليها أي نظام Pentest GPT بوضوح: ما هي البيانات التي تغادر الصندوق، ومن يمكنه الاحتفاظ بها، وما هو مسار التدقيق الموجود، ومن يمكنه إيقاف تشغيل الميزة. (بورت سويجر)

وهذا أمر مهم لأن الشكل الأكثر إنتاجية على المدى الطويل لـ Pentest GPT قد لا يكون عاملاً واحداً متجانساً ومستقلاً. بل قد يكون مجموعة من المساعدين ذوي القدرات المتزايدة المدمجة داخل تدفقات العمل الهجومية التي لديها بالفعل واجهات موثوقة ونماذج مشغل قوية وممارسات أدلة ناضجة. في هذا العالم، يصبح "Pentest GPT" في هذا العالم أقل حول تجسيد النموذج وأكثر حول ضغط حلقة المحلل مع الحفاظ على الإثبات والتحكم في المكان الذي ينتمون إليه. (بورت سويجر)

كيف يجب أن تبدو نواتج اختبار Pentest GPT الجيدة

يجب أن تكون مخرجات Pentest GPT الجيدة أقل شبهاً بنص محادثة حماسية وأكثر شبهاً بملف حالة تقنية منظم. كحد أدنى، يجب أن يفصل السياق, الملاحظات, الفرضية, خطوات التحقق من الصحة, دليل خام, التأثيرو المعالجة. وينبغي أن يتضمن الأوامر أو الطلبات المستخدمة، والطوابع الزمنية للتنفيذ، والنتائج التي تم إنتاجها بالضبط، ومستوى الثقة لكل استنتاج. الأهم من ذلك، يجب أن تظل الأدلة الأولية متاحة بشكل مستقل عن ملخص الذكاء الاصطناعي. الملخص هو للسرعة. أما القطع الأثرية فهي للثقة. (المعهد الوطني للمعايير والتكنولوجيا والابتكار)

كما يجب أن تكون هذه المخرجات مرتبطة بشكل واضح بسير العمل الهندسي والدفاعي. حيثما كان ذلك مناسبًا، يجب أن ترتبط النتائج بمجالات OWASP WSTG لتغطية الويب و MITRE ATT&CK حيث تكون أنماط سلوك المهاجمين مفيدة لارتباط الفريق الأزرق. يجب أن يميز نص الإصلاح بين معايير الاحتواء الفوري والإصلاح الدائم وإعادة الاختبار. يبدو هذا أكثر دنيوية من "عثر الذكاء الاصطناعي على خطأ فادح"، لكنه أقرب بكثير إلى كيفية بقاء العمل الأمني المفيد على قيد الحياة عبر الفرق. (OWASP)

يمكن أن يبدو مخطط البحث المنظم البسيط على هذا النحو:

{

"الهدف": "app.example.internal",

"find_id": "ptgpt-2026-0007",

"title": "كسر التحكم في الوصول في نقطة نهاية تصدير الطلبات",

"الحالة": "تم التحقق من صحة",

"ثقة": "عالية",

"wstg_area": "اختبار التخويل": "اختبار التخويل",

"attack_mapping": ["t1190"، "t1078"],

"دليل": [

"evidence/20260319T021500Z/http_headers.txt",

"evidence/20260319T021500Z/repeater_order_export_diff.txt"

],

"validation_summary": "طلب مصادقة منخفضة الامتيازات يمكن أن يصل إلى بيانات تصدير مستخدم آخر بعد استبدال المعرف."

"raw_steps": [

"طلب خط الأساس المصادق عليه والاستجابة",

"طلب معاد مع معرف كائن بديل على أصل اختبار معتمد",

"تم رصد تعرض البيانات عبر مستخدمين مختلفين وتم الحفاظ على فرق الاستجابة"

],

"التأثير": "وصول غير مصرح به إلى بيانات طلب مستخدم آخر",

"الإصلاح": "فرض تخويل على مستوى الكائن على معالج التصدير وإضافة اختبارات الانحدار لاستبدال المعرفات عبر المستأجرين",

"retest_required": صحيح

}

النقطة الأساسية ليست شكل JSON نفسه. النقطة الرئيسية هي أن نظام Pentest GPT يجب أن يجعل من السهل الحفاظ على سلسلة من المدخلات إلى الإثبات. وهنا تصبح للذكاء الاصطناعي قيمة تشغيلية: ليس من خلال التذاكي في فئة الأخطاء ولكن من خلال ترك بنية كافية يمكن لمهندس آخر إعادة إنتاج المشكلة وإصلاحها والتحقق منها دون تخمين ما يعنيه النموذج. (OpenAI)

يقع التناسب المفيد في الفجوة بين منطقية ماجستير في القانون و التحقق القائم على الأدلة. إن كتابات Penligent العامة الأخيرة حول Pentest GPT، وأدوات الاختبار الخماسي للذكاء الاصطناعي، واختيار النموذج، لا تزال تدور حول نفس الفكرة الأساسية: لم يعد الخط الفاصل الحقيقي هو ما إذا كان المنتج يستخدم نموذجًا، ولكن ما إذا كان يمكن أن ينتقل من الإشارة إلى إثبات قابل للتكرار في سير عمل يحافظ على السياق، ويتحقق من صحة التأثير، وينتج مخرجات جاهزة لأصحاب المصلحة. هذه هي المشكلة الصحيحة التي يجب التركيز عليها. (بنليجنت)

هذا التأطير يتجنب أيضًا أحد أكبر الفخاخ في هذه الفئة. فهو لا يتطلب الادعاء بأن نظامًا واحدًا قد حل كل فئة من مشاكل الاختبار الخماسي. إنه ببساطة يطلب ببساطة شيئًا أكثر صرامة وفائدة: هل يمكن للمنصة العثور على حالات التعرض، واختبارها بمسؤولية، والاحتفاظ بالأدلة، وجعل الاحتفاظ بالاختبار والإبلاغ أسهل ماديًا. في سوق مزدحم بتجارب الماسح الضوئي بالإضافة إلى الدردشة، يعد هذا عرض قيمة أكثر مصداقية وأكثر ديمومة من التظاهر باختفاء الأجزاء الصعبة من العمل الأمني. (بنليجنت)

اختبار Pentest GPT حقيقي، ولكن معيار الإثبات قد تغير

الاستنتاج الأقوى في عام 2026 ليس أن Pentest GPT قد وصل إلى خماسي مستقل مثالي. فهو لم يصل. الاستنتاج الأقوى هو أن الفئة أصبحت الآن حقيقية بما فيه الكفاية بحيث أصبحت نقاط قوتها وضعفها ملموسة. أصبحت نقاط القوة واضحة الآن: الفرز، والتوليف، واستدلال المسار، ودعم التحقق من الصحة، وتعبئة الأدلة بشكل أسرع. كما أن نقاط الضعف واضحة الآن بنفس القدر: انجراف السياق، والتخطيط الهش طويل الأمد، والثقة المهلوسة، والاستقلالية المتفاوتة في ظل ظروف معقدة. تشير الأوراق البحثية والمجموعات المعيارية ووثائق البائعين الجادة إلى نفس الإجابة العملية: يعمل اختبار Pentest GPT بشكل أفضل عندما يكون جزءًا لا يتجزأ من سير عمل منظم مع الأدوات والحالة والحواجز الوقائية والتقاط الأدلة. (arXiv)

ولهذا السبب أيضاً تظل هذه العبارة جديرة بأن تؤخذ على محمل الجد. ليس لأنها تسمي قدرة سحرية، بل لأنها تسمي تحولاً حقيقياً في الهندسة الأمنية. إن اختبار الاختراق ينتقل من العمل اليدوي المعزول والماسحات الضوئية المنفصلة إلى أنظمة يمكنها الحفاظ على المزيد من السياق، وتسريع المزيد من الحلقة المتكررة، وترك سجل أفضل. لن تكون الأنظمة الفائزة هي الأنظمة التي تبدو أكثر استقلالية. بل ستكون تلك التي تجعل من السهل العثور على المخاطر التي تم التحقق منها وإثباتها وإصلاحها. (بنليجنت)

مزيد من القراءة

مصادر خارجية موثوقة: الأصلي PentestGPT وتبقى الورقة البحثية والعرض التقديمي USENIX المرجعين الأساسيين لأساس البحث في هذه الفئة. لا يزال NIST SP 800-115 يوفر أفضل إطار حوكمة لأعمال التقييم التقني. تظل OWASP WSTG أقوى خريطة عامة لتغطية اختبار الويب. لا تزال MITRE ATT&CK مفيدة لترجمة النتائج إلى سلوك ذي صلة بالمدافع. تتزايد أهمية إرشادات OWASP GenAI و Agentic الخاصة بـ OWASP في تأمين كومة الاختبارات نفسها. تُعد وثائق Burp AI أحد أوضح الأمثلة العامة على كيفية قيام البائعين الجادين بوضع الذكاء الاصطناعي كعنصر تعزيز داخل سير عمل موثوق به. (USENIX)

أحدث القراءات التي تستحق الربط داخلياً من بينليجينت اختبار Pentest GPT، ما هو، وما هو صحيح، وأين لا يزال اختبار الذكاء الاصطناعي الخارق; PentestGPT مقابل Penligent AI في الارتباطات الحقيقية من أوامر LLM يكتب أوامر إلى نتائج تم التحقق منها; أدوات الذكاء الاصطناعي Pentest في عام 2026، ما الذي يعمل بالفعل، وما الذي يتعطل؛ و أداة اختبار الذكاء الاصطناعي الخماسي، كيف تبدو الهجمات الآلية الحقيقية في عام 2026. تقع هذه القطع بالقرب من الموضوع الأساسي لهذه المقالة وهي رفقاء داخليون طبيعيون. (بنليجنت)