ملخص تنفيذي

تدّعي مجموعة ابتزاز مرتبطة بروسيا تُعرف باسم إيفرست أنها سرقت أكثر من 1,533,900 سجل مسافرين مرتبط بمطار دبلن. ونشرت المجموعة مطار دبلن على موقع التسريبات الخاص بها مع عد تنازلي مهدداً بنشر البيانات ما لم يتم الاتصال بها.()الأمن المعلوماتي المصرفي)

يُزعم أن البيانات تأتي من أنظمة مرتبطة بمنصة MUSE / vMUSE لتسجيل الوصول والصعود إلى الطائرة التابعة لشركة Collins Aerospace، والتي يتم نشرها على نطاق واسع في جميع أنحاء المطارات الأوروبية للسماح للعديد من شركات الطيران بمشاركة المكاتب والبوابات والبنية التحتية للصعود إلى الطائرة.(الأمن المعلوماتي المصرفي) وتعرضت شركة كولينز إيروسبيس لهجوم إلكتروني في سبتمبر 2025 أدى إلى تعطيل تسجيل الوصول الآلي في مراكزها بما في ذلك دبلن وهيثرو وبروكسل وبرلين، مما اضطرها إلى التراجع يدوياً(هايز أون لاين) والآن انتقل التأثير من فوضى تشغيلية إلى فوضى بيانات جماعية مزعومة.

تقول إيفرست إن مجموعة البيانات المسروقة تتضمن أسماء الركاب، وأرقام التذاكر، وتخصيصات المقاعد، ومقاطع الرحلات، وأرقام المسافر الدائم، والطوابع الزمنية، ومعرفات محطات العمل/الأجهزة المستخدمة في إصدار بطاقات الصعود، وحتى مؤشرات الفحص الأمني مثل علامات "المختار" وحالة التحقق من الوثائق.(الأمن المعلوماتي المصرفي) هذه ليست معلومات تعريف شخصية عامة. إنها بيانات وصفية لعمليات الطيران، والتي يمكن استخدامها مباشرة كسلاح للتصيد الاحتيالي المستهدف، والاستيلاء على حسابات برامج الولاء، وإساءة استخدام الهوية، والهندسة الاجتماعية ضد موظفي المطار.(الأمن المعلوماتي المصرفي)

قالت الشركة المشغلة لمطار دبلن، daa، إنه "لا يوجد دليل" على أن أنظمة دبلن الخاصة قد تعرضت للاختراق بشكل مباشر؛ وبدلاً من ذلك، يُعزى الاختراق إلى مورد خارجي - Collins Aerospace - ويبدو أنه يشمل بيانات بطاقات الصعود إلى الطائرة وبيانات تسجيل الوصول للمسافرين الذين سافروا عبر مطار دبلن في أغسطس 2025.(الأمن المعلوماتي المصرفي) تم إبلاغ الجهات التنظيمية، بما في ذلك لجنة حماية البيانات في أيرلندا، وهي تعمل بنشاط.(قناة RTÉ)

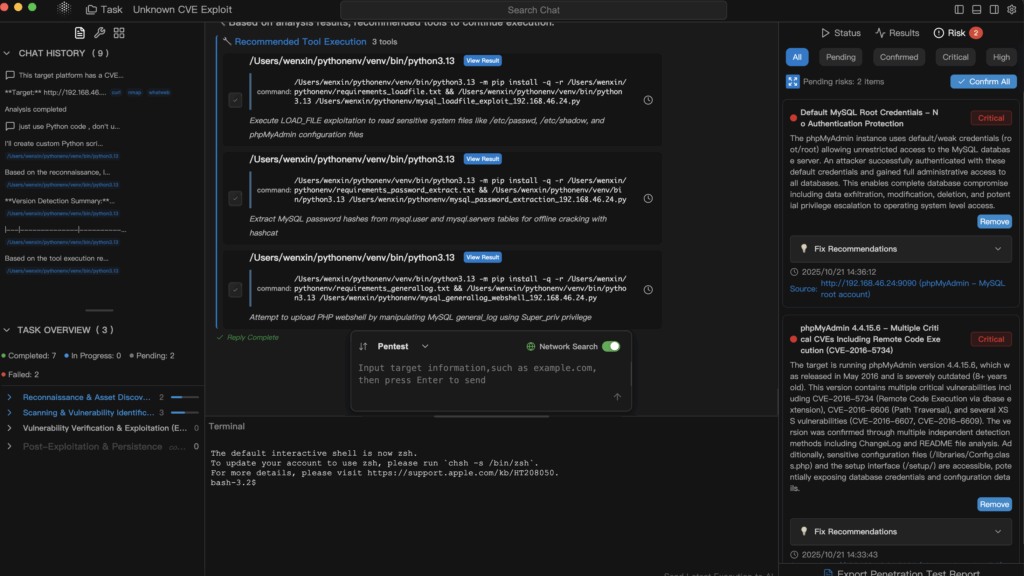

إن موقف Penligent واضح ومباشر: هذا هو بالضبط السيناريو الذي يجب على مؤسسات الطيران والسفر الحديثة اختباره مسبقًا. ويتمثل دور Penligent في محاكاة سلوك المهاجمين ضد تدفقات بيانات الركاب والبيانات التشغيلية هذه - بموجب تصريح - ثم إنشاء تقارير على مستوى الامتثال التي تحدد التعرض للواجبات التنظيمية مثل الجداول الزمنية للإخطار بالخرق في إطار اللائحة العامة لحماية البيانات. لا تقوم شركة Penligent بإصلاح البنية التحتية للإنتاج، أو مراقبة محادثات الويب المظلمة، أو العمل كمراقب أمن المعلومات. فهو يركز على اختبار الاختراق الخاضع للرقابة وإعداد التقارير الجاهزة للامتثال.

ما تقوله إيفرست - ولماذا هو مهم

النطاق المزعوم للخرق

تدّعي إيفرست أنها اخترقت ما يقرب من 1,533,900 سجل متعلق بالركاب، ونشرت مطار دبلن كضحية مسجلة على موقع التسريب/الابتزاز الخاص بها، إلى جانب العربية للطيران.(الأمن المعلوماتي المصرفي) تم نشر القائمة مع مؤقت عد تنازلي، وهي حركة "ابتزاز مزدوج" كلاسيكية: ادفع أو تفاوض قبل انتهاء المؤقت، أو سرب المعلومات.(الأمن المعلوماتي المصرفي)

تصف التقارير العامة ولقطات الشاشة الخاصة بمنشور إيفرست حقول البيانات التي تتجاوز مجرد "الاسم + البريد الإلكتروني":

- الاسم الكامل

- التذكرة/الحجز/الأرقام المرجعية الشبيهة بأرقام PNR

- تخصيص المقاعد، درجة السفر/مقصورة السفر، تسلسل المقطع

- رقم رحلة الطيران، ورموز مطارات المغادرة والوجهة، والطوابع الزمنية

- برنامج المسافر الدائم، رقم الولاء، الفئة/المكانة

- مؤشرات الأولوية/المسار السريع وأرقام بطاقات الأمتعة

- تنسيق الرمز الشريطي لبطاقة الصعود إلى الطائرة والبيانات الوصفية للإصدار

- معرف الجهاز/محطة العمل واسم الجهاز ونوع الجهاز المستخدم لإصدار بطاقة الصعود إلى الطائرة

- مؤشر "المختار" وحالة التحقق من المستندات الدولية (أي أعلام الفحص/الأمن)

- مصدر تسجيل الوصول ومصدر إصدار بطاقة الصعود إلى الطائرة (مكتب، كشك، بوابة، إلخ)(الأمن المعلوماتي المصرفي)

هذا الأمر مهم لأنه يتقاطع مع ثلاثة مستويات تهديد في آن واحد:

- التصيد الاحتيالي المستهدف والهندسة الاجتماعية

إذا علم أحد المهاجمين أنك سافرت بالطائرة من دبلن إلى بروكسل في 14 أغسطس على المقعد 22C، وأنه تم الإبلاغ عنك للتحقق من الوثائق، فيمكنه انتحال شخصية أمن شركة الطيران أو خدمة العملاء في المطار و"الحاجة إلى إعادة التحقق من صحة جواز سفرك قبل رحلة العودة". ستصل رسالة البريد الإلكتروني أو المكالمة الاحتيالية تلك إلى >90% بمصداقية مسافر عادي.(الأمن المعلوماتي المصرفي) - الولاء والاحتيال في الأميال المقطوعة

تعتبر أرقام المسافر الدائم وحالة الفئة ذات قيمة مالية. يستخدم المهاجمون بشكل روتيني بيانات اعتماد الولاء بشكل روتيني لاسترداد الأميال أو ترقية التذاكر أو مراكز الاتصال الاجتماعية. لطالما أسيء استخدام بيانات الولاء المسروقة تاريخياً دون اختراق حساب مصرفي - فهي ذات قيمة سائلة بالفعل. - الاستطلاع التشغيلي

تتيح معرّفات محطات العمل وأسماء أجهزة إصدار بطاقات الصعود إلى الطائرة للمهاجمين صياغة تصيد احتيالي داخلي المظهر يستهدف موظفي المطار الأرضيين ("التدقيق الأمني لمحطة العمل G12 في 21 سبتمبر - أداة تشخيص مرفقة مفتوحة"). هذا جسر من "سرقة بيانات المسافرين" إلى "اختراق عمليات المطار".)الأمن المعلوماتي المصرفي)

من المتأثر، والنافذة الزمنية، والنطاق الزمني

وقالت وكالة الأنباء الدنماركية (daa) إن البيانات المخترقة تغطي على ما يبدو المسافرين الذين غادروا مطار دبلن في الفترة من 1 أغسطس إلى 31 أغسطس 2025.(الأمن المعلوماتي المصرفي) شهر أغسطس هو ذروة حركة المرور: تعاملت دبلن مع ما يقرب من ملايين الركاب في ذلك الشهر.(ما وراء الماكينات)

كما ذكرت شركة daa أيضًا أنه لم يتم تأكيد اختراق أنظمتها الداخلية، واصفةً ذلك بأنه حادث مورد (Collins Aerospace / MUSE).(الأمن المعلوماتي المصرفي) هذا التمييز مهم داخليًا لتوجيه اللوم داخليًا، ولكن من وجهة نظر الجهة المنظمة، لا يهتم الركاب بأي صندوق تم اختراقه. إذا انكشفت بياناتهم، فإن كلاً من مراقب البيانات والمعالج يقعان في دائرة انفجار الامتثال.

ميوز/في ميوز كسلسلة توريد ضعيفة في سلسلة التوريد

فشل واحد، مطارات متعددة

إن نظام MUSE من شركة Collins Aerospace (غالبًا ما يشار إليه باسم vMUSE) هو نظام MUSE للاستخدام المشترك لمعالجة الركاب: مكاتب تسجيل الوصول، وتسليم الحقائب، وبوابات الصعود إلى الطائرة عبر شركات طيران متعددة، وفي الواقع العملي، عبر مطارات متعددة.(الأمن المعلوماتي المصرفي) عندما ضرب المهاجمون تلك الطبقة في سبتمبر 2025، تعطلت المناولة الآلية للركاب في المحاور الأوروبية الرئيسية - هيثرو وبروكسل وبرلين ودبلن - مما أجبر على الصعود إلى الطائرة يدويًا والتراجع بخط اليد والتأخيرات المتتالية(هايز أون لاين)

تدعي إيفرست الآن أنها فعلت ما هو أكثر من تعطيل تسجيل الوصول: تقول إنها دخلت إلى خادم FTP مكشوف تابع لشركة Collins Aerospace Aerospace بأوراق اعتماد ضعيفة، وسحبت بيانات الركاب والبيانات التشغيلية، ثم استخدمت الابتزاز بدلاً من التشفير البحت لفيروس الفدية(الأمن المعلوماتي المصرفي) إذا كان ذلك صحيحًا، فهذا يعني (أ) إعادة استخدام بيانات الاعتماد على المدى الطويل و(ب) عدم كفاية عزل البيانات التشغيلية عالية القيمة.

خرق من طرف ثالث ≠ عدم مسؤولية الطرف الثالث

وقالت وكالة الأنباء الألمانية إن "أنظمتنا الأساسية لم تصب"، وأن شركة كولينز إيروسبيس تخضع للتحقيق(الأمن المعلوماتي المصرفي) بموجب القواعد على غرار اللائحة العامة لحماية البيانات، لا يكفي ذلك. إذا خرجت بيانات الركاب ومعلومات الفحص الأمني التي يمكن التعرف عليها من بيئة المورد، لا يزال مشغل المطار يواجه واجبات تنظيمية: إخطار السلطات في غضون 72 ساعة من العلم وتنبيه الأفراد المتأثرين "دون تأخير لا مبرر له" إذا كان هناك خطر كبير عليهم.(قناة RTÉ)

بعبارة أخرى: "تعرض البائع للاختراق" لا يحميك من الإبلاغ عن الاختراق، أو الإضرار بالعلامة التجارية، أو التقاضي.

كيف يمكن للمهاجمين تسليح الحقول المسروقة

فيما يلي مصفوفة مخاطر مركزة تستند إلى أنواع البيانات التي تدعي إيفرست امتلاكها.(الأمن المعلوماتي المصرفي)

| الحقل المكشوف | حالة استخدام المهاجم | التخفيف الدفاعي |

|---|---|---|

| اسم الراكب + مرجع الحجز/رقم التذكرة (PNR) | انتحال شخصية المسافر مع دعم شركة الطيران؛ طلب إعادة الحجز أو استرداد الأموال أو تغيير مسار الرحلة | طلب التحقق متعدد العوامل لتغيير مسار الرحلة؛ لا تعتمد على سجل أسماء الركاب + اسم العائلة فقط |

| رقم الرحلة، والمسار، والمقعد، والطابع الزمني | تصيد احتيالي ذو مصداقية عالية ("تم وضع علامة على رحلتك DUB → BBR → U في 14 أغسطس؛ قم بتحميل جواز السفر لإعادة إصداره") | فرض تأكيد خارج النطاق لرسائل "تعطل السفر العاجل" |

| هوية المسافر الدائم/حالة فئة المسافر الدائم | الاستيلاء على حسابات الولاء، وسرقة الأميال، والترقيات الاحتيالية | فرض عمليات التحقق من المصادقة الآلية (MFA) والتحقق من الحالات الشاذة على بوابات الولاء، وخاصة الحسابات عالية المستوى |

| حالة الأولوية/المحدد/حالة التحقق | المضايقات أو الابتزاز أو الضغط الموجه على المسافرين "المُبلغ عنهم" | تعامل مع حالة الفحص على أنها بيانات أمنية حساسة؛ راقب الهندسة الاجتماعية المستهدفة أو التخويف |

| معرف محطة العمل/معرف الجهاز لإصدار بطاقة الصعود إلى الطائرة | التصيد الاحتيالي الداخلي ضد الموظفين الأرضيين ("التدقيق الأمني لمحطة عمل البوابة G12") | تطبيق وضع انعدام الثقة على أجهزة تسجيل الوصول/التسجيل؛ وتدوير بيانات اعتماد محطة العمل وتدقيق الوصول |

| أرقام بطاقة الأمتعة / تسلسل المقطع | إنشاء ملف تعريف سلوكي للمسافرين ذوي القيمة العالية أو ذوي الترددات العالية | التحذير الاستباقي للمسافرين ذوي القيمة العالية لتوقع التصيد الاحتيالي المخصص |

هذا ما يجعل هذا الاختراق مختلفًا عن تفريغ البريد الإلكتروني/كلمة المرور العامة. يمكن للمهاجم المتحمس الآن

- انتحال شخصيتك لدى شركة طيران، لأنهم يعرفون تفاصيل حجزك أفضل منك;

- انتحال شخصية شركة الطيران لك، لأنهم يعرفون مقعدك وتوقيتك بالضبط;

- التمحور في عمليات المطار من خلال تقليد لغة الأجهزة الداخلية/التدقيق الداخلي.

توقعات الاستجابة الفورية لمشغلي المطارات وشركات الطيران

الاحتواء والأدلة

الخطوة الأولى بعد حدوث خرق كهذا ليست العلاقات العامة. إنه تأكيد النطاق والحفاظ على الأدلة:

- ما هي نطاقات التواريخ المتأثرة (أشار daa إلى 1-31 أغسطس 2025)؟(الأمن المعلوماتي المصرفي)

- ما هي شركات النقل وأي المحطات الطرفية التي تستخدم سير عمل MUSE / vMUSE المخترق؟(هايز أون لاين)

- ما هي شرائح الركاب (كبار الشخصيات، كبار الشخصيات، القطاع الحكومي، القطاع الحكومي، الشركات) الأكثر عرضة لخطر الاحتيال في المراحل النهائية؟

- ما هي معرفات محطات العمل الداخلية أو معرفات البوابات أو معرفات الأجهزة التي تم حرقها الآن ويجب تدويرها؟

يجب توثيق كل ذلك، لأن سلطات حماية البيانات الأوروبية وشركات التأمين السيبراني ستطلب جدولاً زمنيًا، وليس تصريحًا صحفيًا(قناة RTÉ)

يبدو سير عمل التخصيب الداخلي النموذجي على النحو التالي:

المنطق الزائف #: تحديد أولويات التواصل مع الركاب ذوي الخطورة العالية

بالنسبة إلى rec في سجلات_المسافرين المسرّبة:

إذا كان rec.rec.frequent_flyer_tier_tier في ["ذهبي"، "بلاتيني"، "VIP"] أو rec.price_price> HIGH_VALUE:

تصعيد_إلى_مراجعة_يدوية(rec.pnr, rec.name, rec.flight_route)

الإبلاغ_عن_إعلام_استباقي(rec.email)

هذه هي الطريقة التي تنتقل بها من الرسائل الشاملة "عزيزي العميل، ربما تعرضت للخطر" إلى إشعارات المخاطر المستهدفة التي يمكن الدفاع عنها.

إشعار الركاب ومراقبة الاحتيال

وقد أبلغت وكالة دبي للطيران والفضاء (daa بالفعل المسافرين في أغسطس 2025 بمراقبة تغييرات الحجز المشبوهة أو أي نشاط غير معتاد في خط سير الرحلة، وهو ما يعد في الأساس تحذيرًا مبكرًا من الاحتيال(الأمن المعلوماتي المصرفي) وهذا يتماشى مع توقعات اللائحة العامة لحماية البيانات: إذا كان هناك "خطر كبير" على الأفراد المتأثرين - سرقة الهوية، التصيد الاحتيالي المستهدف، سرقة الولاء - فإنك تخطرهم "دون تأخير لا مبرر له".

تصلب تدفقات الدعم

يجب أن تتوقف مراكز الاتصال ومكاتب الولاء التابعة لشركات الطيران عن التعامل مع سجل أسماء الركاب + الاسم الأخير + تاريخ الرحلة كدليل على الهوية. بعد حادثة كهذه، تصبح هذه التركيبة عامة للمهاجمين. إنهم بحاجة إلى عمليات تحقق ثانوية (تأكيد خارج النطاق، أو المصادقة على حسابات الولاء أو عمليات إعادة الاتصال الخاضعة للرقابة).

أين يناسب Penligent (وأين لا يناسب)

Penligent هي أداة اختبار اختراق تعتمد على الذكاء الاصطناعي. والغرض منها في هذا السياق ذو شقين:

- محاكاة سلوك المهاجمين ضد بيئتك، مع تخويل.

يمكن لـ Penligent تنظيم تمارين هجوم محكومة تعكس ما تدعي شركة Everest أنها قامت به: استخدام بيانات الحجز المسربة، ومعرفات المسافر الدائم، وتخصيصات المقاعد، ومعرفات محطات العمل، وما إلى ذلك، ومحاولة (في بيئة اختبار) التنقل في تدفقات الدعم، أو الوصول إلى الولاء، أو سير عمل العمليات الأرضية. والهدف من ذلك هو معرفة ما إذا كان بإمكان المهاجمين هندسة طريقهم اجتماعياً في تغييرات الحساب أو تعديلات خط سير الرحلة أو الوصول التشغيلي باستخدام أنواع الحقول المكشوفة هنا فقط.)الأمن المعلوماتي المصرفي) بعبارة أخرى، يجيب بنليجنت: "إذا ظهر شخص ما مع مرجع الحجز XYZ123 والمقعد 22C من 14 أغسطس، فهل يمكنه خداعنا لإعادة إصدار بطاقات اعتماد الصعود إلى الطائرة أو لمس أرصدة الولاء؟ - إنشاء تقارير متوافقة مع الامتثال.

بعد المحاكاة، تنتج شركة Penligent تقارير منظمة تحدد مسارات إساءة الاستخدام التي تم تحديدها للواجبات التنظيمية والإفصاح. ويشمل ذلك:- عناصر البيانات التي تكفي لانتحال شخصية المسافر أو الوصول إلى قيمة الولاء

- عمليات سير العمل التي تفشل في التحقق الأساسي أو تنتهك افتراضات الامتيازات الأقل

- ما هي المشكلات التي من شأنها أن تؤدي إلى الجداول الزمنية للإخطار بالاختراق على غرار اللائحة العامة لحماية البيانات (إشعار السلطة خلال 72 ساعة، إشعار المستخدم "بتأخير لا مبرر له") إذا تم استغلالها ضد الركاب الأحياء.

ما الذي يفعله بنليجنت لا افعل:

- فهو لا يدير مركز العمليات الأمنية الخاص بك، أو يوفر مراقبة على مدار الساعة طوال أيام الأسبوع، أو يقوم بمراقبة مباشرة على الإنترنت المظلم.

- لا يدعي إصلاح البنية التحتية لـ Collins Aerospace أو تقوية MUSE.

- لا يضمن الاحتواء.

وبدلاً من ذلك، تقدم Penligent لرؤساء أمن المعلومات ومشغلي المطارات وقادة أمن شركات الطيران بروفة محكومة للتحركات الدقيقة للهندسة الاجتماعية وإساءة استخدام البيانات التي سيحاول المهاجمون القيام بها بعد ذلك - وتقريراً يمكنهم تسليمه إلى الجهات القانونية والامتثال.

ما يجب أن يفعله الركاب

حتى لو كنت "مجرد مسافر"، فإن هذا التسريب ليس مجرد تسريب:

- كن متشككاً في أي رسالة تذكر خط سير رحلتك أو مقعدك أو رقم رحلتك في أغسطس 2025 بالضبط وتطلب صور جواز السفر أو إعادة التحقق من الهوية أو الدفع الفوري. من المحتمل أن يكون هذا المستوى من التفاصيل الآن في أيدي مجرمين.(الأمن المعلوماتي المصرفي)

- قم بتأمين حساب المسافر الدائم الخاص بك: قم بتشغيل المصادقة الآلية (MFA)، وغيّر كلمة المرور، وراقب عمليات استرداد النقاط/الأميال. إن الاحتيال على الولاء هو احتيال منخفض الاحتكاك.

- احترس من عمليات إعادة الحجز غير المصرح بها أو عمليات استرداد الأموال غير المصرح بها تحت اسمك.(الأمن المعلوماتي المصرفي)

- إذا كنت من ذوي المكانة الرفيعة أو مسافرًا من الشركات/الحكومة، فافترض أنك من ذوي الأولوية القصوى للتصيّد الاحتيالي المستهدف.

عرض ختامي

حادثة مطار دبلن ليست قصة "اختراق بيانات" روتينية. إنه اختراق لسلسلة التوريد لطبقة معالجة الركاب MUSE/vMUSE الخاصة بشركة Collins Aerospace، والتي تسببت بالفعل في تعطيل فعلي للمطارات في جميع أنحاء أوروبا في سبتمبر 2025.(هايز أون لاين) إنها مسرحية ابتزاز، حيث أدرجت إيفرست مطار دبلن علنًا وبدأت العد التنازلي).الأمن المعلوماتي المصرفي) وهو كشف لبيانات الركاب الحساسة من الناحية التشغيلية - تخصيصات المقاعد، ومراجع سجلات المسافرين المسجلة، ومستويات الولاء، وحتى معرّفات محطات العمل - لما يقرب من 1.5 مليون سجل).الأمن المعلوماتي المصرفي)

بالنسبة لمشغلي الطيران، يعد هذا الآن نموذج التهديد الأساسي لمشغلي الطيران:

- مكدس تسجيل الوصول/الإيواء الخاص بك من طرف ثالث هو نقطة فشل واحدة على المستوى الوطني.(هايز أون لاين)

- فبيانات الركاب ليست مجرد "معلومات هوية شخصية"، بل هي ذخيرة حية للهندسة الاجتماعية.(الأمن المعلوماتي المصرفي)

- يتوقع المنظمون الحصول على أدلة وجداول زمنية وإخطار الركاب في غضون 72 ساعة، حتى لو كان "البائع هو الفاعل"(قناة RTÉ)

ويتمثل دور Penligent في مساعدتك على التدرب على هذا السيناريو بالضبط في ظل ظروف محكومة - محاكاة الخطوة التالية للمهاجم ضد تدفقات الدعم والهوية الخاصة بك، ثم تسليمك تقريراً جاهزاً للامتثال يوضح التدفقات التي تفشل، والهويات التي يمكن أن تُختطف، ومدى السرعة التي تلتزم بها بالإخطار.

في عام 2025، لن يكون ذلك "أمراً لطيفاً". فبالنسبة للمطارات وشركات الطيران، هذا أمر لا غنى عنه.