لماذا يظهر هذا CVE مع لغة "التحديث الآن"

إذا قمت بتصفح التغطية الأقوى أداءً حول التغطيات الإخبارية حول تصحيحات الهاتف المحمول الطارئة، ستلاحظ نمطًا معينًا: العناوين الرئيسية تجمع بشكل متكرر بين "مستغلة بنشاط" + "يوم الصفر" + "التحديث الآن" + "هجمات مستهدفة". هذا ليس مجرد طعم للنقر - هذه العبارات هي اختصار لـ "إشارات الاستغلال الحقيقي موجودة، وتوقيت التصحيح مهم". (أخبار القراصنة)

بالنسبة إلى CVE-2025-31200، فإن إشارة الاستغلال واضحة: تذكر شركة Apple أنها على علم بوجود تقرير يفيد بأن هذه المشكلة قد يكون تم استغلالها في هجوم متطور للغاية ضد أفراد مستهدفين محددين على نظام iOS. (دعم Apple)

ما هو CVE-2025-31200 (حقائق تم التحقق منها فقط)

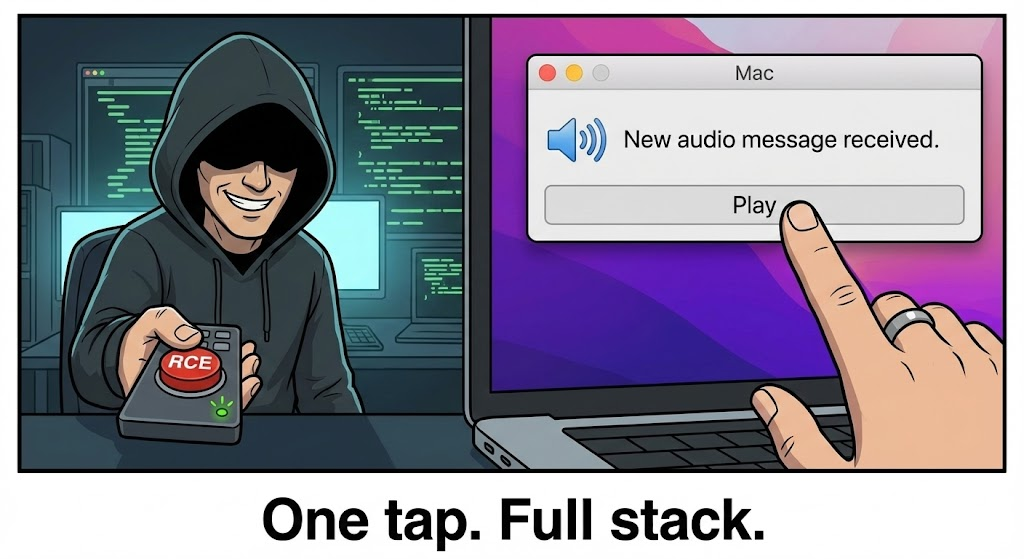

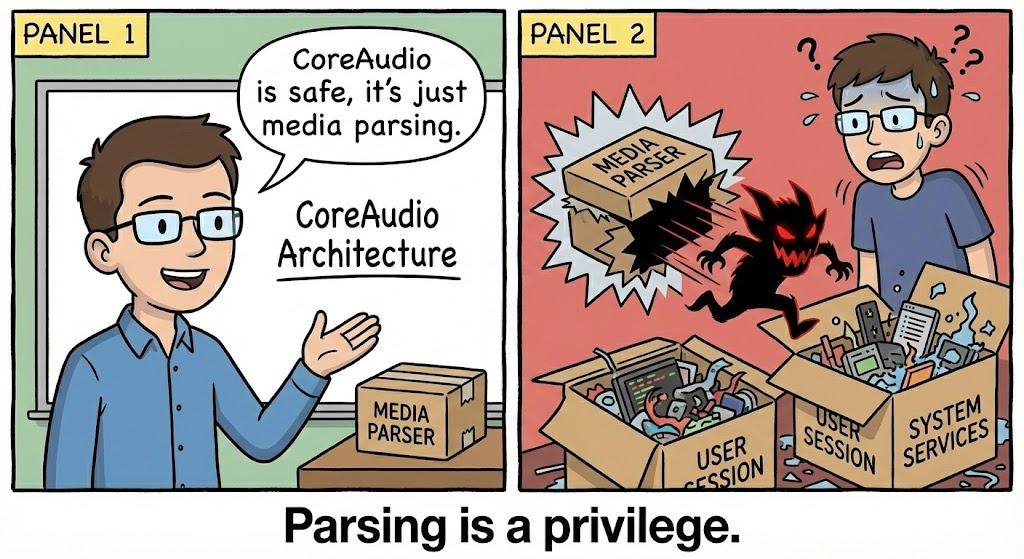

CVE-2025-31200 هو ثغرة في تلف الذاكرة في CoreAudio من Apple. تصف استشارة Apple التأثير على النحو التالي:

- التأثير: معالجة دفق صوتي في ملف وسائط مصمم بشكل خبيث قد يؤدي إلى تنفيذ التعليمات البرمجية. (دعم Apple)

- إصلاح: تمت الإضافة مع تحسين التحقق من الحدود المحسنة. (دعم Apple)

- سياق الاستغلال: تدرك Apple أنه ربما تم استغلالها في هجوم مستهدف متطور للغاية. (دعم Apple)

يعكس NVD وصف Apple ويسرد الإصدارات الثابتة عبر منصات Apple. يعرض NVD أيضًا درجة CISA-ADP CVSS v3.1 الأساسية 9.8 (حرجة) وتحديد نقاط الضعف ذات الصلة (على سبيل المثال, الكتابة خارج الحدود CWE-787 الكتابة خارج الحدود, CWE-119). (NVD)

الأنظمة المتأثرة والإصدارات الثابتة

حدود الإصدار هي اللعبة بأكملها. إذا كان أسطولك أقل من هذه الإصدارات، افترض التعرض:

| المنصة | تم إصلاح حدود الإصدار الثابت لـ CVE-2025-31200 |

|---|---|

| iOS | 18.4.1 (دعم Apple) |

| iPadOS | 18.4.1 (دعم Apple) |

| ماك سيكويا | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| نظام الرؤية | 2.4.1 (NVD) |

لماذا لا تزال "الهجمات المستهدفة" تساوي الحاجة الملحة للمؤسسات

وغالباً ما تعني كلمة "مستهدف" حرفة حرفية عالية المستوى واختياراً انتقائياً للضحايا، وليس استغلالاً جماعياً. ولكن هذا لا يعني لا تقليل المخاطر المؤسسية:

- الموظفون ذوو القيمة العالية هم بالضبط من تعطيهم الحملات المستهدفة الأولوية (التنفيذيون، والقيادات الأمنية، والمالية، والقانونية، وموظفو علاقات المستثمرين).

- يمكن أن يؤدي اختراق الهاتف المحمول إلى اختراق الهوية، ومطالبات المصادقة الفنية، والدردشة المؤسسية، والبريد الإلكتروني، والوصول إلى المستندات.

- حتى عندما تكون الحملة الأولية ضيقة، يمكن إعادة استخدام نفس فئة الأخطاء لاحقًا أو تحويلها إلى سلعة أو دمجها في سلاسل جديدة.

هذا هو السبب أيضًا في أن التقارير الأمنية السائدة تجمع CVE-2025-31200 مع تأطير قوي للإلحاح. (أخبار القراصنة)

جدول العمل القائم على المخاطر: كيفية تحديد الأولويات في البرامج الحقيقية

استخدم سياسة بسيطة يمكن الدفاع عنها: تصحيح كل جهاز معرض للخطر، ولكن أعط الأولوية للمستخدمين الأعلى نصف قطر الانفجار أولاً.

| السيناريو | المخاطر العملية | الإجراء الموصى به | هدف اتفاقية مستوى الخدمة |

|---|---|---|---|

| المسؤولون التنفيذيون والصحفيون والمنشقون ومسؤولو العلاقات الخارجية/الأمن | الأعلى | التصحيح على الفور؛ ضع في اعتبارك وضع الإغلاق عند الاقتضاء | 24-48 ساعة |

| أجهزة iPhone/iPad للشركات مع نظام إدارة الأجهزة اللوحية MDM | عالية | تطبيق الحد الأدنى من نظام التشغيل؛ وعزل الأجهزة غير المتوافقة | 48-72 ساعة |

| نقاط نهاية macOS Sequoia في أدوار مميزة | عالية | فرض التحديث إلى الإصدار 15.4.1+؛ التحقق من خلال جرد نقاط النهاية | 48-72 ساعة |

| أجهزة Apple BYOD التي تصل إلى SSO/VPN | متوسط-عالي | الوصول المشروط: حظر أقل من الحد الأدنى من الإصدارات | 3-7 أيام |

| أجهزة معملية منخفضة الامتيازات وغير متصلة بالإنترنت | أقل | التصحيح في نافذة الصيانة التالية | من أسبوع إلى أسبوعين |

تم تصميم وضع الإغلاق بشكل صريح للمساعدة في الحماية من هجمات نادرة للغاية ومتطورة للغاية، وتوفر Apple إرشادات لتمكينه على iPhone و Mac. (دعم Apple)

مكافحة التطرف العنيف المصاحبة التي يجب عليك تصحيحها في نفس السباق: CVE-2025-31201

تمت معالجة CVE-2025-31201 في نفس قطار التحديث. تصفها شركة Apple بأنها حالة يقوم فيها المهاجمون مع إمكانية القراءة/الكتابة التعسفية قد تكون قادرة على تجاوز مصادقة المؤشر، تم إصلاحه عن طريق إزالة التعليمات البرمجية الضعيفة، وتلاحظ Apple لغة استغلال مستهدفة مماثلة. (دعم Apple)

التغطية الأمنية تناقش عادةً CVE-2025-31200 + CVE-2025-31201 معًاوهو ما يتطابق مع الطريقة التي يجب على المدافعين التعامل معها من الناحية التشغيلية: تصحيح كلا الأمرين، لأن سلاسل الاستغلال غالبًا ما تجمع بين تنفيذ التعليمات البرمجية بالإضافة إلى تجاوز التخفيف. (أخبار القراصنة)

التحقق من التصحيح يمكنك أتمتته اليوم

ماك: فحص محلي سريع (باش)

#!/usr/bin/env bash

# macOS Sequoia: وضع علامة إذا كان أقل من 15.4.1 (تم تصحيح الحدّ CVE-2025-31200)

الإصدار="$($(sw_vers -productVersion)"

الحد الأدنى="15.4.1"

صدى "إصدار macOS: $ver"

إذا كان [ ["$(printf '%sT\n' "$Tmin" "$ver" | sort -V | head -n1)" !"= "$min"]؛ ثم

echo "⚠️ BELOW $min - التحديث مطلوب (CVE-2025-31200)."

خروج 2

fi

صدى "✅ عند أو أعلى من $min."

قوائم NVD macOS Sequoia 15.4.1 macOS Sequoia 15.4.1 كالنسخة الثابتة لـ CVE-2025-31200. (NVD)

مخزون أسطول نظام التشغيل macOS (osquery)

حدد

اسم المضيف,

الإصدار ك os_version,

بناء باسم os_build,

النظام الأساسي

من os_version;

نظام التشغيل iOS/iPadOS: فرض الحد الأدنى من الإصدارات في نظام إدارة الأجهزة المحمولة MDM + الوصول المشروط

تعامل مع الحد الأدنى من الإصدار كسياسة وليس كاقتراح:

- iOS/iPadOS 18.4.1+

- ماك سيكويا 15.4.1+

حدود الإصدار هذه مذكورة مباشرة في إرشادات Apple و NVD. (دعم Apple)

التقوية: ما الذي يساعد على تجاوز الترقيع

وضع الإغلاق للملفات الشخصية عالية الخطورة

وضع الإغلاق ليس مناسبًا للجميع، لكن Apple وضعته صراحةً كوضع وقائي ضد الهجمات النادرة والمتطورة للغاية - وهو عنصر تحكم معقول للمستخدمين الذين يتعرضون لتهديدات متزايدة. (دعم Apple)

من الناحية التشغيلية، من الأفضل استخدامها مع:

- سياسة "المستخدم عالي الخطورة" المحددة,

- دليل تشغيل الدعم لمقايضات التوافق,

- وخطة خروج بمجرد تأكيد الامتثال للتصحيح.

ماذا تقول للقيادة

الثغرة CVE-2025-31200 هي ثغرة في تلف ذاكرة CoreAudio يمكن أن تؤدي إلى تنفيذ التعليمات البرمجية عند معالجة ملف وسائط مصمم بشكل خبيث، وتقول Apple إنه ربما تم استغلالها في هجمات مستهدفة متطورة للغاية. يتوفر الإصلاح في نظام التشغيل iOS/iPadOS 18.4.1، و macOS Sequoia 15.4.1، و tvOS 18.4.1، وVivisionOS 2.4.1. هدف العمل بسيط: دفع عدد البنى الضعيفة إلى الصفر، وإعطاء الأولوية للمستخدمين ذوي القيمة العالية أولاً، وتأكيد الامتثال عبر المخزون وليس الافتراضات. (دعم Apple)

حيث يناسب بنليجينت بشكل طبيعي

عندما تستجيب الفرق للمشكلات التي يتم استغلالها بشكل نشط من جانب العميل، نادراً ما يكون عنق الزجاجة هو "معرفة وجود مشكلة في مكافحة التطرف العنيف". بل هو الوسط الفوضوي: ترجمة الإرشادات إلى التحقق القابل للتكراروإثبات امتثال الأسطول، وإنتاج أدلة سهلة التدقيق على أن الإصلاح قد حدث بالفعل. تم تصميم Penligent حول تنظيم تدفقات عمل الأمان وإنشاء مخرجات قائمة على الأدلة، والتي تتوافق بشكل واضح مع موقف "أثبت ذلك ولا تفترضه" - خاصةً عندما تحتاج إلى أدوات تحقق متسقة لمراجعات الأمان. (بنليجنت)

بالنسبة لفرق هندسة الأمن التي تدير إدارة التعرّض المستمر، فإن النهج العملي هو التعامل مع أيام الصفر العاجلة مثل CVE-2025-31200 كمحفزات "للمسار المعجل": الجرد ← فرض الحد الأدنى من الإصدارات ← التحقق ← التوثيق. يوصف نموذج ائتمان Penligent صراحةً على أنه على أساس الاستخدام وليس على أساس العدد المستهدف المحدود، والتي يمكن أن تكون مفيدة عندما تحتاج إلى إجراء فحوصات متكررة عبر الأصول والبيئات المتغيرة أثناء عملية التصحيح. (بنليجنت)

المراجع

- محتوى الأمان من Apple لنظام التشغيل iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) (دعم Apple)

- NVD CVE-2025-31200 (إصلاحات النظام الأساسي، ودرجة CISA-ADP، وتعيين CWE) (NVD)

- NVD CVE-2025-31201 (حالات تجاوز مصادقة المؤشر، الإصدارات الثابتة) (NVD)

- آبل حول وضع الإغلاق/تمكين التوجيهات (دعم Apple)

- أمثلة على التغطية التي تعكس التأطير الشائع للعناوين الرئيسية عالية الهدف (استغلال + تصحيح طارئ) (أخبار القراصنة)

- المنتج/التسعير البينليجي (بالنسبة للفقرتين أعلاه) (بنليجنت)