تنهار معظم كتابات الثغرات الأمنية في واحدة من عادتين سيئتين. فهي إما أن تضخم كل ثغرة جديدة من ثغرات مكافحة التطرف العنيف على أنها الكارثة التالية على مستوى الصناعة، أو أنها تسطحها في ملخص عقيم لا يخبر المدافعين عن الثغرات بأي شيء تقريبًا عن كيفية تحديد أولوياتها. لا تستحق CVE-2026-21385 أيًا من هاتين الحالتين.

لا تكمن أهمية هذه الثغرة في أنها تحمل أعلى درجة ممكنة. فهي ليست كذلك. ما يجعلها مهمة هو مزيج من أربع حقائق مثبتة الآن بشكل علني. أولاً، يصفها السجل الرسمي بأنها مشكلة تلف في ذاكرة كوالكوم مرتبطة بمعالجة محاذاة تخصيص الذاكرة ويحددها إلى CWE-190، أو تجاوز عدد صحيح أو التفاف. ثانيًا، تقول نشرة جوجل الأمنية لنظام أندرويد الصادرة في مارس 2026 أن هناك مؤشرات على أنها "قد تكون قيد الاستغلال المحدود والمستهدف". ثالثاً، تم تضمين الخلل في مستوى تصحيح أندرويد 2026-03-05 بدلاً من مجموعة 2026-03-01 الأخف وزناً، وهو ما يخبرك بالفعل بشيء عن مكان وجوده في هيكل التصحيح الشهري. رابعًا، أضافتها CISA إلى كتالوج الثغرات المعروفة المستغلة في 3 مارس 2026، مع تاريخ استحقاق الإصلاح الفيدرالي في 24 مارس. (NVD)

هذا يغير المحادثة. فيروس CVE-2026-21385 ليس مثيرًا للاهتمام لأنه مبهرج. إنها مثيرة للاهتمام لأنها تقع في نقطة تقاطع بين مخاطر نقاط نهاية الأجهزة المحمولة، وتعقيد سلسلة توريد الشرائح، وتجزئة تصحيحات نظام أندرويد، والاستغلال المستهدف. بالنسبة لفرق الأمن، هذا المزيج مكلف من الناحية التشغيلية. غالبًا ما ينتج عن مكافحة فيروسات CVE لخادم ويندوز سير عمل مألوف: الجرد، التصحيح، الفحص، التحقق من الصحة. تفرض ثغرات أندرويد وكوالكوم واقعاً أكثر غرابة. أنت لا تقوم بتصحيح برامج بائع واحد على أسطول واحد موحد. أنت تتعامل مع جوجل، وكوالكوم، ومصنعي المعدات الأصلية للأجهزة، وشركات الاتصالات في بعض الحالات، وإصدارات أندرويد المختلطة، والمستخدمين الذين قد لا يقومون بتثبيت التحديثات على الفور حتى في حالة وجود التصحيح. لهذا السبب يجب التعامل مع هذا الخطأ على أنه مشكلة في إدارة الحوادث، وليس مجرد مشكلة في إدارة الثغرات. (مشروع أندرويد مفتوح المصدر)

الوصف الرسمي مضغوط: "تلف الذاكرة أثناء استخدام التوافقات لتخصيص الذاكرة." قدمت كوالكوم متجه CVSS v3.1 من AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H، والذي ينتج عنه درجة عالية 7.8، ويظهر NVD نقطة الضعف المرتبطة به على أنها CWE-190. في اللغة الإنجليزية البسيطة، يشير السجل العام إلى منطق حسابي أو منطق التعامل مع الحجم حول محاذاة التخصيص التي يمكن أن تؤدي إلى تلف الذاكرة عند تعطل الافتراضات. تصنف نشرة كوالكوم لشهر مارس 2026 المشكلة على أنها تجاوز عدد صحيح أو التفاف في الرسومات، بينما تضع نشرة أندرويد لشهر مارس 2026 المشكلة CVE-2026-21385 في قسم 2026-03-05 ضمن مكونات العرض المتعلقة بكوالكوم. (NVD)

هذه الصياغة مهمة لأنها تخبرنا بما يمكننا قوله بشكل مسؤول وما لا يمكننا قوله. يمكننا أن نقول أن فئة الأخطاء تتوافق مع العمليات الحسابية الحساسة للمحاذاة التي تنتج نتائج غير صالحة من حيث الحجم، أو نقص التخصيص، أو حالات ذاكرة أخرى غير آمنة. يمكننا القول أن تلف الذاكرة في مسارات الرسومات أو المسارات المتاخمة للعرض كان خطيرًا تاريخيًا لأن هذه المسارات حساسة للأداء، ويمكن الوصول إليها على نطاق واسع من خلال مدخلات معقدة، وغالبًا ما تكون مدمجة في سلاسل الاستغلال بدلاً من استخدامها بمفردها. لا يمكننا أن ندّعي بصدق وجود مسار استغلال عام كامل أو استغلال سلاح أو سلسلة هجمات نهائية من المصادر التي تم الكشف عنها حاليًا. تشير التغطية العامة مرارًا وتكرارًا إلى الاستغلال المستهدف، لكن الإرشادات الرسمية لا تنشر تفاصيل الاستغلال. أي مقال يدّعي خلاف ذلك هو من نسج الخيال وليس الهندسة. (NVD)

ما هو CVE-2026-21385 في الواقع هو

على مستوى السجلات، CVE-2026-21385 هي ثغرة في كوالكوم توصف بأنها تلف في الذاكرة أثناء استخدام المحاذاة لتخصيص الذاكرة. يُدرج NVD شركة كوالكوم كمصدر، ويحتفظ بدرجة CVSS v3.1 الخاصة بشركة كوالكوم وهي 7.8 عالية، ويسجل الثغرة على أنها CWE-190. CVE.org يعكس نفس الوصف الأساسي. تتضمن نشرة Android 2026 لشهر مارس 2026 المشكلة في مستوى التصحيح 2026-03-05 وتشير إلى وجود مؤشرات على وجود استغلال محدود وموجه. وتعني حالة CISA KEV أن هذه المشكلة لم تعد مجرد مشكلة في نشرة البائعين؛ بل هي جزء من سير عمل الحكومة الأمريكية في تتبع الاستغلال ومعالجته. (NVD)

إن الطريقة الأكثر انضباطًا لتفسير السجل العام هي هذه إن CVE-2026-21385 هو ثغرة محلية في نظام أندرويد من نوع CVE-2026-21385، وهي ثغرة محلية من نوع كوالكوم في نظام أندرويد وهي خطيرة بما يكفي لتبرير تسجيل نقاط عالية، وخطيرة بما يكفي لتقوم جوجل باستدعاء الاستغلال المباشر المحتمل المستهدف، ومهمة بما يكفي لتقوم وكالة CISA بترقيتها إلى مستوى KEV فور الكشف عنها. هذا بالفعل كافٍ لتبرير إعطاء الأولوية في حالات الطوارئ للمؤسسات التي لديها أساطيل أندرويد، أو مستخدمي الأجهزة المحمولة التنفيذيين، أو الأجهزة الميدانية، أو تعرض الشركات لـ BYOD، أو وصول الأجهزة المحمولة إلى أنظمة SaaS الحساسة والأنظمة الداخلية. (NVD)

وتصف بعض الملخصات العامة المنطقة المعرضة للخطر بأنها مكون رسومات، بينما تصنف نشرة أندرويد المكون الفرعي على أنه العرض. هذه ليست تناقضات بقدر ما هي تذكير بأن الكشف الأمني لنظام أندرويد غالبًا ما يضغط تفاصيل المكوّنات ذات الطبقات في مجموعات خاصة بالبائعين. تتلاقى كل من SecurityWeek وSyberScoop وTechRadar وغيرها من التغطيات المعاصرة على نفس الصورة التشغيلية حتى لو اختلفت الصياغة قليلاً: هذه مشكلة في مكونات كوالكوم في دورة تصحيح أندرويد لشهر مارس 2026، وهي تؤثر على سطح واسع جداً من الأجهزة، ويجب أخذ التحذير من الاستغلال على محمل الجد. (سيكيوريتي ويك)

لماذا تقلل نقاط CVSS من حجم المشكلة الحقيقية؟

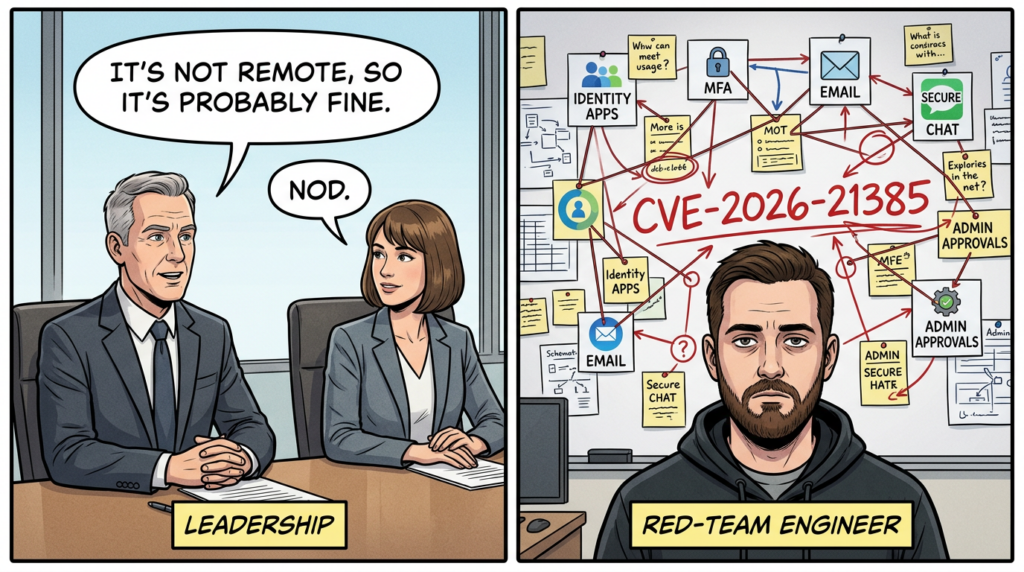

هناك عادة سيئة مستمرة في فرق الأمن التي لا تقضي الكثير من الوقت على الهاتف المحمول: إذا لم تكن الثغرة الأمنية بعيدة، فإنهم يخفضون مرتبتها ذهنيًا. هذا الاختصار خطير هنا.

ناقل CVSS لنشرة CVE-2026-21385 محلي. على الورق، قد يبدو ذلك أقل إلحاحًا من المشكلات الحرجة في تنفيذ التعليمات البرمجية عن بُعد الموجودة في مكان آخر في نفس نشرة Android. في الممارسة العملية، لا تعني كلمة "محلي" على أندرويد أنها غير ضارة. فهذا يعني أن الخلل ليس في حد ذاته اختراقًا عن بُعد بحزمة واحدة. لكن الهجمات الحقيقية على الأجهزة المحمولة غالبًا ما تكون متسلسلة. لا يحتاج المهاجمون إلى أن تكون كل مرحلة قابلة للوصول عن بُعد إذا كان بإمكانهم الوصول إلى تنفيذ التعليمات البرمجية أو موطئ قدم على مستوى العملية أو وجود تطبيق خبيث بوسائل أخرى ثم الانتقال إلى منطقة أكثر امتيازًا أو أكثر استقرارًا. هذا هو سبب أهمية الاستغلال المحدود والمستهدف أكثر بكثير من القراءة المبسطة لـ AV:L. (NVD)

هذا صحيح بشكل خاص في نموذج تهديدات Android الحديث. فالمستخدمون ذوو القيمة العالية لا يفقدون الأجهزة في المقام الأول من خلال البرمجيات الخبيثة التي تُستخدم في تحطيم الأجهزة والاستيلاء عليها. من المرجح أن يتعرضوا للضرب من خلال سلاسل ضيقة وانتقائية تركز على الاستمرارية أو المراقبة أو الوصول إلى بيانات الاعتماد أو جمع الرسائل أو الوصول إلى الميكروفون أو الكاميرا أو سرقة البيانات من التطبيقات التي تحظى بالفعل بثقة المستخدم. إن التقارير العامة حول CVE-2026-21385 تؤطر مرارًا وتكرارًا سياق الاستغلال على أنه مستهدف وليس انتهازيًا. تثير "دارك ريدينج" صراحةً إمكانية وجود برمجيات تجسس تجارية أو نشاط دولة قومية. ويظل هذا مجرد استنتاج، وليس إسنادًا مؤكدًا رسميًا، لكنه استنتاج موثوق به لأن الاستغلال المحدود والموجه هو بالضبط اللغة التي تتوقعها عندما يقر البائع بإساءة الاستخدام في العالم الحقيقي دون الكشف عن التفاصيل التشغيلية. (مشروع أندرويد مفتوح المصدر)

الدرس الصحيح للمدافعين ليس "هذا برنامج تجسس بالتأكيد". الدرس الصحيح هو أكثر عملية: إذا كان نموذج المخاطر الخاص بك يتضمن مديرين تنفيذيين أو صحفيين أو باحثين أو فرق قانونية أو سياسيين أو قادة الصناعة الخاضعة للتنظيم أو موظفين لديهم إمكانية الوصول إلى أنظمة المراسلة والهوية الحساسة في الشركة، فإن ثغرة أمنية قابلة للاستغلال محليًا في نظام أندرويد مع نشاط مستهدف مؤكد تنتمي إلى خط الاستجابة العاجلة. وهذا صحيح حتى قبل ظهور تفاصيل الاستغلال العامة. (مشروع أندرويد مفتوح المصدر)

ما تم تأكيده رسميًا وما لا يزال استنتاجًا

يجب أن تفصل المقالة الفنية الجيدة بين الدليل والسرد. إليك خط الأدلة.

تم التأكيد رسمياً: كشفت شركة كوالكوم عن CVE-2026-21385 كمشكلة تلف في الذاكرة تتعلق بالمحاذاة أثناء تخصيص الذاكرة وربطتها بـ CWE-190. تسجل NVD درجة 7.8 عالية من كوالكوم وتحتفظ بهذا الوصف. تتضمن النشرة الأمنية لنظام أندرويد لشهر مارس 2026 الخلل في مستوى التصحيح الأمني 2026-03-05 وتنص صراحةً على وجود مؤشرات على أنه قد يكون قيد الاستغلال المحدود والموجه. وقد أضافت وكالة الاستخبارات الأمنية الأمريكية CISA الثغرة إلى كتالوج التصحيح الأمني في 3 مارس 2026، مع تحديد تاريخ استحقاق 24 مارس للوكالات المدنية الفيدرالية الأمريكية. وتنص نشرة Android أيضًا على أن الأجهزة التي تعمل على مستوى التصحيح 2026-03-05 أو أحدث تعالج جميع المشكلات في مجموعة التصحيح تلك وجميع مستويات التصحيح السابقة. (NVD)

لا يزال الاستدلال: ما إذا كان الاستغلال قد استُخدم من قبل بائع برمجيات تجسس محدد، وما إذا كانت سلسلة استغلال المتصفح أو الرسائل، وما إذا كانت الثغرة تؤدي إلى تنفيذ التعليمات البرمجية في جميع الظروف الواقعية، وما إذا كانت بدائيات الاستغلال العامة ستظهر قريباً. قد يتبين أن هذه الادعاءات صحيحة، ولكن لم يتم إثبات أي منها من قبل المصادر الأساسية. تشير بعض التقارير ذات السمعة الطيبة إلى استخدام محتمل لتهديد متقدم، ولكن هذا لا يزال ينتمي إلى مجموعة "التفسير المعقول"، وليس مجموعة "الحقيقة المؤكدة". (القراءة المظلمة)

هذا التمييز مهم لأن المبالغة في المطالبة المفرطة تضر بالثقة. كما أنه يخلق عادات تشغيلية سيئة. فغالباً ما تتأخر الفرق التي لا تتصرف إلا عندما تكون تفاصيل الاستغلال الكاملة علنية. والفرق التي تتعامل مع كل شائعة على أنها سلسلة هجمات مكتملة تستهلك الوقت والاهتمام. الحل الوسط الصحيح هو العمل بشكل حاسم على ما يتم التحقق منه، مع إبقاء الأجزاء الافتراضية واضحة المعالم. يتخطى CVE-2026-21385 بسهولة هذا الحد الأدنى من الإجراءات العاجلة. (NVD)

مدى اتساع نطاق التعرض

أحد أصعب الأمور المتعلقة بأحداث كوالكوم وأحداث أمان أندرويد هو أن الخطر لا يقتصر على عنوان علامة تجارية واحدة. فهو ينتقل عبر مجموعات الشرائح، وإصدارات مصنعي المعدات الأصلية، وجداول التحديثات، ومجموعات الأجهزة التي لا تتحرك جميعها معاً.

وتصف التقارير العامة حول نشرة شهر مارس أن الشرائح المعرضة للاختراق تشمل أكثر من 200 شريحة من شرائح كوالكوم، مع ملخصات ذات سمعة طيبة تشير إما إلى 234 أو 235 بحسب المصدر. ولأن هذا التباين الطفيف في العدد يظهر في التقارير الثانوية بدلاً من نص نشرة أندرويد القصيرة نفسها، فإن الطريقة الأكثر دقة في صياغة الأمر هي أن المشكلة تؤثر على مجموعة كبيرة جداً من أجهزة كوالكوم، وليس على مجموعة فرعية متخصصة أو صغيرة. تشير CyberScoop إلى وجود 234 شريحة استنادًا إلى نشرة كوالكوم الأمنية، بينما تلخص تقارير أخرى النطاق المتأثر بـ 235 شريحة. الرقم الدقيق أقل أهمية من نتيجة التخطيط: هذا تعرض واسع النطاق للنظام البيئي للهواتف المحمولة، وليس حالة حافة جهاز واحد. (سايبر سكوب)

بالنسبة للمدافعين عن المؤسسات، يجب التفكير في التعرض في طبقات. الطبقة الأولى هي نظام Android المُدار من قبل الشركات. إذا كانت حزمة MDM أو EMM الخاصة بك تسمح لك برؤية الطراز، وصانع المعدات الأصلية، ومستوى التصحيح، وحالة امتثال الجهاز، يمكنك عادةً تحويل ذلك إلى إجراء قابل للقياس في الأسطول. الطبقة الثانية هي BYOD، وهي دائمًا ما تكون أكثر فوضوية لأن تأخر التصحيح وتنوع الأجهزة وحدود الخصوصية تحد من الرؤية. الطبقة الثالثة هي الوصول غير المُدار للأجهزة المحمولة عالية المخاطر: المتعاقدون أو الموظفون الميدانيون في الخارج أو موظفو الدعم الخارجيون أو موظفو الدعم من طرف ثالث أو الموظفون التشغيليون الذين يستخدمون أجهزة Android للوصول المميز إلى وحدات التحكم السحابية أو الشبكات الافتراضية الخاصة أو لوحات الإدارة أو الدردشة الآمنة أو البريد الإلكتروني للشركة. هذه الطبقة الثالثة هي التي غالبًا ما تنساها المؤسسات إلا بعد وقوع حادث. (سايبر سكوب)

الحقيقة الصعبة الأخرى هي تجزئة أندرويد. تنشر Google النشرة، وتوفر Qualcomm إصلاحات لصانعي الأجهزة، ولكن حماية المستخدم النهائي تعتمد على طرح الشركة المصنعة للمعدات الأصلية وتثبيت المستخدم. وهذا يخلق تأخيرًا بين "وجود التصحيح" و "تقليل المخاطر ماديًا". تؤكد التغطية العامة لنشرة مارس 2026 على مشكلة التجزئة هذه، مشيرةً إلى أن مستخدمي Pixel عادةً ما يتلقون التحديثات بشكل أسرع، بينما تعتمد بقية النظام البيئي على جداول تكامل الشركة المصنعة. (تيك رادار)

نشرة مارس 2026 نشرة أندرويد مارس 2026 السياق مهمات السياق

يجب على المدافعين ألا ينظروا إلى CVE-2026-21385 بمعزل عن الثغرات الأمنية لأن نشرة جوجل لشهر مارس 2026 لنظام أندرويد ليست قصة خطأ واحد. إنه إصدار شهري كبير يعالج 129 ثغرة أمنية، بما في ذلك العديد من المشكلات الحرجة. وتسلط النشرة نفسها الضوء على أن المشكلة الأكثر خطورة في قسم النظام، CVE-2026-0006، يمكن أن تؤدي إلى تنفيذ التعليمات البرمجية عن بُعد دون امتيازات إضافية ودون تدخل المستخدم. يتضمن قسم "إطار العمل" عيبًا خطيرًا في رفع الامتيازات CVE-2026-0047. يتضمن قسم النظام أيضًا مشكلة خطيرة تتعلق برفض الخدمة CVE-2025-48631. ويتضمن مستوى التصحيح 2026-03-05 كذلك مشكلات حرجة في النواة والمشرف التشعبي مثل CVE-2026-0037 و CVE-2026-0038. (مشروع أندرويد مفتوح المصدر)

هذا السياق الأوسع يغير من كيفية استجابة الفرق الناضجة. إذا كنت تقوم بالفعل بالتعبئة بسبب CVE-2026-21385، فإن الاستجابة الأكثر فعالية ليست رسالة واحدة للتصحيح الطارئ لمشكلة CVE-2026-21385. بل هي رسالة تصحيح طارئة لنظام أندرويد لشهر مارس مرتبطة بمستوى التصحيح 2026-03-05 أو أحدث، مع التركيز بشكل خاص على مشكلة كوالكوم المستغلة، ولكن مع الاعتراف الصريح بأن النشرة تغلق أيضًا مسارات خطيرة أخرى. وهذا يقلل من خطر "قصر النظر التصحيحي"، حيث تفرط الفرق في التركيز على العنوان الرئيسي المستغل وتقلل من الاستجابة للثغرات الخطيرة ولكن الأقل انتشارًا في نفس الإصدار. (مشروع أندرويد مفتوح المصدر)

هذا هو السبب أيضًا في أهمية التحقق النهائي. لا يكفي أن يبلغ الجهاز عن أنه "تم تحديثه مؤخرًا". نشرة Android دقيقة: 2026-03-05 أو أحدث هو مستوى التصحيح الذي يغطي مجموعة 2026-03-05 وجميع مستويات التصحيح السابقة. إذا كان أسطول هاتفك المحمول لا يزال عند مستوى 2026-03-01، فمن وجهة نظر النشرة أنت لم تنتهِ بعد. (مشروع أندرويد مفتوح المصدر)

نموذج تقني عملي لفئة الحشرات

بدون اختراع تفاصيل الاستغلال، لا يزال بإمكاننا شرح النمط الهندسي بطريقة مفيدة.

تظهر معالجة المحاذاة عندما تحتاج البرامج إلى كتل ذاكرة لتلبية قيود الأجهزة أو الأداء. بدلاً من تخصيص الحجم بايت، غالبًا ما تقوم الشيفرة بتقريب القيمة المطلوبة إلى حد محاذاة ما، مثل 8 أو 16 أو 64 أو وحدات بحجم الصفحة. إذا استخدمت هذه العمليات الحسابية نوع عدد صحيح خاطئ، أو فشلت في التحقق من صحة الحدود، أو افترضت أن النتيجة المقربة ستظل دائمًا أكبر وصالحة، فقد يحدث تجاوز أو التفاف. يمكن أن يؤدي ذلك إلى إنتاج قيمة أصغر من المتوقع، أو التسبب في تخصيص أقل من الحجم المطلوب، أو إلغاء مزامنة العلاقة بين الحجم المطلوب وطول المخزن المؤقت الفعلي. بمجرد أن يستمر البرنامج في ظل الافتراض الخاطئ بأن المخزن المؤقت كبير بما فيه الكفاية، يمكن أن تؤدي عمليات القراءة أو الكتابة اللاحقة إلى تلف الذاكرة. تصنيف كوالكوم الخاص للخطأ على أنه تجاوز عدد صحيح أو التفاف يتماشى مع هذا النمط العام. (مستندات كوالكوم)

يبدو المثال المفاهيمي البسيط كالتالي:

الحجم_t محاذاة = (user_len + محاذاة - 1) & ~ (محاذاة - 1);

باطلة *buf = malloc(محاذاة);

memcpy(buf, input, user_len);

للوهلة الأولى يبدو هذا الأمر روتينياً. ولكن إذا كان المستخدم_لن + محاذاة - 1 تفيض، أو إذا تم اقتطاع الأنواع المتضمنة بشكل غير متوقع, محاذاة قد تصبح أصغر مما هو مقصود. قد تصبح مولوك تنجح، لكن النسخ اللاحق أو المحلل النهائي يفترض أن الحجم المنطقي الأصلي آمن. هذه الفجوة هي المكان الذي يبدأ فيه تلف الذاكرة.

تميل النسخة الأكثر دفاعية إلى أن تبدو هكذا:

bool align_up_checked(size_t user_len, size_t alignment, size_t *out) {

إذا (المحاذاة = = 0) إرجاع خطأ;

إذا كانت ((المحاذاة و(المحاذاة - 1)) != 0) = 0) إرجاع خطأ؛ // قوة اثنين

إذا ((user_len > SIZE_MAX - (محاذاة - 1)) إرجاع خطأ;

الحجم_t مرشح = (user_len + محاذاة - 1) & ~ (محاذاة - 1);

إذا (مرشح < (user_len) إرجاع خطأ;

*خارج = مرشح;

إرجاع صحيح;

}

لا يخبرنا هذا عن تطبيق كوالكوم الدقيق، لكنه يوضح لنا فئة الفشل بدقة: من السهل أن يخطئ الحساب حول المحاذاة بمهارة، ويمكن أن يكون للأخطاء الحسابية الدقيقة في التعليمات البرمجية ذات المستوى المنخفض والحساسة للأداء والمتعلقة بالرسومات عواقب وخيمة. (مستندات كوالكوم)

في استغلال الأجهزة المحمولة، تستحق مسارات الرسومات والعرض احتراماً خاصاً. فهي قريبة من عمليات ثقيلة الذاكرة، وغالباً ما تتفاعل مع حدود معقدة لبرامج التشغيل والبرامج الثابتة، وقد يتم الوصول إليها من خلال محتوى منظم بشكل غني. حتى عندما لا يكون الخلل بعيدًا بشكل مباشر، فإن النظام الفرعي المحيط غالبًا ما يكون في أماكن يبحث فيها مطورو الاستغلال عن نفوذ ما بعد الدخول. هذا لا يثبت وجود سلسلة محددة هنا، لكنه يشرح لماذا لا ينبغي للمدافعين عن الثغرات أن يتجاهلوا عرضًا مشكلة تلف شاشة كوالكوم أو مشكلة تلف ذاكرة الرسومات على أنها "مجرد خطأ محلي". (مشروع أندرويد مفتوح المصدر)

طاولة يمكن للفرق الأمنية استخدامها فعلياً

| سؤال | ما يدعمه السجل العام | ما أهمية ذلك |

|---|---|---|

| هل CVE-2026-21385 حقيقية ومخصصة رسميًا؟ | نعم. CVE.org و NVD كلاهما يدرجانها. (مكافحة التطرف العنيف) | لا يوجد غموض حول المعرف. |

| هل يتم استغلالها بشكل فعال؟ | تقول Google إن هناك مؤشرات على أنه قد يكون قيد الاستغلال المحدود والمستهدف. أضافتها CISA إلى KEV. (مشروع أندرويد مفتوح المصدر) | وهذا ينقلها إلى منطقة الاستجابة العاجلة. |

| ما هي فئة الأخطاء؟ | تلف الذاكرة مرتبط بالمحاذاة في تخصيص الذاكرة، تم تعيينه إلى CWE-190. (NVD) | يساعد في تأطير أوضاع الفشل الواقعية. |

| هل هو تنفيذ التعليمات البرمجية عن بُعد من تلقاء نفسه؟ | لم يتم تأسيسها من قبل المصادر الأساسية. ناقل CVSS محلي. (NVD) | تجنب المبالغة في الاستغلال. |

| ما هو مستوى تصحيح Android المهم؟ | 2026-03-05 أو بعد ذلك. (مشروع أندرويد مفتوح المصدر) | الفرق بين الأمور المصححة جزئياً وكلياً مهم هنا. |

| هل هذا مجرد خطأ واحد في شهر هادئ؟ | رقم مارس 2026 في مارس 2026 تم تصحيح 129 ثغرة أمنية في أندرويد، بما في ذلك العديد من المشكلات الحرجة. (مشروع أندرويد مفتوح المصدر) | يجب أن تتعامل الفرق مع تحديث الشهر بشكل شامل. |

| هل يبدو النطاق المتأثر ضيقاً؟ | لا. تصف التقارير العامة أكثر من 200 شريحة متأثرة من شرائح Qualcomm. (سايبر سكوب) | يجب أن يفترض تحديد نطاق الأصول التعرض الواسع. |

ما يجب على فرق الأمن القيام به في أول 24 ساعة الأولى

المهمة الأولى ليست صيد البرمجيات الخبيثة. إنها توضيح التعرض.

اسحب مخزون جهاز أندرويد مع هذه الحقول على الأقل: المستخدم، ودور العمل، وحالة الإدارة، وصانع المعدات الأصلية، والطراز، وإصدار أندرويد، ومستوى التصحيح الأمني الحالي، والوصول إلى تطبيق الشركة، وما إذا كان الجهاز مسموحًا له بالوصول إلى الأنظمة عالية القيمة. إذا لم تتمكن أدواتك من الإجابة عن هذه الأسئلة لنظام Android، فهذه ليست مشكلة CVE-2026-21385. هذه مشكلة في برنامج أمان الهاتف المحمول التي يكشفها هذا CVE. (مشروع أندرويد مفتوح المصدر)

بعد ذلك، حدد ثلاث مجموعات ذات أولوية. المجموعة الأولى هي الأشخاص ذوو القيمة العالية: المديرون التنفيذيون أو مهندسو الأمن أو القانونيون أو فرق الصفقات أو الصحفيون أو الباحثون أو الناشطون أو أي شخص من المحتمل أن يكون هدفًا متعمدًا. المجموعة الثانية هي الأجهزة ذات الامتيازات العالية: الهواتف المستخدمة في الدخول الآمن أو الوصول إلى مدير كلمات المرور أو تنسيق الاستجابة للحوادث أو الرسائل الإدارية أو المصادقة المصدقية المتعددة للأنظمة الحساسة. المجموعة الثالثة هي أجهزة أندرويد المتأخرة في التحديث من الشركات المصنعة للمعدات الأصلية ذات إيقاع التحديث الأبطأ تاريخياً. يجب أن تتلقى هذه المجموعات الثلاث معالجة منفصلة، وليس رسالة واحدة عامة "يرجى تحديث هاتفك". (مشروع أندرويد مفتوح المصدر)

ثم أصدر توجيه تصحيح مرتبط بمستوى تصحيح أمان Android، وليس لغة غامضة مثل "آخر تحديث". أنت تريد شرطاً قابلاً للقياس: مستوى التصحيح 2026-03-05 أو أحدث. إذا كان بإمكان جهازك MDM فرض بوابات الامتثال، فاستخدمها. إذا لم يكن بإمكانه ذلك، فعلى الأقل اطلب التصديق وجمع الأدلة. نشرة Android واضحة بشأن مستوى التصحيح الذي يغلق مجموعة مارس 2026 الكاملة. (مشروع أندرويد مفتوح المصدر)

أخيرًا، افترض حدوث تغيير مؤقت في وضع التهديد. نظرًا لأن ملاحظة الاستغلال حقيقية ولكن التفاصيل التقنية محدودة، فمن المنطقي تشديد مخاطر الأجهزة المحمولة حول التحميل الجانبي، وأذونات تثبيت التطبيق، والتعرض لتصحيح الأخطاء، والوصول إلى الموارد الداخلية الأكثر حساسية حتى تصبح حالة التصحيح مرئية. هذا هو الاحتياط العقلاني وليس الذعر. (مشروع أندرويد مفتوح المصدر)

ما يجب القيام به في أول 72 ساعة

بحلول 72 ساعة، يتحول الهدف من الرسائل إلى الأدلة.

أولاً، تحقق أولاً من الأجهزة التي وصلت بالفعل إلى 2026-03-05 أو أحدث. يبدو هذا واضحًا، لكن العديد من المؤسسات تتوقف عند وعي البائعين بالإعلانات بدلاً من قياس الامتثال الفعلي. بالنسبة لنظام Android، هذان ليسا نفس الشيء. يمكن أن تكون النشرة عامة بينما يظل جزء كبير من أسطولك معرضًا للخطر فعليًا بسبب تأخر الشركة المصنعة للمعدات الأصلية أو تأخر المستخدم أو الأجهزة غير المُدارة. (مشروع أندرويد مفتوح المصدر)

ثانياً، قم بمراجعة ما إذا كان هناك أي مستخدمين ذوي خطورة عالية لا يزالون على مستويات التصحيح القديمة. يجب على هؤلاء المستخدمين تفعيل التوعية الفردية، وفي بعض البيئات، ضوابط وصول مؤقتة. إذا تعذر تحديث الجهاز المستخدم من قبل الموظفين المميزين على الفور، فقد تحتاج إلى ضوابط تعويضية مثل الحد من بعض مهام سير عمل المسؤول من الأجهزة المحمولة، أو فرض وصول مشروط أقوى، أو توجيه العمل الحساس إلى نقاط نهاية حساسة إلى أن يتم إغلاق نافذة مخاطر الأجهزة المحمولة. (مشروع أندرويد مفتوح المصدر)

ثالثًا، ربط حالة تصحيح الهاتف المحمول بمخاطر الهوية. ثغرات Android لا تهم الهاتف فقط. إنها مهمة لأن الهاتف غالبًا ما يكون وسيط هوية المستخدم: البريد الإلكتروني، والمصادقة، وموافقات SSO، ومديري كلمات المرور، وإشعارات وحدة التحكم السحابية، والدردشة الآمنة، ووثائق الشركة كلها موجودة هناك. وغالباً ما يكون الاختراق المستهدف للهاتف المحمول أقل أهمية حول الجهاز وأكثر أهمية حول ما يمكن للجهاز فتحه. لهذا السبب يجب مراجعة تعرض الأجهزة المحمولة للاختراق إلى جانب حسابات SaaS ذات الامتيازات العالية وقنوات الاتصال للاستجابة للحوادث. (القراءة المظلمة)

عمليات سير عمل الكشف والتحقق

لا توجد مجموعة IOC عامة لاستغلال CVE-2026-21385 في المصادر الأساسية التي راجعتها. وهذا يعني أنه لا ينبغي للمدافعين أن يتظاهروا بوجود إجابة دقيقة قائمة على التوقيع. لكن ما يمكنك فعله هو تحسين التحقق من التصحيح وتضييق النافذة التي يمكن أن يستفيد منها المهاجم.

للتحقق العملي من الصحة في البيئات الخاضعة للرقابة، فإن أبسط فحص أساسي هو جمع مستوى التصحيح عبر ADB لأجهزة الاختبار:

#!/usr/bin/ENV bash

تعيين -euo pipefail

أجهزة adb | awk 'NR>1 && $2=="جهاز" {طباعة $1} ' | بينما تقرأ -r serial؛ قم

patch_level=$(adb -s "$serial" shell getprop ro.build.version.security_patch | tr -d '\\r')

الموديل=$(adb -s "$serial" shell getprop ro.product.model | tr -d '\\r')

المُصنِّع=$(adb -s "$serial" shell getprop ro.product.manufacturer.| tr -d '\\r')

إيكو "$serial |$Tmanufacturer |$model |P4TTmodel |P4TTTmodel |P4TTP4Tpatch_level=$patch_level"

تم

إذا كنت بحاجة إلى بوابة امتثال سريعة للتحقق من المختبر، فحتى الفحص التقريبي للصدفة أفضل من افتراضات الحالة الغامضة:

required="2026-03-05"

أجهزة adb | awk 'NR>1 && $2=="الجهاز" {طباعة $1} ' | بينما قراءة -r serial؛ do

patch_level=$(adb -s "$serial" shell getprop ro.build.version.security_patch | tr -d '\\r')

إذا [[["$p4Tpatch_level" <"$required"]]؛ إذن

صدى "[NONCOMPLIANT] $serial patch=$patch_level"

غير ذلك

صدى "[موافق] $serial patch=$patch_level"

fi

تم التنفيذ

بالنسبة للحوكمة على مستوى الأسطول، يتمثل النموذج الأفضل في سحب مستوى التصحيح ونموذج الجهاز وحالة الإدارة من نظام إدارة الأجهزة MDM أو EMM إلى جدول الامتثال وفصل النتائج إلى أربع مجموعات: مُدارة متوافقة ومُدارة غير متوافقة وغير مُدارة وغير مرئية وغير مُدارة وغير معروفة. غير معروف ليس دلوًا محايدًا. في الحوادث الحقيقية، غالباً ما يصبح المجهول هو مجموعة المشاكل. تمنحك النشرات الحالة المستهدفة؛ ويجب أن تثبت أدواتك أنك وصلت إليها. (مشروع أندرويد مفتوح المصدر)

يجب عليك أيضًا مراجعة سياسات Android الخاصة بالمؤسسات حول التحميل الجانبي، وتصحيح أخطاء USB، والقيود المفروضة على مصادر التطبيقات، ووضع حماية Play Protect. تشير نشرة Google إلى إجراءات التخفيف الأوسع نطاقًا من النظام الأساسي و Google Play Protect كجزء من الموقف الدفاعي لنظام Android، وعلى الرغم من أن هذه الإجراءات لا تحل محل التصحيح، إلا أنها تقلل من فرصة نجاح مراحل الهجوم الانتهازي أو المجاور. (مشروع أندرويد مفتوح المصدر)

يجب أن تذكر CVEs ذات الصلة في نفس الموجز

يكره قادة الأمن التقارير المجزأة، ولسبب وجيه. إذا أطلعتهم فقط على CVE-2026-21385، فأنت تروي القصة الحقيقية بشكل ضيق للغاية.

يجب أن تتضمن نشرة مارس 2026 للأندرويد الأكثر اكتمالاً CVE-2026-0006، لأن نشرة أندرويد تصفها بأنها المشكلة الأكثر خطورة في قسم النظام وتقول إنها قد تؤدي إلى تنفيذ التعليمات البرمجية عن بُعد دون امتيازات إضافية أو تفاعل المستخدم. وينبغي أن تتضمن CVE-2026-0047، لأن ثغرات تصعيد امتيازات الإطار الحرجة مهمة جدًا في السيناريوهات المتسلسلة. وينبغي أن يتضمن CVE-2025-48631، وهي ثغرة حرجة في النظام، ومشكلات النواة الحرجة 2026-03-05 ومشكلات Hypervisor الحرجة مثل CVE-2026-0037 و CVE-2026-0038. هذا ليس لتخفيف التركيز عن ثغرة كوالكوم المستغلة. بل هو لمنع الخطأ الشائع المتمثل في التعامل مع ثغرة واحدة مستغلة في CVE كما لو كانت موجودة خارج نطاق الهجوم في بقية الشهر. (مشروع أندرويد مفتوح المصدر)

أما بالنسبة للفرق الحمراء المتنقلة ومهندسي أمن الهواتف المحمولة، فالعبرة أوسع من ذلك. غالبًا ما يستفيد الاختراق المستهدف للأندرويد من تركيبة السلسلة. ثغرة واحدة تحظى بالاهتمام لأنه يتم الإبلاغ عنها على أنها مستغلة. خلل آخر مهم لأنه يخلق حركة الامتيازات أو الاستقرار أو التخفي. حتى عندما لا نعرف السلسلة الدقيقة في حملة معينة، يجب على المدافعين التخطيط مع وضع منطق السلسلة في الاعتبار. وهذا يعني تصحيح مستوى النشرة الكاملة ذات الصلة، وليس فقط ملاحقة شارة CVE واحدة. (مشروع أندرويد مفتوح المصدر)

لماذا يهم هذا الأمر الشركات خارج نطاق أمن الهواتف المحمولة التقليدية

لا تزال العديد من المؤسسات تتعامل مع الهواتف على أنها ملحقات اتصالات بدلاً من كونها نقاط نهاية حرجة من الناحية الأمنية. هذه العقلية عفا عليها الزمن.

أجهزة أندرويد الحديثة هي مراكز للهوية، وأجهزة اعتماد، ووحدات تحكم تنفيذية للإحاطات الإعلامية، وعملاء غرفة الصفقات، ووسطاء MFA، ومحطات اتصالات الحوادث. كما أنها في العديد من الشركات تمتلك أيضًا إمكانية الوصول إلى الوثائق الداخلية، ومحادثات العملاء، ومجموعات الدردشة المميزة، وتنبيهات التعليمات البرمجية، ولوحات تحكم مسؤول البرمجيات كخدمة SaaS، وأحيانًا حتى أنظمة الإدارة عن بُعد. إذا قام أحد المهاجمين المستهدفين باختراق هاتف أندرويد الصحيح، فقد لا يكون الهدف هو امتلاك نظام أندرويد لمصلحته الخاصة. قد يكون الهدف هو التمحور حول الحسابات أو المحادثات أو الموافقات أو الأسرار التي يتوسطها الهاتف. (القراءة المظلمة)

لهذا السبب يجب ألا يثير CVE-2026-21385 اهتمام المدافعين عن الأجهزة المحمولة فحسب، بل يجب أن يثير اهتمام فرق الهوية، وقيادة أمن المؤسسات، وفرق المخاطر الداخلية، والمستجيبين للحوادث. السؤال ليس مجرد "هل يمكن لهذا الخطأ أن يعطل أو يفسد الجهاز؟ السؤال هو "ما هي الثقة التي يحملها الجهاز نيابةً عن المؤسسة؟ بالنسبة للموظفين ذوي القيمة العالية، غالبًا ما تكون الإجابة "أكثر بكثير مما نشعر بالارتياح للاعتراف به". (مشروع أندرويد مفتوح المصدر)

بيان المخاطر المعقول للقيادة

إذا كنت بحاجة إلى فقرة واحدة للمدير التنفيذي لأمن المعلومات أو نائب الرئيس، فيجب أن تكون على هذا النحو:

الثغرة CVE-2026-21385 هي ثغرة أمنية في نظام التشغيل Qualcomm Android تم الكشف عنها في مارس 2026، وتم تضمينها في مستوى تصحيح نظام Android 2026-03-05، وتم وضع علامة عليها من قبل Google على أنها قد تكون قيد الاستغلال المحدود والموجه. وقد أضافتها CISA إلى كتالوج KEV. على الرغم من أن السجل العام لا يكشف عن سلسلة استغلال كاملة، إلا أن الجمع بين نشاط الاستغلال المؤكد، والتعرض الواسع لنظام كوالكوم البيئي وتجزئة تصحيحات أندرويد يجعل هذا الأمر خطرًا ملحًا على الأجهزة المحمولة للمؤسسات. يجب أن نعطي الأولوية للتحقق من التصحيحات إلى 2026-03-05 أو ما بعده، والتركيز أولاً على المستخدمين ذوي القيمة العالية والامتيازات العالية، والتعامل مع هذا الأمر على أنه استجابة للثغرات ومشكلة إدارة الثقة في الأجهزة المحمولة. (مشروع أندرويد مفتوح المصدر)

إنه قوي دون أن يكون مسرحيًا. إنه دقيق دون أن يكون خجولاً. والأهم من ذلك أن كل جملة أساسية في هذا البيان يمكن الدفاع عنها من المصادر الأساسية. (NVD)

المكان الذي يناسب بنليجينت بشكل طبيعي

من الناحية العملية، نادرًا ما يكون الجزء الأصعب في استجابة CVE هو قراءة النشرة. إنه إثبات أن استجابتك حدثت بالفعل. فبالنسبة لثغرة مثل CVE-2026-21385، تحتاج فرق الأمن إلى أكثر من مجرد الوعي. فهم يحتاجون إلى سير عمل قابل للتكرار يحدد الأجهزة والتعرض، ويتحقق مما إذا كانت الضوابط على مستوى التصحيح أو الضوابط النهائية قد تغيرت على النحو المنشود، وينتج دليلاً يمكن تسليمه إلى القيادة وفرق الامتثال والعملاء. هذا هو نوع الفجوة التي يمكن أن تكون فيها منصة التحقق الأمني المدعومة بالذكاء الاصطناعي مفيدة: ليس كزر سحري "تصحيح أندرويد لي"، ولكن كطبقة أتمتة لتحليل التعرض ومنطق التحقق وتوليد الأدلة المرتبطة بالبيئات الحقيقية. لقد صاغ محتوى مختبرات Penligent الأخير الخاص بـ "مختبرات القرصنة" هذا الأمر بشكل جيد في سيناريوهات الاستجابة لمكافحات التطرف العنيف المجاورة، خاصةً فيما يتعلق بتحويل "النطاق، وتحديد الأولويات، والتصحيح، والتحقق، والتوثيق" إلى حلقة تشغيلية متسقة بدلاً من التدافع لمرة واحدة. (بنليجنت)

بالنسبة للفرق التي تدير الأصول المختلطة بالفعل، فإن Penligent هو الأكثر أهمية بشكل طبيعي في طبقة التحقق وإعداد التقارير. فالمنصة ليست مصدر الحقيقة في تصحيح عمليات طرح مصنعي المعدات الأصلية لنظام أندرويد، ولكنها يمكن أن تساعد فرق الأمن في تفعيل العمل بعد الكشف عن الثغرات: تحديد الأصول المكشوفة، والتحقق من صحة تغييرات التكوين والحد من المخاطر، وتنظيم خطوات التحقيق، وإنشاء القطع الأثرية التي تجعل عملية الإصلاح قابلة للقياس. وهذا دور أكثر صدقًا وأكثر فائدة من فرض توصيل منتج عام بقصة يوم الصفر في الأجهزة المحمولة. حيث أن الملاءمة الأقوى ليست الضجيج. إنه الدليل. (بنليجنت)

اللقطة الأخيرة

CVE-2026-21385 هي واحدة من تلك الثغرات التي تعلّم درسًا قديمًا في بيئة حديثة: لا يهتم المهاجمون بما إذا كان المدافعون يعتقدون أن الثغرة "تبدو محلية". بل يهتمون بما إذا كانت مفيدة أم لا.

السجل الرسمي يعطي فرق الأمن بالفعل سببًا كافيًا للتحرك. تقول جوجل إن هناك مؤشرات على وجود استغلال محدود ومستهدف. تصنف كوالكوم الخلل على أنه مشكلة في تلف الذاكرة مرتبطة بالمحاذاة أثناء تخصيص الذاكرة. تحتفظ NVD بالدرجة العالية وتعيين CWE-190. رفعته CISA إلى KEV على الفور تقريبًا. وتضعه نشرة Android في مستوى التصحيح 2026-03-05، مما يعني أن المؤسسات لديها هدف واضح للعلاج. وهذا يكفي لتبرير إجراء جرد عاجل، والتحقق من التصحيح، والتوعية المتدرجة المخاطر، والتشديد المؤقت للوضع الأمني للأجهزة المحمولة للمستخدمين الحساسين. (مشروع أندرويد مفتوح المصدر)

إن الفرق التي ستتعامل مع هذا الأمر بشكل جيد ليست تلك التي تنشر أعلى رسالة سلاك. بل هم الذين يستطيعون الإجابة عن أربعة أسئلة ملموسة في غضون أيام: ما هي الأجهزة التي تعرضت للخطر، وما هي الأجهزة التي تعرضت للخطر، وما هو المستخدمون الأكثر أهمية، وما هو مستوى التصحيح الذي تم التحقق منه الآن، وما هي الأدلة التي تثبت إغلاق نافذة الخطر. في أمن الأندرويد، هذا هو الفرق بين "رأينا الأخبار" و "لقد قللنا بالفعل من المخاطر". (مشروع أندرويد مفتوح المصدر)

مزيد من القراءة

للحصول على السجل الأساسي، ابدأ بنشرة أمان Android March 2026 وإدخال NVD، والتي تحدد معًا ملاحظة الاستغلال، وإرشادات مستوى التصحيح، والوصف، و CVSS، وتعيين CWE. (مشروع أندرويد مفتوح المصدر)

بالنسبة لإشارة الاستعجال الخاصة بحكومة الولايات المتحدة، راجع إضافة CISA KEV والمراجع المرتبطة بها التي توضح إدراج 3 مارس 2026 وتاريخ الاستحقاق الفيدرالي في 24 مارس. (CISA)

بالنسبة للتقارير المعاصرة التي تلتقط كيفية تفسير المجتمع الأمني الأوسع للحدث، فإن تغطية CyberScoop وSyberScoop وSeuridWeek وDark Reading وHep Net Security مفيدة لأنها تؤكد باستمرار على سياق تصحيح أندرويد مارس 2026، ومخاطر مكونات كوالكوم، والسطح الواسع للشرائح الإلكترونية، وإشارة الاستغلال المستهدف. (سايبر سكوب)