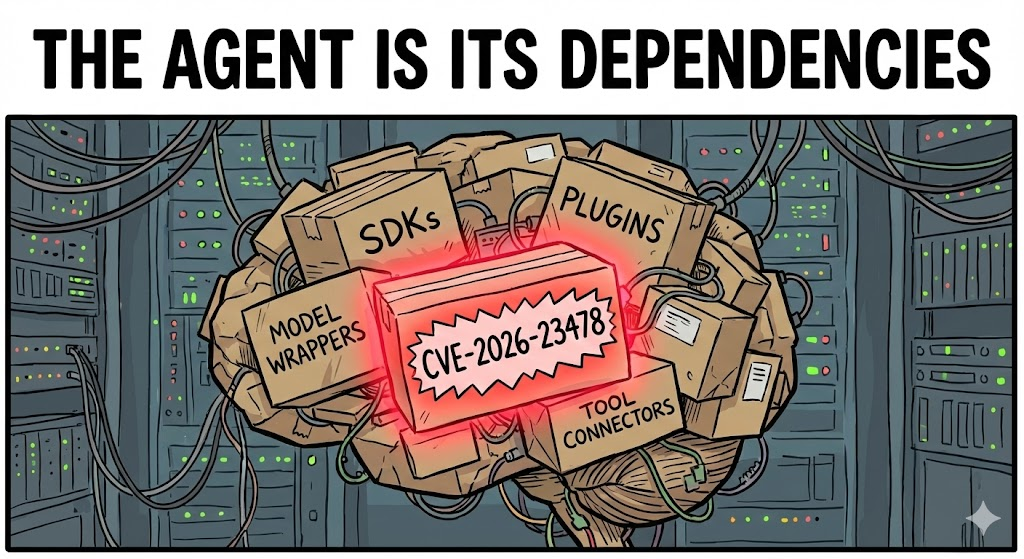

أدى التقارب بين نقاط الضعف التقليدية في الويب والبنية التحتية للذكاء الاصطناعي العميل إلى خلق سطح هجوم جديد وخطير. بينما يناقش مجتمع الأمن السيبراني الأوسع نطاقًا CVE-2026-23478 كتجاوز للمصادقة الحرجة في Cal.com، يجب أن ينظر مهندسو أمن الذكاء الاصطناعي إلى هذا الأمر من منظور مختلف: مخاطر سلامة الأداة.

بالنسبة لفرق الأمان التي تدير الوكلاء المستقلين، وتحديداً أولئك الذين لديهم إمكانية الوصول إلى التقويم والجدولة الزمنية، تمثل هذه الثغرة الأمنية ناقل استيلاء على الحساب عن بُعد (ATO) لا يتجاوز المستخدم البشري فحسب، بل يتجاوز حواجز الحماية الخاصة بوكيل الذكاء الاصطناعي نفسه.

فيما يلي تحليل تقني ل CVE-2026-23478، وآلياته المحددة في تدفق NextAuth، ولماذا يشكل خطرًا كارثيًا على عمليات نشر الذكاء الاصطناعي للمؤسسات.

تشريح CVE-2026-23478

الخطورة: حرجة (CVSS v4.0: 10.0)

الإصدارات المتأثرة: Cal.com الإصدار 3.1.6 إلى <6.0.7

المتجه: تجاوز المصادقة من خلال session.update()

تكمن هذه الثغرة في جوهرها في التنفيذ المخصص لـ NextAuth.js معاودة الاتصال بـ JWT Cal.comالذي يُستخدم على نطاق واسع باعتباره "أداة" الجدولة الأساسية لآلاف وكلاء الذكاء الاصطناعي وعمليات تكامل SaaS، فشل في التحقق من صحة مدخلات المستخدم بشكل صحيح أثناء مكالمة تحديث الجلسة.

في تنفيذ آمن, الجلسة.تحديث() أن يسمح للمستخدم بتعديل بيانات تعريف جلسة العمل غير الحساسة فقط. ومع ذلك، في الإصدارات المتأثرة، يسمح التطبيق بـ البريد الإلكتروني داخل JWT ليتم تحويره دون إعادة المصادقة.

نمط الرمز الضعيف

هذا الخلل موجود لأن الواجهة الخلفية تقبل بشكل أعمى الحمولة من جانب العميل تحديث() ودمجها في الرمز المميز لجلسة العمل.

جافا سكريبت

'/// تمثيل الكود الزائف لمنطق رد نداء NextAuth الضعيف // لا تستخدمه في الإنتاج

عمليات الاستدعاء: { async jwt({ الرمز المميز، المستخدم، المشغل، الجلسة }) { إذا (المشغل === "تحديث" && جلسة) { // قابلية الاختراق: دمج بيانات جلسة العمل بشكل أعمى في الرمز المميز // يسمح المهاجم بتجاوز حقل "البريد الإلكتروني" ليصبح هذا المستخدم فعليًا. إرجاع { ...الرمز المميز، ...جلسة العمل }؛ } إرجاع الرمز المميز؛ } } }`

يمكن للمهاجم - أو وكيل ذكاء اصطناعي مخترق - استغلال ذلك عن طريق إرسال طلب مصمم خصيصًا إلى نقطة النهاية. إذا كان وكيل الذكاء الاصطناعي يتفاعل مع Cal.com بالنيابة عن مستخدم، ويعالج ذلك الوكيل مدخلات غير موثوق بها (على سبيل المثال، مطالبة خبيثة تطلب من الوكيل "تحديث التفضيلات")، يمكن نظريًا خداع الوكيل لتفعيل هذا التدفق.

مثال على حمولة الاستغلال:

JSON

`POST /APOST /API/Auth/session نوع المحتوى: تطبيق/json

{"csrfToken": "valid_token_here", "data": { "البريد الإلكتروني": "[email protected]"، "اسم المستخدم": "admin" } }`

بمجرد أن يعالج الخادم هذا، تتم إعادة توقيع JWT مع الهدف البريد الإلكتروني. يقوم المهاجم (أو العميل المارق) بفعالية يصبح المسؤول دون معرفة كلمة المرور الخاصة بهم أو تجاوز تحديات المصادقة الثنائية (2FA).

أهمية ذلك بالنسبة لمهندسي أمن الذكاء الاصطناعي

نحن غالبًا ما نتعامل مع "الأدوات" (واجهات برمجة التطبيقات التي يمكن أن تستدعيها أدوات LLM) كصناديق سوداء موثوقة. إلا أن CVE-2026-23478 تحطم هذا الافتراض.

في عام 2026، النمط المعماري السائد للذكاء الاصطناعي هو سير العمل الوكيل:

موجه المستخدم $\rightTarrow$ LLM $\right$ تنفيذ الأداة (Cal.com) $\رايت $P4T العمل

إذا قامت مؤسستك بنشر مساعد جدولة الذكاء الاصطناعي (على سبيل المثال، للموارد البشرية أو المبيعات) الذي يعتمد على مثيل مستضاف ذاتيًا من Cal.comفأنت مكشوف.

| ناقل الهجوم | سيناريو الويب التقليدي | سيناريو وكيل الذكاء الاصطناعي |

|---|---|---|

| الزناد | يرسل المهاجم طلب CURL يدويًا. | يستخدم المهاجم حقن الموجه لإجبار الوكيل على استدعاء نقطة نهاية التحديث. |

| التأثير | يقوم المهاجم بتسجيل الدخول كضحية. | يقوم المهاجم باختطاف هوية الوكيلمنح حق الوصول إلى جميع التقويمات التي يديرها الوكيل. |

| الكشف | سجلات WAF، واكتشاف الحالات الشاذة على IP. | صعب للغاية. يأتي الطلب من عنوان IP الداخلي للوكيل الموثوق به. |

هذا كلاسيكي نائب مرتبك تصاعدت المشكلة بسبب خطورة الثغرة الأمنية الكامنة. لدى الوكيل الإذن لاستدعاء واجهة برمجة التطبيقات، وواجهة برمجة التطبيقات بها عيب منطقي يسمح بتصعيد الامتيازات.

الكشف الآلي باستخدام Penligent

إن اكتشاف سلاسل الثغرات الأمنية مثل هذه - حيث يلتقي الخلل المنطقي في التبعية مع سير العمل العميل - هو بالضبط سبب قيامنا ببناء بنليجنت.

غالبًا ما تفوّت أدوات التحليل الثابت (SAST) العيوب المنطقية في مكتبات الطرف الثالث مثل تطبيقات NextAuth، وقد لا تفهم أدوات فحص DAST القياسية الحالة المعقدة لجلسة وكيل الذكاء الاصطناعي.

كيف يتعامل بنليجنت مع CVE-2026-23478:

- الوعي بالتبعية: يحدد محرك Penligent أن وكيل الذكاء الاصطناعي الخاص بك يتفاعل مع

Cal.com(الإصدار 5.x). - التشويش الواعي بالسياق: بدلاً من مجرد التحقق من وجود XSS، يقوم Penligent بمحاكاة مهاجم يحاول تصعيد الامتيازات عبر أدوات الوكيل المتاحة.

- إثبات الاستغلال: تحاول المنصة استنساخ منصة

جلسة.تحديثالتجاوز داخل بيئة رملية، وإثبات ما إذا كان تكوين وكيلك المحدد يسمح بتغيير هذه الحالة.

من خلال دمج Penligent في خط أنابيب CI/CD الخاص بك، فإنك تضمن أن الأدوات التي يعتمد عليها ذكاءك الاصطناعي ليست الحلقة الأضعف في سلسلة الأمان لديك.

المعالجة والتخفيف من الآثار

بالنسبة للفرق التي تستخدم حاليًا Cal.com داخل البنية التحتية للذكاء الاصطناعي الخاصة بهم، يلزم اتخاذ إجراء فوري.

- التصحيح فوراً: ترقية الكل Cal.com الحالات إلى v6.0.7 أو أعلى. يفرض هذا الإصدار تحققًا صارمًا من صحة

ج.و.ترد الاتصال، مما يمنعالبريد الإلكترونيمن الكتابة فوقه أثناء تحديثات جلسة العمل. - تقييد نطاقات الوكلاء: تأكد من أن وكلاء الذكاء الاصطناعي لديك يعملون مع مبدأ الحد الأدنى من الامتيازات. يجب أن يكون الوكيل القادر على جدولة الاجتماعات لا لديهم أذونات لاستدعاء إدارة جلسة العمل أو نقاط نهاية تحديث ملف تعريف المستخدم.

- المراقبة

جلسة.تحديثالمكالمات: راجع سجلاتك بحثًا عن أي مكالمات إلى نقطة نهاية تحديث الجلسة حيث تحتوي الحمولة على حقول حساسة مثلالبريد الإلكتروني,الفرعيةأوالدور.