في أمان تطبيقات الويب الحديثة, اختبار أمان التطبيقات الديناميكي (داست) دوراً أساسياً. على عكس النهج الثابتة التي تحلل التعليمات البرمجية المصدرية في حالة السكون، تتفاعل أدوات DAST مع التطبيق في حالته قيد التشغيل - محاكاةً لهجمات العالم الحقيقي من الخارج إلى الداخل للكشف عن الثغرات الأمنية في وقت التشغيل التي تكون أكثر أهمية في بيئات الإنتاج وبيئات CI/CD. إنفكتى+1

يعدّ DAST ضرورياً لاختبار أمان الصندوق الأسود: فهو يختبر تطبيقات الويب وواجهات برمجة التطبيقات قيد التشغيل دون الوصول إلى التعليمات البرمجية المصدرية، مما يجعله لا يقدر بثمن لمختبري الاختراق وفرق أمن التطبيقات وسير عمل DevSecOps الذين يتطلعون إلى الربط بين الأمان والإنتاجية. جيت

فيما يلي نظرة شاملة على مستوى المحللين في أدوات داستوكيف تتراكم، وأين تتفوق أو تقصّر، وأمثلة عملية للاستخدام (بما في ذلك التعليمات البرمجية وسياق مكافحة التطرف العنيف)، وكيف تتناسب مع منصات المنتجات الحديثة مثل Penligent حيثما كان ذلك مناسبًا.

فهم DAST: لماذا لا تزال مهمة

لا تزال تطبيقات الويب وواجهات برمجة التطبيقات (APIs) أهدافًا رئيسية للمهاجمين، كما يؤكد ذلك أهم 10 مخاطر أمنية لتطبيقات الويب OWASP-مرجع معترف به على نطاق واسع لأكثر الأخطاء المنتشرة والخطيرة التي تصيب أنظمة الإنترنت. OWASP

تتفوق أدوات DAST في اكتشاف الثغرات الأمنية مثل:

- عيوب الحقن (على سبيل المثال، حقن SQL)

- البرمجة النصية عبر المواقع (XSS)

- عيوب المصادقة وإدارة الجلسات

- سوء التهيئة والتعرض للبيانات الحساسة

تمثل هذه بعض نواقل الهجوم الأساسية في قائمة OWASP، والأدوات التي يمكنها العثور عليها ديناميكيًا لا غنى عنها لتأمين خطوط الأنابيب وبيئات وقت التشغيل. OWASP

كيفية عمل DAST (اختبار الصندوق الأسود)

تعمل أدوات DAST كمستخدم خارجي أو مهاجم خارجي:

- الزحف إلى التطبيق باستخدام التجسس أو مواصفات واجهة برمجة التطبيقات (مثل OpenAPI).

- توليد وإرسال مدخلات خبيثة أو مشوّهة إلى نقاط النهاية.

- مراقبة الاستجابات وسلوك التطبيق عن الحالات الشاذة أو حالات الخطأ أو الثغرات المؤكدة.

- إنتاج نتائج قابلة للتنفيذ مع الخطورة والسياق والمعالجة المقترحة. الانفجارات

نظرًا لأن هذا الاختبار يحدث على نسخة حية من التطبيق، فإن DAST في وضع فريد للكشف عن الثغرات الأمنية التي تظهر فقط في وقت التشغيل—logic flaws, authentication issues, and deeper chain exploits.

أعلى أدوات داست في 2025/2026 (حسب تصنيف المحللين)

فيما يلي مقارنة مدعومة بالبيانات لأدوات DAST الأكثر شهرة على نطاق واسع، والمناسبة لفرق عمل التطبيقات الأمنية و DevSecOps.

| الأداة | نقاط القوة | أفضل حالة استخدام |

|---|---|---|

| إنفيكتي داست | فحص قائم على الإثبات، وإيجابيات كاذبة منخفضة، وتكامل على مستوى المؤسسات | تطبيقات AppSec المؤسسية القائمة على الامتثال |

| أكونيتيكس | إعداد بسيط، مسح سريع، مسح سريع، متوافق مع الشركات الصغيرة والمتوسطة | المنظمات الصغيرة إلى المتوسطة الحجم التي تقوم بإعداد DAST |

| OWASP ZAP | مجاني ومفتوح المصدر وقابل للتوسيع | الاختبار المجتمعي وأتمتة CI/CD |

| ستاك هوك | أصلي في CI/CD، يركز على المطورين | فرق DevSecOps التي تعمل على أتمتة الأمان |

| جناح بيرب سويت إنتربرايز | نظام بيئي غني بالمكونات الإضافية والاختبارات اليدوية العميقة | مختبرو الاختراق |

| Rapid7 InsightAppSec | الأتمتة المستضافة على السحابة، وتكامل SIEM | إدارة الثغرات الأمنية الموحدة |

تعكس هذه القائمة الموجزة السوق الحالية لـ أدوات داست مع إمكانات تتراوح بين الماسحات الضوئية المجتمعية مفتوحة المصدر ومجموعات الأتمتة على نطاق المؤسسة. إنفكتى+1

الثغرات الأمنية عالية التأثير التي يمكن ل DAST اكتشافها (مع أمثلة على مكافحة التطرف العنيف)

في الاختبارات الأمنية المباشرة، غالباً ما يُكلّف فريق DAST بالعثور على فئات من الثغرات التي يستغلها الخصوم في البرية. وفيما يلي أمثلة ملموسة على هذه الثغرات:

CVE-2024-3495 - حقن SQL في مكون ووردبريس الإضافي

حقن SQL في الدولة الدولة المدينة المدينة المنسدلة CF7 سمح المكون الإضافي للمهاجمين غير المصادق عليهم بالتلاعب باستعلامات قاعدة البيانات - هدف اختباري تقليدي للماسحات الضوئية DAST. 51CTO

CVE-2024-37843 - حقن SQL عبر واجهة برمجة تطبيقات GraphQL

سمحت إصدارات CMS Craft CMS <= الإصدار 3.7.31 بحقن SQL عبر نقطة نهاية GraphQL، وهي فئة من العيوب التي يمكن لأدوات DAST التي تفهم فحص GraphQL اكتشافها ديناميكيًا. 51CTO

CVE-2024-5922 - رحلة بالو ألتو الاستكشافية الالتفافية

سمحت هذه الثغرة الأمنية للمهاجمين بتجاوز آليات المصادقة، وهو أمرٌ من شأنه أن يُشير إليه سير عمل DAST كجزء من اختبار الوصول غير المصرح به. 51CTO

تندرج كل واحدة من هذه الثغرات ضمن الفئات التي يغطيها تصنيف المخاطر الخاص بمنصة OWASP على نطاق واسع (على سبيل المثال، الحقن والمصادقة المعطلة)، مما يجعلها مهيأة لتغطية الفحص الديناميكي. OWASP

الاستخدام العملي: أمثلة على التعليمات البرمجية وأتمتة عمليات مسح DAST

فيما يلي أمثلة على كيفية أتمتة DAST في خطوط الأنابيب وسير عمل المعالجة.

مثال: تشغيل OWASP ZAP عبر CLI

باش

فحص بسيط ل DAST باستخدام ZAP مقابل URLdocker مباشر تشغيل -t owasp/zap2docker-stable zap-baseline.py \\ \t \ \ r zap_report.html

يقوم هذا البرنامج النصي الأساسي بإجراء الاختبارات الديناميكية الشائعة وتسجيل التقارير وإخراج تقرير HTML للفرز البشري.

مثال: تشويش واجهة برمجة التطبيقات باستخدام StackHawk (Node.js)

يمل

'-stackhawk.yml - تطبيق مثال على التكامل: الاسم: my-API base-url: "https://api.example.com" المسح الضوئي:

- النوع: قواعد داست: افتراضي'

يتيح دمج هذه التهيئة في CI (على سبيل المثال، GitHub Actions أو GitLab CI) إمكانية الفحص الآلي لأمان واجهة برمجة التطبيقات كجزء من عمليات التحقق من صحة الإنشاء.

مثال على الهجوم والدفاع 3: تجاوز المصادقة عبر خلل في المنطق (وقت التشغيل فقط)

سيناريو الهجوم

من المعروف أن عيوب منطق المصادقة يصعب اكتشافها بالتحليل الثابت وحده. لا يظهر الكثير منها إلا في وقت التشغيل عند استخدام تسلسلات طلبات أو مجموعات معلمات محددة. تتفوق أدوات DAST هنا من خلال مراقبة سلوك المصادقة الحقيقي بدلاً من مسارات التعليمات البرمجية المستنبطة.

يوضح المثال التالي مثال يوضح تجاوز المصادقة الناجم عن الثقة غير الصحيحة في المعلمات المقدمة من العميل.

http

POST /API/API/LOGIN HTTP/1.1 المضيف: example.com نوع المحتوى: تطبيق/json { "اسم المستخدم": "مهاجم"، "كلمة المرور": "غير صالحة"، "isAdmin": صحيح }

إذا كانت الواجهة الخلفية تثق بشكل غير صحيح في هو المسؤول دون فرض عمليات التحقق من التخويل من جانب الخادم، قد تمنح الاستجابة امتيازات مرتفعة على الرغم من فشل المصادقة.

تتوافق هذه الفئة من المشكلات مع المصادقة المعطلة والتحكم في الوصول، وظهرت عيوب منطقية مماثلة في حوادث واقعية مثل CVE-2024-5922، حيث يمكن تجاوز عمليات التحقق من المصادقة في ظل ظروف محددة.

يمكن لأدوات DAST اكتشاف ذلك من خلال:

- إعادة تشغيل تدفقات المصادقة مع معلمات متغيرة

- مراقبة تغيرات الامتيازات في الاستجابات

- التحقق من صحة انتقالات حالة الجلسة عبر الطلبات

استراتيجية الدفاع

التخفيف الصحيح هو التطبيق الصارم من جانب الخادم لمنطق المصادقة والتخويل، متجاهلاً تمامًا أي مؤشرات امتيازات يتحكم فيها العميل.

بايثون

تعريف تسجيل الدخول(طلب):

المستخدم = مصادقة(request.json["اسم المستخدم"]، request.json["كلمة المرور"])

إذا لم يكن المستخدم:

إرجاع {"خطأ": "غير مصرح به"}، 401

# يجب أن تكون الامتيازات مستمدة من الهوية من جانب الخادم، وليس من الإدخال

is_admin = user.role = == "admin"

إرجاع توليد_جلسة(user_id= معرف المستخدم، is_admin=is_admin)

من من منظور أمن التطبيقات الدفاعي، يوضح هذا المثال لماذا يظل اختبار وقت التشغيل ضروريًا: لا يمكن اكتشاف العيوب المنطقية بشكل موثوق دون مراقبة مسارات التنفيذ الحقيقية، وهو بالضبط ما توفره أدوات اختبار وقت التشغيل.

مثال على الهجوم والدفاع 4: ثغرة التعيين الجماعي لواجهة برمجة التطبيقات (API)

سيناريو الهجوم

تحدث ثغرات التعيين الجماعي عندما تقوم واجهات برمجة التطبيقات تلقائيًا بربط المدخلات التي يوفرها المستخدم بكائنات الواجهة الخلفية دون وجود قائمة سماح صريحة. هذا النمط شائع بشكل خاص في واجهات برمجة تطبيقات REST و GraphQL الحديثة.

مثال على طلب خبيث

http

PUT /API/API/المستخدمون/123 HTTP/1.1 المضيف: api.example.com نوع المحتوى: تطبيق/json { "البريد الإلكتروني": "[email protected]"، "الدور": "admin"، "AccountStatus": "نشط" }

إذا قامت الواجهة الخلفية بتعيين جميع الحقول بشكل أعمى إلى كائن المستخدم، فقد يقوم المهاجم بتصعيد الامتيازات أو إعادة تنشيط الحسابات المعطلة.

تتوافق فئة الثغرات الأمنية هذه بشكل وثيق مع OWASP API Security Top 10 Top 10 - التعيين الشامل، وظهرت في العديد من الحوادث ذات التأثير الكبير التي تؤثر على واجهات برمجة التطبيقات الخاصة بالإنتاج.

تحدد أدوات DAST هذه المشكلة من خلال:

- حقن حقول الكائنات غير المتوقعة

- مقارنة التغييرات المصرح بها مقابل التغييرات غير المصرح بها في الحالة

- الكشف عن تصعيد الامتيازات من خلال سلوك الاستجابة

لأن الاستغلال يتطلب مراقبة تغيرات الحالة في وقت التشغيلفإن الأدوات الثابتة غالبًا ما تغفلها تمامًا.

استراتيجية الدفاع

الدفاع الصحيح هو قائمة الحقول المسموح بها الصريحة والتحقق الصارم من صحة المخطط.

جافا سكريبت

// Secure API update handler const allowedFields = ["email", "displayName"]; function updateUser(input, user) {const sanitized = {}; for (const field of allowedFields) {if (input[field] !== undefined) { sanitized[field] = input[field]; } } return user.update(sanitized); }

في خطوط أنابيب DevSecOps الناضجة، يضمن إقران التحقق من صحة المخطط مع الفحص التلقائي ل DAST اكتشاف الاختلالات المتعلقة بالامتيازات في وقت مبكر - قبل أن تصل إلى الإنتاج.

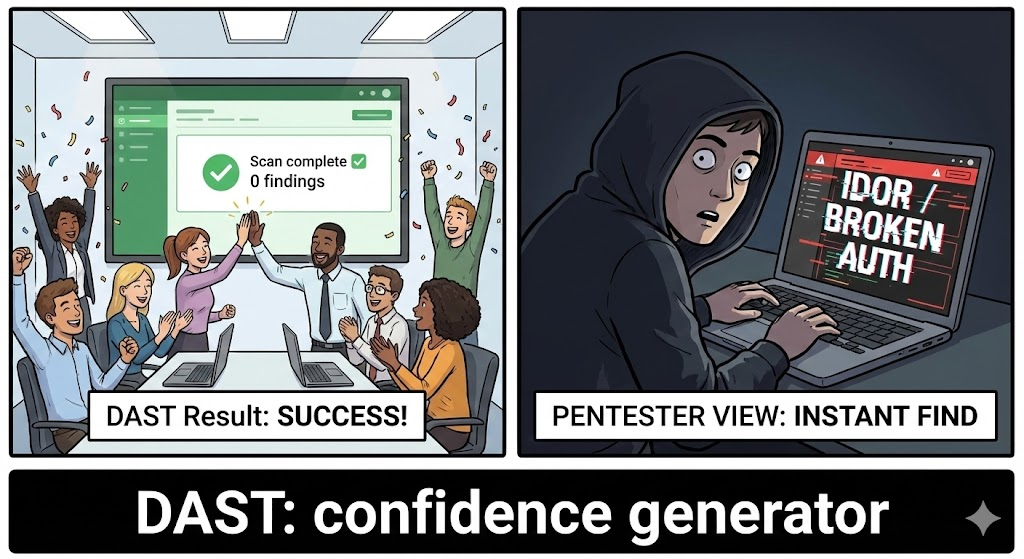

القيود وكيفية التخفيف من حدتها

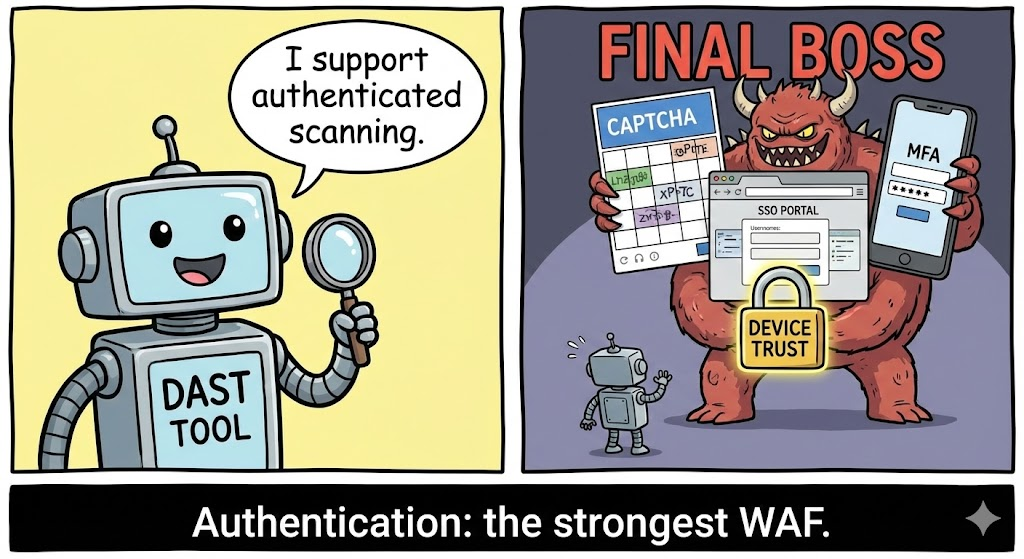

على الرغم من قوتها، إلا أن DAST لها قيود متأصلة فيها:

- يفتقر إلى رؤية الرمز الداخلي - لا يمكن ل DAST تحديد موقع سطر التعليمات البرمجية الخاطئ بالضبط.

- سياق محدود للأخطاء المنطقية ما لم يتم تعزيزها ببرمجة نصية أو ميزات الذكاء الاصطناعي.

- قيود الزحف مع SPAs الحديثة وسير عمل AJAX.

ولمعالجة هذه الثغرات، يمكن الجمع بين تحليل البرمجيات في البرمجيات (DAST) وتحليل تركيب البرمجيات (SCA) للحصول على تغطية شاملة لتحليل البرمجيات في البرمجيات. Penligent (https://penligent.ai/) هو مثال على منصة تهدف إلى دمج نماذج اختبار متعددة (الاستكشاف الديناميكي والثابت والاستكشاف بمساعدة الذكاء الاصطناعي) لتقديم سياق موحد للثغرات الأمنية وتحديد أولوياتها. تدعم هذه النظرة الشمولية كلاً من عمليات الفحص الآلي والتحليل البشري. (ملاحظة: تحقق من تفاصيل التكامل الدقيقة مع وثائق Penligent).

دمج أدوات داست مع تدفقات عمل DevSecOps الحديثة

يكون الأمان أكثر فعالية عندما يكون جزءاً لا يتجزأ من دورة حياة التطوير:

- استخدام DAST في وقت مبكر في البيئات المرحلية لاكتشاف عيوب وقت التشغيل دون مخاطر الإنتاج.

- أتمتة عمليات الفحص باستخدام مشغلات CI/CDD على طلبات السحب أو التشغيلات الليلية.

- الاستفادة من مدخلات مواصفات واجهة برمجة التطبيقات (OpenAPI/Swagger) لتوسيع نطاق التغطية.

- تغذية المخرجات إلى متتبعات الإصدار تلقائيًا لحلقات المعالجة السريعة.

الخاتمة: التطور أدوات داست للمشهد الأمني اليوم

يظل اختبار أمان التطبيقات الديناميكي حجر الزاوية في أي وضع أمني قوي. مع أسطح الهجمات الحديثة - من SPAs إلى واجهات برمجة تطبيقات GraphQL - التي تجمع بين أدوات داست مع المسح الواعي بالسياق وتحديد الأولويات القائم على الذكاء الاصطناعي أمر ضروري. تتطور الأدوات الأعلى تصنيفًا مع ميزات تقلل من الإيجابيات الخاطئة، وتتكامل مع خطوط أنابيب DevOps، وتوفر رؤى ملائمة للمطورين. جيت

مع ازدياد تعقيد بنية التطبيقات، يجب على مهندسي الأمن أن ينظروا إلى DAST ليس كخانة مستقلة بذاتها، بل كجزء من استراتيجية دفاعية متعددة الطبقات - ممزوجة بالتحليل الثابت، ورؤى التركيب، ومراقبة وقت التشغيل لبناء تطبيقات مرنة.