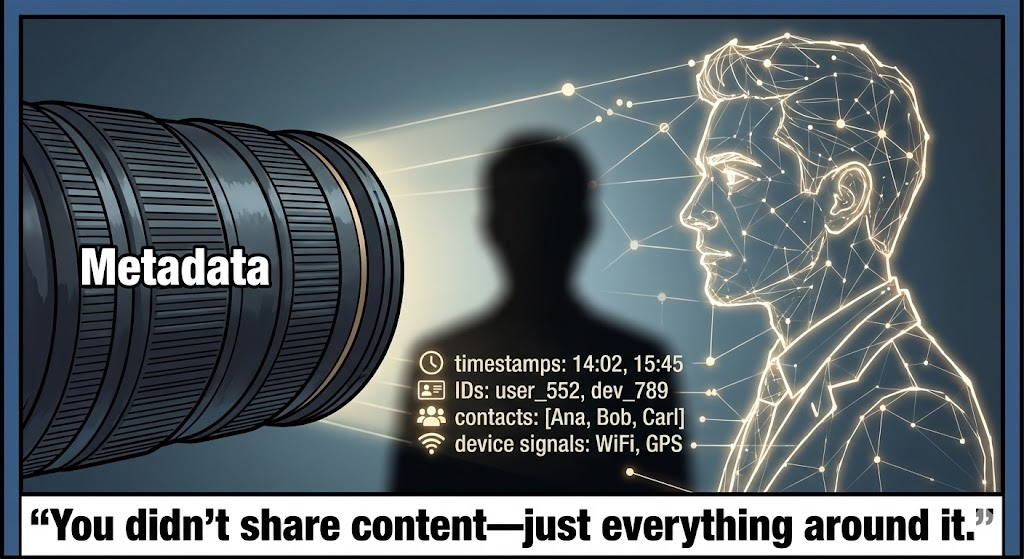

في المشهد العدواني الحديث، "الخصوصية" هي فشل عملياتي، و"عدم الكشف عن الهوية" هي مجرد حالة مؤقتة من عدم الارتباط. بالنسبة لنخبة الفريق الأحمر أو مهندس أمن الذكاء الاصطناعي، فإن الهدف من الاستخبارات مفتوحة المصدر (OSINT) ليس العثور على المعلومات المخفية، بل تسليح المعلومات العلنية.

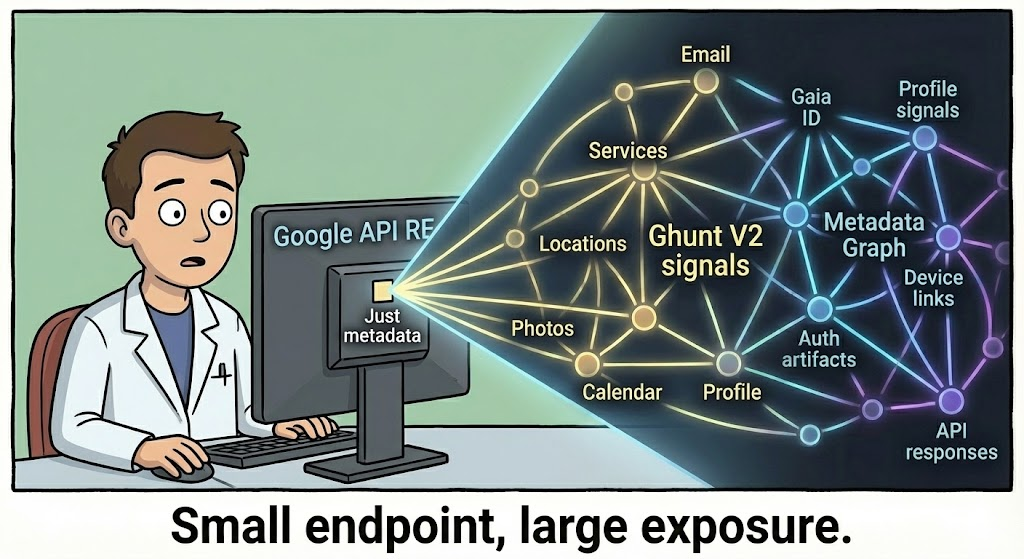

غونت قد تجاوزت أصولها كنص برمجي بسيط من Python لتصبح إطار عمل قياسي في هذا المجال لاستجواب نظام Google البيئي. فهو لا يستغل أي خطأ؛ بل يستغل البنية الأساسية للخدمات المتصلة. من خلال تشريح مكالمات واجهة برمجة التطبيقات بين جهاز المستخدم وخوادم جوجل - وتحديدًا الاستفادة من خدمات اللعب, الخرائطو واجهات برمجة تطبيقات الأشخاص-يقوم Ghunt بتحويل عنوان البريد الإلكتروني العقيم إلى رسم بياني ديناميكي "نمط الحياة".

سيقوم هذا الملف التقني الشامل بتفكيك الآليات الداخلية لـ Ghunt V2، وتقديم استراتيجيات أتمتة Python على مستوى الإنتاج، وتحليل دوره في استغلال الثغرات الأمنية عالية التأثير مثل CVE-2026-21858 و CVE-2025-68613وتوضيح كيف Penligent.ai هو أتمتة سلسلة القتل هذه بأكملها من خلال الذكاء الاصطناعي العميل.

الجزء الأول: ميكانيكا الاستخراج (تحت الغطاء)

لفهم كيفية استخدام Ghunt بفعالية، يجب على المرء أن يفهم ما يفعله على السلك. Ghunt، في جوهره، هو عميل واجهة برمجة تطبيقات مصادق عليه يحاكي تطبيقات Google الشرعية.

1. سياق الاعتماد: تشريح الجلسة

لا يعمل Ghunt بشكل مجهول. فهو يتطلب حالة جلسة عمل صالحة لتجاوز "عثرة الموافقة" من Google وعمليات الاستدلال المضادة للكشف عن المعلومات. يكمن "السحر" في ملفات تعريف ارتباط محددة، في المقام الأول:

__Secure-1PSID&__Secure-3PSID: هذه هي المعرّفات الأساسية لجلسة عمل Google الدائمة. وهي تمنح حق الوصول إلى سياق "البحث الشخصي".oauth_token: غالبًا ما يتم استخراجه لتخويل المكالمات إلى واجهة برمجة تطبيقات Google People دون تشغيل شاشة موافقة OAuth كاملة.

عند تنفيذ تسجيل الدخول إلى ghuntفإنك تقوم بشكل أساسي بتصدير حالة التشفير هذه من سياق المتصفح إلى Python httpx الجلسة. تقوم الأداة بعد ذلك بإدارة X-Goog-AuthUser للتبديل بين الحسابات، مما يحاكي سلوك المستخدم الذي يبدل بين الملف الشخصي الشخصي وملف الشركة في متصفح كروم.

2. فك تشفير المصفوفة: مخازن البروتوكول المؤقتة (Protobuf)

على عكس واجهات برمجة تطبيقات REST APIs القياسية التي تُرجع JSON نظيفة، فإن العديد من نقاط نهاية Google الداخلية (خاصةً الخرائط ومتجر Play) تُرجع بيانات متسلسلة في مخازن البروتوكول المؤقتة (Protobuf).

- التحدي: البروتوبوف هو تنسيق ثنائي. بدون

بروتوملفات التعريف (التي تحتفظ جوجل بخصوصيتها)، تكون البيانات عبارة عن دفق من البايتات غير القابلة للقراءة. - حل غنت الحل: قام مطورو Ghunt بعكس هندسة التنسيق السلكي. تتضمن الأداة مُحللًا مخصصًا يقوم بإلغاء تسلسل هذه التدفقات الثنائية بشكل متكرر.

- مثال على ذلك: عند الاستعلام عن مساهمات الخرائط الخاصة بالمستخدم، يتلقى Ghunt نقطة بروتوبوف. يقوم بتجريد رؤوس الأسلاك، ويحدد علامات الحقول (على سبيل المثال، حقل

1هو معرّف المراجعة، الحقل2هو الطابع الزمني)، ويعيد بناء كائن قابل للقراءة. هذه القدرة على تحليل حركة المرور الثنائية الداخلية الخام هي ما يميز Ghunt عن أدوات كشط HTML الأساسية.

- مثال على ذلك: عند الاستعلام عن مساهمات الخرائط الخاصة بالمستخدم، يتلقى Ghunt نقطة بروتوبوف. يقوم بتجريد رؤوس الأسلاك، ويحدد علامات الحقول (على سبيل المثال، حقل

الجزء الثاني: السطح الهجومي المعياري

يعمل Ghunt V2 على بنية معيارية. تستهدف كل وحدة نمطية صومعة بيانات محددة داخل البنية الأساسية لـ Google.

الوحدة أ: محرك تمحور البريد الإلكتروني (البريد الإلكتروني لـ ghunt)

هذه هي نقطة الدخول الأكثر شيوعاً. تقوم بإطعامها [email protected]ويستعلم عن نقطة النهاية الداخلية https://clients6.google.com/rpc.

- دقة هوية GAIA: تقوم الوحدة بتحليل البريد الإلكتروني إلى معرّف GAIA (إدارة حسابات ومعرّفات جوجل). هذا العدد الصحيح المكوّن من 21 رقمًا هو النواة الثابتة لهوية المستخدم. حتى إذا قام المستخدم بتغيير عنوان بريده الإلكتروني أو اسم العرض الخاص به، فإن معرّف GAIA يستمر.

- تعداد الخدمات: يتحقق من وجود ملفات تعريف عامة على الصور والخرائط والتقويم.

- تسرب IAM السحابي: بشكل حاسم، يمكنه تحديد ما إذا كان المستخدم لديه بصمة نشطة في منصة Google Cloud Platform (GCP). بالنسبة إلى الفريق الأحمر، فإن معرفة أن الهدف هو "مسؤول GCP" يعطي الأولوية على الفور لحملات التصيد الاحتيالي التي تستهدف

جي كلاودأوراق الاعتماد.

الوحدة النمطية ب: تحديد الموقع الجغرافي الثلاثي (خرائط ghunt)

تقوم هذه الوحدة بتجميع "المراجعات" و"الصور" التي ينشرها الهدف.

- تحليل الطابع الزمني: من خلال ربط الطوابع الزمنية للمراجعات بالإحداثيات الجغرافية للشركات التي تمت مراجعتها، يقوم Ghunt ببناء خريطة سرعة.

- السيناريو: يقوم أحد الأهداف بمراجعة مقهى في سان فرانسيسكو في الساعة 09:00 ومطعم في بالو ألتو في الساعة 12:00. وهذا يؤكد موقعهم الفعلي وقدرتهم على السفر.

- تسجيل نقاط الثقة: يقوم Ghunt V2 بحساب درجة الثقة لـ "القاعدة الرئيسية" للمستخدم من خلال تجميع كثافة المراجعات.

الوحدة النمطية C: قياس الجهاز عن بُعد وواجهة برمجة تطبيقات التشغيل (مسرحية ghunt)

ربما تكون أخطر وحدة لاستغلال الأجهزة. من خلال الاستعلام عن مكتبة Google Play، يسرد Ghunt الأجهزة المرتبطة بالحساب.

- البيانات المستخرجة: الشركة المصنعة (Samsung، Pixel، Xiaomi)، ورقم الطراز (SM-S918B)، والطابع الزمني "آخر ظهور".

- التسليح: هذه ليست مجرد تفاهات. إنه الشرط الأساسي لتنفيذ التعليمات البرمجية عن بُعد الخاصة بالأجهزة (RCE).

الجزء الثالث: الهندسة المتقدمة - أتمتة عملية الصيد

استخدام CLI اليدوي غير كافٍ للاستطلاع على نطاق المؤسسة. فيما يلي تطبيق Python قوي وجاهز للإنتاج يغلّف Ghunt في بنية فئة غير متزامنة، ومناسب للاندماج في خط أنابيب أكبر.

إن غونت الأوتوماتيكي الفئة

بايثون

``استيراد asyncio استيراد json استيراد تسجيل من كتابة استيراد Dict, Optional من ghunt.api استيراد GHuntAPI من ghunt.objects استيراد Target من ghunt.utils استيراد get_httpx_client

تكوين التسجيل المنظم لخط الأنابيب

logging.basicConfig(المستوى = التدوين.INFO,format='%(asctime)s - %(levelname)s - %(message)s))

فئة GhuntAutomator: تعريف ابدأ(ذاتي): self.client = get_httpx_client() self.api = GHuntAPI(self.client) self.is_authenticated = False

غير متزامن تعريف المصادقة (ذاتي) -> صواب:

"""

تهيئة جلسة العمل باستخدام بيانات الاعتماد المخزنة.

يفترض أن ملفات تعريف الارتباط متسلسلة بالفعل في المسار الافتراضي.

"""

محاولة:

self.is_authenticated = await self.api.login()

إذا كان self.is_authenticated:

logging.info("[+] تمت المصادقة بنجاح على واجهات برمجة تطبيقات Google الداخلية.")

إرجاع صحيح

غير ذلك:

logging.error("[-] فشلت المصادقة. تحقق من صحة ملفات تعريف الارتباط.")

إرجاع خطأ

باستثناء استثناء كـ e:

تسجيل.حرج(f"[-] خطأ فادح في المصادقة: {e}")

إرجاع خطأ

مزامنة def scantarget(self، البريد الإلكتروني: str) -> اختياري[Dict]:

إذا لم يكن self.is_authenticated:

logging.warning("[-] لا يمكن المسح: غير مصادق.")

إرجاع لا شيء

logging.info(f"[*] بدء المسح العميق ل: {البريد الإلكتروني}")

حاول

الهدف = الهدف(self.api، البريد الإلكتروني)

وجدت = انتظر target.hunt()

إذا لم يتم العثور عليه

logging.info(f"[-] الهدف {البريد الإلكتروني} غير موجود أو مخفي.")

إرجاع لا شيء

# 1. الذكاء الأساسي

intel_package = {

"gaia_id": target.person.gaia_id الهدف,

"الاسم": target.person.name,

"صورة_الملف_الشخصي": target.person.profile_pic,

"آخر_نشط": target.person.last_active_service.target.person.last_active_service,

"الأجهزة": [],

"المواقع": []

}

# 2. استخراج قياس الجهاز عن بُعد (مهم لتعيين CVE)

إذا كان target.person.devices:

للجهاز في target.person.devices.org:

Intel_package["الأجهزة"].append({

"الطراز": device.model,

"last_seen": str(device.last_seen)

})

# 3. استخراج بيانات الموقع الجغرافي من الخرائط

إذا كان target.person.maps_contribs الهدف:

بالنسبة للمراجعة في target.person.maps_contribs[:5]: # أفضل 5 مراجعات حديثة

intel_package["المواقع"].append({

"المكان": review.place_name.review,

"التصنيف": review.rating.rating,

"الطابع الزمني": str(review.date)

})

إرجاع intel_package

باستثناء استثناء كـ e:

logging.error(f"[-] خطأ أثناء منطق المسح: {e}")

إرجاع لا شيء

غير متزامن def تنظيف (ذاتي):

انتظر self.client.aclose()

تسخير التنفيذ

async def main(): automator = GhuntAutomator() إذا انتظر automator.authenticate(): النتيجة = انتظر automator.scantarget("[email protected]") إذا كانت النتيجة: اطبع (json.dumps(result, indent=4)) في انتظار Automator.cleanup()

إذا الاسم == “الرئيسية":: asyncio.run(main())

هذا الرمز هو جاهز للأنابيب. يتضمن معالجة الأخطاء وإخراج JSON منظم وتصميم معياري. يمكن وضعه في حاوية وتشغيله بواسطة قائمة انتظار رسائل (مثل Kafka أو RabbitMQ) في نظام موزع أكبر.

الجزء الرابع: سلسلة القتل - تقاطع معلومات نظام التشغيل مع أنظمة مكافحة التطرف العنيف

تظهر القيمة الحقيقية لـ Ghunt عندما يتم تراكب مخرجاته مع مشهد نقاط الضعف والتعرضات الشائعة (CVE) لعام 2026.

1. ناقل الأجهزة: CVE-2026-21858 (CVE-2026-21858 (CoreAudio RCE)

السياق: CVE-2026-21858 هي ثغرة أمنية خطيرة في تنفيذ التعليمات البرمجية عن بُعد في محرك معالجة الوسائط في أندرويد 15 والإصدارات الأقدم. وهي تسمح للمهاجمين بتنفيذ تعليمات برمجية عشوائية عن طريق إرسال ملف صوتي مشوّه عبر رسائل الوسائط المتعددة أو WhatsApp.

- المشكلة تعتمد الثغرة على الأجهزة. يؤدي إرسال الحمولة الخاطئة إلى البنية الخاطئة (على سبيل المثال، إرسال حمولة Exynos إلى جهاز Snapdragon) إلى تعطل الجهاز، مما يؤدي إلى تنبيه المستخدم.

- حل غونت عن طريق الجري

مسرحية ghuntيسترجع المهاجم الطراز الدقيق (على سبيل المثال، "Pixel 7 Pro"). ويقارن ذلك مع مصفوفة التوافق CVE-2026-21858. - النتيجة: جهاز 100% موثوق به، لا ينقر نقرة واحدة. يوفر غنت حل الاستهداف للصاروخ

2. ناقل الهوية CVE-2025-68613 (تسريب رمز OAuth Token)

السياق: CVE-2025-68613 ينطوي على خلل في كيفية تعامل بعض عمليات التكامل الخارجية مع رموز تحديث Google OAuth الرمزية.

- المشكلة يحتاج المهاجمون إلى معرفة والتي عمليات التكامل التي أذن بها المستخدم. رش الثغرات العمياء صاخبة.

- حل غونت غالبًا ما يمكن لوحدتي "SpiderDAL" (روابط الأصول الرقمية) و"الصور" في Ghunt استنتاج اتصالات الطرف الثالث. إذا أظهر Ghunt أن المستخدم ينشر صورًا من تطبيق طرف ثالث معين، فإن المهاجم يعرف وجود رمز OAuth مميز صالح لهذا التكامل.

- النتيجة: يشرع المهاجم في CVE-2025-68613 التدفق على وجه التحديد ضد التطبيق الذي حدده Ghunt، وسرقة

تحديث_الرمز المميزوتحقيق الاستحواذ الدائم على الحساب (ATO).

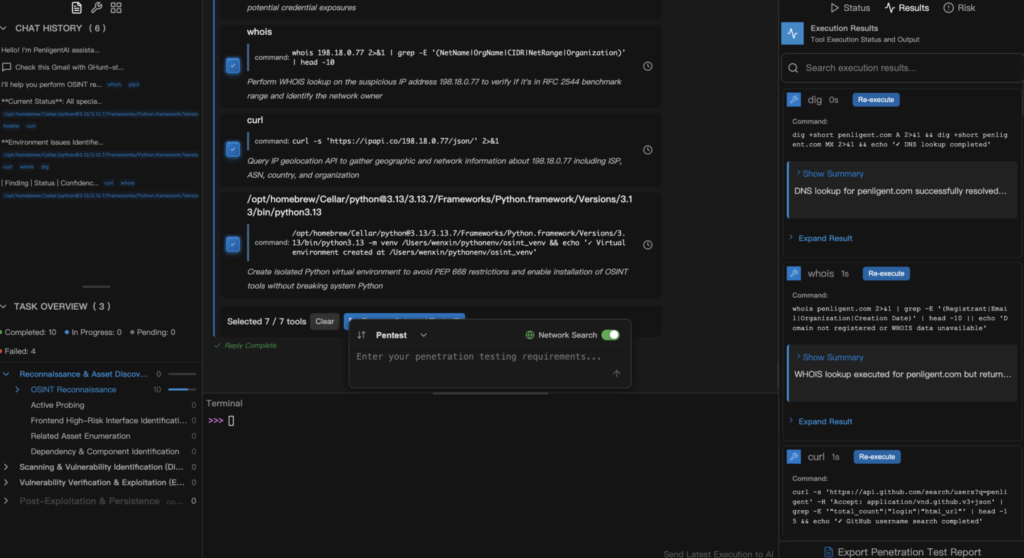

الجزء الخامس: المستقبل - من النصوص البرمجية إلى الذكاء الاصطناعي العميل (Penligent.ai)

في حين أن نص Python البرمجي أعلاه قوي، إلا أنه يمثل "العصر اليدوي" للأمان. فهو يتطلب إنسانًا لتفسير JSON، والبحث عن مكافحة التطرف العنيف، وصياغة الحمولة. في عام 2026، السرعة هي العامل الحاسم. هذا هو المكان الذي الذكاء الاصطناعي العميل يتولى زمام الأمور

Penligent.aiالأول من نوعه في العالم مخترق الذكاء الاصطناعي العميليستوعب منطق أدوات مثل Ghunt في بنية معرفية. فهي لا "تُشغّل" Ghunt فحسب؛ بل "تفهم" المخرجات.

الحلقة الإدراكية للوكيل المُدْرِك للوكيل المُدْرِك:

- الملاحظة (المستشعر): ينشر الوكيل بشكل مستقل مستشعرًا شبيهًا بجهاز استشعار شبيه بجهاز استشعار "غونت" مقابل قائمة من رسائل البريد الإلكتروني للشركات.

- التوجه (السياق):

- بيانات أولية: "يستخدم المستخدم أ جهاز Samsung S24."

- استرجاع المعرفة: يستعلم الوكيل عن قاعدة بيانات المتجهات الداخلية للثغرات الأمنية. يقوم بمطابقة "Samsung S24" + "Android 15" مع CVE-2026-21858.

- القرار (الاستراتيجية): يقوم العميل بحساب المسار الأقل مقاومة.

- الخيار (أ): البريد الإلكتروني التصيدي الاحتيالي؟ (معدل النجاح 12%).

- الخيار (ب): RCE المحمول عبر CVE-2026-21858؟ (معدل النجاح 95%).

- الاختيار: يختار الوكيل الخيار (ب).

- الإجراء (المصادقة): يقوم الوكيل بإنشاء إثبات المفهوم الآمن (PoC) قطعة أثرية. لا يستغل الجهاز بشكل خبيث؛ فهو لا يستغل الجهاز بشكل خبيث؛ بل يتحقق من وجود الثغرة (على سبيل المثال، عن طريق التحقق مما إذا كان الجهاز يقبل الرأس المشوه) ويسجل النتيجة.

هذا هو الفرق بين الأداة وزميل الفريق. يقوم Penligent بأتمتة التفكير المنطقيوليس فقط التنفيذ. بالنسبة لفريق الأمن، هذا يعني إيجاد المسار الحرج للاختراق في دقائق وليس أيام.

الجزء السادس: التدابير المضادة الدفاعية وأمن العمليات

إذا كنت من الفريق الأحمر، فيجب عليك حماية بنيتك التحتية. أما إذا كنت من الفريق الأزرق، فيجب عليك تعمية المهاجم.

للمشغل (OpSec)

- Dockerization إلزامي: لا تقم أبدًا بتشغيل Ghunt على نظام التشغيل المضيف. يترك غوغل "فتات الخبز" في نظام الملفات. استخدم صورة Docker الرسمية: docker run -v $(pwd)/resources:/usr/src/app/resources mxrch/ghunt تسجيل الدخول

- الوكلاء السكنيون: يتم وضع علامة على عناوين IP الخاصة بمراكز البيانات (AWS وDigitalOcean) على الفور من قِبل Google. يجب عليك تمرير حركة مرور Ghunt من خلال وكلاء سكنيين ذوي سمعة عالية لمحاكاة حركة مرور المستخدم العادية.

- تقادم الحساب: لا تستخدم حساب Gmail جديد تمامًا للاستطلاع. جوجل تثق بالحسابات ذات التاريخ. استخدم الحسابات "المخضرمة" المحروقة.

للمدافع (التخفيف)

- قائمة "الحظر": لا يمكنك حظر Ghunt مباشرة، لأنها تبدو كحركة مرور شرعية. يجب عليك تقليل سطح البيانات.

- سياسة المؤسسة:

- تعطيل "نشاط الويب والتطبيقات": فرض ذلك عبر سياسات مسؤول مساحة عمل Google لجميع مستخدمي الشركات. وهذا يوقف جمع مراجعات الخريطة وسجل المواقع.

- التدقيق الظل لتكنولوجيا المعلومات: قم بتشغيل غونت بانتظام ضد تملك المديرين التنفيذيين. إذا وجدت أجهزتهم الشخصية مدرجة في القائمة، فإنهم يخلطون بين هوياتهم الشخصية وهويات الشركات - وهو ما يمثل انتهاكًا لمبدأ "الفصل بين الواجبات".

- عزل نقطة النهاية: التأكد من إدارة الأجهزة المحمولة التي تصل إلى بيانات الشركة (MDM). إذا تم تحديد جهاز ما على أنه عرضة لـ CVE-2026-21858، يجب أن يقوم جهاز إدارة الأجهزة المتعددة الوظائف بإلغاء رموز الوصول الخاصة به تلقائيًا حتى يتم تصحيحه.

الخاتمة

يعد Ghunt V2 شهادة على حقيقة أننا في عالم شديد الترابط، جميعنا نقوم بتسريب البيانات. بالنسبة لمهندس الأمن، فإنه يوفر الدقة اللازمة لمحاكاة الجهات الفاعلة في مجال التهديدات المتطورة.

ومع ذلك، فإن الربط اليدوي لبيانات مخابرات نظام التشغيل مع سلاسل الثغرات المعقدة مثل CVE-2026-21858 و CVE-2025-68613 أصبحت غير مستدامة بالنسبة للفرق البشرية. يكمن المستقبل في منصات مثل Penligent.aiالتي تدمج دقة أدوات مثل Ghunt مع القوة المنطقية للذكاء الاصطناعي العميل مما يسمح لنا بتحديد نوافذ التعرض هذه وإغلاقها بسرعة الآلة.

المراجع: