Warum dieses CVE mit der Sprache "Jetzt aktualisieren" angezeigt wird

Wenn Sie die am besten bewerteten Berichte über mobile Notfallpatches überfliegen, werden Sie ein Muster erkennen: Die Schlagzeilen kombinieren wiederholt "aktiv ausgenutzt" + "Zero-Day" + "jetzt aktualisieren" + "gezielte Angriffe". Das ist nicht nur Clickbait - diese Phrasen sind eine Abkürzung für "Es gibt echte Ausbeutungssignale, und das Patch-Timing ist wichtig". (Die Hacker-Nachrichten)

Für CVE-2025-31200 ist das Ausnutzungssignal eindeutig: Apple gibt an, dass ihm ein Bericht bekannt ist, dass dieses Problem in einem äußerst raffinierten Angriff gegen bestimmte Zielpersonen auf iOS ausgenutzt worden sein. (Apple-Unterstützung)

Was CVE-2025-31200 ist (nur verifizierte Fakten)

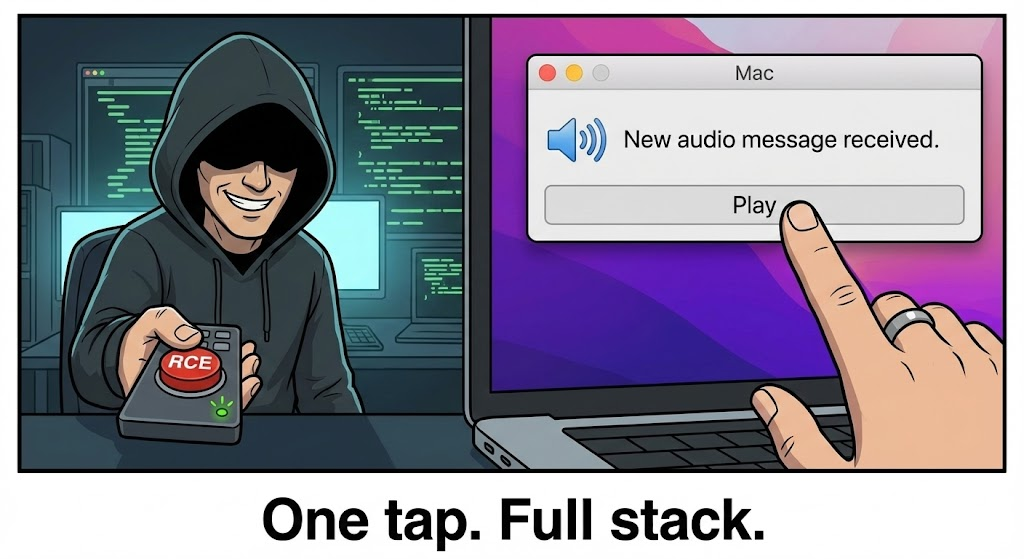

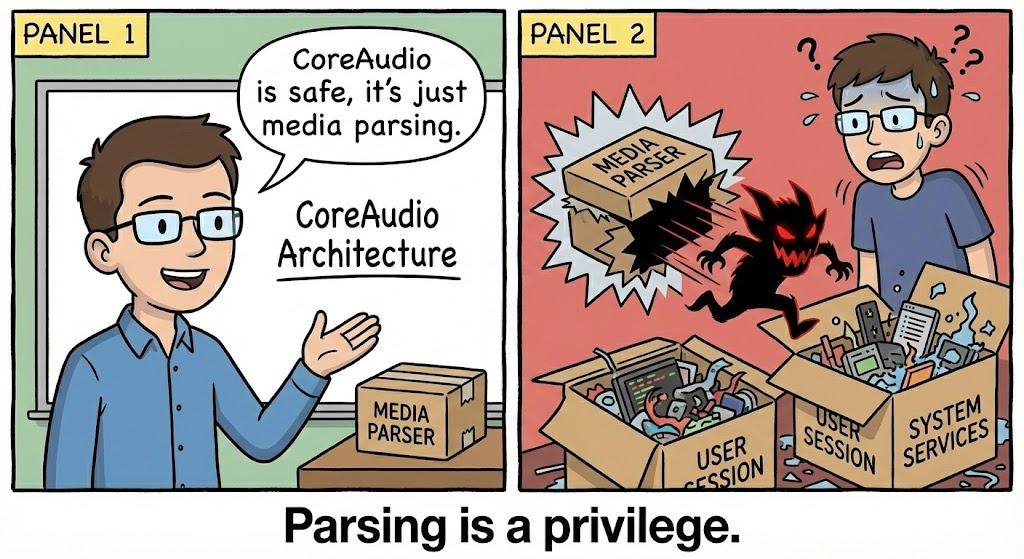

CVE-2025-31200 ist ein Sicherheitslücke in Apples CoreAudio, die den Speicher beschädigt. Im Apple-Bericht werden die Auswirkungen wie folgt beschrieben:

- Auswirkungen: Verarbeitung eines Audiostroms in einer böswillig erstellte Mediendatei kann dazu führen, dass Code-Ausführung. (Apple-Unterstützung)

- Reparieren: Angesprochen mit verbesserte Überprüfung der Grenzen. (Apple-Unterstützung)

- Kontext der Ausbeutung: Apple ist sich bewusst, dass es möglicherweise durch einen äußerst raffinierten, gezielten Angriff ausgenutzt wurde. (Apple-Unterstützung)

NVD spiegelt die Beschreibung von Apple wider und listet die festen Versionen für alle Apple-Plattformen auf. NVD zeigt auch eine CISA-ADP CVSS v3.1-Basisbewertung von 9.8 (kritisch) und kartiert relevante Schwachstellen (z.B., CWE-787 Schreiben außerhalb des zulässigen Bereichs, CWE-119). (NVD)

Betroffene Systeme und korrigierte Versionen

Die Versionsgrenze ist das ganze Spiel. Wenn Ihre Flotte unterhalb dieser Versionen liegt, gehen Sie von einer Gefährdung aus:

| Plattform | Festgelegte Versionsgrenze für CVE-2025-31200 |

|---|---|

| iOS | 18.4.1 (Apple-Unterstützung) |

| iPadOS | 18.4.1 (Apple-Unterstützung) |

| macOS Sequoia | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

Warum "gezielte Angriffe" für Unternehmen immer noch gleichbedeutend mit Dringlichkeit sind

"Gezielt" bedeutet oft, dass es sich um eine hochentwickelte Technik und selektive Viktimologie handelt, nicht um Massenausbeutung. Aber das tut nicht das Unternehmensrisiko zu verringern:

- Hochwertige Mitarbeiter sind genau diejenigen, denen gezielte Kampagnen Priorität einräumen (Führungskräfte, Sicherheitsbeauftragte, Finanz-, Rechts- und IR-Mitarbeiter).

- Eine mobile Kompromittierung kann sich auf die Identität, MFA-Anfragen, den Unternehmens-Chat, den E-Mail- und Dokumentenzugang auswirken.

- Selbst wenn die anfängliche Kampagne begrenzt ist, kann dieselbe Fehlerklasse später wiederverwendet, weiterverkauft oder in neue Ketten integriert werden.

Dies ist auch der Grund, warum die gängige Sicherheitsberichterstattung CVE-2025-31200 mit einem starken Dringlichkeitsrahmen versieht. (Die Hacker-Nachrichten)

Tabelle der risikobasierten Maßnahmen: Wie man in echten Programmen Prioritäten setzt

Verwenden Sie eine einfache, vertretbare Richtlinie: jedes anfällige Gerät zu patchen, wobei jedoch die Nutzer mit dem größten Strahlungsradius Vorrang haben.

| Szenario | Praktisches Risiko | Empfohlene Maßnahmen | SLA-Ziel |

|---|---|---|---|

| Führungskräfte, Journalisten, Dissidenten, IR/Sicherheitsbeauftragte | Höchste | Patches sofort einspielen; ggf. Lockdown-Modus in Betracht ziehen | 24-48 Stunden |

| Unternehmenseigene iPhones/iPads mit MDM | Hoch | Durchsetzung eines Mindestbetriebssystems; Quarantäne von nicht konformen Geräten | 48-72 Stunden |

| macOS Sequoia-Endpunkte in privilegierten Rollen | Hoch | Erzwingen Sie die Aktualisierung auf 15.4.1+; überprüfen Sie dies über die Endgeräteinventur | 48-72 Stunden |

| BYOD Apple-Geräte mit Zugriff auf SSO/VPN | Mittel-Hoch | Zugangsbeschränkung: Sperre unterhalb der Mindestversionen | 3-7 Tage |

| Offline-Laborgeräte mit geringen Rechten | Unter | Patch im nächsten Wartungsfenster | 1-2 Wochen |

Der Lockdown-Modus wurde ausdrücklich zum Schutz vor extrem seltene und hochentwickelte Angriffeund Apple bietet eine Anleitung zur Aktivierung auf iPhone und Mac. (Apple-Unterstützung)

Das dazugehörige CVE sollten Sie im selben Sprint patchen: CVE-2025-31201

CVE-2025-31201 wurde im selben Update-Zug behandelt. Apple beschreibt es als einen Zustand, in dem ein Angreifer mit beliebigen Lese-/Schreibfähigkeiten können möglicherweise die Zeigerauthentifizierung umgehenbehoben, indem der anfällige Code entfernt wurde, und Apple weist auf eine ähnliche gezielte Ausnutzungssprache hin. (Apple-Unterstützung)

Die Sicherheitsabdeckung erörtert im Allgemeinen CVE-2025-31200 + CVE-2025-31201 zusammenwas dem entspricht, wie Verteidiger es operativ behandeln sollten: Patches für beide, da Exploit-Ketten oft die Ausführung von Code und die Umgehung von Schutzmaßnahmen kombinieren. (Die Hacker-Nachrichten)

Patch-Verifizierung, die Sie heute automatisieren können

macOS: schnelle lokale Prüfung (bash)

#!/usr/bin/env bash

# macOS Sequoia: Flagge wenn unter 15.4.1 (CVE-2025-31200 gepatchte Grenze)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "macOS-Version: $ver"

if [ "$(printf '%s\\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; then

echo "⚠️ BELOW $min - Update erforderlich (CVE-2025-31200)."

exit 2

fi

echo "✅ Bei oder über $min."

NVD-Listen macOS Sequoia 15.4.1 als die korrigierte Version für CVE-2025-31200. (NVD)

macOS-Flottenbestand (osquery)

SELECT

hostname,

version AS os_version,

build AS os_build,

plattform

FROM os_version;

iOS/iPadOS: Durchsetzung von Mindestversionen im MDM + bedingter Zugriff

Behandeln Sie die Mindestversion als eine Richtlinie, nicht als einen Vorschlag:

- iOS/iPadOS 18.4.1+

- macOS Sequoia 15.4.1+

Diese Versionsgrenzen sind in Apples Advisory und NVD direkt angegeben. (Apple-Unterstützung)

Härtung: Was über das Patchen hinaus hilft

Lockdown-Modus für Hochrisikoprofile

Der Lockdown-Modus ist nicht für jeden geeignet, aber er wird von Apple ausdrücklich als Schutzmodus gegen seltene, hochentwickelte Angriffe positioniert - und er ist eine sinnvolle Kontrolle für Benutzer, die einer erhöhten Bedrohung ausgesetzt sind. (Apple-Unterstützung)

Operativ wird es am besten mit eingesetzt:

- eine definierte Politik für "Hochrisikonutzer",

- ein Support-Runbook für Kompatibilitätsabwägungen,

- und einen Ausstiegsplan, sobald die Einhaltung des Patches bestätigt ist.

Was man der Führung sagen sollte

CVE-2025-31200 ist eine CoreAudio-Speicherfehlfunktion, die bei der Verarbeitung einer in böser Absicht erstellten Mediendatei zur Codeausführung führen kann. Laut Apple kann diese Schwachstelle in hochentwickelten, gezielten Angriffen ausgenutzt worden sein. Der Fix ist in iOS/iPadOS 18.4.1, macOS Sequoia 15.4.1, tvOS 18.4.1 und visionOS 2.4.1 verfügbar. Das Unternehmensziel ist einfach: die Anzahl der anfälligen Builds auf Null zu reduzieren, hochwertige Nutzer zuerst zu priorisieren und die Konformität durch eine Bestandsaufnahme zu bestätigen - nicht durch Vermutungen. (Apple-Unterstützung)

Wo Penligent natürlich passt

Wenn Teams auf aktiv ausgenutzte clientseitige Probleme reagieren, besteht der Engpass selten darin, dass sie wissen, dass ein CVE existiert. Es ist die unübersichtliche Mitte: die Übersetzung von Hinweisen in wiederholbare ValidierungSie müssen die Konformität der Flotte nachweisen und einen revisionssicheren Nachweis dafür erbringen, dass die Abhilfemaßnahmen tatsächlich durchgeführt wurden. Penligent ist auf die Orchestrierung von Sicherheits-Workflows und die Generierung beweisgestützter Ergebnisse ausgerichtet, was sich gut mit der Haltung "Beweisen statt vermuten" vereinbaren lässt - vor allem, wenn Sie konsistente Verifikationsartefakte für Sicherheitsüberprüfungen benötigen. (Sträflich)

Für Sicherheitstechnik-Teams, die ein kontinuierliches Exposure-Management betreiben, besteht ein praktischer Ansatz darin, dringende Zero-Days wie CVE-2025-31200 als Auslöser für eine "beschleunigte Spur" zu behandeln: Inventarisierung → Durchsetzung von Mindestversionen → Verifizierung → Dokumentation. Das Kreditmodell von Penligent wird ausdrücklich wie folgt beschrieben nutzungsabhängig statt auf die Zielanzahl beschränktDies kann nützlich sein, wenn Sie während eines Patch-Sprints wiederholte Prüfungen für wechselnde Assets und Umgebungen durchführen müssen. (Sträflich)

Referenzen

- Apple-Sicherheitsinhalte für iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) (Apple-Unterstützung)

- NVD: CVE-2025-31200 (Plattformkorrekturen, CISA-ADP-Wertung, CWE-Zuordnung) (NVD)

- NVD: CVE-2025-31201 (Zeiger-Authentifizierungs-Umgehungsbedingungen, behobene Versionen) (NVD)

- Apple: Über den Lockdown-Modus / Anleitung aktivieren (Apple-Unterstützung)

- Beispiele für die Berichterstattung, die die üblichen Schlagzeilen mit hoher Bedeutung widerspiegeln (Exploit + Notfall-Patch) (Die Hacker-Nachrichten)

- Penligent Produkt/Preisgestaltung (für die beiden obigen Penligent-Paragraphen) (Sträflich)