Warum "XZ Utils CVE" über Nacht zu einer Suchanfrage mit hohem Aufmerksamkeitswert wurde

Wenn Ingenieure Folgendes eingeben "XZ Utils cve" in eine Suchleiste eingeben, suchen sie in der Regel nicht nach Belanglosigkeiten. Sie versuchen, eine operative Frage unter Zeitdruck zu beantworten:

Ist meine Flotte exponiert - und kann ich das mit Beweisen belegen?

Diese Dringlichkeit ist gerechtfertigt. CVE-2024-3094 war kein typischer Speicherfehler, bei dem man eine Funktion patcht und dann weitermacht. Es war ein Hintertür in der Lieferkette die in vorgelagerte Release-Artefakte eingepflanzt werden, die so konzipiert sind, dass sie eine gelegentliche Überprüfung überstehen und durch einen Injektionspfad zur Build-Zeit in liblzmaeine Bibliothek, die auf einer enormen Anzahl von Linux-Systemen zu finden ist. In der NVD-Beschreibung wird ausdrücklich darauf hingewiesen, dass bösartiger Code in Upstream-Tarballs ab 5.6.0 entdeckt wurde, der eine verschleierte Build-Logik verwendet, um eine vorgefertigte Objektdatei zu extrahieren und liblzma während der Kompilierung zu verändern. (NVD)

In den Artikeln, die für dieses Thema durchgängig ranken und angeklickt werden, taucht in den Überschriften und Abschnittsüberschriften dieselbe Abfragegruppe auf: CVE-2024-3094, xz Hintertür, liblzma Hintertür, wie man kontrolliert, bin ich betroffen, Herabstufungund Abmilderung. Dieses Muster ist in den Hersteller- und Forschungsberichten von Akamai, Datadog, Rapid7, Wiz und Elastic zu erkennen, denn diese Begriffe passen zu dem, was Responder im Moment wirklich brauchen: Auswirkungen, Erkennung und Abhilfe. (Akamai)

Dieser Leitfaden folgt demselben Prinzip: knappe Behauptungen, überprüfbare Quellen und Copy-Paste-Aktionen.

Die Ein-Paragraphen-Wahrheit von CVE-2024-3094

CVE-2024-3094 verfolgt eine bösartige Hintertür, die in XZ Utils Release-Tarballs (nicht nur die öffentliche Repo-Ansicht), beginnend mit 5.6.0 und 5.6.1wo verschleierte Build-Schritte ein vorgefertigtes Objekt aus getarnten Dateien extrahierten und die liblzma während der Kompilierung - was unter bestimmten Bedingungen die Kompromittierung von Software ermöglicht, die gegen die resultierende Bibliothek gelinkt wird. (NVD)

Diese Kombination...Kompromittierung von Upstream-Artefakten + Build-Time-Injection + Auslösebedingungen für Abhängigkeiten/Pakete-ist der Hauptgrund dafür, dass der Vorfall als moderner "Beinahe-Fehler" in der Lieferkette und nicht als Routineaufgabe am Dienstag behandelt wird. (Datadog Sicherheitslaboratorien)

Zeitleiste, was geschah und wann es wichtig war

Ein minimaler Zeitplan hilft Ihnen dabei, über Belichtungszeiträume nachzudenken und zu überlegen, ob dies bereits in Produktion gegangen sein sollte.

- 29. März 2024: Andres Freund berichtet über die Hintertür der oss-sicherheit Mailingliste (Openwall), in der eine vorgelagerte xz/liblzma-Backdoor mit Auswirkungen auf SSH-Server beschrieben wird. (openwall.de)

- 29. März 2024: CISA veröffentlicht eine Warnung über die gemeldete Kompromittierung der Lieferkette, die XZ Utils (CVE-2024-3094) betrifft, und empfiehlt ein Downgrade auf nicht kompromittierte Versionen. (CISA)

- NVD veröffentlicht/pflegt den CVE-Eintrag, der den verschleierten Erstellungsprozess und tarball-spezifischen bösartigen Inhalt beschreibt, beginnend mit 5.6.0. (NVD)

- Parallel dazu veröffentlichen mehrere Sicherheitsforschungsteams eingehende technische Analysen und praktische Anleitungen zur Erkennung (Datadog, Rapid7, Wiz, Elastic, Akamai). (Datadog Sicherheitslaboratorien)

Ein Grund dafür, dass dieser Vorfall nicht zu einer internetweiten Katastrophe geführt hat, ist, dass die kompromittierten Versionen hauptsächlich in bestimmte Entwicklungs-/Walzzweige und spezifischen Paketierungskontexten und nicht allgemein in stabilen Unternehmensflotten zum Zeitpunkt der Entdeckung durch die Responder eingesetzt wurde. Diese Nuance taucht immer wieder in den Beschreibungen der verantwortlichen Hersteller und in den Anleitungen der Distributionen auf. (wiz.io)

Das Besondere an der XZ-Hintertür: "Artefakt gegen Repo" war die Falle

Wenn Sie sich nur an eine technische Lektion erinnern können, dann ist es diese:

Der Angriff nutzte eine Vertrauenslücke zwischen dem, was die Leute überprüfen (Repo) und dem, was Produktions-Builds verbrauchen (Release-Artefakte).

Der Wortlaut von NVD verweist auf Upstream-Tarballs und zusätzliche Build-bezogene Dateien/Anweisungen, die den Injektionspfad ermöglichten. (NVD)

Der ursprüngliche Enthüllungsthread und die darauf folgenden Analysen betonen, dass es nicht nur um den Quellcode ging, sondern um die Release- und Build-Systemwo versteckte Schritte ablaufen und eine kompromittierte Bibliothek erzeugen könnten. (openwall.de)

Ein vereinfachtes mentales Modell:

- Release-Tarball enthält zusätzliche/geänderte Build-Inputs (in der Repo-Ansicht nicht ersichtlich). (NVD)

- Logik aufbauen extrahiert ein vorgefertigtes Objekt von getarnten "Test"-Inhalten. (NVD)

- Das Objekt wird verwendet, um das Verhalten von liblzma ändern während der Kompilierung. (NVD)

- Unter bestimmten Paketierungs-/Laufzeitbedingungen können Prozesse (einschließlich der in früheren Berichten und Analysen diskutierten sshd-Pfade) betroffen sein. (openwall.de)

Aus diesem Grund ist "just diff the repo" bei kritischen Abhängigkeiten kein ausreichendes Sicherheitskonzept.

Impact, die ehrliche Version von "bin ich exponiert"

Es gibt zwei Aussagen, die beide wahr sein können:

- XZ ist überall (als Werkzeug/Bibliothek).

- Der Zustand der Ausbeutbarkeit war nicht universell.

Daher sollten Sie die Exposition als eine Bedingungssatzund nicht ein binäres "installiert/nicht installiert".

Die eingestellte Belichtungsbedingung

Die meisten praktischen Anleitungen gehen von einer Überprüfung aus:

- Version: sind Sie auf XZ Utils 5.6.0 oder 5.6.1 (oder von ihnen abgeleitete Distro-Builds)? (NVD)

- Kontext der Verpackung: Hat Ihr Distro-Zweig den kompromittierten Build ausgeliefert (einige haben es in den Dev/Rolling Channels getan; viele Stable-Linien haben es nicht getan). (wiz.io)

- Laufzeit-Kopplungskette: Lädt der betroffene Prozess das kompromittierte liblzma auf die in Ihrer Umgebung relevante Weise (hier sind Distro-Patches, Service-Manager und Linkage-Details von Bedeutung). (ssh.de)

Eine praktische Risikomatrix-Tabelle

| Risikostufe | Was Sie haben | Was es bedeutet | Was ist zuerst zu tun? |

|---|---|---|---|

| Hoch | Kompromittiertes xz/liblzma-Build und die bekannten auslösenden Verpackungs-/Laufzeitbedingungen | Als Vorfall behandeln, nicht als Routine-Vuln | Sofortiger Downgrade/Rollback, Isolierung, Bilddrehung |

| Mittel | Kompromittierte Version vorhanden, aber Auslösekette ungewiss | Sie brauchen Beweise, keine Vermutungen | Validierung der Paketprovenienz, Überprüfung von liblzma, Bestätigung der Prozessverknüpfung |

| Niedrig | Nicht auf betroffenen Versionen oder bereits auf "known-safe"-Builds heruntergestuft | Wahrscheinlich nicht beeinträchtigt | Beibehaltung der Leitplanken zur Verhinderung der Wiedereinschleppung |

Dieser Rahmen entspricht dem, was die besten Berichte über Vorfälle tun: Sie verringern die Panik, aber sie winken nicht ab.

Erkennung, Kopieren und Einfügen von Prüfungen, die Sie heute durchführen können

1) Bestätigen Sie die Paketversionen

Debian/Ubuntu-Familie

dpkg -l | egrep '(^ii\\s+)(xz-utils|liblzma5)\\b'

apt-cache policy xz-utils liblzma5 | sed -n '1,120p'

RHEL/Fedora-Familie

rpm -qa | egrep '^(xz|xz-libs)-'

dnf info xz xz-libs | sed -n '1,120p'

Arch

pacman -Qi xz | sed -n '1,120p'

Sie jagen in erster Linie nach 5.6.0 / 5.6.1 Lineage und alle "rebuilt"-Varianten von Distros, die explizit auf die kompromittierten Versionen in Advisory Notes verweisen. (NVD)

2) Stellen Sie fest, welches liblzma Sie tatsächlich verwenden

Die Hintertür ist von Bedeutung, wenn auf dem System eine kompromittierte liblzma die von der verdorbenen Build-Kette produziert werden.

Suchen Sie die Bibliothek und die grundlegenden Metadaten:

# liblzma lokalisieren

ldconfig -p | grep -i lzma || true

ls -l /lib*/liblzma.so* /usr/lib*/liblzma.so* 2>/dev/null || true

#-Fingerabdruck

sha256sum /lib*/liblzma.so* /usr/lib*/liblzma.so* 2>/dev/null | head

Wenn Sie eine Incident-Grade-Prüfung durchführen, sollten Sie Ihre Hashes mit den als gut bekannten Paketen/Empfehlungen Ihrer Distribution vergleichen und sicherstellen, dass der installierte Build mit dem "sicheren" Rollback-Pfad übereinstimmt, der von Ihrem Hersteller oder der CISA-Downgrade-Anleitung empfohlen wird. (CISA)

3) Überprüfen Sie, ob sshd liblzma auf Ihrem System lädt

Dies ist ein kurzer Realitätscheck. In vielen Umgebungen tut sshd nicht normalerweise liblzma laden - wenn Sie also sehen, dass es geladen ist, ist das ein wichtiges Signal, das Sie verstehen sollten.

# find sshd PID(s)

pgrep -x sshd || true

# für jede PID die geladenen Bibliotheken anzeigen

for p in $(pgrep -x sshd); do

echo "== sshd pid $p =="

cat /proc/$p/maps 2>/dev/null | grep -E 'liblzma|libsystemd' || true

fertig

Wichtig: Zu sehen, dass liblzma geladen ist, ist kein "Beweis für eine Gefährdung", und es nicht zu sehen, ist kein "Beweis für Sicherheit". Es ist ein Richtungssignal die Ihnen hilft zu entscheiden, wie tief Sie gehen müssen, in Übereinstimmung mit den nuancierten Anleitungen in technischen Zusammenfassungen und Forschungsberichten. (ssh.de)

4) Schnelle Prüfungen für Flottengröße, SSH-Endpunkte

Wenn Sie einen Fuhrpark unterhalten, sollten Sie damit beginnen, den Bereich einzugrenzen:

- Welche Hosts exponieren Hafen 22 zu nicht vertrauenswürdigen Netzwerken

- Welche Bilder/AMIs/Basisebenen während des Belichtungsfensters erstellt wurden

- Welche Umgebungen verfolgen Rolling/Dev-Distro-Zweige

Selbst eine sehr einfache Inventarisierungslogik kann Ihre Suchoberfläche drastisch reduzieren.

Remediation, wie "gut" in den ersten 60 Minuten aussieht

Die meisten glaubwürdigen Leitlinien sprechen sich für einen sofortigen Schritt mit geringer Reue aus:

Downgrade/Rollback auf eine bekannt sichere Version (früher als 5.6.0) und verhindern die Wiedereinführung.

Die CISA-Warnung und mehrere Herstellerberichte empfehlen ausdrücklich ein Downgrade auf eine nicht kompromittierte Version als primäre Schutzmaßnahme. (CISA)

1) Checkliste für sofortige Maßnahmen

- Zurücksetzen von xz/liblzma-Paketen auf bekannt sichere Builds

- Drehen/Ersetzen der betroffenen Bilder anstelle des "Patchens an Ort und Stelle", wo dies möglich ist

- Blockieren Sie kompromittierte Versionen in Ihren internen Repos und CI-Abhängigkeitsgates

- Bewahren Sie den forensischen Kontext, wenn Sie einen echten Missbrauch vermuten (Protokolle, Paket-Metadaten, Image-Digests)

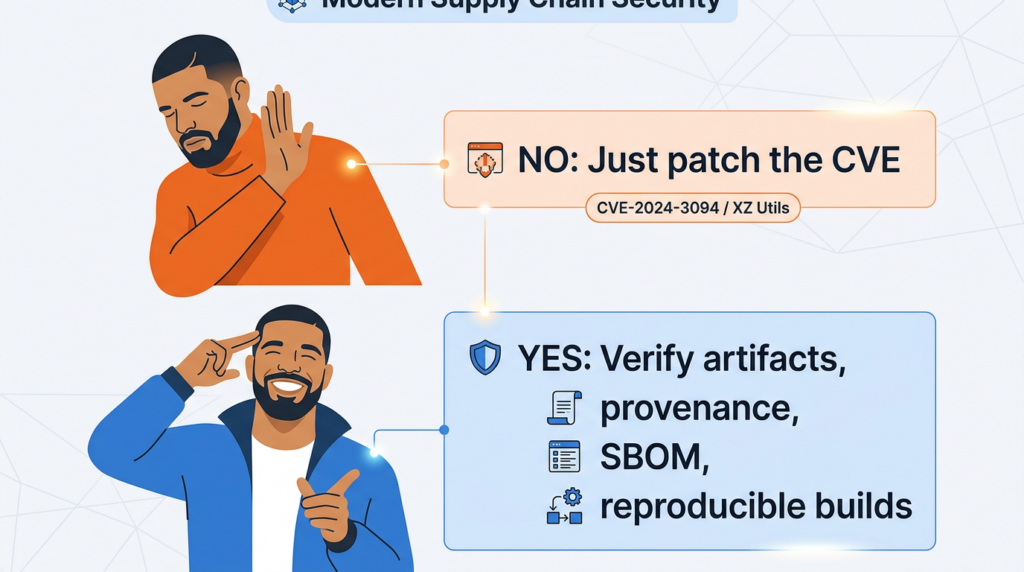

2) Nicht bei "Flicken" aufhören, sondern die Lücke in der Lieferkette schließen

Die unbequeme Wahrheit: Bei diesem Vorfall geht es ebenso sehr um Freigabetechnik als um "Schwachstellenmanagement".

In der Analyse von Datadog wird der Vorfall als Backdoor-Vorfall mit zeitübergreifenden Lehren dargestellt, während andere Untersuchungen die Raffinesse der Manipulation der Build-Zeit und die breitere Klasse der Backdoors in der Lieferkette betonen.Datadog Sicherheitslaboratorien)

In der Praxis bedeutet dies eine langfristige Reduzierung:

- SBOM-Generierung und Durchsetzung für Produktionsartefakte

- Reproduzierbare Builds wo möglich

- Signierung und Verifizierung von Artefakten (Sie wollen eine nachprüfbare Herkunft, keine Vibes)

- Tier-0-Abhängigkeitsrichtlinien: zusätzliche Prüfung von "Infrastruktur-Primitiven" (Kompressoren, Krypto-Libs, SSH, libc, Build-Tools)

Die Erklärung eines Verteidigers, "warum es fast geklappt hätte"

In mehreren Postmortems wird betont, dass der Angreifer nicht nur eine einzige dramatische Exploit-Kette benötigte. Die Kampagne profitierte von:

- Eine weithin eingebettete Komponente (liblzma)

- Eine Freigabe-Pipeline, der viele Verbraucher stillschweigend vertrauten

- Ein realistischer Weg zum Erreichen hochwertiger Ziele durch die Ausbreitung von Distraktionen

- Zeit und Geduld, um Änderungen zu verankern und Überprüfungen zu überstehen

Dieses Thema findet sich in mehreren Analysen, die es als einen der fortschrittlichsten Angriffe auf die Lieferkette im Open-Source-Ökosystem der letzten Jahre beschreiben. (Checkmarx)

Verwandte hochwirksame CVEs, warum Responder sie im gleichen Atemzug erwähnen

Es ist üblich, dass CVE-2024-3094 neben breiteren "Ökosystem-Schock"-Schwachstellen wie Log4Shellnicht, weil die Fehler ähnlich sind, sondern weil die organisatorische Lektion ähnlich ist: Grundlegende Primitive schaffen organisatorischen Sprengradius.

Diese konzeptionelle Verbindung ist der Grund, warum sich Sicherheitsverantwortliche auch dann Sorgen machen, wenn ein bestimmter Vorfall "vor der Infektion der Massenproduktion" entdeckt wurde.

Bei einem Vorfall der Klasse XZ haben die Teams in der Regel mit zwei Dingen zu kämpfen:

- Vermögenswahrheit: was, wo und in welchen Bildern installiert ist

- Beweisewie man einen vertretbaren Bericht erstellt, der die Exposition oder Nichtexposition beweist

Wenn Sie bereits eine automatisierte Sicherheits-Workflow-Plattform verwenden, besteht der praktische Nutzen darin, die oben genannten Erkennungsbefehle und Versionslogiken in wiederholbare PrüfungenDie Ergebnisse werden an Hosts, Images und CI-Artefakte angehängt, die Sie der technischen Leitung vorlegen können.

Penligents "KI-gestützter Pentest- und Verifizierungs-Workflow"-Modell ist eine natürliche Ergänzung für die Beweisführung Dies gilt vor allem dann, wenn Ihre Reaktion auf einen Vorfall eher die Frage "Zeige mir einen Beweis" als "Erzähle mir eine Geschichte" beantworten muss. (Hintergrundinformationen und eine spezifische Beschreibung von CVE-2024-3094 finden Sie in dem in den Referenzen verlinkten Penligent-Artikel). (Sträflich)

Was Sie für Ihre Nachuntersuchung dokumentieren sollten

Auch wenn Sie nicht betroffen waren, sollten Sie das Handbuch aktualisieren, solange es noch frisch ist:

- Welche Repos/Images könnten kompromittierte Versionen gezogen haben

- Wie schnell könnten Sie die Frage "Bin ich betroffen" mit Beweisen beantworten

- ob Ihr CI/CD über "Versionsverweigerungsregeln" für Tier-0-Abhängigkeiten verfügt

- ob Sie Artefakte (nicht nur die Quelle) verifizieren und die Herkunft durchsetzen können

- Welche Warnmeldungen und Informationsquellen befinden sich in Ihrer Standard-Überwachungsliste (CISA, Herstellerhinweise, Distro-Channels)?

Das ist der Unterschied zwischen "wir hatten Glück" und "wir reduzieren die Wahrscheinlichkeit beim nächsten Mal".

Referenzen

NVD - CVE-2024-3094 https://nvd.nist.gov/vuln/detail/CVE-2024-3094

CISA-Warnung - Gemeldete Sicherheitslücke in der Lieferkette, die die Datenkomprimierungsbibliothek von XZ Utils betrifft, CVE-2024-3094 https://www.cisa.gov/news-events/alerts/2024/03/29/reported-supply-chain-compromise-affecting-xz-utils-data-compression-library-cve-2024-3094

Openwall oss-security original disclosure thread https://www.openwall.com/lists/oss-security/2024/03/29/4

Red Hat CVE-Seite - CVE-2024-3094 https://access.redhat.com/security/cve/cve-2024-3094

Datadog Security Labs - Die XZ Utils Hintertür, CVE-2024-3094 https://securitylabs.datadoghq.com/articles/xz-backdoor-cve-2024-3094/

Rapid7 - Hintertürliche XZ Utils (CVE-2024-3094) https://www.rapid7.com/blog/post/2024/04/01/etr-backdoored-xz-utils-cve-2024-3094/

Akamai - XZ Utils Backdoor, alles was Sie wissen müssen https://www.akamai.com/blog/security-research/critical-linux-backdoor-xz-utils-discovered-what-to-know

Wiz - CVE-2024-3094 Kritische RCE-Schwachstelle in XZ Utils gefunden https://www.wiz.io/blog/cve-2024-3094-critical-rce-vulnerability-found-in-xz-utils

Elastic Security Labs - 500ms bis Mitternacht, XZ aka liblzma Hintertür https://www.elastic.co/security-labs/500ms-to-midnight

Palo Alto Networks Einheit 42 - Bedrohungsübersicht, XZ Utils CVE-2024-3094 https://unit42.paloaltonetworks.com/threat-brief-xz-utils-cve-2024-3094/

Penligent - XZ Utils CVE Reality Check, CVE-2024-3094, die liblzma Hintertür https://www.penligent.ai/hackinglabs/xz-utils-cve-reality-check-cve-2024-3094-the-liblzma-backdoor-and-why-your-build-pipeline-was-the-real-target/

Penligent - CVE-2024-6387 regreSSHion, warum es wieder im Trend ist, bezieht sich auch XZ als "Primitive sind das Schlachtfeld" Lektion https://www.penligent.ai/hackinglabs/cve-2024-6387-regresshion-why-its-trending-again-and-what-security-teams-should-do-right-now/

Penligent - Kali Linux + Claude via MCP ist cool - aber der falsche Standard für echte Pentesting-Teams, mit Sicherheits-Workflow-Kontext und entsprechenden CVE-Referenzen https://www.penligent.ai/hackinglabs/kali-linux-claude-via-mcp-is-cool-but-its-the-wrong-default-for-real-pentesting-teams/