Im Jahr 2025 hat sich die künstliche Intelligenz von der Spitzenforschung zu einem grundlegenden Element von Branchen entwickelt, die vom Gesundheitswesen bis zum Finanzwesen reichen und alles von große Sprachmodelle und Betrugserkennungssystemen bis hin zu prädiktiven Analysesystemen. Diese Integration hat zu einer dramatischen Verbesserung der Effizienz und Leistungsfähigkeit geführt, aber auch eine riesige und komplizierte neue Angriffsfläche geschaffen. Herkömmliche Penetrationstests, die darauf abzielen, Schwachstellen in Netzwerken, Servern und WebanwendungenKI-spezifische Risiken wie Model Poisoning, Prompt Injection oder die Manipulation neuronaler Netze durch Angreifer können damit nicht vollständig abgedeckt werden. KI-Penetrationstests schließen diese Lücke und nutzen KI-gesteuerte Methoden, um Schwachstellen nicht nur in der IT-Infrastruktur, sondern auch in den KI-Modellen selbst zu entdecken, auszunutzen und zu entschärfen. Für US-Organisationen, die KI schnell einführen, ist diese Art der Sicherheitsüberprüfung nicht mehr nur optional, sondern unverzichtbar geworden.

Was ist AI? Penetrationstests und wie sie sich von traditionellen Methoden unterscheidet

KI-Penetrationstests sind ein spezieller Zweig der Cybersicherheit, der sich auf die Identifizierung von Schwachstellen in KI-Systemen - ihren Daten, Algorithmen und ihrer Integrationslogik - konzentriert. Während automatisierte Penetrationstest-Tools für herkömmliche Systeme auf Netzwerk-Ports, APIs und Software-Schwachstellen abzielen, dehnen KI-Penetrationstests den Anwendungsbereich auf Pipelines für maschinelles Lernen, Trainingsdatensätze und das Verhalten zur Inferenzzeit aus. Zu den Methoden gehören gegnerische Eingaben, die die Leistung beeinträchtigen oder die Ergebnisse manipulieren, die Suche nach Verzerrungen oder Datenlecks und die Untersuchung, wie minimale Störungen die Entscheidungsfindung beeinflussen. Im Gegensatz zum traditionellen Pentesting, das oft mit dem Patchen des Quellcodes endet, kann das KI-fokussierte Testen die Bereinigung von Trainingsdaten, die Anpassung von Modellarchitekturen oder das Hinzufügen von Verteidigungsmechanismen wie z. B. Eingabesanitization erfordern.

Kernfunktionen, die moderne KI-Penetrationstest-Tools bieten sollten

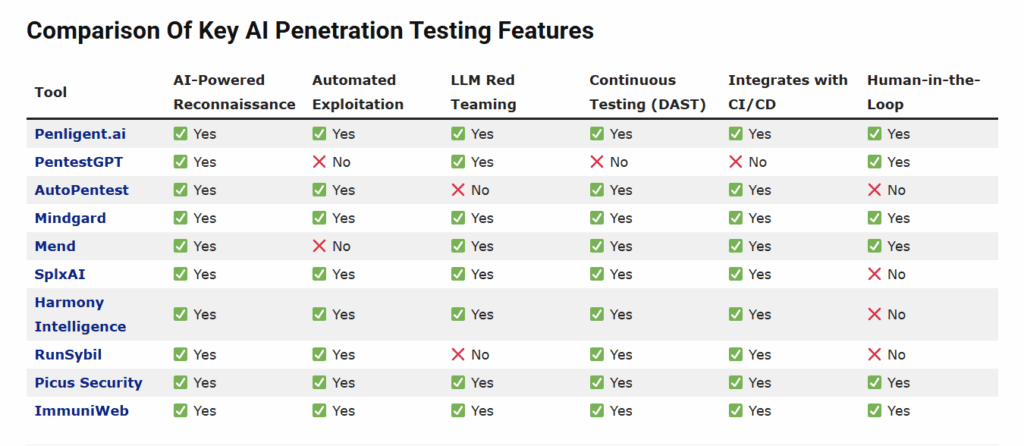

Moderne Tools für KI-Penetrationstests verfügen über eine Reihe von fortschrittlichen Funktionen. Die KI-gestützte Erkundung erfasst sowohl herkömmliche als auch KI-spezifische Ressourcen. Bei der automatisierten Ausnutzung werden mehrere Schritte miteinander verknüpft, um realistische Angriffsszenarien nachzubilden, z. B. Prompt Injection oder Manipulation von Modellparametern. LLM-Red-Teaming wird immer wichtiger, vor allem bei KI-Einsätzen, bei denen sprachmodellspezifische Schwachstellen aufgedeckt werden. Kontinuierliches Testen - häufig durch Dynamic Application Security Testing (DAST) - überprüft jede Aktualisierung, Bereitstellung oder jeden Umschulungszyklus. Die nahtlose CI/CD-Integration ermöglicht eine "shift-left"-Sicherheit in den Entwicklungsworkflows, während Human-in-the-Loop-Optionen die Automatisierung mit dem Urteilsvermögen von Experten für eine nuancierte Bedrohungsanalyse kombinieren.

Auswahlkriterien für die besten AI-Penetrationstest-Unternehmen

Unsere Auswahl der Top-Unternehmen 2025 basierte auf Innovation, Tiefe der KI-spezifischen Abdeckung, Skalierbarkeit für Unternehmens- und Prototyp-Umgebungen, End-to-End-Automatisierung und Benutzerfreundlichkeit - insbesondere die Übersichtlichkeit der Berichterstattung. Zu den Innovationen gehören proprietäre KI-Engines, Reinforcement Learning oder neuartige Simulationen von Gegnern. Tiefe stellt sicher, dass die Plattform nicht einfach einen herkömmlichen Scanner wiederverwendet, sondern wirklich die einzigartigen Risiken von KI angeht. Die Skalierbarkeit ermöglicht das Testen über ein breites Spektrum von Einsätzen, während die Automatisierung die Abhängigkeit von manuellen Eingriffen verringert. Klare, umsetzbare Berichte stellen sicher, dass die Entscheidungsträger effektiv auf die Ergebnisse reagieren können.

| Unternehmen | Schwerpunkt Sicherheit | Hauptmerkmale | Vorteile | Beschränkungen | Am besten für |

|---|---|---|---|---|---|

| Penligent.ai | Völlig autonomer AI-Pentest-Agent | KI-gestützte Aufklärung, automatisierte Ausbeutung, LLM Red Teaming, kontinuierliche DAST, CI/CD-Integration, Human-in-the-Loop | Nachahmung der Hacker-Intuition, skalierbar für komplexe Netzwerke, umfassende KI-Abdeckung | Höhere Lernkurve, potenzielle falsch-positive Ergebnisse | Unternehmen, die eine kontinuierliche, vollständig automatisierte Validierung anstreben |

| PentestGPT | KI-Assistent für menschliche Tester | Kontextabhängige Führung, Generierung von Nutzdaten, Parsing von Ausgaben; Open-Source | Steigert die Produktivität, ideal für Schulungen, nicht störend | Nicht autonom, hängt von LLM API ab, kein DAST | Pentester als Ergänzung zu manuellen Arbeitsabläufen |

| AutoPentest | DRL-basierter Forschungsrahmen | Automatisierte Aufklärung und Ausbeutung mit DRL; integriert Nmap/Metasploit | Akademische Innovation, anpassbar | Erfordert starke technische Fähigkeiten, nicht kommerziell nutzbar | Forscher, Akademiker, fortgeschrittene Praktiker |

| Mindgard | KI-basierte Sicherheit | DAST-AI kontinuierliche Tests, KI-Red-Team, CI/CD-Integration | Konzentriert auf KI-spezifische Schwachstellen | Kein herkömmlicher Netzwerk-/Anwendungs-Pentest | KI-Entwicklungsteams sichern Modelle |

| Ausbessern | Einheitliche App + KI-Sicherheit | KI-gestützter Code-Scan, KI-Prüfung im Dialog, Einhaltung der SBOM | Deckt traditionelle und AI-Risiken gemeinsam ab | Weniger KI-spezialisiert als Pure-Play | DevSecOps-Teams, die eine allumfassende Abdeckung benötigen |

| SplxAI | GenAI-fokussiertes Red Teaming | Prompte Injektionserkennung, Verhinderung von Leckagen, mehrsprachige Unterstützung | Überwachung in Echtzeit, CI/CD, globale Reichweite | Begrenzt über LLM hinaus | Globaler Einsatz von GenAI-Anwendungen |

| Harmony Intelligence | Offensive Sicherheit auf der Basis von KI | Automatisches Scannen, Echtzeit-Überwachung, selbstlernend | 24/7-Schutz, minimaler manueller Aufwand | Weniger kreativ als menschliche rote Teams | KMU und Unternehmen automatisieren die Sicherheit |

| RunSybil | Schneller AI-gesteuerter Pentest | Schnelle Einrichtung, transparente Berichterstattung, Angriffswiederholung | Geschwindigkeit + Genauigkeit, benutzerfreundlich | Vollständig automatisiert, begrenzte Anpassungsmöglichkeiten | Startups & regulierte Industrien |

| Picus Sicherheit | Kontrollvalidierung + AI-Erkenntnisse | Kontinuierliches BAS, priorisierte Schadensbegrenzung über Numi AI | Effektivitätsmessungen, umsetzbare Erkenntnisse | Schwerpunkt auf Validierung, nicht auf Unbekannte | Unternehmen, die Verteidigungsmaßnahmen validieren |

| ImmuniWeb | Hybride KI + menschliche Kompetenz | KI-Scanning, menschliche Validierung, CI/CD, Null-Fehlalarm-SLA | Hohe Genauigkeit, bereit für die Einhaltung von Vorschriften | Weniger Autonomie, höhere Kosten | Regulierte Industrien, die Präzision benötigen |

Wie man den richtigen Partner für AI-Penetrationstests auswählt

Wählen Sie einen Partner auf der Grundlage Ihrer KI-Nutzung, Ihrer Compliance-Verpflichtungen und Ihrer Bereitstellungsgeschwindigkeit. Wenn Konversations-KI in Ihrem Stack dominiert, sollten Sie Deep LLM Red Teaming bevorzugen. Für kritische Infrastrukturintegrationen ist eine kontinuierliche Überwachung entscheidend. Bewerten Sie die Kompatibilität der Integration, die Aktualisierungshäufigkeit von Schwachstellendatenbanken und die Qualität des Herstellersupports. Achten Sie nicht nur auf die Lizenzkosten, sondern auch auf Zeitersparnis und Risikominderung.

Schlussfolgerung

KI verändert die Technologie, aber ohne proaktive Tests kann die Innovation schnell zur Schwachstelle werden. Die hier vorgestellten Unternehmen stehen an der Spitze der KI-Penetrationstests und bieten unterschiedliche Stärken für unterschiedliche Anforderungen. Wer jetzt investiert, sichert sich Vertrauen, Compliance und Widerstandsfähigkeit, wenn sich die Bedrohungen weiterentwickeln.