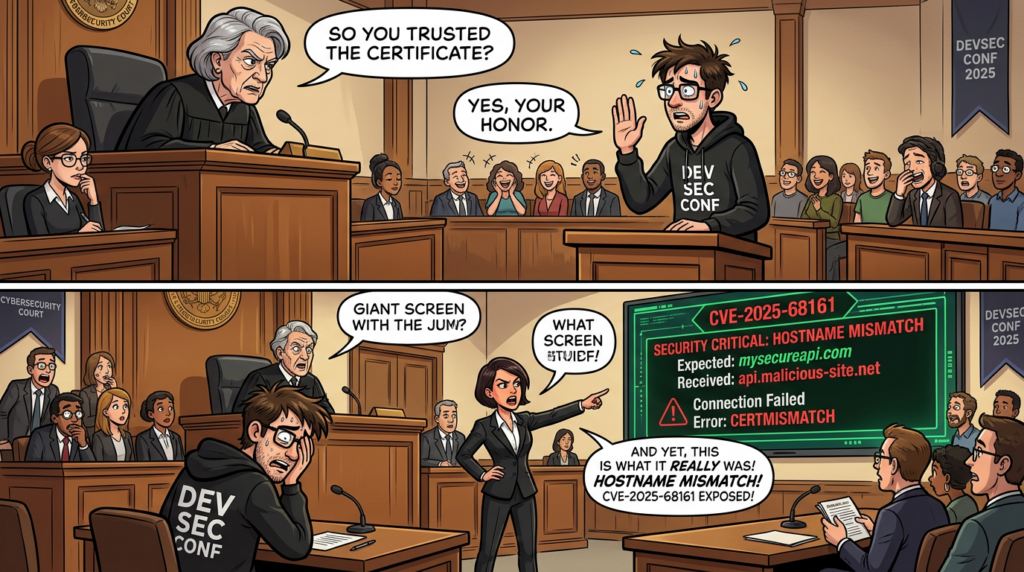

Für viele Teams ist die erste Reaktion auf ein neues Log4j CVE eine emotionale Erinnerung. Die Leute erinnern sich immer noch an den Dezember 2021, an Notfall-Patches, gebrochene Wartungsfenster, WAF-Regeln, die um 2 Uhr morgens in die Produktion geworfen wurden, und an den langen Schwanz von vergrabenen Java-Diensten, von denen niemand dachte, dass sie ihnen gehörten, bis sie von Scannern ausgeleuchtet wurden. CVE-2025-68161 fällt in diesen Schatten, aber es ist eine andere Art von Problem. Es handelt sich nicht um ein allgemeines Ereignis der Remotecodeausführung wie Log4Shell. Es handelt sich um ein Vertrauensproblem im Socket Appender von Apache Log4j Core, bei dem die TLS-Hostnamenüberprüfung nicht wirklich erzwungen wird, selbst wenn die Konfiguration dies vorschreibt. Apache listet das Problem auf, das Log4j Core von 2.0-beta9 bis 2.25.2 betrifft, mit einem Fix in 2.25.3. NVD verzeichnet den gleichen betroffenen Bereich, und die aktuelle Bewertung ordnet ihn in den mittleren Bereich ein, wobei der Apache CNA CVSS 4.0 6.3 zuweist und NVD CVSS 3.1 4.8 aufführt. (Apache-Protokollierungsdienste)

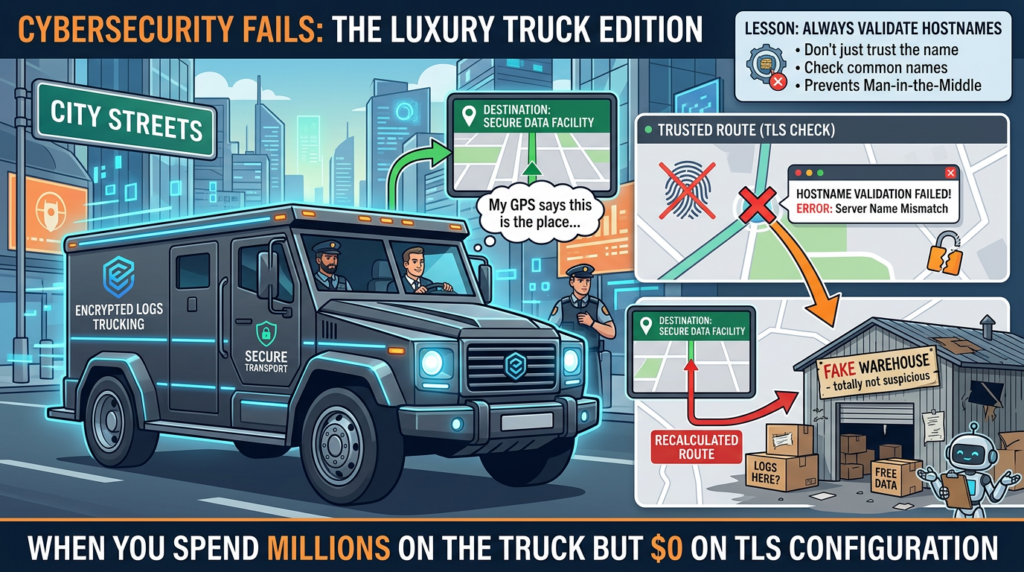

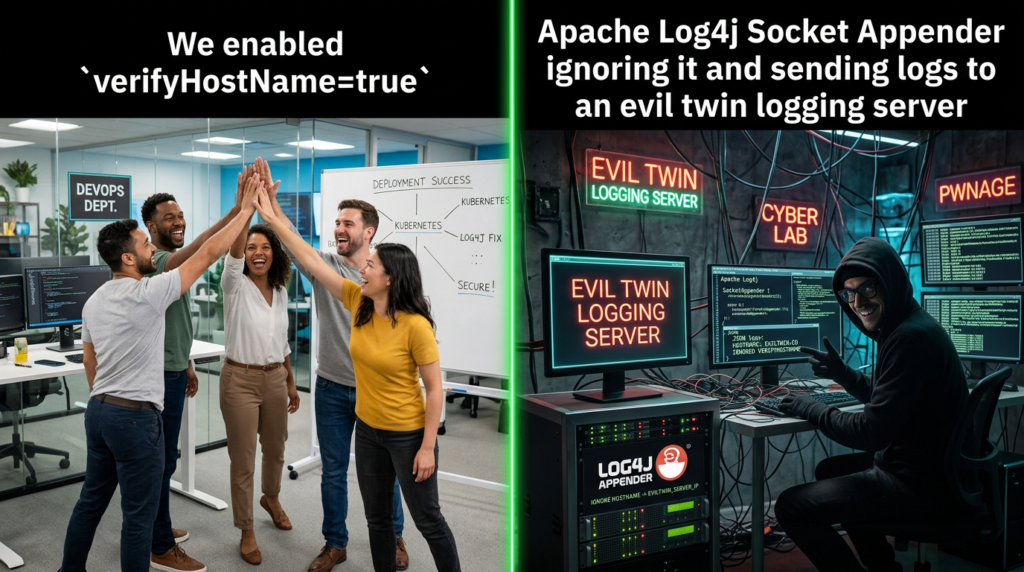

Das klingt bescheiden, bis man bedenkt, was die Fernprotokollierung eigentlich leisten soll. Protokolle sind nicht einfach nur Textabfälle. Sie sind Beweise, Telemetrie auf der Steuerungsebene, Warnmeldungen, Compliance-Material und Erinnerungen an Vorfälle. Sobald Sie sie über das Netzwerk weiterleiten, haben Sie eine Vertrauensbeziehung zwischen der Anwendung und einem entfernten Empfänger hergestellt. CVE-2025-68161 schwächt diese Beziehung genau dort, wo viele Ingenieure annehmen, dass sie am stärksten ist: innerhalb der TLS-Identitätsvalidierung. Die Dokumentation von Apache selbst beschreibt verifyHostName als die Einstellung, die den Hostnamen im X.509-Zertifikat mit dem angeforderten Host vergleichen und die Verbindung bei Nichtübereinstimmung fehlschlagen lassen sollte. Das Advisory zu CVE-2025-68161 besagt, dass dieses Versprechen im betroffenen Socket Appender-Pfad nicht eingehalten wurde. Mit anderen Worten, die Kontrolle existierte auf dem Papier und in der Konfiguration, aber sie war nicht zuverlässig dort vorhanden, wo sie von Bedeutung war. (Apache-Protokollierungsdienste)

Die Release Notes von Apache für Log4j 2.25.3 machen den Umfang der Korrektur ungewöhnlich deutlich. Die Version 2.25.3, datiert auf den 15. Dezember 2025, nennt explizit "einen wichtigen Fix" für die Überprüfung von Hostnamen in der SSL/TLS-Konfiguration, die von Socket Appender verwendet wird, und verweist auf den zugrunde liegenden Fix in Ausgabe 4002. Das ist wichtig, denn es zeigt, dass es sich nicht um eine vage "Sicherheitsverbesserung" handelt. Die Maintainer haben die Veröffentlichung direkt mit dem gebrochenen Vertrauensverhalten verknüpft. Die Apache-Sicherheitsseite fügt hinzu, dass das Problem von Samuli Leinonen entdeckt und über das Log4j Bug Bounty Program auf YesWeHack gemeldet wurde, das von der Sovereign Tech Agency finanziert wird. Diese Art von Herkunft macht den Fehler an sich nicht gefährlicher, aber sie zeigt, dass es sich um eine echte Schwachstelle handelt und nicht um ein Missverständnis in der Dokumentation oder eine Unstimmigkeit zwischen Hersteller und Scanner. (Apache-Protokollierungsdienste)

Was CVE-2025-68161 tatsächlich ist

Im Mittelpunkt dieses CVE steht ein Satz, den jeder Sicherheitsingenieur, der in Java-Umgebungen arbeitet, verinnerlichen sollte. Sowohl Apache als auch NVD beschreiben den Fehler folgendermaßen: Der Socket Appender in Apache Log4j Core führt keine TLS-Hostnamenüberprüfung des Peer-Zertifikats durch, selbst wenn verifyHostName oder die log4j2.sslVerifyHostName Systemeigenschaft ist auf wahr. In der Empfehlung werden dann die Konsequenzen dargelegt. Unter den richtigen Bedingungen kann ein Man-in-the-Middle-Angreifer den Protokolldatenverkehr abfangen oder umleiten, wenn er sich auf den Pfad zwischen dem Protokollierungsclient und dem Protokollempfänger setzen oder diesen umleiten kann und ein Zertifikat vorlegt, das von einer Zertifizierungsstelle ausgestellt wurde, der der konfigurierte Vertrauensspeicher oder der standardmäßige Java-Vertrauensspeicher vertraut, wenn kein benutzerdefinierter Vertrauensspeicher vorhanden ist. (Apache-Protokollierungsdienste)

Diese Beschreibung ist viel präziser als die Art und Weise, wie viele Schwachstellen-Tickets intern geschrieben werden. Die übliche schlechte Zusammenfassung ist "Log4j TLS vuln.". Die bessere Zusammenfassung ist "Remote TLS log forwarding may trust the wrong endpoint". Die Unterscheidung ist wichtig, weil das verwundbare Verhalten nicht einfach durch das Laden von log4j-Kern zur Laufzeit. Sie tritt auf, wenn eine Umgebung die betroffene Komponente über den betroffenen Transport mit den betroffenen Vertrauensannahmen über einen Netzwerkpfad verwendet, der tatsächlich gestört werden kann. Der Hinweis von Broadcoms Applications Manager ist in diesem Zusammenhang wertvoll, weil er den Hinweis von Apache in operative Voraussetzungen übersetzt. Darin heißt es, dass der Log4j Socket Appender für TLS zu einem entfernten Protokollierungsserver konfiguriert sein muss, dass eine Man-in-the-Middle-Kontrolle des Datenverkehrs erforderlich ist und dass der Angreifer ein Zertifikat vorlegen muss, dem der Client vertraut. In ihrem Produktkontext sagt Broadcom, dass das Problem nicht ausgenutzt werden kann, da das Produkt lokale Protokollierung verwendet und die notwendige Log4j-Konfigurationsoberfläche nicht offenlegt. Dies ist ein vorbildliches Beispiel dafür, wie Verteidiger über dieses CVE denken sollten: nicht als ein binäres "vorhanden oder nicht vorhanden", sondern als eine Kette, die in einem realen Produkt erreichbar sein kann oder nicht. (Unterstützungsportal)

Auch die Schwachstellen-Taxonomie unterstreicht diesen Punkt. Apache klassifiziert den Fehler als CWE-297, Improper Validation of Certificate with Host Mismatch. NVD ordnet ihn zusätzlich als CWE-295, Unzulässige Zertifikatsvalidierung, ein. Dabei handelt es sich um Fehler bei der Vertrauensbildung, nicht um Fehler bei der Speichersicherheit oder Parserüberläufe. Das Sicherheitsproblem besteht nicht darin, dass ein Paket einen Prozess zum Absturz bringt. Das Problem besteht darin, dass der Client dazu verleitet werden kann, eine gültig aussehende, aber falsche Identität für den Server zu akzeptieren, mit dem er zu sprechen glaubt. Bei einem Protokollierungskanal kann dies zur Offenlegung von Ereignisdaten führen, nachgelagerte Analysen verzerren oder ein Sicherheitsteam dazu bringen, Telemetriedaten zu vertrauen, die niemals von der Senke stammen, die es zu benutzen glaubte. (NVD)

Die Bewertung spiegelt diesen engeren Pfad wider. NVD zeigt den CVSS 4.0 Vektor des Apache CNA als netzwerkbasiert, keine Privilegien erforderlich, keine Benutzerinteraktion, aber hohe Angriffskomplexität, mit geringen Auswirkungen auf die Vertraulichkeit und geringen Auswirkungen auf die Systemintegrität. NVDs eigener CVSS 3.1-Wert ist 4,8 mittel. Nichts davon besagt, dass man dies ignorieren sollte. Es bedeutet, dass es sich nicht um eine internetweite Katastrophe handelt, die nur ein einziges Paket betrifft. Wenn Ingenieure nur das Wort "mittel" lesen, reagieren sie oft nicht richtig. Wenn sie nur das Wort "Log4j" lesen, überreagieren sie. CVE-2025-68161 bestraft beide Gewohnheiten. (NVD)

Warum die Überprüfung von Hostnamen wichtiger ist, als vielen Teams bewusst ist

TLS wird in technischen Organisationen oft zu beiläufig erklärt. Die Teams sprechen von "Verschlüsselung der Verbindung", als ob die Vertraulichkeit automatisch die Identität beweist. Das ist aber nicht der Fall. Eine Verschlüsselung ohne korrekte Überprüfung der Identität der Gegenstelle kann immer noch eine Sitzung schützen, die am falschen Server endet. Die Überprüfung des Hostnamens ist der Schritt, bei dem überprüft wird, ob das von der anderen Seite vorgelegte Zertifikat tatsächlich mit dem Ziel übereinstimmt, das Sie erreichen wollen. Die Log4j-Dokumentation von Apache für Netzwerk-Appenders beschreibt das beabsichtigte Verhalten direkt: Wenn die Überprüfung des Hostnamens aktiviert ist, sollte der Hostname im X.509-Zertifikat mit dem angeforderten Host verglichen werden, und die Verbindung sollte bei Nichtübereinstimmung fehlschlagen. Die Apache-eigene Anleitung zur Behebung von CVE-2025-68161 räumt ein, dass diese Garantie in der betroffenen Socket-Appender-Implementierung nicht durchgesetzt wurde. (Apache-Protokollierungsdienste)

Dies ist besonders wichtig für die Fernprotokollierung, da Anwendungsentwickler den Protokollierungspfad oft als sekundäre Infrastruktur betrachten. Ein Zahlungsdienst kann strenge mTLS-Richtlinien für den benutzerseitigen Verkehr und den Datenbankverkehr haben, während sich der Protokollversand stillschweigend auf vererbte Java-Standardwerte, einen Allzweck-Vertrauensspeicher und einen entfernten Senken-Host verlässt, der seit Jahren nicht mehr überarbeitet wurde. In der Dokumentation des Apache Network Appender heißt es, dass der Trust Store bestimmt, ob den entfernten Authentifizierungsdaten vertraut werden soll, und es wird darauf hingewiesen, dass der standardmäßige Java Trust Store oft nicht für die Kommunikation mit Log4j Core geeignet ist. Dieselbe Dokumentation, die auch im Sicherheitshinweis enthalten ist, empfiehlt die Verwendung von CA-Zertifikaten, die für den beabsichtigten Kommunikationsbereich erforderlich sind, wie z. B. eine private oder Unternehmens-CA. Diese Empfehlung ist nicht dekorativ. Sie schränkt direkt die Menge der Zertifikate ein, die ein Angreifer in einer Man-in-the-Middle-Position verwenden könnte. (Apache-Protokollierungsdienste)

Hier wird CVE-2025-68161 zu mehr als einer Fußnote im Abhängigkeitsmanagement. Entfernte Protokollkanäle enthalten routinemäßig Authentifizierungsereignisse, interne IPs, Anforderungskennungen, Stack Traces, Kundenreferenzen, Cloud-Ressourcennamen und manchmal auch sensiblen Anwendungskontext, der im Frontend-Datenverkehr nie auftaucht. Selbst wenn die Auswirkungen auf die Vertraulichkeit auf den ersten Blick gering erscheinen, können sich die Auswirkungen auf die Integrität nachgelagert ausbreiten. Wenn Protokolle an den falschen Empfänger umgeleitet, verzögert, selektiv verworfen oder unterwegs beobachtet werden können, verliert die Erkennungspipeline des Sicherheitsteams in dem Moment, in dem sie am meisten gebraucht wird, einen Teil ihrer Zuverlässigkeit. In der Empfehlung selbst ist vom Abfangen oder Umleiten des Protokollverkehrs die Rede. Die defensive Schlussfolgerung ist einfach: Sobald dem falschen Endpunkt als Protokollsenke vertraut wird, ist der Protokollstrom keine verlässliche Quelle der Wahrheit mehr. (NVD)

Viele Teams haben diese Lektion in anderen Bereichen des Stacks auf die harte Tour gelernt. Die Zertifikate sind "gültig", aber der Host ist falsch. Die Zertifizierungsstelle ist vertrauenswürdig, aber der Dienst ist nicht der, den Sie erreichen wollten. Der Kanal ist verschlüsselt, aber die falsche Partei ist am anderen Ende. CVE-2025-68161 ist die protokollierungsspezifische Version dieses Fehlermodus. Er ist wichtig, weil Protokollierungspipelines oft mehr Vertrauen entgegengebracht wird, als sie verdienen.

Die genauen Bedingungen für die Verwertung

Der einfachste Weg, dieses CVE falsch einzuschätzen, besteht darin, alle Umgebungen in einen Eimer zu werfen. Ein viel besserer Ansatz ist es, zu fragen, ob Ihre Umgebung alle Bedingungen erfüllt, die Apache und nachgeschaltete Anbieter beschreiben. Diese Bedingungen sind restriktiver als viele Scanner-Dashboards vermuten lassen.

| Zustand | Warum das wichtig ist | Was oft übersehen wird |

|---|---|---|

| Sie verwenden Log4j Core in einem betroffenen Versionsbereich | Ohne die betroffene Bibliothek gibt es das Problem nicht. | Einige Produkte bündeln mehrere Versionen oder schattierte Gläser |

| Die Anwendung verwendet Socket Appender oder einen gleichwertigen Remote-Socket-Protokollierungspfad | Der verwundbare Codepfad wird sonst nicht ausgelöst | Viele Anwendungen protokollieren nur lokal |

| TLS ist für diesen entfernten Protokollierungspfad aktiviert | Der Fehler betrifft die Überprüfung von Hostnamen in TLS | Einfache TCP-Protokollierung hat andere Probleme, aber nicht dieses |

| Ein Angreifer kann den Weg zwischen Client und Empfänger abfangen oder umleiten | Der Angriff ist ein Man-in-the-Middle-Problem | Interner Verkehr wird oft ohne Nachweis als "sicher" angesehen |

| Der Angreifer kann ein Zertifikat vorlegen, dem der Truststore des Absenders oder der Standard-Java-Truststore vertraut. | Vertrauenswürdiger Stammbereich bestimmt, ob der gefälschte Endpunkt akzeptiert wird | Teams vergessen oft, dass sie weit mehr CAs vertrauen als beabsichtigt |

Die dieser Tabelle zugrundeliegenden Quellen sind bei Apache, NVD, GitHub Advisory und Herstellerbeschreibungen konsistent. Das Advisory von Apache enthält die wichtigsten Bedingungen. NVD wiederholt sie. Das Produkt Advisory von Broadcom fasst sie in praktischen Begriffen zusammen und verwendet sie, um zu erklären, warum eines seiner Produkte im Kontext nicht ausnutzbar ist. Dieser Abgleich ist wichtig, denn er bedeutet, dass Sie sich nicht zwischen der "Der Hersteller sagt, dass alles gepatcht werden muss"-Schule und der "Scanner ist wahrscheinlich falsch"-Schule entscheiden müssen. Die richtige Antwort ist konditional: Patchen Sie umfassend, aber priorisieren Sie danach, ob der verwundbare Pfad erreichbar ist. (Apache-Protokollierungsdienste)

Beachten Sie, was nicht auf dieser Liste steht. Sie brauchen keinen authentifizierten Benutzer innerhalb der Anwendung. Sie brauchen keine Codeausführung auf dem Host. Sie brauchen niemanden, der auf etwas klickt. Aber Sie brauchen eine echte Netzwerkposition und eine Vertrauenskette, die der Client akzeptiert. Aus diesem Grund ist die Angriffskomplexität im CVSS-Vektor hoch, während die erforderlichen Berechtigungen und die Benutzerinteraktion gleich null sind. CVE-2025-68161 ist nicht schwer, weil er obskur ist. Er ist schwer, weil er von der Architektur, den Vertrauensspeichern und der Pfadkontrolle abhängt. Diese Art von Fehlern wird in der Praxis oft falsch behandelt, weil sie zwischen AppSec, Plattformtechnik und Netzwerksicherheit angesiedelt ist. (NVD)

Warum viele Scannerergebnisse nicht automatisch auswertbar sind

Anfang 2026 hatte sich bereits ein klares operatives Muster rund um dieses CVE herausgebildet. Sicherheitstools markierten die betroffenen log4j-Kern Versionen in Herstellerprodukten und internen Beständen, während die Produktteams eine differenziertere Frage beantworteten: Existiert die anfällige Bibliothek, und wird der anfällige Laufzeitpfad tatsächlich verwendet? Der Unterschied zwischen diesen beiden Fragen ist die ganze Geschichte.

Das Advisory zum Applications Manager von Broadcom ist eines der deutlichsten Beispiele. Darin heißt es, dass das Produkt mit einer anfälligen Log4j-Version ausgeliefert wird, das Problem aber nicht ausgenutzt werden kann, weil es keine Log4j-Konfiguration zulässt und lokale Protokollierung verwendet, was bedeutet, dass der Socket Appender über TLS nicht im Spiel ist. Das VM Manager Tool Advisory von IBM vertritt einen ähnlichen Standpunkt aus einem anderen Blickwinkel: IBM sagt, dass das CVE auf keiner Instanz des Tools in der ausgelieferten Form ausgenutzt werden kann, bietet aber dennoch eine Jar-Ersatzlösung an, um Sicherheitsscans davon abzuhalten, das Problem zu melden. Genau so sieht eine ausgereifte Produktsicherheit angesichts von abhängigkeitsbasierten Scannerergebnissen aus. Die Bibliotheksversion ist wichtig. Der Produktkontext ist noch wichtiger. (Unterstützungsportal)

Veritas macht dieselbe Unterscheidung in seinem Enterprise Vault-Supportartikel zu CVE-2025-68161 in Elasticsearch. In dem Artikel heißt es, dass betroffene Log4j-Versionen vorhanden sein können, der anfällige Code jedoch nicht in Elasticsearch ausgeführt werden kann, da die entsprechende Socket Appender-Komponente dort weder konfiguriert noch verwendet wird. Dies ist ein nützlicher Hinweis darauf, dass die Analyse der Softwarezusammensetzung und die Ausnutzbarkeit zur Laufzeit zwar zusammenhängen, aber nicht identisch sind. Ein Build kann von einem Policy-Standpunkt aus nicht konform sein und trotzdem von einem Produkt-Verhaltens-Standpunkt aus nicht ausnutzbar sein. Sicherheitsingenieure müssen in der Lage sein, beide Wahrheiten auf einmal zu erkennen. (Veritas)

Die Gefahr besteht darin, dass Unternehmen oft die falsche Vereinfachung wählen. Die einen sagen: "Das ist nur ein Scanner-Problem". Das kann bei Produkten, die tatsächlich Protokolle per Fernzugriff über TLS mit breiter Vertrauensbasis weiterleiten, falsch sein. Ein anderes Lager sagt: "Die Bibliothek ist vorhanden, also ist das Produkt verwundbar". Das ist auch bei Produkten falsch, die den anfälligen Pfad nie instanziieren. Die richtige Antwort ist nicht philosophisch. Sie ist beweiskräftig. Können Sie die betroffene Abhängigkeit, die Appender-Konfiguration, den Transport, den Trust Store, den Netzwerkpfad und die Produkterklärung des Herstellers vorlegen? Wenn Sie das können, können Sie die Prioritäten genau festlegen. Wenn Sie das nicht können, sind Sie immer noch am Raten.

Dies ist ein Grund dafür, dass sich die Artikel rund um CVE-2025-68161 auf denselben praktischen Rahmen konzentriert haben. Die maßgeblichen Seiten, die die Sichtbarkeit in der öffentlichen Suche dominieren, sind keine atemlosen Exploit-Geschichten. Es sind Hinweise, Versionshinweise, Problemverfolgungen und Erklärungen der Hersteller zu den Auswirkungen auf ihre Produkte. Die wiederkehrende Botschaft lautet: Patch auf 2.25.3, schränken Sie das Vertrauen in Roots ein und verwechseln Sie einen Versions-Treffer nicht mit einem demonstrierten Exploit-Pfad. (Apache-Protokollierungsdienste)

Wo die Auswirkungen spürbar werden

Wenn Sie das praktische Risiko von CVE-2025-68161 verstehen wollen, hören Sie auf, nur zu fragen, ob ein Angreifer "Protokolle lesen kann". Fragen Sie sich vielmehr, welche Entscheidungen von der Annahme abhängen, dass diese Protokolle von der richtigen Stelle stammen und unversehrt angekommen sind. Sobald Sie das Problem auf diese Weise angehen, werden die Auswirkungen größer.

In vielen Umgebungen speisen Remote-Protokolle SIEM-Pipelines, Incident Enrichment, Betrugsmodelle, Anomalie-Erkennung, Aufbewahrungs-Workflows und Compliance-Beweisspeicher. Wenn ein Angreifer diesen Datenstrom umleiten oder beobachten kann, ist der Schaden nicht auf den einzelnen Protokolleintrag beschränkt. Ein Sicherheitsteam kann das Vertrauen in die Chronologie eines Vorfalls verlieren. Ein Compliance-Team kann das Vertrauen in die Aufbewahrungskette für Audit-Aufzeichnungen verlieren. Ein Plattformteam kann auf der Grundlage fehlender oder fehlgeleiteter Telemetriedaten Entscheidungen über Abhilfemaßnahmen treffen. Der Apache-Bericht behauptet zwar nicht, dass die Folgen allgemein katastrophal sind, aber die Aussage, dass der Protokolldatenverkehr abgefangen oder umgeleitet werden kann, reicht aus, um zu rechtfertigen, dass es sich hier um ein Telemetrie-Vertrauensproblem handelt und nicht um eine kosmetische Scanner-Belästigung. (Apache-Protokollierungsdienste)

In einigen Bereichen steht sogar noch mehr auf dem Spiel. Denken Sie an Umgebungen, in denen Protokolle Token-Kennungen, Namen von vorgelagerten Endpunkten, interne Tenant-Routing-Metadaten oder Ausnahmespuren mit Kundenreferenzen enthalten. Selbst "geringe" Auswirkungen auf die Vertraulichkeit im Sinne von CVSS können in einem regulierten Umfeld zu einer bedeutenden Offenlegung führen. NVDs 4.8 und Apaches 6.3 sind technische Schweregradeinschätzungen, keine universellen Ergebnisse für Geschäftsrisiken. Die CPU von Oracle vom Januar 2026 macht dies in der Praxis sichtbar. Oracle listet CVE-2025-68161 als mehrere Oracle GoldenGate- und Oracle Communications-Produkte betreffend auf und weist in diesen Produktkontexten eine nachgelagerte Risikosprache zu, die je nach Produkt und Umfang unbefugten Lesezugriff auf eine Teilmenge der zugänglichen Daten sowie unbefugten Aktualisierungs-, Einfüge- oder Löschzugriff auf einige zugängliche Daten umfasst. Das ist kein Widerspruch zu den vorgelagerten Empfehlungen. Es ist das, was passiert, wenn ein Abhängigkeitsfehler in ein reales System mit echtem Vertrauen und Datenfluss eingebettet ist. (Oracle)

Es gibt auch operative Kosten zweiter Ordnung. Teams, die bereits mit Log4Shell gearbeitet haben, zeigen oft zwei schlechte Reaktionen: Panik-Patching oder zynische Ablehnung. Panik-Patching kann stabile Protokollierungspfade unterbrechen, insbesondere bei Legacy-Middleware und kommerziellen Produkten, bei denen Log4j-Upgrades an die Support-Matrizen der Hersteller gekoppelt sind. Die zynische Ablehnung lässt breite Vertrauensspeicher, entfernte Protokollsenken und blinde Flecken der Abhängigkeit unberührt. CVE-2025-68161 ist ein guter Test für die organisatorische Reife, gerade weil es beide Extreme bestraft. Die Teams, die am besten damit umgehen können, sind die Teams, die zwischen Abhängigkeitsgefährdung und erreichbarer Gefährdung unterscheiden können, ohne diese Unterscheidung als Ausrede zum Nichtstun zu benutzen. (Unterstützungsportal)

Die tatsächliche Auswirkung des Produkts ist ungleichmäßig, und die Herstellerbilanz beweist dies bereits

Ein aussagekräftiger Artikel über CVE-2025-68161 sollte nicht auf der Bibliotheksebene bleiben. Er sollte zeigen, wie die Auswirkungen auf nachgelagerte Produkte in der Praxis aussehen. Die offizielle Aufzeichnung gibt uns bereits beide Seiten dieser Geschichte.

| Produktkontext | Position des Verkäufers | Warum das wichtig ist |

|---|---|---|

| Oracle GoldenGate Big Data und Anwendungsadapter | Oracle listet CVE-2025-68161 als von unterstützten Versionen betroffen auf und beschreibt den Netzwerkzugriff über TLS als Angriffspfad | Zeigt ein reales Unternehmensprodukt, bei dem die Abhängigkeitsproblematik erhebliche Auswirkungen auf das Produkt hat |

| Oracle Communications IP-Dienst-Aktivator | Oracle listet das CVE als die Version 7.5.0 betreffend auf | Bestätigt, dass sich das Problem auf unterstützte kommerzielle Produkte ausbreitet |

| Integrität des Oracle-Kommunikationsnetzes | Oracle listet die unterstützten betroffenen Versionen 7.3.6, 7.4.0, 7.5.0 und 8.0.0 auf. | Zeigt, dass die Exposition im kommerziellen Ökosystem nicht theoretisch ist |

| Broadcom Anwendungsmanager | Broadcom sagt, dass das Produkt die verwundbare Bibliothek ausliefert, aber nicht ausnutzbar ist, weil es lokale Protokollierung verwendet und die notwendige Konfiguration nicht erlaubt | Veranschaulicht, warum die Präsenz einer Bibliothek nicht ausreicht |

| IBM VM Manager Werkzeug | IBM sagt, dass das Problem im Produktkontext nicht ausgenutzt werden kann, bietet aber einen Workaround an, um Scanner zu beruhigen | Zeigt den Druck auf die Einhaltung der Vorschriften gegenüber der Realität der Verwertbarkeit |

| Enterprise Vault mit Elasticsearch | Veritas sagt, dass betroffenes Log4j zwar vorhanden sein kann, der verwundbare Codepfad aber nicht im Produkt verwendet wird | Ein weiteres Beispiel für einen nicht erreichbaren Pfad trotz Vorhandensein von Abhängigkeiten |

Die Oracle-Einträge sind besonders nützlich, weil sie etwas zeigen, was viele Teams vergessen: Nachgelagerte Anbieter können die praktischen Auswirkungen anders bewerten und beschreiben als der Upstream-Bibliotheksbetreuer. Die CPU von Oracle vom Januar 2026 enthält mehrere CVE-2025-68161-Einträge für alle Produktlinien, mit unterstützten Versionsbereichen und produktspezifischen Beschreibungen. Das ändert nichts an dem zugrunde liegenden Fehler in Log4j Core. Es ändert den umgebenden Explosionsradius. Je wertvoller die Daten sind, die durch den Protokollierungskanal fließen, und je privilegierter das konsumierende System ist, desto kostspieliger kann ein Ausfall der Vertrauensgrenze werden. (Oracle)

Im Gegensatz dazu zeigen Broadcom, IBM und Veritas das gegenteilige Muster: Die Abhängigkeit ist vorhanden, aber der Weg zur Ausnutzung ist durch das Design oder das Produktverhalten blockiert. Diese Aussagen sind keine Entschuldigung dafür, das Patchen zu unterlassen. Sie sind ein Beweis dafür, dass die Analyse der Erreichbarkeit wichtig ist. Ein gutes Schwachstellenmanagement erfordert beide Dimensionen. Sie wollen, dass die Abhängigkeit nach Möglichkeit verbessert wird, aber Sie wollen auch, dass die Priorität des Vorfalls widerspiegelt, ob das anfällige Verhalten in Ihrer Umgebung tatsächlich aufgedeckt wird. (Unterstützungsportal)

Warum dies kein weiteres Log4Shell ist, und warum dieser Vergleich immer noch wichtig ist

Jeder ernstzunehmende Artikel über CVE-2025-68161 sollte die Frage beantworten, die sich die Leser bereits im Kopf stellen: Wie verhält sich dies im Vergleich zur Log4j-Welle 2021? Die kurze Antwort ist, dass CVE-2025-68161 wesentlich schmaler ist. Die längere Antwort ist interessanter, weil sie Ihnen zeigt, wie Sie sie richtig einordnen können.

Die Sicherheitsseite von Apache bietet immer noch eine der saubersten vergleichenden Ansichten der Log4j-Schwachstellenfamilie. CVE-2021-44228, das ursprüngliche Log4Shell-Problem, war der JNDI-Lookup-Fehler, der die Ausführung von beliebigem Code von LDAP-Endpunkten unter der Kontrolle eines Angreifers ermöglichen könnte, und wurde von Apache mit CVSS 10.0 als kritisch eingestuft. CVE-2021-45046 zeigte, dass die ursprüngliche Korrektur in einigen nicht standardmäßigen Konfigurationen unvollständig war und in einigen Umgebungen immer noch zu Informationslecks und Remotecodeausführung führen konnte. CVE-2021-45105 betraf das selbstreferenzielle Rekursionsproblem, das zu einer Dienstverweigerung führte. CVE-2021-44832 betraf den JDBC-Appender und konnte in bestimmten Konfigurationen zu entfernter Codeausführung führen, erforderte jedoch eine viel stärkere Vorbedingung: Schreibzugriff auf die Protokollierungskonfiguration oder eine entsprechende administrative Kontrolle. (Apache-Protokollierungsdienste)

CVE-2025-68161 gehört viel eher zu diesem "konfigurations- und kontextabhängigen" Ende des Spektrums als zu Log4Shell. Es handelt sich nicht um ein universelles, nicht authentifiziertes RCE-Primitiv, das sich in einem allgegenwärtigen Codepfad versteckt. Es handelt sich um einen Fehler bei der Vertrauensüberprüfung in einer bestimmten Remote-Protokollierungskomponente. Aber der Vergleich ist trotzdem nützlich, weil er einen bekannten blinden Fleck aufdeckt. Die Welle 2021 lehrte die Verteidiger, Log4j wegen der Codeausführung zu fürchten. CVE-2025-68161 lehrt eine andere Lektion: Protokollierungskomponenten sind sicherheitsempfindlich, auch wenn sie nicht direkt zu RCE führen. Entfernte Protokollierung ist eine Infrastruktur, und Vertrauensbrüche in der Infrastruktur können die Vertraulichkeit, Integrität, Erkennung und Untersuchung beeinträchtigen, selbst wenn keine Shell jemals auf einer Box landet. (Apache-Protokollierungsdienste)

In der nachstehenden Tabelle sind die praktischen Unterschiede aufgeführt.

| CVE | Kernproblem | Wirkungsmuster | Operative Lektion |

|—|—|—|

| CVE-2021-44228 | JNDI-Lookup führt zu von Angreifern kontrollierter Remote-Code-Ausführung | Notfall im Internet, breiter Explosionsradius | Gehen Sie niemals davon aus, dass "Protokollierungs"-Code risikoarm ist |

| CVE-2021-45046 | Unvollständige Korrektur unter Nicht-Standard-Layouts und MDC-Bedingungen | Immer noch schwerwiegend in einigen Umgebungen | Teilweise Abhilfemaßnahmen müssen sorgfältig validiert werden |

| CVE-2021-45105 | Selbstreferenzielle Lookup-Rekursion verursacht DoS | Verfügbarkeit fokussiert | Logging-Eingänge können immer noch Angriffsflächen sein |

| CVE-2021-44832 | JDBC Appender-Konfiguration, die in bestimmten Konfigurationen zu RCE führt | Konfigurationsabhängig, aber immer noch gefährlich | Admin- oder Konfigurationskontrolle kann "mittlere" in ernsthafte Auswirkungen umwandeln |

| CVE-2025-68161 | Socket Appender erzwingt keine TLS-Hostnamenüberprüfung | Abfangen oder Umleiten von MitM-Protokollen unter bestimmten Bedingungen | Vertrauensvalidierung in Telemetriepfaden ist eine echte Sicherheitsgrenze |

Apache's eigene historische Hinweise unterstützen diesen Vergleich direkt. CVE-2021-44228 wird als JNDI-basierte beliebige Codeausführung beschrieben. CVE-2021-44832 wird als JDBC Appender RCE in bestimmten Konfigurationen beschrieben. CVE-2025-68161 wird als fehlende TLS-Hostnamenüberprüfung in Socket Appender beschrieben. Sie alle sind "Log4j CVEs", aber es handelt sich nicht um dieselbe Art von Problem. Sie als austauschbar zu behandeln, führt zu einer schlechten Reaktion auf Vorfälle. (Apache-Protokollierungsdienste)

Wie man herausfindet, ob man tatsächlich exponiert ist

Der defensive Arbeitsablauf für CVE-2025-68161 sollte mit der Bestandsaufnahme beginnen, zur Konfiguration übergehen und dann mit der Erreichbarkeit enden. Teams, die diese Reihenfolge umkehren, verschwenden Zeit. Teams, die nach der Bestandsaufnahme der Abhängigkeiten aufhören, erzeugen Lärm, ohne ihr tatsächliches Risiko zu kennen.

Beginnen Sie mit einer Bestandsaufnahme der Abhängigkeiten

Sie müssen wissen, ob log4j-Kern vorhanden ist, welche Version vorhanden ist und wo sie in den Build eingeht. Dazu gehören direkte Abhängigkeiten, transitive Abhängigkeiten, Shaded Jars, Fat Jars, Vendor Bundles, gecachte Bootstraps und Container-Images. In Java-Nachlässen taucht dieselbe anfällige Bibliothek oft auf mehrere Arten gleichzeitig auf: als explizite Anwendungsabhängigkeit, in einem kommerziellen Produkt, in einem Build-Tool-Cache oder versteckt in einem Plugin. Der öffentliche Fehlerpfad um CVE-2025-68161 zeigt dieses Muster bereits in freier Wildbahn in Apache JMeter, Ray, sbt, H2O, OpenRefine und Herstellerprodukten. Die korrigierte Version ist 2.25.3. Alles, was in der betroffenen Zeile darunter liegt, verdient eine Überprüfung. (GitHub)

Repräsentative Inventarisierungsbefehle:

# Maven

mvn -q abhängigkeit:baum | grep -i "log4j-core"

# Gradle

./gradlew abhängigkeiten --konfiguration runtimeClasspath | grep -i "log4j-core"

# Suche nach entpackten Anwendungsbäumen

find . -type f | grep -E 'log4j-core-.*\.jar'

# Untersuchen Sie ein Fat-Jar- oder Anwendungspaket

jar tf app.jar | grep -i 'log4j-core'

# Durchsuchen von Container-Images nach dem Export oder Entpacken

grep -R -n "log4j-Kern" ./image-rootfs 2>/dev/null

Diese Befehle sagen Ihnen, ob die Bibliothek existiert. Sie sagen Ihnen nicht, ob der anfällige Pfad aktiv ist. Das kommt als nächstes.

Prüfen Sie die Konfiguration der Protokollierung, nicht nur die Bibliotheksliste

Für CVE-2025-68161 sind die wichtigsten Konfigurationsfragen brutal einfach. Verwenden Sie einen Socket Appender oder einen gleichwertigen Pfad für die Protokollierung von entfernten Sockets? Wird TLS verwendet? Handelt es sich um einen Hostnamen und nicht um ein rohes IP-Literal? Verlassen Sie sich auf verifyHostName oder log4j2.sslVerifyHostName und angenommen, dass dies den Pfad vor 2.25.3 sicher machte?

Die Dokumentation des Apache Network Appender ist hier die richtige Primärquelle. Sie dokumentiert die Ssl Element, den Vertrauensspeicher und das vorgesehene Verhalten bei der Hostnamenüberprüfung. Die Schwachstelle besteht genau deshalb, weil die dokumentierte Sicherheitskontrolle aktiviert werden könnte, ohne dass sie im betroffenen Pfad korrekt durchgesetzt wird. Das bedeutet, dass das Vorhandensein einer "sicher aussehenden" Konfiguration kein Zeichen dafür ist, dass Sie auf verwundbaren Versionen sicher sind. Vielmehr kann es ein Zeichen dafür sein, dass Sie sich in genau dem Nutzungsmuster befinden, auf das es ankommt. (Apache-Protokollierungsdienste)

Nützliche Suchmuster für die Überprüfung von Code und Konfiguration:

rg -n "SocketAppender|<Socket|<TLSSyslog|verifyHostName|log4j2\.sslVerifyHostName" .

Wenn dies nichts ergibt und die Anwendung nur lokal protokolliert, sinkt Ihre Priorität wahrscheinlich, obwohl Sie die Abhängigkeit immer noch dokumentieren müssen. Wenn die Konfiguration der Fernprotokollierung live ist, wird das Ticket gültig.

Überprüfen Sie Vertrauensspeicher, nicht nur Zertifikate

Die Apache-Dokumentation weist auf einen wichtigen Punkt hin, den viele Teams übersehen: Der Vertrauensspeicher für die Log4j-Kommunikation sollte auf die vorgesehene Kommunikationsdomäne beschränkt sein, und der standardmäßige Java-Vertrauensspeicher ist oft nicht geeignet. Diese Aussage ist wichtig, weil ein breiter Trust Store die Menge der Zertifikate erweitert, die ein Angreifer in einer Man-in-the-Middle-Position verwenden könnte. Selbst wenn Sie auf 2.25.3 patchen, bleibt ein schlecht skaliertes Vertrauensmodell ein schlechtes Design für die Fernprotokollierung. Der CVE-Fix repariert eine defekte Sicherheitskontrolle. Sie macht einen breiten, übermäßig freizügigen Vertrauensspeicher nicht zu einer guten Idee. (Apache-Protokollierungsdienste)

Bei der Überprüfung des Vertrauensspeichers sollten folgende Fragen gestellt werden. Verwenden Sie die standardmäßigen JRE-Trust-Roots? Vertrauen Sie öffentlichen Zertifizierungsstellen für eine interne Protokollierungssenke, die immer nur hinter einer privaten PKI enden sollte? Teilen sich mehrere nicht verwandte Senken denselben Vertrauensbereich? Sind die Hostnamen stabil und spezifisch, oder verwenden die Ingenieure rohe IPs und gehen davon aus, dass TLS "einfach funktioniert"? In der Apache-Dokumentation wird darauf hingewiesen, dass die Überprüfung des Hostnamens nur wirksam ist, wenn der angegebene Host kein IP-Literal und ein gültiger Hostname ist. Dieses Detail ist für den Betrieb von Bedeutung, da Teams, die IP-basierte Senken-Definitionen verwenden, oft vermeidbare Unklarheiten bezüglich der Zertifikatsidentität schaffen. (Apache-Protokollierungsdienste)

Überprüfung der Erreichbarkeit des Netzes und der Pfadkontrolle

An diesem Punkt brauchen AppSec- und Plattform-Ingenieure in der Regel Hilfe von der Netzwerkseite des Hauses. Der Apache-Bericht macht deutlich, dass der Angreifer in der Lage sein muss, den Datenverkehr zwischen Client und Empfänger abzufangen oder umzuleiten. Das bedeutet, dass eine nur lokale Protokollierung, eine nur über den Loopback erfolgende Auslieferung oder eine stark eingeschränkte interne Weiterleitung das praktische Risiko noch vor dem Patching erheblich verringern kann. Es bedeutet auch, dass die Weiterleitung von Protokollen über das Internet, über Segmente hinweg oder mit unzureichender Kontrolle eine höhere Priorität verdient. (Apache-Protokollierungsdienste)

Die richtige Frage lautet nicht: "Kann das jeder im Internet ausnutzen?" Die richtige Frage lautet: "Wer kann in den Pfad zwischen dieser Anwendung und dieser Senke eindringen, und welche Vertrauenswurzeln würde der Client akzeptieren, wenn das passiert? In stark segmentierten Umgebungen kann die Antwort "sehr wenige" lauten. Bei flachen Ost-West-Netzwerken, gemeinsam genutzten Build-Labs, ungünstigen drahtlosen Umgebungen, nicht verwalteten Partnerverbindungen oder Legacy-Middleware-Zonen ist die Antwort möglicherweise weit weniger beruhigend.

Ein sicheres Überprüfungsmuster, das keine Bewaffnung des Themas erfordert

Sicherheitsteams machen nach der Inventarisierungsphase oft einen von zwei Fehlern. Entweder hören sie zu früh auf und behandeln das Problem als rein theoretisch, oder sie gehen direkt zu offensiven Testmustern über, die mehr Risiko als Nutzen bringen. Es gibt einen besseren Weg.

Für CVE-2025-68161 ist der sicherste Verifizierungs-Workflow eher evidenzbasiert als ausnutzungsbasiert. Sie brauchen keinen auffälligen Proof-of-Concept, um die technische Frage zu beantworten. Sie müssen wissen, ob eine betroffene Komponente vorhanden ist, ob die Anwendung einen Remote-TLS-Socket-Protokollierungspfad verwendet, ob der Sink-Hostname und der Trust Store konfiguriert sind, ob die Umgebung noch unter 2.25.3 liegt und ob der Netzwerkpfad so eingeschränkt ist, dass ein Man-in-the-Middle-Szenario nur in einem engen Bedrohungsmodell realistisch ist. Diese Erkenntnisse bestimmen die Priorität der Vorfälle und die Dringlichkeit von Patches. Die primären Quellen selbst betonen die Konfiguration und die Pfadbedingungen, nicht ein universelles Exploit-Rezept. (Apache-Protokollierungsdienste)

Ein repräsentatives Muster einer gehärteten Konfiguration nach einem Upgrade sieht wie folgt aus:

Das Wichtigste an diesem Beispiel ist nicht das XML selbst. Es ist die Reihenfolge, die dahinter steht. Aktualisieren Sie zuerst auf eine feste Version. Behalten Sie dann verifyHostName aktiviert. Schränken Sie dann die Vertrauenswurzeln auf den minimal vorgesehenen CA-Satz ein. Überprüfen Sie dann, ob der Senken-Name ein echter Hostname ist, der mit dem Zertifikat übereinstimmt. Diese Abfolge ist genau das, was Apache's Empfehlung und Dokumentation implizieren, wenn sie zusammen gelesen werden. (Apache-Protokollierungsdienste)

Ein gutes Problembehebungs-Ticket sollte daher vier Artefakte erfassen: die Version der Abhängigkeit vorher und nachher, die relevante Protokollierungskonfiguration, den Vertrauensspeicherbereich und die Netzwerkeigentümerschaft des Senkenpfads. Das reicht aus, damit sich die Beteiligten aus Technik, Sicherheit und Audit über den tatsächlichen Stand der Gefährdung verständigen können.

Abhilfe ist nicht nur ein "Upgrade des Gefäßes".

Die kürzeste korrekte Antwort für die meisten Teams ist immer noch "Umstieg auf Log4j Core 2.25.3". Apache's Beratung sagt, ein Upgrade durchzuführen. NVD rät zum Upgrade. Das GitHub Advisory sagt, dass die gepatchte Version 2.25.3 ist. Die Release Notes von Apache 2.25.3 beziehen sich ausdrücklich auf die Korrektur der Hostnamenverifizierung. Das ist die Basisversion. (Apache-Protokollierungsdienste)

Bei Maven sieht die Abhilfe oft wie folgt aus:

org.apache.logging.log4j

log4j-bom

2.25.3

pom

import

Für Gradle könnte eine repräsentative Versionsbeschränkung wie folgt aussehen:

Abhängigkeiten {

constraints {

implementation("org.apache.logging.log4j:log4j-core:2.25.3")

}

}

Aber es ist ein Fehler, sich auf den Abhängigkeitsstoß zu beschränken. Apache's eigene Anleitung zur Abhilfe beinhaltet eine alternative Abschwächung, die konzeptionell weiter gefasst ist als der Patch selbst: die Verwendung eines privaten oder eingeschränkten Vertrauensstamms. Die Dokumentation des Netzwerkanhängers unterstreicht dieselbe Idee, indem sie Vertrauensspeicher empfiehlt, die nur die CAs enthalten, die für den beabsichtigten Kommunikationsumfang erforderlich sind. In der Praxis ist die beste Abhilfesequenz mehrschichtig. Aktualisieren Sie die Bibliothek. Verringern Sie den Vertrauensbereich. Überprüfen Sie die Hostnamen-basierte Adressierung. Entfernen Sie die Protokollierung von entfernten Sockets, wenn Sie sie nicht benötigen. Schränken Sie ein, welche Netzwerke die Senke erreichen können. Und wenn es sich um ein kommerzielles Produkt handelt, lesen Sie die Erklärung des Herstellers, anstatt davon auszugehen, dass die Korrektur der Upstream-Bibliothek willkürlich eingefügt werden kann. (Apache-Protokollierungsdienste)

Dieser letzte Punkt ist wichtiger, als er klingt. Viele der öffentlichen Seiten zu CVE-2025-68161 sind Produkthinweise, gerade weil kommerzielle Software oft Log4j in eine unterstützte Laufzeitumgebung einbindet. In diesen Fällen besteht Ihre Aufgabe nicht nur darin, das CVE zu beseitigen. Es geht darum, sie zu beseitigen, ohne das Produkt in einem nicht unterstützten Zustand zu lassen. Oracles CPU, IBMs Workaround-Hinweis, Broadcoms Produkthinweise und Produkt-Community-Threads in Projekten wie OpenRefine und JMeter spiegeln alle dieselbe Realität in der Lieferkette wider. Sicherheitsteams, die auf einer allgemeinen "Ersetzen Sie einfach die Jar"-Anleitung bestehen, ohne den Herstellerpfad zu überprüfen, lösen oft das falsche Problem. (Oracle)

Wie ein ausgereifter Triage-Workflow in einem großen Java-Anwesen aussieht

Wenn Sie für eine breite Java-Umgebung verantwortlich sind, ist die richtige Antwort auf CVE-2025-68161 nicht ein einzelner Patch-Befehl. Es ist ein Triage-Modell.

Die erste Ebene ist eine reine Abhängigkeitsanalyse. Welche Repositories, Dienste, Images, Tools, Herstellerprodukte und Build-Caches enthalten log4j-Kern unter 2.25.3? Diese Ebene dient dazu, sicherzustellen, dass nichts in der langen Reihe interner Besitzprobleme verschwindet. Die zweite Ebene ist die Relevanz des Laufzeitpfads. Welche dieser Assets verwenden tatsächlich Socket Appender oder eine andere Konfiguration zur Protokollierung von entfernten TLS-Sockets? Welche Anlagen protokollieren nur lokal? Bei welchen Anlagen handelt es sich um kommerzielle Produkte, für die bereits eine Herstellererklärung zu den Auswirkungen vorliegt? Die dritte Ebene ist das Vertrauens- und Pfadrisiko. Welche der wirklich relevanten Fälle verlassen sich auf Standard-Vertrauenswurzeln, durchqueren gemeinsam genutzte oder schwach kontrollierte Netzwerke oder speisen Protokolle in besonders sensible nachgelagerte Systeme ein? (Apache-Protokollierungsdienste)

Eine einfache Prioritätenmatrix funktioniert oft besser als der Versuch, alles in eine einzige Warteschlange zu zwingen.

| Priorität | Profil Umwelt | Empfohlene Maßnahmen |

|---|---|---|

| Kritische interne Priorität | Betroffener Log4j Core, Live Remote TLS Socket Appender, breiter Trust Store, schwach kontrollierter Netzwerkpfad, sensible Audit- oder Sicherheitsprotokolle | Beschleunigung des Upgrades auf 2.25.3, Einschränkung der Vertrauenswurzeln, Validierung der Verwendung von Senkenpfad und Hostname |

| Hoch | Betroffener Log4j Core und Remote-TLS-Protokollweiterleitung existieren, aber der Netzwerkpfad wird kontrolliert | Patches im normalen Notfallzyklus, Verschärfung der Vertrauensspeicher- und Netzwerkkontrollen |

| Mittel | Vorhandensein der betroffenen Bibliothek, unsichere Verwendung des Appenders, unvollständige Produktkenntnisse | Untersuchen Sie die Konfiguration und die Angaben des Anbieters vor der Eskalation. |

| Wenig operativ, aber dennoch umsetzbar | Betroffene Bibliothek nur in nicht erreichbaren oder vom Hersteller bestätigten nicht ausnutzbaren Kontexten vorhanden | Flicken Sie auf dem Wartungspfad oder folgen Sie der Korrektur des Herstellers, dokumentieren Sie kompensierende Beweise |

Diese Art von Modell stimmt viel besser mit den öffentlichen Aufzeichnungen überein als pauschale Schweregradangaben. Apache und NVD liefern die technische Wahrheit im Vorfeld. Herstellerhinweise zeigen, wie der Produktkontext das tatsächliche Risiko entweder verstärken oder unterdrücken kann. Die Aufgabe eines ausgereiften Sicherheitsprogramms besteht darin, diese Ebenen miteinander zu verbinden, ohne sich selbst in die eine oder andere Richtung zu belügen. (Apache-Protokollierungsdienste)

Wo Penligent natürlich passt

CVE-2025-68161 ist ein gutes Beispiel dafür, warum Sicherheitsteams über den einfachen Versionsabgleich hinauswachsen. Ein Scanner kann Ihnen sagen, dass log4j-core-2.17.1.jar irgendwo in einem Image- oder Vendor-Bundle vorhanden ist. Das ist nützlich, aber unvollständig. Die schwierigere Frage ist, ob der betroffene Laufzeitpfad aktiv ist, ob der Dienst wirklich Protokolle über TLS weiterleitet, welche Vertrauenswurzeln verwendet werden, ob die Senke über einen riskanten Pfad erreichbar ist und welche Beweise Sie dem Abhilfeticket beifügen können, wenn die Technik fragt, ob das Problem "echt" ist. Das ist genau die Lücke zwischen einem Schwachstellen-Feed und einem Verifizierungs-Workflow. Penligents eigenes öffentliches Material über Schwachstellenmanagement-Tools argumentiert, dass moderne Programme über den reinen CVSS hinausgehen und Ausnutzbarkeit, Expositionskontext und Validierung kombinieren müssen. Die jüngste Veröffentlichung von Penligent über KI-Pentest-Tools vertritt einen ähnlichen Standpunkt aus einer anderen Richtung: Der schwierige Teil ist nicht die Generierung von Ergebnissen, sondern die Umwandlung von Signalen in vertretbare Beweise. Im Zusammenhang mit CVE-2025-68161 bedeutet dies, zu beweisen, ob ein Abhängigkeitsalarm ein erreichbares Telemetrie-Vertrauensproblem oder nur ein Bibliothekspräsenzereignis ist. (Sträflich)

Aus diesem Grund ist eine Plattform wie Penligent hier nützlich, wenn sie verantwortungsvoll eingesetzt wird. Nicht, weil ein Protokollierungs-CVE laute Exploit-Theatralik erfordert, und nicht, weil jeder Abhängigkeitstreffer ein aktiver Test werden sollte. Es ist nützlich, weil diese Art von Problemen von der Entdeckung von Assets, der Aufzählung von Abhängigkeiten, der Überprüfung von Konfigurationen und der kontrollierten Verifizierung profitiert, die Beweise liefert, auf deren Grundlage Entwicklungsteams handeln können. Die öffentliche Übersicht von Penligent und das Material für automatisierte Penetrationstests positionieren das Produkt um genau diese operative Übergabe herum: Entdeckung von exponierten Komponenten, Validierung der realen Sicherheitsrelevanz und Erzeugung von berichtspflichtigen Ergebnissen, anstatt Teams mit einem Haufen von nicht umsetzbaren Versionswarnungen zurückzulassen. Für ein CVE wie dieses ist das die richtige Rolle für die Automatisierung. (Sträflich)

Der zu vermeidende Fehler

Der größte Fehler bei CVE-2025-68161 besteht darin, ihn entweder als Nichtsnutz oder als Apokalypse zu behandeln. Es ist weder noch.

Wenn Sie es ignorieren, weil es "nur ein Medium" ist, übersehen Sie die Tatsache, dass die Fernprotokollierung Teil Ihrer Vertrauensgrenze ist und dass ein schwaches Trust-Store-Design ein kleines Bibliotheksproblem in ein echtes Telemetrieproblem verwandeln kann. Wenn Sie es überspitzt als "das nächste Log4Shell" bezeichnen, untergraben Sie die Glaubwürdigkeit, vergeuden die Aufmerksamkeit der Entwickler und lehren die Teams, zukünftigen Anleitungen zu Sicherheitslücken zu misstrauen. Die Apache-eigene Dokumentation und das Advisory weisen bereits auf den richtigen Mittelweg hin: Patchen Sie auf 2.25.3, begrenzen Sie Trust Roots und verstehen Sie, wann die betroffene Komponente tatsächlich im Einsatz ist. Die Antworten der Hersteller Broadcom, IBM, Veritas und Oracle zeigen dann, wie dieser Mittelweg in realen Produkten aussieht. Einige Implementierungen sind wirklich gefährdet. Einige sind im Kontext nicht ausnutzbar. Für sie alle gibt es bessere Beweise als nur die Paketversionszeichenfolge. (Apache-Protokollierungsdienste)

Weitere Lektüre

- Apache Log4j Sicherheitshinweise

- NVD-Eintrag für CVE-2025-68161

- Apache Log4j 2.25.3 Versionshinweise

- Apache Log4j Netzwerk Appenders Dokumentation

- GitHub Advisory Database Eintrag für CVE-2025-68161

- Oracle Critical Patch Update, Januar 2026 Risikomatrix

- Penligent - Tools für das Schwachstellenmanagement: Ein vollständiger Leitfaden für 2026

- Penligent - AI Pentest Tool, wie echte automatisierte Angriffe im Jahr 2026 aussehen

- Penligent - Überblick über das Tool für automatisierte Penetrationstests von Penligent.ai

- Penligent - Automatisierte Penetrationstests: Eine neue Ära der Cybersecurity

- Penligent - Ingress-NGINX CVEs, die wirklich von Bedeutung sind: Patch-Pfade, echter Explosionsradius und wie Sie beweisen können, dass Sie sicher sind