Wenn die Leute sagen: "Überprüfen Sie ExploitDB", meinen sie in der Regel etwas Einfaches: Sehen Sie nach, ob es für eine Schwachstelle einen öffentlichen Proof-of-Concept-Code gibt. In der Praxis geht diese Kurzformel am eigentlichen Wert der Plattform vorbei. Exploit-DB wird von OffSec als öffentliches, CVE-konformes Archiv für öffentliche Exploits und verwundbare Software verwaltet, und OffSec beschreibt es ausdrücklich als ein Repository für Exploits und Proof-of-Concepts und nicht für Advisories. Diese Unterscheidung ist wichtig. Advisories sagen Ihnen, was falsch ist. Die Exploit-DB gibt Auskunft darüber, ob die breitere Forschungsgemeinschaft sich bereits daran gemacht hat, diese Schwachstelle in etwas Nützliches umzuwandeln. (Exploit-Datenbank)

Diese Rolle ist älter, als viele Leute denken. Laut Exploit-DBs eigener Geschichtsseite beginnt die Geschichte mit dem öffentlichen Archiv von str0ke Anfang 2004, nachdem FrSIRT privat und kostenpflichtig wurde, und geht dann im November 2009 an OffSec über, als die Datenbank den Besitzer wechselte und als OffSec Exploit Archive neu aufgebaut wurde. Diese Geschichte erklärt, warum Exploit-DB immer noch einen besonderen Platz in der offensiven Sicherheit einnimmt: Es war nie nur ein News-Feed, und es war nie nur eine Hochglanz-Website. Es wurde als Arbeitsarchiv für Leute aufgebaut, die in der Praxis tatsächlich Exploit-Material benötigten. (Exploit-Datenbank)

Das ist auch der Grund, warum Exploit-DB den Aufstieg von auffälligen Dashboards, Exploit-Marktplätzen, Hersteller-Blogs und endlosen GitHub PoCs überlebt hat. Sicherheitsteams kehren nicht aus Nostalgie zu Exploit-DB zurück. Sie greifen darauf zurück, weil die öffentliche Verfügbarkeit von Exploits das Risikoempfinden in realen Unternehmen verändert. Ein CVE ohne öffentliches operatives Material ist eine Sache. Ein CVE mit einer sauberen, durchsuchbaren Exploit-Referenz, mehreren Aufzeichnungen und kopierbarer Testlogik ist eine andere. Laut CISA ist der Known Exploited Vulnerabilities Catalog die maßgebliche Quelle für Schwachstellen, die in freier Wildbahn ausgenutzt werden, und Teams sollten ihn als Input für die Priorisierung von Schwachstellen verwenden. Exploit-DB ist nicht dasselbe wie KEV, aber wenn ein CVE in KEV auftaucht und auch öffentliches Exploit-Material oder eine PoC-Spur vorhanden ist, ändert sich die Diskussion innerhalb der meisten Sicherheitsprogramme sehr schnell. (CISA)

Das bedeutet nicht, dass Exploit-DB eine Quelle der endgültigen Wahrheit ist. Das ist sie nicht. Herstellerhinweise sind nach wie vor die beste Quelle für betroffene und behobene Versionen. NVD bleibt der standardisierte Bezugspunkt für öffentliche Metadaten zu Sicherheitslücken. Die CISA KEV ist nach wie vor das stärkste öffentliche Signal dafür, dass eine Schwachstelle von der theoretischen Gefahr zum beobachteten Missbrauch übergegangen ist. Die Exploit-DB befindet sich auf einer anderen Ebene: Sie beantwortet die Frage "Hat jemand diese Schwachstelle bereits in praktische Exploit-Logik oder PoC-Material umgesetzt?" Aus diesem Grund behandeln erfahrene Praktiker sie als Beweismittelanreicherung, nicht als eigenständiges Orakel. (Exploit-Datenbank)

Die Datenbank hinter der Abkürzung

Exploit-DB wird oft auf die Seite mit den Exploits reduziert, aber die Plattform ist breiter angelegt als das. In der öffentlichen Beschreibung von OffSec wird ein frei verfügbares Archiv von Exploits und entsprechender verwundbarer Software hervorgehoben, während die angrenzende GHDB-Komponente diese Logik auf indizierte Suchanfragen nach exponierten oder sensiblen Informationen im öffentlichen Internet ausweitet. Auf der offiziellen GHDB-Seite wird erklärt, dass diese "Dorks" entwickelt wurden, um Informationen aufzudecken, die durch Fehlkonfigurationen oder mangelnde Betriebshygiene öffentlich gemacht wurden, und dass das Projekt von Johnny Long später in das Exploit-Datenbank-Ökosystem von OffSec integriert wurde. Mit anderen Worten: Die Plattform katalogisiert nicht nur Exploit-Logik. Sie spiegelt auch eine umfassendere Philosophie wider: Öffentliche Fehler hinterlassen öffentliche Hinweise, und disziplinierte Sicherheitsarbeit bedeutet zu lernen, sie zu lesen. (Exploit-Datenbank)

Diese breitere Architektur ist ein Grund dafür, dass die Plattform auch im Jahr 2026 noch aktuell erscheint. In der OffSec-Aktualisierung 2022 wird darauf hingewiesen, dass dem Datenbank-Dump CVE-Felder hinzugefügt wurden und dass SearchSploit aktualisiert wurde, um die Suche nach --cve, dass GHDB-Dumps verteilt werden und dass das Projekt von GitHub zu GitLab umgezogen ist. Das sind keine kosmetischen Änderungen. Sie spiegeln eine Datenbank wider, die sich immer wieder an die Suchgewohnheiten von Praktikern anpasst. In modernen Umgebungen suchen die Leute nicht nur nach "oracle overflow" oder "linux local". Sie suchen nach dem genauen CVE, der Produktfamilie oder dem Versionsbereich und leiten die Ergebnisse dann in eine breitere Triage-Pipeline ein. (OffSec)

Die Statistikseite unterstreicht, dass es sich um einen lebendigen Datensatz handelt und nicht um ein totes Archiv. Laut OffSec werden die Diagramme und Statistiken mindestens einmal im Monat neu erstellt, damit die Benutzer sehen können, wie sich die Exploit-Landschaft im Laufe der Zeit verändert. Auch wenn Sie diese Seite nie öffnen, ist die Absicht wichtig: Exploit-DB ist als eine sich ständig verändernde Aufzeichnung von Angriffswissen gedacht, nicht als ein statisches Museum mit altem Shellcode. (Exploit-Datenbank)

Warum Exploit-DB auch im Jahr 2026 noch wichtig ist

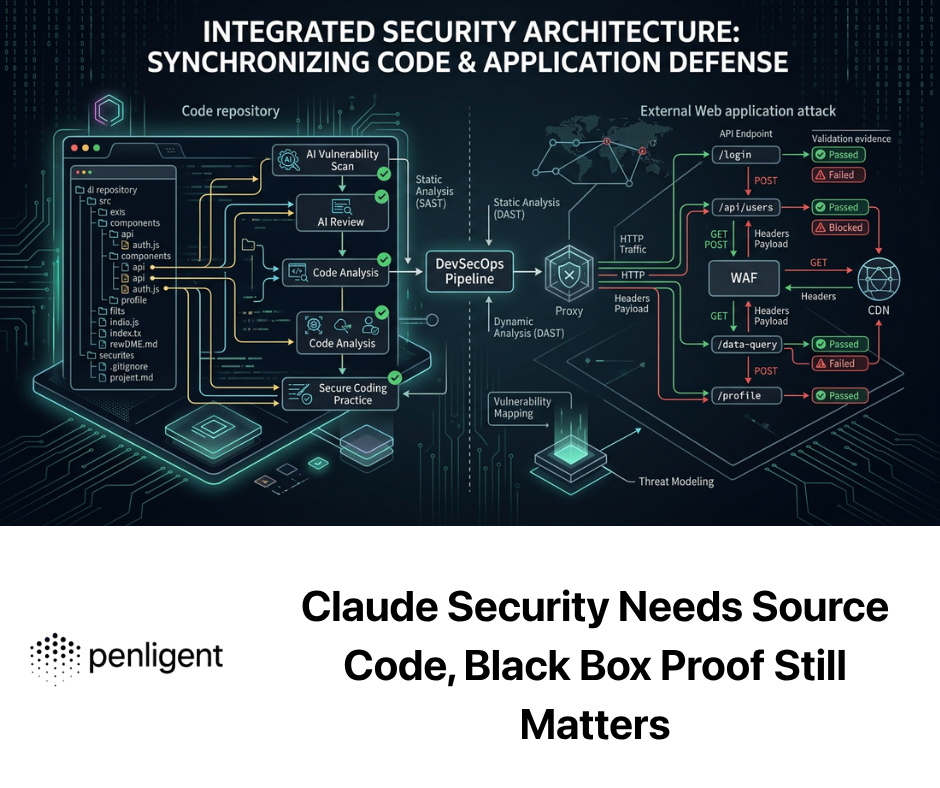

Wenn Sie im Schwachstellenmanagement arbeiten, ist das größte Missverständnis über Exploit-DB, dass es "hauptsächlich für Angreifer" ist. Das ist eine Denkfaulheit. Für Blue Teams ist das Vorhandensein von öffentlichem Exploit-Material von großer Bedeutung, weil es die Wahrscheinlichkeit verringert, dass opportunistische Akteure, Rohstoff-Crews oder weniger raffinierte Eindringlinge eine Schwachstelle ausnutzen können. Außerdem gibt es den Verteidigern etwas Konkretes zu lesen. Quellcode, selbst grober Quellcode, offenbart Annahmen, Auslöserpfade, Anfrageformen, Authentifizierungsanforderungen, Berechtigungsvoraussetzungen und Umgebungsabhängigkeiten, die eine einzeilige CVE-Zusammenfassung niemals aufzeigen kann. Aus diesem Grund verwenden Verteidiger öffentliche PoCs, um Erkennungen abzustimmen, das WAF-Verhalten zu validieren, Regressionstests zu entwickeln und Entscheidungen für Notfallpatches unter Druck zu testen. (Sträflich)

Red Teams, Bug Bounty Hunters und Pentester interessieren sich aus einem anderen Grund. Exploit-DB verkürzt den Abstand zwischen "Ich weiß, dass diese Version schlecht ist" und "Ich habe genug Material, um einen sicheren Laborreproduktionsplan zu erstellen." Das ist nicht dasselbe wie eine blinde Ausführung. Bei seriöser Arbeit ist ein Exploit-Eintrag ein Ausgangspunkt für die Anpassung, Validierung und Überprüfung der Eignung für die Umgebung. Aber Ausgangspunkte sind wichtig. Jede Stunde, die man nicht damit verbringt, Fragmente in zufälligen Repositories zu suchen, ist eine Stunde, die man damit verbringen kann, das Ziel tatsächlich zu verstehen, den Code zu lesen und die Auswirkungen innerhalb der zulässigen Grenzen zu überprüfen. (Exploit-Datenbank)

Die stärksten Teams verwenden Exploit-DB auf dieselbe Weise wie KEV, Herstellerhinweise und Bestandsaufnahmen: als Signal innerhalb eines Entscheidungssystems. Die praktische Frage lautet nicht: "Gibt es einen Exploit?", sondern vielmehr: "Was bedeutet die öffentliche Verfügbarkeit eines Exploits für diese Vermögenswert, diese Version, diese Belichtungspfad, und diese kompensierenden Kontrollsatz?" Diese Frage klingt einleuchtend, aber die meisten Unternehmen scheitern genau daran. Entweder reagieren sie zu wenig, weil sie denken, dass ein PoC "nur Laborcode" ist, oder sie überreagieren, weil sie davon ausgehen, dass jedes öffentliche Exploit eine sofortige Gefährdung garantiert. Beide Instinkte sind falsch. Öffentliche Exploit-Informationen erhöhen die Dringlichkeit, aber sie ersetzen nicht das technische Urteilsvermögen. (CISA)

SearchSploit ist der wahre Kraftmultiplikator

Für viele professionelle Anwender ist der wichtigste Teil des Exploit-DB-Ökosystems gar nicht die Website. Es ist SearchSploit, die lokale Befehlszeilenschnittstelle für die Datenbank. OffSec beschreibt SearchSploit als das Tool, das zum Durchsuchen der lokalen Kopie von Exploit-DB verwendet wird, und OffSecs eigenes Update aus dem Jahr 2020 hebt die Offline-Nutzung als besonders nützlich für abgehörte Netzwerke hervor. Das offizielle Handbuch sagt, dass Kalis Standard-GNOME-Build bereits die exploitdb Paket standardmäßig, während macOS-Benutzer über Homebrew installieren können mit brew install exploitdb. Im selben Handbuch wird auch darauf hingewiesen, dass Kali-Pakete wöchentlich aktualisiert werden, während Homebrew- und Git-basierte Installationen täglich aktualisiert werden. Diese Kombination aus lokaler Kopie, Offline-Zugriff und vorhersehbaren Updates ist ein wesentlicher Grund dafür, dass SearchSploit weiterhin so weit verbreitet ist. (Exploit-Datenbank)

Der Befehlssatz ist wichtig, weil er sich sauber in reale Arbeitsabläufe einfügt. Die offizielle Hilfe und das Handbuch dokumentieren die Unterstützung für --cve Suchen, JSON-Ausgabe mit -j, Pfadinspektion mit -p, Spiegelung in ein Arbeitsverzeichnis mit -mdirekte Prüfung mit -xund den Abgleich der Dienstversion gegen die XML-Ausgabe von Nmap mit --nmap. Das Handbuch weist auch darauf hin, dass SearchSploit einen UND-Operator statt eines ODER-Operators verwendet, dass es standardmäßig sowohl den Titel als auch den Pfad durchsucht und dass breit angelegte oder auf den Titel beschränkte Suchen oft ein besseres Signal liefern als zu enge, abkürzungslastige Begriffe. Das ist ein hervorragender Ratschlag, und er entspricht dem, was erfahrene Anwender in der Praxis schnell lernen: SearchSploit belohnt eine disziplinierte Suchsprache. (Exploit-Datenbank)

Das Update 2020 von OffSec fügt eine unterschätzte Nuance hinzu: Das moderne SearchSploit hat die Erkennung von Versionsbereichen verbessert, so dass die Suche nach präzisen Punktversionen immer noch passende bereichsbasierte Einträge anzeigen kann. Das klingt unbedeutend, bis Sie genug Zeit damit verbracht haben, gepatchte und ungepatchte Unterversionen derselben Produktlinie zu untersuchen. Es bedeutet, dass SearchSploit nicht nur ein Grep-Wrapper über Dateinamen ist. Es ist eine kuratierte lokale Suchschicht, die im Laufe der Zeit immer besser wurde, weil sich Praktiker in realen Einsätzen immer wieder darauf stützten. (OffSec)

Dies ist die Art von sicherem, labororientiertem SearchSploit-Workflow, der bei der Triage und der Validierungsplanung tatsächlich hilfreich ist:

# Das lokale Archiv aktuell halten

searchsploit -u

# Suche nach exaktem CVE

searchsploit --cve 2025-1974

# Einschränkung auf Titel, wenn breite Suchen verrauscht sind

searchsploit -t "roundcube webmail"

# Senden Sie JSON für Ihre eigene Automatisierung

searchsploit -j 52330 | jq

# Anreichern einer Nmap-XML-Datei, die während einer autorisierten Prüfung erstellt wurde

searchsploit --nmap autorisierter-bereich.xml

# Überprüfen von Metadaten und lokalem Pfad

searchsploit -p 52330

# Kopieren eines Exploits in ein Wegwerf-Arbeitsverzeichnis des Labors

searchsploit -m 52330

Ein Detail, das viele Leute übersehen, ist, dass die Website auch dann wichtig ist, wenn Sie in SearchSploit leben. Das Handbuch sagt ausdrücklich, dass einige Exploit-Metadaten wie Screenshots, Setup-Dateien, Tags und Schwachstellen-Zuordnungen nicht im lokalen Repository enthalten sind und dass Sie die Website für diese umfangreicheren Details benötigen. Mit anderen Worten, der beste Arbeitsablauf ist in der Regel ein Hybrid: SearchSploit für die schnelle lokale Suche und Automatisierung, die Website für die Kontexterweiterung und die Metadaten auf Einreichungsebene. (Exploit-Datenbank)

Wie man einen Exploit-DB-Eintrag liest, ohne sich selbst zu täuschen

Die erste Fähigkeit, die Profis von Touristen unterscheidet, ist die Fähigkeit, einen Eintrag skeptisch zu lesen. Ein guter Exploit-DB-Eintrag verrät Ihnen mehr als nur den Titel. Die lokalen Metadaten, die durch SearchSploit aufgedeckt werden, können die EDB-ID, die URL, den Pfad, zugehörige Codes wie CVEs oder Microsoft Bulletin IDs, den Dateityp und eine Geprüft Feld. Die Website und die Suchschnittstelle sind auch nach Titel, CVE und Exploit-Typ unterteilt, z. B. lokal, remote, Webapps, Hardware, Papiere und Shellcode. Das bedeutet, dass ein Eintrag nie einfach nur "es gibt Code" ist. Es handelt sich um ein Bündel von Hinweisen zu Exploit-Klasse, Umgebung, erwarteter Plattform und Vertrauensniveau. (Exploit-Datenbank)

Der häufigste Analysefehler besteht darin, das Vorhandensein von Code überzubewerten und die damit verbundenen Annahmen zu unterbewerten. Wenn in einem Eintrag von authentifiziertem RCE die Rede ist, ist das Risiko nicht dasselbe wie bei unauthentifiziertem RCE. Wenn ein Eintrag auf einen bestimmten Build-Zug, einen Kernel-Zweig oder ein Bereitstellungsmuster abzielt, ist das wichtig. Wenn der Pfad anzeigt /dos/, /lokal/, oder /remote/das ist ein Signal, aber keine vollständige Antwort. Wenn Geprüft falsch ist, bedeutet das nicht automatisch, dass der Exploit nutzlos ist; es bedeutet, dass Sie Ihre Skepsis erhöhen und mehr Anpassungen oder Laboreinstellungen erwarten sollten. Die Beispiele im Handbuch selbst zeigen Überprüft: Falsch neben echten Exploit-Einträgen, was eine nützliche Erinnerung daran ist, dass "nicht vom Archiv verifiziert" und "in Ihrer Umgebung nicht durchführbar" sehr unterschiedliche Schlussfolgerungen sind. (Exploit-Datenbank)

Ein zweiter Fehler besteht darin, zu vergessen, dass das Suchverhalten selbst Ihre Ansicht verzerren kann. Da SearchSploit standardmäßig sowohl den Titel als auch den Pfad durchsucht und eine UND-Logik verwendet, können schlampige Abfragen falsches Vertrauen oder falsche Negativmeldungen erzeugen. Das offizielle Handbuch empfiehlt direkt breitere Suchbegriffe, keine Abkürzungen, und die -t umzuschalten, wenn Sie sauberere, auf den Titel beschränkte Ergebnisse benötigen. Aus diesem Grund ähnelt die ausgereifte Nutzung von Exploit-DB eher einer iterativen Recherche als einer Interaktion mit einem Automaten. Sie suchen, grenzen ein, öffnen den Eintrag, lesen die Annahmen, überprüfen die Herstellerhinweise, vergleichen den NVD-Datensatz und entscheiden erst dann, ob der Code relevant genug ist, um Laborarbeit zu rechtfertigen. (Exploit-Datenbank)

Die nachstehende Tabelle ist ein praktischer Weg, um einen Eintrag wie ein Analytiker und nicht wie ein Sammler zu lesen:

| Signal im Eintrag | Frage, die Sie als nächstes stellen sollten | Warum das wichtig ist |

|---|---|---|

| Produktname und Versionsreihe | Führen wir genau diesen Zweig aus, oder nur einen ähnlichen? | Versionsdrift ist der Beginn einer schlechten Triage |

| Exploit-Typ, lokal oder remote oder Webapps | Wie groß ist die erreichbare Angriffsfläche in unserer Umgebung? | Expositionspfad bestimmt die Dringlichkeit |

| Authentifiziert vs. unauthentifiziert | Welche Zugangsvoraussetzungen sind erforderlich? | Authentifizierung ändert die Priorität oft mehr als CVSS |

| Plattformpfad und Dateityp | Handelt es sich um eine Proof-of-Concept-Logik, ein Rahmenmodul oder um zielspezifischen Code? | Die Tragbarkeit ist sehr unterschiedlich |

| Geprüftes Feld | Hat das Archiv selbst dies bestätigt, oder brauchen wir mehr Skepsis? | Vertrauen sollte den Testaufwand bestimmen |

| Zugehörige CVEs oder Bulletin-IDs | Was sagen die Herstellerberatung, der NVD und die KEV? | Exploit Intelligence ist am stärksten, wenn sie korreliert |

| Datum und Testumgebung | Ist es wahrscheinlich, dass dies immer noch für aktuelle Builds gilt? | Ältere PoCs können immer noch unterrichten, auch wenn sie nicht mehr unangetastet laufen |

Diese Fragen sind nicht bürokratisch. Sie sorgen dafür, dass öffentliche Exploit-Informationen nicht zum öffentlichen Selbstbetrug werden. Der schnellste Weg, einen Tag in einem Pentest- oder Patch-Sprint zu verschwenden, besteht darin, die Verfügbarkeit von PoCs mit der Anwendbarkeit gleichzusetzen. (Exploit-Datenbank)

Exploit-DB allein ist nicht genug

Exploit-DB wird viel nützlicher, wenn Sie aufhören, von ihr zu verlangen, etwas zu sein, was sie nicht ist. Es ist nicht Ihre Quelle für betroffene Versionen und es ist nicht Ihre maßgebliche Liste von aktiven Exploits. Es ist ein öffentliches Exploit- und PoC-Archiv. NVD bietet Ihnen normalisierten CVE-Kontext und Referenzen. Herstellerhinweise geben Ihnen produktspezifische Hinweise zur Behebung. CISA KEV gibt Ihnen Auskunft darüber, ob die Priorisierung für den öffentlichen Sektor erhöht werden sollte, weil eine Ausnutzung in freier Wildbahn beobachtet wurde. GHDB bietet Ihnen eine andere, aber verwandte Sicht auf die öffentliche Gefährdung, wobei der Schwerpunkt eher auf indizierten Informationslecks und Aufklärung als auf der Exploit-Logik liegt. Die Überschneidungen sind groß, aber die Kategorien sind unterschiedlich. (Exploit-Datenbank)

Ein einfacher Vergleich verdeutlicht die operative Aufteilung:

| Quelle | Am besten für | Was sie allein nicht beweist |

|---|---|---|

| Beratung des Verkäufers | Betroffene und korrigierte Versionen, offizielle Abhilfemaßnahmen | ob Ihr Vermögenswert tatsächlich verwertbar ist |

| NVD | Standardisierter CVE-Kontext und Querverweise | Ob die Ausbeutung in freier Wildbahn aktiv ist |

| KAG KEV | Priorisierung von ausgebeuteten Wildtieren | Ob Ihre Umgebung auf dieselbe Weise exponiert ist |

| Exploit-DB und SearchSploit | Öffentliche PoC- und Exploit-Verfügbarkeit, praktische Validierungsforschung | ob der öffentliche Code unverändert auf Ihrem Stack funktioniert |

| GHDB | Aufklärungsmuster zur Enttarnung und Fehlkonfiguration | Ob das zugrundeliegende Problem über die Aufdeckung hinaus ausnutzbar ist |

| Metasploit | Wiederverwendbare Framework-gesteuerte Nutzungs- und Testabläufe | ob eine Sicherheitslücke besteht, wenn kein Modul vorhanden ist |

Aus diesem Grund sind Teams, die nur fragen "Ist es in der Exploit-DB?", in der Regel dieselben Teams, die entweder zu früh in Panik geraten oder zu spät patchen. Die bessere Frage lautet: Was trägt jede Quelle zum Vertrauensmodell bei? (Sträflich)

Fünf CVEs, die zeigen, wie öffentliche Exploit-Informationen die Arbeit verändern

Log4Shell, wenn ein CVE die Patch-Prioritäten über Nacht umschreibt

CVE-2021-44228 wurde zum kanonischen Beispiel dafür, warum die öffentliche Ausnutzbarkeit alles verändert. NVD beschreibt Log4Shell als eine Schwachstelle in der JNDI-Behandlung von Log4j2, die die Ausführung von Remotecode ermöglichen könnte, wenn Angreifer Protokollnachrichten oder zugehörige Parameter kontrollieren. Die Beispiele in der SearchSploit-Hilfe verwenden ausdrücklich searchsploit --cve 2021-44228Das ist an sich schon bezeichnend: Als die CVE-bewusste Suche Teil des zentralen Arbeitsablaufs wurde, war Log4Shell bereits zu der Art von Schwachstelle geworden, von der jeder erwartete, dass sie sich sofort auswirken würde. Die Lektion war nicht nur, dass die CVE schwerwiegend war. Die Lektion war, dass öffentliches Exploit-Material, öffentliches Scannen und operativ einfache Auslösebedingungen die Zeit zwischen der Offenlegung und dringenden Maßnahmen verkürzen können. (NVD)

Log4Shell hat auch eine dauerhafte Wahrheit über Exploit Intelligence aufgedeckt. Ein öffentlicher PoC bietet Angreifern mehr als nur die Möglichkeit. Es lehrt Verteidiger, wo Protokollierungsflüsse von außen beeinflusst werden, wo anfällige Bibliotheken in transitiven Abhängigkeiten sitzen und wo kompensierende Kontrollen unter realistischen Eingabeformen zusammenbrechen. Exploit-DB hat diese Krise nicht "verursacht", aber Datenbanken wie Exploit-DB tragen dazu bei, dass ausgereifte Teams heute sehr früh fragen, ob es eine öffentliche Exploit-Logik gibt, wie sauber sie ist und wie leicht sie angepasst werden kann. Wenn man das verstanden hat, wird der Wert von Exploit-DB weniger dramatisch und praktischer. Sie ist Teil der Maschinerie, die eine CVE-Nummer in technische Dringlichkeit umwandelt. (NVD)

CVE-2024-3400, Randgeräte und die Geschwindigkeit der Bewaffnung

Laut Palo Alos eigenem Advisory zu CVE-2024-3400 handelt es sich bei der Schwachstelle um eine Befehlsinjektion, die aus der Erstellung beliebiger Dateien in PAN-OS GlobalProtect resultiert und die unautorisierte Codeausführung mit Root-Rechten auf den betroffenen Firewalls ermöglicht. Die Bedrohungsübersicht von Unit 42 fügt hinzu, dass das Problem einen CVSS-Score von 10.0 hat und PAN-OS 10.2, 11.0 und 11.1 Firewalls betrifft, die mit GlobalProtect Gateway oder Portal konfiguriert sind, während Cloud NGFW, Panorama oder Prisma Access nicht betroffen sind. Das ist bereits genug, um die Schwachstelle als ernsthaft einzustufen. Was das operative Bild veränderte, war die Kombination aus der Platzierung im Internet, den extrem hohen Privilegien und dem schnellen Auftauchen von öffentlichen Exploit-Diskussionen und Exploit-Referenzen. Exploit-DB erfasste im April 2024 öffentliches Exploit-Material für dieses Problem. (Palo Alto Networks Sicherheit)

Diese Art von CVE ist der Grund, warum erfahrene Verteidiger öffentliche Exploit-Archive nicht als Hobby-Tools abtun. Netzwerk-Edge-Bugs leben in einer Umgebung, in der die Zeit bis zum Einsatz der Waffe eine unverhältnismäßig große Rolle spielt. Wenn sich eine Schwachstelle auf der Firewall, dem VPN-Edge oder der Verwaltungsebene befindet, verändert das Vorhandensein von öffentlichem Exploit-Material die Patch-Fenster, die Dringlichkeit der Änderungskontrolle, die Expositionsprüfungen und den Umfang der Erkennungstechnik. Die Aufgabe lautet nicht mehr nur "Abhilfe planen". Die Aufgabe lautet jetzt: "Überprüfen Sie die Gefährdung, beschleunigen Sie das Patchen, überprüfen Sie die Protokolle und nehmen Sie die feindliche Aufmerksamkeit an". Exploit-DB ist nicht die einzige Quelle, die Ihnen diese Geschichte erzählt, aber sie hilft oft dabei, zu bestätigen, dass die Geschichte bereits außerhalb der Anbieterkanäle umgesetzt wurde. (Palo Alto Networks Sicherheit)

CVE-2025-1974, IngressNightmare und freiliegende Steuerungsebenen

CVE-2025-1974 ist ein nahezu perfektes Beispiel für die Relevanz moderner Sicherheitslücken. Sowohl Kubernetes als auch NVD beschreiben die Schwachstelle als kritisches Problem in ingress-nginx, das unter bestimmten Bedingungen die Ausführung von beliebigem Code ermöglichen könnte. Das Kubernetes-Projekt weist insbesondere darauf hin, dass die schwerwiegendste Schwachstelle im Stapel es jedem im Pod-Netzwerk ermöglicht, den Validating Admission Controller-Pfad auszunutzen. Die Maintainer veröffentlichten die korrigierten Versionen 1.12.1 und 1.11.5 und empfahlen ein sofortiges Upgrade, während Wiz berichtete, dass etwa 43 Prozent der Cloud-Umgebungen anfällig waren und dass Tausende von Clustern anfällige Admission Controller dem öffentlichen Internet ausgesetzt waren. Diese Kombination aus dem Standort der Steuerungsebene, der weiten Verbreitung und der öffentlichen Zugänglichkeit ist genau die Art von Umgebung, in der öffentliche Exploit-Informationen entscheidend werden. (Kubernetes)

Exploit-DB spiegelte später diese Familie von Problemen durch öffentliche Einträge wider, die mit der IngressNightmare-Kette verbunden sind, einschließlich eines Eintrags, der den Missbrauch von AdmissionRequest gegen den Webhook-Pfad beschreibt. Sie brauchen diesen Code nicht auszuführen, um etwas Wichtiges daraus zu lernen. Allein das Vorhandensein einer öffentlichen Exploit-Logik zeigt den Verteidigern, dass Konfigurationsinjektionspfade auch für externe Forscher verständlich sind, nicht nur für die Betreuer. Sie zeigt den roten Teams, dass die Zugangskontrolle kein langweiliges Implementierungsdetail ist. Und es zeigt den Plattformteams, dass die Sicherheit von Clustern oft in den Schichten zwischen Routing, Validierung und Privilegien entschieden wird, und nicht in den Anwendungscontainern, auf die sie die meiste Zeit mit der Bedrohungsmodellierung verwenden. (Exploit-Datenbank)

CVE-2025-33073, wenn KEV-Status ändert sich das Gespräch

CVE-2025-33073 veranschaulicht den Unterschied zwischen "öffentlich bekannt" und "Priorität jetzt". Laut NVD betrifft das Problem Windows SMB und es wird ausdrücklich darauf hingewiesen, dass das CVE im CISA-Katalog für bekannte Sicherheitslücken (Known Exploited Vulnerabilities Catalog) enthalten ist. Der NVD-Eintrag enthält auch den KEV-Zeitplan und die erforderlichen Maßnahmen. Etwa zur gleichen Zeit veröffentlichte Exploit-DB einen Eintrag für Windows SMB Client, der mit CVE-2025-33073 verknüpft ist. Diese Paarung ist von Bedeutung, denn sobald eine Sicherheitslücke sowohl in der KEV-Liste als auch in öffentlichem Exploit-Material aufgeführt ist, beginnen selbst Organisationen, die normalerweise eine Verzögerung bei Patches tolerieren, die Zeitpläne zu verkürzen. (NVD)

Hier gibt es eine nützliche strategische Lektion. Ein öffentliches Exploit-Archiv allein ist noch kein Beweis für einen Missbrauch in freier Wildbahn. CISA KEV allein ist noch kein Beweis dafür, dass der Exploit-Pfad sauber auf Ihre spezifische Konfiguration abgestimmt ist. Aber zusammen schränken sie den Spielraum für Selbstgefälligkeit drastisch ein. In der Praxis ist eine Schwachstelle wie CVE-2025-33073 kein Thema mehr für den nächsten Sprint, sondern ein Thema, bei dem es darum geht, den Versionsnachweis zu erbringen, die Gefährdung aufzuzeigen und den Status der Schadensbegrenzung zu ermitteln. Das ist genau die Art und Weise, wie Exploit Intelligence die Operationen beeinflussen soll. Nicht mit Theater, sondern mit erzwungener Klarheit. (NVD)

CVE-2025-47812, warum öffentliche PoCs die Kosten der Verzögerung erhöhen

CVE-2025-47812 von Wing FTP Server ist die Art von Fehler, an die sich Sicherheitsteams erinnern, weil die Formulierung des NVD ungewöhnlich unverblümt ist. NVD sagt, dass vor Version 7.4.4 die Web-Schnittstellen von Wing FTP Null-Bytes auf eine Art und Weise falsch behandelten, die die Einspeisung von beliebigem Lua-Code in Benutzer-Sitzungsdateien ermöglichte, was zu einer beliebigen Ausführung von Systembefehlen mit den Rechten des FTP-Dienstes, standardmäßig root oder SYSTEM, führte, und dass das Problem eine vollständige Kompromittierung des Servers garantieren konnte und über anonyme FTP-Konten ausnutzbar war. Exploit-DB veröffentlichte im Juli 2025 einen entsprechenden öffentlichen RCE-Eintrag, und das kanadische Cyber Centre wies später auf die Open-Source-Meldung hin, dass PoC-Exploit-Code verfügbar sei. Dies ist ein Lehrbuchbeispiel für den Moment, in dem "öffentliche Exploit-Intelligenz" aufhört, abstrakt zu klingen, und anfängt, teuer zu sein. (NVD)

Für die Verteidiger ist nicht nur die Strenge von Bedeutung. Es ist die Zugänglichkeit. Die anonyme Angriffsfläche, die standardmäßig hohen Privilegien und die öffentliche Exploit-Logik verkürzen den Weg von der Aufdeckung bis zum realen Missbrauch. Für Pentester und Bug-Bounty-Forscher, die innerhalb des Geltungsbereichs arbeiten, sind die gleichen Signale ein Hinweis darauf, dass Dienstkonfiguration, anonymer Zugriff und Berechtigungskontext keine Randnotizen sind. Sie sind die ganze Geschichte. Ein öffentliches Exploit-Archiv ist dann am wertvollsten, wenn es Sie zwingt, die richtigen Fragen zur Umgebung zu stellen. Wing FTP ist genau so ein Fall. (NVD)

Der Strom 2026 hat sich nicht verlangsamt

Ein Grund dafür, dass Exploit-DB weiterhin einen Blick wert ist, besteht darin, dass das Archiv immer noch neue öffentliche Arbeiten aufnimmt, nicht nur historische Klammern. Allein im Februar 2026 enthielt Exploit-DB öffentliches Material zu Problemen wie FortiWeb Fabric Connector CVE-2025-25257 und Windows NTLM Spoofing CVE-2025-24054. NVD beschreibt CVE-2025-25257 als ein nicht authentifiziertes SQL-Injection-Problem in FortiWeb, während das PSIRT von Fortinet feststellt, dass eine Ausnutzung in freier Wildbahn beobachtet wurde. NVD beschreibt CVE-2025-24054 als ein Problem mit der externen Kontrolle von Dateinamen oder Pfaden in Windows NTLM, das zu Spoofing über ein Netzwerk führt, und Exploit-DB hat Anfang 2026 öffentliches Exploit-Material zu diesem Thema erfasst. Es geht nicht darum, dass jeder neue Eintrag einen Alarm auslösen sollte. Der Punkt ist, dass Exploit-DB immer noch Teil des aktuellen Exploit-Intelligenz-Stroms ist. (Exploit-Datenbank)

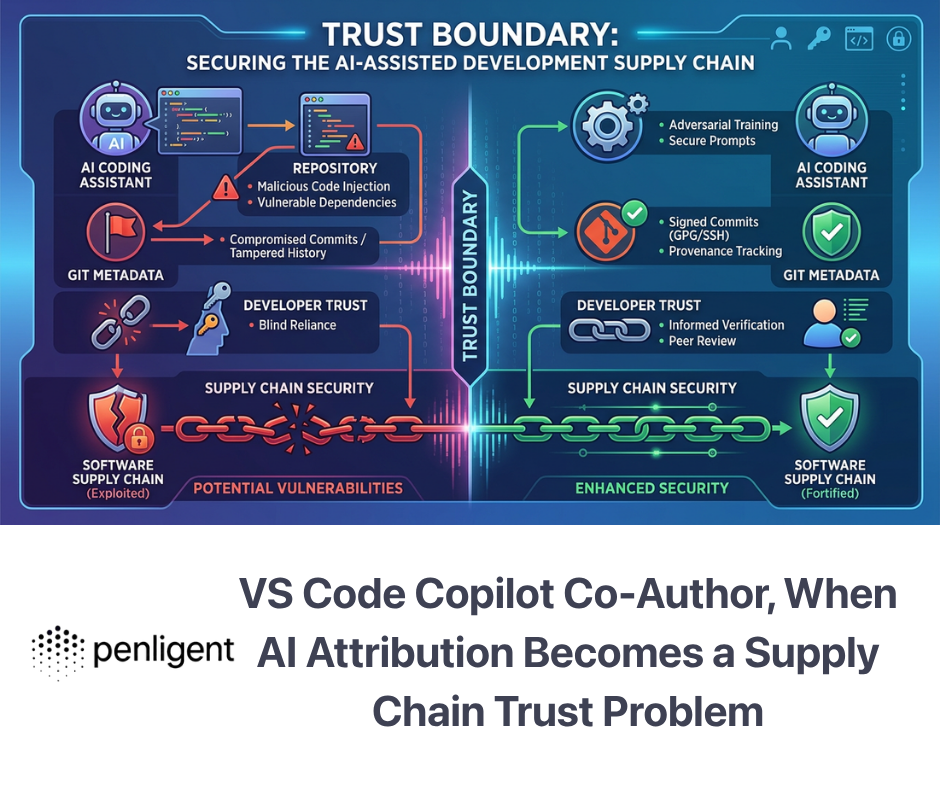

Ein praktischer Arbeitsablauf für Verteidiger

Die gesündeste defensive Verwendung von Exploit-DB ist nicht, "öffentlichen Code auf alles anzuwenden". Es geht darum, eine wiederholbare Priorisierungs- und Validierungsschleife aufzubauen. Beginnen Sie mit Asset- und Versionsnachweisen. Fügen Sie den Herstellerhinweis für betroffene und behobene Versionen hinzu. Fügen Sie NVD für normalisierte Referenzen hinzu. Prüfen Sie KEV auf den Status von Exploits in freier Wildbahn. Verwenden Sie dann Exploit-DB und SearchSploit, um herauszufinden, ob es eine öffentliche Exploit-Logik gibt, die ein schnelleres Patchen, kompensierende Kontrollen, eine Optimierung der Erkennung oder eine Planung der Reproduktion im Labor rechtfertigen könnte. Dies kommt der Beweishierarchie sehr nahe, die in Penligents eigenem Exploit-DB-Artikel von 2026 reflektiert wird, in dem Asset-Inventar, Herstellerwahrheit, NVD-Kontext, KEV-Exploit-Signal und öffentliche PoC-Verfügbarkeit korrekt in verschiedene Vertrauensschichten unterteilt werden. (Sträflich)

Von dort aus ist der ausgereifte Weg lab-first und beweislastig. Die JSON-Ausgabe von SearchSploit und die XML-Integration von Nmap machen es einfach, interne Triage-Pipelines zu bereichern, ohne diese Pipelines in Exploit-Launcher zu verwandeln. Das Ziel ist es nicht, "Angriffe zu automatisieren". Das Ziel ist es, die langweilige Korrelationsarbeit zu automatisieren, damit die Ingenieure ihre Zeit auf die Anpassung, Entlarvung und Schadensbegrenzung verwenden können. SearchSploit wurde für detaillierte lokale Abfragen entwickelt, und seine JSON-Ausgabe hat einen Grund: Seriöse Teams setzen diese Daten ein. (Exploit-Datenbank)

Ein sicheres Beispiel sieht so aus:

csv importieren

json importieren

importieren subprocess

def searchsploit_by_cve(cve_id: str):

proc = subprocess.run(

["searchsploit", "--cve", cve_id, "-j"],

capture_output=True,

text=True,

check=False

)

wenn proc.returncode != 0 oder nicht proc.stdout.strip():

return []

data = json.loads(proc.stdout)

return data.get("RESULTS_EXPLOIT", [])

with open("known_exploited_vulnerabilities.csv", newline="", encoding="utf-8") as f:

kev_rows = list(csv.DictReader(f))

for row in kev_rows:

cve = row.get("cveID")

matches = searchsploit_by_cve(cve)

if matches:

print(f"\n{cve} | {row.get('vulnerabilityName')}")

for match in matches[:5]:

print(

f" EDB-{match.get('EDB-ID')} "

f"{match.get('Titel')} "

f"{match.get('Pfad')}"

)

Ein solches Skript wird Ihnen nicht sagen, ob Sie verwundbar sind. Es wird Ihnen sagen, welche KEV-gelisteten Elemente in Ihrer Pipeline bereits öffentliche Exploit-Referenzen haben, die eine menschliche Überprüfung wert sind. Das ist genau die Art von technischer Begrenzung, die Sie wollen. Öffentliche Exploit-Informationen sollten die Präzision erhöhen und nicht für Chaos sorgen. (CISA)

Ein praktischer Arbeitsablauf für Red Teams und Bug Bounty Hunters

Für offensive Praktiker besteht der größte berufliche Fehler darin, Exploit-DB wie einen Ersatz für Verständnis zu behandeln. Das ist sie nicht. Selbst die Exploit-DB-Anleitung von Penligent macht den offensichtlichen, aber wichtigen Unterschied, dass Exploit-DB ein Repository und Archiv ist, während Metasploit ein Test- und Exploit-Framework ist. Diese Tools erfüllen unterschiedliche Aufgaben und werden oft zusammen verwendet, aber nicht austauschbar. Die beste Verwendung von Exploit-DB durch ein rotes Team ist die Beschleunigung der Forschung, der Vergleich von öffentlichen Annahmen mit dem tatsächlichen Verhalten des Ziels und die Einsparung von Zeit bei der Suche nach Sackgassen. Die schlechteste Verwendung ist das blinde Einfügen von Code in eine Umgebung, für die Sie kein Profil erstellt haben. (Sträflich)

Die gleiche Professionalität gilt für die Autorisierung und die Betriebssicherheit. In der Dokumentation von Penligent heißt es, dass Benutzer vor Penetrationstests immer eine ausdrückliche Genehmigung einholen sollten, dass sie die Auswirkungen von lauten Scans oder Exploit-Modulen auf Produktionsnetzwerke abschätzen sollten und dass sie isolierte oder autorisierte Bereiche bevorzugen sollten. Das ist keine Floskel. Es ist die Trennlinie zwischen Sicherheitsarbeit und Leichtsinn. Öffentliche Exploit-Archive sind ausgezeichnete Forschungswerkzeuge. Sie sind eine schreckliche Ausrede. Wenn Ihr Arbeitsablauf keine schriftliche Festlegung des Geltungsbereichs, keinen verfügbaren Laborplatz, keine Überprüfung der Umgebung und kein Bewusstsein für Rollbacks beinhaltet, liegt das Problem nicht am Archiv. Das Problem liegt in Ihrem Arbeitsablauf. (Sträflich)

Wo ein KI-Workflow tatsächlich hilft

Exploit-DB und SearchSploit sind gut in einer Sache, die sehr wichtig ist: Sie zeigen schnell öffentliches Exploit- und PoC-Material an. Was sie nicht können, ist, dieses Material in einen vollständigen, autorisierten, wiederholbaren Validierungs-Workflow mit Beweiserfassung, Umfangskontrollen und einem für die Beteiligten geeigneten Ergebnis umzuwandeln. Penligents eigener 2026-Beitrag über Exploit-DB bringt diesen Punkt gut auf den Punkt: Öffentliche Exploit-Informationen helfen bei der Triage und der Validierungsplanung, aber sie verwandeln Signale nicht von selbst in kontrollierte Testschritte, gesammelte Beweise und Berichte, auf deren Grundlage Entwicklungsteams handeln können. Das ist der natürliche Übergabepunkt für eine moderne KI-gestützte Validierungsschicht. (Sträflich)

Das ist auch der Punkt, zu dem Penligent passen kann, ohne den Vergleich zu erzwingen. In den öffentlichen Dokumenten von Penligent heißt es, dass die Plattform Tools aufrufen kann, die bereits in Kali installiert sind, und auf der öffentlichen Website von Penligent wird betont, dass der Benutzer agentenbasierte Arbeitsabläufe steuern kann. In der Praxis bedeutet das, dass man Exploit-DB und SearchSploit als öffentliche Signalquelle behandeln kann und dann eine Plattformschicht verwendet, um die von Menschen genehmigten nächsten Schritte zu orchestrieren: Überprüfung der Versionsnachweise, Zuordnung der öffentlichen PoC-Annahmen zum realen Ziel, Sammeln reproduzierbarer Beweise im Umfang und Erstellen eines Berichts, den jemand außerhalb des Sicherheitsteams tatsächlich verwenden kann. Das ist eine viel ausgereiftere Geschichte als "KI schreibt Exploit-Code". In Wirklichkeit geht es darum, die Schleife zwischen Signal, Validierung und Abhilfe zu schließen. (Sträflich)

Abschließende Gedanken

ExploitDB ist nach wie vor wichtig, weil das Kernproblem, das es löst, nicht verschwunden ist. Sicherheitsteams ertrinken immer noch in CVEs, Hinweisen, Unsicherheiten und Patch-Warteschlangen. Was sie brauchen, ist kein weiterer Hype. Sie brauchen bessere Beweise dafür, welche Probleme bereits in die öffentliche betriebliche Realität übergegangen sind. OffSecs eigene Beschreibung von Exploit-DB ist nach wie vor die klarste Zusammenfassung: Es handelt sich um ein CVE-konformes Archiv für öffentliche Exploits und verwundbare Software sowie um ein Repository für Exploits und PoCs, nicht für Advisories. Auf diese Weise, und nur auf diese Weise, bleibt es eine der nützlichsten öffentlichen Ressourcen in der Sicherheitstechnik. (Exploit-Datenbank)

Weitere Lektüre

- Exploit-Datenbank, offizielle Seite

- SearchSploit, offizielles Handbuch

- Exploit-DB Geschichte

- Exploit-DB-Statistiken

- Google Hacking Database, offizielle Seite

- Kali Linux, Exploitdb-Werkzeugseite

- CISA-Katalog bekannter ausgenutzter Sicherheitslücken

- NVD, CVE-2024-3400

- NVD, CVE-2025-1974

- NVD, CVE-2025-33073

- NVD, CVE-2025-47812

- DB im Jahr 2026 ausnutzen

- Der definitive Leitfaden zu Exploit-DB, Angriffsmustern, CVEs und Verteidigungsstrategien

- Was sind Penetrationstests? Die Technik des verifizierten Risikos

- PentestGPT-Alternativen und das Aufkommen autonomer KI-Redteams

- AI Pentest Tool, wie eine echte automatisierte Offensive im Jahr 2026 aussehen wird