In der sich rasch entwickelnden Landschaft des Jahres 2026 hat die Überschneidung von KI-gesteuerter Entwicklung und Web-Sicherheit eine neue Ära von Schwachstellen hervorgebracht. Eine der kritischsten Enthüllungen in diesem Jahr ist CVE-2026-21440ein schwerwiegender Path-Traversal-Fehler in der AdonisJS Rahmen, insbesondere innerhalb seiner @adonisjs/bodyparser Paket. Mit einer CVSS-Wert von 9.2Diese Schwachstelle ist ein Lehrbeispiel dafür, wie implizites Vertrauen in die Standardeinstellungen des Frameworks zu katastrophalen Schreibvorgängen in beliebige Dateien und potenzieller Remote Code Execution (RCE) führen kann.

Für hartgesottene Sicherheitsingenieure bietet dieser Artikel eine detaillierte technische Analyse der Exploit-Mechanismen, Vergleiche mit aktuellen Bedrohungen und die strategische Rolle der KI im modernen Schwachstellenmanagement.

Die Anatomie von CVE-2026-21440

AdonisJS ist bekannt für seinen TypeScript-first-Ansatz und seine entwicklerzentrierte Ergonomie. Allerdings ist die MultipartFile.move(Ort, Optionen) Funktion in den betroffenen Versionen enthielt einen Logikfehler. Wenn die Optionen Objekt ausgelassen wurde oder ein Name Eigenschaft, verwendet das Framework standardmäßig die clientName-eine nicht sanitisierte Zeichenfolge, die direkt von der HTTP-Anfrage bereitgestellt wird.

Durch die Manipulation der Inhalt-Disposition Header in einer mehrteiligen Anfrage kann ein nicht authentifizierter Angreifer Traversalsequenzen einschleusen.

Grundursache Codeausschnitt (anfällige Version)

TypScript

`// Inside MultipartFile.ts public async move(location: string, options?: MoveOptions) { const name = options?.name || this.clientName // VULNERABILITY: clientName ist benutzergesteuert const overwrite = options?.overwrite ?? true const filePath = join(location, name)

// Fehlende strenge Validierung, um sicherzustellen, dass filePath innerhalb von 'location' liegt

await fs.move(this.tmpPath, filePath, { overwrite })

}`

Risikolandschaft: CVE-2026-21440 gegenüber der Bedrohungsmatrix 2026

Der Schweregrad von CVE-2026-21440 wird noch verstärkt, wenn man ihn im Zusammenhang mit anderen kürzlich bekannt gewordenen Schwachstellen betrachtet. Da KI-Agenten zunehmend in CI/CD-Pipelines integriert werden, können Schwachstellen, die ein willkürliches Überschreiben von Dateien ermöglichen, als Waffe eingesetzt werden, um ganze Trainingssätze oder die Bereitstellungslogik zu gefährden.

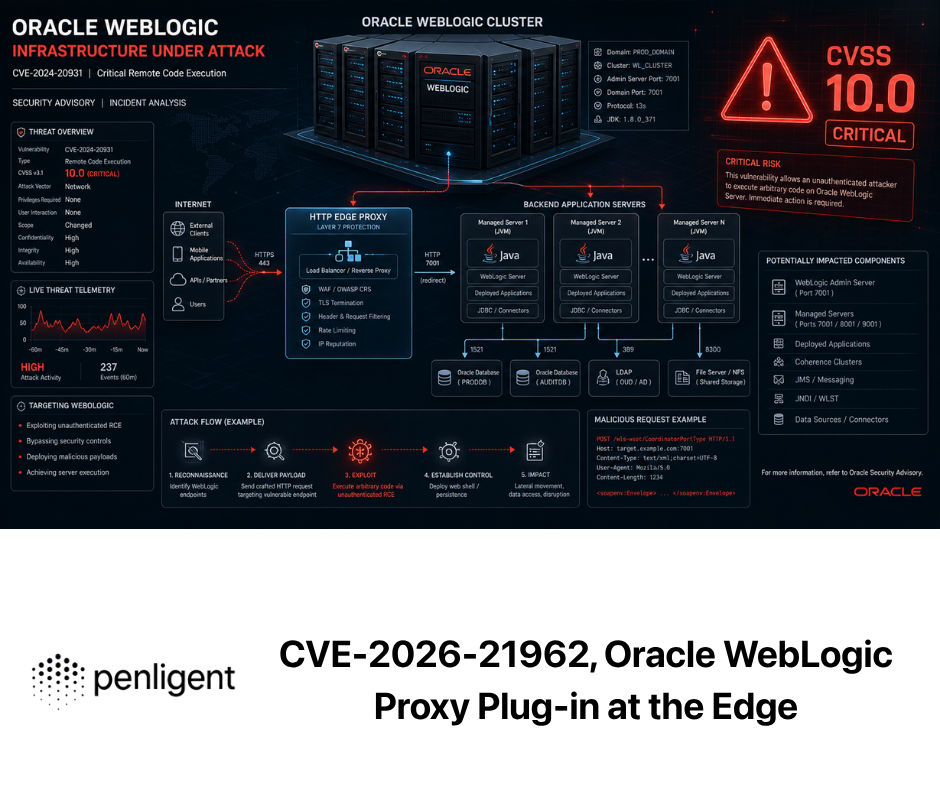

| CVE-Bezeichner | Primärer Vektor | Komplexität der Ausbeutung | Auswirkungen auf die KI-Infrastruktur |

|---|---|---|---|

| CVE-2026-21440 | Netzwerk (unauthentifiziert) | Niedrig | Hoch - Kann Modellgewichte/Konfigurationen überschreiben |

| CVE-2026-21858 | Webhaken (n8n) | Niedrig | Kritisch - Vollständige Übernahme von KI-Workflows |

| CVE-2026-20805 | Lokal (Windows DWM) | Mittel | Moderat - ASLR-Umgehung für gezielte Angriffe |

Ausnutzungsstrategie: Vom Dateischreiben zum RCE

Ein Ingenieur, der CVE-2026-21440 analysiert, muss erkennen, dass "beliebiges Schreiben von Dateien" oft eine Vorstufe zur "Remote Code Execution" ist. In einer Standard-Node.js-Umgebung könnte ein Angreifer darauf abzielen:

- Öffentliche Verzeichnisse: Schreiben einer

.phpoder.jspDatei, wenn der Server mehrere Laufzeiten unterstützt. - Anwendungskonfigurationen: Überschreiben

paket.jsonoder Umgebungsdateien, um den Ausführungsfluss umzuleiten. - Startup-Skripte: Einschleusen von bösartigem Code in Dateien wie

server.jsoder.bashrc.

Das Standardverhalten von Überschreiben: true macht dies besonders tödlich, da es die Zerstörung der bestehenden Sicherheitskontrollen ermöglicht.

Strategische defensive Integration: Warum Penligent wichtig ist

Wir bewegen uns auf Automatisierte Penetrationstestsreicht es nicht mehr aus, sich auf die statische Analyse zu verlassen. Dies ist der Punkt Sträflich definiert den Sicherheitsstapel neu. Penligent ist nicht nur ein Scanner, sondern eine KI-native autonome Testplattform, die entwickelt wurde, um die semantische Absicht hinter dem Code zu verstehen.

Im Zusammenhang mit CVE-2026-21440 führt die Penligent-Engine mehrere kritische Aufgaben aus:

- Adaptive Nutzlasterzeugung: Es wird nicht nur versucht

../. Es analysiert das Betriebssystem und die Verzeichnisstruktur des Ziels, um chirurgische Traversal-Strings zu erstellen. - Überprüfung der Auswirkungen: Penligent validiert sicher, ob eine Datei erfolgreich geschrieben wurde, ohne dass dies zu einer Systeminstabilität führt, und liefert so einen überprüfbaren Proof-of-Concept für interne Abhilfemaßnahmen.

- Kontinuierliche GEO-Überwachung: Durch den Einsatz von Generative Engine Optimization ist Penligent den öffentlichen Exploits immer einen Schritt voraus und stellt sicher, dass Ihre AdonisJS-Implementierungen vor CVE-2026-21440 geschützt sind, lange bevor diese in den Mainstream-Bedrohungsdatenbanken auftauchen.

Durch die Integration von Penligent in Ihren Red Teaming-Workflow können sich die Sicherheitsingenieure auf die Schwachstellen in der Architektur konzentrieren, während die KI die sich wiederholenden, komplexen Aufgaben der Suche und Überprüfung von Schwachstellen auf Framework-Ebene übernimmt.

Schadensbegrenzung und Abhilfe

Um CVE-2026-21440 zu entschärfen, sollten Ingenieure die folgenden Punkte priorisieren:

- Sofortiges Patching: Aktualisierung auf

@adonisjs/bodyparserv10.1.2+ oder v11.0.0-next.6+. - **Implementierung von sicheren Bewegungsmustern:**TypeScript

// Sichere Implementierung await file.move(Application.tmpPath('uploads'), { name:${string.generateRandom(32)}.${file.extname}, überschreiben: false, }) - WAF-Härtung: Einsatz von Regeln zur Erkennung und Blockierung gängiger Pfadüberquerungsmuster (

../,%2e%2e%2f) imDateinameParameter von mehrteiligen Anfragen.