Einleitung: API - die "Achillesferse" der modernen Architektur

Im Zeitalter von Microservices, Cloud-nativen Infrastrukturen und mobiler Vernetzung sind APIs nicht mehr nur Datenleitungen, sondern bilden das digitale Nervensystem des Unternehmens. Ihre inhärente Offenheit und Standardisierung machen sie jedoch auch zu einem primären Ziel für Angreifer.

Im Gegensatz zu herkömmlichen UI-Tests, bei denen geprüft wird, ob "Türen und Fenster geschlossen sind", werden bei API-Sicherheitstests das "Fundament und die tragenden Wände" überprüft. Gartner hat vorausgesagt, dass API-Missbrauch der häufigste Angriffsvektor sein wird, der zu Verletzungen von Unternehmensdaten führt. Daher können API-Tests nicht bei Funktionale KorrektheitSie muss strengstens überprüfen, ob Widerstandsfähigkeit und Anfechtbarkeit.

Zu den wichtigsten Herausforderungen gehören:

- Ermächtigungslücken: Wie können wir tiefe Fehler auf Objekt- und Funktionsebene erkennen?

- Schattenvermögen: Wie können wir nicht verwaltete "Zombie-APIs" aufdecken, bevor es Angreifer tun?

- Missbrauch der Logik: Wie simulieren wir Angreifer, die legitime Merkmale für Betrug ausnutzen?

Die Taxonomie der Tests: Ein mehrdimensionaler Rahmen

API-Tests sind kein Monolith. Um den Umfang zu verstehen, unterteilen wir das Testen in drei Kernquadranten:

| Prüfung der Dimension | Primärer Schwerpunkt | Typische Schwachstellen | Werkzeuge und Methoden |

|---|---|---|---|

| Funktionell | Geschäftslogik, Datenformatierung, Vertragstreue | Missgebildete JSON-Antworten, Schema-Verletzungen | Postman, JUnit, Vertragstests |

| Sicherheit | AuthZ/AuthN, Eingabeüberprüfung, Logik-Missbrauch | BOLA (IDOR), Injektion, Massenzuweisung | Burp Suite, OWASP ZAP, Fuzzing |

| Zuverlässigkeit und Konformität | Leistungsgrenzen, Fehlerbehandlung, Datenschutz | Ausfälle bei der Ratenbegrenzung, PII-Lecks, Ausfallzeiten | JMeter, K6, PII-Scanner |

Hinweis: In einem ausgereiften Programm überschneiden sich diese Schichten. So kann beispielsweise ein Zuverlässigkeitstest, der einen 500 Server Error erzwingt, über ein Leck in der Stack-Trace eine Sicherheitslücke aufdecken.

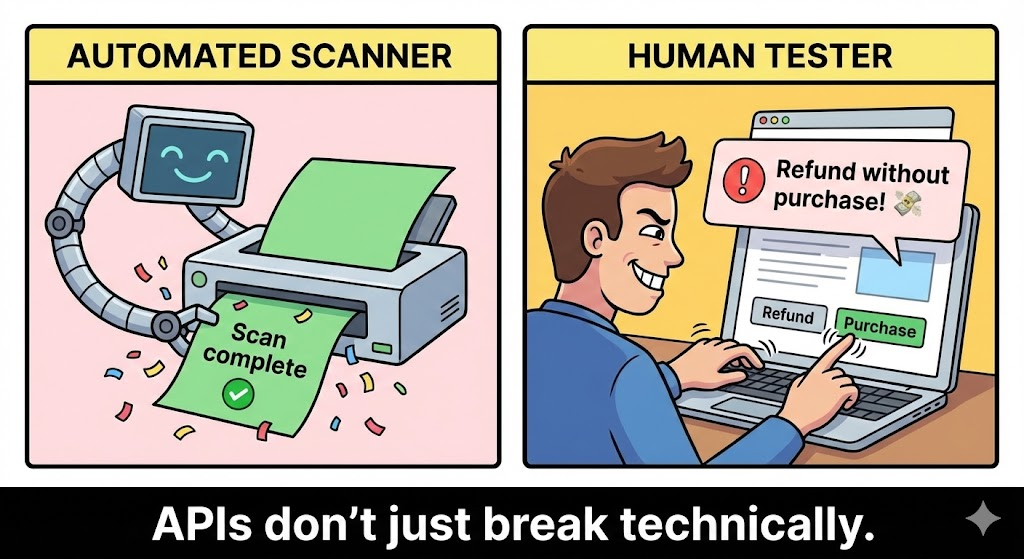

Offensive Kerntechniken: Mehr als der Scanner

Sicherheitsingenieure müssen eine "Angreifer-Mentalität" annehmen. Es reicht nicht aus, zu überprüfen, was die API kann tun; Sie müssen überprüfen, was sie kann nicht tun.

Tiefgreifende Autorisierungsprüfung (AuthZ Deep Dive)

Standard-Scanner übersehen oft logikbasierte Autorisierungsfehler.

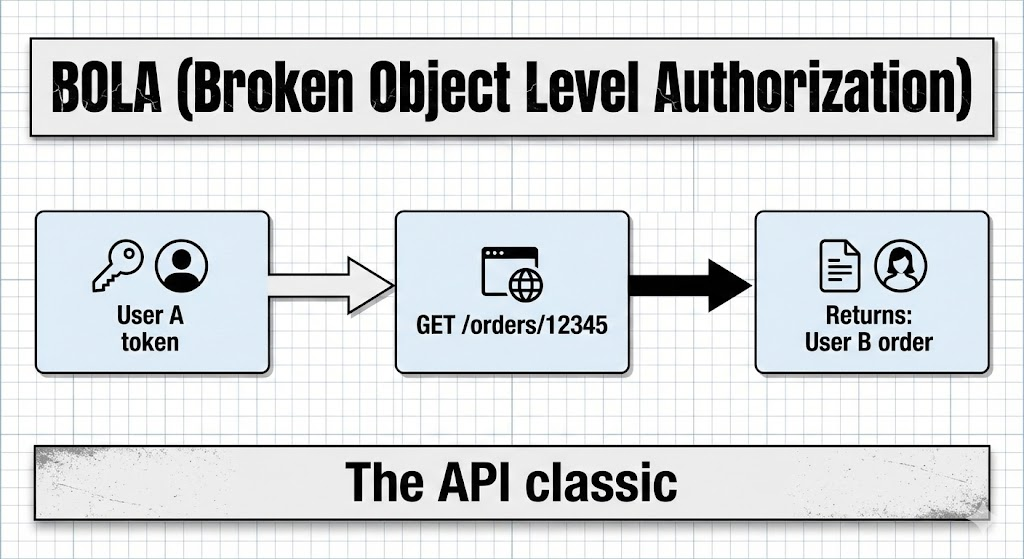

- BOLA (Broken Object Level Authorization): Die #1-API-Bedrohung. Zum Testen ist eine ID-Aufzählung erforderlich. Wenn Sie Benutzer A sind, durchlaufen Sie die IDs (Ganzzahlen, UUIDs), um den Zugriff auf

/api/bestellungen/{Benutzer_B_Auftrag_ID}. - BFLA (Broken Function Level Authorization): Versuch, die HTTP-Methoden zu tauschen (z. B. Wechsel der

GETzuDELETE) oder Zugang zu privilegierten Pfaden wie/admin/benutzeroder/intern/metrischunter Verwendung eines Standard-Benutzer-Tokens.

Geschäftslogik und Datenfluss

- Massenzuweisung (Auto-Binding): Testen Sie, ob die API Client-Eingaben direkt an interne Code-Objekte ohne Filterung bindet.

- Attacke: In einer Profilaktualisierung injizieren Sie

"is_admin": trueoder"wallet_balance": 99999in den JSON-Body ein, um zu sehen, ob das Backend ihn persistiert.

- Attacke: In einer Profilaktualisierung injizieren Sie

- Missbrauch von strukturierten Daten: Verwenden Sie XML External Entity (XXE)-Angriffe oder tief verschachtelte JSON-Objekte (JSON DoS), um Speicher und CPU des Servers auszulasten.

Intelligentes Fuzzing

Fuzzing findet die "unbekannten Unbekannten". Vermeiden Sie zufälliges Rauschen; verwenden Sie Intelligentes Fuzzing:

- Grenzmutation: Senden Sie Ganzzahlen, die Überläufe, negative Zahlen oder Null-Bytes verursachen.

- Typenverwirrung: Senden Sie ein Array, in dem eine ganze Zahl erwartet wird (z.B.,

id[]=1anstelle vonid=1), um unbehandelte Ausnahmen im Backend auszulösen.

Praktische Code-Beispiele: Scripting-Sicherheitsvalidierung

Nachfolgend finden Sie konkrete Beispiele für Skripte zur automatischen Überprüfung für bestimmte Angriffsvektoren.

Beispiel 1: JWT "None"-Algorithmus & Schwacher Signatur-Angriff (Python)

Angreifer versuchen oft, die Signatur zu entfernen oder den Algorithmus auf keine um die Überprüfung zu umgehen.

Python

Anfragen importieren jwt importieren # PyJWT-Bibliothek importieren json importieren base64

Einen Angriff simulieren: Erzeugen eines Tokens mit 'alg': 'none'

def generate_unsigned_token(payload): # Manuelles Konstruieren von Header und Payload ohne Signatur header = {"alg": "none", "typ": "JWT"}

# Hilfsprogramm zur base64url-Kodierung

def b64_url(data):

return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=")

header_b64 = b64_url(header)

Nutzdaten_b64 = b64_url(Nutzdaten)

# Rückgabe eines Tokens mit nachgestelltem Punkt, aber ohne Signatur

return f"{header_b64}.{payload_b64}."

API_URL = "https://api.example.com/v1/admin/resource“

Versuch der Eskalation von Privilegien

malicious_token = generate_unsigned_token({"user_id": 1, "role": "admin"})

response = requests.get(API_URL, headers={"Authorization": f "Bearer {malicious_token}"})

if response.status_code == 200: print(f"[CRITICAL] API accepted unsigned/none-alg JWT! Data: {response.text}") else: print(f"[SAFE] API rejected request. Status: {response.status_code}")`

Beispiel 2: Race Condition / Gleichzeitigkeitsprüfung (Bash/Curl)

Testen, ob eine API gleichzeitige Anfragen (z. B. die doppelte Ausgabe eines Gutscheins) ordnungsgemäß verarbeitet.

Bash

#!/bin/bash

20 gleichzeitige Anfragen zur Einlösung desselben Gutscheins zu senden

target_url="https://api.example.com/v1/coupon/redeem" auth_token="Bearer eyJhbGci..." payload='{"coupon_code": "DISCOUNT2024″}'

echo "Starting Race Condition Attack..."

for i in {1..20}; do # Das '&' setzt den Prozess in den Hintergrund, so dass sie fast gleichzeitig ausgeführt werden curl -X POST -s -o /dev/null -w "%{http_code}\n" \ -H "Authorization: $auth_token" \ -H "Content-Type: application/json" \ -d "$payload" "$target_url" & done

wait echo "Angriff abgeschlossen. Überprüfen Sie die Backend-Protokolle auf mehrere erfolgreiche Einlösungen."`

Das Werkzeug-Ökosystem: Aufbau der DevSecOps-Kette

Eine moderne API-Teststrategie erfordert eine zusammengesetzte Toolchain.

- Spec-First / Vertragsprüfung:

- Schematisierung: Ein leistungsstarkes Python-Tool, das Ihre OpenAPI/Swagger-Spezifikationen liest und Testfälle generiert, um die API durch Verletzung des Schemas zum Absturz zu bringen.

- Spektral: Ein Linter für JSON/YAML, um sicherzustellen, dass die API-Definitionen den Sicherheitsstandards entsprechen (z. B. um zu gewährleisten, dass die Autorisierung für alle Endpunkte definiert ist).

- Dynamisch und interaktiv (DAST/IAST):

- Burp Suite Professional: Der Goldstandard für manuelles Pentesting. Plugins wie AuthMatrix sind für die Visualisierung komplexer Berechtigungstabellen unerlässlich.

- OWASP ZAP: Ideal für automatisierte Pipelines und Baseline-Scans.

- API-spezifische Scanner:

- Tools wie APIsec oder StackHawk sich speziell auf die Logik und die Struktur konzentrieren und die Beziehung zwischen den Endpunkten verstehen, anstatt sie isoliert zu untersuchen.

Die Zukunft: KI & LLMs in API-Sicherheit

Traditionelles Fuzzing ist "blind", aber AI macht es "semantisch".

- Kontextabhängige Generierung von Nutzdaten: LLMs (wie GPT-4 oder lokale Llama-Modelle) können API-Dokumentation einlesen und Nutzdaten erzeugen, die syntaktisch korrekt, aber logisch bösartig sind. (z. B., "Generieren Sie 10 JSON-Nutzdaten, die versuchen, das Lieferdatum in die Vergangenheit zu setzen.")

- Erkennung von Verkehrsanomalien: In der Produktion legen KI-Modelle eine "Basislinie der Normalität" fest. Wenn ein Endpunkt normalerweise 2 KB an Daten zurückgibt, aber plötzlich 2 MB für einen bestimmten Benutzer zurückgibt, kann RASP (Runtime Application Self-Protection) ihn als potenzielle BOLA-Datenexfiltration blockieren.

- Automatisierte Behebung: Die Tools der nächsten Generation finden nicht nur den Fehler, sondern schlagen auch eine genaue Codekorrektur für den Controller oder die Middleware vor, die auf dem von Ihnen verwendeten Framework basiert.

Schlussfolgerung: Aufbau eines widerstandsfähigen API-Programms

API-Sicherheitstests sind keine Checkbox-Übung, sondern eine kontinuierliche technische Disziplin.

Die Unternehmen müssen eine Strategie der "Linksverschiebung + Rechtsverschiebung" verfolgen:

- Nach links schalten: Integrieren Sie Schema-Validierung und Sicherheits-Linters in die CI/CD-Pipeline, um Schwachstellen vor der Zusammenführung von Code zu erkennen.

- Schutzschild Rechts: Einsatz von RASP und Echtzeitüberwachung in der Produktion, um Missbrauch zu erkennen, der die Tests umgeht.

Durch die Kombination von rigoroser Automatisierung, tiefgreifenden logischen Tests und KI-beschleunigten Arbeitsabläufen können Ingenieure die kritischen Schnittstellen sichern, die die moderne digitale Wirtschaft antreiben.