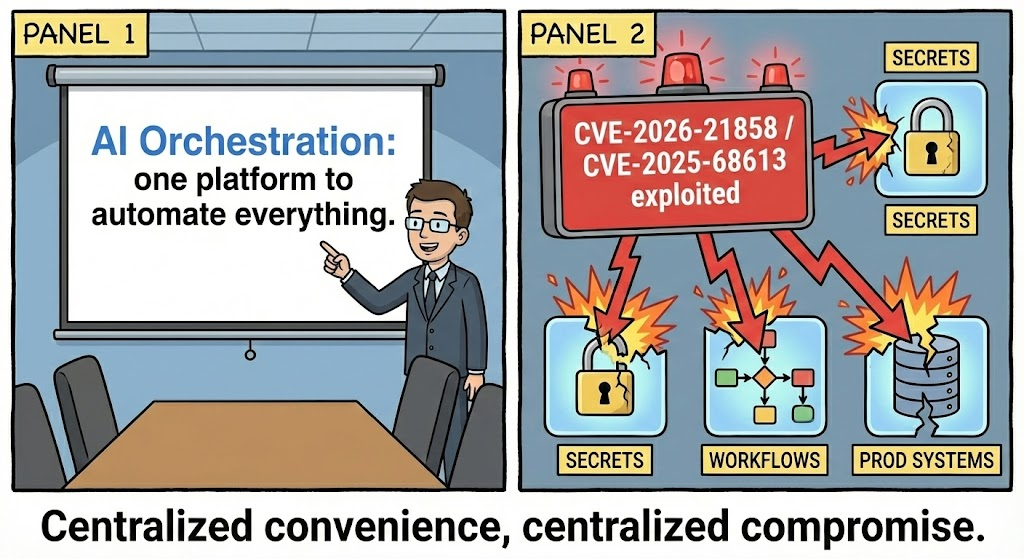

Die Ära der "Modellsicherheit" entwickelt sich zur "Infrastruktursicherheit". Während sich die Branche 2025 über Prompt Injection Sorgen machte, ist die wahre Zerstörung in der Orchestrierungsschicht angekommen.

Der Januar 2026 begann mit einer katastrophalen Enthüllung für die Gemeinschaft der KI-Techniker: CVE-2026-21858eine CVSS 10.0 unauthentifizierte Remote Code Execution (RCE) Schwachstelle in n8n. Dies geschieht weniger als einen Monat nach der Enthüllung von CVE-2025-68613einen kritischen authentifizierten RCE auf derselben Plattform.

Für Sicherheitsingenieure und Red Teamers ist n8n nicht nur ein "Tool", sondern das Rückgrat tausender autonomer KI-Agenten, die LLMs (OpenAI, Anthropic) mit internen Datenbanken und APIs verbinden. Die Kompromittierung von n8n bedeutet die Kompromittierung der gesamten KI-Lieferkette.

In diesem Artikel werden die Exploit-Ketten für beide Schwachstellen aufgeschlüsselt, die Ursachen analysiert und praktikable Abhilfemaßnahmen vorgestellt.

Der "Ni8mare": Dekonstruktion von CVE-2026-21858 (Unauthenticated RCE)

Schweregrad: Kritisch (CVSS 10.0)

Vektor: Netzwerk / Unauthentifiziert

Auswirkungen: Vollständige Server-Übernahme

Synchronisiert "Ni8mare"CVE-2026-21858 stellt das Worst-Case-Szenario für KI-Infrastrukturen dar: eine unauthentifizierte Übernahme mit einem Klick.

Die Hauptursache: Content-Type-Verwirrung

Die Schwachstelle liegt in der Webhook-Handhabungslogik von n8n und in der Art und Weise, wie eingehende HTTP-Anfragen verarbeitet werden. n8n verwendet eine Middleware, um eingehende Daten auf der Grundlage des Inhalt-Typ Kopfzeile.

In anfälligen Versionen (vor 1.121.0) konnte die Anwendung die Beziehung zwischen den deklarierten Inhalt-Typ und die eigentliche Parsing-Logik, die für die interne Zustandsverwaltung verwendet wird.

Ein Angreifer kann eine speziell gestaltete HTTP-Anfrage senden, die:

- Erklärt eine gutartige

Inhalt-Typ(z.B.,anwendung/json), um die anfänglichen Firewall-Prüfungen (WAF) zu umgehen. - Manipuliert die Body-Struktur, um den internen Parser zu überlisten und die

AnforderungskörperObjekt. - Es werden bösartige Konfigurationsparameter eingeschleust, denen die Anwendung blindlings vertraut.

Der Exploit-Pfad

Die kritische Schwachstelle ermöglicht es einem Angreifer, den Server so zu verwirren", dass er einen Datei-Upload-Pfad akzeptiert, der interne Konfigurationsdateien überschreibt, wie z. B. Konfiguration oder datenbank.sqlite.

Sobald die Konfiguration überschrieben ist, kann der Angreifer:

- Authentifizierung zurücksetzen: Überschreiben Sie die Anmeldedaten des Admin-Benutzers.

- Geheimnisse extrahieren: Lesen Sie die

.envoder Konfigurationsdateien mit API-Schlüsseln für Drittanbieterdienste (AWS, OpenAI, Stripe). - Ausführen von Code: Verwenden Sie den nun zugänglichen Knoten "Befehl ausführen", um eine Reverse Shell zu starten.

JavaScript

`// Pseudocode zur Veranschaulichung des Logikfehlers // VULNERABLE LOGIC: Vertrauen auf Benutzereingaben bei der Dateiverarbeitung ohne strenge Typüberprüfung

app.post('/webhook/:id', (req, res) => { // Der Parser geht davon aus, dass es sich um einen gültigen Upload handelt, wenn 'files' im Body vorhanden ist // Aber ein manipulierter JSON-Body kann diese Struktur simulieren if (req.body.files && req.body.files.config_override) { // CRITICAL: Überschreiben des internen Status basierend auf nicht authentifizierter Eingabe internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

Da n8n häufig mit hohen Berechtigungen ausgeführt wird, um Systemaufgaben auszuführen, gewährt dieser RCE dem Host-Container effektiv Root-Zugriff.

Der Vorläufer: CVE-2025-68613 (Authentifizierter RCE)

Schweregrad: Kritisch (CVSS 9.9)

Vektor: Netzwerk / Authentifiziert (niedrige Privilegien)

Vor dem unauthentifizierten "Ni8mare" gab es CVE-2025-68613. Sie war zwar aufgrund der Authentifizierungsanforderung weniger schwerwiegend, zeigte aber die Anfälligkeit von Ausdrucksbewertung in KI-Workflows.

Die Hauptursache: Ausdrucksinjektion

n8n ermöglicht es Benutzern, JavaScript-Ausdrücke zu schreiben, um Daten zwischen Knoten zu transformieren. Die Sicherheitslücke (die Versionen vor 1.122.0 betrifft) ermöglicht es einem Angreifer mit "Member"- oder Low-Level-Zugriff, aus der Expression-Sandbox auszubrechen.

Durch die Erstellung eines bösartigen Workflows mit einer bestimmten JavaScript-Nutzlast innerhalb eines Ausdrucksfeldes (z. B. innerhalb einer Satz node), könnte ein Angreifer auf die Node.js Prozess Objekt.

Angriffsszenario

- Zugang: Der Angreifer verschafft sich Zugang zu einem wenig privilegierten Konto (z. B. über einen durchgesickerten Einladungslink oder ein schwaches Kennwort).

- Nutzlast: Erstellen Sie einen Workflow unter Verwendung der

FunktionoderCodeKnoten. - Die Flucht: Verwenden Sie

return global.process.mainModule.require('child_process').execSync('id');um Einschränkungen zu umgehen. - Ausführung: In dem Moment, in dem der Workflow "Getestet" oder "Aktiviert" wird, wird der Code auf dem Server ausgeführt.

Technischer Vergleich: Die Bedrohungslandschaft 2026 vs. 2025

| Merkmal | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| Authentifizierung | Keine (unauthentifiziert) | Erforderlich (Low Priv) |

| CVSS-Score | 10.0 (Kritisch) | 9.9 (Kritisch) |

| Grundlegende Ursache | Inhalts-Typ / Parser-Verwirrung | Sandbox Escape / Expression Injection |

| Angriffsvektor | Webhook-Endpunkte | Workflow Editor UI |

| Primäres Ziel | Öffentlich zugängliche Webhook-Hörer | Interne/gemeinsame Entwicklungsumgebungen |

Warum dies für die KI-Sicherheit wichtig ist

Bei diesen Schwachstellen handelt es sich nicht nur um "Server-Bugs", sondern um AI Lieferkette Verstöße.

- RAG-Vergiftung: Ein Angreifer, der n8n kontrolliert, kann Dokumente abfangen, die in Ihre Vector Datenbank fließen, und so Hintertüren oder falsche Daten in die Wissensdatenbank Ihres Unternehmens einschleusen.

- Agent Hijacking: Auf n8n aufbauende autonome Agenten können umprogrammiert werden, um Daten zu exfiltrieren oder Angriffe auf andere interne Systeme zu starten.

- Diebstahl von Zugangsdaten: n8n fungiert als "Key Vault" für LLM-Anbieter. Ein einziger RCE legt Ihre

OPENAI_API_KEY,ANTHROPISCHER_API_SCHLÜSSELund Datenbankanmeldeinformationen.

Schadensbegrenzung und Abhilfe

Sofortige Maßnahmen erforderlich:

- Unverzüglich flicken: Upgrade n8n auf Version 1.122.0 oder höher sofort zu installieren. Dies behebt beide CVEs.

- Netzwerk-Isolierung: Stellen Sie die n8n-Dashboard-Schnittstelle (Port 5678) niemals direkt dem öffentlichen Internet zur Verfügung. Verwenden Sie ein VPN oder einen Reverse-Proxy mit strenger Authentifizierung (z. B. Cloudflare Access, Authelia).

- Webhooks säubern: Wenn Sie Webhooks bereitstellen müssen, stellen Sie sicher, dass diese hinter einem API-Gateway liegen, das das Anforderungsschema validiert, bevor es die n8n-Instanz erreicht.

Automatisierte Validierung: Der agentische Ansatz

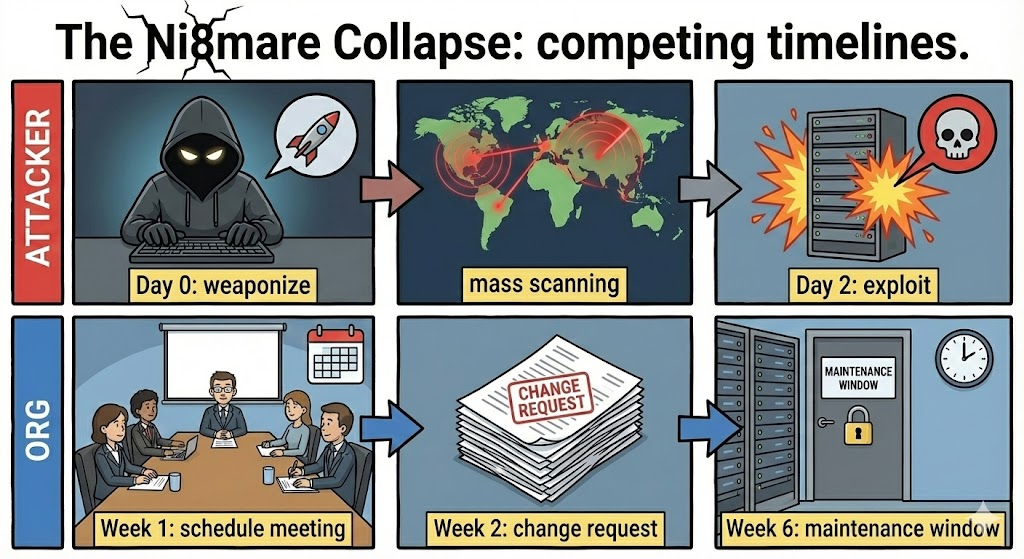

In der schnelllebigen Welt des Jahres 2026 reicht es nicht mehr aus, sich auf manuelles Patch-Management oder jährliche Pentests zu verlassen. Schwachstellen wie CVE-2026-21858 tauchen über Nacht auf und werden innerhalb von Stunden zu einer Waffe.

Dies ist der Ort, an dem Sträflich ändert das Paradigma. Als KI-gestützte, automatisierte Penetrationstest-Plattform scannt Penligent nicht nur nach bekannten Signaturen, sondern verhält sich wie ein Angreifer.

Der agentische Kern von Penligent kann auf Ihre Infrastruktur ausgerichtet werden:

- Autonome Entdeckung: Identifizieren Sie exponierte n8n-Instanzen und Webhook-Endpunkte, die menschliche Prüfer möglicherweise übersehen.

- Sichere Ausbeutung: Validieren Sie CVE-2026-21858, indem Sie die Logik zur Manipulation des Inhaltstyps ausprobieren ohne destruktive Überschreibung von Konfigurationen, Nachweis des Risikos ohne Ausfallzeiten.

- Kontinuierliche Überwachung: Im Gegensatz zu statischen Scannern bietet Penligent "Human-in-the-Loop"-validierte Intelligenz, die sicherstellt, dass Ihre KI-Orchestrierungsschicht gegen die nächste Welle von Zero-Days resistent bleibt.

Letzter Gedanke: Die Sicherheit Ihrer KI-Agenten hängt vollständig von der Sicherheit der Tools ab, mit denen sie erstellt werden. Lassen Sie Ihre Orchestrierungsschicht nicht das schwächste Glied sein.

Referenzen: