Am 17. und 18. März 2026 haben sich Canonical, NVD, Qualys und mehrere Sicherheitsmedien auf dieselbe Kernaussage geeinigt: CVE-2026-3888 ist ein echter, hochgradig gefährlicher lokaler Privilegienerweiterungsfehler im Snapd-Stack von Ubuntu, der unter den richtigen Bedingungen einen normalen lokalen Benutzer zu Root machen kann. Die Schwachstelle wird mit einem CVSS v3.1-Score von 7.8 geführt, und die öffentlichen Beschreibungen bringen den Fehler konsequent mit der Interaktion zwischen snap-confine und systemd-tmpfiles. Im Herstellerhinweis von Canonical heißt es, dass snapd "zur Eskalation von Privilegien verwendet werden könnte", während NVD den Fehler als einen Fall beschreibt, in dem lokale Angreifer Root-Rechte erlangen können, indem sie die privaten Snap-Daten neu erstellen. /tmp Verzeichnis nach der automatischen Bereinigung. (Ubuntu)

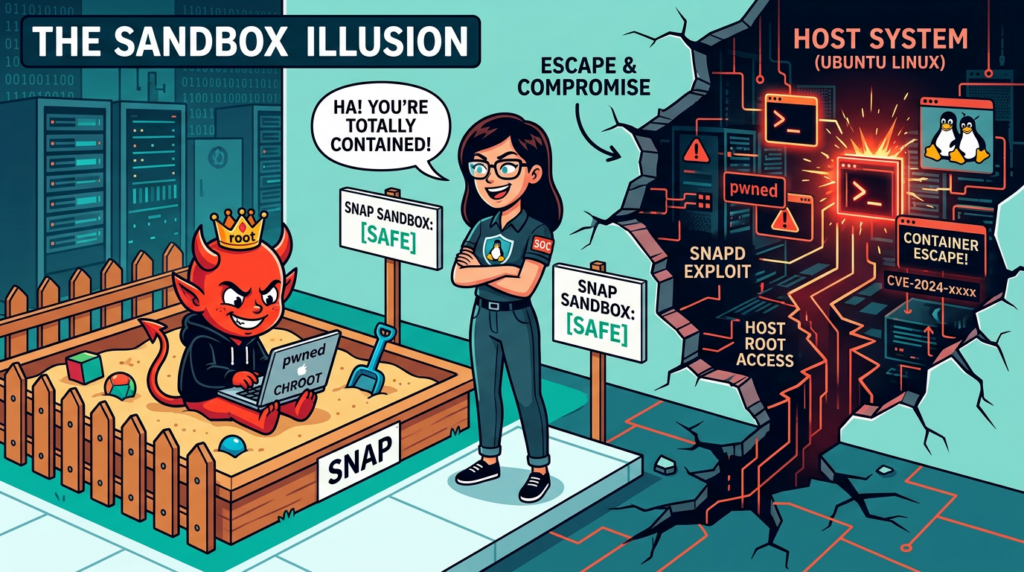

Was den Ubuntu CVE-2026-3888 Bug interessanter macht als die durchschnittliche lokale Linux-Privilegieneskalation, ist nicht nur der Endzustand. Viele Linux-Privilegienerweiterungsfehler haben bereits in Root geendet. Was hier hervorsticht, ist der Pfad. Es handelt sich nicht um eine einfache Speicherkorruptionsgeschichte und auch nicht um eine einfache "eine schlechte Setuid-Binärdatei"-Geschichte. Der Bericht von Qualys zeigt eine Privilegienkette, die aus zwei Komponenten besteht, die beide für sich genommen vertretbar erscheinen: snap-confinedas mit erweiterten Rechten läuft, um Begrenzungen für Snaps zu erstellen, und systemd-tmpfilesdas als root läuft, um temporäre Verzeichnisse nach einem Zeitplan zu erstellen und zu löschen. Der Fehler tritt bei der Übergabe zwischen den beiden Verzeichnissen auf. (Qualys)

Diese Unterscheidung ist wichtig, weil sie die Art und Weise ändert, wie Verteidiger über Risiken denken sollten. Ingenieure sehen sich oft eine lokale Privilegienerweiterung an und stufen sie gedanklich herunter, weil sie "nicht ferngesteuert" ist. Sie sehen sich die Komplexität des Angriffs noch einmal an und stellen fest, dass sie "hoch" ist, und stufen sie dann ein weiteres Mal herab, weil der Exploit ein Zeitfenster von 10 oder 30 Tagen benötigt. Das ist für viele reale Umgebungen der falsche Instinkt. In einer Welt mit gemeinsam genutzten Workstations, Entwickler-Desktops, Endpunkten von Auftragnehmern, dauerhaften Browser-Fußangriffen, bösartigen Erweiterungen, offenem Laborzugang und gestohlenen Sitzungen mit geringen Rechten kann eine verzögerte Privilegienerweiterung immer noch verheerende Auswirkungen haben. CVE-2026-3888 ist genau die Art von Fehler, die aus einem scheinbar bescheidenen Einfallstor eine vollständige Kompromittierung des Hosts macht. (Qualys)

Die sichtbarsten öffentlichen Nachrichten, die heute veröffentlicht wurden, lehnten sich an dieses direkte Ergebnis an, indem sie das Problem als einen Fehler beschrieben, der es Angreifern ermöglicht, über einen "systemd cleanup timing exploit" root zu erlangen. Dieses Framing ist scharf und lesbar, aber die primären Quellen fügen die Nuance hinzu, die für die Verteidiger wichtig ist: Der Fehler liegt speziell darin, wie snapd Operationen im privaten temporären Verzeichnis von snap behandelt, wenn systemd-tmpfiles ist so konfiguriert, dass veraltete Inhalte bereinigt werden. Canonical fügt auch ein wichtiges Detail hinzu, das in vielen Kurznachrichten unterschlagen wird: Standard-Ubuntu-Desktop-Installationen sind das Hauptproblem für 24.04 LTS und 25.10, aber Canonical hat die Abhärtung auch für ältere unterstützte Versionen vorangetrieben, da dort auch Nicht-Standard-Konfigurationen anfällig sein könnten. (Die Hacker-Nachrichten)

Wenn Sie ein Sicherheitsingenieur sind, gibt es fünf Fragen, die es zu beantworten gilt. Was genau ist angreifbar. Wie funktioniert die Exploit-Kette in der Praxis? Um welche Ubuntu-Versionen und Snapd-Builds müssen Sie sich kümmern? Was sollten Sie sofort patchen oder ändern. Und wie sollten Sie diesen Fehler in die längere Geschichte der lokalen Root-Schwachstellen von Linux und Ubuntu einordnen. Dieser Leitfaden ist um diese fünf Fragen herum geschrieben, mit direkten Abwehrbefehlen, Versionstabellen und einer Vergleichsgruppe von verwandten CVEs, die erklären, warum dieser Fehler mehr Aufmerksamkeit verdient, als eine beiläufige Lektüre von "lokal plus verzögert" vermuten lässt. (Ubuntu)

Ubuntu CVE-2026-3888 Bug, Die kurze Version Sicherheitsteams müssen zuerst

Bevor wir auf den Exploit-Pfad eingehen, ist es hilfreich, das gesamte Problem in einer vertretbaren Zusammenfassung zusammenzufassen. CVE-2026-3888 ist eine lokale Privilegienerweiterung in snapd auf Ubuntu. Das Problem tritt auf, wenn systemd-tmpfiles bereinigt automatisch veraltete Inhalte in der privaten temporären Verzeichnisstruktur von Snap, woraufhin ein nicht privilegierter Angreifer ein gelöschtes Verzeichnis auf eine Weise neu erstellen kann, die die privilegierte Arbeit untergräbt, die später von snap-confine. NVD klassifiziert die Schwachstelle als CWE-268, Privilegienverkettung, was eine nützliche Beschreibung ist, da es sich bei dem Exploit nicht um eine einzelne fehlerhafte Berechtigungsprüfung handelt, sondern um einen Pfad, der geplante Bereinigungen, beschreibbare temporäre Zustände, Namespace-Einrichtung, Bind-Mounts und privilegierte Ausführung verkettet. (NVD)

Qualys stufte das Problem mit einem CVSS v3.1-Score von 7,8 als hochgradig schwerwiegend ein und verwendete den Vektor AV:L/AC:H/PR:L/UI:N/S:C/C:H/I:H/A:H. Dieser Wert sagt Ihnen fast alles, was Sie wissen müssen, wenn Sie ihn richtig lesen. Der Angreifer benötigt lokalen Zugriff und niedrige Privilegien. Es ist keine Benutzerinteraktion erforderlich. Die Komplexität ist hoch, da die Ausnutzung von einem Zeitfenster abhängt, das durch die Bereinigungsrichtlinie geschaffen wird. Der Anwendungsbereich wird geändert, was wichtig ist, weil die Kompromittierung eine Grenze zwischen der anfälligen Komponente und anderen geschützten Ressourcen überschreitet. Und die Auswirkungen auf Vertraulichkeit, Integrität und Verfügbarkeit sind hoch. Das ist kein "kleiner lokaler Fehler". Es handelt sich um einen klassischen lokalen Root-Zustand, der eine vollständige Kompromittierung zur Folge hat und schwierige Voraussetzungen mit sich bringt. (Qualys)

In der offiziellen Sicherheitsmitteilung von Canonical heißt es, dass das Problem durch ein Update behoben werden kann snapdund listet explizit korrigierte Paketversionen für Ubuntu 25.10, 24.04 LTS, 22.04 LTS, 20.04 LTS, 18.04 LTS und 16.04 LTS auf. Canonical's Community Security Post fügt ein weiteres nützliches Detail hinzu: Während sich die Auswirkungen der Standardinstallation auf Ubuntu 24.04 LTS und Ubuntu 25.10 konzentrieren, wurde die gleiche Abhärtung auch auf ältere unterstützte Versionen angewandt, da einige Nicht-Standardkonfigurationen dort ebenfalls betroffen sein könnten. Das bedeutet, dass Verteidiger ältere Flotten nicht abtun sollten, nur weil die erste Schlagzeile, die sie sahen, "Ubuntu Desktop 24.04 und später" erwähnte. (Ubuntu)

Der öffentliche Hinweis zeigt auch, warum es sich lohnt, den Hinweisen der Hersteller zu folgen und nicht nur den ersten Artikel zu lesen, den man sieht. In der Meldung von Qualys werden Ubuntu 24.04 LTS, Ubuntu 25.10, Ubuntu 26.04 dev und Upstream-Snapd-Versionen vor 2.75 als betroffen aufgeführt. Der spätere Community-Post von Canonical besagt, dass die Härtung auch in Snapd 2.75.1 angewandt wird und listet einen späteren Noble-Build auf, 2.73+ubuntu24.04.2in diesem Beitrag, auch wenn USN-8102-1 ursprünglich 2.73+ubuntu24.04.1. Das ändert nichts an der Schwachstelle selbst, aber es bedeutet, dass die Patch-Verifizierung dem neuesten Paketkanal des Herstellers folgen sollte und nicht einer kopierten Tabelle aus einem früheren Artikel. (Qualys)

Ubuntu CVE-2026-3888 Bug, Was ist eigentlich anfällig

Um zu verstehen, warum es diesen Fehler gibt, müssen Sie die Vertrauensgrenze von Snaps unter Ubuntu verstehen. snapd ist die Service- und Tooling-Schicht, die Snap-Pakete verwaltet. Diese Pakete sind in sich geschlossene Anwendungsbündel, die ihre eigenen Abhängigkeiten mitbringen und innerhalb eines durch Linux-Sicherheitsprimitive erzwungenen Begrenzungsmodells laufen. Die Komponente im Zentrum dieses Fehlers ist snap-confineEine privilegierte Binärdatei, die die Ausführungsumgebung für einen Snap vorbereitet, bevor die Anwendung selbst ausgeführt wird. Qualys beschreibt es als den Teil, der die Sandbox aufbaut und die Isolierung des Mount-Namespaces, das Laden der AppArmor-Richtlinien, die Durchsetzung der cgroup und die Filterung von seccomp übernimmt. Da er im Namen normaler Benutzer Kernel- und Dateisystemgrenzen überschreiten muss, befindet er sich in genau der Art von privilegierter Position, in der kleine Annahmen über das Dateisystem zu großen Sicherheitsproblemen werden können. (Qualys)

Die zweite Komponente ist systemd-tmpfiles. Dieser Dienst ist an sich nicht verdächtig. Er dient dazu, temporäre Dateien und Verzeichnisse nach konfigurierten Regeln zu erstellen, zu entfernen und zu bereinigen. Unter Ubuntu durchsucht er temporäre Speicherorte nach einem Zeitplan und entfernt Einträge, die älter als ein bestimmtes Alter sind. Das Gutachten von Qualys zeigt, dass unter Ubuntu 24.04, /tmp Bereinigung wurde in der betreffenden Fallstudie auf 30 Tage konfiguriert, während Ubuntu 25.10 ein Aufbewahrungsintervall von 10 Tagen für /tmp. Der entscheidende Punkt ist, dass diese Bereinigung von einem vertrauenswürdigen Root-Dienst durchgeführt wird, unabhängig davon, was snap-confine später über das Layout und den Besitz von temporären Snap-Verzeichnissen annimmt. (Qualys)

Die anfällige Interaktion konzentriert sich auf den privaten, temporären Bereich von Snap. Das Gutachten von Qualys zeigt snapd.conf Erstellung von /tmp/snap-private-tmp als ein 0700-Verzeichnis im Besitz von root. Innerhalb der Snap-Sandbox, snap-confine erstellt auch einen temporären Bereich pro Snap und einen .schnappen Verzeichnis verwendet, um sogenannte "Mimics" zu erstellen, das sind beschreibbare Stellvertreter, die verwendet werden, wenn Snap Einhängepunkte in ansonsten schreibgeschützten Dateisystembäumen erstellen muss. Dies ist wichtig, weil die Verwundbarkeit nicht einfach "etwas in /tmp schreibbar ist". Der Fehler besteht darin, dass systemd-tmpfiles kann ein Verzeichnis entfernen, das snap-confine später so behandelt, als ob es immer noch die erwartete Herkunft, Eigentümerschaft und Sicherheitsbedeutung hätte. Ein Angreifer, der dieses Verzeichnis vor der nächsten privilegierten Einrichtungsphase neu erstellen kann, kann beeinflussen, was snap-confine bind-mounts als root. (Qualys)

Aus diesem Grund wird in der Beschreibung von NVD die Formulierung "Recreating snap's private /tmp Verzeichnis". Der riskante Akt ist nicht einfach das Löschen. Das Löschen schafft eine Lücke, aber die Ausnutzung hängt von der Neuerstellung und einem Wettlauf bei der Einrichtung der Sandbox ab. Mit anderen Worten, die Schwachstelle lässt sich am besten als Fehler im Lebenszyklus verstehen. Ein vertrauenswürdiger Dienst entfernt einen veralteten Zustand. Ein unprivilegierter Benutzer erstellt einen sensiblen Pfad neu. Ein privilegierter Dienst verbraucht später diesen Pfad unter Annahmen, die wahr waren, als das Verzeichnis zum ersten Mal vom System erstellt wurde, die aber nach der vom Angreifer kontrollierten Neuerstellung nicht mehr wahr sind. Das ist genau die Art von zeitlichen Fehlern, die Verteidiger übersehen, wenn sie nur an statische Berechtigungen denken. (NVD)

Ubuntu CVE-2026-3888 Bug, Wie die systemd cleanup Timing Exploit funktioniert

Qualys hat ein detailliertes öffentliches Advisory mit einer Proof-of-Concept-Kette veröffentlicht, und obwohl ich den Exploit-Code hier nicht reproduzieren werde, ist die Logik der Kette für Verteidiger wichtig. Das Advisory beginnt damit, dass gezeigt wird, dass systemd-tmpfiles überquert /tmp einmal pro Tag und entfernt Dateien und Verzeichnisse, auf die während des Aufbewahrungszeitraums nicht zugegriffen wurde oder die nicht geändert wurden. In Ubuntu 24.04 beträgt dieser Zeitraum 30 Tage für den demonstrierten Pfad, in Ubuntu 25.10 sind es 10 Tage. Qualys konzentrierte sich dann auf die Tatsache, dass snap-confine leistet privilegierte Arbeit in /tmp/snap-private-tmpeinschließlich der Erstellung temporärer Strukturen pro Snap und einer .schnappen Verzeichnis, das bei der Erstellung der Montierung "mimic" verwendet wird. (SecLists)

Der clevere Teil ist, dass der Angreifer die umschließende /tmp Bereich aktiv, während der innere Bereich .schnappen Verzeichnis zu veralten. Qualys beschreibt häufiges Schreiben in /tmp aber nicht an /tmp/.snap innerhalb des Sandkastens, dann warten, bis systemd-tmpfiles löscht die unveränderte .schnappen und lässt das umgebende beschreibbare temporäre Verzeichnis intakt. An diesem Punkt kann der Angreifer das Verzeichnis neu erstellen .schnappen weil die umschließende /tmp ist von der Sandbox-Umgebung aus beschreibbar. Dieser neu erstellte Pfad gehört nun dem Angreifer und nicht mehr der ursprünglichen privilegierten Einrichtungslogik. (Qualys)

Von da an wird der Exploit zu einem Wettlauf während der Namespace- und Mount-Vorbereitung. snap-confine erzeugt eine beschreibbare "Nachahmung" eines Pfades wie /usr/lib/x86_64-linux-gnu um später den benötigten Inhalt in dieses Verzeichnis zu binden. Das Qualys Advisory erklärt, dass ein Angreifer zwischen dem ersten Bind-Mount und der späteren Phase, in der Dateien und Verzeichnisse wieder in das beschreibbare tmpfs eingebunden werden, seinen eigenen vorbereiteten Verzeichnisbaum unter dem vom Angreifer kontrollierten tmpfs einbinden kann. .schnappen Pfad. Wenn snap-confine fortgesetzt wird, werden die vom Angreifer kontrollierten Dateien und sogar der dynamische Lader als root in die Sandbox eingebunden. Dadurch erhält der Angreifer die Kontrolle über die Codeausführung innerhalb des privilegierten Sandbox-Einrichtungspfads. (Qualys)

Ein subtiler und wichtiger Punkt im Qualys-Konzeptnachweis ist, dass "root" in zwei Stufen auftritt. Zunächst erhält der Angreifer eine Root-Shell innerhalb der Snap-Sandbox. Das ist bereits ernst zu nehmen, aber es ist noch kein uneingeschränktes Host-Root, weil AppArmor und seccomp noch gelten. Qualys hat ausdrücklich nachgewiesen, dass die Root-Shell des Angreifers in diesem Zwischenstadium nicht einfach lesen kann /etc/shadow aufgrund der Gefangenschaft. Der endgültige Ausbruch kam danach durch das Kopieren /bin/bash in einen vom Profil zugelassenen Speicherort zu kopieren, ihn als "setuid" zu markieren und dann diese SUID-Root-Shell von außerhalb der Sandbox auszuführen. Dieser letzte Schritt verwandelt einen eingeschränkten Root-Kontext in effektive Root-Rechte auf Host-Ebene. (Qualys)

Diese Unterscheidung ist es wert, näher betrachtet zu werden, da der Angriff dadurch leichter unterschätzt werden kann. Einige Leser werden "Root in einer Sandbox" hören und annehmen, dass das Risiko begrenzt ist. Die Proof-of-Concept-Kette sagt etwas anderes. Die Snap-Sandbox hat zwar Beschränkungen auferlegt, aber der vom Angreifer kontrollierte Root-Kontext hatte immer noch genug erlaubte Operationen, um eine ausführbare Setuid-Host-Datei an einem erlaubten Ort zu platzieren und sie dann außerhalb der Begrenzung zu verwenden. In der Praxis bedeutet das, dass der Fehler nicht nur ein Integritätsproblem der Sandbox ist. Es handelt sich um einen vollständigen Host-Kompromittierungspfad. Das stimmt mit dem Wortlaut von Qualys, der Dringlichkeit der Abhilfemaßnahmen von Canonical und der öffentlichen Berichterstattung überein, die die Auswirkungen auf Root-Ebene betont. (Qualys)

Die Exploit-Kette erklärt auch, warum die Komplexität des Angriffs als hoch eingestuft wird, ohne dass die Schwachstelle dadurch unwichtig wird. Die Schwierigkeit besteht nicht darin, dass der Fehler schwach oder unvollständig ist. Die Schwierigkeit besteht darin, dass der Angreifer eine Bedingung für eine lange Zeitspanne gewinnen und dann ein Rennen in der Einrichtungssequenz durchführen muss. Das sind technische Belastungen, keine Risikominderungen. Wenn ein Angreifer bereits eine dauerhafte lokale Basis hat, ist Zeit oft viel billiger, als die Verteidiger annehmen. Viele Angriffe auf Unternehmen erfolgen nicht mehr mit einem Schlag und einem Griff in die Tasche. Sie sind leise, geduldig und zustandsorientiert. Dieser Fehler passt unangenehm gut zu diesem Tempo.

Warum die Wartezeit von 10 bis 30 Tagen den Ubuntu CVE-2026-3888 Bug nicht harmlos macht

Sicherheitsteams vertrauen oft zu sehr auf zeitliche Reibung. Wenn eine Schwachstelle nicht sofort ausgenutzt werden kann, wird sie als weniger wichtig eingestuft. Dieser Instinkt ist manchmal vernünftig, wenn es um lärmende Angriffspfade geht, aber er ist gefährlich, wenn es um die Ausweitung lokaler Berechtigungen auf Endgeräten und Workstations geht. CVE-2026-3888 hängt von einer Bereinigungsrichtlinie ab, die nach einem Zeitplan abläuft. Das bedeutet, dass das Ausnutzungsfenster verzögert, aber nicht unmöglich ist. Der Angreifer benötigt keine Benutzerinteraktion, wenn er erst einmal Fuß gefasst hat, und der Angreifer benötigt nur geringe Berechtigungen. Das sind genau die Bedingungen, die auf kompromittierten Entwickler-Laptops, Studenten-Desktops, Thin-Clients, VDI-Pools, Systemen von Auftragnehmern und Laborrechnern wichtig sind, wo Angreifer lange genug überleben können, um die Verzögerung auszunutzen. (Qualys)

Denken Sie an häufige Vorfallsmuster. Ein Phishing-Kit fasst auf Benutzerebene Fuß. Eine bösartige Browser-Erweiterung wird installiert. Ein Junior-Entwicklerkonto auf einem gemeinsam genutzten Desktop wird missbraucht. Eine kioskähnliche Ubuntu-Workstation in einem Labor ist für mehrere Benutzer zugänglich. Ein lokaler Web-Bug oder ein SSH-Anmeldedatenleck verschafft einem Angreifer eine normale Shell. Keines dieser Ereignisse bedeutet automatisch die volle Kontrolle über den Host, und viele Unternehmen geben sich mit dieser Grenze zufrieden. CVE-2026-3888 existiert genau, um diese Sicherheit zu untergraben. Wenn das System lange genug die richtigen Snap- und Cleanup-Bedingungen ausführt, kann das, was als gewöhnliche Benutzersitzung begann, zu einem Persistenz- und Kontrollproblem in Root-Besitz werden.

Ein weiterer Grund, warum die Verzögerung kein wirklicher Trost ist, besteht darin, dass die Ausweitung lokaler Rechte nur selten die erste Stufe eines modernen Eindringens ist. Normalerweise ist es die zweite oder dritte. Der erste Zugriff macht Schlagzeilen. Die Ausweitung der Zugriffsrechte bestimmt, was der Angreifer tatsächlich behalten, ändern oder verbergen kann. Sobald der Angreifer über Root-Rechte verfügt, kann er Protokolle manipulieren, Sensoren deaktivieren, im Verborgenen weiterarbeiten, Anmeldedaten exfiltrieren, den Anwendungsstatus manipulieren oder den Host als Waffe einsetzen, um sich seitlich zu bewegen. In diesem Zusammenhang kann eine Schwachstelle mit einer Wartezeit immer noch von zentraler Bedeutung für die Operation sein. Die Verzögerung ändert nur die Kampagnenplanung, nicht aber den strategischen Wert des Fehlers. (Qualys)

Es gibt hier auch ein plattformpsychologisches Problem. Ubuntu-Workstations und Entwicklermaschinen werden oft als vertrauenswürdiger Mittelweg zwischen gehärteten Servern und Endgeräten für Endverbraucher betrachtet. Auf ihnen bauen, testen, browsen, debuggen Ingenieure, authentifizieren sich bei Cloud-Konsolen und halten Token. Bugs, die einen gewöhnlichen lokalen Zugriff auf diesen Systemen in einen Root-Zugriff verwandeln, verdienen besondere Aufmerksamkeit, da der geschäftliche Wert des Rechners oft weitaus höher ist als sein wahrgenommenes Gefährdungsniveau. Ein lokaler Root-Fehler auf einem Produktionsserver ist wichtig. Ein lokaler Root-Fehler auf einem Entwickler-Laptop mit Paket-Signierschlüsseln, SSH-Agenten, Cloud-Zugangsdaten, Browser-Sitzungen und internem Quellcode-Zugriff kann sogar noch wichtiger sein.

Ubuntu CVE-2026-3888 Bug, Betroffene Versionen und behobene Versionen

Einer der schwierigsten Teile der heutigen Berichterstattung ist, dass verschiedene Quellen unterschiedliche Teile der Auswirkungen betonen. Laut der aktuellen Beschreibung von NVD betrifft das Problem Ubuntu 16.04 LTS, 18.04 LTS, 20.04 LTS, 22.04 LTS und 24.04 LTS. Der Sicherheitshinweis USN-8102-1 von Canonical listet behobene Paketversionen für dieselben gepflegten Linien sowie Ubuntu 25.10 auf. Der Sicherheitspost von Canonical klärt dann die praktische Gefährdungsgeschichte: Standardinstallationen von Ubuntu 24.04 LTS und Ubuntu 25.10 sind direkt betroffen, während ältere unterstützte Versionen die gleiche Abhärtung erhielten, da einige Nicht-Standardkonfigurationen ebenfalls anfällig sein könnten. Das sind keine Widersprüche. Es handelt sich um unterschiedliche Ebenen der operativen Details. (NVD)

Die nachstehende Tabelle ist der beste Weg, um die Situation ab dem 18. März 2026 zu verstehen.

| Ubuntu-Veröffentlichung | Rahmung der Belichtung | Offizielles, von Ubuntu gelistetes Fixpaket | Anmerkungen |

|---|---|---|---|

| 25.10 | Standardinstallationen sind betroffen | 2.73+ubuntu25.10.1 | Der Canonical-Community-Beitrag nennt 25.10 als direkt betroffen in Standardinstallationen. (Ubuntu Community Hub) |

| 24.04 LTS | Standardinstallationen sind betroffen | 2.73+ubuntu24.04.1 in USN-8102-1 | Der kanonische Gemeinschaftsbeitrag listet später Noble 2.73+ubuntu24.04.2überprüfen Sie also mit dem neuesten Paketkanal und führen Sie eine Regressionskontrolle durch. (Ubuntu) |

| 22.04 LTS | Härtung für nicht ausfallgefährdete Forderungen angewandt | 2.73+ubuntu22.04.1 | Von Canonical nicht als Standard-Installationsfall definiert, aber gepatcht. (Ubuntu) |

| 20.04 LTS | Härtung für nicht ausfallgefährdete Forderungen angewandt | 2.67.1+20.04ubuntu1~esm1 | Ubuntu Pro fix Pfad. (Ubuntu) |

| 18.04 LTS | Härtung für nicht ausfallgefährdete Forderungen angewandt | 2.61.4ubuntu0.18.04.1+esm2 | Ubuntu Pro fix Pfad. (Ubuntu) |

| 16.04 LTS | Härtung für nicht ausfallgefährdete Forderungen angewandt | 2.61.4ubuntu0.16.04.1+esm2 | Ubuntu Pro fix Pfad. (Ubuntu) |

Qualys listete auch Upstream-Snapd-Versionen vor 2.75 als verwundbar auf und erwähnte Ubuntu 26.04 Dev-Builds in seiner Offenlegung. In Canonicals Community-Post hieß es später, dass die Härtung auch auf die Upstream-Snapd-Version 2.75.1 angewendet würde. Das bedeutet, dass Techniker, die Upstream-Pakete verfolgen, nicht beim ersten statischen Versionsstring aufhören sollten, den sie in einem Artikel sehen. Prüfen Sie den aktuellen Upstream-Sicherheits-Fix-Stream oder die vom Hersteller gewarteten Pakete für Ihre Umgebung. (Qualys)

Es gibt noch ein weiteres praktisches Problem, das Beachtung verdient. Der USN-8102-1 von Canonical besagt, dass man nach einer Standard-Systemaktualisierung den Computer neu starten muss, um alle notwendigen Änderungen vorzunehmen. Das ist bei schnelllebigen Patch-Fenstern leicht zu übersehen. Bei Linux gehen Administratoren oft davon aus, dass ein Paket-Upgrade für Userland-Schwachstellen ausreicht. In diesem Fall weist Canonical ausdrücklich darauf hin, dass nach der Aktualisierung ein Neustart erforderlich ist. Eine Compliance-Ansicht, die nur die Paketversion prüft, ohne das Neustart-Fenster zu bestätigen, kann daher den tatsächlichen Abhilfestatus überbewerten. (Ubuntu)

So prüfen Sie, ob ein Host ausgesetzt ist

Der schnellste erste Schritt ist die Überprüfung der installierten snapd Version und vergleichen Sie sie mit den korrigierten Builds von Canonical. Canonical's eigene Community-Anleitung sagt, dass man dpkg -l snapdund das bleibt die richtige erste Kontrolle. Bei Flotten sollten Sie die Versionskontrolle mit einem kurzen Blick darauf verbinden, ob tatsächlich Schnapper vorhanden sind und ob Ihre tmpfiles Regeln immer noch dem anfälligen Bereinigungsverhalten entsprechen. (Ubuntu Community Hub)

dpkg -l snapd

Snap-Liste

Wenn Sie eine etwas umfangreichere lokale Prüfung wünschen, sehen Sie sich die entsprechenden tmpfiles Konfiguration und die Regel snapd tmpfiles.

grep -R "snap-private-tmp" /usr/lib/tmpfiles.d /etc/tmpfiles.d /run/tmpfiles.d 2>/dev/null

grep -R " /tmp " /usr/lib/tmpfiles.d /etc/tmpfiles.d /run/tmpfiles.d 2>/dev/null

systemd-tmpfiles --cat-config | sed -n '/snap-private-tmp/p;/\\/tmp /p'

Diese Befehle sind nützlich, weil das Qualys-Gutachten die Bedingung der Ausnutzbarkeit ausdrücklich mit systemd-tmpfiles Bereinigung von veralteten temporären Inhalten und Anzeige relevanter Einträge wie /usr/lib/tmpfiles.d/tmp.conf und /usr/lib/tmpfiles.d/snapd.conf. Bei den betroffenen Fallstudien zeigte das Advisory eine 30-tägige Bereinigung für Ubuntu 24.04 und eine 10-tägige Bereinigung für Ubuntu 25.10, zusammen mit dem root-eigenen D! /tmp/snap-private-tmp 0700 root root - Regel. (SecLists)

Sie sollten sich auch die Bereinigungsaktivitäten und den Zeitpunkt der Paketaktualisierung ansehen, wenn Sie einen Endpunkt untersuchen, der möglicherweise schon seit langem Fuß gefasst hat. Die Schwachstelle führt nicht zu einer offensichtlichen Protokollzeile, die besagt, dass hier ein Exploit stattgefunden hat, aber Sie können dennoch Kontext über die Bereinigungskadenz, die Paketversionen und den Neustartstatus sammeln.

journalctl -u systemd-tmpfiles-clean.service --since "vor 45 Tagen"

stat /usr/lib/snapd/snap-confine

uname -a

wer -a

last -F | head

Bei dieser Mini-Triage geht es nicht darum, einen forensischen Beweis für eine Ausbeutung zu erbringen. Es geht darum, drei operative Fragen schnell zu beantworten. Befand sich der Host auf einem anfälligen Paket. Läuft der Bereinigungsdienst schon lange genug, so dass das Wartefenster relevant ist. Und gibt es Anzeichen dafür, dass das System mit höherer Priorität behandelt werden sollte, weil es lange Zeit interaktiv genutzt wurde oder verdächtige Benutzersitzungen stattgefunden haben. Forensische Gewissheit erfordert mehr als Versionsprüfungen. Aber Versionsprüfungen und die Häufigkeit der Bereinigung geben Aufschluss darüber, ob die Exploit-Kette auf diesem Rechner überhaupt plausibel war.

Für Umgebungen im Flottenmaßstab reicht eine einfache SSH-Schleife oder eine Abfrage der Konfigurationsverwaltung aus, um festzustellen, wo Sie zuerst patchen sollten. Hier ist ein minimales Shell-basiertes Inventarisierungsmuster, das Sie anpassen können.

for host in $(cat hosts.txt); do

printf "\\n== %s ==\\n" "$host"

ssh -o BatchMode=yes "$host" \\

'printf "snapd version: "; dpkg-query -W -f="${Version}\\n" snapd 2>/dev/null || echo "nicht installiert";

printf "Neustart steht an: "; test -f /var/run/reboot-required && echo yes || echo no;

printf "snaps installiert: "; snap list 2>/dev/null | awk "NR>1{count++} END{print count+0}"'

done

Diese Art der Bestandsaufnahme ist nicht glamourös, aber genau so werden echte Abhilfemaßnahmen durchgeführt. Sicherheitsteams verlieren Zeit, wenn sie die ersten sechs Stunden damit verbringen, über die Eleganz eines Exploits zu diskutieren, anstatt die viel einfachere Frage zu beantworten, wo das anfällige Paket noch existiert.

Patching Ubuntu CVE-2026-3888 Bug, Was jetzt zu tun

Die Empfehlung von Canonical ist einfach: Aktualisieren Sie das System, oder zumindest die snapdund starten Sie dann neu. Im Community-Beitrag wird sowohl ein Pfad für die Aktualisierung des Gesamtpakets als auch ein Pfad nur für das Zielpaket angegeben. Der Pfad für das Gesamtpaket ist der bessere Standard, da er die Wahrscheinlichkeit verringert, dass Sie ein Problem beheben und dabei benachbarte Sicherheitsfixes zurücklassen. Der gezielte snapd Upgrade ist immer noch nützlich für kontrollierte Änderungsfenster oder enge Notfalleinsätze. (Ubuntu Community Hub)

sudo apt update && sudo apt upgrade

sudo neu starten

Wenn Sie wirklich eine komponentenbezogene Änderung benötigen:

sudo apt update

sudo apt install --only-upgrade snapd

sudo neu starten

Canonical weist außerdem darauf hin, dass unbeaufsichtigte Upgrades ab Ubuntu 16.04 LTS standardmäßig aktiviert ist und dass Sicherheitspatches daher automatisch innerhalb von 24 Stunden angewendet werden sollten, wenn dieser Dienst normal funktioniert. Das ist nützlich, sollte aber nicht als Beweis für die Behebung von Mängeln missverstanden werden. Ein automatischer Download oder eine automatische Installation ist nicht dasselbe wie ein verifizierter gepatchter und neu gebooteter Endpunkt. Insbesondere bei Desktop-Flotten sollten Sicherheitsteams die tatsächlich installierten Versionen und den Neustart-Status bestätigen, anstatt sich darauf zu verlassen, dass automatische Aktualisierungen allein das Fenster geschlossen haben. (Ubuntu Community Hub)

Eine Nuance, die für Noble-Betreiber erwähnenswert ist, ist die nachfolgende Versionierung. USN-8102-1 listet auf 2.73+ubuntu24.04.1 als das fixe Paket für 24.04 LTS. Canonical's späterer Community-Sicherheitspost listet Noble 2.73+ubuntu24.04.2Dies weist darauf hin, dass Praktiker auf die letzte veröffentlichte Korrektur im Channel achten sollten, anstatt sich auf den ersten veröffentlichten Advisory String zu verlassen. In der Praxis sollte Ihr Runbook sagen: "Aktualisieren Sie auf die neueste vom Hersteller gefixte Version snapd für Ihre Freigabe", nicht "Upgrade nur auf die erste feste Nummer, die in einem Nachrichtenartikel erwähnt wird". (Ubuntu)

Wenn Sie nach dem Patching validieren müssen, halten Sie nicht bei apt Exit-Codes. Bestätigen Sie die Paketversion, bestätigen Sie den Neustart, und bestätigen Sie, dass die aktuelle snapd tmpfiles-Konfiguration mit dem gehärteten Zustand übereinstimmt. Zum Beispiel:

dpkg-query -W -f='${Package} ${Version}\n' snapd

test -f /var/run/reboot-required && echo "reboot still pending" || echo "no reboot flag"

grep -R "snap-private-tmp" /usr/lib/tmpfiles.d /etc/tmpfiles.d /run/tmpfiles.d 2>/dev/null

Diese Prüfungen sind von vornherein einfach. Die besten Befehle zur Patch-Überprüfung sind oft langweilig. Das Ziel besteht nicht darin, einen Exploit in der Produktion zu simulieren. Das Ziel ist es, die Unklarheit darüber zu verringern, ob der Host noch mit einem riskanten Build und einer riskanten Konfiguration arbeitet. Bei Servern mit Internetzugang, Desktop-Rechnern, Build-Agenten und gemeinsamen Forschungsumgebungen ist diese Klarheit wichtiger als Cleverness.

Entschärfung von Notfällen, wenn Sie nicht sofort patchen können

Der Sicherheitspost von Canonical enthält eine manuelle Entschärfung und weist ausdrücklich darauf hin, dass dies als letzter Ausweg zu betrachten ist, wenn Sicherheitsupdates nicht sofort angewendet werden können. Diese Warnung ist wichtig. Die manuelle Bearbeitung der tmpfiles-Konfiguration kann vom paketverwalteten Zustand abweichen und künftige unbeaufsichtigte Aktualisierungen beeinträchtigen, bis die Änderungen wieder in Einklang gebracht sind. Wenn das Patchen jedoch blockiert ist, lohnt sich die manuelle Abschwächung des Problems, da sie in das Playbook für Vorfälle aufgenommen werden kann. (Ubuntu Community Hub)

Canonical sagt, dass man den Inhalt von /usr/lib/tmpfiles.d/snapd.conf mit den folgenden:

D! /tmp/snap-private-tmp 0700 root root -

# Ermöglicht das Entfernen von Inhalten in den privaten tmp-Ordnern, ohne dass sich dies auf die

# architektonische Struktur der Ordner selbst.

X /tmp/snap-privat-tmp

X /tmp/snap-privat-tmp/*/tmp

x /tmp/snap-privat-tmp/*/tmp/.snap

Starten Sie dann den Bereinigungsdienst neu:

sudo systemctl restart systemd-tmpfiles-clean.service

Die Logik dieser Abschwächung ist äußerst elegant. Anstatt zu versuchen, die Bereinigung vollständig zu entfernen, wird die Bereinigungssemantik so geändert, dass der Inhalt in den privaten temporären Ordnern entfernt werden kann, ohne die Verzeichnisstruktur zu zerstören, die snap-confine später annimmt. Das ist genau das, was man sich von einer Abhilfe für einen Lebenszyklusfehler wünscht: die Architekturinvariante zu erhalten, auch wenn veraltete Inhalte bereinigt werden. (Ubuntu Community Hub)

Wenn Sie diese Abhilfemaßnahmen unter Notfallbedingungen anwenden, dokumentieren Sie sie. Das klingt selbstverständlich, wird aber in der Praxis häufig übersehen. Vorübergehende Änderungen an tmpfiles Richtlinien sind die Art von Dingen, die aus dem Gedächtnis verschwinden und dann spätere Responder oder Plattformtechniker verwirren. Geben Sie die Host-Liste, das Datum, den genauen Inhalt der gepushten Dateien, die Bestätigung des Dienstneustarts und das Zieldatum für die Ersetzung der Abschwächung durch die Korrektur des Herstellerpakets an. Vorübergehende Härtungsmaßnahmen, die nicht nachverfolgt werden, werden zu einer permanenten Abweichung, und eine permanente Abweichung führt dazu, dass zukünftige Vorfälle schwieriger werden.

Ein letzter praktischer Hinweis zur Schadensbegrenzungsstrategie: Wenn ein Rechner sowohl hochwertig als auch plausibel verwundbar ist und nicht sofort gepatcht werden kann, sollten Sie ihn als Kandidaten für einen Zwischenfall behandeln und nicht nur als verwundbares System. Diese Schwachstelle ist kein spekulativer theoretischer Zustand mehr. Canonical hat sie zugewiesen, NVD hat sie veröffentlicht, Qualys hat sie publik gemacht, und es gibt eine Patch-Anleitung. Wenn es in Ihrer Umgebung auch Hinweise auf verdächtige Zugriffe mit geringen Berechtigungen auf demselben Rechner gibt, ist die richtige Haltung nicht "wir werden patchen, wenn die Änderungskontrolle geöffnet wird". Sie lautet: "Wir werden patchen, überprüfen und möglicherweise ein Re-Image durchführen, je nach der Vertrauensrolle des Assets".

Was Ubuntu CVE-2026-3888 Bug lehrt über Linux Privilegien Grenzen

Die wichtigste Lehre aus CVE-2026-3888 ist, dass privilegierte Grenzen nicht nur strukturell, sondern auch zeitlich begrenzt sind. Die Sicherheitstechnik konzentriert sich oft auf statische Eigenschaften: wem eine Datei gehört, welchen Modus ein Verzeichnis hat, ob eine Binärdatei setuid ist, ob ein Dienst als root läuft, ob AppArmor oder seccomp vorhanden ist. Diese Dinge sind alle wichtig, aber es sind Momentaufnahmen. Dieser Fehler liegt im Übergang zwischen den Snapshots. Ein Pfad wird vom System sicher erstellt. Zeit vergeht. Die Bereinigung entfernt ihn. Ein Angreifer stellt ihn neu her. Eine privilegierte Komponente kehrt später zurück und vertraut dem Pfad auf der Grundlage dessen, was er einst repräsentierte, und nicht auf der Grundlage dessen, was er jetzt repräsentiert. Dies ist ein Fehler im Lebenszyklus, nicht nur ein Fehler bei den Berechtigungen. (Qualys)

Dies ist auch eine Erinnerung daran, dass Begrenzungssysteme nur so stark sind wie ihre Einrichtungsphasen. Das Sicherheitsmodell von Snap verwendet mehrere Schichten: Namespaces, AppArmor, seccomp, mount controls und strukturierte Paketrichtlinien. Im Prinzip ist das genau die richtige Verteidigungsarchitektur. Aber jedes System, das einen privilegierten Helfer benötigt, um diese Kontrollen zusammenzustellen, schafft einen gefährlichen Moment, bevor die Eingrenzung vollständig etabliert ist. snap-confine muss hochprivilegierte Arbeit verrichten, um die unprivilegierte Ausführung danach sicher zu machen. Fehler in dieser Setup-Phase, insbesondere solche, die Einhängepunkte und beschreibbare temporäre Zustände betreffen, können daher über ihre offensichtliche Größe hinausgehen. (Qualys)

Der Fehler verdeutlicht auch, warum "Welt-schreibbar aber klebrig" nie das Ende der Geschichte ist. /tmp Semantik war jahrzehntelang das Substrat für die Entwicklung von Exploits, denn in einem gemeinsam genutzten temporären Zustand verstecken sich gerne Aufräumarbeiten, Race Conditions, veraltete Annahmen und Namenskollisionen. Im oss-security-Thread, der auf die Qualys-Enthüllung reagierte, wies Michal Zalewski auf die lange Geschichte von /tmp-bezogenen Schwachstellen und drückte seine Frustration darüber aus, dass Distros immer noch auf weltweit beschreibbare /tmp in einer Weise, die weiterhin vermeidbare Sicherheitsprobleme schafft. Unabhängig davon, ob Sie mit dieser allgemeinen Designkritik einverstanden sind oder nicht, liefert CVE-2026-3888 neue Beweise. (SecLists)

Für Verteidiger ist der architektonische Ansatz einfach. Wenn Sie privilegierte Linux-Software bewerten, stellen Sie zusätzlich zu den üblichen Fragen der Codeüberprüfung drei Fragen. Von welchen Dateisystemstrukturen wird angenommen, dass sie im Laufe der Zeit mit derselben Sicherheitsbedeutung weiterbestehen werden. Welche dieser Strukturen können von einem anderen Subsystem bereinigt, rotiert oder neu erstellt werden? Und an welchen Stellen verbraucht der privilegierte Code einen Pfadnamen anstelle eines vertrauenswürdigen Dateideskriptors oder einer verifizierten Inode-Lineage. Diese Fragen gelten nicht nur für Snapd. Sie gelten allgemein für Paketsysteme, Container-Laufzeiten, Helfer für die Namespace-Einrichtung und jeden Daemon, der Vertrauensgrenzen durch das Dateisystem überschreitet.

Verwandte CVEs, die CVE-2026-3888 in den Kontext stellen

CVE-2026-3888 ist keine isolierte Kuriosität. Sie gehört zu einer erkennbaren Familie von Linux- und Ubuntu-Privilegienerweiterungsproblemen, bei denen ein privilegierter Helfer, ein Dateisystemrand oder ein Setuid-Ausführungspfad von einem weniger privilegierten Akteur unterwandert werden kann. Die folgenden verwandten CVEs sind es wert, verstanden zu werden, weil sie zeigen, wie oft "kleine" lokale Bedingungen zu einem vollständigen Root-System werden, wenn vertrauenswürdige Systemkomponenten in der falschen Reihenfolge interagieren.

| CVE | Wofür sie am besten in Erinnerung geblieben ist | Warum es neben CVE-2026-3888 wichtig ist |

|---|---|---|

| CVE-2021-44731 | Eine Wettlaufbedingung in snap-confine wenn ein privater Mount-Namensraum vorbereitet wird, was lokalen Angreifern erlaubt, Root zu erlangen, indem sie Angreifer-Inhalte in den privaten Snap-Mount-Namensraum einbinden. (NVD) | Dies ist der nächste historische Cousin. Es zeigt, dass der Einrichtungspfad für den privilegierten Namespace von snap-confine schon früher eine wertvolle Angriffsfläche darstellte. |

| CVE-2022-3328 | Eine Wettlaufbedingung in snap-confine's must_mkdir_and_open_with_perms(). (NVD) | Auch hier gilt nicht: "Snaps sind per definitionem unsicher", sondern dass die Einrichtung von Einhängevorrichtungen und Verzeichnissen während des Einschlusses anfällig ist und genau geprüft werden sollte. |

| CVE-2021-4034 | PwnKit, die berühmte lokale Privilegieneskalation in pkexec, wo die Behandlung von Umgebungsvariablen zur Ausführung von beliebigem Code als root führen könnte. (NVD) | Dies ist das Paradebeispiel dafür, warum lokale Root-Fehler auf Standard-Linux-Systemen nicht leichtfertig vernachlässigt werden sollten. |

| CVE-2023-4911 | Looney Tunables, ein Glibc-Dynamiklader-Fehler in ld.so gebunden an GLIBC_TUNABLESund ermöglicht die lokale, erweiterte Ausführung durch SUID-Binärdateien. (NVD) | Dies ist relevant, da der CVE-2026-3888-Konzeptnachweis von Qualys letztendlich die Kontrolle über den dynamischen Ladepfad innerhalb der Sandbox als Waffe einsetzt. |

| CVE-2023-2640 und CVE-2023-32629 | Das Ubuntu OverlayFS-Paar zur lokalen Privilegienerweiterung wurde durch Autorisierungsfehler im Ubuntu-Kernel bei der Handhabung von privilegierten erweiterten Attributen verursacht (NVD) | Dies sind nützliche Vergleiche, da sie zeigen, wie Ubuntu-spezifische Pakete oder Kernel-Verhalten einen lokalen Fuß in Root verwandeln können, auch ohne einen klassischen Remote-Exploit. |

CVE-2021-44731 ist der wichtigste Vergleichspunkt. NVD beschreibt es als eine Race Condition in der snap-confine Dies ermöglicht es einem lokalen Angreifer, Root-Rechte zu erlangen, indem er seine eigenen Inhalte in den privaten Snap-Mount-Namensraum einbindet und die Ausführung von beliebigem Code veranlasst. Diese Geschichte ist wichtig, weil sie eine wiederkehrende Risikoklasse rund um die Einrichtung von Snap Confinement zeigt. Wenn ein privilegierter Helfer Namespaces und Mount-Trees im Namen eines normalen Benutzers erstellt, sind Pfadbehandlung und Timing keine peripheren Implementierungsdetails. Sie sind die zentrale Sicherheitsgrenze. (NVD)

CVE-2022-3328 ist aus einem ähnlichen Grund von Bedeutung. Die Beschreibung von NVD ist kurz, aber das Wesentliche ist ausreichend: ein weiteres Rennen in snap-confine, diesmal in einem Hilfsmittel, das Verzeichnisse mit den erwarteten Berechtigungen erstellt. Selbst spärliche öffentliche Beschreibungen sind hier aufschlussreich. Die Wiederholung zeigt, dass die Angriffsfläche von snap-confine nicht theoretisch ist. Sicherheitsteams, die für Ubuntu-Bestände verantwortlich sind, sollten neue snap-confine-Fehler als historisch begründete Risiken behandeln, nicht als einmalige Kuriositäten. (NVD)

PwnKit, CVE-2021-4034, ist überhaupt kein Snap-Bug, aber es gehört in diese Diskussion, weil es die Intuition der Verteidiger über lokale Bugs auf Mainstream-Linux-Distributionen zurücksetzt. pkexec war ein Setuid-Dienstprogramm, das in vielen Umgebungen standardmäßig installiert war, und ein lokaler Angreifer konnte einen Fehler in der Behandlung von Argumentationsvektoren ausnutzen, um beliebigen Code als root auszuführen. Die Lektion lautete nicht nur "Patch Polkit". Die tiefere Lektion war, dass eine lokale Privilegienerweiterung bei weit verbreiteten Standardkomponenten enorme praktische Auswirkungen haben kann, da Fußangeln mit niedrigen Privilegien weit verbreitet sind. Genau diese Lehre lässt sich auf CVE-2026-3888 übertragen. (NVD)

CVE-2023-4911, Looney Tunables, ist ein weiterer nützlicher Anker, weil er Ingenieure daran erinnert, wie oft der dynamische Lader der letzte Schritt in einer lokalen Wurzelkette ist. Laut NVD handelt es sich bei dem Fehler um einen Pufferüberlauf in glibc's ld.so während der Bearbeitung GLIBC_TUNABLESDadurch können lokale Angreifer bösartige Umgebungsvariablen mit SUID-Binärdateien verwenden, um Code mit erhöhten Rechten auszuführen. Die Parallele zu CVE-2026-3888 ist nicht identisch, aber sie ist konzeptionell nahe genug, um von Bedeutung zu sein: Sobald ein Angreifer beeinflussen kann, was eine privilegierte ausführbare Datei auflöst und lädt, wird der Weg zu root sehr kurz. (NVD)

Das Ubuntu-OverlayFS-Paar, CVE-2023-2640 und CVE-2023-32629, sind wertvolle Vergleiche für Ubuntu-spezifische Verteidiger, da sie ein anderes, aber ebenso wichtiges Thema illustrieren. In diesen Fällen beschrieben Canonical und NVD eine lokale Privilegienerweiterung, die durch Autorisierungsfehler bei privilegierten erweiterten Attributen im Ubuntu-Kernelverhalten verursacht wurde. Die Lehre daraus war, dass distro-spezifische Konfiguration und Patch-Verhalten Root-Pfade schaffen können, selbst wenn die zugrunde liegende Upstream-Architektur vertraut aussieht. CVE-2026-3888 passt zu dieser breiteren Ubuntu-Lektion. Sie können "Linux local root" nicht als generische Kategorie behandeln und davon ausgehen, dass Ihre Distro-Paketierungsentscheidungen das Risiko nicht wesentlich verändern. (NVD)

CVE-2026-3888 ist nicht die Art von Problem, für das ein Team nur einen CVE-Feed benötigt. Es ist die Art von Problem, bei der die eigentliche Frage lautet: "Wenn ein Angreifer als Benutzer mit geringen Rechten irgendwo in dieser Umgebung landet, was kann er dann als nächstes erreichen?" Das ist eine Frage der Sicherheitskette, nicht nur eine Frage der Schwachstellendatenbank. Penligent positioniert sich als KI-gestützte Penetrationstest-Plattform, die sich auf beweisgestützte Workflows, reproduzierbare PoCs und verifizierte Ergebnisse konzentriert und nicht auf die einfache Kennzeichnung von Schwachstellen. Das macht sie zu einer idealen Lösung für die Validierung von Fehlern wie diesem, insbesondere wenn Teams verstehen wollen, wie ein Fußabdruck auf Benutzerebene, die Rolle des Hosts und die Exposition in der Umgebung zu einer Risikostory mit höherer Zuverlässigkeit führen. (penligent.ai)

Der wichtige Unterschied ist, dass Penligent kein Ersatz für das Patching durch den Hersteller ist. Der Fix von Canonical ist immer noch die Antwort auf CVE-2026-3888. Aber in Umgebungen, in denen Sicherheitsteams Abhilfemaßnahmen priorisieren, überprüfen müssen, ob ein Pfad mit niedrigen Privilegien tatsächlich zu einer bedeutsamen Kompromittierung führt, oder unübersichtliche Bedingungen auf Host-Ebene in etwas umwandeln müssen, das ein anderer Techniker reproduzieren und darauf reagieren kann, ist eine evidenzorientierte KI-Pentestplattform viel nützlicher als eine statische CVE-Liste. Dies gilt insbesondere für gemischte Anlagen, bei denen die lokale Privilegieneskalation nur eine Stufe in einer größeren Kette ist, die auch exponierte Dienste, schwache Rollengrenzen, veraltete Token oder riskante Post-Exploitation-Routen umfasst. (Ubuntu)

Abschließende Bewertung

Der Ubuntu-Bug CVE-2026-3888 verdient es, ernst genommen zu werden, auch wenn es sich nicht um einen Bug zur Remotecodeausführung handelt und auch wenn er auf einem frisch kompromittierten Host nicht sofort ausnutzbar ist. Der Ausnutzungspfad ist real, die Offenlegungen des Herstellers und der primären Quelle sind öffentlich, die Auswirkung ist vollständig Root, und die betroffene Software liegt nahe an der Standard-Ubuntu-Erfahrung in den Versionen, die im Moment von Bedeutung sind. Wenn Sie in Ihrer Umgebung Ubuntu-Desktops, Entwickler-Workstations, Build-Systeme oder gemeinsam genutzte Forschungsrechner mit installierten Snaps verwenden, sollten Sie diese Geschichte nicht unter "interessant, aber wenig dringlich" ablegen. Es ist eine Geschichte darüber, wie ein geduldiger Angreifer mit geringen Privilegien die letzte sinnvolle Grenze auf dem Host überwinden kann. (Ubuntu)

Die richtige Antwort ist ebenfalls klar. Aufnäher snapd auf den aktuellen herstellerfixierten Build für Ihre Ubuntu-Version. Neustart. Überprüfen Sie die Version und den Status des Neustarts. Verwenden Sie das Handbuch tmpfiles Abschwächung nur, wenn das Patchen vorübergehend blockiert ist. Und hören Sie nicht bei der Paketverwaltung auf, wenn der Host von hohem Wert ist und möglicherweise bereits auf Benutzerebene Fuß gefasst hat. Für diese Systeme ist ein Patch zwar notwendig, aber möglicherweise nicht ausreichend, um das Vertrauen wiederherzustellen. (Ubuntu)

Was diesen Fehler so bemerkenswert macht, ist nicht nur, dass er Wurzeln schlägt. Es ist, dass er Root durch gewöhnliche Systemhygiene erreicht. Ein Aufräumdienst tut, was ihm aufgetragen wurde. Ein Confinement-Helfer tut das, wofür er gebaut wurde. Irgendwo dazwischen verwandelt die Zeit sichere Annahmen in einen von Angreifern kontrollierten Zustand. Das ist eine gute Definition des Risikos der Privilegienerweiterung unter Linux.

Weiterführende Literatur und Referenzen

- CVE-2026-3888 auf Ubuntu Sicherheit

- USN-8102-1, Sicherheitslücke in Snapd

- Canonical-Community-Sicherheitspost für CVE-2026-3888

- Qualys-Beratung zu CVE-2026-3888

- Qualys ausführliche Textberatung, snap-confine und systemd-tmpfiles

- NVD-Eintrag für CVE-2026-3888

- Die Hauptplattform von Penligent

- AI Pentest Tool, wie eine echte automatisierte Offensive im Jahr 2026 aussehen wird

- Pentest KI-Tools im Jahr 2026, was funktioniert, was nicht funktioniert

- Der ultimative Leitfaden 2026 für KI-Penetrationstests

- Pentest GPT, was es ist, was es richtig macht und wo AI Pentesting noch versagt