WordPress-Websites sind unerbittlich auf die Anmeldeschicht ausgerichtet. Der Grund ist einfach: Die Authentifizierung ist ein universeller Schwachpunkt, und wp-anmeldung.php ist über Millionen von Implementierungen hinweg vorhersehbar. Wenn Angreifer in großem Umfang automatisieren - Ausfüllen von Anmeldedaten, Ausspionieren von Passwörtern, verteiltes Erraten -, stellt sich nicht die Frage, ob Ihre Website geprüft wird, sondern ob Ihre Verteidigungsmaßnahmen so konzipiert sind, dass sie auch unter echtem Druck funktionieren.

Dieser Leitfaden ist gedacht für autorisierte Sicherheitsüberprüfung und Abwehrtechnik. Der Schwerpunkt liegt auf der sicheren Modellierung des Verhaltens realistischer Angreifer, der Messung der Widerstandsfähigkeit und der Härtung der WordPress-Authentifizierung in einer Weise, die effektiv, beobachtbar und operativ nachhaltig ist.

Wie "realistische WordPress-Login-Angriffe" in freier Wildbahn aussehen

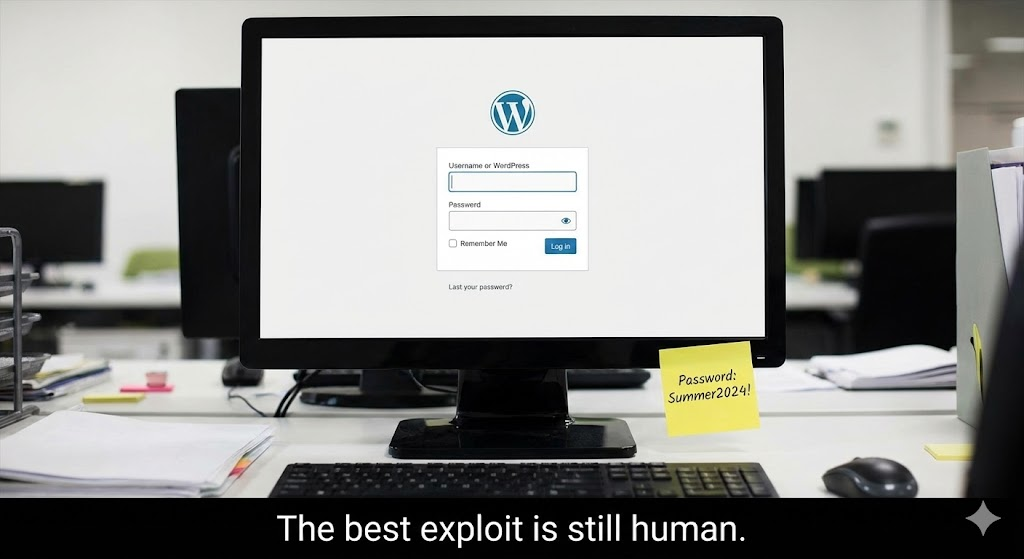

Die meisten WordPress-Kompromittierungen, die bei der Anmeldung beginnen, beruhen nicht auf exotischen Sicherheitslücken. Sie beruhen auf wirtschaftlichen Aspekten:

Ausfüllen von Anmeldeinformationen: Angreifer spielen durchgesickerte Paare aus Benutzernamen und Kennwörtern aus früheren Einbrüchen erneut ab und setzen auf die Wiederverwendung von Kennwörtern.

Passwort sprühen: Angreifer versuchen, eine kleine Gruppe gemeinsamer Kennwörter für viele Konten zu verwenden, um Sperren zu vermeiden.

Verteiltes Raten: Die Versuche werden über viele IPs und Zeitfenster verteilt, um die grundlegenden Ratenbeschränkungen zu umgehen.

Verfügbarkeitsdruck: Das Ziel des Angreifers kann die Ausfallzeit sein, nicht die Erschöpfung von PHP-Arbeitern oder Datenbankverbindungen.

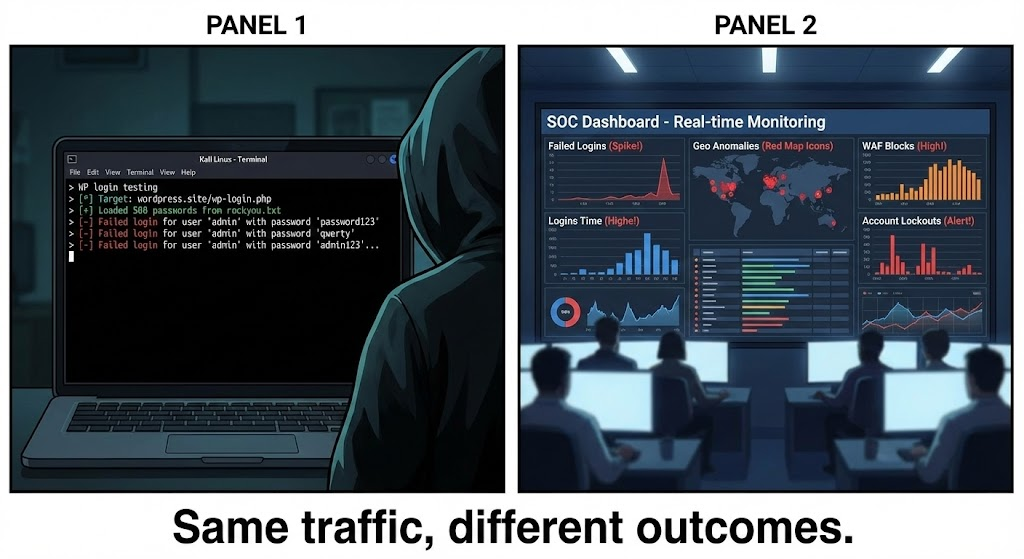

Die wichtigste Erkenntnis: Ein "lauter Brute-Force-Angriff" von einer IP aus ist nicht die realistischste Bedrohung. Echte Kampagnen sind oft niedrigschwellig, verteilt und hartnäckig.

Die Angriffsfläche der WordPress-Authentifizierung: wp-anmeldung.php und xmlrpc.php

wp-anmeldung.php ist der primäre interaktive Anmeldeendpunkt. Er ist sowohl für die Übernahme von Konten als auch für DoS-ähnliche Angriffe geeignet.

xmlrpc.php existiert für ältere Integrationen und Remote-Veröffentlichungen. Wenn sie offen bleibt, kann sie die Möglichkeiten der Interaktion von Bots mit der Authentifizierung erweitern und als zusätzlicher Automatisierungskanal missbraucht werden.

Wenn Ihre Website XML-RPC nicht unbedingt benötigt, ist das Entfernen oder das enge Gating von XML-RPC eine der wirkungsvollsten Maßnahmen zur Reduzierung der Belastung.

Sichere, zugelassene Simulation: Was man testen kann, ohne die Produktion zu beeinträchtigen

Eine realistische Simulation ist durch drei Eigenschaften definiert:

Begrenzt: Für die Tests gelten Obergrenzen, Zeitfenster und Stoppbedingungen.

Messbar: erfassen Sie Randblöcke, Ursprungslast, Fehlerraten, Latenzzeiten und Autorisierungsereignisse.

Repräsentant: Szenarien modellieren sowohl "schnelle/geräuschvolle" als auch "langsame/verteilte" Muster.

Das Ziel ist nicht, "einzubrechen". Das Ziel ist, diese Aussagen mit Beweisen zu belegen:

- Der meiste feindliche Datenverkehr wird blockiert oder gedrosselt, bevor er PHP erreicht.

- Legitimierte Benutzer können sich während des Drucks weiterhin anmelden.

- Die Protokolle enthalten genügend Kontext, um zu untersuchen und zu reagieren.

- Keine einzige Fehlkonfiguration (Plugin, Endpunkt, WAF-Umgehung) lässt die gesamte Verteidigung zusammenbrechen.

Kali Linux wird in der Regel als Sicherheits-Workstation verwendet, um autorisierte Test-Workflows auszuführen, aber das Betriebssystem ist nicht die Verteidigung - Technik und Messung sind.

Aufbau einer Testumgebung, die das reale Risiko widerspiegelt

Ein aussagekräftiger Test erfordert einen Stack, der der Produktion ähnelt:

- Gleiches Hosting-Modell (NGINX/Apache, PHP-FPM-Verhalten, Caching)

- Gleiche Randschicht (CDN/WAF/Bot-Regeln)

- Dieselben kritischen Plugins und Themenpfade, die die Autorisierung beeinflussen

- Gleiche Berechtigungskonfiguration (MFA, Sperren, Benutzerrollen, Verwaltungswege)

Verwenden Sie nur Testkontenmit realistischen Rollen:

- Administrator Testbenutzer

- Editor Testbenutzer

- Teilnehmer Testbenutzer

So können Sie sowohl die Sicherheitskontrollen als auch den Explosionsradius überprüfen.

Instrumentation first: die Telemetrie, die Ergebnisse verlässlich macht

Stellen Sie vor jeder Simulation sicher, dass diese Telemetriequellen vorhanden sind:

Edge/CDN/WAF-Telemetrie

- Volumen nach Pfad anfordern (

/wp-login.php,/xmlrpc.php) - Blockier-/Anfechtungsaktionen und Gründe

- Wichtigste Quell-IPs/ASNs und Länder

- Bot-Score oder Reputationsverteilung (falls verfügbar)

Ursprung Telemetrie

- Antwortcodes (200/302/403/429/5xx)

- Latenzzeit und Schlusslatenz (p95/p99)

- Auslastung und Sättigung der PHP-Mitarbeiter

- Druck der Datenbankverbindung (falls zutreffend)

Anwendungstelemetrie

- Fehlgeschlagene/erfolgreiche Anmeldungen mit Zeitstempel, versuchtem Benutzernamen, IP/weitergeleiteter IP, Benutzeragent

- Sperrereignisse und Auslöser für Herausforderungen

- Unerwartete Rollenänderungen oder Anlegen neuer Admin-Benutzer

Ohne diese Sichtbarkeit wird das "Sicherheitstesten" zum Geschichtenerzählen und nicht zur Technik.

Ein realistischer Testplan: Szenarien, die das Verhalten von Angreifern widerspiegeln

Ein guter Validierungsplan ist szenariobasiert, nicht toolbasiert.

Szenario A: Grundlegende Gesundheit

Zeichnen Sie die normale Anmeldelatenz und Ressourcennutzung bei normalem Verhalten auf. Dies ist Ihr Referenzpunkt.

Szenario B: Rauschende Bot-Welle (Verfügbarkeitsstress)

Simulieren Sie einen kurzen Ausbruch von erhöhtem Anmeldeverkehr. Erfolgskriterien:

- Randblöcke/Herausforderungen nehmen stark zu

- Ursprungslast bleibt stabil

- Keine anhaltenden 5xx-Fehler

- Legitimer Login bleibt möglich

Szenario C: Niedriger und langsamer verteilter Druck

Simulieren Sie anhaltende Versuche mit mäßiger Geschwindigkeit über einen längeren Zeitraum. Erfolgskriterien:

- Ratenbegrenzung/Backoff greift ein, ohne echten Nutzern zu schaden

- Die Authentifizierungsprotokolle zeigen deutlich das Muster

- Warnungen werden bei abnormalen Basiswerten für fehlgeschlagene Anmeldungen ausgelöst, nicht nur bei "Spitzenwerten".

Szenario D: UX unter Beschuss

Führen Sie während des aktiven Drucks legitime Anmeldungen und Passwortrücksetzungen durch. Erfolgskriterien:

- Echte Benutzer können sich authentifizieren

- Lockout-Richtlinien erzeugen kein Self-DoS

- Herausforderungen erscheinen selektiv (für Bots), nicht universell

Defensivtechnik: mehrschichtige Kontrollen, die echte Angriffe überstehen

Ein wirksamer WordPress-Login-Schutz ist mehrschichtig. Jede Schicht hat eine andere Aufgabe, und Sie sollten jede einzelne messen.

Schicht 1: Identitätshärtung (Verringerung der Wahrscheinlichkeit, dass ein Versuch erfolgreich ist)

Multi-Faktor-Authentifizierung (MFA) für alle privilegierten Benutzer ist die stärkste Kontrolle gegen die Wiederverwendung von Zugangsdaten. Wenn ein Passwort kompromittiert wird, verhindert MFA, dass die Mehrheit der "Nur-Passwort"-Übernahmeversuche zu Vorfällen werden.

Zusätzliche Identitätskontrollen:

- Reduzieren Sie die Anzahl der Administratorkonten

- Veraltete Konten entfernen

- Erzwingen Sie sichere, eindeutige Passwörter (Passwortmanager-Richtlinien)

- Anwendung des geringsten Privilegs (Redakteure sind keine Admins; Admins sind nicht überall)

Schicht 2: Anwendungskontrollen (Verlangsamung von Bots, Verringerung des Feedbacks von Angreifern)

Die Anwendungsschicht sollte den automatisierten Durchsatz verringern, ohne die Benutzerfreundlichkeit zu beeinträchtigen:

- Verwenden Sie konsistente Anmeldefehler, die nicht verraten, ob ein Benutzername existiert

- Bevorzugen Sie progressives Backoff und temporäre Drosselungen gegenüber langen, harten Sperrungen

- Auslösen von Challenges (CAPTCHA/Bot-Challenges), wenn der Verkehr automatisiert erscheint

- Verwalten Sie die Abläufe zum Zurücksetzen von Passwörtern sorgfältig, damit sie nicht für Auszählungen oder Spam missbraucht werden können.

Schicht 3: Oberflächenreduzierung (xmlrpc.php und andere unnötige Belastungen)

Wenn XML-RPC nicht benötigt wird, deaktivieren Sie es.

Wenn es nötig ist, schalten Sie es ein:

- Wenn möglich, nur vertrauenswürdige Quellen zulassen

- Aggressive Ratenbegrenzung

- Überwachen Sie den Ausgangswert Ihrer Anfrage getrennt von

wp-anmeldung.php

Oberflächenreduzierung ist nicht "Sicherheit durch Unsichtbarkeit". Es geht darum, unnötige Angriffswege zu beseitigen.

Schicht 4: Infrastrukturkontrollen (Schutz von PHP und der Datenbank)

Ihre billigste Schicht sollte den meisten Verkehr blockieren.

- CDN/WAF/Bot-Verwaltung, um die Automatisierung am Rand zu blockieren oder in Frage zu stellen

- Origin-Webserver-Ratenbegrenzung, um eine Erschöpfung der PHP-Worker zu verhindern

- Zwischenspeicherung und Verbindungsoptimierung, um die Verfügbarkeit unter Druck stabil zu halten

Eine häufige Fehlerart besteht darin, feindlichen Datenverkehr in PHP eindringen zu lassen und dann zu versuchen, das Problem allein mit WordPress-Plugins zu beheben. Das ist teuer und im großen Maßstab anfällig.

Serverseitige Ratenbegrenzung: das Sicherheitsnetz für die Verfügbarkeit

Selbst bei Edge Protection ist die Begrenzung der Ursprungsrate von entscheidender Bedeutung, da sie verhindert, dass Umgehungsszenarien zu Ausfallzeiten führen.

Das richtige Ziel ist nicht, "alles zu blockieren", sondern:

- Begrenzung abnormaler Anforderungsraten an Autorisierungsendpunkte

- PHP-FPM-Arbeiterpools schützen

- die Schädigung rechtmäßiger Nutzer zu vermeiden

Eine gute Ratenbegrenzung hat drei Eigenschaften:

- Es ist auf Ihre Grundlinie abgestimmt

- Sie enthält gesonderte Vorschriften für

/wp-login.phpund/xmlrpc.php - Es ist beobachtbar (Sie können sehen, wann und warum es ausgelöst wird)

Erkennungssignale, die dem reinen Signaturdenken überlegen sind

Ein Login-Angriff zeigt sich oft in Mustern, nicht in einzelnen Ereignissen.

Zu den Indikatoren mit hohem Signalwert gehören:

- anhaltender Anstieg der fehlgeschlagenen Anmeldungen im Vergleich zur Ausgangslage

- Versuche, die sich auf viele Konten mit gemeinsamen Verhaltensmerkmalen verteilen

- anormale geografische/Tageszeit-Abweichungen

- Erhöhte Edge-Herausforderungen für Autorisierungsendpunkte

- zunehmende Latenzzeit und PHP-Arbeiter-Sättigung während des Autorisierungsdrucks

Eine einzelne IP-Sperrung ist selten ausreichend. Korrelation ist der Unterschied zwischen Rauschen und Intelligenz.

Reaktion auf Vorfälle: Was tun, wenn Druck zu einem Ereignis wird?

Wenn Authentifizierungsdruck festgestellt wird, sollte die Reaktion einheitlich und schnell sein:

- Bestätigen Sie den Zustand des Ursprungs (Latenz, Fehlerraten, Sättigung der Mitarbeiter).

- Verschärfung der Grenzkontrollen für Autorisierungsendpunkte (Anhebung der Challenge-Schwellenwerte, Ratenbegrenzung).

- Durchsetzung strengerer Herkunftsdrosselungen, wenn dies zum Schutz von PHP erforderlich ist.

- Wenn der Verdacht einer Kompromittierung besteht:

- Audit von Admin-Benutzern und -Rollen

- Zugangsdaten rotieren und MFA erzwingen

- Überprüfung der Plugin-/Theme-Änderungen

- Prüfung auf unerwartete ausgehende Verbindungen oder Dateiänderungen

- Überprüfung nach einem Vorfall: Aktualisierung von Schwellenwerten, Regeln und Protokollierungsfeldern auf der Grundlage von Beweisen.

Das Ziel ist nicht nur die Wiederherstellung, sondern auch die Verbesserung des Systems, damit das gleiche Muster beim nächsten Mal billiger zu handhaben ist.

Wie man Ergebnisse wie ein Ingenieur berichtet - Beweise statt Meinungen

Ein nützlicher Bericht enthält:

- Die durchgeführten Szenarien und die Dauer

- Verkehrsform (Burst vs. anhaltend, Single-Source vs. verteilt)

- Edge-Ergebnisse: Blockier-/Challenge-Rate, wichtigste anvisierte Endpunkte, Gründe

- Ursprungsergebnisse: Latenzzeit (p95/p99), Auslastung der Mitarbeiter, Fehlerquote

- Ergebnisse der Anwendung: Fehlschläge/Erfolge bei der Anmeldung, Sperrverhalten

- UX-Ergebnisse: ob die rechtmäßigen Anmeldungen reibungslos verliefen

- Lücken: wo wurde der Verkehr erreicht, was wurde nicht ausgelöst, was sollte optimiert werden

Wenn der meiste feindliche Verkehr vor PHP gestoppt wird, der Ursprung stabil bleibt und sich legitime Benutzer anmelden können, ist das System widerstandsfähig. Wenn der Authentifizierungsdruck Arbeiter sättigen oder 5xx-Fehler produzieren kann, ist die Verfügbarkeit gefährdet, selbst wenn kein Konto kompromittiert wurde.

Schlussfolgerung

WordPress-Login-Schutz ist nicht nur ein Plugin oder eine Regel. Es handelt sich um ein mehrschichtiges System, das so konzipiert ist, dass es der Automatisierung standhält, die Benutzerfreundlichkeit bewahrt, die Verfügbarkeit schützt und für klare Sicht sorgt, wenn Druck entsteht.

Eine realistische Simulation beweist, ob Ihr System unter realen Angreiferbedingungen standhält: verteilter Datenverkehr, langsame und langsame Versuche und hartnäckiges Sondieren. Defensivtechnik setzt diese Erkenntnisse dann in konkrete Kontrollen um: MFA für privilegierte Benutzer, sorgfältige Drosselung und Herausforderungen, reduzierte Oberflächenexposition (insbesondere XML-RPC, wenn dies nicht notwendig ist), starker Kantenschutz, Ursprungsratenbegrenzung und verwertbare Telemetrie.

Wenn diese Ebenen zusammenarbeiten, ist die WordPress-Authentifizierung weitaus schwieriger zu kompromittieren und weitaus unwahrscheinlicher, dass sie zur Quelle von Ausfallzeiten wird.