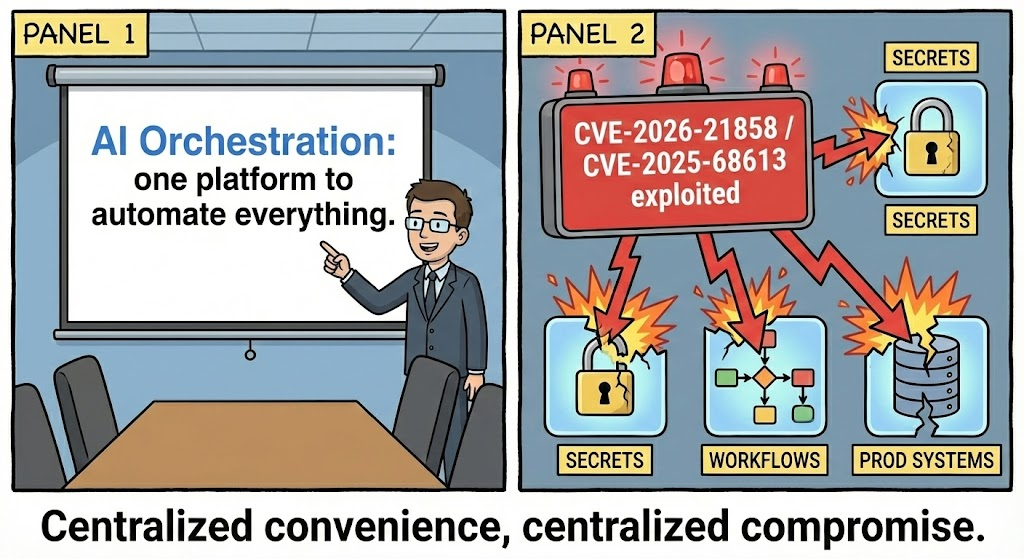

La era de la "Seguridad de Modelos" está evolucionando hacia la "Seguridad de Infraestructuras". Mientras la industria se pasaba 2025 preocupada por la Inyección de Peticiones, la verdadera devastación ha llegado a la capa de orquestación.

Enero de 2026 ha comenzado con una revelación catastrófica para la comunidad de ingenieros de IA: CVE-2026-21858una vulnerabilidad CVSS 10.0 de ejecución remota de código (RCE) no autenticada en n8n. Esto se produce menos de un mes después de la revelación de CVE-2025-68613, un RCE crítico autenticado en la misma plataforma.

Para los ingenieros de seguridad y los Red Teamers, n8n no es sólo una "herramienta"; es la columna vertebral de miles de agentes autónomos de IA, conectando LLMs (OpenAI, Anthropic) a bases de datos internas y APIs. Comprometer n8n significa comprometer toda la cadena de suministro de IA.

En este artículo se deconstruyen las cadenas de explotación de ambas vulnerabilidades, se analizan las causas profundas y se ofrecen soluciones prácticas.

La "Ni8mare": Deconstrucción de CVE-2026-21858 (RCE no autenticado)

Gravedad: Crítico (CVSS 10.0)

Vector: Red / No autenticado

Impacto: Toma total del servidor

Doblado "Ni8mare" de los investigadores de Cyera, CVE-2026-21858 representa el peor escenario posible para la infraestructura de IA: una toma de control sin autenticación ni clic.

La causa principal: Confusión de tipo de contenido

La vulnerabilidad reside en la lógica de gestión de webhooks de n8n y en la forma en que procesa las solicitudes HTTP entrantes. n8n utiliza un middleware para analizar los datos entrantes basándose en el protocolo Tipo de contenido de cabeza.

En las versiones vulnerables (anteriores a la 1.121.0), la aplicación no aplicaba estrictamente la relación entre los parámetros declarados Tipo de contenido y la lógica de análisis utilizada para la gestión del estado interno.

Un atacante puede enviar una petición HTTP especialmente diseñada que:

- Declara un benigno

Tipo de contenido(por ejemploapplication/json) para eludir las comprobaciones iniciales del cortafuegos (WAF). - Manipula la estructura del cuerpo para engañar al analizador interno para que anule el parámetro

req.bodyobjeto. - Inyecta parámetros de configuración maliciosos en los que la aplicación confía ciegamente.

La vía de la explotación

El fallo crítico permite a un atacante "confundir" al servidor para que acepte una ruta de carga de archivos que sobrescriba los archivos de configuración internos, tales como config o base de datos.sqlite.

Una vez sobrescrita la configuración, el atacante puede:

- Restablecer autenticación: Sobrescribir las credenciales del usuario administrador.

- Extraer secretos: Leer el

.envo archivos de configuración que contengan claves API para servicios de terceros (AWS, OpenAI, Stripe). - Ejecutar código: Utilice el nodo "Ejecutar comando", ahora accesible, para generar un shell inverso.

JavaScript

`// Pseudo-código que ilustra el fallo lógico // LÓGICA VULNERABLE: Confiar en la entrada del usuario para el manejo de ficheros sin comprobaciones de tipo estrictas

app.post('/webhook/:id', (req, res) => { // El analizador asume que si 'files' existe en el cuerpo, se trata de una subida válida // Pero un cuerpo JSON manipulado puede simular esta estructura if (req.body.files && req.body.files.config_override) { // CRITICAL: Overwriting internal state based on unauthenticated input internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

Debido a que n8n a menudo se ejecuta con privilegios altos para ejecutar tareas del sistema, este RCE otorga efectivamente acceso de nivel raíz al contenedor host.

El Precursor: CVE-2025-68613 (RCE Autenticado)

Gravedad: Crítico (CVSS 9.9)

Vector: Red / Autenticado (Bajo Privilegio)

Antes del "Ni8mare" no autenticado, estaba el CVE-2025-68613. Aunque menos grave debido al requisito de autenticación, puso de relieve la fragilidad de Evaluación de expresiones en los flujos de trabajo de IA.

La causa raíz: Inyección de expresión

n8n permite a los usuarios escribir expresiones JavaScript para transformar datos entre nodos. La vulnerabilidad (que afecta a versiones anteriores a la 1.122.0) permitía a un atacante con acceso "Miembro" o de bajo nivel salirse del sandbox de expresiones.

Mediante la creación de un flujo de trabajo malicioso con una carga útil JavaScript específica dentro de un campo de expresión (por ejemplo, dentro de un archivo Establecer node), un atacante podría acceder al Node.js proceso objeto.

Escenario de ataque

- Acceso: El atacante obtiene acceso a una cuenta con pocos privilegios (por ejemplo, a través de un enlace de invitación filtrado o una contraseña débil).

- Carga útil: Crear un flujo de trabajo utilizando el

FunciónoCódigoNodo. - Escapar: Utilice

return global.process.mainModule.require('child_process').execSync('id');para eludir las restricciones. - Ejecución: En el momento en que el flujo de trabajo se "Prueba" o "Activa", el código se ejecuta en el servidor.

Comparación técnica: El panorama de amenazas de 2026 frente a 2025

| Característica | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| Autenticación | Ninguno (no autenticado) | Obligatorio (Priv bajo) |

| Puntuación CVSS | 10.0 (Crítico) | 9,9 (Crítico) |

| Causa raíz | Confusión entre tipo de contenido y analizador sintáctico | Sandbox Escape / Inyección de expresiones |

| Vector de ataque | Puntos finales Webhook | Interfaz del editor de flujos de trabajo |

| Objetivo principal | Receptores Webhook de cara al público | Entornos de desarrollo internos/compartidos |

Por qué es importante para la seguridad de la IA

Estas vulnerabilidades no son sólo "fallos del servidor"; son AI Cadena de suministro infracciones.

- Envenenamiento por RAG: Un atacante que controle n8n puede interceptar los documentos que fluyen hacia su base de datos vectorial, inyectando puertas traseras o datos falsos en su base de conocimientos corporativa.

- Secuestro de agentes: Los agentes autónomos construidos sobre n8n pueden reprogramarse para exfiltrar datos o lanzar ataques contra otros sistemas internos.

- Robo de credenciales: n8n actúa como una "Bóveda de claves" para los proveedores de LLM. Un único RCE expone su

OPENAI_API_KEY,ANTHROPIC_API_KEYy las credenciales de la base de datos.

Mitigación y reparación

Acción inmediata requerida:

- Parche inmediatamente: Actualizar el n8n a la versión 1.122.0 o superior. Esto parchea ambos CVEs.

- Aislamiento de la red: Nunca exponga la interfaz del salpicadero n8n (puerto 5678) directamente a la Internet pública. Utilice una VPN o un proxy inverso con autenticación estricta (por ejemplo, Cloudflare Access, Authelia).

- Sanitize Webhooks: Si debe exponer webhooks, asegúrese de que están detrás de un API Gateway que valida el esquema de solicitud antes de que llegue a la instancia n8n.

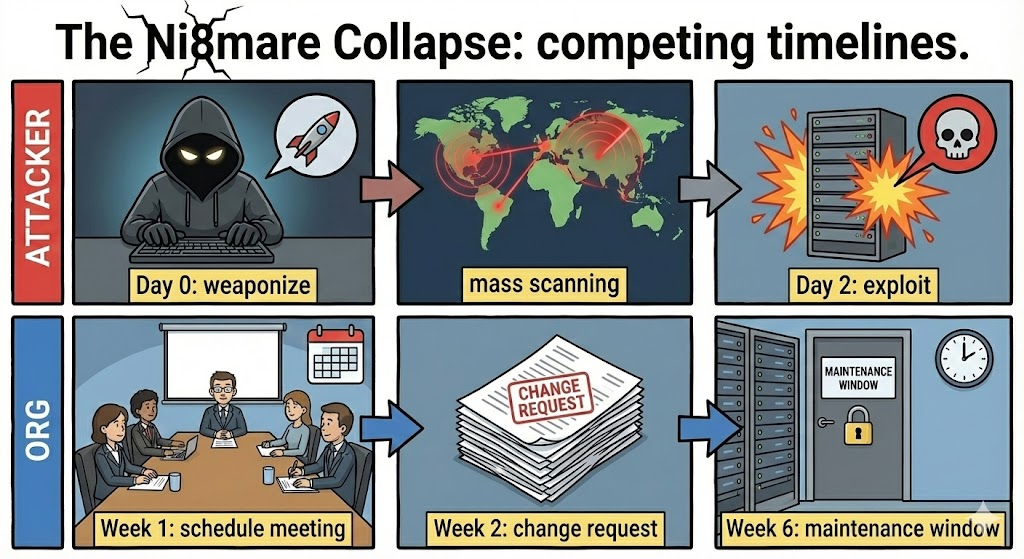

Validación automatizada: El enfoque agenético

En el vertiginoso mundo de 2026, confiar en la gestión manual de parches o en pentests anuales es insuficiente. Vulnerabilidades como CVE-2026-21858 aparecen de la noche a la mañana y se convierten en armas en cuestión de horas.

Aquí es donde Penligente cambia el paradigma. Como plataforma automatizada de pruebas de penetración impulsada por IA, Penligent no se limita a buscar firmas conocidas, sino que se comporta como un atacante.

Cuando se apunta a su infraestructura, el núcleo agentic de Penligent puede:

- Descubrimiento autónomo: Identifique instancias n8n y puntos finales de webhook expuestos que los auditores humanos podrían pasar por alto.

- Explotación segura: Validar CVE-2026-21858 intentando la lógica de manipulación de Content-Type sin sobrescribiendo destructivamente las configuraciones, probando el riesgo con cero tiempo de inactividad.

- Supervisión continua: A diferencia de los escáneres estáticos, Penligent proporciona inteligencia validada "Human-in-the-loop", lo que garantiza que su capa de orquestación de IA siga siendo resistente frente a la próxima oleada de días cero.

Reflexión final: La seguridad de sus agentes de IA depende totalmente de la seguridad de las herramientas que los crean. No dejes que tu capa de orquestación sea el eslabón más débil.

Referencias: