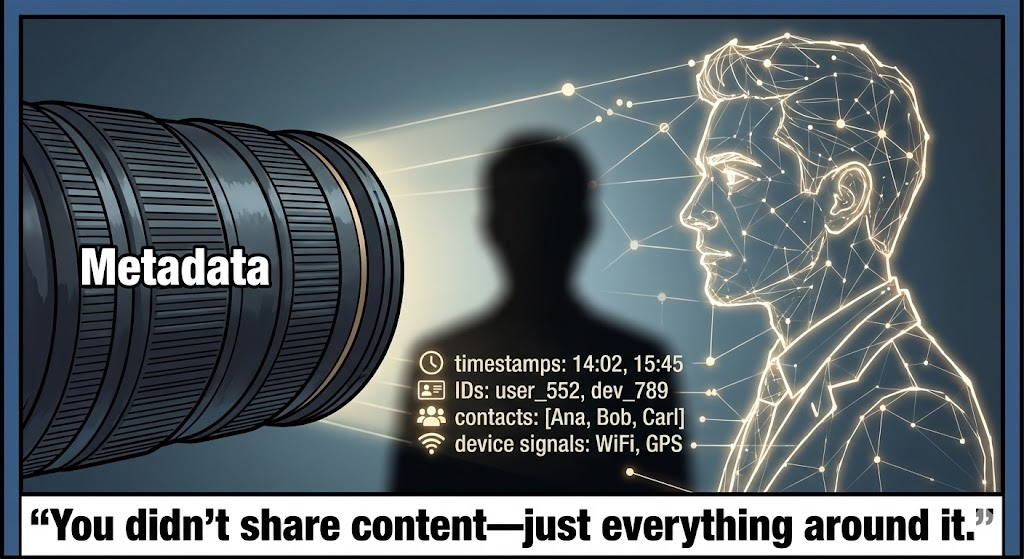

En el panorama adversarial moderno, la "privacidad" es un fallo operativo, y el "anonimato" no es más que un estado temporal de falta de correlación. Para el Red Teamer de élite o el Ingeniero de Seguridad de IA, el objetivo de la Inteligencia de Código Abierto (OSINT) no es encontrar información que está oculta, sino convertir en arma la información que es pública.

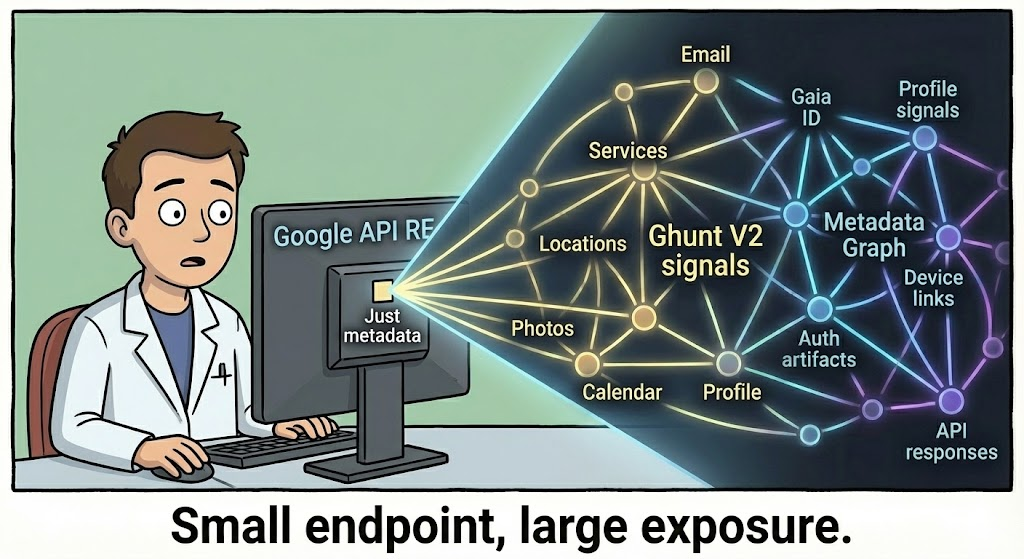

Ghunt ha trascendido sus orígenes como un simple script de Python para convertirse en el marco estándar del sector para interrogar al ecosistema de Google. No se aprovecha de un error, sino de la arquitectura fundamental de los servicios conectados. Al diseccionar las llamadas a la API entre el dispositivo de un usuario y los servidores de Google, en concreto aprovechando la plataforma Servicios lúdicos, Mapasy API para personas-Ghunt transforma una estéril dirección de correo electrónico en un dinámico gráfico "Patrón de vida".

Este completo dossier técnico deconstruirá la mecánica interna de Ghunt V2, proporcionará estrategias de automatización de Python de nivel de producción, analizará su papel en la explotación de vulnerabilidades de alto impacto como CVE-2026-21858 y CVE-2025-68613y demostrar cómo Penligent.ai está automatizando toda esta cadena de muerte a través de la IA Agentic.

Parte I: Mecánica de extracción (Under the Hood)

Para entender cómo utilizar Ghunt con eficacia, hay que entender lo que está haciendo en el cable. Ghunt es, en esencia, un cliente API autenticado que emula aplicaciones legítimas de Google.

1. El contexto de las credenciales: Anatomía de una sesión

Ghunt no funciona de forma anónima. Requiere un estado de sesión válido para eludir el "Consent Bump" de Google y la heurística anti-scraping. La "magia" reside en cookies específicas, principalmente:

__Secure-1PSID&__Secure-3PSID: Son los identificadores principales de una sesión persistente de Google. Permiten acceder al contexto "Búsqueda personal".oauth_token: A menudo se extrae para autorizar llamadas a la API de Google People sin activar una pantalla de consentimiento OAuth completa.

Al ejecutar ghunt loginestá esencialmente exportando este estado criptográfico desde el contexto de su navegador a un entorno Python httpx sesión. A continuación, la herramienta gestiona la X-Goog-AuthUser para cambiar de una cuenta a otra, imitando el comportamiento de un usuario que alterna entre perfiles personales y corporativos en Chrome.

2. Decodificación de la matriz: Búferes de protocolo (Protobuf)

A diferencia de las API REST estándar que devuelven JSON limpio, muchos puntos finales internos de Google (especialmente Maps y Play Store) devuelven datos serializados en Búferes de protocolo (Protobuf).

- El desafío: Protobuf es un formato binario. Sin el

.proto(que Google mantiene en privado), los datos son un flujo de bytes ilegibles. - La solución Ghunt: Los desarrolladores de Ghunt han realizado ingeniería inversa del formato wire. La herramienta incluye un analizador personalizado que deserializa recursivamente estos flujos binarios.

- Ejemplo: Al consultar las contribuciones de un usuario a Maps, Ghunt recibe un blob Protobuf. Elimina las cabeceras, identifica las etiquetas de campo (por ejemplo, campo

1es el ID de la revisión, campo2es la marca de tiempo), y reconstruye un objeto legible. Esta capacidad de analizar el tráfico binario interno sin procesar es lo que diferencia a Ghunt de los raspadores HTML básicos.

- Ejemplo: Al consultar las contribuciones de un usuario a Maps, Ghunt recibe un blob Protobuf. Elimina las cabeceras, identifica las etiquetas de campo (por ejemplo, campo

Parte II: La superficie de ataque modular

Ghunt V2 funciona con una arquitectura modular. Cada módulo se dirige a un silo de datos específico dentro de la infraestructura de Google.

Módulo A: El motor de giro del correo electrónico (ghunt correo electrónico)

Este es el punto de entrada más común. Lo alimentas target@gmail.comy consulta el punto final interno https://clients6.google.com/rpc.

- Resolución GAIA ID: El módulo resuelve el correo electrónico a un GAIA ID (Administración de cuentas e ID de Google). Este número entero de 21 dígitos es el núcleo inmutable de la identidad de un usuario. Aunque el usuario cambie su dirección de correo electrónico o su nombre para mostrar, el GAIA ID persiste.

- Enumeración de servicios: Comprueba la existencia de perfiles públicos en Fotos, Mapas y Calendario.

- Fuga de IAM en la nube: Lo más importante es que puede identificar si el usuario tiene una huella activa en Google Cloud Platform (GCP). Para un Red Teamer, saber que un objetivo es un "administrador de GCP" lo prioriza inmediatamente para las campañas de phishing dirigidas a él.

gcloudcredenciales.

Módulo B: La trilateración de geolocalización (mapas ghunt)

Este módulo agrega "Reseñas" y "Fotos" publicadas por el objetivo.

- Análisis de marcas de tiempo: Al correlacionar las marcas de tiempo de las reseñas con las geocoordenadas de las empresas reseñadas, Ghunt construye un mapa de velocidad.

- Escenario: Un objetivo revisa una cafetería en San Francisco a las 09:00 horas y un restaurante en Palo Alto a las 12:00 horas. Esto confirma su ubicación física y su capacidad de desplazamiento.

- Puntuación de confianza: Ghunt V2 calcula una puntuación de confianza para la "Home Base" del usuario agrupando la densidad de reseñas.

Módulo C: Telemetría de dispositivos y Play API (ghunt play)

Quizás el módulo más peligroso para la explotación de hardware. Al consultar la biblioteca de Google Play, Ghunt enumera los dispositivos vinculados a la cuenta.

- Datos extraídos: Fabricante (Samsung, Pixel, Xiaomi), número de modelo (SM-S918B) y fecha de "Visto por última vez".

- Armatización: Esto no es sólo trivial. Es el requisito previo para la ejecución remota de código (RCE) específica del hardware.

Parte III: Ingeniería avanzada - Automatización de la caza

El uso manual de la CLI es insuficiente para el reconocimiento a escala empresarial. A continuación se muestra una implementación Python robusta y lista para la producción que envuelve Ghunt en una estructura de clases asíncrona, adecuada para la integración en una tubería más grande.

En GhuntAutomator Clase

Python

`import asyncio import json import logging from typing import Dict, Optional from ghunt.api import GHuntAPI from ghunt.objects import Target from ghunt.utils import get_httpx_client

Configurar el registro estructurado para el pipeline

logging.basicConfig(level=registro.INFO, format='%(asctime)s - %(levelname)s - %(message)s')

clase GhuntAutomator: def init(self): self.client = get_httpx_client() self.api = GHuntAPI(self.client) self.is_authenticated = False

async def authenticate(self) -> bool:

"""

Inicializa la sesión usando las credenciales almacenadas.

Asume que las cookies ya están serializadas en la ruta por defecto.

"""

try:

self.is_authenticated = await self.api.login()

if self.is_authenticated:

logging.info("[+] Autenticado correctamente en las API internas de Google.")

return True

else:

logging.error("[-] Error de autenticación. Comprueba la validez de la cookie.")

return False

excepto Exception como e:

logging.critical(f"[-] Error fatal de autenticación: {e}")

return False

async def scan_target(self, email: str) -> Optional[Dict]:

if not self.is_authenticated:

logging.warning("[-] No se puede escanear: No autenticado.")

return None

logging.info(f"[*] Iniciando escaneo profundo para: {email}")

try:

target = Target(self.api, email)

found = await target.hunt()

si no se encuentra

logging.info(f"[-] Target {email} not found or hidden.")

return Ninguno

# 1. Inteligencia de base

intel_paquete = {

"gaia_id": target.person.gaia_id,

"name": target.person.name,

"profile_pic": target.person.profile_pic,

"last_active": target.person.last_active_service,

"devices": [],

"locations": []

}

# 2. Extraer telemetría de dispositivos (crítico para la asignación de CVE)

if target.person.devices:

for device in target.person.devices:

intel_package["devices"].append({

"model": device.model

"último_visto": str(dispositivo.último_visto)

})

# 3. Extraer datos de geolocalización de los mapas

if target.persona.maps_contribs:

for review in target.person.maps_contribs[:5]: # Las 5 reseñas más recientes

intel_package["locations"].append({

"lugar": nombre_lugar.reseña,

"rating": review.rating,

"timestamp": str(review.date)

})

devolver paquete_inteligente

except Exception as e:

logging.error(f"[-] Error durante la lógica de escaneo: {e}")

return Ninguno

async def limpieza(self):

await self.client.aclose()

Arnés de ejecución

async def main(): automator = GhuntAutomator() if await automator.authenticate(): result = await automator.scan_target("executive.target@gmail.com") if result: print(json.dumps(result, indent=4)) await automator.cleanup()

si nombre == “principal": asyncio.run(main())`

Este código es listo para la canalización. Incluye gestión de errores, salida JSON estructurada y diseño modular. Puede contenerizarse y activarse mediante una cola de mensajes (como Kafka o RabbitMQ) en un sistema distribuido mayor.

Parte IV: The Kill Chain - Intersección de OSINT con CVEs

El verdadero valor de Ghunt aparece cuando sus resultados se superponen con el panorama CVE (Common Vulnerabilities and Exposures) de 2026.

1. El vector de hardware: CVE-2026-21858 (CoreAudio RCE)

Contexto: CVE-2026-21858 es una vulnerabilidad crítica de ejecución remota de código en el motor de procesamiento multimedia de Android 15 y anteriores. Permite a un atacante ejecutar código arbitrario enviando un archivo de audio malformado a través de MMS o WhatsApp.

- El problema: El exploit depende del hardware. El envío de la carga útil incorrecta a la arquitectura incorrecta (por ejemplo, el envío de una carga útil Exynos a un dispositivo Snapdragon) provoca un bloqueo, alertando al usuario.

- La solución Ghunt: Corriendo

ghunt playEl atacante recupera el modelo exacto (por ejemplo, "Pixel 7 Pro"). Lo cruzan con la matriz de compatibilidad CVE-2026-21858. - El resultado: Un compromiso 100% fiable y sin clics. Ghunt proporciona el solución específica para el misil.

2. El vector de identidad: CVE-2025-68613 (Fuga de token OAuth)

Contexto: CVE-2025-68613 implica un fallo en la forma en que determinadas integraciones de terceros gestionan los tokens de actualización de Google OAuth.

- El problema: Los atacantes necesitan saber que integraciones que un usuario ha autorizado. La pulverización de exploits ciegos es ruidosa.

- La solución Ghunt: Los módulos "SpiderDAL" (Digital Asset Links) y "Fotos" de Ghunt a menudo pueden inferir conexiones de terceros. Si Ghunt muestra que el usuario está publicando fotos desde una aplicación específica de terceros, el atacante sabe que existe un token OAuth válido para esa integración.

- El resultado: El atacante inicia el CVE-2025-68613 flujo específicamente contra la aplicación identificada por Ghunt, robando la persistente

refresh_tokeny lograr la toma de cuentas permanente (ATO).

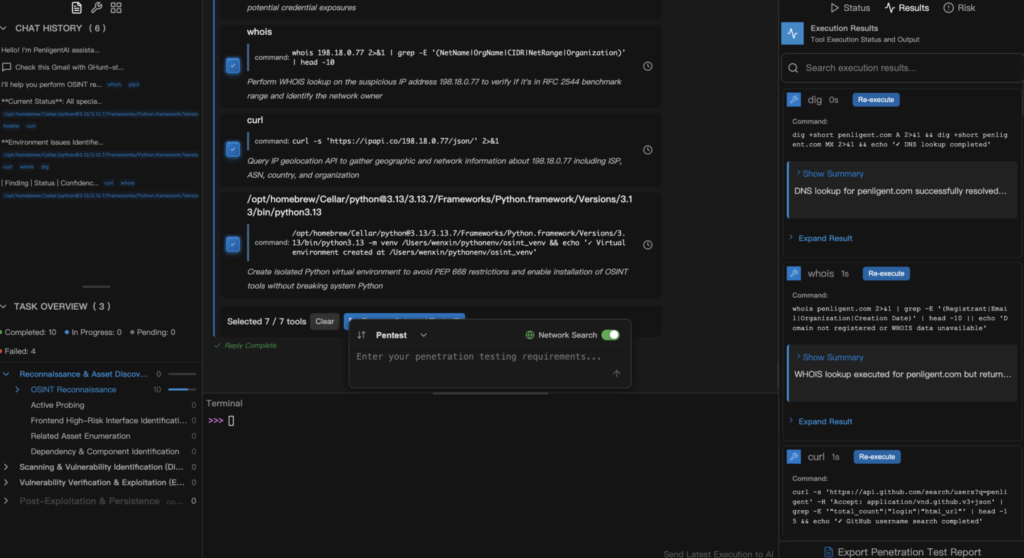

Parte V: El futuro: de los guiones a la inteligencia artificial (Penligent.ai)

Aunque el script Python anterior es potente, representa la "Era Manual" de la seguridad. Requiere que un humano interprete el JSON, busque el CVE y elabore la carga útil. En 2026, la velocidad es el factor decisivo. Aquí es donde Inteligencia Artificial se hace cargo.

Penligent.aiel primer Hacker de Inteligencia Artificialabsorbe la lógica de herramientas como Ghunt en una arquitectura cognitiva. No se limita a "ejecutar" Ghunt, sino que "comprende" el resultado.

El bucle cognitivo de un agente negligente:

- Observación (El sensor): El Agente despliega de forma autónoma un sensor similar a Ghunt contra una lista de correos electrónicos corporativos.

- Orientación (el contexto):

- Datos brutos: "El usuario A utiliza un Samsung S24".

- Recuperación del conocimiento: El agente consulta su base de datos interna de vectores de vulnerabilidades. Compara "Samsung S24" + "Android 15" con CVE-2026-21858.

- Decisión (La Estrategia): El Agente calcula el camino de menor resistencia.

- Opción A: ¿Correo electrónico de phishing? (Tasa de éxito 12%).

- Opción B: Mobile RCE via CVE-2026-21858? (Tasa de éxito 95%).

- Selección: El Agente selecciona la Opción B.

- Acción (La Validación): El Agente genera un Prueba de concepto segura (PoC) artefacto. No explota el dispositivo de forma maliciosa; valida la existencia de la vulnerabilidad (por ejemplo, comprobando si el dispositivo acepta la cabecera malformada) y registra el hallazgo.

Esta es la diferencia entre una herramienta y un compañero de equipo. Penligent automatiza el razonamientono sólo el ejecución. Para un equipo de seguridad, esto significa encontrar la ruta crítica hacia el compromiso en minutos, no en días.

Parte VI: Contramedidas defensivas y OpSec

Si está en Red Teaming, debe proteger su infraestructura. Si está en equipo azul, debe cegar al atacante.

Para el operador (OpSec)

- Dockerización es obligatoria: Nunca ejecutes Ghunt en tu sistema operativo anfitrión. Google deja "migas de pan" en el sistema de archivos. Usa la imagen oficial de Docker: docker run -v $(pwd)/resources:/usr/src/app/resources mxrch/ghunt login

- Apoderados residenciales: Las IPs de centros de datos (AWS, DigitalOcean) son marcadas instantáneamente por Google. Debes tunelizar el tráfico de Ghunt a través de Proxies Residenciales de alta reputación para imitar el tráfico de usuario normal.

- Envejecimiento de la cuenta: No utilices una cuenta de Gmail nueva para el reconocimiento. Google confía en las cuentas con historial. Utiliza cuentas desechables "experimentadas".

Para el Defensor (Mitigación)

- La lista de "bloqueados": No se puede bloquear Ghunt directamente, ya que parece tráfico legítimo. Debe reducir la superficie de datos.

- Política de empresa:

- Desactivar "Web & App Activity": Aplícalo a través de las políticas de administración de Google Workspace para todos los usuarios corporativos. Esto detiene la recopilación de reseñas de Mapas y el historial de ubicaciones.

- Auditoría de TI en la sombra: Ejecute regularmente Ghunt contra su propio ejecutivos. Si encuentras sus dispositivos personales en la lista, están mezclando identidades personales y corporativas, una violación del principio de "Separación de Funciones".

- Aislamiento de puntos finales: Asegurarse de que los dispositivos móviles que acceden a los datos corporativos están gestionados (MDM). Si un dispositivo se identifica como vulnerable a CVE-2026-21858, el MDM debería revocar automáticamente sus tokens de acceso hasta que sea parcheado.

Conclusión

Ghunt V2 es una prueba de que, en un mundo hiperconectado, todos filtramos datos. Para el ingeniero de seguridad, ofrece la granularidad necesaria para simular actores de amenazas sofisticados.

Sin embargo, la correlación manual de datos OSINT con cadenas de vulnerabilidad complejas como CVE-2026-21858 y CVE-2025-68613 se está volviendo insostenible para los equipos humanos. El futuro está en plataformas como Penligent.aique fusionan la precisión de herramientas como Ghunt con la capacidad de razonamiento de la IA Agentic, lo que nos permite identificar y cerrar estas ventanas de exposición a la velocidad de la máquina.

Referencias: