En el panorama de la seguridad de IA de 2026, las defensas a nivel de software (como el filtrado rápido) ya no son el objetivo principal de los equipos rojos avanzados. La verdadera guerra se libra en el rincón más oscuro de la infraestructura: La capa de aislamiento del hardware.

Está buscando circunvalación de izenlo que significa que está apuntando al núcleo de la infraestructura moderna de IA: el Nodo de aplicación de la zona de aislamiento (IZEN). IZEN, la arquitectura estándar del sector para proteger los pesos de modelo de su volcado en clusters de GPU H200/B200, se promociona como la "caja negra irrompible".

Pero como ocurre con todas las arquitecturas de seguridad complejas, IZEN no es invencible. Esta guía se salta los conceptos básicos y va directamente a la ingeniería hardcore: cómo utilizar Fallo de tensión, Canales laterales microarquitectónicosy Condiciones lógicas de carrera para conseguir un Bypass IZEN y extraer el activo del billón de dólares: los pesos del modelo.

Anatomía de IZEN: ¿Por qué es difícil de romper?

Antes de diseccionar el circunvalación de izendebemos entender la lógica del defensor. IZEN difiere de SGX o SEV tradicionales; es un TEE diseñado específicamente para unidades de procesamiento de sensores (TPU/NPU).

- Cifrado seguro de memoria (SME): IZEN realiza cifrado AES-GCM-256 en tiempo real sobre datos en VRAM (HBM). Aunque se sondee físicamente el bus de memoria, se obtiene entropía, no pesos.

- Integridad del flujo de control (CFI): El coprocesador IZEN supervisa la ruta de ejecución del gráfico de cálculo. Cualquier salto inesperado (como una cadena ROP) activa una interrupción NMI inmediata a través de PCI-e y borra las claves al instante.

- Gestión de acceso cero: Incluso el

raízEl usuario del sistema operativo anfitrión no puede acceder al espacio de memoria IZEN del invitado.

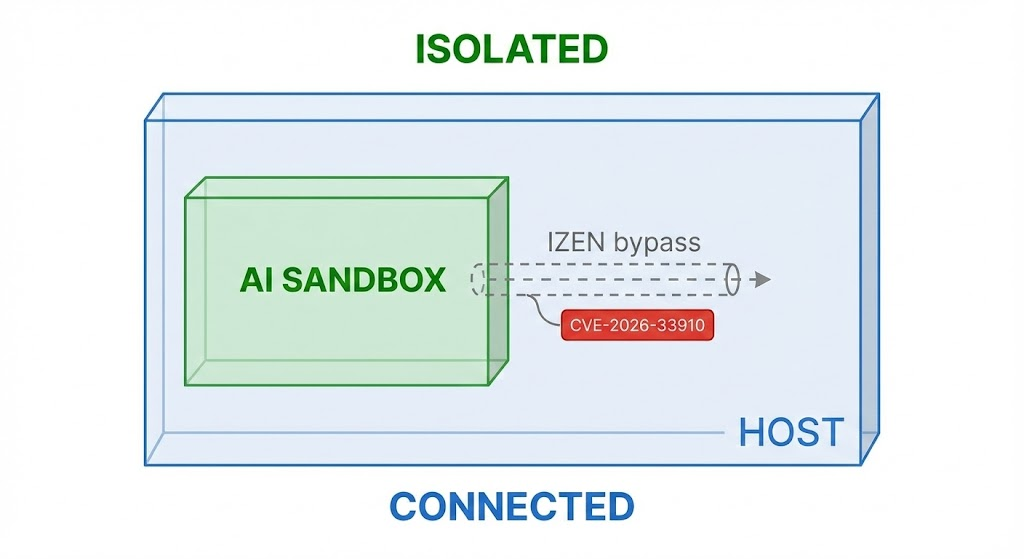

CVE-2026-33910 El martillo del anillo-0 al anillo-3

Actualmente es el más fiable circunvalación de izen vector. CVE-2026-33910 no existe en el hardware IZEN en sí, sino en el protocolo de comunicación entre su controlador y la biblioteca de modo de usuario.

La vulnerabilidad:

El controlador IZEN contiene un Tiempo de control a tiempo de uso (TOCTOU) condición de carrera al manejar el IOCTL_IZEN_MAP_TENSOR instrucción.

La cadena de explotación:

- Mapa de memoria: El atacante solicita una región de memoria compartida para la transferencia del tensor.

- Disparador de carrera: Un hilo llama continuamente a

IOCTLpara asignar esta memoria, mientras que otro hilo utiliza agresivamentemadvisepara liberar y reasignar la memoria (Page Flip). - Confusión en la tabla de páginas: Con baja probabilidad, el motor DMA de IZEN obtiene la dirección física incorrecta, asignando una "Página de peso del modelo" protegida al espacio de modo de usuario del atacante.

- Extracción: El atacante lee la página de memoria, recuperando fragmentos descifrados del peso del modelo.

Concepto PdC:

C

`// IZEN Bypass via TOCTOU (CVE-2026-33910 Concept) void race_thread() { while (!stop) { // Cambia agresivamente las páginas de memoria para confundir al DMA de IZEN madvise(shared_buf, BUF_SIZE, MADV_DONTNEED); mmap(shared_buf, BUF_SIZE, PROT_READ|PROT_WRITE, ...); } }

¡void trigger_thread() { struct izen_ioctl_args args = { .handle = shared_buf, .op = TENSOR_MAP }; while (!stop) { // Activa el mapeo del driver, esperando un desajuste en la tabla de páginas ioctl(fd, IOCTL_IZEN_MAP_TENSOR, &args); if (check_if_weights_leaked(shared_buf)) { printf("[+] Bypass IZEN Exitoso! Pesos volcados.\n"); stop = 1; } } }`

Fallo de tensión (física frente a lógica)

Si la capa de software está parcheada, los ingenieros empedernidos recurren a la física. El chip IZEN es extremadamente sensible al voltaje durante la "Derivación de Claves".

El ataque:

Mediante el control del VRM (módulo regulador de voltaje) de la GPU, un atacante reduce el voltaje en 150 mV durante un solo nanosegundo durante el ciclo de reloj específico en el que IZEN ejecuta el comando AES_DECRYPT instrucción.

El resultado:

Este "fallo" hace que la tubería de la CPU se salte comprobaciones de seguridad (por ejemplo, un JNZ se interpreta erróneamente como NOP) o hace que el motor de cifrado genere un estado intermedio defectuoso. Mediante el análisis diferencial de fallos (DFA), los atacantes pueden recuperar la clave raíz de IZEN en horas.

AI Logic Side Channels La filtración "silenciosa

Se trata de un circunvalación de izen dirigida específicamente a los servicios de inferencia LLM.

La teoría:

Aunque IZEN aísla la memoria, no puede aislar Tiempo de cálculo. Diferentes valores de peso del modelo provocan diferencias microscópicas en la latencia durante las operaciones en coma flotante.

La aplicación:

Los atacantes construyen una serie de Peticiones específicas (multiplicaciones de matrices dispersas de alta dimensión) y miden con precisión el Tiempo hasta la Primera Petición (TTFT). Analizando la distribución temporal de millones de peticiones, los atacantes pueden entrenar un "modelo en la sombra" para inferir la distribución del peso del núcleo del modelo protegido. Esto se conoce como "Robo de peso sin contacto".

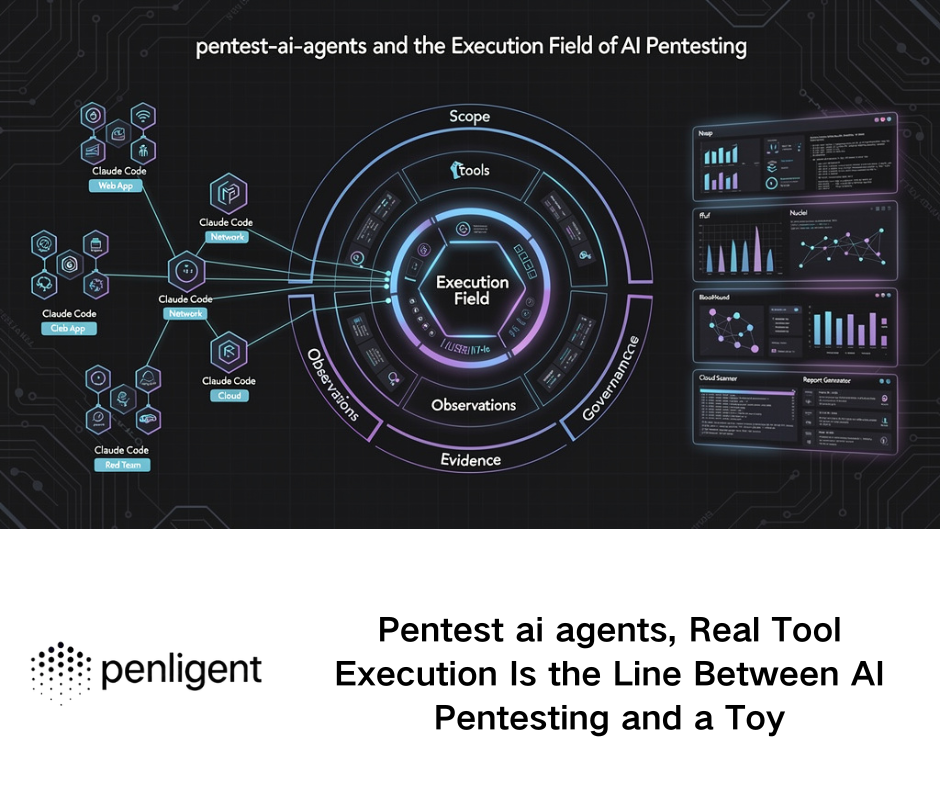

Pentesting automatizado de IZEN: La ventaja de Penligent

Te preguntarás: "¿Cómo puedo saber si mi clúster de IA es vulnerable a estos vectores IZEN?". Probarlos manualmente (especialmente las condiciones de carrera y los canales laterales) requiere un coste inmenso y conocimientos especializados.

Aquí es donde Penligent.ai cambia el juego.

Penligent no es sólo un escáner web; es la primera plataforma del sector que admite Aislamiento de hardware de IA (AI-TEE) pruebas. Para circunvalación de izen riesgos, Penligent proporciona módulos dedicados:

- Agente TEE Fuzzing: Penligent despliega un agente privilegiado en el host para realizar fuzzing de alta cobertura contra la interfaz del controlador IZEN. Utiliza IA para predecir qué combinaciones de parámetros IOCTL tienen más probabilidades de desencadenar condiciones de carrera DMA como CVE-2026-33910.

- Analizador de canal lateral: Penligent envía miles de sondas matemáticas de ingeniería a su punto final de inferencia, recopilando automáticamente datos de temporización y calculando si existen fugas de canal lateral estadísticamente significativas. Si Penligent puede adivinar el recuento de capas de su modelo a través de la latencia de la API, le avisa inmediatamente.

- Auditoría de conformidad: Comprueba automáticamente los parámetros del kernel del sistema operativo anfitrión, la configuración de la BIOS y las versiones del firmware de IZEN para garantizar que

Arranque seguroyCifrado de memoriase aplican estrictamente.

Defensa y endurecimiento

Una vez que un circunvalación de izen los defensores deben responder a nivel arquitectónico:

- Actualizar Firmware: Asegúrese de que el firmware de IZEN está actualizado a la versión 2026.01, que corrige la lógica de carrera IOCTL conocida.

- Desactivar IOCTL vulnerables: Si no es necesario el mapeo tensorial dinámico, desactive la opción

IOCTL_IZEN_MAP_TENSORa través de los parámetros del módulo del kernel para reducir la superficie de ataque. - Introducir ruido: Inyectar retardos aleatorios de microsegundos (Jitter) en el servicio de inferencia para destruir la correlación temporal necesaria para los ataques de canal lateral.

- Red Teaming continuo: Utilice Penligente para someter a pruebas de estrés su entorno de hardware de IA con regularidad. El valor de un modelo de IA reside en sus pesos; la única forma de protegerlos es intentar robarlos constantemente.

Conclusión

En circunvalación de izen representa el nivel más alto de la IA adversaria. Ya no se trata de SQL Injection o XSS; se trata de controlar la esencia de la computación. A medida que los pesos de los modelos se conviertan en el activo principal de la empresa, los ataques contra las tecnologías de aislamiento como IZEN se convertirán en rutina. Solo si dominan estas técnicas ofensivas contundentes podrán los ingenieros de seguridad mantener la línea en las Guerras Informáticas de 2026.

Referencias

- Consorcio de Informática Confidencial: Normas de aislamiento basadas en hardware

- Seguridad USENIX 2025: Rompiendo TEEs con Voltage Glitching: Un Caso de Estudio en Aceleradores de IA

- CVE-2026-33910 Detalle: NIST NVD - IZEN Driver Race Condition

- Penligente: Validación automatizada de la seguridad AI-TEE