A medida que las organizaciones pasan de los centros de datos tradicionales a plataformas distribuidas basadas en API, prácticas de seguridad en la nube nativa se han convertido en esenciales para proteger las cargas de trabajo modernas. A diferencia de los controles de seguridad tradicionales que se basan en perímetros de red, los entornos nativos de la nube requieren un enfoque fundamentalmente diferente, en el que la seguridad se integre en el desarrollo, la implantación, las operaciones en tiempo de ejecución y la supervisión continua.

Las arquitecturas nativas de la nube (contenedores, microservicios, sin servidor) aumentan la agilidad y la escalabilidad, pero también multiplican la superficie de ataque y la complejidad. Las prácticas de seguridad eficaces deben tener en cuenta las amenazas centradas en la identidad, la infraestructura efímera, los riesgos de las imágenes de contenedores, las vulnerabilidades de la orquestación y los cambios rápidos.

En esta guía, hablaremos de prácticas de seguridad en la nube nativaAdemás, se incluyen técnicas defensivas del mundo real y ejemplos prácticos de código que los ingenieros pueden aplicar, todo ello basado en fuentes actuales de la comunidad y la industria.

Identidad, acceso y confianza cero: base de la seguridad nativa de la nube

En entornos nativos de nube, la identidad se convierte en el nuevo perímetro. Los modelos tradicionales de confianza basados en IP fracasan porque las cargas de trabajo y las identidades se escalan dinámicamente a través de los contextos.

Confianza cero y controles IAM

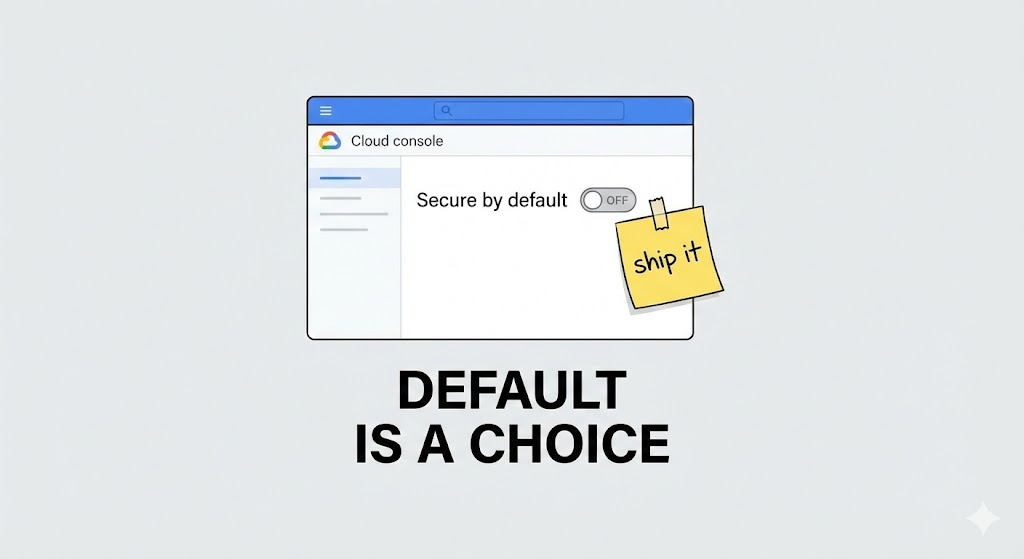

A Modelo de seguridad de confianza cero garantiza que ninguna entidad (usuario, servicio, carga de trabajo) sea de confianza por defecto. En su lugar, cada solicitud debe ser autenticada y autorizada. Los controles clave incluyen:

- Gestión de identidades y accesos (IAM): Defina funciones y permisos explícitos, y evite las identidades con privilegios excesivos.

- Control de acceso basado en funciones (RBAC): Limita las acciones de los servicios y los usuarios a lo estrictamente necesario.

- Autenticación y autorización continuas: Verifique las identidades con frecuencia.

La confianza cero también ayuda a proteger los microservicios e impide el movimiento lateral dentro de los despliegues distribuidos en la nube.

Seguridad por turnos: Integrar la seguridad en la cadena de suministro

Integrar la seguridad en una fase temprana del desarrollo, lo que suele denominarse seguridad shift-left - es una práctica clave de la nube nativa para detectar vulnerabilidades antes de que las cargas de trabajo lleguen a producción.

Fortalecimiento de las canalizaciones CI/CD

Proteja las aplicaciones nativas de la nube automatizando la validación de la seguridad en todo el proceso CI/CD:

- Pruebas estáticas de seguridad de las aplicaciones (SAST)

- Pruebas dinámicas de seguridad de las aplicaciones (DAST)

- Análisis de la composición del software (SCA)

- Escaneado de imágenes de contenedores

- Comprobaciones de seguridad de la Infraestructura como Código (IaC)

La automatización de estas comprobaciones evita que se desplieguen artefactos inseguros.

Contenedores, Kubernetes y seguridad de la carga de trabajo

Los contenedores y orquestadores como Kubernetes son fundamentales para las aplicaciones nativas de la nube. Requieren controles defensivos específicos más allá de la seguridad básica del host.

Prácticas básicas de seguridad de los contenedores

- Exploración de la vulnerabilidad de las imágenes: Identificar CVEs en imágenes antes del tiempo de ejecución.

- Utilizar imágenes de base mínimas: Reduce la superficie de ataque.

- Protección en tiempo de ejecución: Supervisa el comportamiento anómalo de los contenedores.

Seguridad específica de Kubernetes

Kubernetes es el orquestador de facto para cargas de trabajo nativas de la nube, pero requiere una configuración cuidadosa:

- Políticas RBAC para limitar el acceso a la API

- Políticas de red aplicar la segmentación a nivel de pod

- Registros de auditoría para seguir la actividad de las agrupaciones

Entre los consejos operativos prácticos de profesionales experimentados se incluyen evitar la exposición del servidor API de Kubernetes y minimizar las credenciales de administrador de clústeres, ya que aumentan el riesgo drásticamente si están mal configuradas.

Gestión de secretos - Protección de datos sensibles

Los secretos (claves API, tokens, certificados) están por todas partes en las aplicaciones nativas de la nube, pero son una causa frecuente de brechas cuando se manejan mal.

Mejores prácticas secretas

- Utilizar servicios de gestión de secretos como HashiCorp Vault, AWS Secrets Manager o Kubernetes Secrets.

- Rotar los secretos con frecuencia y evitar las credenciales de larga duración.

- Evita almacenar secretos en texto plano o en repositorios de código.

Seguridad de la infraestructura como código (IaC)

La Infraestructura como Código permite a los ingenieros definir y gestionar la infraestructura de la nube mediante código. Pero las plantillas de IaC inseguras pueden propagar los riesgos.

Controles de seguridad IaC

- Exploración previa al despliegue de plantillas para configuraciones inseguras (por ejemplo, puertos abiertos, almacenamiento público).

- Flujos de trabajo de control de versiones que aplican controles de seguridad.

- Corrección automatizada de los riesgos detectados.

Trate la IaC como un límite de seguridad crítico, no sólo como una comodidad.

Cifrado y protección de datos

El cifrado es esencial para proteger la confidencialidad de los datos en entornos nativos de la nube.

- Cifrar datos en reposo y en tránsito utilizando algoritmos potentes (por ejemplo, TLS 1.3, AES-256).

- Considere Traiga su propio cifrado (BYOE) o claves gestionadas por el cliente para un mayor control. En esencia, BYOE permite a los clientes gestionar las claves de cifrado e integrarlas en sus pilas en la nube para una mayor seguridad.

- Asegúrese de que las políticas de rotación de claves de cifrado están automatizadas y se aplican.

Redes y microsegmentación

Los entornos nativos de la nube se benefician de controles de red precisos. Los cortafuegos perimetrales tradicionales no bastan para los servicios distribuidos.

Microsegmentación

Segmente las cargas de trabajo y los servicios para limitar el movimiento lateral si uno de los componentes se ve comprometido. Utilización:

- Políticas de red de Kubernetes

- Mallas de servicios con aplicación de mTLS

- Marcos de redes de confianza cero Apoyo a fuertes controles de acceso a través de microservicios.

Supervisión, registro y observabilidad

La visibilidad es un reto importante en los sistemas distribuidos nativos de la nube. Sin una supervisión y un registro adecuados, detectar los ataques resulta casi imposible.

Estrategias eficaces de observabilidad

- Agregue registros de contenedores, hosts y orquestadores.

- Utilice alertas en tiempo real para detectar comportamientos anómalos.

- Aproveche la IA o los modelos de detección de anomalías para reducir la fatiga de las alertas. El aprendizaje automático puede ayudar a identificar la actividad inusual de los contenedores estableciendo líneas de base, marcando accesos sospechosos y automatizando alertas basadas en desviaciones de comportamiento.

Detección de amenazas y respuesta a incidentes

Se producirán incidentes de seguridad: los equipos nativos de la nube deben estar preparados con planes estructurados de detección y respuesta.

- Herramientas de detección de amenazas analizar patrones de comportamiento entre clusters y cargas de trabajo.

- Respuestas automatizadas puede aislar los contenedores afectados o revocar las credenciales en caso de eventos sospechosos.

- Mantener playbooks y runbooks para incidentes comunes en la nube con el fin de estandarizar las acciones de respuesta.

Ejemplos prácticos de códigos de ataque y defensa

He aquí tres ejemplos prácticos del mundo real que ilustran las técnicas de ataque contra las que deben defenderse los desarrolladores, junto con las prácticas defensivas.

Ataque: Exploit de vulnerabilidad de imagen de contenedor (CVE)

Los atacantes malintencionados pueden explotar vulnerabilidades conocidas en imágenes de contenedores si no se escanean correctamente.

bash

docker pull vulnerable/image:tag docker run vulnerable/image:tag /bin/sh -c "exploit_command"

Defensa - Escaneo automatizado de imágenes en CI/CD:

Añada un paso de escaneado con una herramienta como Trivy en su pipeline:

bash

trivy image --severity HIGH,CRITICAL myapp:latest

Falla el trabajo CI si se encuentran vulnerabilidades.

Ataque: Exposición de la API de Kubernetes

Si la API de Kubernetes está indebidamente expuesta a Internet:

bash

curl https:// -k

Esto puede revelar secretos y metadatos del clúster.

Defensa - Restringir el acceso a la API:

Permitir únicamente el acceso a la API del clúster desde puntos finales privados:

yaml

apiVersion: v1 kind: Service metadata: name: kubernetes spec: type: ClusterIP

Utilice RBAC para restringir privilegios.

Ataque: Cosecha de secretos a partir de variables de entorno

Una aplicación mal configurada puede registrar secretos:

bash

echo $API_KEY >> insecure.log

Defensa - Inyección segura de secretos:

Utilice los secretos de Kubernetes y evite imprimirlos:

yaml

`env:

- name: API_KEY valueFrom: secretKeyRef: name: my-secret key: api_key`

Auditoría continua y cumplimiento

Los entornos nativos de la nube cambian rápidamente, por lo que la gestión continua de la postura es esencial. Utilice herramientas de postura (CSPM) para detectar desviaciones, realizar auditorías según las normas (CIS, SOC2, PCI) y automatizar los informes de cumplimiento.

La seguridad en la nube es algo más que comprobaciones ocasionales: es verificación en tiempo real.

Conclusión - Las prácticas de seguridad nativas de la nube son continuas

prácticas de seguridad en la nube nativa no son listas de comprobación puntuales, sino procesos de ingeniería continuos. La naturaleza dinámica de las cargas de trabajo en la nube exige:

- Automatización en todos los niveles

- Seguridad integrada en el desarrollo

- Visibilidad en tiempo real y respuesta automatizada

- Mejora continua impulsada por la retroalimentación

Mediante la adopción de los principios de Zero Trust, la integración de la seguridad en CI/CD, la protección de contenedores y Kubernetes, la aplicación de controles sólidos de identidad y red, y la creación de capacidades sólidas de observabilidad y respuesta, puede defender las aplicaciones nativas de la nube frente a amenazas comunes y emergentes.