CVE-2025-12762 es una vulnerabilidad crítica de ejecución remota de código (RCE) en pgAdmin 4 que convierte una restauración rutinaria de bases de datos en una potencial toma de control del servidor. Cuando pgAdmin se ejecuta en modo servidor y restaura archivos de volcado PostgreSQL en formato PLAIN, un atacante puede abusar de la tubería de restauración para inyectar y ejecutar comandos arbitrarios del sistema en el host que ejecuta pgAdmin. Con una puntuación CVSS v3.1 de 9.1 y la posición de pgAdmin como una de las herramientas de administración de PostgreSQL más utilizadas, esto no es un fallo teórico, es un incidente de alta prioridad a punto de ocurrir si no se parchea. (NVD)

¿Qué es CVE-2025-12762?

CVE-2025-12762 afecta a pgAdmin 4 hasta la versión 9.9 inclusive cuando la aplicación está configurada en modo servidor. En este modo, pgAdmin se ejecuta como una consola web central utilizada por DBAs, DevOps y equipos SRE para gestionar múltiples instancias PostgreSQL a través de entornos. (OpenCVE)

La vulnerabilidad se activa durante las operaciones de restauración que utilizan Archivos de volcado SQL en formato PLANO. En lugar de tratar estos volcados puramente como contenido SQL, el módulo de restauración de pgAdmin en modo servidor procesa la entrada de una forma que permite que los datos del volcado controlados por el atacante se incorporen a la ejecución del comando. Como resultado, un volcado malicioso puede llevar directamente a ejecución de código arbitrario en el host donde se ejecuta pgAdmin. (Noticias sobre ciberseguridad)

El vector CVSS para CVE-2025-12762 es AV:N/AC:L/PR:L/UI:N/S:C/C:H/I:L/A:L, lo que significa que el ataque está basado en la red, es de baja complejidad, sólo requiere privilegios bajos, no necesita interacción del usuario y puede afectar gravemente a la confidencialidad, al tiempo que afecta a la integridad y la disponibilidad. (OpenCVE)

Versiones afectadas y versión corregida

Según los avisos públicos y las declaraciones de los vendedores, pgAdmin 4 versiones hasta 9.9 inclusive son vulnerables cuando se ejecutan en modo servidor y se realizan restauraciones a partir de archivos de volcado con formato PLAIN. (NVD)

Las orientaciones de seguridad y las fuentes de vulnerabilidades indican que la actualización a pgAdmin 4 versión 9.10 o posterior es necesario para abordar completamente CVE-2025-12762. La versión actualizada endurece el proceso de restauración y elimina la ruta de inyección de código que hacía posible el RCE en versiones anteriores. (Información proactiva)

Hasta que se complete la actualización, cualquier instancia de pgAdmin que satisfaga las siguientes condiciones debe asumirse como expuesta:

- Ejecución de pgAdmin 4 ≤ 9.9

- Configurado en modo servidor

- Realizar o poder realizar restauraciones a partir de archivos de volcado PostgreSQL en formato PLAIN.

Causa raíz: Inyección de código durante la restauración de un volcado de memoria.

La causa raíz de CVE-2025-12762 es un fallo de inyección de código dentro de la lógica de restauración para volcados en formato PLAIN en modo servidor. Cuando pgAdmin organiza una restauración, construye invocaciones de comandos para utilidades PostgreSQL y pasa una combinación de configuración, parámetros de tiempo de ejecución y valores controlados por el usuario derivados del volcado.

Para volcados en formato PLAIN, el módulo de restauración de pgAdmin asume incorrectamente que ciertos valores derivados del volcado son seguros para pasarlos al comando de restauración sin una fuerte validación y sanitización. Las investigaciones y avisos de seguridad describen esto como manejo inadecuado de la inyección de código durante las restauraciones en modo servidor a partir de archivos de volcado en formato PLAIN. (Noticias sobre ciberseguridad)

En la práctica, esto significa:

- pgAdmin acepta un archivo de volcado SQL en formato PLAIN.

- El módulo de restauración procesa partes del volcado para construir o parametrizar comandos de restauración a nivel de sistema.

- Debido a que el saneamiento es insuficiente, las cargas maliciosas pueden salirse del contexto del argumento previsto e interpretarse como comandos reales en el host.

Desde la perspectiva del atacante, el volcado PLAIN se convierte en un vehículo para introducir comandos shell en el proceso de restauración. Una vez que se ejecuta la restauración, estos comandos se ejecutan con los privilegios del proceso pgAdmin, que a menudo es una posición poderosa dentro de un entorno de base de datos o plataforma. (Dbugs)

Por qué esta vulnerabilidad es tan peligrosa

Varias características hacen que CVE-2025-12762 sea especialmente peligroso para las implantaciones en el mundo real:

En primer lugar, es red accesible y sólo requiere pocos privilegios en pgAdmin. Un atacante que pueda autenticarse como un usuario de nivel inferior con permisos de restauración, o que haya comprometido una cuenta de este tipo, puede explotar la vulnerabilidad sin necesidad de elevación adicional dentro de la interfaz de usuario web de pgAdmin. (CCB Safeonweb)

En segundo lugar, la ruta del exploit se esconde dentro de un flujo de trabajo operativo legítimorestauración de bases de datos a partir de archivos de volcado. Muchas organizaciones automatizan o semiautomatizan este flujo de trabajo mediante libros de ejecución, trabajos de CI/CD o tareas rutinarias de DBA. Esto facilita que las cargas maliciosas se mezclen con la actividad esperada, especialmente si la supervisión no se centra en las operaciones de restauración.

En tercer lugar, el impacto es ejecución de código a nivel de host. Una explotación exitosa no sólo corrompe una base de datos; puede dar al atacante un punto de apoyo en el servidor subyacente, desde donde pueden pivotar a otros sistemas, soltar herramientas adicionales, cosechar secretos, o manipular los procesos de copia de seguridad y restauración a escala. (siteguarding.com)

Escenarios de ataque realistas

Imagine un despliegue multi-tenant de pgAdmin donde múltiples equipos comparten una consola web central. Un usuario malicioso o comprometido con privilegios básicos de restauración prepara un volcado SQL en formato PLAIN especialmente diseñado. El volcado se muestra como un archivo de copia de seguridad normal, pero incorpora cargas útiles adaptadas al módulo de restauración vulnerable. Una vez que el atacante carga el volcado e inicia una restauración en pgAdmin, el payload se dispara, ejecutando comandos arbitrarios en el host.

Por otro lado, piense en un entorno DevOps en el que las restauraciones de bases de datos se integran en procesos CI/CD. Un atacante que compromete un agente de construcción o un almacén de artefactos puede sustituir un volcado legítimo por un volcado PLAIN armificado que contenga el exploit. La próxima vez que el pipeline se ejecute o un DBA utilice ese volcado a través de pgAdmin, la ejecución del código se producirá de forma invisible dentro de lo que parece ser un paso normal de restauración. (CCB Safeonweb)

En entornos en la nube o en contenedores, esto podría permitir el movimiento lateral entre contenedores, el robo de credenciales para bases de datos o API en la nube, o la manipulación de la configuración crítica que afecta a la integridad de múltiples servicios.

Marcador de posición: Prueba de concepto (PoC) para CVE-2025-12762

⚠️ Esta sección es intencionadamente un marcador de posición. Sustitúyala por su propia PdC probada en laboratorio cuando la publique, y siga siempre prácticas responsables de divulgación y uso.

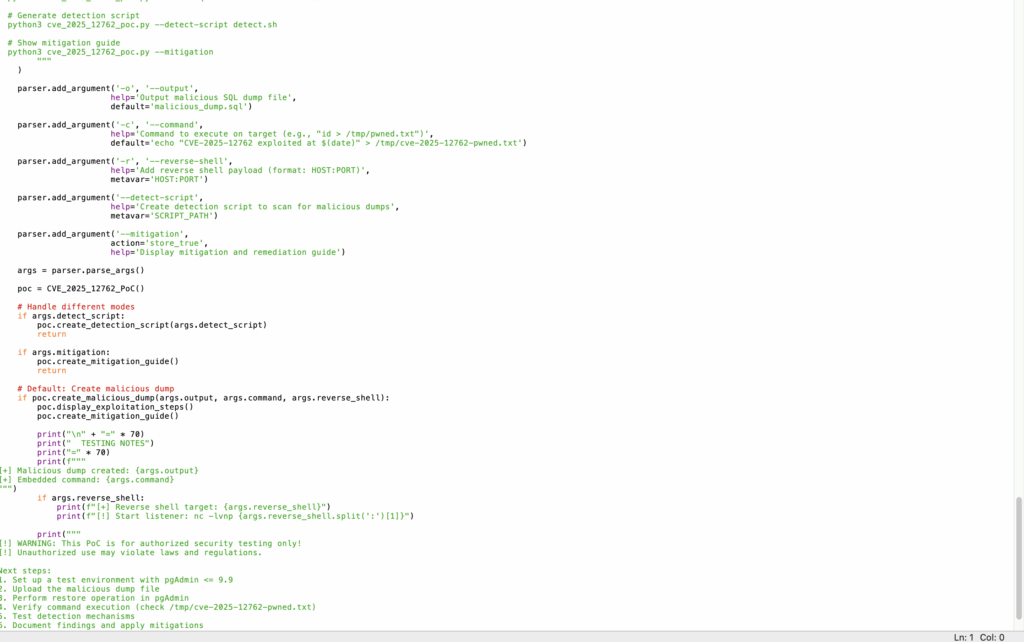

# PoC para CVE-2025-12762 (marcador de posición)

# -----------------------------------

# 1. Suposiciones:

# - Vulnerable pgAdmin 4 (<= 9.9) ejecutándose en modo servidor

# - El atacante tiene una cuenta con privilegios bajos con permiso de restauración

# 2. Volcado malicioso en formato PLAIN:

# - Incrusta contenido malicioso que provoca la inyección de comandos en el proceso de restauración

# 3. Explotación:

# - Cargar volcado a través de la interfaz de usuario de pgAdmin

# - Activar la restauración y observar la ejecución de comandos arbitrarios en el host

# Inserte aquí el contenido de su volcado de laboratorio y el PoC paso a paso.

# NO se dirija a sistemas que no posea o controle explícitamente.

Al mantener la PoC confinada a un entorno controlado (máquina virtual local, contenedor o laboratorio dedicado), puede estudiar de forma segura el impacto de la vulnerabilidad sin poner en riesgo los datos o la infraestructura reales.

Cómo detectar una posible explotación

Detectar la explotación de CVE-2025-12762 requiere correlacionar restaurar eventos en pgAdmin con actividad inusual del sistema en el host.

En el lado del host, revise los registros del sistema operativo, EDR y herramientas de monitorización de procesos. Busque procesos shell o comandos que aparezcan en proximidad temporal a las operaciones de restauración de pgAdmin. Cualquier invocación inesperada de shells, intérpretes de scripts, utilidades de descarga o herramientas de archivo durante la restauración de una base de datos debe ser tratada como altamente sospechosa. (siteguarding.com)

En el lado de pgAdmin, inspeccione los registros de la aplicación para identificar:

- Operaciones de restauración iniciadas por usuarios o cuentas de servicio no habituales

- Múltiples intentos de restauración por parte del mismo usuario en un breve espacio de tiempo.

- Restaura desde ubicaciones de volcado inesperadas (por ejemplo, directorios temporales de carga, recursos compartidos externos o archivos proporcionados por el usuario).

La correlación de los registros de restauración de pgAdmin con las anomalías a nivel de host suele ser la mejor forma de distinguir una actividad benigna de una cadena de exploits que abusa de CVE-2025-12762.

La telemetría de red y los registros DNS pueden añadir otra capa. Si un evento de restauración coincide con conexiones salientes a dominios o IP no fiables (por ejemplo, como parte de una carga útil que descarga herramientas de segunda fase), es un claro indicador de que la restauración se utilizó como puerta trasera y no como operación de mantenimiento rutinaria. (Ciberseguridad diaria)

Mitigación inmediata y refuerzo a largo plazo

La principal solución para CVE-2025-12762 es clara: actualizar pgAdmin 4 a 9.10 o posterior. Esto elimina el comportamiento vulnerable en el módulo de restauración y cierra el vector RCE directo. (Información proactiva)

Antes de que la actualización pueda desplegarse por completo -o como medida de defensa en profundidad-, las organizaciones deben aplicar varios controles adicionales:

Primero, endurecer el acceso al modo servidor. Limite el acceso al modo servidor de pgAdmin a redes de confianza o VPN; aplique una autenticación fuerte y un control de acceso basado en roles; y reduzca el número de usuarios o principales de servicio autorizados a realizar operaciones de restauración.

Segundo, tratar los volcados en formato PLAIN como entrada no fiable. Incluso si proceden de fuentes "internas", aplique controles como la verificación de sumas de comprobación, artefactos firmados o conductos controlados para generar y almacenar archivos de volcado. Siempre que sea posible, restrinja los flujos de trabajo de restauración a formatos y procesos que estén menos expuestos a la construcción de comandos controlados por el usuario. (Noticias sobre ciberseguridad)

En tercer lugar, aplique aislamiento a nivel de host. Ejecute pgAdmin en hosts o contenedores reforzados con privilegios reducidos y sandboxing fuerte (AppArmor, SELinux, sandboxing systemd o aislamiento de contenedores). Si se produce una explotación, estas capas limitan el radio de explosión y dificultan el movimiento lateral.

Por último, incorpore CVE-2025-12762 a su actual programa de gestión de vulnerabilidadesAsegúrese de que aparece en los avisos internos, las políticas de escaneado y los acuerdos de nivel de servicio de los parches. Realice un seguimiento explícito de la exposición en lugar de depender de actualizaciones ad hoc.

Uso de Penligent para reproducir y validar de forma segura CVE-2025-12762

Para los equipos de seguridad y los ingenieros de seguridad ofensiva, no basta con leer sobre CVE-2025-12762. A menudo es necesario reproducir el problemaLa seguridad de la información es una de las principales preocupaciones de los usuarios de Internet.

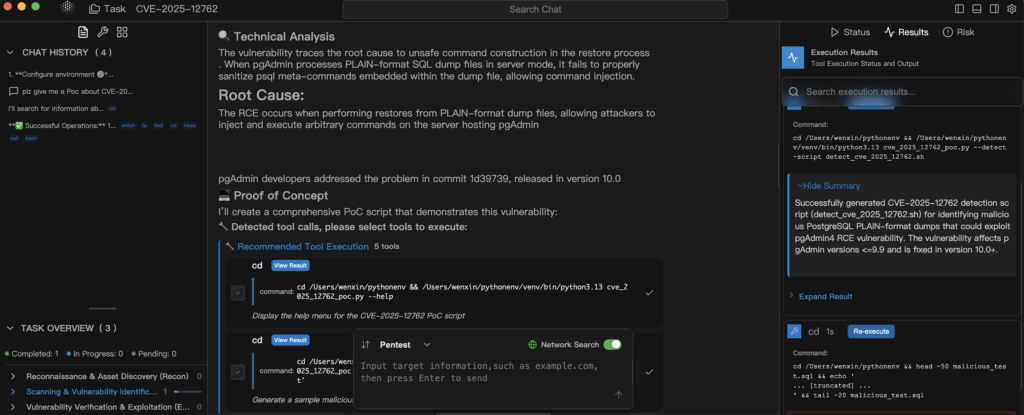

Aquí es donde Penligenteuna plataforma de pentest de IA agéntica, puede acelerar el flujo de trabajo. En lugar de escribir manualmente el PoC desde cero, puede tratar la vulnerabilidad como un caso de prueba en una tubería repetible:

Comienza definiendo un entorno de laboratorio que refleje tu despliegue real de pgAdmin: misma versión (≤ 9.9), configuración en modo servidor y topología de red similar. Dentro de Penligent, le das al agente el identificador CVE (CVE-2025-12762) y la descripción de alto nivel: "RCE al restaurar archivos de volcado PostgreSQL en formato PLAIN en modo servidor pgAdmin". A continuación, la IA encadena herramientas para recopilar detalles técnicos públicos y sintetizar una estructura PoC candidata para un volcado PLAIN malicioso.

A partir de ahí, Penligent puede generar automáticamente una carga útil PoC a medida y un plan de ejecución paso a paso, incluyendo cómo cargar y activar la restauración a través de la interfaz de usuario web de pgAdmin. En lugar de ejecutar código a ciegas, usted permanece en el bucle: revisando la carga útil propuesta, ajustando los parámetros del entorno y confirmando que el exploit sólo se ejecuta dentro de su laboratorio controlado.

Una vez validado el exploit, Penligent puede ayudarle a convertir el ejercicio en un test de regresión. Después de actualizar a pgAdmin 9.10+ o rediseñar su flujo de trabajo de restauración, puede volver a ejecutar el mismo escenario PoC. Si el exploit ya no produce ejecución de código, la plataforma registra una mitigación exitosa. Si sigue funcionando (por ejemplo, debido a una instancia mal configurada o a una actualización no realizada), Penligent señala el riesgo residual y le ayuda a identificar qué entorno sigue siendo vulnerable.

Al combinar el andamiaje PoC generado por IA con la supervisión humana, Penligent permite a los equipos avanzar más rápido que los atacantes oportunistas, encontrando, armando y retirando vulnerabilidades como CVE-2025-12762 de forma estructurada y auditable.

Una visión más amplia: Lecciones para bases de datos y automatización basada en IA

CVE-2025-12762 es un recordatorio de que las herramientas administrativas forman parte de su superficie de ataquepgAdmin 4 existe para hacer la administración de PostgreSQL más simple y poderosa, pero la complejidad más la insuficiente validación de entrada puede volver ese poder en su contra. (siteguarding.com)

La vulnerabilidad también se relaciona con una tendencia más amplia: a medida que las organizaciones adoptan Automatización basada en IA-incluidos los copilotos de IA y los agentes que gestionan la infraestructura, las bases de datos y las herramientas de seguridad- el número de capas que convierten la "intención del usuario" en "comandos del sistema" es cada vez mayor. Ya sea que esas capas vivan dentro de pgAdmin, un agente AI pentest, o un sistema CI/CD, todos deben ser diseñados bajo el supuesto de que:

- Los archivos de copia de seguridad y los artefactos de configuración no son intrínsecamente fiables.

- Cualquier ruta de datos influenciada por el usuario en los comandos del shell es un vector de inyección potencial

- La automatización de altos privilegios debe tratarse como infraestructura crítica

Para los equipos de bases de datos, seguridad y plataformas, los puntos de acción son, por tanto, dobles. En primer lugar, parchear y endurecerEn primer lugar, la instalación de pgAdmin a una versión fija, la restricción del modo servidor y el bloqueo de los flujos de trabajo de restauración. Segundo, poner en práctica las pruebas: utilizan plataformas como Penligent para generar, ejecutar y volver a ejecutar continuamente escenarios de exploits para CVE críticas, de modo que vulnerabilidades como CVE-2025-12762 se detecten, demuestren y eliminen antes de que los atacantes puedan encadenarlas en un incidente real.