Por qué este CVE aparece con el texto "Actualizar ahora

Si echa un vistazo a las noticias más destacadas sobre parches móviles de emergencia, observará un patrón: los titulares combinan repetidamente "explotado activamente" + "día cero" + "actualizar ahora" + "ataques dirigidos". No se trata de un simple "clickbait", sino de la abreviatura de "existen señales reales de explotación, y el momento de aplicar los parches es importante". (Noticias Hacker)

En el caso de CVE-2025-31200, la señal de explotación es explícita: Apple afirma que tiene conocimiento de un informe que indica que este problema puede haber sido explotado en un ataque extremadamente sofisticado contra individuos específicos en iOS. (Soporte técnico de Apple)

Qué es CVE-2025-31200 (sólo hechos verificados)

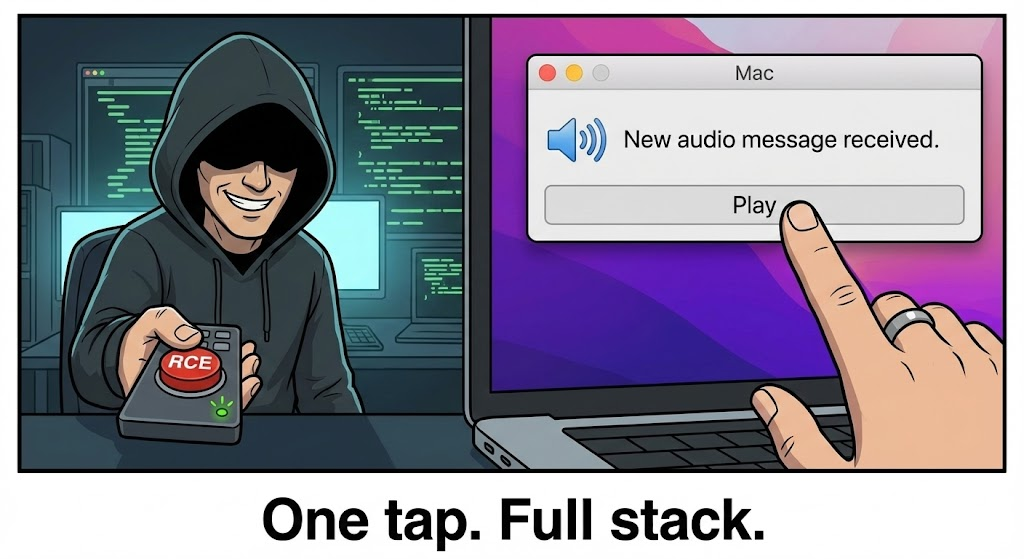

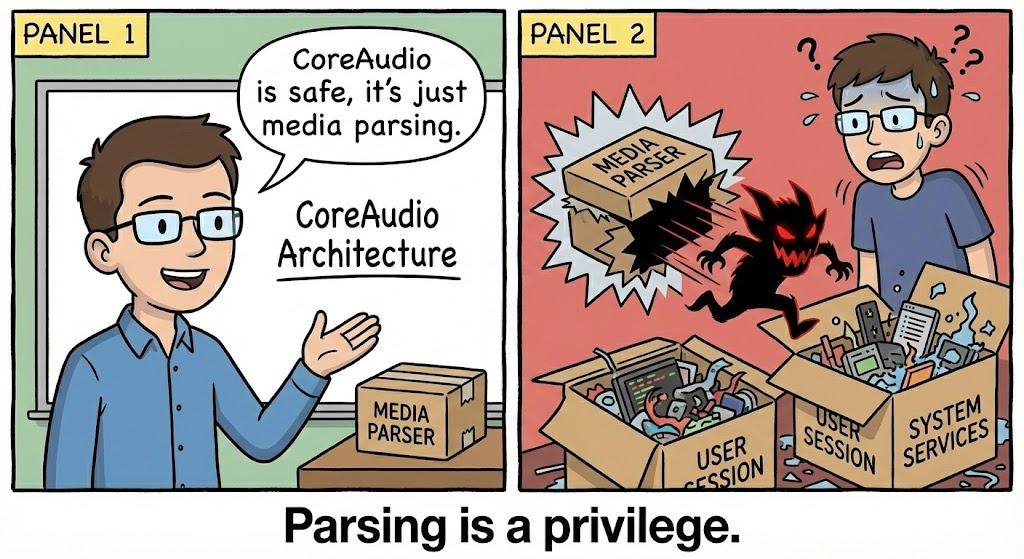

CVE-2025-31200 es un vulnerabilidad de corrupción de memoria en CoreAudio de Apple. El aviso de Apple describe el impacto como:

- Impacto: Procesamiento de un flujo de audio en un archivo multimedia malicioso puede dar lugar a ejecución de código. (Soporte técnico de Apple)

- Arréglalo: Dirigido a comprobación de límites mejorada. (Soporte técnico de Apple)

- Contexto de explotación: Apple es consciente de que puede haber sido explotada en un ataque selectivo extremadamente sofisticado. (Soporte técnico de Apple)

NVD refleja la descripción de Apple y enumera las versiones fijas en todas las plataformas de Apple. NVD también muestra una CISA-ADP Puntuación base CVSS v3.1 de 9,8 (Crítico) y mapea los puntos débiles relevantes (por ejemplo, CWE-787 Escritura fuera de límites, CWE-119). (NVD)

Sistemas afectados y versiones corregidas

El límite de la versión es todo el juego. Si tu flota está por debajo de estas versiones, asume la exposición:

| Plataforma | Límite de versión corregido para CVE-2025-31200 |

|---|---|

| iOS | 18.4.1 (Soporte técnico de Apple) |

| iPadOS | 18.4.1 (Soporte técnico de Apple) |

| macOS Sequoia | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

Por qué los "ataques selectivos" siguen siendo igual de urgentes para las empresas

El término "selectivo" suele implicar una estrategia de alto nivel y una victimología selectiva, no una explotación masiva. Pero eso no reducir el riesgo empresarial:

- Los empleados de alto valor son exactamente aquellos a los que dan prioridad las campañas dirigidas (ejecutivos, líderes de seguridad, financieros, jurídicos, personal de IR).

- El compromiso de la seguridad móvil puede afectar a la identidad, las solicitudes de AMF, el chat corporativo, el correo electrónico y el acceso a documentos.

- Incluso cuando la campaña inicial es estrecha, la misma clase de bicho puede reutilizarse más tarde, mercantilizarse o incorporarse a nuevas cadenas.

Esta es también la razón por la que los principales informes de seguridad agrupan CVE-2025-31200 con un fuerte encuadre de urgencia. (Noticias Hacker)

Tabla de medidas basadas en el riesgo: cómo establecer prioridades en programas reales

Utilice una política sencilla y defendible: parchear todos los dispositivos vulnerablespero prioriza primero a los usuarios con radio de ráfaga más alto.

| Escenario | Riesgo práctico | Medidas recomendadas | Objetivo SLA |

|---|---|---|---|

| Ejecutivos, periodistas, disidentes, administradores de RRII/seguridad | Más alto | Parche inmediatamente; considere el modo de bloqueo cuando proceda. | 24-48 horas |

| iPhones/iPads corporativos con MDM | Alta | Imponer un sistema operativo mínimo y poner en cuarentena los dispositivos no conformes | 48-72 horas |

| Puntos finales de macOS Sequoia con funciones privilegiadas | Alta | Forzar la actualización a 15.4.1+; verificar a través del inventario de terminales | 48-72 horas |

| BYOD Dispositivos Apple con acceso a SSO/VPN | Medio-Alto | Acceso condicional: bloqueo por debajo de las versiones mínimas | 3-7 días |

| Dispositivos de laboratorio sin conexión y con pocos privilegios | Baja | Parche en la próxima ventana de mantenimiento | 1-2 semanas |

El modo Lockdown está explícitamente diseñado para ayudar a proteger contra ataques extremadamente raros y muy sofisticadosy Apple ofrece instrucciones para activarlo en el iPhone y el Mac. (Soporte técnico de Apple)

La CVE compañera que debería parchear en el mismo sprint: CVE-2025-31201

CVE-2025-31201 se abordó en el mismo tren de actualización. Apple lo describe como una condición en la que un atacante con capacidad arbitraria de lectura/escritura puede ser capaz de eludir la Autenticación por Puntero, corregido eliminando el código vulnerable, y Apple señala un lenguaje de explotación similar. (Soporte técnico de Apple)

La cobertura de seguridad suele incluir CVE-2025-31200 + CVE-2025-31201 juntosque coincide con la forma en que los defensores deben tratarlo operativamente: parchear ambos, porque las cadenas de explotación a menudo combinan la ejecución de código más la evasión de la mitigación. (Noticias Hacker)

Verificación de parches que puede automatizar hoy mismo

macOS: comprobación local rápida (bash)

# /usr/bin/env bash

# macOS Sequoia: bandera si por debajo de 15.4.1 (CVE-2025-31200 parcheado límite)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "versión macOS: $ver"

if [ "$(printf '%s\\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; then

echo "⚠️ BELOW $min - actualización necesaria (CVE-2025-31200)."

exit 2

fi

echo "✅ En o por encima de $min."

Listas NVD macOS Sequoia 15.4.1 como la versión corregida para CVE-2025-31200. (NVD)

Inventario de la flota de macOS (osquery)

SELECCIONE

nombre_host,

version AS os_version,

build AS os_build,

plataforma

FROM os_version;

iOS/iPadOS: aplicar versiones mínimas en MDM + acceso condicional

Trate la versión mínima como una política, no como una sugerencia:

- iOS/iPadOS 18.4.1+

- macOS Sequoia 15.4.1+

Estos límites de versión se indican directamente en el aviso de Apple y en el NVD. (Soporte técnico de Apple)

Endurecimiento: qué ayuda más allá de los parches

Modo de bloqueo para perfiles de alto riesgo

El modo de bloqueo no es para todo el mundo, pero Apple lo presenta explícitamente como un modo de protección contra ataques raros y muy sofisticados, y es un control razonable para los usuarios que se encuentran bajo una amenaza mayor. (Soporte técnico de Apple)

Operativamente, se despliega mejor con:

- una política definida de "usuarios de alto riesgo",

- un cuaderno de apoyo para las compensaciones de compatibilidad,

- y un plan de salida una vez confirmada la conformidad con los parches.

Qué decir a los dirigentes

CVE-2025-31200 es una vulnerabilidad de corrupción de memoria CoreAudio que puede conducir a la ejecución de código al procesar un archivo multimedia maliciosamente diseñado, y Apple dice que puede haber sido explotada en ataques dirigidos altamente sofisticados. La corrección está disponible en iOS/iPadOS 18.4.1, macOS Sequoia 15.4.1, tvOS 18.4.1 y visionOS 2.4.1. El objetivo empresarial es sencillo: reducir a cero el número de versiones vulnerables, dar prioridad a los usuarios más valiosos y confirmar la conformidad mediante inventarios, no suposiciones. (Soporte técnico de Apple)

Donde Penligent encaja de forma natural

Cuando los equipos responden a problemas del lado del cliente explotados activamente, el cuello de botella rara vez es "saber que existe una CVE". Es el desordenado punto medio: traducir los avisos en validación repetiblePenligent se ha creado en torno a la orquestación de flujos de trabajo de seguridad y la generación de resultados basados en pruebas. Penligent se basa en la orquestación de flujos de trabajo de seguridad y en la generación de resultados basados en pruebas, lo que se corresponde perfectamente con la postura de "demuéstrelo, no lo suponga", especialmente cuando necesita artefactos de verificación coherentes para las revisiones de seguridad. (Penligente)

Para los equipos de ingeniería de seguridad que llevan a cabo una gestión continua de la exposición, un enfoque práctico es tratar los días cero urgentes como CVE-2025-31200 como desencadenantes de un "carril acelerado": inventariar → aplicar versiones mínimas → verificar → documentar. El modelo de crédito de Penligent se describe explícitamente como basado en el uso y no limitado al número de objetivosque puede ser útil cuando se necesita realizar comprobaciones repetidas en activos y entornos cambiantes durante un sprint de parches. (Penligente)

Referencias

- Contenido de seguridad de Apple para iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) (Soporte técnico de Apple)

- NVD: CVE-2025-31200 (correcciones de plataforma, puntuación CISA-ADP, asignación CWE) (NVD)

- NVD: CVE-2025-31201 (condiciones de elusión de autenticación de puntero, versiones corregidas) (NVD)

- Apple: Acerca del modo de bloqueo / activación de la guía (Soporte técnico de Apple)

- Ejemplos de cobertura que reflejan un marco común de titulares de alta intención (exploit + parche de emergencia) (Noticias Hacker)

- Producto/precio Penligent (para los dos apartados anteriores de Penligent) (Penligente)