Durante décadas, los defensores trataron al Bloc de notas como ruido de fondo. Era el tipo de aplicación que nadie ponía en un modelo de amenazas porque no parecía hacer mucho más allá de abrir texto. CVE-2026-20841 cambió esa suposición. En las actualizaciones de seguridad de Microsoft de febrero de 2026, la compañía solucionó una vulnerabilidad de alta gravedad de Windows Notepad App rastreada como CVE-2026-20841. NVD la asigna a CWE-77, le da una puntuación CVSS v3.1 de 8,8, y registra que el fallo afecta a las versiones de Windows Notepad App desde la 11.0.0 hasta la 11.2510. La clasificación pública de Microsoft es ejecución remota de código en la cobertura del Patch Tuesday, mientras que la modificación posterior de NVD también refleja la redacción de ejecución local. De cualquier forma, el mensaje operativo es el mismo: un editor de texto de confianza pasó a formar parte de una cadena de ejecución. (NVD)

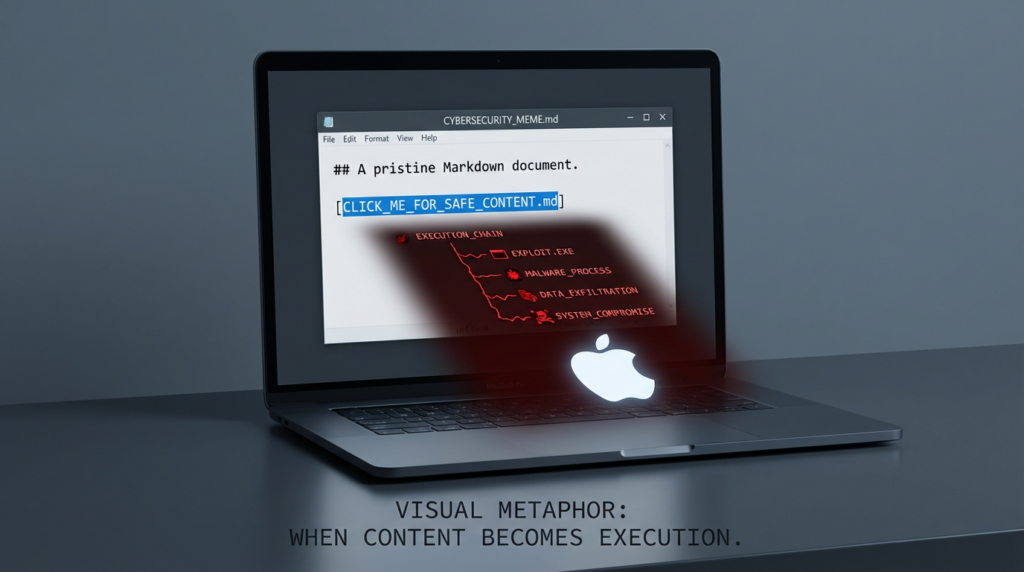

Los informes públicos convergieron muy rápidamente en la historia práctica de la explotación. Una víctima abre un archivo Markdown manipulado en la moderna aplicación Notepad, interactúa con un enlace malicioso y Notepad puede entregar ese enlace de forma que inicie un protocolo no fiable o un contenido posterior. Por eso, casi todos los resúmenes de la prensa generalista utilizan alguna combinación de "Notepad", "Markdown", "RCE", "enlaces maliciosos" y "ejecución remota de código" en el titular. Esos patrones recurrentes en los titulares son la aproximación pública más cercana a lo que los lectores estaban más deseosos de hacer clic y entender, y revelan las preguntas de búsqueda centrales detrás de esta CVE: qué está afectado, cómo se convierte el clic en ejecución, qué versiones son vulnerables y cómo detectan los defensores la explotación en el mundo real. (Ayuda a la seguridad de la red)

Ese encuadre importa porque CVE-2026-20841 es fácil de malinterpretar. No se trata de la vieja historia de un editor de texto que analiza datos binarios malformados y se cuela en un exploit de corrupción de memoria. Es más interesante y, en muchos entornos empresariales, más realista. La transición arriesgada se produce cuando se permite que un contenido que parece texto se convierta en una acción. Un enlace Markdown no sólo se muestra. Puede convertirse en un punto de lanzamiento al sistema operativo, lo que significa que el verdadero límite de seguridad ya no es "el archivo abierto en el Bloc de notas". El límite real es el punto en el que el Bloc de notas decide que el contenido puede desencadenar otra cosa. (Ayuda a la seguridad de la red)

Lo que cambió en el Bloc de notas antes de este CVE importaba

El trasfondo de este error es la transformación por parte de Microsoft del Bloc de notas de una utilidad de texto plano a un editor ligero con un comportamiento de formato más rico. En mayo de 2025, Microsoft comenzó a desplegar el formato de texto en el Bloc de notas para Windows Insiders, incluyendo negrita, cursiva, hipervínculos, listas, encabezados y soporte de estilo Markdown. Posteriores actualizaciones Insider añadieron soporte para tablas en la versión 11.2510.6.0. Microsoft y la cobertura posterior también señalaron que el formato se podía desactivar, lo que es un contexto útil porque confirma que la superficie de la función era configurable y no puramente cosmética. En otras palabras, cuando llegó CVE-2026-20841, Notepad ya no era "sólo Notepad" en el sentido antiguo. Ya había pasado a renderizar e interactuar con contenido estructurado. (Blog de Windows)

Los equipos de seguridad deberían preocuparse por la evolución del producto mucho más que por la marca. La lista exacta de características es menos importante que el patrón: cuando una utilidad heredada se convierte en un renderizador de contenidos con enlaces, formato y un comportamiento de interfaz de usuario más rico, su modelo de amenaza cambia aunque no lo haga el nombre del ejecutable. Un usuario sigue viendo un icono familiar y asume un riesgo bajo. Un atacante ve un analizador recién ampliado, nuevas rutas de interacción y una aplicación de confianza en el estado del endpoint. Ese desajuste entre las expectativas del usuario y la capacidad real es donde esta vulnerabilidad se vuelve peligrosa. (Blog de Windows)

Qué es realmente CVE-2026-20841

La descripción más conservadora proviene de NVD y de la cobertura del martes de parches vinculada a Microsoft. NVD describe la CVE-2026-20841 como una neutralización incorrecta de elementos especiales utilizados en un comando de la aplicación Windows Notepad, asignada a la CWE-77. Los informes públicos y la cobertura de los proveedores lo describen como un problema de ejecución remota de código de la aplicación Windows Notepad vinculado a enlaces Markdown maliciosos y a un manejo inseguro de protocolos o contenido remoto. El resumen del martes de parches de febrero de 2026 de Rapid7 lo enumera como "Vulnerabilidad de ejecución remota de código de Windows Notepad App", CVSS 8.8, no revelado públicamente en ese momento, y "Explotación menos probable". ZDI publicó más tarde un escrito dedicado bajo el título "Ejecución arbitraria de código en el Bloc de notas de Windows". Estas descripciones varían en estilo, pero todas apuntan a la misma realidad de seguridad: la interacción del usuario con un enlace crafteado dentro del Bloc de Notas puede cruzar al territorio de la ejecución de código. (NVD)

El límite de la versión también está más claro ahora que en la primera oleada de noticias. El sitio CVE.org record dice que el fallo afecta a la aplicación Windows Notepad desde la versión 11.0.0 hasta la 11.2510. La guía de plugins de Tenable dice que se actualice a la versión 11.2510 o posterior de la aplicación, y la cobertura de terceros del martes de parches coincide en que el objetivo vulnerable es la moderna aplicación Notepad basada en la tienda, en lugar del antiguo ejecutable empaquetado heredado. Esta distinción es importante desde el punto de vista operativo, ya que muchas organizaciones aplican parches a Windows pero olvidan que los componentes suministrados por la tienda pueden tener su propio ciclo de vida de versiones, lagunas de visibilidad y retrasos en las actualizaciones. (CVE)

Por qué el error es más importante que el nombre del producto

La razón por la que esta CVE ha tenido tanta repercusión no es que el Bloc de notas se haya convertido de repente en un objetivo ofensivo de primer nivel. Es que el fallo ilustra un patrón que los defensores siguen viendo en todos los ecosistemas de Windows: el contenido se convierte en control. Un documento, un acceso directo, una vista previa, un enlace o una referencia incrustada se presentan al usuario como material pasivo. Sin embargo, bajo el capó, el sistema operativo o la aplicación lo tratan como una instrucción que puede lanzar manejadores de protocolo, obtener recursos remotos, cruzar zonas de confianza o invocar binarios locales. Una vez que se empieza a modelar el riesgo de esta manera, CVE-2026-20841 deja de parecer una extraña historia del Bloc de notas y empieza a parecer parte de una gramática de ataque a Windows más amplia. (Blog Cisco Talos)

Este patrón más amplio es la razón por la que esta CVE es valiosa tanto para los equipos rojos como para los azules. Los equipos rojos obtienen un recordatorio de que el software "por defecto y aburrido" puede convertirse en un phishing inesperadamente fuerte o en un primitivo de ejecución cuando su funcionalidad se expande. Los equipos azules reciben un recordatorio de que no basta con parchear por familias de proveedores. Necesitan comprender los límites de ejecución, los lanzamientos de protocolos y la ascendencia de los procesos. Si el modelo mental sigue siendo "el Bloc de notas es inofensivo", el registro, las listas de permitidos y las reglas de caza irán por detrás del comportamiento real del producto. (El Registro)

Cómo funcionaría una cadena de ataque realista

La historia de explotación más limpia está impulsada por la ingeniería social. Un atacante entrega un archivo Markdown a través de correo electrónico, chat, un repositorio de proyectos, una nota descargada o un flujo de trabajo interno de intercambio de conocimientos. El archivo parece inofensivo porque .md se asocia comúnmente con documentación y notas de ingeniería. La víctima lo abre en el Bloc de Notas, que ahora entiende el contenido estilo Markdown. En algún lugar del documento hay un enlace que parece lo suficientemente rutinario como para hacer clic en él durante el trabajo normal. Cuando la víctima interactúa con él, el Bloc de notas lo transmite de forma que puede lanzar un controlador de protocolo inseguro o una cadena de carga útil remota. Los informes públicos describen repetidamente el resultado como ejecución remota de código o ejecución arbitraria de código con los privilegios del usuario actual. (Ayuda a la seguridad de la red)

Este requisito de interacción con el usuario reduce la expectación, pero no debería disminuir la prioridad. Los ataques empresariales se basan habitualmente en un solo clic. Muchas cadenas de intrusión exitosas no requieren corrupción de memoria y no comienzan con un kit de explotación. Comienzan con un flujo de trabajo de confianza y una transición manipulada. En el caso de CVE-2026-20841, el anclaje de confianza es especialmente fuerte porque los usuarios no piensan que abrir un archivo Markdown en el Bloc de notas sea entrar en un dominio de aplicación de riesgo. El usuario no está abriendo un ejecutable, ni activando una macro, ni ejecutando un script directamente. Está leyendo lo que parece ser texto. Precisamente por eso este tipo de fallo es eficaz en la práctica. (El Registro)

Una representación simplificada de la cadena es la siguiente:

El atacante crea un archivo .md

↓

La víctima recibe el archivo a través de correo electrónico, chat, repo o descarga

↓

La víctima abre el archivo en el moderno Bloc de notas de Windows

↓

La víctima hace clic en un enlace Markdown malicioso

↓

El Bloc de notas entrega el enlace al protocolo / shell / manejador del sistema

↓

Se activa el contenido remoto o la ruta de comandos local

↓

Ejecución de la carga útil en el contexto de la víctima

Esta es una de las razones por las que la clasificación de "inyección de comandos" de la CVE puede parecer ligeramente abstracta para los profesionales. El problema de seguridad no es simplemente que exista una cadena peligrosa. El problema práctico es que una función de representación de contenidos participa en la invocación de un comando o manejador cuando no debería. El efecto es una ruta de ejecución oculta dentro de un flujo de contenido cotidiano. (NVD)

Causa raíz, en lenguaje de defensores

Los repositorios públicos de pruebas de concepto y los resúmenes técnicos describen el motor Markdown como insuficientemente restrictivo de los protocolos URL, lo que permite que se activen controladores de protocolo arbitrarios desde enlaces en los que se puede hacer clic. La cobertura de seguridad también señala que algunos protocolos peligrosos o comportamientos de carga remota de archivos podrían ocurrir sin el flujo de advertencia que los defensores esperarían de una ejecución de archivos obviamente arriesgada. El título elegido por ZDI, "Arbitrary Code Execution in the Windows Notepad" (Ejecución arbitraria de código en el Bloc de notas de Windows), también refleja que la consecuencia de la explotación es algo más que un defecto cosmético de análisis sintáctico. (GitHub)

Desde la perspectiva de un defensor, la causa raíz puede resumirse de forma más útil como un fallo de confianza entre la renderización y la ejecución. El soporte de Markdown hizo que Notepad tratara los enlaces como interactivos. El comportamiento vulnerable permitía que algunas de esas interacciones alcanzaran vías de manipulación de protocolos o shell que deberían haber sido restringidas, desinfectadas o bloqueadas. Por ello, el fallo pertenece a la misma familia conceptual que otros problemas de Windows en los que el contenido similar a archivos o enlaces hace que el sistema haga más de lo que el usuario cree que está haciendo. (NVD)

Sistemas afectados, gravedad y estado de explotación

La siguiente tabla resume los datos clave que los equipos de seguridad necesitan el primer día.

| Campo | Detalle verificado |

|---|---|

| CVE | CVE-2026-20841 |

| Producto | Bloc de notas de Windows |

| Clase | Inyección de comandos, asignada a CWE-77 |

| Gravedad | CVSS v3.1 8,8 Alto |

| Versiones afectadas | 11.0.0 antes de 11.2510 |

| Fijar la orientación | Actualización a 11.2510 o posterior |

| Encuadre público | Ejecución remota de código a través del manejo de enlaces Markdown maliciosos |

| Interacción con el usuario | Requerido |

| Estado de la divulgación pública en Patch Tuesday | No divulgado públicamente |

| Evaluación de la vulnerabilidad de Microsoft en la cobertura del martes de parches | Explotación menos probable |

Estos datos proceden de NVD, CVE.orgTenable, y la revisión del martes de parches de Rapid7. El matiz operativo más importante es que el componente vulnerable es la moderna aplicación Notepad, lo que significa que la validación de activos y parches puede tener que ir más allá del inventario KB normal del sistema operativo e investigar la telemetría de la versión de la aplicación. (NVD)

Por qué los ingenieros y los equipos de seguridad no deben descartar el requisito del clic

Existe una tendencia persistente en el triaje de vulnerabilidades a rebajar cualquier cosa que requiera la interacción del usuario. Ese instinto puede salir caro. La superficie de ataque en torno a enlaces, accesos directos, vistas previas y manejadores de contenido es exactamente donde la ingeniería social y el software de productividad se encuentran. Se trata de flujos de trabajo de gran volumen y confianza. Las mejores campañas de phishing empresarial no piden a la víctima que haga algo que parezca obviamente peligroso. Piden a la víctima que haga algo normal en el contexto equivocado. Abrir una nota y hacer clic en un enlace dentro de un documento Markdown es algo normal. Eso es lo que hace que este fallo sea útil para un atacante. (The Verge)

La otra razón para no descartarlo es la realidad de los privilegios. Las noticias señalan repetidamente que el atacante puede obtener los mismos permisos que el usuario actual. En las organizaciones donde los desarrolladores, analistas o administradores todavía tienen derechos locales elevados, "los mismos permisos que el usuario" todavía puede significar un movimiento lateral significativo, la puesta en escena de la persistencia, el acceso a credenciales o la ejecución de herramientas secundarias. En ese sentido, el llamado fallo de aplicación de un solo clic puede convertirse en la primera etapa de un incidente mucho mayor. (The Verge)

Detección, lo que hay que cazar ahora mismo en los puntos finales

Elastic ya ha publicado una regla de detección específica para "Potential Notepad Markdown RCE Exploitation". La regla se centra en la creación de procesos en los que notepad.exe inicia procesos hijos después de abrir un archivo Markdown, y Elastic recomienda aislar los endpoints afectados, terminando los descendientes sospechosos de notepad.exey preservar el archivo desencadenante para los forenses. Esta es exactamente la mentalidad correcta. Para este CVE, el punto de detección más duradero no es la propia sintaxis Markdown. Es el árbol de proceso descendente. (Elástico)

La pregunta más prioritaria es sencilla: ¿debería el Bloc de notas generar algo en su entorno? En muchas empresas, la respuesta normal es no. Eso hace que el ancestro del proceso sea extremadamente valioso. Empiece por revisar cualquier evento en el que notepad.exe es el padre de cmd.exe, powershell.exe, wscript.exe, cscript.exe, mshta.exe, rundll32.exe, msiexec.exe, regsvr32.exeo patrones navegador-instalador poco después de abrir un archivo Markdown. Correlacionar líneas de comando, la ruta de origen del .md archivo, telemetría de descarga y contexto de usuario. (Elástico)

Un punto de partida práctico al estilo Sigma podría ser el siguiente:

título: Proceso infantil sospechoso generado por el Bloc de notas

id: 7f38d0dd-2f2d-4d61-9f77-notepad-md-rce

estado: experimental

logsource:

producto: windows

categoría: process_creation

detección:

parent:

ParentImage|endswith: '\\notepad.exe'

hijo:

Image|endswith:

- cmd.exe

- Powershell.exe

- pwsh.exe

- '\\wscript.exe'

- \cscript.exe

- \\mshta.exe

- '\\rundll32.exe'

- '\\msiexec.exe'

- '\\regsvr32.exe'

condición: padre e hijo

falsos positivos:

- Raros flujos de trabajo de automatización que lanzan deliberadamente herramientas desde el contexto del Bloc de Notas

nivel: alto

Si su telemetría incluye la línea de comandos, añada una segunda capa que marque el protocolo sospechoso o el comportamiento de lanzamiento de archivos. En un entorno ajustado, también debería enriquecer esto con recientes .md apertura de archivos, historial de descargas del navegador, presencia de MOTW o metadatos de archivos adjuntos de correo electrónico. El objetivo no es sólo atrapar CVE-2026-20841 específicamente, sino también atrapar el primitivo más amplio: contenido en una aplicación de bajo riesgo que conduce a una cadena de ejecución inesperada. (Elástico)

Para Microsoft Defender XDR o plataformas similares, puede iniciarse aquí una búsqueda al estilo KQL:

DeviceProcessEvents

| where NombreArchivoProcesoInicial =~ "notepad.exe"

| where FileName in~ ("cmd.exe", "powershell.exe", "pwsh.exe", "wscript.exe", "cscript.exe", "mshta.exe", "rundll32.exe", "msiexec.exe", "regsvr32.exe")

| project Timestamp, DeviceName, AccountName, InitiatingProcessFileName, InitiatingProcessCommandLine, FileName, ProcessCommandLine, FolderPath, SHA1

| order by Timestamp desc

Esa consulta no probará la explotación por sí sola, pero es el primer pivote correcto. Una vez que identifiques a los descendientes sospechosos, investiga la creación de archivos, las conexiones de red, las cargas útiles descargadas y el archivo original. .md artefacto. Si tienes Sysmon, mira el Evento ID 1 para la creación de procesos, el Evento ID 11 para la creación de archivos, y el Evento ID 3 para las conexiones de red en la misma línea de tiempo. (Elástico)

Parcheado y mitigación, lo que realmente reduce el riesgo

El primer paso es obvio, pero a menudo se pasa por alto: comprobar que la aplicación moderna del Bloc de notas está actualizada a la versión 11.2510 o posterior. Dado que se trata de un problema de versión de la aplicación y no sólo de una historia clásica de Windows KB, las organizaciones no deben asumir que un panel de control de parches estándar del sistema operativo refleja plenamente la exposición. Confirme el inventario de versiones de aplicaciones de la tienda en puntos finales reales, especialmente en grupos de VDI, estaciones de trabajo de desarrolladores, máquinas de laboratorio, cajas de salto y sistemas en los que las actualizaciones de la tienda están restringidas o retrasadas. (CVE)

El segundo paso es reducir las transiciones peligrosas de los manejadores. Si su entorno no necesita un amplio comportamiento de manejador de protocolo desde las estaciones de trabajo de los usuarios, restrínjalo. Revise qué esquemas de URL personalizados están instalados, qué manejadores de aplicaciones están registrados y si las herramientas de distribución de software o de ayuda al navegador pueden activarse desde contextos de contenido de baja confianza. En términos prácticos, el entorno más seguro es aquel en el que un editor de texto no puede convertirse en un lanzador de hosts de scripts, instaladores o protocolos inusuales. CVE-2026-20841 es un ejemplo de por qué el control de protocolos no es una tarea de endurecimiento de nicho. Se trata de una reducción de riesgos en los puntos finales. (Blog Cisco Talos)

El tercer paso es reforzar la política de ejecución en torno a lo que ocurre después del clic. WDAC, AppLocker, las reglas de reducción de la superficie de ataque y la reducción de los derechos de administrador local son importantes aquí porque limitan el radio de explosión incluso cuando se produce la transición inicial de contenido a acción. Si se puede engañar al Bloc de notas para que lance un proceso hijo, el control de la aplicación todavía puede decidir si a ese proceso hijo se le permite hacer algo útil. La defensa debe centrarse en ese punto de estrangulamiento aguas abajo en lugar de esperar que los usuarios nunca hagan clic. (Elástico)

El cuarto paso consiste en tratar los archivos adjuntos Markdown y descargados .md como algo más que documentación. Esto no significa bloquear todo Markdown. Significa asegurarse de que las pasarelas de correo electrónico, las herramientas de colaboración, los controles de descarga de los navegadores y las analíticas de los terminales no tratan los archivos Markdown como documentación. .md como automáticamente benigno. Las organizaciones de ingeniería suelen intercambiar Markdown constantemente, lo que lo convierte en un mejor contenedor de ingeniería social que muchos formatos de archivo clásicos. Eso hace que la visibilidad y la educación de los usuarios sean más importantes, no menos. (Ayuda a la seguridad de la red)

Ideas de validación segura para pruebas internas

Para la validación interna aprobada, el objetivo correcto no es recrear una carga útil armada. El objetivo correcto es verificar que su entorno ya no permite la transición de riesgo. En sistemas parcheados, su prueba debe confirmar que al hacer clic en un enlace Markdown controlado deliberadamente no se desencadena un comportamiento de protocolo inseguro o se generan procesos hijo prohibidos. En sistemas de ingeniería de detección, su prueba debe confirmar que cualquier intento de notepad.exe para lanzar descendientes sospechosos es aflorado, correlacionado y triado correctamente. (Elástico)

Una lista de comprobación interna segura tiene este aspecto:

1. Identificar los puntos finales que aún ejecutan la aplicación Notepad < 11.2510

2. Abra los archivos de prueba .md controlados en un entorno de laboratorio

3. Confirme si los enlaces interactivos siguen desencadenando un comportamiento arriesgado del manipulador

4. Verificar que se recoge la telemetría del proceso hijo notepad.exe

5. Validar las alertas Sigma / KQL / EDR contra simulaciones benignas controladas.

6. Parchee, vuelva a probar y archive las pruebas

Lo importante es que "parcheado" no debe ser el estado final. Debería ser "parcheado y verificado". Esta CVE es un claro ejemplo de por qué la gestión de versiones, el control de aplicaciones y la ingeniería de detección deben trabajar juntos. (Tenable)

CVEs relacionados que ayudan a explicar el patrón mayor

CVE-2026-20841 tiene más sentido cuando se coloca junto a otros problemas de Windows en los que el contenido, los enlaces o los indicadores de confianza no mantienen su límite.

CVE-2024-21412, Enlace Outlook Moniker

NVD registra la CVE-2024-21412 como una vulnerabilidad de elusión de la función de seguridad de los archivos de acceso directo de Internet, y Microsoft le asigna una calificación de gravedad alta. Trend Micro documentó la explotación por parte de Water Hydra en campañas dirigidas a comerciantes, y en escritos de seguridad más amplios se describía cómo los enlaces creados y el comportamiento basado en nombres de usuario podían filtrar material NTLM y contribuir a las vías de ejecución de código en los ecosistemas de Microsoft. La mecánica exacta difiere de la del Bloc de notas, pero la lección estratégica es la misma: un usuario cree que está interactuando con un objeto similar a un enlace, mientras que la plataforma interpreta esa interacción como un permiso para hacer más de lo que el usuario espera. (NVD)

CVE-2023-36025, desviación de SmartScreen

CVE-2023-36025 es una vulnerabilidad de Windows SmartScreen Security Feature Bypass que NVD señala explícitamente que está en el Catálogo de Vulnerabilidades Explotadas Conocidas de CISA. Huntress y otros vendedores lo describen como un defecto en la forma en que Windows maneja los archivos especialmente diseñados para este fin. .url lo que permite a los atacantes eludir los flujos de advertencia de origen web esperados. De nuevo, el tema compartido no es código idéntico. El tema común es la confusión de límites. Algo que debería haber sido tratado como de alto riesgo se hizo con menos protecciones de las que los defensores o los usuarios suponían. (NVD)

CVE-2024-43461, suplantación de MSHTML

CVE-2024-43461 es una vulnerabilidad de suplantación de plataforma MSHTML de Windows, y la cobertura posterior informó de la explotación activa antes de la divulgación. Este es un caso adyacente útil porque los fallos de suplantación de identidad a menudo parecen menos dramáticos que los RCE, aunque en las cadenas de intrusión reales pueden ser el paso que disminuye la confianza y hace que las transiciones posteriores de contenido a ejecución tengan éxito. Una vez manipulada la percepción del usuario sobre lo que está abriendo, el resto de la cadena se vuelve mucho más fácil de vender. CVE-2026-20841 debe entenderse dentro de esa misma familia de fallos de límites de confianza. (NVD)

En conjunto, estas CVE muestran por qué los defensores deben dejar de separar los problemas de enlaces, accesos directos, previsualización, suplantación de identidad y lanzamiento de aplicaciones en categorías aisladas pertenecientes a diferentes equipos. En el endpoint, los usuarios los experimentan como una sola cosa: "He hecho clic en algo que parecía normal". La ingeniería de seguridad debería modelarlos de la misma manera. (NVD)

Qué significa esta CVE para las pruebas de penetración y los flujos de trabajo de validación

Para los ingenieros de seguridad, lo más difícil de este tipo de fallo no suele ser leer el aviso. Es comprobar si el riesgo sigue existiendo en un entorno real. ¿Sabe qué puntos finales tienen todavía una versión vulnerable de la aplicación Notepad? ¿Sabe si sus flujos de colaboración y correo electrónico entregan archivos Markdown al espacio de usuario sin escrutinio? ¿Sabe si notepad.exe ¿se detectaría hoy la generación de un proceso hijo en los sistemas más importantes? ¿Y se puede empaquetar esa validación en pruebas en las que confíen realmente los responsables de ingeniería, las operaciones de TI y los auditores? Éstas son las cuestiones prácticas que importan cuando termina el ciclo de noticias. (Tenable)

Este es el estrecho contexto en el que una plataforma como Penligent puede mencionarse de forma natural. Una vulnerabilidad como CVE-2026-20841 no es sólo un problema de parches. Es un problema de verificación. Los equipos necesitan una forma repetible de determinar el alcance de la exposición, validar si siguen existiendo rutas de ejecución peligrosas en los objetivos aprobados, volver a realizar pruebas después de la corrección y elaborar un informe que recoja las versiones, los controles, las detecciones y el riesgo residual. Ese es exactamente el tipo de flujo de trabajo en el que una plataforma de pruebas de penetración y verificación asistida por IA puede ser útil, no porque sustituya el juicio de los ingenieros, sino porque hace que el bucle "descubrir, verificar, volver a probar, documentar" sea más rápido y coherente. (Penligente)

La forma defendible de utilizar la automatización en este caso es sencilla. Deje que le ayude a enumerar versiones, comprobar la deriva de la configuración, validar controles y estandarizar la recogida de pruebas. No reduzca el problema a "escanear una vez, parchear una vez, seguir adelante". CVE-2026-20841 es un recordatorio de que el riesgo de los endpoints vive ahora en el espacio entre el contenido, la interfaz de usuario, la confianza y la ejecución. Las organizaciones que mejor responden son las que pueden probar esas transiciones repetidamente, no sólo las que leen los avisos rápidamente. (Penligente)

La verdadera lección, el contenido es ahora parte de la superficie de ejecución

El error sería tratar esto como un incidente estrafalario del Bloc de Notas y seguir adelante. La verdadera lección es más amplia. A medida que los proveedores añaden Markdown, asistencia de IA, previsualizaciones, formateo, conocimiento de protocolos y una interacción más rica a herramientas históricamente sencillas, la frontera entre "visor de contenidos" y "agente de ejecución" se hace más delgada. Los atacantes no necesitan cada una de esas funciones para ser peligrosos. Sólo necesitan una transición que sea lo suficientemente fiable, común y débilmente restringida como para colarse. CVE-2026-20841 es lo que ocurre cuando esa transición queda expuesta en una aplicación que casi todo el mundo consideraba inofensiva. (The Verge)

Por eso la respuesta correcta es más amplia que "instala la actualización". Parchear la aplicación, sí. Pero también haga un inventario de las utilidades distribuidas por la tienda, controle los manejadores de protocolos, refuerce el control de las aplicaciones, busque procesos hijo sospechosos y trate Markdown como un verdadero portador de contenido en lugar de una abreviatura segura para desarrolladores. Si su proceso interno puede hacer todo eso y dejar pruebas claras, entonces esta CVE ha mejorado su postura de seguridad en lugar de simplemente consumir una semana de atención. (Tenable)

Referencias y lecturas complementarias

NVD, CVE-2026-20841 detalle - registro oficial de vulnerabilidades con asignación CWE-77, CVSS y referencia de Microsoft. (NVD)

CVE.orgRegistro CVE-2026-20841 - rango de versiones que muestra las versiones afectadas de Windows Notepad App desde 11.0.0 hasta 11.2510. (CVE)

Iniciativa Día Cero, CVE-2026-20841: Ejecución arbitraria de código en el Bloc de notas de Windows - Encuadre técnico conciso de un importante programa de investigación sobre vulnerabilidad. (Iniciativa Día Cero)

Rapid7, Parche del martes de febrero de 2026 - contexto útil sobre la gravedad, el estado de la divulgación y la evaluación de explotabilidad de Microsoft. (Rápido7)

Elastic, potencial Notepad Markdown RCE Exploitation - lógica de detección práctica para la caza y el triaje basados en procesos. (Elástico)

Windows Insider Blog, El formato de texto en el Bloc de notas empieza a llegar a los Windows Insiders - fuente principal sobre el formato Markdown y los hipervínculos que aparecen en el Bloc de notas. (Blog de Windows)

Blog de Windows Insider, la actualización del Bloc de notas empieza a llegar a los usuarios de Windows Insiders - fuente primaria sobre el soporte de tablas posteriores en la rama 11.2510. (Blog de Windows)

The Verge, Microsoft corrige un fallo del Bloc de notas que podía engañar a los usuarios para que hicieran clic en enlaces Markdown maliciosos - resumen general del riesgo práctico de la vulnerabilidad. (The Verge)

BleepingComputer, Un fallo en el Bloc de Notas de Windows 11 permite la ejecución silenciosa de archivos a través de enlaces Markdown - información útil sobre la vía de explotación y el ángulo de interacción con el usuario. (BleepingComputer)

Penligent, CVE-2026-20841 - Cuando Markdown en el Bloc de Notas de Windows se convierte en una ruta de ejecución - Artículo de apoyo en inglés relacionado con este tema. (Penligente)

Penligent, CVE-2026-20841 - Cuando el Bloc de Notas de Windows convirtió Markdown en un límite de ejecución - Artículo relacionado en inglés centrado en el análisis de límites. (Penligente)

Penligent, CVE-2026-20841 PoC - Cuando un simple editor de texto se convierte en un enlace a un primitivo de ejecución de código - Artículo en inglés sobre conceptos de verificación y prueba. (Penligente)

Penligent, CVE-2024-6387 regreSSHion - Por qué vuelve a estar de moda y qué deben hacer ahora mismo los equipos de seguridad - lectura comparativa pertinente sobre cómo convertir la respuesta de la CVE en una verificación repetible. (Penligente)