En la seguridad de las aplicaciones web modernas, Pruebas dinámicas de seguridad de las aplicaciones (DAST) desempeña un papel fundamental. A diferencia de los enfoques estáticos que analizan el código fuente en reposo, las herramientas DAST interactúan con una aplicación en su estado de ejecución, simulando ataques del mundo real desde fuera hacia dentro para descubrir las vulnerabilidades en tiempo de ejecución que más importan en entornos de producción y CI/CD. Invicti+1

DAST es esencial para las pruebas de seguridad de caja negra: sondea aplicaciones web y API en ejecución sin acceso al código fuente, lo que lo hace inestimable para los probadores de penetración, los equipos de AppSec y los flujos de trabajo DevSecOps que buscan unir seguridad y productividad. Jit

A continuación, los analistas analizan en profundidad herramientas dastAdemás, se ofrecen ejemplos prácticos de uso (con código y contexto CVE) y se explica cómo encajan en plataformas de productos modernas, como Penligent, si procede.

Comprender el DAST: Por qué sigue siendo importante

Las aplicaciones web y las API siguen siendo los principales objetivos de los atacantes, como subraya la Los 10 principales riesgos para la seguridad de las aplicaciones web de OWASP-una referencia ampliamente reconocida para los fallos más omnipresentes y peligrosos que asolan los sistemas en línea. OWASP

Las herramientas DAST destacan en la detección de vulnerabilidades como:

- Defectos de inyección (por ejemplo, inyección SQL)

- Secuencias de comandos en sitios cruzados (XSS)

- Fallos en la autenticación y la gestión de sesiones

- Configuraciones erróneas y exposición de datos sensibles

Estos representan algunos de los principales vectores de ataque de la lista de OWASP, y las herramientas que pueden encontrarlos dinámicamente son indispensables para asegurar los pipelines y los entornos de ejecución. OWASP

Cómo funciona DAST (pruebas de caja negra)

Las herramientas DAST operan como lo haría un usuario externo o un atacante:

- Rastrear la aplicación mediante spidering o especificación API (por ejemplo, OpenAPI).

- Generar y enviar entradas maliciosas o malformadas a los puntos finales.

- Observar las respuestas y el comportamiento de la aplicación en busca de anomalías, estados de error o vulnerabilidades confirmadas.

- Producir resultados procesables con la gravedad, el contexto y la corrección sugerida.. explinks

Dado que estas pruebas se realizan sobre una versión en vivo de la aplicación, DAST se encuentra en una posición única para detectar vulnerabilidades que sólo se manifiestan en tiempo de ejecución-defectos lógicos, problemas de autenticación y exploits de cadena más profundos.

Top herramientas dast en 2025/2026 (según los analistas)

He aquí una comparación respaldada por datos de las herramientas DAST más reconocidas, adecuadas para equipos de AppSec y DevSecOps.

| Herramienta | Puntos fuertes | El mejor caso de uso |

|---|---|---|

| Invicti DAST | Exploración basada en pruebas, pocos falsos positivos, integración de nivel empresarial | AppSec empresarial basada en el cumplimiento de normativas |

| Acunetix | Configuración sencilla, escaneos rápidos, compatible con SMB | Organizaciones pequeñas y medianas que incorporan DAST |

| OWASP ZAP | Gratuito, de código abierto y ampliable | Pruebas comunitarias y automatización CI/CD |

| StackHawk | CI/CD nativo, centrado en el desarrollador | Equipos DevSecOps que automatizan la seguridad |

| Burp Suite Empresa | Amplio ecosistema de plugins, pruebas manuales exhaustivas | Probadores de penetración |

| Rapid7 InsightAppSec | Automatización alojada en la nube, integración SIEM | Gestión normalizada de vulnerabilidades |

Esta concisa lista refleja el mercado actual de herramientas dast con capacidades que van desde los escáneres comunitarios de código abierto hasta las suites de automatización a escala empresarial. Invicti+1

Vulnerabilidades de alto impacto que DAST puede detectar (con ejemplos de CVE)

En las pruebas de seguridad en vivo, DAST suele encargarse de encontrar clases de errores que los adversarios explotan en la naturaleza. A continuación se ofrecen ejemplos concretos de este tipo de vulnerabilidades:

CVE-2024-3495 - Inyección SQL en un plugin de WordPress

Una inyección SQL en el País Estado Ciudad Desplegable CF7 permitía a atacantes no autenticados manipular consultas de bases de datos, un objetivo de prueba clásico para los escáneres DAST. 51CTO

CVE-2024-37843 - Inyección SQL a través de la API GraphQL

Las versiones de Craft CMS <= v3.7.31 permitían la inyección SQL a través de un endpoint GraphQL, una clase de fallo que las herramientas DAST que entienden el escaneo GraphQL pueden detectar dinámicamente. 51CTO

CVE-2024-5922 - Palo Alto Expedition Auth Bypass

Esta vulnerabilidad permitía a los atacantes eludir los mecanismos de autenticación, algo que los flujos de trabajo de DAST marcarían como parte de las pruebas de acceso no autorizado. 51CTO

Cada una de estas vulnerabilidades pertenece a categorías ampliamente cubiertas por la taxonomía de riesgos de OWASP (por ejemplo, inyección y autenticación rota), lo que las hace idóneas para la cobertura de escaneo dinámico. OWASP

Uso práctico: Ejemplos de código y automatización de los análisis DAST

A continuación se muestran ejemplos de cómo se puede automatizar DAST en los flujos de trabajo de canalización y corrección.

Ejemplo: Ejecución de OWASP ZAP mediante CLI

bash

Simple escaneo DAST con ZAP contra una URLdocker run -t owasp/zap2docker-stable zap-baseline.py \ -t \ -r zap_report.html

Esta secuencia de comandos de línea de base realiza pruebas dinámicas comunes, registra informes y genera un informe HTML para el triaje humano.

Ejemplo: API Fuzzing con StackHawk (Node.js)

yaml

`stackhawk.yml - ejemplo de integración aplicación: name: my-api base-url: "https://api.example.com" exploraciones:

- tipo: dast reglas: default`

La integración de esta configuración en CI (por ejemplo, GitHub Actions o GitLab CI) permite el análisis automatizado de la seguridad de la API como parte de las validaciones de la compilación.

Ataque y defensa Ejemplo 3: Anulación de la autenticación mediante un fallo lógico (sólo en tiempo de ejecución)

Escenario de ataque

Los fallos en la lógica de autenticación son notoriamente difíciles de detectar sólo con análisis estáticos. Muchos de ellos sólo aparecen en tiempo de ejecución cuando se utilizan secuencias de peticiones o combinaciones de parámetros específicas. Las herramientas DAST destacan en este aspecto al observar el comportamiento real de autenticación en lugar de rutas de código inferidas.

El siguiente ejemplo muestra un elusión de la autenticación causada por una confianza incorrecta en los parámetros proporcionados por el cliente.

http

POST /api/login HTTP/1.1 Host: example.com Content-Type: application/json { "username": "atacante", "contraseña": "invalid", "isAdmin": true }

Si el backend confía incorrectamente en la dirección isAdmin sin aplicar comprobaciones de autorización en el servidor, la respuesta puede otorgar privilegios elevados a pesar de que la autenticación haya fallado.

Esta clase de cuestiones se ajusta a Autenticación y control de acceso defectuososy fallos lógicos similares han aparecido en incidentes del mundo real como CVE-2024-5922donde las comprobaciones de autenticación podrían eludirse en determinadas condiciones.

Las herramientas DAST pueden detectarlo:

- Repetición de flujos de autenticación con parámetros mutados

- Observar los cambios de privilegio en las respuestas

- Validación de las transiciones de estado de sesión entre solicitudes

Estrategia de defensa

La mitigación correcta es aplicación estricta de la lógica de autenticación y autorización en el servidorignorando por completo cualquier indicador de privilegio controlado por el cliente.

python

def login(request):

user = authenticate(request.json["nombredeusuario"], request.json["contraseña"])

si no es usuario:

devolver {"error": "No autorizado"}, 401

# El privilegio debe derivarse de la identidad del lado del servidor, nunca de la entrada

is_admin = usuario.rol == "admin"

return generar_sesión(user_id=user.id, is_admin=is_admin)

Desde una perspectiva de AppSec defensiva, este ejemplo ilustra por qué las pruebas en tiempo de ejecución siguen siendo esenciales: los fallos lógicos no se pueden detectar de forma fiable sin observar las rutas de ejecución reales, que es exactamente donde las herramientas DAST proporcionan cobertura.

Ataque y defensa Ejemplo 4: Vulnerabilidad de asignación masiva de API

Escenario de ataque

Las vulnerabilidades de asignación masiva se producen cuando las API vinculan automáticamente la entrada proporcionada por el usuario a objetos backend sin una lista explícita de permisos. Este patrón es especialmente común en las API REST y GraphQL modernas.

Ejemplo de petición maliciosa:

http

PUT /api/users/123 HTTP/1.1 Host: api.example.com Content-Type: application/json { "email": "[email protected]", "role": "admin", "accountStatus": "active" }

Si el backend mapea ciegamente todos los campos al objeto usuario, un atacante puede escalar privilegios o reactivar cuentas deshabilitadas.

Esta clase de vulnerabilidad se corresponde estrechamente con OWASP API Security Top 10 - Asignación masivay ha aparecido en múltiples incidentes de gran repercusión que han afectado a API de producción.

Las herramientas DAST identifican este problema mediante:

- Inyección de campos de objeto inesperados

- Comparación entre cambios de estado autorizados y no autorizados

- Detección de la escalada de privilegios a través del comportamiento de respuesta

Debido a que el exploit requiere observar cambios de estado en tiempo de ejecuciónLas herramientas estáticas suelen pasarlo por alto.

Estrategia de defensa

La defensa correcta es lista explícita de campos permitidos y validación estricta del esquema.

javascript

// Secure API update handler const allowedFields = ["email", "displayName"]; function updateUser(input, user) {const sanitized = {}; for (const field of allowedFields) {if (input[field] !== undefined) { sanitized[field] = input[field]; } } return user.update(sanitized); }

En los procesos DevSecOps maduros, la validación de esquemas junto con la exploración DAST automatizada garantiza la detección temprana de las regresiones relacionadas con privilegios, antes de que lleguen a la producción.

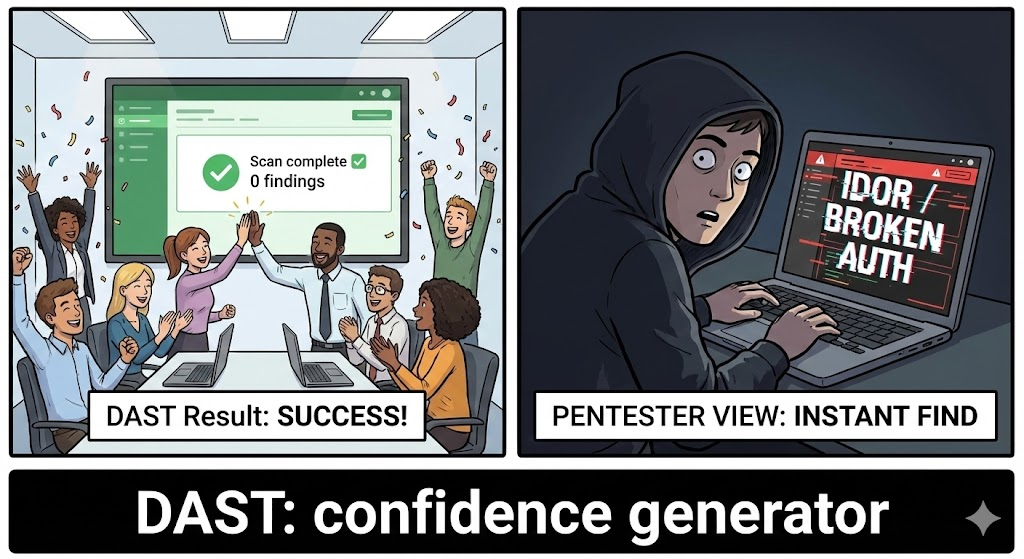

Limitaciones y cómo mitigarlas

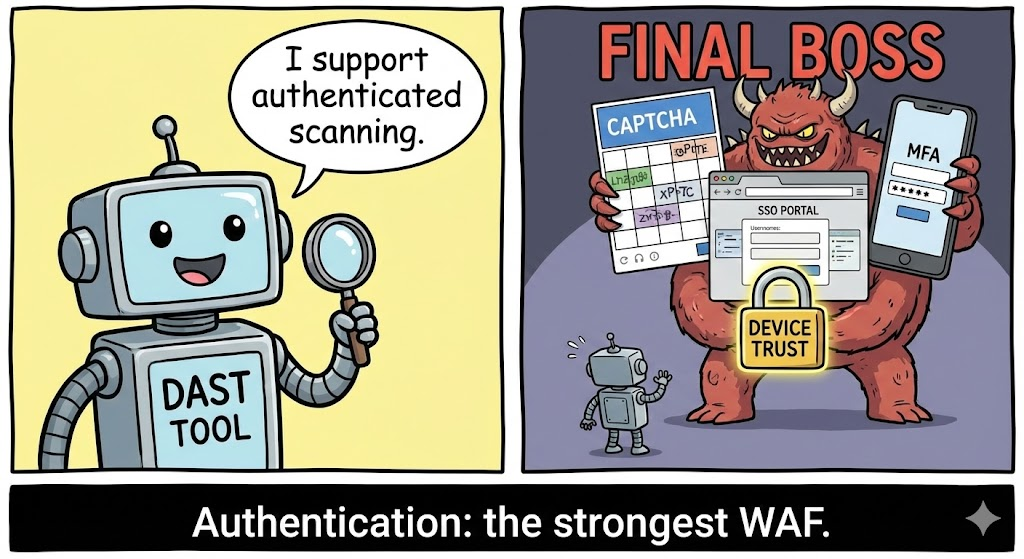

Aunque potente, DAST tiene limitaciones inherentes:

- Falta de visibilidad del código interno - DAST no puede localizar la línea exacta de código que falla.

- Contexto limitado para los fallos lógicos a menos que se mejore con scripts o funciones de IA.

- Limitaciones de rastreo con SPA modernas y flujos de trabajo AJAX.

Para colmar estas lagunas, combina DAST con SAST, IAST y análisis de composición de software (SCA) para obtener una cobertura AST completa. Penligent (https://penligent.ai/) es un ejemplo de plataforma que pretende integrar múltiples paradigmas de pruebas (exploración dinámica, estática y asistida por IA) para presentar un contexto y una priorización unificados de las vulnerabilidades. Esta visión holística admite tanto las exploraciones automatizadas como los análisis realizados por personas. (Nota: verifique los detalles exactos de la integración con la documentación de Penligent).

Integración de herramientas dast con flujos de trabajo DevSecOps modernos

La seguridad es más eficaz cuando se integra en el ciclo de vida del desarrollo:

- Utilizar DAST desde el principio en entornos de ensayo para detectar fallos en tiempo de ejecución sin riesgo para la producción.

- Automatice las exploraciones con activadores CI/CD en pull requests o ejecuciones nocturnas.

- Aprovechar las aportaciones de las especificaciones API (OpenAPI/Swagger) para ampliar la cobertura.

- Envíe automáticamente los resultados a los gestores de incidencias para bucles de reparación rápida.

Conclusiones: Evolución de herramientas dast para el panorama actual de la seguridad

Las pruebas dinámicas de seguridad de aplicaciones siguen siendo la piedra angular de cualquier postura de seguridad sólida. Con las modernas superficies de ataque -desde SPA hasta API GraphQL- que combinan herramientas dast con análisis contextualizados y priorización basada en IA. Las herramientas mejor clasificadas están evolucionando con funciones que reducen los falsos positivos, se integran con los procesos DevOps y ofrecen información fácil de comprender para los desarrolladores. Jit

A medida que las arquitecturas de las aplicaciones se vuelven más complejas, los ingenieros de seguridad deben considerar DAST no como una casilla de verificación independiente, sino como parte de una estrategia de defensa multicapa, combinada con análisis estáticos, conocimientos de composición y supervisión en tiempo de ejecución para crear aplicaciones resistentes.