Lo que la gente suele querer decir cuando escribe "moonshot cve"

Tráfico de búsqueda de moonshot cve es inusualmente desordenado porque "Moonshot" no es una única línea de productos, y "CVE" es a la vez un sistema global de identificación de vulnerabilidades y parte del nombre de al menos una empresa. En la práctica, los resultados de la búsqueda tienden a reducirse a uno de estos grupos:

- MoonshotAI (ecosistema Kimi)donde el primer resultado suele ser CVE-2026-25046 vinculado a los scripts de publicación del SDK del Agente Kimi. (NVD)

- HPE Moonshot componentes de gestión de hardware, donde CVE antiguos como CVE-2021-25140 aparecer. (NVD)

- Moonshot CVE como empresa (countering online violence), donde el "CVE" del nombre no tiene nada que ver con los identificadores de vulnerabilidad. (moonshotteam.com)

Si vienes aquí como un ingeniero de seguridad tratando de responder a una alerta, escribir una nota de riesgo, o endurecer una tubería de liberación, quieres bucket #1 primero-entonces quieres descartar explícitamente bucket #2/#3 para no informar a las partes interesadas equivocadas.

La variante de palabra clave de alta intención que domina: CVE-2026-25046

En las páginas que encabezan el ranking de "moonshot cve", la opción más consultada es el identificador completo: CVE-2026-25046a menudo acompañado de "Kimi Agent SDK", "execSync", "command injection" o "VS Code extension". Esta frase se repite en la entrada del NVD, en el aviso de seguridad de GitHub y en los escritos de los proveedores, por lo que se convierte en la "siguiente consulta" natural en la que la gente hace clic. (NVD)

Así que vamos a tratar CVE-2026-25046 como el significado canónico de "moonshot cve" en el contexto actual de ingeniería/seguridad, luego volveremos a los otros Moonshot CVEs.

CVE-2026-25046 en un párrafo, qué es vulnerable y qué no lo es

CVE-2026-25046 es un inyección de comandos tema en Repositorio del SDK del agente Kimi de MoonshotAI donde los scripts de publicación en tiempo de desarrollo (vsix-publish.js y ovsx-publish.js) pase nombres de archivo en Node.js execSync() como cadena de comandos shell. Los nombres de archivo que contienen metacaracteres del shell como $(cmd) pueden ser interpretados por el shell, ejecutando potencialmente comandos arbitrarios. La restricción clave: la vulnerabilidad está en los scripts de desarrollo del repositorio; la extensión VS Code publicada no incluye esos archivos, y los usuarios finales típicos no se ven afectados. (NVD)

Esa única "nota" es la diferencia entre un incidente de impacto para el consumidor y un riesgo para la cadena de distribución.

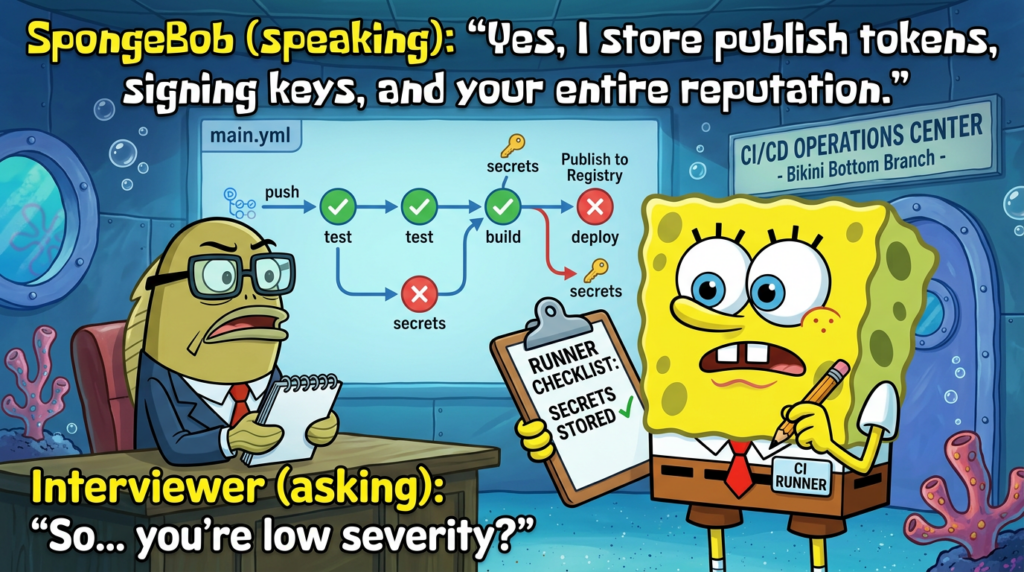

Por qué este fallo es importante aunque el CVSS parezca "bajo"

Las bases de datos pueden etiquetarlo como de baja gravedad porque están modelando un camino más estrecho: los scripts vulnerables normalmente se ejecutan en el entorno de un mantenedor o CI, no en la máquina de cada usuario. Pero si su organización construye o publica cualquier cosa -extensiones, paquetes, contenedores, herramientas internas-...CI es donde viven los secretos de alto valor:

- fichas de registro

- claves de firma

- liberar credenciales

- credenciales en la nube

- "permisos de automatización "modo dios

Una primitiva de inyección "menor" que se dispara dentro de CI puede convertirse en un evento de la cadena de suministro si compromete lo que usted envía.

Esta es exactamente la razón por la que la redacción del NVD hace hincapié en la mecanismo (nombres de archivo → execSync string → shell interpretation) y añade la nota de alcance "usuarios finales no afectados", porque el radio de explosión depende de dónde se ejecuten esos scripts. (NVD)

El patrón de la causa raíz: ejecución de cadena a shell con un canal de entrada camuflado

En el fondo, CVE-2026-25046 no es "los agentes de IA son peligrosos". Es un clásico, siempre a pie de cañón:

- Construir una cadena de comandos

- Inserte un valor que piense en es seguro (aquí: un nombre de archivo)

- Ejecutarlo a través de un shell

- El intérprete de comandos analiza los metacaracteres y los expande

En la descripción de NVD, la frase clave es que los scripts "pasan nombres de archivos a execSync() como cadenas de comandos de shell", y los nombres de archivo con metacaracteres podían ejecutar comandos arbitrarios. (NVD)

Por qué los nombres de archivo son un canal de entrada en los pipelines reales

Los equipos de seguridad suelen decir: "No aceptamos nombres de archivos de los usuarios". Eso es cierto para muchas aplicaciones, e irrelevante para CI. En CI/CD, los nombres de archivo pueden proceder de:

- artefactos descargados de ubicaciones externas

- archivos extraídos en el espacio de trabajo

- cachés restauradas de ejecuciones anteriores

- salidas generadas cuyos nombres son plantillas a partir de nombres de ramas, títulos de PR, etiquetas o mensajes de commit.

- contribuciones maliciosas en un repositorio (incluidos los repositorios de dependencias)

Si cualquier paso puede hacer que una cadena controlada por un atacante se convierta en un nombre de archivo que más tarde se interpola en un comando shell, has construido la misma primitiva que CVE-2026-25046, uses o no Kimi Agent SDK.

Lo que dice el aviso, adaptado a las condiciones previas reales del exploit

Traduzcamos las afirmaciones consultivas en "lo que debe ser cierto" concreto.

Lo que debe ser cierto para explotar

- Los scripts vulnerables existen y se ejecutan (

vsix-publish.js,ovsx-publish.js). (NVD) - Un nombre de archivo crafteado que contiene metacaracteres de shell llega al script. (NVD)

- El script construye una cadena de comandos shell y la ejecuta con

execSync()(que utiliza una shell cuando se le da una cadena). (NVD)

Qué necesita normalmente un atacante

Una de estas condiciones (no exhaustiva):

- Control sobre un artefacto que se descarga/descomprime en el espacio de trabajo de publicación

- Posibilidad de influir en la denominación de los archivos mediante etiquetas/marcas/metadatos de relaciones públicas que se convierten en un nombre de archivo.

- Compromiso de una dependencia o réplica que produce un archivo con un nombre malicioso.

- Contribución directa al repositorio (en el código abierto, un RP envenenado o una cuenta de mantenedor comprometida es la pesadilla).

El peor de los casos

Si la explotación ocurre dentro de CI, "ejecución arbitraria de comandos" puede significar:

- exfiltrar secretos de CI a un host externo

- reemplazar un artefacto de liberación con un troyano

- publicar una extensión/paquete malicioso bajo un nombre de confianza

- acuñar o robar fichas utilizadas para futuros lanzamientos

De nuevo: esta es la razón por la que "los usuarios finales no se ven afectados" hace no significa "ignorar".

La solución y la regla segura más sencilla: nunca introduzcas nombres de archivo en una cadena de shell

CVE-2026-25046 se ha corregido en Agente Kimi SDK 0.1.6 según NVD y el aviso de GitHub. (NVD)

Pero la solución más profunda es la regla de ingeniería que se puede aplicar en todas partes:

Si debe ejecutar un comando del sistema, no utilice un intérprete de comandos, no construya una única cadena y nunca interpolará valores no fiables (incluidos nombres de archivo) en esa cadena.

Mala pauta (lo que intenta eliminar)

import { execSync } from "nodo:proceso_hijo";

// Nombre de archivo controlado por el atacante, directa o indirectamente

const archivo = proceso.argv[2];

// ❌ Shell analiza $(...) y otros metacaracteres

execSync(`alguna-herramienta publica ${archivo}`, { stdio: "heredar" });

Patrón seguro A, utilice execFile/spawn con una matriz de argumentos

import { spawnSync } from "nodo:proceso_niño";

// Tratar los nombres de archivo como datos, no como sintaxis

const archivo = proceso.argv[2];

// ✅ No shell, los argumentos se pasan como una lista

const res = spawnSync("alguna-herramienta", ["publicar", fichero], {

stdio: "heredar",

shell: false,

});

if (res.status !== 0) process.exit(res.status ?? 1);

Patrón de seguridad B, si es absolutamente necesario utilizar un intérprete de comandos, hard-escape y restringir

Esta es la opción menos preferida. Si la realidad empresarial obliga a una cáscara, usted todavía necesita:

- listas estrictas permitidas

- canonización

- escape explícito

- y debe registrar + fail cerrado en anomalías

Pero debes tratar el "must use shell" como una deuda técnica con una fecha límite.

Una lista de comprobación práctica para el endurecimiento de la IC que hace que este tipo de fallo sea mucho menos aterrador

Incluso un código perfecto no te salva del todo si tu IC tiene demasiados privilegios. El siguiente libro de jugadas está diseñado para que, incluso si se cuela un primitivo string-to-shell, no pueda convertirse silenciosamente en una brecha en la cadena de suministro.

1) Disciplina de los secretos

- Utilice tokens de corta duración (OIDC siempre que sea posible) en lugar de secretos de registro de larga duración.

- Alcance de los tokens a la acción de publicación mínima; sin tokens de administración de repos amplios.

- No exponga secretos a flujos de trabajo desencadenados desde bifurcaciones no fiables.

2) Aislamiento del flujo de trabajo

- Separe "construir/probar" de "publicar".

- Ejecute la publicación sólo en ramas/etiquetas protegidas con las aprobaciones necesarias.

- Considere corredores dedicados para la liberación, con un espacio de trabajo limpio y sin cachés compartidos.

3) Procedencia de los artefactos

- Anclaje de dependencias (archivos de bloqueo, contenedores anclados).

- Verificar los artefactos descargados (comprobaciones hash).

- Trate las cachés como no fiables a menos que pueda demostrar que son inmutables y controladas.

4) Escaneado previo a la publicación

- Buscar primitivos peligrosos:

execSync(,exec(,shell: true, backticks,bash -c,sh -c. - Añade barreras de seguridad que impidan la compilación cuando aparezcan estos patrones en los scripts de publicación.

5) Liberar la integridad

- Firmar los artefactos (si procede).

- Generar SBOM.

- Publique a partir de compilaciones reproducibles siempre que sea posible.

Esto no es higiene hipotética; es la respuesta operativa directa al mecanismo descrito en la entrada NVD. (NVD)

Detección, cómo encontrar problemas "en forma de CVE-2026-25046" en sus propios repositorios

Búsqueda rápida a nivel de repositorio

Si mantienes herramientas Node.js:

- Encuentra el uso de shell-string:

execSync("y `execSync("exec("y `exec("desovar(conshell: true

- Buscar interpolación de nombres de archivo:

- cadenas de plantilla que contienen

${file} - concatenación

"... " + fichero

- cadenas de plantilla que contienen

Añadir una comprobación de fallos a CI, simple pero eficaz

# Falla el flujo de trabajo si aparecen primitivas de riesgo en los scripts de liberación

grep -RIn --exclude-dir=node_modules \

-E 'execSync\\(|exec\\(|shell:\\s*true|bash\\s+-c|sh\\s+-c' \\

scripts .github tools || true

Esto no probará la explotabilidad. Sacará a la luz de forma fiable la primitiva de riesgo en el corazón de CVE-2026-25046. (NVD)

Los equipos de seguridad de la mesa necesitan realmente

| Artículo | Qué significa | Por qué debería importarte | Mejor acción |

|---|---|---|---|

| Componente vulnerable | Publicación de scripts en el repositorio Kimi Agent SDK | Afecta a los mantenedores y a CI, no a los usuarios finales típicos. | Actualizar a la versión fija, eliminar la ejecución de shell-string (NVD) |

| Primitivo | nombre de archivo → execSync() string → shell | Los nombres de archivo se convierten en un canal de inyección inesperado | Utilice spawnSync/execFile con argumentos, shell:false |

| Radio de explosión típico | CI runner, publicar entorno | Secrets + signing + release creds live here | Flujo de trabajo de publicación dividido, privilegios mínimos, versiones protegidas |

| "Nota "Los usuarios finales no se ven afectados | La extensión VS Code publicada no incluye estos scripts | No exagere con la comunicación de incidentes a los usuarios | Centrar la corrección en los conductos/mantenedores (NVD) |

CVEs relacionados que puede ver al buscar "moonshot cve", y por qué son diferentes

CVE-2021-25140, Gestor de aprovisionamiento HPE Moonshot

Este es un universo aparte: HPE Moonshot software de gestión de infraestructuras. NVD describe una travesía de directorio no autenticada en khuploadfile.cgi, y señala explícitamente que HPE recomienda dejar de utilizarlo porque el producto está descatalogado y no tiene parches. (NVD)

Si su entorno aún tiene este dispositivo, no está "parcheando una biblioteca". Está tomando una decisión operativa para eliminar/sustituir un componente no soportado.

No confunda "Moonshot CVE" la empresa con los identificadores CVE

Moonshot (la empresa) trabaja en la lucha contra la violencia en línea y la reducción de amenazas; "CVE" aquí es la marca, no la numeración de vulnerabilidades. (moonshotteam.com)

Esta distinción es importante a la hora de clasificar los tickets: He visto a equipos perder horas intentando asignar "Moonshot CVE" a NVD porque el acrónimo colisiona.

Dos breves escenarios reales

Escenario A, usted es un mantenedor de una extensión de VS Code

Es probable que tenga secuencias de comandos similares a vsix-publish.js. La lección de CVE-2026-25046 es que el código de lanzamiento merece la misma paranoia que el código de producción, porque puede convertirse en código de producción. indirectamente dando forma a lo que envías. (NVD)

Acción: auditar los scripts de publicación, eliminar la ejecución de shell-string y bloquear quién puede activar la publicación.

Escenario B, usted consume herramientas de código abierto en CI

Incluso si no utiliza Kimi Agent SDK, es probable que ejecute scripts de terceros durante el empaquetado/publicación. Si su flujo de trabajo descarga artefactos y utiliza comandos shell-string, se encuentra en la misma clase de riesgo.

Acción: tratar los artefactos y los nombres de archivo como no fiables, y restringir la exposición de secretos en contextos no fiables.

Las vulnerabilidades de los scripts de compilación viven en una zona incómoda: a menudo "no son explotables por los usuarios finales", pero pueden ser devastadoras en la canalización equivocada. La parte difícil para muchos equipos es pasar de "esto parece arriesgado" a pruebas verificables¿Qué puede alcanzar realmente un atacante, qué tokens quedarían expuestos y qué sistemas se pueden tocar desde la red de corredores?

Ahí es donde un flujo de trabajo automatizado de pruebas y verificación puede ayudar: modele su entorno de ejecución de CI como una superficie de ataque (reglas de salida, puntos finales alcanzables, ámbitos secretos, permisos de publicación) y valide las suposiciones rápidamente, especialmente cuando la pregunta no es "¿hay un CVE?", sino "¿puede convertirse en un incidente de la cadena de suministro en? nuestra configuración".

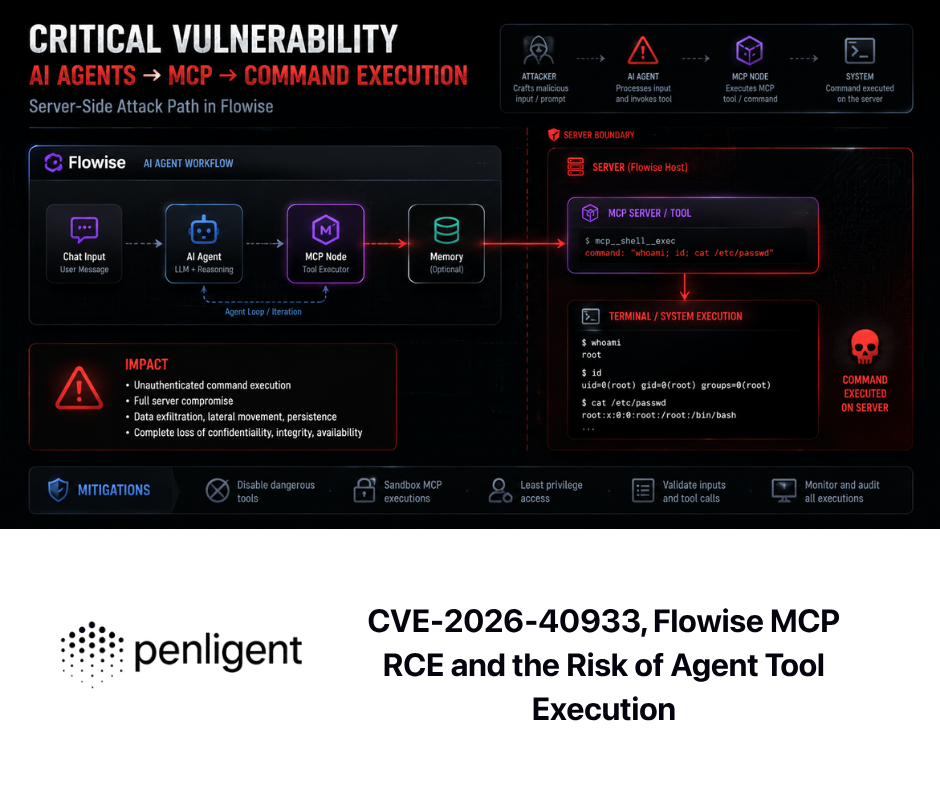

Si desea un ejemplo concreto vinculado directamente a moonshot cve / CVE-2026-25046Penligent ya ha publicado un análisis detallado de este problema exacto y de por qué se trata fundamentalmente de un problema de límites de publicación y no de un problema de tiempo de ejecución del usuario final. (penligent.ai)

Referencias

- NVD, CVE-2026-25046 (NVD)

- Aviso de seguridad de GitHub, MoonshotAI/kimi-agent-sdk, GHSA-mv58-gxx5-8hj3 (GitHub)

- Resumen de vulnerabilidades de SentinelOne, CVE-2026-25046 (SentinelOne)

- NVD, CVE-2021-25140, HPE Moonshot Provisioning Manager (NVD)

- Contexto del boletín de seguridad de HPE en torno al ciclo de vida de Moonshot Provisioning Manager (Soporte HPE)

- Moonshot CVE - CVE-2026-25046 y la trampa de script de publicación que convierte nombres de archivo en comandos (penligent.ai)

- Log4Shell es el nuevo SQLi, una retrospectiva moderna sobre CVE-2021-44228 para la era de la IA (penligent.ai)

- Agentes de IA Hacking en 2026, defensa de la nueva frontera de ejecución (penligent.ai)

- OpenClaw y VirusTotal, el mercado de competencias se convirtió en una frontera de la cadena de suministro (penligent.ai)

- Claude Code Security y Penligent, de las conclusiones de caja blanca a las pruebas de caja negra (penligent.ai)