Se puede sentir la división en la sala: la mitad del equipo sonríe porque las exploraciones automatizadas significan una cobertura más rápida; la otra mitad frunce el ceño porque la automatización también comete errores a escala empresarial. Drop sqlmap en una canalización basada en IA y esa división se convierte en un abismo. Obtienes alcance y repetibilidad, y también la posibilidad de realizar exploraciones ruidosas o no autorizadas con una sola indicación casual.

No se trata de pánico moral. Es una tensión práctica. sqlmap es una herramienta: madura, contundente y muy buena para aflorar señales de inyección. Si dejas que un modelo sqlmap trabajo y luego olvidarse de lo que hizo, verá tres resultados en la práctica:

Descubrimientos útiles cuando una sonda de inyección pone de manifiesto un verdadero fallo lógico;

- Falsos positivos que hacen perder horas a los analistas;

- Y algún que otro contratiempo operativo cuando un escáner golpea inesperadamente la producción.

Lo interesante no es si herramientas como sqlmap no son buenas o malas, que lo son, sino cómo se integran en una cadena que mantiene el juicio y la gobernanza humanos en el bucle. Ahí es donde el debate se pone interesante: ¿debemos confiar en la IA para escribir y ejecutar comandos de escáner? ¿O debe tratarse a la IA como a un analista junior que propone pruebas, con el visto bueno final de los humanos?

A continuación esbozo una perspectiva equilibrada, con un módulo de código mínimo y seguro para mostrar cómo debería ser la automatización (sin exploits, sólo orquestación), además de los guardarraíles prácticos que realmente necesitas.

Una orquestación de alto nivel

Piense en esto como la fontanería que debe situarse entre su aviso de IA y cualquier escáner. Nunca contiene cargas útiles de exploits, solo la intención, el alcance y los pasos de análisis.

Pseudoorquestación #: La IA sugiere pruebas, el sistema aplica la política, el analizador realiza el triaje

def request_scan(user_prompt, target_list):

intent = ai_interpret(user_prompt) # e.g., "comprobar riesgo SQLi"

ámbito = policy.enforce_scope(lista_objetivos, intención)

if not ámbito.autorizado:

return "Exploración no autorizada para los objetivos solicitados".

job = scheduler.create_job(scope, mode="non-destructive")

El escáner # se invoca a través de un ejecutor controlado que aplica las reglas

run = scanner_runner.execute(job, scanner="sqlmap-wrapper", safe_mode=True)

telemetría = collector.gather(run, include_logs=True, include_app_context=True)

resultados = analyzer.correlate(telemetría, conjunto de reglas="multiseñal")

informe = reporter.build(resultados, priorizar=True, require_human_review=True)

devolver informe

Notas sobre el pseudocódigo anterior:

En sqlmap-wrapper es una capa conceptual que impone modos no destructivos y límites de velocidad;

analizador.correlacionar significa "no te fíes sólo de los resultados del escáner, compáralos con los registros de WAF, las trazas de errores de la base de datos y la telemetría de la aplicación".

Por qué importa el envoltorio

La salida bruta del escáner es una escucha ruidosa. Una sola sqlmap run puede producir docenas de líneas "interesantes" que son, en su contexto, inofensivas.

Un envoltorio bien diseñado hace tres cosas:

Ámbito de aplicación - sólo objetivos permitidos, sólo entornos autorizados; nada de escaneos accidentales de producción.

Modos seguros y límites de velocidad - forzar opciones no destructivas, acelerar las peticiones para evitar el impacto en el tiempo de actividad.

Correlación contextual - cotejar los aciertos del escáner con las señales en tiempo de ejecución (bloqueos de WAF, errores de DB, latencia inusual) antes de dar a algo una puntuación de alta confianza.

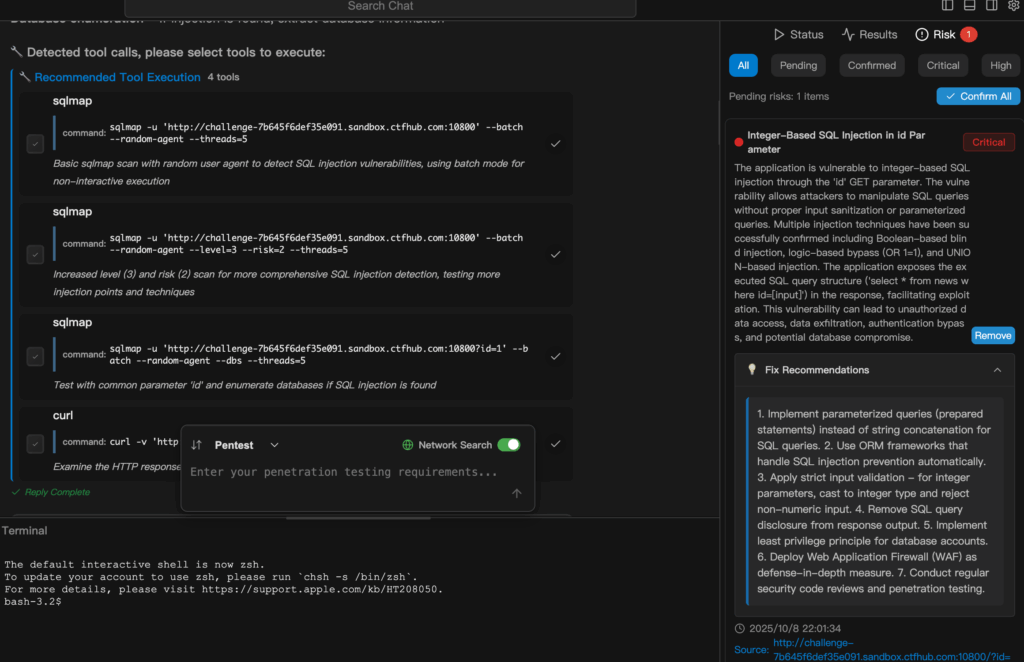

Penligent se sitúa precisamente en la capa de correlación y triaje.

No aclama la salida bruta del escáner. Se digiere, referencias cruzadas con la telemetría, y dice:

"Este vale una entrada porque se alinea con errores de BD + alertas WAF".

O: "Probablemente ruido - verifícalo antes de escalar".

La controversia: democratización frente a armamentismo

Aquí es donde las opiniones se calientan. La automatización baja el listón de las pruebas: es el argumento de la democratización, y es cierto.

Los equipos de seguridad pequeños y los equipos de desarrollo pueden obtener rápidamente una cobertura significativa.

Pero esa misma facilidad hace más probable el uso indebido accidental.

Puedes imaginarte un mensaje apresurado en Slack que se convierte en un escaneo amplio y ruidoso.

O un modelo mal ajustado que sugiere una prueba agresiva para un criterio de valoración sensible.

Si estás haciendo esto, hay dos preguntas importantes:

- ¿Quién puede solicitar una exploración? (reglas de autenticación + aprobación)

- ¿Quién firma el ticket de subsanación? (ingenieros con contexto, no un bot automatizado)

Tratar la IA como un multiplicador de la productividad, no como un sustituto de la gobernanza.

Una práctica lista de control de guardarraíles (para equipos que quieren rapidez y seguridad)

- Primero la autorización: exploraciones sólo después de una aprobación verificada, registrada y auditable.

- Imposición de valores por defecto no destructivos: impone sondeos de sólo lectura y tiempos de espera conservadores.

- Triaje multiseñal: La salida del escáner debe alinearse con al menos otra fuente de señal antes de la auto-priorización.

- Control humano en bucle: los elementos de gravedad crítica requieren la aprobación humana antes de su reparación o de la realización de pruebas agresivas.

- Reproducibilidad y pruebas: registros completos y reproducibles de solicitudes/respuestas, además del contexto (versión de la aplicación, motor de base de datos, reglas WAF).

- Límites de velocidad y radio de explosión: Aceleradores por objetivo y límites globales de concurrencia.

- Normas de conservación y privacidad: Las exploraciones que afectan a la IIP se etiquetan y gestionan con arreglo a las políticas de protección de datos.

Dónde encaja Penligent en el ciclo

Penligent no sustituye a los escáneres, sino que hace operativos sus resultados.

Utiliza Penligent para:

- Convierta una intención de prueba en lenguaje natural en un trabajo verificado por políticas.

- Pase sondas de escáner desinfectadas (a través de envoltorios seguros).

- Recopile telemetría a través de registros de aplicaciones, WAF, DB y red.

- Correlacione las señales y aflore sólo los hallazgos de alta confianza con medidas correctoras.

Esto último es importante.

En un mundo automatizado, el triaje se convierte en la habilidad escasa: distinguir los problemas reales del ruido de fondo.

Penligent automatiza el triaje, pero mantiene al revisor humano al tanto de las decisiones de mayor impacto.

La incómoda verdad

La automatización encontrará más problemas más rápidamente que los humanos solos.

Eso suena muy bien, hasta que los responsables de las organizaciones se dan cuenta de que también crea más multas, más interrupciones y más posibilidades de impacto accidental.

La verdadera habilidad consiste en diseñar el flujo de trabajo de modo que la relación señal-ruido mejore a medida que se escala, no que se degrade.

Si insistes en una vara de medir concreta:

Automatización sin El triaje aumenta el trabajo de falsos positivos en proporción a su volumen de escaneado.

Automatización con triaje aumenta el rendimiento real de la reparación.

La diferencia es la capa del analizador.

Nota final: un argumento que merece la pena

Algunos dirán "prohibir las exploraciones iniciadas por IA" porque los riesgos son existenciales.

Eso es miopía. No se trata de prohibir la capacidad, sino de construir barandillas para que la capacidad ayude a los defensores y no a los atacantes.

Si su organización no puede establecer políticas, auditorías y correlaciones, no active el interruptor de automatización.

Si puede, las ganancias de productividad son reales: menos pasos manuales, verificación de hipótesis más rápida y un mejor bucle de retroalimentación entre la detección y la corrección.