Por qué "eludir las WAF" sigue siendo importante hoy en día

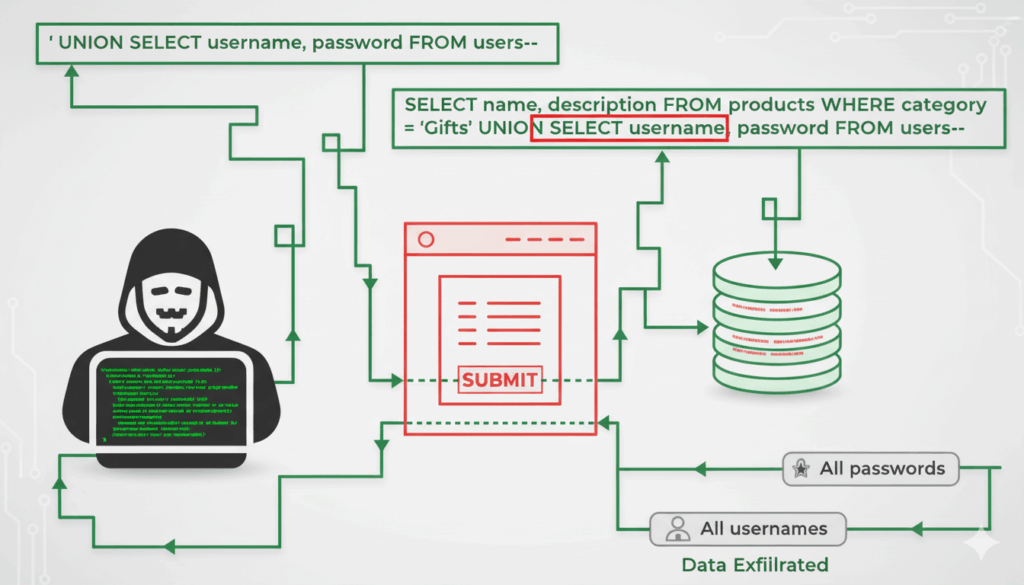

En seguridad web, pocas frases son tan evocadoras como "el arte de eludir WAFs". Un cortafuegos de aplicaciones web (WAF) está diseñado para detectar ataques como inyecciones SQL, XSS o inyecciones de comandos antes de que lleguen a la aplicación. Pero los atacantes son creativos y, a lo largo de los años, se han documentado innumerables técnicas para burlar los WAF: ofuscación de la carga útil, trucos de codificación, división de HTTP e incluso peculiaridades en la forma en que los distintos sistemas analizan el tráfico.

Para los defensores, la lección está clara: un WAF no es un escudo impenetrable. Es una capa: valiosa, pero falible. Entender cómo funcionan los bypass es esencial no porque quieras lanzar ataques, sino porque necesitas anticipar, detectar y colmar las lagunas. Por eso los investigadores, los equipos rojos y los ingenieros de seguridad siguen estudiando este tema.

El "arte" en la práctica

Lo que hace que eludir un WAF sea un "arte" es que rara vez se trata de un único exploit fijo. Se trata más bien de una mentalidad:

- Examinar cómo se redactan las normas y cómo pueden pasar por alto casos extremos.

- Encontrar diferencias en cómo el WAF inspecciona el tráfico frente a cómo lo analiza la aplicación backend.

- Comprender las capas de codificación - URL, Base64, Unicode - y cómo un ligero giro puede evadir un filtro.

No se trata sólo del folclore de los hackers. En las conferencias de Black Hat, DefCon y OWASP AppSec se hacen demostraciones rutinarias de cómo eludir un WAF. Cada ejemplo subraya la misma verdad: Los atacantes experimentan sin descanso, por lo que los defensores deben probar continuamente.

El desafío defensivo

Si es responsable de la defensa de aplicaciones web, se enfrenta a una paradoja. Necesita probar su WAF para ver si funciona, pero no puede ejecutar con seguridad cargas útiles de exploits reales en producción. Las pruebas manuales llevan mucho tiempo y son propensas a errores. Y confiar únicamente en las garantías del proveedor no es suficiente cuando los atacantes innovan a diario.

Por eso la frase "el arte de eludir las WAF" aparece tan a menudo en las búsquedas de Google. Los ingenieros y responsables de seguridad quieren entender el concepto, no para abusar de él, sino para endurecer sus defensas.

Dónde encaja Penligent

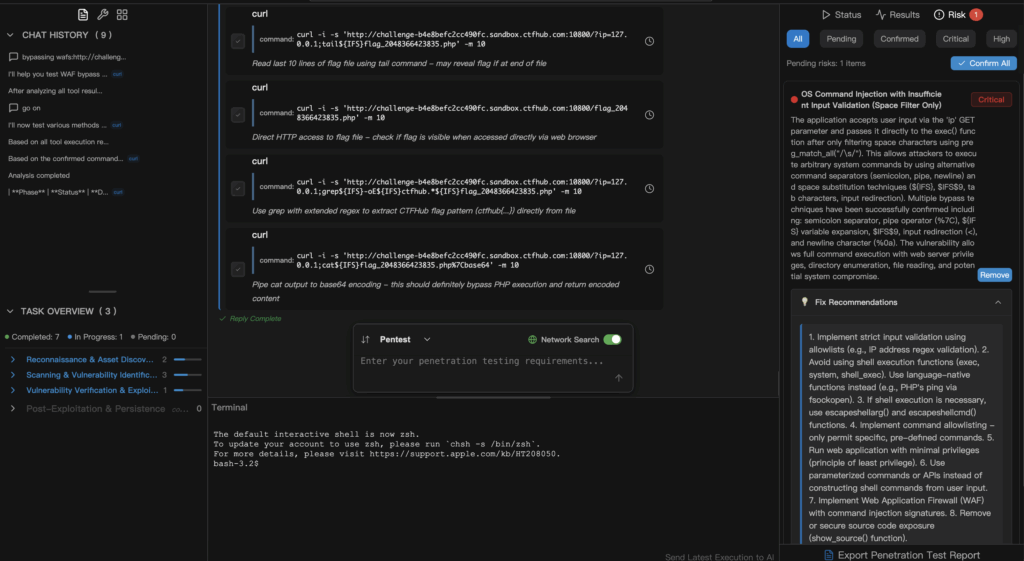

Aquí es donde las modernas herramientas de pentest basadas en IA cambian el panorama. Penligente toma el espíritu de la validación de CVE y OSINT al estilo de GHunt y lo extiende a las pruebas de seguridad web, incluida la evaluación de WAF.

Con Penligent, no hay que escribir scripts ni rebuscar en repositorios de cargas útiles. Escriba un mensaje en lenguaje natural:

- "Pruebe mis reglas WAF contra técnicas de bypass comunes y deme un informe de validación seguro".

- "Comprobar si mis endpoints son vulnerables a CVE-2025-24085 y confirmar si el WAF lo está bloqueando".

Penligent traduce esa solicitud en tráfico PoC controlado y desinfectado. Captura las señales que importan -solicitudes bloqueadas frente a aprobadas, anomalías HTTP y rastros de bloqueos- y luego las correlaciona en una base de datos. pruebas listas para la auditoría.

El sistema va un paso más allá generando un manual de medidas correctoras: qué reglas WAF necesitan actualizarse, qué parches aplicar y los pasos prioritarios que sus ingenieros pueden ejecutar de inmediato.

Del arte al flujo de trabajo

Estudiando las técnicas de elusión, los investigadores crearon una "forma de arte". Al automatizar la validación, Penligent convierte ese arte en un flujo de trabajo repetible:

- Pregunte a - entrada de lenguaje natural.

- Validación - sondas seguras y controladas.

- Correlación - paquetes de pruebas.

- Remediación - correcciones prioritarias.

El resultado: los defensores se benefician de la investigación de la derivación WAF sin el riesgo operativo de ejecutar exploits en vivo.

Panorama general

Los WAF nunca serán perfectos. Los atacantes seguirán experimentando. Pero los defensores ahora tienen herramientas para igualar esa creatividad con automatización, seguridad y escala.

El arte de eludir las WAF ya no se trata sólo de cargas útiles inteligentes. Con plataformas como Penligent, se convierte en parte de una práctica defensiva más amplia: comprender el arte, automatizar la validación y cerrar la ventana entre el descubrimiento y la solución.