Introducción: API - El "talón de Aquiles" de la arquitectura moderna

En la era de los microservicios, la infraestructura nativa en la nube y la interconectividad móvil, las API ya no son meros conductos de datos: forman el sistema nervioso digital de la empresa. Sin embargo, su apertura y estandarización inherentes también las convierten en un objetivo principal para los atacantes.

A diferencia de las pruebas de interfaz de usuario tradicionales, que comprueban si las "puertas y ventanas están cerradas", las pruebas de seguridad de las API validan los "cimientos y muros de carga". Gartner ha pronosticado que los abusos de las API se convertirán en el vector de ataque más frecuente que provoque filtraciones de datos empresariales. Por tanto, las pruebas de API no pueden detenerse en Corrección funcional; debe verificar rigurosamente Resiliencia y Defensibilidad.

Entre los principales retos figuran:

- Lagunas de autorización: ¿Cómo detectar fallos profundos a nivel de objeto y de función?

- Activos en la sombra: ¿Cómo descubrimos las "API zombis" no gestionadas antes de que lo hagan los atacantes?

- Abuso de la lógica: ¿Cómo simular que los atacantes aprovechan las características legítimas para cometer fraude?

La taxonomía de las pruebas: Un marco multidimensional

Las pruebas de API no son un monolito. Para comprender su alcance, clasificamos las pruebas en tres cuadrantes básicos:

| Dimensión de la prueba | Objetivo principal | Vulnerabilidades típicas | Herramientas y métodos |

|---|---|---|---|

| Funcional | Lógica empresarial, Formateo de datos, Fidelidad contractual | Respuestas JSON malformadas, violaciones de esquema | Postman, JUnit, Pruebas por contrato |

| Seguridad | AuthZ/AuthN, Validación de entradas, Abuso de lógica | BOLA (IDOR), Inyección, Asignación de masa | Burp Suite, OWASP ZAP, Fuzzing |

| Fiabilidad y conformidad | Límites de rendimiento, Tratamiento de errores, Protección de datos | Fallos de limitación de velocidad, fugas de información personal, tiempos de inactividad | JMeter, K6, escáneres PII |

Nota: En un programa maduro, estas capas se solapan. Por ejemplo, una prueba de fiabilidad que fuerza un Error de Servidor 500 podría revelar un fallo de seguridad a través de la filtración de trazas de pila.

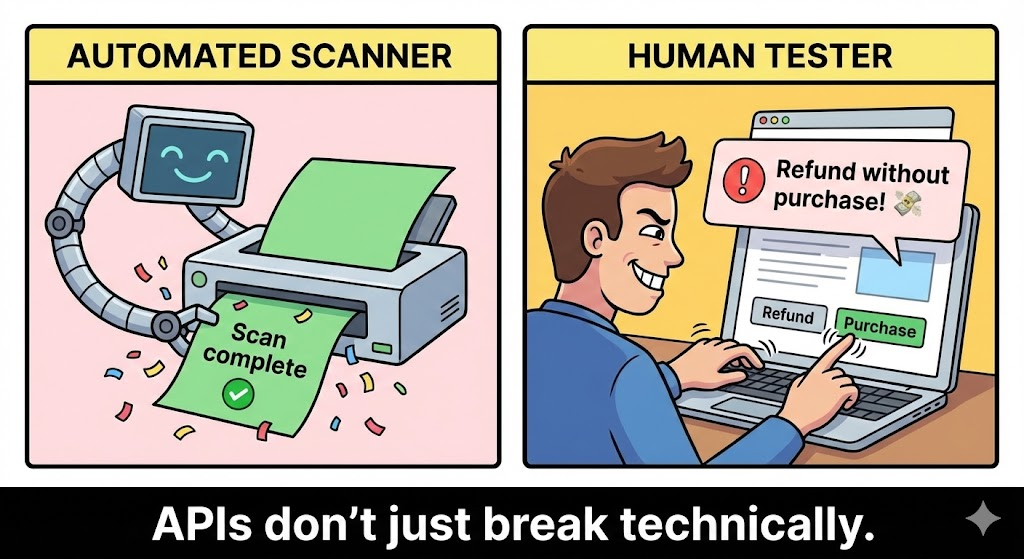

Técnicas ofensivas básicas: Más allá del escáner

Los ingenieros de seguridad deben adoptar una "mentalidad de atacante". No basta con verificar lo que la API puede hacer; debe verificar lo que no puede Hazlo.

Pruebas profundas de autorización (AuthZ Deep Dive)

Los escáneres estándar suelen pasar por alto los fallos de autorización basados en la lógica.

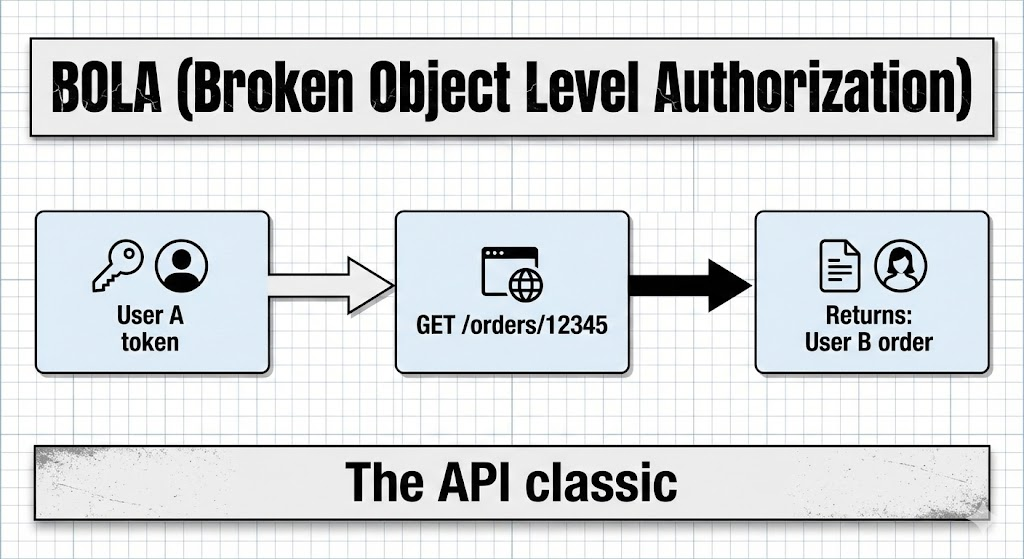

- BOLA (Broken Object Level Authorization): La amenaza de la API #1. La prueba requiere la enumeración de ID. Si eres el Usuario A, itera a través de IDs (Enteros, UUIDs) para intentar acceder a

/api/pedidos/{User_B_Order_ID}. - BFLA (Broken Function Level Authorization): Intentar intercambiar métodos HTTP (por ejemplo, cambiar

GETaBORRAR) o acceder a rutas privilegiadas como/admin/usuarioso/internal/metricsutilizando un token de usuario estándar.

Lógica empresarial y flujo de datos

- Asignación de masa (Auto-Binding): Comprueba si la API vincula la entrada del cliente directamente a objetos de código interno sin filtrar.

- Ataque: En una actualización de perfil, inyecte

"is_admin": trueo"saldo_cartera": 99999en el cuerpo JSON para ver si el backend lo persiste.

- Ataque: En una actualización de perfil, inyecte

- Abuso de datos estructurados: Utilizar ataques XML External Entity (XXE) u objetos JSON profundamente anidados (JSON DoS) para agotar la memoria y la CPU del servidor.

Fuzzing inteligente

El fuzzing encuentra las "incógnitas desconocidas". Evita el ruido aleatorio; utiliza Fuzzing inteligente:

- Mutación límite: Enviar enteros que provoquen desbordamientos, números negativos o bytes nulos.

- Confusión de tipos: Enviar una matriz donde se espera un número entero (por ejemplo,

id[]=1en lugar deid=1) para desencadenar excepciones no manejadas en el backend.

Ejemplos prácticos de código: Validación de la seguridad de las secuencias de comandos

A continuación se ofrecen ejemplos concretos de cómo programar la verificación automatizada para vectores de ataque específicos.

Ejemplo 1: Algoritmo JWT "None" y ataque de firma débil (Python)

Los atacantes a menudo intentan eliminar la firma o configurar el algoritmo en ninguno para evitar la verificación.

Python

`import requests import jwt # PyJWT library import json import base64

Simular un ataque: Generar un Token con 'alg': 'none'

def generar_token_sin_firma(carga_paga): # Construye manualmente la cabecera y la carga útil sin firma header = {"alg": "none", "typ": "JWT"}

# Helper para codificar base64url

def b64_url(datos):

return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=")

header_b64 = b64_url(header)

payload_b64 = b64_url(payload)

# Devuelve un token con un punto al final pero sin firma

return f"{header_b64}.{payload_b64}."

URL_API = "https://api.example.com/v1/admin/resource“

Intento de escalar privilegios

malicious_token = generate_unsigned_token({"user_id": 1, "role": "admin"})

response = requests.get(API_URL, headers={"Authorization": f "Bearer {malicious_token}"})

if response.status_code == 200: print(f"[CRITICAL] API accepted unsigned/none-alg JWT! Data: {response.text}") else: print(f"[SAFE] API rejected request. Status: {response.status_code}")`

Ejemplo 2: Pruebas de condición de carrera / concurrencia (Bash/Curl)

Comprobar si una API gestiona correctamente las solicitudes simultáneas (por ejemplo, el gasto doble de un cupón).

Bash

`#!/bin/bash

Enviar 20 solicitudes simultáneas intentando canjear el mismo cupón de un solo uso.

target_url="https://api.example.com/v1/coupon/redeem" auth_token="Bearer eyJhbGci..." payload='{"coupon_code": "DISCOUNT2024″}'

echo "Iniciando Ataque de Condición de Carrera..."

for i in {1..20}; do # El '&' pone el proceso en segundo plano, ejecutándose casi simultáneamente curl -X POST -s -o /dev/null -w "%{http_code}\n" \ -H "Authorization: $auth_token" \ -H "Content-Type: application/json" \ -d "$payload" "$target_url" & done

wait echo "Ataque completado. Compruebe los registros del backend para múltiples canjes exitosos."`

El ecosistema de herramientas: Construyendo la cadena DevSecOps

Una estrategia moderna de pruebas de API requiere una cadena de herramientas compuesta.

- Spec-First / Pruebas por contrato:

- Esquematización: Una potente herramienta de Python que lee sus especificaciones OpenAPI/Swagger y genera casos de prueba para bloquear la API violando el esquema.

- Espectral: Un linter para JSON/YAML para garantizar que las definiciones de API cumplen las normas de seguridad (por ejemplo, garantizar que auth se define para todos los puntos finales).

- Dinámico e interactivo (DAST/IAST):

- Burp Suite Professional: El estándar de oro para el pentesting manual. Plugins como AuthMatrix son esenciales para visualizar tablas de permisos complejas.

- OWASP ZAP: Ideal para procesos automatizados y exploraciones de referencia.

- Escáneres específicos de API:

- Herramientas como APIsec o StackHawk centrarse específicamente en la lógica y la estructura, comprendiendo la relación entre los puntos finales en lugar de explorarlos de forma aislada.

El futuro: IA y LLM en seguridad de API

El fuzzing tradicional es "ciego", pero la IA lo está haciendo "semántico".

- Generación de cargas útiles en función del contexto: Los LLM (como GPT-4 o los modelos locales de Llama) pueden ingerir documentación de API y generar cargas útiles sintácticamente correctas pero lógicamente maliciosas. (Por ejemplo "Genera 10 cargas JSON que intentan establecer la fecha de entrega en el pasado".)

- Detección de anomalías de tráfico: En producción, los modelos de IA establecen una "línea base de normalidad". Si un endpoint devuelve normalmente 2 KB de datos, pero de repente devuelve 2 MB para un usuario específico, RASP (Runtime Application Self-Protection) puede bloquearlo como una potencial exfiltración de datos BOLA.

- Remediación automatizada: Las herramientas de última generación no se limitan a encontrar el fallo, sino que sugieren la corrección exacta del código para el controlador o el middleware en función del framework que se esté utilizando.

Conclusiones: Creación de un programa API resistente

Las pruebas de seguridad de las API no son un ejercicio de marcar casillas, sino una disciplina de ingeniería continua.

Las organizaciones deben adoptar una estrategia de "Desplazamiento a la izquierda + Escudo a la derecha":

- Cambia a la izquierda: Integre la validación de esquemas y los linters de seguridad en la canalización CI/CD para detectar fallos antes de la fusión del código.

- Escudo derecho: Despliegue RASP y supervisión en tiempo real en producción para detectar abusos que eludan las pruebas.

Combinando una automatización rigurosa, pruebas lógicas profundas y flujos de trabajo acelerados por IA, los ingenieros pueden proteger las interfaces críticas que impulsan la economía digital moderna.