Los sitios de WordPress son atacados implacablemente en la capa de inicio de sesión. La razón es simple: la autenticación es un punto de estrangulamiento universal, y wp-login.php es predecible en millones de despliegues. Cuando los atacantes automatizan a gran escala -relleno de credenciales, pulverización de contraseñas, adivinación distribuida- la cuestión no es si su sitio será sondeado, sino si sus defensas están diseñadas para resistir bajo presión real.

Esta guía está pensada para validación de seguridad autorizada y ingeniería defensiva. Se centra en cómo modelar de forma segura el comportamiento realista de los atacantes, cómo medir la resistencia y cómo reforzar la autenticación de WordPress de forma eficaz, observable y sostenible desde el punto de vista operativo.

Cómo son los "ataques realistas de inicio de sesión en WordPress" en la naturaleza

La mayoría de los ataques a WordPress que comienzan en el inicio de sesión no se basan en vulnerabilidades exóticas. Se basan en la economía:

Relleno de credenciales: los atacantes reproducen pares de nombre de usuario/contraseña filtrados de violaciones anteriores, apostando por la reutilización de contraseñas.

Pulverización de contraseñas: los atacantes prueban un pequeño conjunto de contraseñas comunes en muchas cuentas para evitar los bloqueos.

Adivinación distribuida: los intentos se reparten entre muchas IP y ventanas de tiempo para eludir los límites básicos de velocidad.

Presión de disponibilidad: el objetivo del atacante puede ser el tiempo de inactividad, no agotar el acceso a PHP workers o conexiones a bases de datos.

La idea más importante: una "fuerza bruta ruidosa" desde una IP no es la amenaza más realista. Las campañas reales suelen ser de baja intensidad, distribuidas y persistentes.

La superficie de ataque de autenticación de WordPress: wp-login.php y xmlrpc.php

wp-login.php es el principal punto de acceso interactivo. Está dirigido tanto a la adquisición de cuentas como a la presión de tipo DoS.

xmlrpc.php existe para integraciones heredadas y publicación remota. Si se deja abierta, puede ampliar las formas en que los bots interactúan con la autenticación y se puede abusar de ella como un canal de automatización adicional.

Si su sitio no necesita estrictamente XML-RPC, eliminarlo o restringirlo estrictamente es una de las reducciones de exposición más ventajosas.

Simulación segura y autorizada: qué probar sin perjudicar la producción

Una simulación realista se define por tres propiedades:

Limitado: Las pruebas tienen límites de tarifa, ventanas temporales y condiciones de parada.

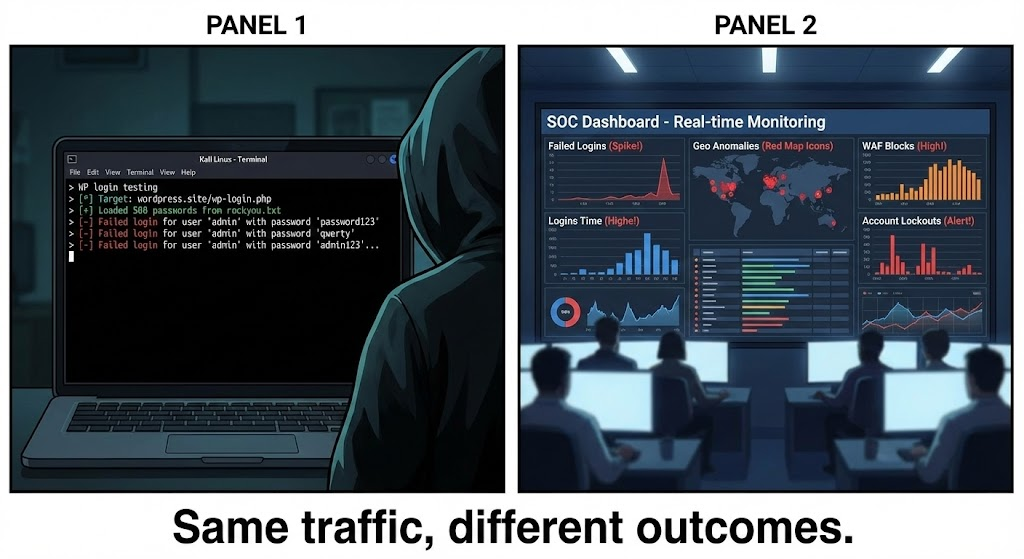

Mensurable: se registran los bloques de borde, la carga de origen, las tasas de error, la latencia y los eventos de autenticación.

Representante: Los escenarios modelan tanto patrones "rápidos/ruidosos" como "lentos/distribuidos".

El objetivo no es "colarse". El objetivo es verificar estas afirmaciones con pruebas:

- La mayor parte del tráfico hostil es bloqueado o estrangulado antes de llegar a PHP.

- Los usuarios legítimos pueden seguir conectándose durante la presión.

- Los registros capturan suficiente contexto para investigar y responder.

- Ni un solo error de configuración (plugin, endpoint, WAF bypass) colapsa toda la defensa.

Kali Linux se utiliza comúnmente como una estación de trabajo de seguridad para ejecutar flujos de trabajo de pruebas autorizadas, pero el sistema operativo no es la defensa-ingeniería y medición son.

Cree un entorno de pruebas que refleje el riesgo real

Una prueba significativa requiere una pila que se parezca a la de producción:

- Mismo modelo de alojamiento (NGINX/Apache, comportamiento PHP-FPM, almacenamiento en caché)

- Misma capa de borde (reglas CDN/WAF/bot)

- Los mismos plugins críticos y rutas temáticas que afectan a auth

- Misma configuración de autenticación (MFA, bloqueos, funciones de usuario, rutas de administración)

Utilice sólo cuentas de pruebacon papeles realistas:

- Usuario de prueba administrador

- Editor usuario de prueba

- Usuario de prueba del abonado

Esto le permite validar tanto los controles de seguridad como el radio de explosión.

Instrumentación ante todo: la telemetría que hace fiables los resultados

Antes de cualquier simulación, asegúrese de que existen estas fuentes de telemetría:

Telemetría Edge/CDN/WAF

- Solicitar volumen por ruta (

/wp-login.php,/xmlrpc.php) - Acciones de bloqueo/desafío y motivos

- Principales IP/ASN y países de origen

- Puntuación del bot o distribución de la reputación (si está disponible)

Telemetría de origen

- Códigos de respuesta (200/302/403/429/5xx)

- Latencia y latencia de cola (p95/p99)

- Utilización y saturación de los trabajadores de PHP

- Presión de conexión a la base de datos (si procede)

Telemetría de aplicaciones

- Fallos/éxitos de inicio de sesión con marca de tiempo, nombre de usuario intentado, IP/IP reenviada, agente de usuario.

- Eventos de bloqueo y desencadenantes de desafíos

- Cambios inesperados de rol o creación de un nuevo usuario administrador

Sin esta visibilidad, las "pruebas de seguridad" se convierten en narración en lugar de ingeniería.

Un plan de pruebas realista: escenarios que reflejen el comportamiento de los atacantes

Un plan de validación sólido se basa en escenarios, no en herramientas.

Escenario A: Salud de base

Registre la latencia normal de inicio de sesión y el uso de recursos bajo un comportamiento legítimo. Este es su punto de referencia.

Escenario B: Onda bot ruidosa (estrés por disponibilidad)

Simular una breve ráfaga de tráfico elevado de inicio de sesión. Criterios de éxito:

- Los bloqueos/desafíos en los bordes aumentan bruscamente

- La carga de origen se mantiene estable

- Sin errores 5xx continuados

- El inicio de sesión legítimo sigue siendo posible

Escenario C: Presión distribuida baja y lenta

Simular tentativas sostenidas, a ritmo modesto y repartidas en el tiempo. Criterios de éxito:

- La limitación de la velocidad/el retroceso se activa sin perjudicar a los usuarios reales

- Los registros de autenticación muestran claramente el patrón

- Las alertas se activan cuando se producen fallos en el inicio de sesión y no sólo cuando se producen "picos".

Escenario D: UX bajo ataque

Durante la presión activa, ejecute inicios de sesión y restablecimientos de contraseña legítimos. Criterios de éxito:

- Los usuarios reales pueden autenticarse

- Las políticas de bloqueo no crean auto-DoS

- Los retos aparecen de forma selectiva (para los bots), no de forma universal

Ingeniería defensiva: controles por capas que sobreviven a ataques reales

Una defensa efectiva del inicio de sesión en WordPress tiene varias capas. Cada capa tiene un trabajo diferente, y usted debe medir cada uno.

Capa 1: Fortalecimiento de la identidad (reduce las posibilidades de éxito de cualquier intento)

Autenticación multifactor (AMF) para todos los usuarios con privilegios es el control más potente contra la reutilización de credenciales. Si una contraseña se ve comprometida, MFA evita que la mayoría de los intentos de toma de control "solo con contraseña" se conviertan en incidentes.

Controles de identidad adicionales:

- Reducir el número de cuentas de administrador

- Eliminar cuentas obsoletas

- Imponer contraseñas seguras y únicas (políticas de gestión de contraseñas)

- Aplicar el menor privilegio (los editores no son administradores; los administradores no están en todas partes).

Capa 2: Controles de aplicaciones (ralentizar bots, reducir la respuesta de los atacantes)

La capa de aplicación debe reducir el rendimiento automatizado preservando la usabilidad:

- Utilizar errores de inicio de sesión coherentes que no revelen si existe un nombre de usuario.

- Prefiera el retroceso progresivo y los aceleradores temporales a los bloqueos prolongados y duros.

- Desencadenar desafíos (CAPTCHA/bot desafíos) condicionalmente cuando el tráfico parece automatizado

- Gestione con cuidado los flujos de restablecimiento de contraseñas para que no se pueda abusar de ellos con fines de enumeración o spam.

Capa 3: Reducción de la superficie (xmlrpc.php y otras exposiciones innecesarias)

Si XML-RPC no es necesario, desactívelo.

Si es necesario, pórtalo:

- Permitir sólo fuentes de confianza cuando sea posible

- Límite de tarifa de forma agresiva

- Supervisar la línea de base de su solicitud por separado de

wp-login.php

La reducción de la superficie no es "seguridad por oscuridad". Es eliminar vías de ataque innecesarias.

Capa 4: Controles de infraestructura (proteger PHP y la base de datos)

Su capa más barata debería bloquear la mayor parte del tráfico.

- Gestión de CDN/WAF/bot para bloquear o desafiar la automatización en el perímetro

- Limitación de la velocidad del servidor web de origen para evitar el agotamiento de los PHP workers

- Almacenamiento en caché y ajuste de las conexiones para mantener una disponibilidad estable bajo presión.

Un modo de fallo común es dejar que el tráfico hostil llegue a PHP, y luego tratar de "arreglarlo" sólo con plugins de WordPress. Esto es caro y frágil a gran escala.

Limitación de velocidad en el servidor: la red de seguridad de la disponibilidad

Incluso con la protección de borde, la limitación de la tasa de origen es esencial porque evita que los escenarios de bypass se conviertan en tiempos de inactividad.

El objetivo correcto no es "bloquearlo todo", sino:

- limitar el número de solicitudes anómalas a los puntos finales de autenticación

- proteger los pools de trabajadores PHP-FPM

- evitar perjudicar a los usuarios legítimos

Una buena limitación de la tasa tiene tres propiedades:

- Está sintonizado con tu línea de base

- Tiene normas separadas para

/wp-login.phpy/xmlrpc.php - Es observable (se puede ver cuándo y por qué se activa).

Señales de detección que superan el pensamiento basado sólo en firmas

Un ataque de inicio de sesión suele ser visible en patrones, no en eventos individuales.

Los indicadores de alta señal incluyen:

- aumento sostenido de los inicios de sesión fallidos con respecto a la situación inicial

- intentos repartidos en muchas cuentas con rasgos de comportamiento compartidos

- desviaciones geográficas/horarias anormales

- desafíos elevados para los puntos finales de autenticación

- aumento de la latencia de cola y de la saturación de los trabajadores PHP durante la presión de autenticación

El bloqueo de una sola IP rara vez es suficiente. La correlación es la diferencia entre el ruido y la inteligencia.

Respuesta a incidentes: qué hacer cuando la presión se convierte en suceso

Cuando se detecta la presión de autentificación, la respuesta debe ser coherente y rápida:

- Confirmar la salud del origen (latencia, tasas de error, saturación de los trabajadores).

- Controles más estrictos de los extremos para los puntos finales de autenticación (aumento de los umbrales de desafío, límites de velocidad).

- Aplicar estrangulamientos de origen más estrictos si es necesario para proteger PHP.

- Si se sospecha compromiso:

- auditar usuarios y roles admin

- rotar credenciales y aplicar MFA

- revisar los cambios de plugin/tema

- comprobación de conexiones salientes inesperadas o cambios en los archivos

- Revisión posterior al incidente: actualización de umbrales, reglas y campos de registro en función de las pruebas.

El objetivo no es sólo la recuperación, sino mejorar el sistema para que la próxima vez resulte más barato gestionar el mismo patrón.

Cómo comunicar los resultados como un ingeniero: la evidencia por encima de la opinión

Un informe útil incluye:

- Los escenarios ejecutados y la duración

- Forma del tráfico (ráfaga frente a sostenido, fuente única frente a distribuido)

- Resultados en los bordes: tasa de bloqueo/desafío, principales criterios de valoración, motivos

- Resultados en origen: latencia (p95/p99), utilización de los trabajadores, tasa de error

- Resultados de la aplicación: fallos/éxitos de autenticación, comportamiento del bloqueo

- Resultados de UX: si los inicios de sesión legítimos siguieron siendo fluidos

- Lagunas: dónde llegó el tráfico, qué no se activó, qué debe afinarse

Si la mayoría del tráfico hostil se detiene antes que PHP, el origen se mantiene estable, y los usuarios legítimos pueden iniciar sesión, el sistema es resistente. Si la presión de autenticación puede saturar a los trabajadores o producir errores 5xx, la disponibilidad está en riesgo incluso si ninguna cuenta ha sido comprometida.

Conclusión

La defensa de inicio de sesión de WordPress no es un plugin o una regla. Es un sistema en capas diseñado para resistir la automatización, preservar la usabilidad, proteger la disponibilidad y proporcionar una visibilidad clara cuando se produce la presión.

Una simulación realista prueba si su sistema resiste a la economía real de los atacantes: tráfico distribuido, intentos a baja velocidad y sondeo persistente. A continuación, la ingeniería defensiva convierte estos resultados en controles concretos: MFA para usuarios con privilegios, estrangulamiento y desafíos cuidadosos, reducción de la exposición de superficie (especialmente XML-RPC cuando no sea necesario), fuerte protección de borde, limitación de la tasa de origen y telemetría procesable.

Cuando estas capas trabajan juntas, la autenticación de WordPress se vuelve mucho más difícil de comprometer y es mucho menos probable que se convierta en la fuente de tiempo de inactividad.