WordPress ocupa más del 40% de la web pública, lo que convierte su superficie de inicio de sesión en uno de los puntos finales de autenticación más atacados de Internet. Según la documentación de seguridad de WordPress, la fuerza bruta y el relleno de credenciales siguen siendo los patrones de ataque más comunes contra los sistemas de autenticación.

wp-login.phpyxmlrpc.php(desarrollador.wordpress.org).

Este artículo se centra en modelización realista de los ataquesy no la explotación para hacer el mal. Todas las técnicas que aquí se exponen están concebidas para validación defensiva, simulación de equipo rojo y refuerzo de la seguridad.

Por qué el inicio de sesión en WordPress sigue siendo un objetivo de gran valor

El mecanismo de inicio de sesión de WordPress expone varias propiedades atractivas para los atacantes:

- Un punto final previsible (

/wp-login.php) - Una gran base instalada con una postura de seguridad incoherente

- Reutilización frecuente de credenciales débiles o filtradas

- Funciones heredadas opcionales como XML-RPC

A diferencia de la explotación de día cero, los ataques de inicio de sesión son bajo coste, gran volumen y eficacia estadística. Las redes de bots a gran escala rastrean habitualmente las páginas de inicio de sesión de WordPress en busca de credenciales débiles, a menudo mezclándose con los patrones de tráfico normales.

El propio WordPress reconoce que los ataques de fuerza bruta son inevitables y deben mitigarse mediante controles por capas en lugar de oscuridad (desarrollador.wordpress.org).

Visión general de la superficie de ataque: wp-login.php y xmlrpc.php

Dos puntos finales dominan el abuso de la autenticación en WordPress:

wp-login.php

Este punto final gestiona los inicios de sesión interactivos y es un objetivo importante de:

- Adivinación de credenciales

- Relleno de credenciales

- Enumeración de nombres de usuario mediante comportamiento de respuesta

Una solicitud de inicio de sesión típica tiene el siguiente aspecto:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

Los atacantes confían más en la automatización que en la sofisticación.

xmlrpc.php

XML-RPC permite la publicación remota y la autenticación al estilo API. Su sistema.multicall característica históricamente permitida intentos de fuerza bruta amplificados en una sola solicitud.

Múltiples avisos e informes de incidentes han documentado el abuso de XML-RPC como multiplicador de fuerza para ataques con contraseña (CERT).

Simulación de ataques de inicio de sesión en WordPress con Kali Linux (sólo para pruebas autorizadas)

Kali Linux se utiliza ampliamente en pruebas de penetración profesionales debido a sus herramientas curadas y entorno controlado (kali.org).

WPScan: Enumeración y comprobación de credenciales

WPScan es un escáner centrado en WordPress mantenido por investigadores de seguridad de Automattic (kali.org).

bash

wpscan --url --enumerate u

Este comando enumera los nombres de usuario descubiertos públicamente, que suele ser el primer paso en el modelado de ataques de inicio de sesión.

Pruebas de credenciales (sólo con permiso):

bash

wpscan --url --usernames admin ---passwords wordlist.txt

WPScan respeta los límites de velocidad y registra los intentos fallidos, lo que lo hace adecuado para pruebas controladas.

Hydra: Pruebas de autenticación basadas en formularios

Hydra es una herramienta de pruebas de inicio de sesión de uso general capaz de simular formularios HTTP (es.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

Esto simula el comportamiento real de adivinación de credenciales y destaca la importancia de la limitación de velocidad y la detección de anomalías.

Ejemplo de defensa 1: Limitación de la tasa de inicio de sesión a nivel de aplicación

La limitación de velocidad sigue siendo la medida más eficaz contra los ataques de fuerza bruta.

Un control simplificado a nivel de WordPress:

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

si (1TP4Intentos > 5) {

wp_die('Demasiados intentos de inicio de sesión.');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

return $user;

}, 30, 3);

Esto demuestra el principio: seguimiento de estado + retraso forzado.

Ejemplo de defensa 2: Protección a nivel de servidor de wp-login.php

La defensa no debe basarse únicamente en la lógica de la aplicación.

Ejemplo de NGINX:

nginx

location = /wp-login.php {limit_req zone=login burst=5 nodelay; }

Los controles a nivel de servidor reducen significativamente el rendimiento de los ataques antes de la ejecución de PHP.

Contexto CVE: Por qué la seguridad de inicio de sesión no es teórica

Aunque los ataques de fuerza bruta no siempre se corresponden directamente con los CVE, los puntos débiles de autenticación de WordPress aparecen con frecuencia en las bases de datos de vulnerabilidades debido al comportamiento de los plugins o a fallos lógicos.

Por ejemplo:

- CVE-2023-2745 implicaba condiciones de elusión de autenticación en plugins de WordPress que gestionaban los roles de usuario de forma incorrecta (nvd.nist.gov).

- Múltiples incidentes relacionados con XML-RPC han resultado en el compromiso de credenciales sin explotar las vulnerabilidades del núcleo de WordPress.

Estos casos refuerzan una lección clave: la mayoría de los problemas de WordPress comienzan con un fallo de autenticación, no con la corrupción de la memoria.

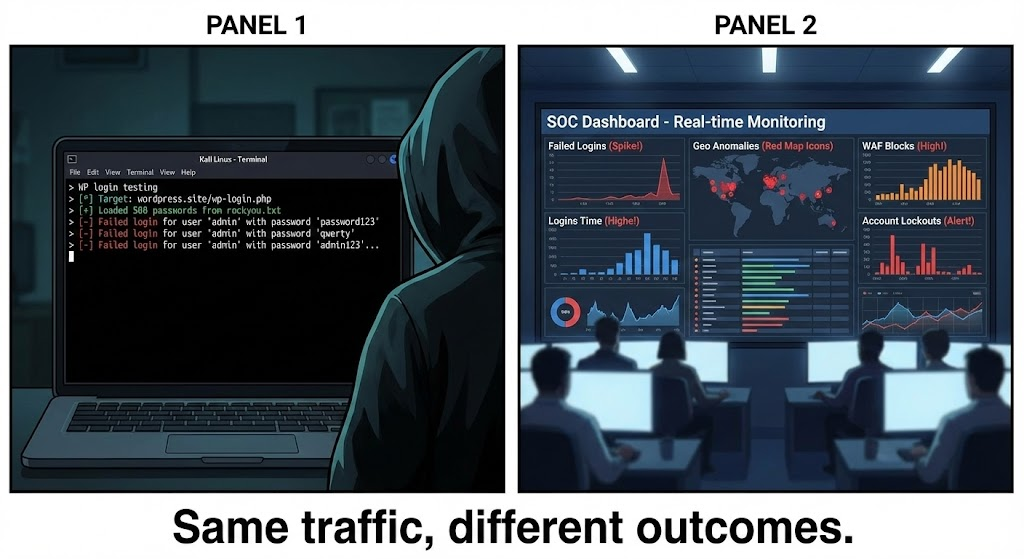

Señales operativas y detección

Los equipos de seguridad deben vigilar:

- Repetidos inicios de sesión fallidos desde IPs rotativas

- Peticiones XML-RPC excesivas

- Intentos de inicio de sesión fuera de los patrones geográficos o temporales normales

Estos indicadores suelen ser más fiables que las alertas basadas en firmas.

Dónde encajan la automatización y la IA

Las pruebas manuales validan las suposiciones, pero la escala requiere automatización. Las plataformas de pruebas de penetración basadas en IA, como Penligente se centran en correlacionar las rutas de ataque a la autenticación, el comportamiento en tiempo de ejecución y las lagunas defensivas en los distintos entornos.

En lugar de sustituir a herramientas como WPScan, estas plataformas pretenden orquestar la simulación y priorización de ataques, ayudando a los equipos a centrar la corrección en las rutas de inicio de sesión que presentan un riesgo real.

Este enfoque se ajusta a las prácticas modernas de AppSec, en las que validación continua sustituye a las pruebas periódicas.

Conclusión: Del "pirateo" a una postura de seguridad mensurable

Búsqueda de wordpress login kali linux hack refleja una preocupación práctica: ¿hasta qué punto es frágil mi capa de autenticación bajo una presión de ataque realista?

Modelando los ataques de forma responsable, validando las defensas con Kali Linux y aplicando controles por capas tanto a nivel de aplicación como de infraestructura, las organizaciones pueden reducir significativamente el riesgo de compromiso de WordPress.

El objetivo no es detener todos los intentos de inicio de sesión, sino hacen que el éxito del compromiso sea estadísticamente improbable.