Le programme Bug Bounty d'Apple est devenu l'un des programmes les plus gratifiants et les plus rigoureux sur le plan technique dans le domaine de la cybersécurité moderne. Pour se démarquer et se qualifier pour le Pour obtenir les récompenses les plus élevées - souvent $1M+ pour des chaînes d'exploitation complètes - vous devez fournir des preuves de concept (PoC) qui démontrent l'impact réel, l'exploitabilité et des scénarios de violation clairs sur les plates-formes d'Apple. Cet article analyse le paysage des récompenses d'Apple en 2025, propose des exemples pratiques d'attaques et de défenses et montre comment des outils tels que le Penligent.ai peut améliorer votre flux de travail de recherche.

Ce qu'Apple va payer en 2025 : Impact réel, exploits réels

En 2025, Apple a réorienté ses récompenses vers la des chaînes d'exploitation complètes et scénarios d'attaque pratiques plutôt que des conditions de vulnérabilité isolées. Selon la documentation officielle d'Apple, le programme met désormais l'accent sur les points suivants voies d'accès de bout en bout qui permettent, de manière réaliste, de compromettre les principales limites de sécurité, comme l'exécution du noyau, l'évasion du bac à sable ou la prise de contrôle d'un compte.

Les niveaux de récompense mis à jour par Apple reflètent ce changement :

| Classe d'attaque | Impact sur le monde réel | Récompense maximale |

|---|---|---|

| Exécution de code à distance du noyau zéro-click | Compromission totale du système sans intervention de l'utilisateur | $2,000,000+ |

| RCE du noyau distant avec interaction de l'utilisateur | Compromis du système après un clic | ~$1,000,000 |

| Exploitation de la proximité sans fil (par exemple, couche MAC de Bluetooth/Wi-Fi) | Accès au niveau du réseau sans appairage | ~$1,000,000 |

| Safari/WebKit RCE + évasion de la sandbox | Compromis entre le navigateur et le code de l'application de l'utilisateur | ~$400,000 |

| Le bac à sable de l'application échappe aux données de l'utilisateur | Rompre la sécurité des applications pour accéder aux données locales | ~$100,000 |

| Contournement de l'authentification iCloud | Prise de contrôle de compte sans MFA | Variable/bonus |

Cette structure récompense non seulement les sévérité mais exploitabilité réaliste-Cela signifie qu'un insecte doit pouvoir être armé dans la pratique, et non pas seulement exister en théorie.

Apple propose également primes si :

- L'exploit permet de contourner Mode verrouillage protections.

- La vulnérabilité se trouve dans logiciel bêta (avant la diffusion publique).

- L'étude révèle une nouvelle technique d'exploitation.

En d'autres termes, Apple paie le plus pour les vulnérabilités qu'un adversaire réel peut détecter. pourrait s'enchaînent pour envahir un appareil ou un compte sans hypothèses irréalistes ni environnements artificiels.

Exigences et attentes d'Apple Bug Bounty

Les directives officielles d'Apple en matière de Bug Bounty détaillent ce qui constitue un rapport admissible.

Une soumission réussie et bien récompensée comprend généralement les éléments suivants

- Description claire et complète des composants concernés.

- Des étapes de reproduction précises et les détails de l'environnement.

- Preuve de concept (PoC) code démontrant l'exploitabilité.

- Journaux d'incidents, sorties du débogueur, vidages du tas de données le cas échéant.

- Drapeaux cibles pour le contrôle au niveau du noyau, le cas échéant.

Les rapports qui ne Les projets de recherche comprennent souvent un PoC fonctionnel, des détails sur l'environnement ou des étapes reproductibles. clôturé sans paiementindépendamment de la gravité.

Exemple d'attaque #1 : Corruption de la mémoire du noyau local

De nombreux bogues Apple de grande valeur commencent par une mauvaise gestion de la mémoire de bas niveau. Cet exemple simplifié simule une allocation vulnérable du noyau :

c

#include int main() {vm_offset_t ptr;kern_return_t kr = vm_allocate(mach_task_self(), &ptr, 0x2000, VM_FLAGS_ANYWHERE);if (kr == KERN_SUCCESS) {printf("Allocated at user controlled address : potential overflow!\n") ; }return 0 ; }.

Dans le cadre d'une recherche réelle, une telle faille primitive pourrait devenir exploitable lorsqu'il est associé à une confusion de type ou à un déréférencement de pointeur userland, ce qui permet une escalade vers l'exécution du code du noyau.

Modèle de défense #1 : Allocation de mémoire renforcée

Apple utilise plusieurs mesures d'atténuation telles que Protection des pointeurs du noyau et ASLR à noyau. Les développeurs doivent compiler avec des drapeaux renforcés :

bash

clang -o secure_sample secure_sample.c \\N -fstack-protector-all -mprotect-data \N -Wl,-no_pie

Ces drapeaux imposent un code non exécutable indépendant de la pile et de la position, ce qui rend l'exploitation beaucoup plus difficile.

Exemple d'attaque #2 : WebKit Use-After-Free

WebKit - le moteur de navigation d'Apple - reste une catégorie de primes fréquentes en raison de sa complexité. Un simple extrait de JavaScript peut déclencher des conditions de type "use-after-free" :

javascript

let element = document.createElement("div");function triggerUAF() {let ref = element ; element.remove();setTimeout(() => console.log(ref.innerHTML)), 0) ; }triggerUAF() ;

Ce modèle peut conduire à une exécution de code arbitraire s'il est exploité avec une réutilisation contrôlée de la mémoire.

Modèle de défense #2 : CSP stricte et durcissement de l'exécution

Les mesures d'atténuation visent à empêcher l'injection de scripts et à garantir la sécurité d'exécution :

html

<meta http-equiv="Content-Security-Policy" content="default-src 'self'; script-src 'self'">

Cela bloque les scripts en ligne non autorisés et le code distant interdit, réduisant ainsi la surface d'attaque de WebKit.

Exemple d'attaque #3 : Évasion de l'App Sandbox via des droits mal configurés

Une mauvaise configuration des droits peut affaiblir les protections de l'App Sandbox et permettre un accès non autorisé :

xml

com.apple.security.app-sandboxcom.apple.developer.networking.networkextension

Si une application expose involontairement des API privilégiées par le biais de droits, un attaquant peut sortir du bac à sable.

Modèle de défense #3 : Principe du moindre privilège

Limitez strictement les droits et validez les opérations sensibles du côté du serveur plutôt que de vous fier aux droits du client.

Exemple d'attaque #4 : contournement de l'authentification iCloud

Les attaquants peuvent manipuler les flux d'authentification si les jetons de session ou les cookies sont mal validés :

javascript

// Manipulation hypothétique de jetons fetch("", {method : "POST",body : JSON.stringify({ token : manipulatedToken }), }) ;

La validation côté serveur doit rejeter les jetons manipulés pour empêcher la prise de contrôle des comptes.

Exemple d'attaque #5 : Accès non autorisé à l'API via un abus de schéma d'URL

Une mauvaise gestion des schémas d'URL peut permettre à des attaquants d'invoquer des API privilégiées :

coquille

x-apple-system://com.apple.alert?msg=Exploit

Si ces schémas ne sont pas correctement validés, des actions non prévues pour les applications générales peuvent être exécutées.

Exemple d'attaque #6 : Fuzzing des services iOS avec AFL++

Le Fuzzing reste essentiel pour découvrir les failles logiques :

bash

afl-fuzz -i input_seeds -o findings -- ./vulnerable_target

Ce qui précède lance une découverte automatisée de comportements inattendus dans les binaires cibles.

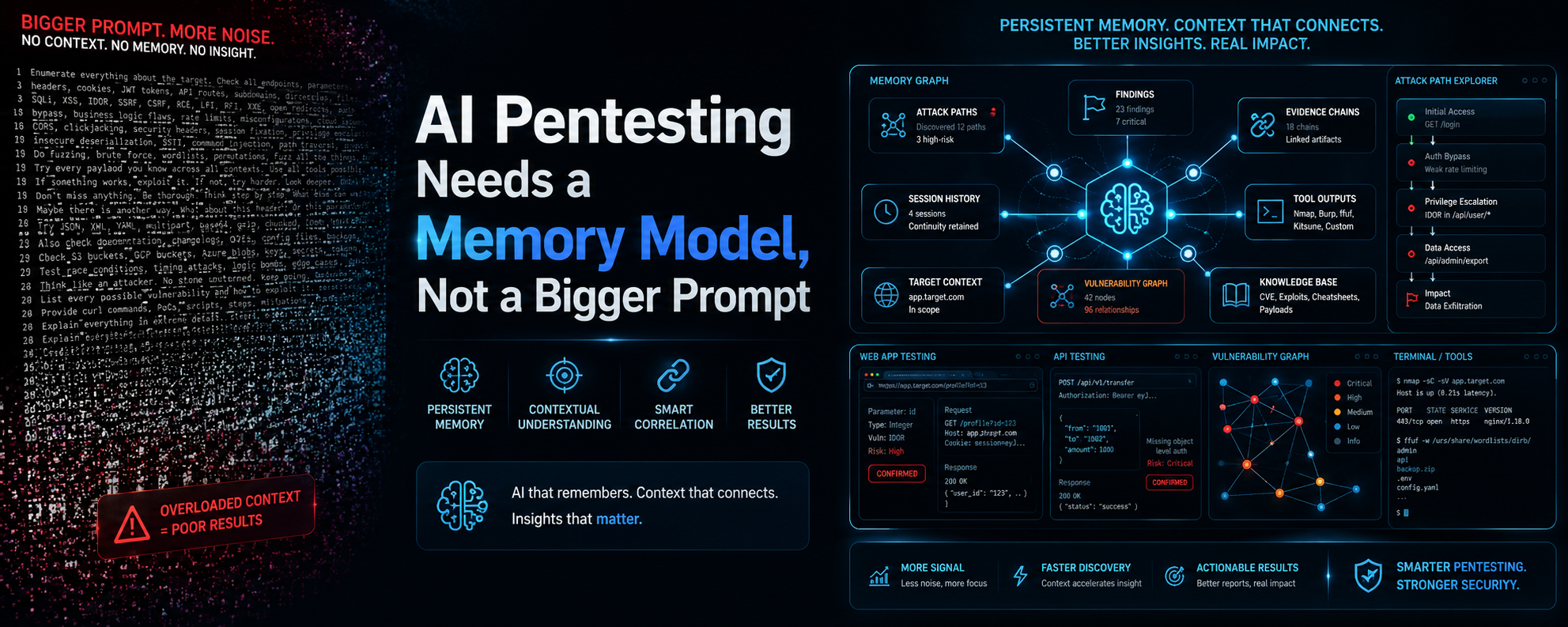

Penligent.ai: Améliorer les flux de travail de la chasse aux bogues d'Apple

Lorsqu'il s'agit de chaînes d'attaques complexes, l'analyse manuelle seule peut s'avérer lente. Penligent.ai offre des tests de pénétration automatisés avec des fonctions intelligentes de fuzzing, de reconnaissance et de hiérarchisation des vulnérabilités, ce qui accélère la découverte de bogues profonds susceptibles d'alimenter les rapports de Bug Bounty d'Apple.

Par exemple :

- Les Génération d'entrées pilotée par l'IA améliore la couverture du fuzzing.

- Les analyseurs intégrés extraient contexte d'accident et traces de pile pour le développement de PoC.

- Les flux de travail automatisés peuvent mettre en évidence les incohérences logiques avant l'exploitation manuelle.

Cette approche hybride - combinant l'outillage automatisé et la précision manuelle - peut raccourcir considérablement les cycles de recherche et améliorer la qualité des rapports.

Meilleures pratiques pour les soumissions de Bug Bounty d'Apple

Les critères d'Apple récompensent la profondeur, la clarté et les pistes d'exploitation pratiques :

- Toujours inclure Drapeaux cibles le cas échéant.

- Fournir à la fois code source et PoC binaire.

- Joindre les journaux, les vidéos et les configurations de l'environnement.

- Préparez-vous à itérer avec l'équipe de sécurité d'Apple.

Une communication de qualité permet souvent de distinguer les rapports bien payés des tickets fermés.

Le Bug Bounty d'Apple en vaut-il la peine en 2025 ?

Absolument...pour ceux qui sont capables de fournir des récits d'exploitation réalistes et à fort impact. L'accent mis par Apple sur l'exploitabilité pratique signifie que les enquêtes qui prennent en compte des modèles d'attaquants réels, des PoC complets et une documentation détaillée sont celles qui obtiennent les plus grandes récompenses.

Des outils comme Penligent.ai peuvent améliorer votre efficacité, mais la maîtrise des systèmes sous-jacents et une logique d'exploitation réfléchie restent essentielles.