WordPress alimente plus de 40% du web public, ce qui fait de sa surface de connexion l'un des points finaux d'authentification les plus continuellement ciblés sur l'internet. Selon la documentation de sécurité de WordPress, la force brute et le bourrage d'identifiants restent parmi les schémas d'attaque les plus courants contre les utilisateurs de WordPress.

wp-login.phpetxmlrpc.php(developer.wordpress.org).

Cet article se concentre sur modélisation réaliste des attaquesL'objectif est d'éviter l'exploitation pour des actes répréhensibles. Toutes les techniques présentées ici sont conçues pour la validation défensive, la simulation de l'équipe rouge et le renforcement de la sécurité.

Pourquoi la connexion à WordPress reste une cible de grande valeur

Le mécanisme de connexion de WordPress expose plusieurs propriétés attrayantes pour les attaquants :

- Un point final prévisible (

/wp-login.php) - Une large base installée avec une posture de sécurité incohérente

- Réutilisation fréquente d'informations d'identification faibles ou ayant fait l'objet d'une fuite

- Fonctionnalités héritées optionnelles telles que XML-RPC

Contrairement à l'exploitation de type "zero-day", les attaques de type "login" sont faible coût, volume élevé et efficacité statistique. Les réseaux de zombies à grande échelle sondent régulièrement les pages de connexion de WordPress à la recherche d'informations d'identification faibles, en se fondant souvent dans les schémas de trafic normaux.

WordPress reconnaît lui-même que les attaques par force brute sont inévitables et qu'elles doivent être atténuées par des contrôles à plusieurs niveaux plutôt que par l'obscurité (developer.wordpress.org).

Aperçu de la surface d'attaque : wp-login.php et xmlrpc.php

Les abus d'authentification de WordPress sont dominés par deux points d'extrémité :

wp-login.php

Ce point d'accès gère les connexions interactives et est fortement ciblé par les pirates informatiques :

- Deviner les titres de compétences

- Remplissage de documents d'identité

- Énumération des noms d'utilisateur via le comportement de la réponse

Une demande de connexion typique ressemble à ceci :

http

POST /wp-login.php HTTP/1.1 Content-Type : application/x-www-form-urlencoded log=admin&pwd=pass123&wp-submit=Log+In

Les attaquants misent sur l'automatisation plutôt que sur la sophistication.

xmlrpc.php

XML-RPC permet la publication à distance et l'authentification de type API. Son système.multicall caractéristique historiquement autorisée tentatives de force brute amplifiées dans une seule demande.

De nombreux avis et rapports d'incidents ont documenté l'utilisation abusive de XML-RPC en tant que multiplicateur de force pour les attaques par mot de passe (CERT).

Simuler des attaques de connexion WordPress avec Kali Linux (Test autorisé uniquement)

Kali Linux est largement utilisé dans les tests de pénétration professionnels en raison de son outillage éprouvé et de son environnement contrôlé (kali.org).

WPScan : Dénombrement et vérification des titres de compétences

WPScan est un scanner WordPress maintenu par les chercheurs en sécurité d'Automattic (kali.org).

bash

wpscan --url --enumerate u

Cette commande énumère les noms d'utilisateur accessibles au public, ce qui constitue souvent la première étape de la modélisation d'une attaque par connexion.

Vérification des diplômes (uniquement avec autorisation) :

bash

wpscan --url \\N-usernames admin \N--passwords wordlist.txt

WPScan respecte les limites de débit et enregistre les tentatives infructueuses, ce qui le rend adapté à des tests contrôlés.

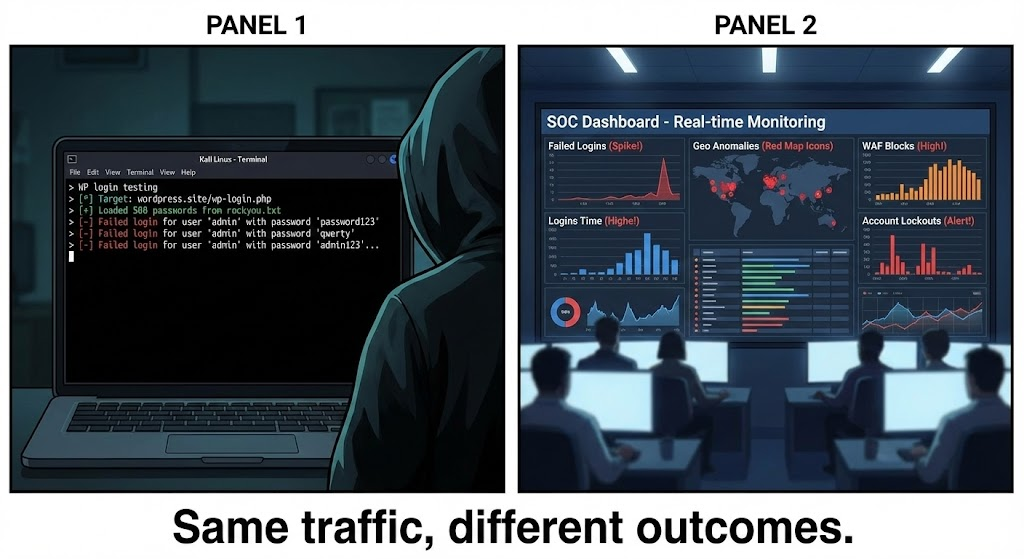

Hydra : test d'authentification par formulaire

Hydra est un outil de test de connexion polyvalent capable de simuler des formulaires HTTP (en.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

Cela simule un comportement réel de recherche d'informations d'identification et souligne l'importance de la limitation du débit et de la détection des anomalies.

Exemple de défense 1 : Limitation du taux de connexion au niveau de l'application

La limitation du débit reste la mesure d'atténuation la plus efficace contre les attaques par force brute.

Un contrôle simplifié au niveau de WordPress :

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ? : 0 ;

if ($attempts > 5) {

wp_die('Too many login attempts.') ;

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300) ;

retour $user ;

}, 30, 3);

Cela démontre le principe : suivi sans état d'âme + délai imposé.

Exemple de défense 2 : Protection au niveau du serveur de wp-login.php

La défense ne doit pas reposer uniquement sur la logique de l'application.

Exemple NGINX :

nginx

location = /wp-login.php {limit_req zone=login burst=5 nodelay ; }

Les contrôles au niveau du serveur réduisent considérablement le débit des attaques avant l'exécution de PHP.

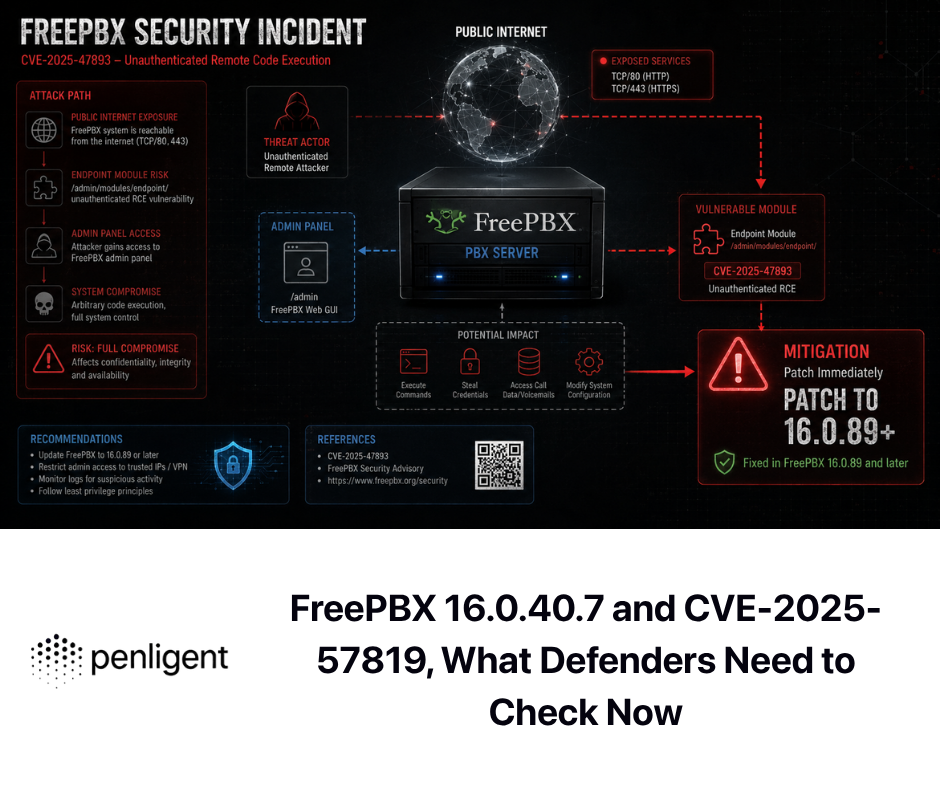

Contexte CVE : Pourquoi la sécurité des connexions n'est pas théorique

Bien que les attaques par force brute ne correspondent pas toujours directement aux CVE, les faiblesses d'authentification de WordPress apparaissent fréquemment dans les bases de données de vulnérabilités en raison du comportement des plugins ou de failles logiques.

Par exemple :

- CVE-2023-2745 impliquait des conditions de contournement de l'authentification dans les plugins WordPress gérant les rôles des utilisateurs de manière incorrecte (nvd.nist.gov).

- De nombreux incidents liés à XML-RPC ont entraîné la compromission d'informations d'identification sans exploiter les vulnérabilités centrales de WordPress.

Ces cas renforcent une leçon essentielle : la plupart des compromissions de WordPress commencent par une défaillance de l'authentification, et non par une corruption de la mémoire.

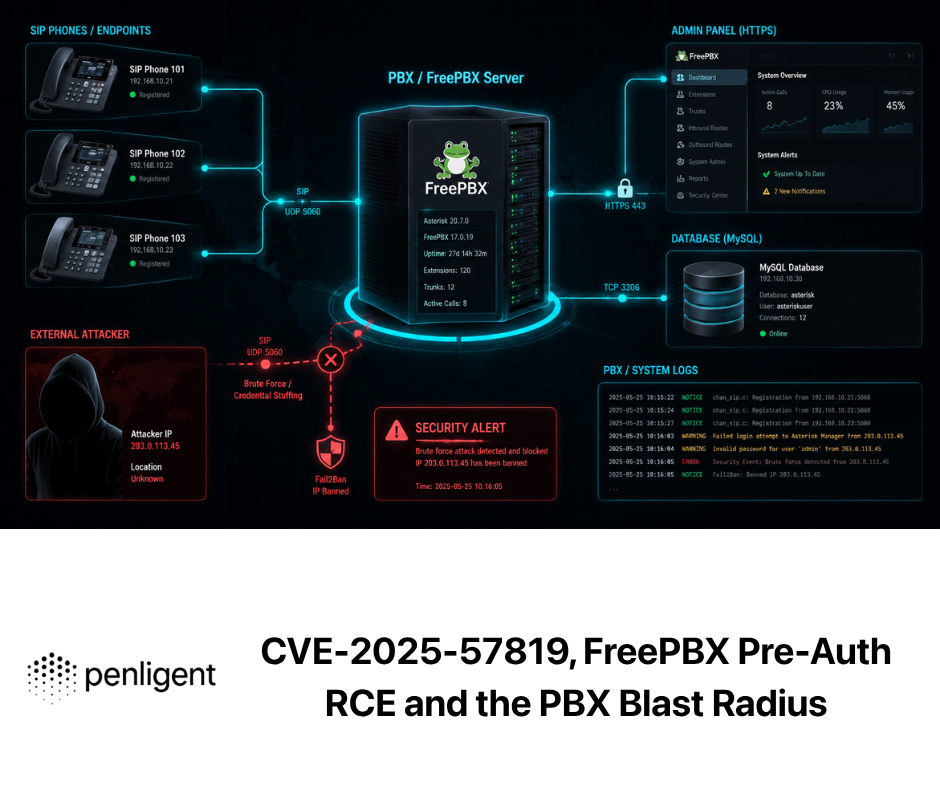

Signaux opérationnels et détection

Les équipes de sécurité doivent surveiller les éléments suivants

- Échec répété des connexions à partir d'adresses IP tournantes

- Demandes XML-RPC excessives

- Tentatives de connexion en dehors des schémas géographiques ou temporels normaux

Ces indicateurs sont souvent plus fiables que les alertes basées sur les signatures.

La place de l'automatisation et de l'IA

Les tests manuels permettent de valider les hypothèses, mais l'échelle nécessite l'automatisation. Les plateformes de test de pénétration pilotées par l'IA, telles que Penligent se concentrent sur la corrélation des chemins d'attaque d'authentification, le comportement d'exécution et les lacunes défensives dans les environnements.

Plutôt que de remplacer des outils tels que WPScan, ces plateformes visent à orchestrer la simulation et la hiérarchisation des attaquesLes équipes peuvent ainsi concentrer les mesures correctives sur les chemins de connexion qui présentent un risque réel.

Cette approche s'aligne sur les pratiques modernes d'AppSec où validation continue remplace les essais périodiques.

Conclusion : Du "hack" à la posture de sécurité mesurable

Recherche de wordpress login kali linux hack reflète une préoccupation pratique : Quelle est la fragilité de ma couche d'authentification face à une pression d'attaque réaliste ?

En modélisant les attaques de manière responsable, en validant les défenses avec Kali Linux et en appliquant des contrôles en couches au niveau des applications et de l'infrastructure, les organisations peuvent réduire de manière significative le risque de compromission de WordPress.

L'objectif n'est pas d'arrêter toutes les tentatives de connexion, mais de rendre un compromis réussi statistiquement improbable.