Le problème est plus vaste qu'un seul CVE

Les équipes de sécurité à la recherche de veeam cve en mars 2026 ne sont pas vraiment à la recherche d'un seul bogue. Ils cherchent une réponse à une question plus difficile : ce qui se passe lorsque le système dont vous dépendez pour la récupération devient lui-même une partie du chemin de l'attaque. C'est la bonne optique pour CVE-2026-21672. Sur le papier, il s'agit d'une faille d'escalade de privilèges locale de haute sévérité sur les serveurs Windows Veeam Backup & Replication, notée 8.8 sous CVSS v3.1. En pratique, elle a atterri dans la même vague de divulgation du 12 mars 2026 que plusieurs failles critiques et de haute sévérité affectant le plan de sauvegarde Veeam, y compris RCE authentifié sur le serveur de sauvegarde, manipulation arbitraire de fichiers sur un référentiel de sauvegarde, et RCE atteignable par un rôle Backup Viewer en tant qu'utilisateur du plan de sauvegarde. postgres l'utilisateur. Le groupe est aussi important que l'enregistrement individuel. (Veeam Software)

C'est également de cette manière que la couverture actuelle en langue anglaise présente l'histoire. Le langage dominant dans les rapports des fournisseurs et des médias n'est pas celui d'un "problème local mineur" ou d'un "bogue Windows". Il s'agit de "vulnérabilités critiques", de "RCE", de "patcher maintenant" et de "serveurs de sauvegarde". Ces phrases récurrentes sont un signal utile, car elles montrent ce que les équipes de sécurité et les rédacteurs en chef considèrent comme la réalité opérationnelle de base : Le plan de sauvegarde et de restauration de Veeam reste une cible de grande valeur, et la latence des correctifs est maintenant un risque direct de résilience. (SOCRadar® Cyber Intelligence Inc.)

Si vous ne lisez que le titre de la CVE, vous pourriez conclure que la CVE-2026-21672 est moins urgente qu'une faille d'exécution de code à distance avant l'authentification. Cette conclusion serait erronée. L'infrastructure de sauvegarde n'est pas une simple pile d'applications Windows. Elle se trouve à proximité des hyperviseurs, des référentiels, des comptes de service, des identités, des flux de restauration et des points de contrôle de reprise après sinistre. La documentation de Veeam sur les meilleures pratiques en matière de sécurité présente cela comme un problème de résilience des données à confiance zéro, et non comme un simple problème de correctifs logiciels. En d'autres termes, une fois qu'un attaquant atteint le plan de sauvegarde, la question n'est plus seulement de savoir s'il peut exécuter du code, mais aussi s'il peut saboter la restauration, décrypter les informations d'identification, manipuler les référentiels ou hériter de privilèges par le biais des relations de confiance et de la conception des rôles. (bp.veeam.com)

Ce qu'est exactement CVE-2026-21672

Veeam décrit CVE-2026-21672 dans un langage simple. Dans la branche 12 et la branche 13 de Veeam Backup & Replication, la société indique que la faille permet de escalade des privilèges locaux sur les serveurs Veeam Backup & Replication basés sur Windows. La question est classée Haut, avec un Score CVSS v3.1 de 8,8et le vecteur publié par Veeam et reflété dans l'enregistrement CVE est AV:L/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:H. Le problème a été signalé par HackerOne. (Veeam Software)

Pour les lignes de versions supportées, les versions affectées et corrigées sont explicites. Sur la ligne 12, toutes les vulnérabilités du bulletin du 12 mars affectent les versions suivantes Veeam Backup & Replication 12.3.2.4165 et toutes les versions 12 antérieureset les correctifs documentés commencent à 12.3.2.4465. Sur la ligne 13, la même vague de divulgation affecte 13.0.1.1071 et toutes les versions antérieures de la version 13et les correctifs commencent en 13.0.1.2067. Cela signifie que les équipes de sécurité n'ont pas besoin de deviner la ligne de base de la remédiation ; Veeam a déjà publié les cibles minimales patchées pour les deux branches supportées. (Veeam Software)

Le dossier public de NVD pour CVE-2026-21672 attend encore d'être complètement enrichi, mais il reflète déjà la description principale et le vecteur CVSS v3.1 de la divulgation publique. La conclusion opérationnelle la plus importante est que les faits publics ont convergé à travers le bulletin du vendeur, l'enregistrement du programme CVE, et le NVD : il s'agit d'un vrai problème d'escalade de privilèges local de haute sévérité affectant les serveurs Veeam Backup & Replication basés sur Windows, et le vendeur l'a déjà lié à des remédiations concrètes de construction. (NVD)

Pourquoi une faille locale d'escalade des privilèges est-elle importante sur un serveur de sauvegarde ?

Les opérations de sécurité ont l'habitude de classer mentalement les vulnérabilités selon qu'elles sont ou non distantes avant l'authentification. Cette habitude est compréhensible, mais elle est incomplète. Un serveur de sauvegarde n'est pas un point d'extrémité ordinaire. Il s'agit d'un point de contrôle de la restauration. Si un attaquant a déjà un pied sur l'hôte, ou peut atteindre un contexte local à faible privilège par le biais d'une compromission adjacente, un LPE sur cette boîte peut faire la différence entre un accès gênant et un événement de déni de récupération complet. (Veeam Software)

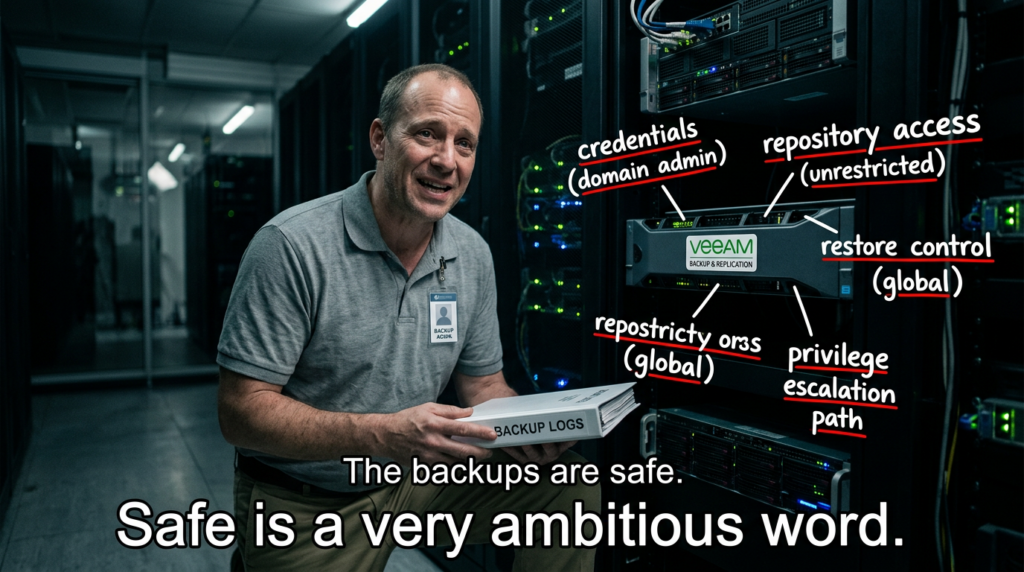

La documentation de Veeam explique pourquoi. La base de données de configuration du produit stocke les informations d'identification utilisées pour se connecter aux serveurs virtuels et aux autres systèmes de l'infrastructure de sauvegarde. Ces mots de passe sont cryptés, mais Veeam indique également qu'un utilisateur disposant de privilèges d'administrateur sur le serveur de sauvegarde peut les décrypter, ce qui constitue une menace potentielle. Cette simple phrase est plus importante qu'il n'y paraît. Elle signifie que le rayon d'action de l'escalade des privilèges sur l'hôte de sauvegarde ne se limite pas à cet hôte. Il peut s'étendre à l'infrastructure connectée, aux informations d'identification des services, aux référentiels ou aux actifs gérés accessibles via le plan de sauvegarde. (Veeam Software)

C'est pourquoi CVE-2026-21672 doit être considéré comme une vulnérabilité du pivot et de l'amplification. La faille elle-même est locale. Les conséquences sont architecturales. Dans les environnements où les serveurs de sauvegarde touchent l'identité de production, partagent la confiance avec les domaines de production, ou conservent de larges privilèges de référentiel et d'orchestration, l'élévation locale peut transformer la compromission d'un seul hôte en une compromission du contrôle de la restauration. C'est exactement la raison pour laquelle les conseils de Veeam en matière de renforcement de la sécurité insistent sur la séparation du domaine de production, la protection renforcée des comptes, le MFA, la sauvegarde chiffrée de la configuration, l'immutabilité et la réduction de l'exposition à distance. (bp.veeam.com)

La vague de divulgation de mars 2026, considérée comme un problème de système

L'erreur la plus dangereuse dans la lecture des bulletins Veeam de mars 2026 est d'isoler CVE-2026-21672 du reste de la série. Dans la divulgation des 12 branches, Veeam a listé CVE-2026-21666 et CVE-2026-21667 en tant que problèmes critiques 9.9 permettant à un utilisateur de domaine authentifié d'exécuter du code à distance sur le serveur de sauvegarde, CVE-2026-21668 comme une faille de haute sévérité permettant à un utilisateur de domaine authentifié de contourner les restrictions et de manipuler des fichiers arbitraires sur un référentiel de sauvegarde, CVE-2026-21672 comme le problème d'escalade des privilèges au niveau local sous Windows, et CVE-2026-21708 comme une faille critique de la version 9.9 permettant à un visionneur de sauvegardes d'effectuer un RCE en tant qu'utilisateur de l'application. postgres l'utilisateur. (Veeam Software)

Dans la branche 13, la liste est légèrement différente mais raconte la même histoire. Veeam divulgué CVE-2026-21669 en tant que RCE critique authentifié sur le serveur de sauvegarde, CVE-2026-21670 comme l'extraction d'un identifiant SSH sauvegardé pour un utilisateur à faible privilège, CVE-2026-21671 en tant que RCE critique dans les déploiements de haute disponibilité de Veeam Software Appliance for a Backup Administrator, CVE-2026-21672 comme l'escalade des privilèges locaux de Windows, et CVE-2026-21708 en tant que CRE critique en tant que postgres pour une visionneuse de sauvegarde. (Veeam Software)

Ce mélange révèle un modèle. Le risque n'est pas étroitement lié à un analyseur syntaxique, à un chemin de désérialisation ou à une erreur de Windows ACL. Le risque s'étend limites des rôles, gestion des informations d'identification, contrôle des référentiels, durcissement du déploiement de Windows, durcissement du déploiement des appareils et séparation des privilèges.. Lorsqu'une vague de divulgation se présente sous cette forme, la bonne réaction n'est pas simplement d'installer le correctif et de passer à autre chose. La bonne réponse consiste à se demander si le plan de sauvegarde est devenu un plan d'urgence. trop de confiance, trop de connexion et trop de droit dans votre environnement. (Veeam Software)

Une brève chronologie des vulnérabilités de Veeam qui explique le schéma général

Le problème actuel n'est pas apparu du jour au lendemain. La meilleure façon de comprendre CVE-2026-21672 est de le placer dans un arc de trois ans de risques Veeam.

En mars 2023, CVE-2023-27532 a montré à quel point l'infrastructure de sauvegarde devient dangereuse lorsqu'un service central peut exposer des informations d'identification chiffrées. Veeam a documenté que le problème permettait à un utilisateur non authentifié opérant dans le périmètre du réseau de l'infrastructure de sauvegarde d'obtenir des informations chiffrées stockées dans la base de données de configuration, permettant potentiellement d'accéder aux hôtes de l'infrastructure de sauvegarde. Veeam a corrigé ce problème dans la version 12 build 12.0.0.1420 P20230223 et la construction 11a 11.0.1.1261 P20230227Il a même noté que le blocage de l'accès externe à TCP 9401 pourrait servir de mesure temporaire d'atténuation dans certains scénarios d'appareils tout-en-un. (Veeam Software)

En septembre 2024, CVE-2024-40711 a poussé la conversation plus loin. Veeam l'a décrit comme un exécution de code à distance sans authentification avec un score CVSS v3.1 de 9,8. Le même bulletin de septembre incluait également des problèmes de haute sévérité concernant l'altération des paramètres MFA, des chemins à faible privilège vers RCE et l'extraction d'informations sensibles, la traversée de chemins permettant l'escalade des privilèges locaux, et des faiblesses dans la validation des certificats TLS. Cette série de divulgations a clairement montré que le plan de gestion et de sauvegarde de Veeam était devenu une surface cible offensive sérieuse, et non plus simplement un utilitaire de protection des données. La CISA a ensuite ajouté CVE-2024-40711 au catalogue des vulnérabilités exploitées connues, ce qui constitue un signal inhabituellement fort indiquant que le bogue est passé d'une préoccupation de gestion des correctifs à une réalité de menace active. (Veeam Software)

En 2025, l'histoire s'est poursuivie avec CVE-2025-23120 et CVE-2025-23121. Veeam a décrit ces deux problèmes comme étant des problèmes d'exécution de code à distance par un utilisateur de domaine authentifié sur le serveur de sauvegarde et a souligné qu'ils n'avaient d'impact que sur le serveur de sauvegarde. serveurs de sauvegarde reliés à un domaine. Cette condition est importante, car elle s'aligne exactement sur un thème de meilleure pratique de longue date dans les conseils de Veeam : le déploiement le plus sûr est un groupe de travail de gestion séparé ou un domaine de gestion dans une forêt Active Directory séparée, de sorte que l'environnement de récupération ne dépende pas de l'environnement qu'il est censé protéger. (Veeam Software)

En mars 2026, CVE-2026-21672 n'est pas apparu comme une surprise isolée, mais comme un élément d'un modèle durable : l'infrastructure de sauvegarde continue de laisser échapper des risques par le biais de l'exposition aux titres de compétences, la conception de la confiance, les limites des rôles et les composantes de la gestion de la surpuissance. C'est pourquoi l'interprétation correcte d'une requête telle que veeam cve CVE-2026-21672 n'est pas "parlez-moi d'un bogue". Il s'agit de "me dire si ma couche de récupération est tranquillement devenue l'un des endroits les plus dangereux pour se tromper". (Veeam Software)

Pourquoi les attaquants continuent de s'en prendre à l'infrastructure de sauvegarde

Les attaquants ciblent les systèmes de sauvegarde pour une raison simple : les sauvegardes sont le dernier argument des défenseurs après une compromission primaire. Si les attaquants parviennent à neutraliser cet argument, le ransomware devient plus coercitif, l'extorsion devient plus crédible et la reprise sur incident devient plus lente, plus risquée et plus coûteuse. Cette logique est visible dans les rapports de sécurité publique sur Veeam au cours des deux dernières années. Le catalogue KEV de CISA comprend des enregistrements Veeam. Les rapports de sécurité autour de CVE-2024-40711 ont lié la faille à la compromission réelle des serveurs de sauvegarde et à la suppression des données de récupération dans les campagnes de ransomware. Les rapports sur les menaces ont également établi un lien entre le ciblage de Veeam et les opérateurs de ransomware, ainsi qu'avec la stratégie plus large consistant à attaquer l'infrastructure de récupération avant ou pendant le chiffrement. (CISA)

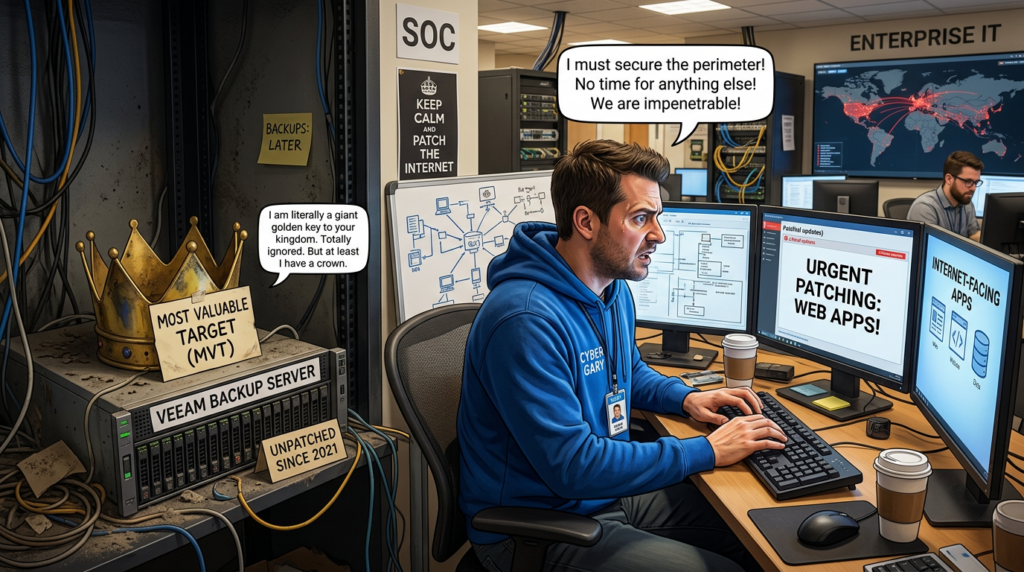

Le plan de sauvegarde est particulièrement attrayant car il combine souvent trois propriétés que les attaquants adorent. Premièrement, il est fiable. Deuxièmement, il est connecté à de nombreux systèmes importants. Troisièmement, il est souvent peu surveillé par rapport aux applications et aux points d'extrémité orientés vers l'internet. Ces conditions signifient qu'une compromission à cet endroit peut entraîner une altération du référentiel, une récolte d'informations d'identification, un accès privilégié à l'orchestration, ou même une préparation discrète pour des actions destructrices ultérieures. La documentation de Veeam reconnaît implicitement ce danger en recommandant l'absence d'accès internet entrant aux serveurs de sauvegarde, le MFA pour la console, un trafic crypté même à l'intérieur de réseaux privés, des ACL plus strictes sur les répertoires d'installation, et un traitement renforcé du référentiel. (Veeam Software)

C'est pourquoi même un problème local d'escalade des privilèges mérite l'attention dans le contexte de la sauvegarde. Les vrais attaquants ne considèrent pas votre environnement comme des catégories CVE distinctes. Ils le perçoivent comme un ensemble de chemins accessibles. Un point d'ancrage sur l'hôte, un rôle à faible privilège, une primitive de manipulation de référentiel, un chemin d'extraction d'informations d'identification, un compte de service mal ciblé et une limite de confiance du domaine de production ne sont pas des histoires distinctes. Il s'agit d'une seule et même histoire. (Veeam Software)

La lecture opérationnelle de CVE-2026-21672

La façon la plus simple d'envisager CVE-2026-21672 est la suivante : il s'agit d'une amplificateur de privilèges au niveau de l'hôte à l'intérieur d'une plateforme qui sert déjà de médiateur pour l'accès à des actifs de récupération de grande valeur. Cela le différencie d'un bogue local sur un poste de travail ordinaire. Si un défenseur se trouve déjà dans une situation où un serveur de sauvegarde Veeam a une emprise locale, peut-être à cause d'un vol d'identifiant séparé, d'un abus de déploiement de logiciel, d'un accès administrateur voisin, ou d'un problème de rôle enchaîné ou de référentiel, alors l'élévation locale transforme le confinement de "nous pouvons encore nous en sortir" en "l'avion de sauvegarde lui-même peut maintenant être sous le contrôle de l'attaquant". (Veeam Software)

Le vecteur CVSS soutient également cette interprétation. Le vecteur d'attaque est local, mais la portée est modifiée et l'impact sur la confidentialité, l'intégrité et la disponibilité est élevé. Ce n'est pas la signature d'un problème cosmétique. C'est la signature d'une faille qui peut modifier le pouvoir de l'attaquant par rapport aux données et aux systèmes protégés. Sur une plateforme de récupération, c'est grave d'un point de vue opérationnel. (Veeam Software)

Carte des versions et base de données des correctifs

La première question que se posent de nombreuses équipes est tout simplement : "Quels sont les builds sûrs ?" Le tableau ci-dessous donne la base pratique des bulletins de Veeam du 12 mars 2026.

| Ligne de produits | Constructions concernées | Correction du démarrage de la construction | CVE-2026-21672 s'applique à |

|---|---|---|---|

| Veeam Backup & Replication 12 | 12.3.2.4165 et toutes les versions 12 antérieures | 12.3.2.4465 | Serveurs VBR basés sur Windows |

| Veeam Backup & Replication 13 | 13.0.1.1071 et toutes les versions antérieures de la version 13 | 13.0.1.2067 | Serveurs VBR basés sur Windows |

Ce tableau est simple, mais il est utile car de nombreux environnements réels n'échouent pas à la détection, mais à l'ambiguïté. Dans ce cas, l'ambiguïté est faible. Si vous êtes sur les lignes de base 12 ou 13 affectées, Veeam a déjà publié les minimums patchés. (Veeam Software)

Les CVEs de Veeam les plus importants dans cette discussion

Parce que la requête de l'utilisateur combine veeam cve avec CVE-2026-21672Mais un article utile ne doit pas s'arrêter à un seul enregistrement. Le tableau ci-dessous résume les CVEs de Veeam Backup & Replication qui expliquent le mieux le paysage actuel des risques.

| CVE | Année | Question centrale | Sévérité | Pourquoi c'est important ici |

|---|---|---|---|---|

| CVE-2023-27532 | 2023 | Exposition des données d'identification à partir d'un service VBR central | Haut 7,5 | Montre comment les secrets du plan de secours peuvent devenir des éléments essentiels. |

| CVE-2024-40711 | 2024 | RCE non authentifié | Critique 9.8 | Démontre que la compromission de Veeam est passée d'un risque de confiance interne à un problème d'exploitation externe directe. |

| CVE-2025-23120 | 2025 | RCE d'un utilisateur de domaine authentifié sur le serveur de sauvegarde | Critique 9,9 | Souligne le danger des serveurs de sauvegarde reliés à un domaine |

| CVE-2025-23121 | 2025 | RCE d'un utilisateur de domaine authentifié sur le serveur de sauvegarde | Critique 9,9 | Renforce le fait que la topologie de la confiance fait partie de l'histoire de la vulnérabilité |

| CVE-2026-21668 | 2026 | Manipulation arbitraire de fichiers sur le référentiel de sauvegarde | Élevée 8,8 | Montre que l'intégrité du référentiel est directement concernée |

| CVE-2026-21672 | 2026 | Élévation des privilèges locaux sur les serveurs Windows VBR | Élevée 8,8 | Augmente le pouvoir de l'attaquant au point de contrôle de la récupération |

| CVE-2026-21708 | 2026 | Backup Viewer pour postgres RCE | Critique 9,9 | Montre les conséquences dangereuses de la délimitation des rôles à l'intérieur de la plate-forme. |

Le schéma de ce tableau n'est pas aléatoire. Il s'agit d'une séquence d'expositions autour de les informations d'identification, l'exécution du code, le placement de la confiance, la conception des rôles, le contrôle du référentiel et la faiblesse de la délimitation des privilèges.. C'est pourquoi l'application du correctif CVE-2026-21672 est nécessaire mais pas suffisante. Il doit être associé à un renforcement de l'architecture. (Veeam Software)

Comment vérifier rapidement l'exposition

De nombreuses équipes n'ont pas besoin d'une explication en mille mots. Elles ont besoin d'un moyen fiable de répondre à quatre questions aujourd'hui : quelle est la version sur laquelle je suis, le domaine hôte est-il connecté, comment fonctionnent les services Veeam, et le serveur est-il inutilement exposé ou trop fiable.

Le PowerShell suivant est une solution sûre inventaire et vérification du durcissement. Il ne s'agit pas d'un exploit et il ne modifie pas l'hôte. Il vous aide simplement à recueillir les informations dont vous avez besoin avant d'appliquer des correctifs et de renforcer votre système.

$veeamExe = "C:\NProgram Files\NVeeam\NBackup and Replication\NBackup\NVeeam.Backup.Service.exe" (Fichiers de programmes\NVeeam\NSauvegarde et réplication\NVeeam.Backup.Service.exe)

Write-Host "=== Veeam Backup & Replication quick check ==="

if (Test-Path $veeamExe) {

$file = Get-Item $veeamExe

Write-Host ("Veeam.Backup.Service.exe version : {0}" -f $file.VersionInfo.FileVersion)

} else {

Write-Host "Veeam.Backup.Service.exe introuvable dans le chemin par défaut."

}

Write-Host ""

Write-Host "=== Domain join status ==="

try {

$cs = Get-CimInstance Win32_ComputerSystem

Write-Host ("PartOfDomain : {0}" -f $cs.PartOfDomain)

Write-Host ("Domain : {0}" -f $cs.Domain)

} catch {

Write-Host "Impossible d'interroger Win32_ComputerSystem."

}

Write-Host ""

Write-Host "=== Services et comptes de services Veeam ==="

Get-CimInstance Win32_Service |

Where-Object { $_.Name -like "Veeam*" } |

Select-Object Name, StartName, State, StartMode |

Format-Table -AutoSize

Write-Host ""

Write-Host "=== Ports d'écoute pour les processus courants de Veeam ==="

Get-NetTCPConnection -State Listen -ErrorAction SilentlyContinue |

Sort-Object LocalPort |

Select-Object LocalAddress, LocalPort, OwningProcess |

Format-Table -AutoSize

Pourquoi ces contrôles ? Parce que les directives de Veeam indiquent que les services de sauvegarde doivent être exécutés sous le nom d'utilisateur Système local le MFA doit être activé, des supports immuables ou hors ligne doivent être utilisés, le serveur de sauvegarde ne doit pas faire partie du domaine de production et les dernières mises à jour du produit doivent être installées. Il prévient également que la connectivité internet entrante vers les serveurs de sauvegarde ne doit pas être autorisée. Il ne s'agit pas de meilleures pratiques abstraites, mais de moyens pratiques de réduire le rayon d'action autour de la catégorie de risques mentionnée dans les récents avis de Veeam. (Veeam Software)

Que faire en premier lieu si vous êtes exposé

La priorité de la réponse immédiate est de mettre en place un correctif vers une version corrigée. Si vous êtes sur une ligne 12 affectée, passez à la ligne 12.3.2.4465. Si vous êtes sur une ligne affectée 13, passez à 13.0.1.2067. Veeam prévient explicitement qu'une fois que les vulnérabilités et les correctifs sont divulgués, les attaquants vont probablement faire de l'ingénierie inverse pour cibler les déploiements non corrigés. Cet avertissement du fournisseur mérite d'être pris au pied de la lettre. (Veeam Software)

La deuxième priorité est la réduction de l'exposition. Le guide de l'utilisateur de Veeam indique que la connectivité entrante aux serveurs de sauvegarde à partir d'Internet ne doit pas être autorisée. Si l'administration à distance est nécessaire, utilisez un serveur de saut ou l'approche d'accès à distance supportée par le fournisseur plutôt que de laisser le serveur de sauvegarde directement accessible. Il s'agit là d'un de ces contrôles qui semblent évidents jusqu'à ce qu'un examen de l'incident montre qu'il s'agissait du contrôle manquant. (Veeam Software)

La troisième priorité est la réduction de la confiance. Le guide des meilleures pratiques de Veeam est inhabituellement direct : le déploiement le plus sûr place les composants Veeam dans un groupe de travail séparé ou dans un domaine de gestion situé dans une forêt Active Directory séparée, protégé par une authentification à deux facteurs, de sorte que l'environnement de sauvegarde ne dépende pas de l'environnement qu'il est censé protéger. Cette recommandation n'est pas théorique. Elle s'inscrit directement dans la logique de l'historique des vulnérabilités des années 2025 et 2026, où la confiance dans le domaine et l'accès au plan de gestion sont apparus à plusieurs reprises comme faisant partie de l'histoire du risque. (bp.veeam.com)

La quatrième priorité est l'intégrité de la restauration. Le guide d'analyse de Veeam indique que des supports immuables ou hors ligne doivent être utilisés, que la sauvegarde de la configuration doit être activée et chiffrée, que le chiffrement des tâches doit être activé pour les référentiels en nuage, que les référentiels renforcés doivent avoir SSH désactivé après le déploiement, et que les mots de passe et les secrets de chiffrement doivent faire l'objet d'une rotation au moins une fois par an. Ce sont les contrôles qui rendent plus difficile pour les attaquants de transformer une faille logicielle en un événement de récupération et de déni complet. (Veeam Software)

Les contrôles de durcissement qui comptent vraiment

Certains articles sur les vulnérabilités se terminent par un paragraphe générique sur les "meilleures pratiques de sécurité". Ce n'est pas suffisant pour Veeam. Le produit expose déjà un ensemble utile de contrôles concrets, et l'histoire récente de Veeam montre quels sont ceux qui comptent le plus.

Séparer le plan de sauvegarde du plan de production

La mesure défensive la plus propre consiste à cesser de traiter les serveurs de sauvegarde comme des membres ordinaires du graphe de confiance de la production. Le guide des meilleures pratiques de Veeam recommande un domaine de gestion séparé dans une autre forêt ou un groupe de travail séparé, spécifiquement pour que l'environnement de sauvegarde ne dépende pas du domaine compromis qu'il est censé restaurer. L'apparition répétée en 2025 d'un RCE piloté par l'utilisateur du domaine fait de cette recommandation bien plus qu'un simple détail théorique. (bp.veeam.com)

Activer le MFA pour la console

L'analyseur de Veeam signale que le MFA est une attente fondamentale de la configuration du produit. Ceci est important non seulement pour l'accès direct à la console, mais aussi parce que l'escalade des privilèges et la confusion des rôles deviennent beaucoup plus difficiles à mettre en œuvre lorsque la console est protégée par un facteur de vérification supplémentaire. Le MFA ne résout pas le problème CVE-2026-21672, mais il réduit les risques que l'abus d'un compte adjacent se transforme en un contrôle plus large de la plateforme. (Veeam Software)

Utiliser des supports immuables ou hors ligne

Veeam recommande explicitement l'utilisation active de référentiels immuables ou de supports hors ligne. C'est l'un des rares contrôles qui reste utile même après une compromission partielle, car il protège contre la suppression silencieuse ou la mutation des données de sauvegarde. Dans le contexte des bogues de manipulation des référentiels et du ciblage des ransomwares, il ne s'agit pas d'un théâtre de maturité optionnel. C'est l'une des principales raisons pour lesquelles les organisations peuvent se rétablir. (Veeam Software)

Cryptage et sauvegarde de la base de données de configuration

Veeam recommande d'activer la sauvegarde de la configuration et de la chiffrer. Il est facile d'ignorer ce conseil jusqu'à ce que l'on se souvienne que la base de données de configuration stocke des informations d'identification sensibles et des métadonnées de connexion. Si cette base de données fait partie de l'histoire de la compromission, une sauvegarde sécurisée, récupérable et chiffrée de la configuration peut réduire considérablement le temps de récupération et l'incertitude. (Veeam Software)

Renforcer les ACL des dossiers d'installation et le comportement des comptes de service

Le guide de l'utilisateur recommande spécifiquement d'utiliser le modèle ACL du fournisseur pour tout dossier d'installation personnalisé afin d'empêcher l'escalade des privilèges et les attaques par exécution de code arbitraire. Il précise également que les services de sauvegarde doivent être exécutés sous le compte LocalSystem. Il s'agit de détails de configuration de bas niveau, mais les bogues d'escalade de privilèges locaux sont souvent gagnés ou perdus exactement à ce niveau. (Veeam Software)

Désactiver les expositions entrantes inutiles et durcir les référentiels renforcés

Le même ensemble de documents recommande de ne pas donner d'accès Internet aux serveurs de sauvegarde, de crypter le trafic même sur les réseaux privés et de désactiver SSH sur les référentiels renforcés après le déploiement. Rien de tout cela n'est prestigieux. Tout cela est efficace. (Veeam Software)

Une matrice de priorités pratique pour les défenseurs

Le tableau suivant constitue une aide à la décision plus réaliste que le seul score de gravité.

| Condition | Priorité opérationnelle | Pourquoi |

|---|---|---|

| Vous utilisez une version 12 ou 13 affectée | Immédiate | La divulgation publique et les versions corrigées existent déjà |

| Le serveur de sauvegarde est rattaché à un domaine | Immédiat et architectural | Les anciens problèmes critiques de Veeam RCE affectaient spécifiquement les serveurs reliés à un domaine. |

| Le serveur est accessible depuis l'internet | Immédiate | Veeam dit explicitement que la connectivité internet entrante ne doit pas être autorisée. |

| Les copies immuables ou hors ligne ne sont pas utilisées | Haut | L'intégrité de la récupération est directement menacée si la plate-forme est compromise. |

| MFA n'est pas activé pour la console | Haut | L'abus de la plateforme devient plus facile une fois l'accès au compte obtenu |

| Les dépôts renforcés autorisent toujours SSH après le déploiement | Haut | L'accès inutile à la gestion élargit la surface d'attaque |

| La sauvegarde de la configuration est désactivée ou non cryptée | Haut | La récupération devient plus lente et la manipulation des données sensibles plus faible. |

C'est le type de matrice dont les équipes de sécurité ont réellement besoin lors des discussions sur le contrôle des changements. Elle traduit le "veeam cve" d'un événement d'actualité en une séquence de remédiation. (Veeam Software)

L'argument contre l'autosatisfaction

Une réaction courante à la CVE-2026-21672 est de diminuer l'urgence parce que l'exploitation est locale. Cette réaction ne tient pas compte de la façon dont les compromissions se produisent dans les environnements d'entreprise. L'accès local n'est souvent pas la première action. C'est le deuxième ou le troisième mouvement. Un attaquant qui débarque par le biais d'un phishing, d'un abus de gestion à distance, d'un vol de compte de service, d'une mauvaise utilisation de déploiement de logiciel ou d'une compromission de crédences de domaine ne part pas de rien. Il est à la recherche d'un moyen de pression. Les serveurs de sauvegarde regorgent de moyens de pression. (CSO Online)

Il existe également une raison historique de ne pas se reposer sur ses lauriers. Les vulnérabilités de Veeam sont déjà apparues dans le catalogue KEV de CISA, et le rapport sur l'exploitation 2024 a lié la compromission du serveur de sauvegarde à des playbooks de ransomware qui visaient à supprimer ou à neutraliser les données de récupération. Une fois qu'une plateforme entre dans cette phase d'attention de la part des adversaires, chaque nouveau bogue de haute sévérité doit être lu dans le contexte de l'apprentissage des adversaires, et pas seulement de la taxonomie des fournisseurs. (CISA)

Quand la validation continue devient plus utile que les correctifs ponctuels

Les correctifs sont nécessaires, mais les équipes matures connaissent déjà la vérité inconfortable : les correctifs ferment le bogue divulgué, mais pas le chemin entier. Le chemin comprend souvent des limites de confiance, une exposition errante, un dépassement de rôle, un administrateur local hérité, des informations d'identification périmées, des modèles d'accès au référentiel et des flux de travail de récupération que personne n'a testés de manière contradictoire. C'est pourquoi la sécurité des sauvegardes est devenue un problème de validation autant qu'un problème de mise à jour. (Veeam Software)

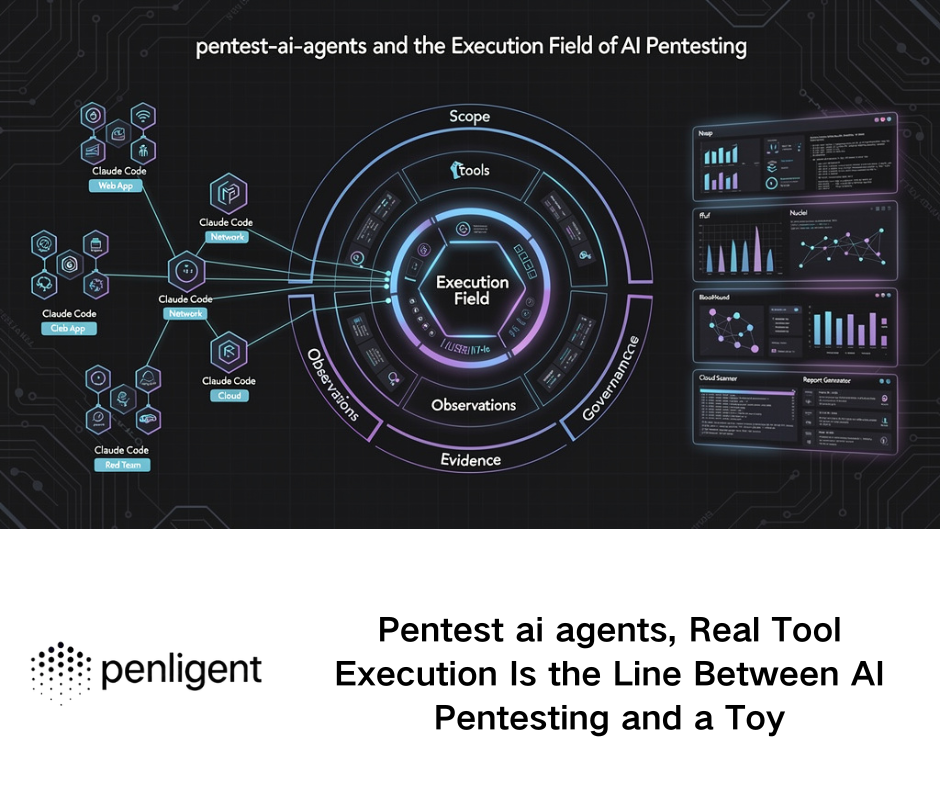

C'est aussi le point naturel où une plateforme comme Penligent peut s'adapter sans forcer la connexion. Si votre équipe souhaite vérifier si le plan de sauvegarde est toujours accessible via des actifs adjacents, si des chemins à faible privilège existent toujours après les correctifs, ou si les surfaces de dépôt et de gestion restent surexposées, un workflow de test de pénétration assisté par l'IA peut aider à raccourcir la boucle entre l'inventaire, la validation et la preuve. La couverture anglaise de Penligent sur Veeam va dans le même sens : la véritable histoire n'est pas un CVE isolé, mais la façon dont l'infrastructure de sauvegarde est devenue l'un des points de défaillance les plus importants dans la sécurité des entreprises modernes. (Penligent)

La question la plus utile après la mise à jour n'est donc pas "avons-nous installé la mise à jour ?". C'est "pouvons-nous prouver que le plan de récupération est maintenant plus difficile à atteindre, plus difficile à élever, plus difficile à manipuler, et plus difficile à utiliser comme pivot". C'est la bonne question après CVE-2026-21672, et c'est aussi la bonne question après la vague de divulgation plus large de Veeam en 2026. (Veeam Software)

Ce à quoi ressemble une réponse mûre

Une réponse mature à la CVE-2026-21672 ne se limite pas à un ticket indiquant "patché". Elle doit laisser derrière elle une architecture de sauvegarde plus solide que celle que vous aviez avant la publication de l'avis.

Il devrait vous laisser sur une construction fixe. Elle devrait supprimer toute possibilité d'accès inutile aux serveurs de sauvegarde par l'internet. Elle devrait confirmer si l'environnement est relié à un domaine et, le cas échéant, si cette décision de conception est toujours défendable. Il devrait activer le MFA sur la console, vérifier les copies immuables ou hors ligne, chiffrer les sauvegardes de configuration, effectuer une rotation des informations d'identification sensibles, revoir l'étendue du compte de service et durcir l'accès au référentiel. Il ne s'agit pas d'idées génériques ; ce sont les contrôles que Veeam lui-même met en avant dans son guide de l'utilisateur, son analyseur et son contenu sur les meilleures pratiques. (Veeam Software)

Elle devrait également entraîner un changement de culture. Les systèmes de sauvegarde devraient cesser d'être considérés comme des produits d'assurance passifs et commencer à être traités comme une infrastructure de sécurité de grande valeur. L'approche Zero Trust Data Resilience du fournisseur va dans ce sens. Les trois dernières années de CVE de Veeam vont dans le même sens du point de vue opposé : si le plan de récupération est considéré comme une infrastructure mais exploité comme un service public, les attaquants continueront à trouver des moyens de transformer cette lacune en levier. (bp.veeam.com)

Dernier point à retenir

Le résumé le plus clair de la veeam cve CVE-2026-21672 n'est pas que Veeam ait un nouveau bogue. C'est que l'infrastructure de sauvegarde ne cesse de démontrer une leçon de sécurité plus large : les systèmes construits pour sauver l'environnement sont aussi certains des systèmes qui valent le plus la peine d'être compromis. CVE-2026-21672 est une faille locale d'escalade de privilèges de haute sévérité sur les serveurs Windows de Veeam Backup & Replication. Il s'agit là du noyau factuel. Mais le noyau opérationnel est plus large. Il arrive dans une gamme de produits dont l'histoire récente comprend l'exposition des informations d'identification, l'escalade des privilèges non authentifiée, l'escalade des privilèges pilotée par l'utilisateur du domaine, la manipulation du référentiel et de dangereuses défaillances dans la délimitation des rôles. (Veeam Software)

Si vous utilisez des versions affectées, la marche à suivre est simple : passez aux lignes de base fixes, puis profitez de l'événement pour renforcer le plan de récupération comme s'il s'agissait d'un niveau de sécurité de première ligne, car c'est ce qu'il est devenu. (Veeam Software)

Lectures complémentaires, ressources officielles et connexes en anglais

Pour les lecteurs qui souhaitent aller plus loin, les références officielles les plus utiles sont les bulletins de mars 2026 de Veeam pour les branches 12 et 13, les enregistrements NVD et CVE pour CVE-2026-21672, les conseils de meilleures pratiques de sécurité de Veeam sur le placement des groupes de travail par rapport aux domaines, la documentation sur la sécurisation de l'infrastructure de sauvegarde, et les conseils de l'analyseur de meilleures pratiques pour MFA, l'immutabilité, la sauvegarde de la configuration et l'hygiène des mises à jour. (Veeam Software)

Pour le contexte historique, les références antérieures les plus pertinentes des fournisseurs sont l'avis CVE-2023-27532 de Veeam, le bulletin de sécurité de septembre 2024 couvrant CVE-2024-40711 et les failles connexes, et les avis de 2025 pour CVE-2025-23120 et CVE-2025-23121. Le catalogue KEV de CISA et les alertes autour de Veeam contribuent également à ancrer le fait que certaines failles de Veeam ont franchi le cap de l'exploitation active. (Veeam Software)

Pour que les articles de Penligent soient liés naturellement à la fin de cette page, la meilleure solution est la suivante Veeam CVE - Pourquoi l'infrastructure de sauvegarde est devenue l'un des endroits les plus dangereux pour se tromper, suivi de CVE-2026-22769 L'identifiant codé en dur qui transforme l'infrastructure de sauvegarde en tête de pont des intrusionset, pour l'angle plus large de l'automatisation, L'essor du piratage autonome : comment les outils de pentest de l'IA réécrivent la sécurité. (Penligent)