Résumé

Un groupe d'extorsion lié à la Russie et connu sous le nom d'Everest affirme avoir volé plus de 1 533 900 dossiers de passagers liés à l'aéroport de Dublin. Le groupe a publié l'aéroport de Dublin sur son site de fuite avec un compte à rebours, menaçant de divulguer les données s'il n'est pas contacté.(BanqueInfoSécurité)

Les données proviendraient de systèmes liés à la plateforme d'enregistrement et d'embarquement MUSE / vMUSE de Collins Aerospace, qui est largement déployée dans les aéroports européens pour permettre à plusieurs compagnies aériennes de partager des guichets, des portes d'embarquement et des infrastructures d'embarquement.BanqueInfoSécurité) Collins Aerospace a subi une cyberattaque en septembre 2025 qui a perturbé l'enregistrement automatisé dans les hubs de Dublin, Heathrow, Bruxelles et Berlin, obligeant à un repli manuel.(heise en ligne) Aujourd'hui, l'impact est passé du chaos opérationnel à l'exposition présumée de données massives.

Everest affirme que les données volées comprennent les noms des passagers, les numéros de billets, les assignations de sièges, les segments de vol, les numéros de grands voyageurs, les horodatages, les identifiants des postes de travail et des appareils utilisés pour l'émission des cartes d'embarquement, et même des indicateurs de contrôle de sécurité tels que les drapeaux "Selectee" et le statut de vérification des documents ("Selectee").BanqueInfoSécuritéIl ne s'agit pas d'informations nominatives génériques. Il s'agit de métadonnées relatives aux opérations de vol, qui peuvent être directement utilisées à des fins d'hameçonnage ciblé, de prise de contrôle de comptes dans le cadre de programmes de fidélisation, d'usurpation d'identité et d'ingénierie sociale à l'encontre du personnel de l'aéroport.(BanqueInfoSécurité)

L'opérateur de l'aéroport de Dublin, daa, a déclaré qu'il n'y avait "aucune preuve" que ses propres systèmes aient été directement compromis ; la violation est attribuée à un fournisseur tiers - Collins Aerospace - et semble concerner les données relatives aux cartes d'embarquement et à l'enregistrement des passagers qui ont transité par l'aéroport de Dublin en août 2025.(BanqueInfoSécurité) Les régulateurs, y compris la Commission irlandaise de protection des données, ont été informés et sont activement impliqués.RTÉ)

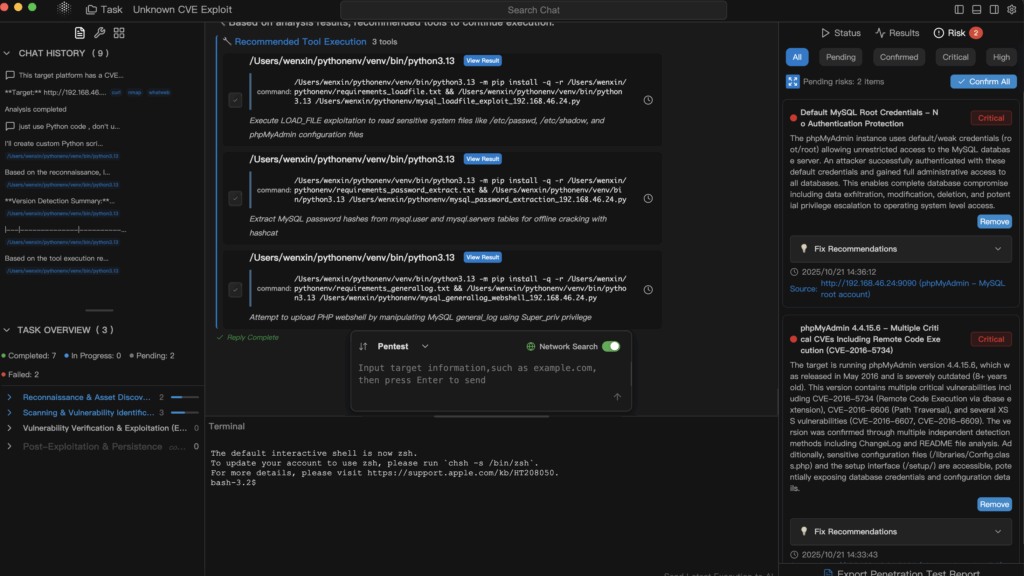

La position de Penligent est simple : c'est exactement le scénario que les organisations modernes d'aviation et de voyage doivent tester à l'avance. Le rôle de Penligent est de simuler le comportement d'un attaquant contre ces flux de données passagers et opérationnelles - sous autorisation - et de générer ensuite des rapports de conformité qui mettent en correspondance l'exposition avec les obligations réglementaires telles que les délais de notification d'une violation du GDPR. Penligent ne répare pas l'infrastructure de production, ne surveille pas les discussions sur le dark web et n'agit pas en tant que MSSP. Elle se concentre sur les tests de pénétration contrôlés et les rapports de conformité.

Ce qu'Everest dit avoir - et pourquoi c'est important

Portée alléguée de la violation

Everest affirme avoir exfiltré environ 1 533 900 dossiers de passagers et avoir cité l'aéroport de Dublin comme victime sur son site de fuite et d'extorsion, aux côtés d'Air Arabia.BanqueInfoSécurité) L'annonce a été publiée avec un compte à rebours, une manœuvre classique de "double extorsion" : payez ou négociez avant l'expiration du compte à rebours, ou nous fuirons.(BanqueInfoSécurité)

Les rapports publics et les captures d'écran du message d'Everest décrivent des champs de données qui vont bien au-delà de "nom + courriel" :

- Nom complet

- Numéro de référence du billet, de la réservation ou du PNR

- Attribution des sièges, classe de voyage / compartiment, ordre des segments

- Numéro du vol, codes des aéroports de départ et de destination, horodatage

- Programme de fidélisation, numéro de fidélité, niveau/statut

- Indicateurs de priorité/accélération et numéros d'étiquettes de bagages

- Format du code-barres de la carte d'embarquement et métadonnées de délivrance

- ID de l'appareil/du poste de travail, nom de l'appareil et type d'appareil utilisé pour délivrer la carte d'embarquement

- Indicateur "Selectee" et statut de vérification des documents internationaux (c.-à-d. drapeaux de contrôle/sécurité)

- Source d'enregistrement et source de délivrance de la carte d'embarquement (guichet, kiosque, porte d'embarquement, etc.)(BanqueInfoSécurité)

Ce point est important car il croise trois plans de menace à la fois :

- L'hameçonnage ciblé et l'ingénierie sociale

Si un pirate sait que vous avez pris un vol Dublin → Bruxelles le 14 août, siège 22C, et que vous avez été signalé pour vérification de documents, il peut se faire passer pour la sécurité de la compagnie aérienne ou le service clientèle de l'aéroport et " avoir besoin de revalider votre passeport avant votre voyage de retour ". Ce courriel ou cet appel de phishing sera crédible auprès d'un voyageur normal >90%.(BanqueInfoSécurité) - Fraude à la fidélisation et au kilométrage

Les numéros de grands voyageurs et les statuts de niveau ont une valeur financière. Les pirates utilisent régulièrement les identifiants de fidélité pour échanger des miles, surclasser des billets ou faire de l'ingénierie sociale dans les centres d'appels. Les données de fidélité volées ont toujours fait l'objet d'abus sans qu'il y ait jamais eu violation d'un compte bancaire - il s'agit déjà d'une valeur liquide. - Reconnaissance opérationnelle

Les identifiants des postes de travail et les noms des dispositifs d'émission des cartes d'embarquement permettent à un pirate de créer un hameçonnage interne destiné au personnel au sol de l'aéroport ("Audit de sécurité pour le poste de travail G12 le 21 septembre - ouvrir l'outil de diagnostic joint"). Il s'agit là d'une passerelle entre le vol de données sur les passagers et la compromission des opérations aéroportuaires.BanqueInfoSécurité)

Qui est concerné, quelle est la fenêtre temporelle et quelle est l'échelle

Les données compromises semblent concerner les passagers qui ont quitté l'aéroport de Dublin entre le 1er et le 31 août 2025.BanqueInfoSécurité) Le mois d'août est la période de pointe du trafic : Dublin a accueilli environ millions de passagers ce mois-là.(BeyondMachines)

daa a également déclaré que la violation de ses propres systèmes internes n'avait pas été confirmée et qu'il s'agissait d'un incident lié à un fournisseur (Collins Aerospace / MUSE).BanqueInfoSécurité) Cette distinction est importante en interne, mais du point de vue du régulateur, les passagers ne se soucient pas de savoir quelle boîte a été piratée. Si leurs données sont exposées, le contrôleur de données et le sous-traitant se retrouvent tous deux dans le rayon d'action de la conformité.

MUSE / vMUSE en tant que point faible de la chaîne d'approvisionnement

Une panne, plusieurs aéroports

MUSE de Collins Aerospace (souvent appelé vMUSE) est un système de traitement des passagers à usage commun : comptoirs d'enregistrement, dépôt de bagages et portes d'embarquement partagés entre plusieurs compagnies aériennes et, dans la pratique, plusieurs aéroports.BanqueInfoSécurité) Lorsque les attaquants ont atteint cette couche en septembre 2025, le traitement automatisé des passagers est tombé en panne dans les principales plates-formes européennes (Heathrow, Bruxelles, Berlin, Dublin), obligeant à un embarquement manuel, à une solution de repli manuscrite et à des retards en cascade.(heise en ligne)

Everest affirme maintenant avoir fait plus que perturber l'enregistrement : il dit avoir accédé à un serveur FTP exposé de Collins Aerospace avec des identifiants faibles, avoir extrait des données sur les passagers et les opérations, et avoir ensuite utilisé l'extorsion plutôt que le cryptage par ransomware pur et simple.BanqueInfoSécurité) Si c'est le cas, cela signifie (a) une réutilisation à long terme des informations d'identification et (b) une isolation inadéquate des données opérationnelles de grande valeur.

Violation par un tiers ≠ responsabilité zéro

La DAA a déclaré que "nos systèmes centraux n'ont pas été touchés" et que Collins Aerospace fait l'objet d'une enquête.BanqueInfoSécuritéSelon les règles du GDPR, cela ne suffit pas. Si des données identifiables sur les passagers et des informations relatives aux contrôles de sécurité ont quitté l'environnement d'un fournisseur, l'exploitant de l'aéroport doit encore s'acquitter d'obligations réglementaires : notifier les autorités dans les 72 heures suivant la prise de connaissance et alerter les personnes concernées "sans délai excessif" si elles sont exposées à un risque élevé.(RTÉ)

En d'autres termes : "le vendeur a été piraté" ne vous met pas à l'abri d'un rapport de violation, d'une atteinte à la marque ou d'un litige.

Comment les attaquants peuvent-ils utiliser les champs volés ?

Vous trouverez ci-dessous une matrice de risque ciblée basée sur les types de données qu'Everest prétend détenir.BanqueInfoSécurité)

| Champ exposé | Cas d'utilisation de l'attaquant | Atténuation défensive |

|---|---|---|

| Nom du passager + numéro de réservation / numéro de billet (PNR) | Se faire passer pour un voyageur auprès du service d'assistance de la compagnie aérienne ; demander une nouvelle réservation, un remboursement ou un changement d'itinéraire. | Exiger une vérification multifactorielle pour les changements d'itinéraire ; ne pas se fier uniquement au PNR + nom de famille |

| Numéro de vol, itinéraire, siège, horodatage | Hameçonnage très crédible ("Votre vol DUB→BRU du 14 août est signalé ; téléchargez votre passeport pour le rééditer") | Forcer la confirmation hors bande pour les messages de "perturbation urgente des voyages". |

| Numéro d'identification de grand voyageur / statut de niveau | Prise de contrôle des comptes de fidélité, vol de miles, surclassements frauduleux | Appliquer l'AMF et les contrôles d'anomalie sur les portails de fidélisation, en particulier sur les comptes de haut niveau. |

| Priorité / Sélectionné / Statut de vérification | Harcèlement, chantage ou pression ciblée sur les voyageurs "signalés". | Traiter le statut de filtrage comme une donnée de sécurité sensible ; surveiller l'ingénierie sociale ciblée ou l'intimidation. |

| Identification du poste de travail / de l'appareil pour la délivrance des cartes d'embarquement | Hameçonnage interne contre le personnel au sol ("Audit de sécurité pour le poste de travail de la porte G12") | Appliquer une posture de confiance zéro au matériel d'enregistrement et d'embarquement ; faire tourner les identifiants des postes de travail et vérifier l'accès. |

| Numéros d'étiquettes de bagages / séquence de segments | Établir un profil comportemental des voyageurs de grande valeur ou très fréquents | Prévenir de manière proactive les voyageurs de grande valeur qu'ils doivent s'attendre à un hameçonnage personnalisé |

C'est ce qui différencie cette brèche d'une vidange générique d'e-mails et de mots de passe. Un attaquant motivé peut maintenant :

- se faire passer pour vous auprès d'une compagnie aérienne, car ils connaissent mieux que vous les détails de votre réservation ;

- se faire passer pour la compagnie aérienne auprès de vous, car ils connaissent votre siège exact et l'horodatage ;

- s'introduire dans les opérations aéroportuaires en imitant le langage des dispositifs/audits internes.

Attentes des exploitants d'aéroports et des compagnies aériennes en matière de réaction immédiate

Confinement et preuves

La première chose à faire après une violation de ce type n'est pas de faire des relations publiques. C'est la confirmation de la portée et la préservation des preuves :

- Quelles sont les plages de dates concernées (les données ont indiqué la période du 1er au 31 août 2025) ?BanqueInfoSécurité)

- Quels transporteurs et quels terminaux ont utilisé les flux de travail MUSE / vMUSE compromis ?heise en ligne)

- Quels sont les segments de passagers (VIP, premium, gouvernement, entreprise) les plus exposés au risque de fraude en aval ?

- Quels sont les identifiants internes des postes de travail, des portes ou des appareils qui ont été brûlés et qui doivent faire l'objet d'une rotation ?

Tout cela doit être documenté, car les autorités européennes chargées de la protection des données et les cyber-assureurs demanderont un calendrier, et non une citation dans la presse.RTÉ)

Un flux de travail typique d'enrichissement interne se présente comme suit :

# pseudo-logique : donner la priorité à la sensibilisation des passagers à haut risque

for rec in leaked_passenger_records :

si rec.frequent_flyer_tier in ["Gold", "Platinum", "VIP"] ou rec.ticket_price > HIGH_VALUE :

escalate_to_manual_review(rec.pnr, rec.name, rec.flight_route)

flag_for_proactive_notification(rec.email)

C'est ainsi que l'on passe d'un message général du type "Cher client, vous avez peut-être été exposé" à des notifications de risques ciblées et justifiables.

Notification des passagers et surveillance des fraudes

La DAA a déjà demandé aux voyageurs du mois d'août 2025 de surveiller les changements de réservation suspects ou les activités inhabituelles liées à l'itinéraire, ce qui constitue essentiellement un avis de fraude précoce.BanqueInfoSécurité) Cela correspond aux attentes du GDPR : s'il existe un "risque élevé" pour les personnes concernées - vol d'identité, hameçonnage ciblé, vol de loyauté - vous les notifiez "sans délai injustifié".

Durcissement des flux de soutien

Les centres d'appel des compagnies aériennes et les bureaux de fidélisation doivent cesser de considérer le PNR + le nom de famille + la date du vol comme une preuve d'identité. Après un incident comme celui-ci, cette combinaison est publique pour les attaquants. Ils ont besoin de vérifications secondaires (confirmation hors bande, MFA sur les comptes de fidélité, ou rappels contrôlés).

Les cas où la négligence s'applique (et ceux où elle ne s'applique pas)

Penligent est un outil de test de pénétration piloté par l'IA. Son objectif dans ce contexte est double :

- Simulez le comportement d'un attaquant dans votre environnement, avec autorisation.

Penligent peut organiser des exercices d'attaque contrôlée qui reflètent ce qu'Everest prétend avoir fait : utiliser des données de réservation, des identifiants de grands voyageurs, des assignations de sièges, des identifiants de postes de travail, etc. qui ont fait l'objet d'une fuite et tenter (dans un environnement de test) de naviguer dans les flux d'assistance, les accès de fidélité ou les flux de travail des opérations au sol. L'objectif est de voir si un pirate peut, par ingénierie sociale, obtenir des changements de compte, des modifications d'itinéraire ou un accès opérationnel en utilisant uniquement les types de champs exposés ici.BanqueInfoSécurité) En d'autres termes, Penligent répond : "Si une personne se présente avec la référence de réservation XYZ123 et le siège 22C du 14 août, peut-elle nous inciter à rééditer les cartes d'embarquement ou à toucher aux soldes de fidélité ? - Produire des rapports conformes à la conformité.

Après la simulation, Penligent produit un rapport structuré qui met en correspondance les voies d'abus identifiées avec les obligations réglementaires et de divulgation. Ces rapports comprennent- Quels sont les éléments de données suffisants pour usurper l'identité d'un voyageur ou accéder à des valeurs de fidélité ?

- Quels sont les flux de travail qui n'ont pas fait l'objet d'une vérification de base ou qui ne respectent pas les hypothèses de moindre privilège ?

- Quels sont les problèmes qui déclencheraient des délais de notification de violation de type GDPR (avis de l'autorité de 72 heures, avis de l'utilisateur "retard injustifié") s'ils étaient exploités à l'encontre de passagers en chair et en os.

Ce que fait Penligent pas faire :

- Il ne gère pas votre SOC, n'assure pas une surveillance 24/7 et ne surveille pas le dark web en direct.

- Elle ne prétend pas réparer l'infrastructure de Collins Aerospace ni renforcer MUSE.

- Il ne garantit pas l'endiguement.

Au contraire, Penligent permet aux RSSI, aux exploitants d'aéroports et aux responsables de la sécurité des compagnies aériennes de répéter de manière contrôlée les manœuvres exactes d'ingénierie sociale et d'utilisation abusive des données que les attaquants essaieront ensuite - et de produire un rapport qu'ils pourront remettre au service juridique et au service de la conformité.

Ce que les passagers doivent faire

Même si vous n'êtes qu'un "simple voyageur", cette fuite n'est pas abstraite :

- Méfiez-vous de tout message qui cite votre itinéraire exact d'août 2025, votre siège ou votre numéro de vol et qui vous demande des images de votre passeport, la revalidation de votre carte d'identité ou un paiement immédiat. Ce niveau de détail est aujourd'hui potentiellement entre les mains de criminels.BanqueInfoSécurité)

- Verrouillez votre compte de grand voyageur : activez le MFA, changez votre mot de passe et surveillez les échanges de points/miles. La fraude à la fidélisation est une forme d'escroquerie à faible friction.

- Surveillez les changements de réservation ou les remboursements non autorisés effectués à votre nom. L'administration des douanes a explicitement mis en garde les voyageurs du mois d'août contre toute activité de réservation inhabituelle.BanqueInfoSécurité)

- Si vous avez un statut élevé ou si vous voyagez pour le compte d'une entreprise ou d'un gouvernement, supposez que vous êtes une priorité pour le phishing ciblé.

Vue de clôture

L'incident survenu à l'aéroport de Dublin n'est pas une banale "violation de données". Il s'agit d'une compromission de la chaîne d'approvisionnement de la couche de traitement des passagers MUSE/vMUSE de Collins Aerospace, qui a déjà provoqué des perturbations physiques dans les aéroports d'Europe en septembre 2025.(heise en ligne) Il s'agit d'un jeu d'extorsion, Everest faisant publiquement état de l'aéroport de Dublin et lançant un compte à rebours.(BanqueInfoSécurité) Il s'agit en outre d'une exposition de données opérationnelles sensibles sur les passagers - affectation des sièges, références PNR, niveaux de fidélité, voire identifiants des postes de travail - pour environ 1,5 million d'enregistrements.BanqueInfoSécurité)

Pour les opérateurs aériens, il s'agit désormais du modèle de menace de base :

- Votre système d'enregistrement et d'embarquement par une tierce partie est un point de défaillance unique à l'échelle nationale.heise en ligne)

- Les données relatives aux passagers ne sont pas seulement des "IIP", ce sont des munitions pour l'ingénierie sociale.BanqueInfoSécurité)

- Les régulateurs attendent des preuves, des délais et une notification aux passagers dans les 72 heures, même si "c'est le vendeur".RTÉ)

Le rôle de Penligent est de vous aider à répéter ce scénario exact dans des conditions contrôlées - simuler la prochaine action de l'attaquant contre vos flux de support et d'identité, puis vous remettre un rapport prêt pour la conformité qui montre quels flux échouent, quelles identités peuvent être détournées, et à quelle vitesse vous êtes obligé de notifier.

En 2025, il ne s'agit pas d'un "avantage". Pour les aéroports et les compagnies aériennes, c'est un enjeu de taille.