Pourquoi ce CVE s'affiche-t-il avec la mention "Update Now" (mise à jour immédiate) ?

Si vous parcourez les articles les plus performants sur les correctifs mobiles d'urgence, vous remarquerez une tendance : les titres combinent à plusieurs reprises les éléments suivants "activement exploité" + "zero-day" + "mettre à jour maintenant" + "attaques ciblées". Il ne s'agit pas d'un simple clickbait : ces expressions sont des raccourcis pour dire qu'il existe de véritables signaux d'exploitation et que le moment de la mise en place des correctifs est important. (The Hacker News)

Pour CVE-2025-31200, le signal d'exploitation est explicite : Apple déclare être au courant d'un rapport selon lequel ce problème pourrait avoir été exploité dans le cadre d'une attaque extrêmement sophistiquée contre des personnes ciblées sur iOS. (Support Apple)

Ce qu'est CVE-2025-31200 (faits vérifiés uniquement)

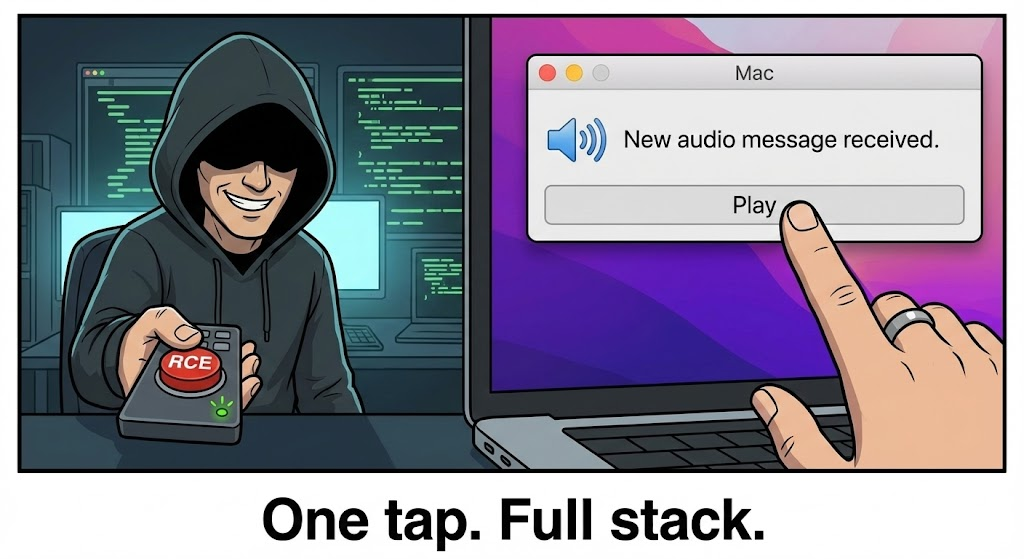

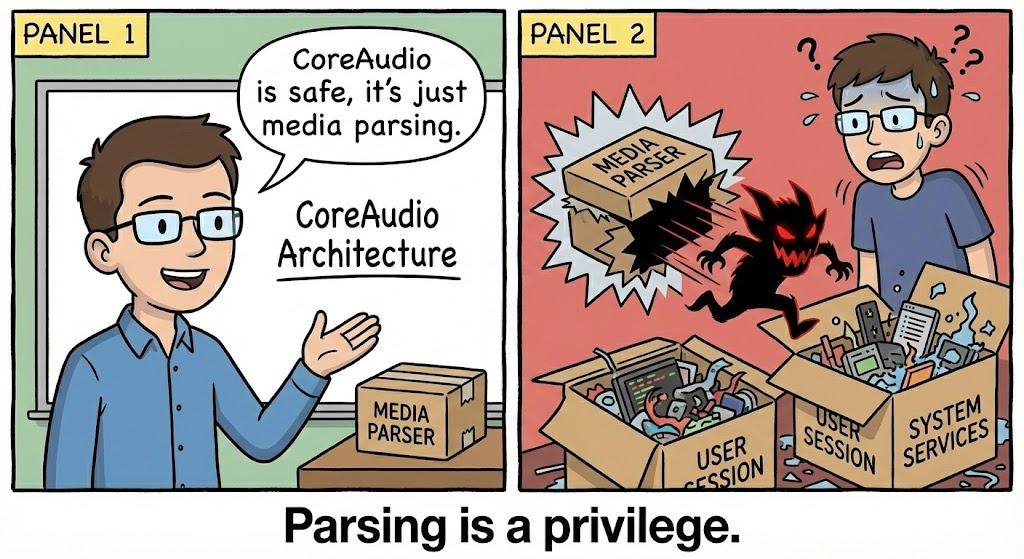

CVE-2025-31200 est un vulnérabilité de corruption de mémoire dans le logiciel CoreAudio d'Apple. L'avis d'Apple décrit l'impact comme suit :

- Impact : Traitement d'un flux audio dans un fichier multimédia malveillant peut entraîner exécution du code. (Support Apple)

- Fixer : Adressé à amélioration de la vérification des limites. (Support Apple)

- Contexte d'exploitation : Apple est conscient qu'il pourrait avoir été exploité dans le cadre d'une attaque ciblée extrêmement sophistiquée. (Support Apple)

NVD reprend la description d'Apple et énumère les versions corrigées pour toutes les plates-formes d'Apple. La NVD montre également un CISA-ADP CVSS v3.1 score de base de 9.8 (Critique) et dresse la carte des faiblesses pertinentes (par ex, CWE-787 Écriture hors limites, CWE-119). (NVD)

Systèmes affectés et versions corrigées

C'est la limite de la version qui est déterminante. Si votre flotte est inférieure à ces versions, vous êtes exposé :

| Plate-forme | Correction de la limite de version pour CVE-2025-31200 |

|---|---|

| iOS | 18.4.1 (Support Apple) |

| iPadOS | 18.4.1 (Support Apple) |

| macOS Sequoia | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

Pourquoi les "attaques ciblées" sont-elles toujours aussi urgentes pour les entreprises ?

Le terme "ciblé" implique souvent un savoir-faire de haut niveau et une victimologie sélective, et non une exploitation massive. Mais ce n'est pas le cas. pas réduire les risques de l'entreprise :

- Les employés de grande valeur sont précisément ceux auxquels les campagnes ciblées donnent la priorité (cadres, responsables de la sécurité, personnel financier, juridique et des relations publiques).

- La compromission des mobiles peut se répercuter sur l'identité, les invites MFA, le chat d'entreprise, le courrier électronique et l'accès aux documents.

- Même si la campagne initiale est limitée, la même classe de bogues peut être réutilisée, banalisée ou incorporée dans de nouvelles chaînes.

C'est également la raison pour laquelle les rapports de sécurité classiques classent CVE-2025-31200 dans la catégorie des urgences. (The Hacker News)

Tableau d'action basé sur les risques : comment établir des priorités dans les programmes réels

Utilisez une politique simple et défendable : patcher tous les appareils vulnérablesmais donne la priorité aux utilisateurs dont le rayon de blast est le plus élevé.

| Scénario | Risque pratique | Action recommandée | Objectif de l'ANS |

|---|---|---|---|

| Cadres, journalistes, dissidents, administrateurs des relations extérieures et de la sécurité | Le plus élevé | Apporter des correctifs immédiatement ; envisager le mode verrouillage le cas échéant. | 24-48 heures |

| iPhones/iPads d'entreprise avec MDM | Haut | Application d'un système d'exploitation minimal ; mise en quarantaine des appareils non conformes | 48-72 heures |

| Points d'extrémité macOS Sequoia dans des rôles privilégiés | Haut | Forcer la mise à jour vers la version 15.4.1+ ; vérifier via l'inventaire des points d'extrémité | 48-72 heures |

| BYOD Appareils Apple accédant à SSO/VPN | Moyenne-élevée | Accès conditionnel : blocage en dessous des versions minimales | 3-7 jours |

| Dispositifs de laboratoire hors ligne à faible privilège | Plus bas | Correctif dans la prochaine fenêtre de maintenance | 1-2 semaines |

Le mode verrouillage est explicitement conçu pour aider à protéger contre des attaques extrêmement rares et très sophistiquéesApple fournit des conseils pour l'activer sur l'iPhone et le Mac. (Support Apple)

Le CVE compagnon que vous devriez patcher dans le même sprint : CVE-2025-31201

La CVE-2025-31201 a été traitée dans le même train de mises à jour. Apple décrit ce problème comme une situation où un attaquant avec une capacité de lecture/écriture arbitraire peut être en mesure de contourner l'authentification du pointeur.Le problème a été résolu en supprimant le code vulnérable, et Apple note un langage d'exploitation ciblé similaire. (Support Apple)

La couverture de sécurité porte généralement sur CVE-2025-31200 + CVE-2025-31201 ensembleLes chaînes d'exploitation combinent souvent l'exécution de code et le contournement des mesures d'atténuation. (The Hacker News)

Une vérification des correctifs que vous pouvez automatiser dès aujourd'hui

macOS : vérification locale rapide (bash)

#!/usr/bin/env bash

# macOS Sequoia : drapeau si inférieur à 15.4.1 (CVE-2025-31200 patché à la limite)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "macOS version : $ver"

if [ "$(printf '%s\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ] ; then

echo "⚠️ BELOW $min - update required (CVE-2025-31200)."

exit 2

fi

echo "✅ À ou au-dessus de $min."

Listes de NVD macOS Sequoia 15.4.1 en tant que version corrigée pour CVE-2025-31200. (NVD)

Inventaire de la flotte macOS (osquery)

SELECTIONNER

nom d'hôte,

version AS os_version,

build AS os_build,

plate-forme

FROM os_version ;

iOS/iPadOS : imposer des versions minimales dans le MDM + accès conditionnel

Traiter la version minimale comme une politique et non comme une suggestion :

- iOS/iPadOS 18.4.1+

- macOS Sequoia 15.4.1+

Ces limites de version sont directement indiquées dans l'avis d'Apple et dans le NVD. (Support Apple)

Durcissement : ce qui est utile au-delà des correctifs

Mode verrouillage pour les profils à haut risque

Le mode verrouillage ne convient pas à tout le monde, mais il est explicitement positionné par Apple comme un mode de protection contre des attaques rares et très sophistiquées, et il s'agit d'un contrôle raisonnable pour les utilisateurs soumis à une menace accrue. (Support Apple)

D'un point de vue opérationnel, il est préférable de le déployer avec :

- une politique définie en matière d'"utilisateurs à haut risque",

- un guide d'accompagnement pour les compromis de compatibilité,

- et un plan de sortie une fois que la conformité du correctif est confirmée.

Que dire aux dirigeants ?

CVE-2025-31200 est une vulnérabilité de corruption de mémoire CoreAudio qui peut conduire à l'exécution de code lors du traitement d'un fichier multimédia malicieusement conçu, et Apple affirme qu'elle pourrait avoir été exploitée dans des attaques ciblées très sophistiquées. Le correctif est disponible dans iOS/iPadOS 18.4.1, macOS Sequoia 15.4.1, tvOS 18.4.1 et visionOS 2.4.1. L'objectif de l'entreprise est simple : réduire à zéro le nombre de builds vulnérables, donner la priorité aux utilisateurs de grande valeur et confirmer la conformité par l'inventaire et non par des suppositions. (Support Apple)

Où Penligent s'intègre naturellement

Lorsque les équipes répondent à des problèmes activement exploités côté client, le goulot d'étranglement est rarement de "savoir qu'un CVE existe". Il s'agit plutôt d'un problème intermédiaire : la traduction des avis en validation reproductiblePenligent est conçu pour orchestrer les workflows de sécurité et générer des résultats basés sur des preuves, ce qui correspond parfaitement à la posture "prouver, ne pas supposer". Penligent est construit autour de l'orchestration des workflows de sécurité et de la génération de résultats basés sur des preuves, ce qui correspond parfaitement à la posture "prouvez-le, ne le supposez pas" - en particulier lorsque vous avez besoin d'artefacts de vérification cohérents pour les examens de sécurité. (Penligent)

Pour les équipes d'ingénieurs en sécurité qui gèrent l'exposition en continu, une approche pratique consiste à traiter les jours zéro urgents comme CVE-2025-31200 comme des déclencheurs d'une "voie accélérée" : inventaire → application de versions minimales → vérification → documentation. Le modèle de crédit de Penligent est explicitement décrit comme suit basé sur l'utilisation plutôt que limité par le nombre d'objectifsqui peut s'avérer utile lorsque vous devez effectuer des vérifications répétées sur des actifs et des environnements changeants au cours d'un projet de correctif. (Penligent)

Références

- Contenu de sécurité Apple pour iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) (Support Apple)

- NVD : CVE-2025-31200 (corrections de plate-forme, score CISA-ADP, mappage CWE) (NVD)

- NVD : CVE-2025-31201 (conditions de contournement de l'authentification par pointeur, versions corrigées) (NVD)

- Apple : À propos du mode verrouillage / activation du guidage (Support Apple)

- Exemples de couverture reflétant la formulation courante des titres à forte intention (exploit + correctif d'urgence) (The Hacker News)

- Produit/prix négligent (pour les deux paragraphes négligents ci-dessus) (Penligent)