Introduction : API - Le "talon d'Achille" de l'architecture moderne

À l'ère des microservices, de l'infrastructure native dans le nuage et de l'interconnectivité mobile, les API ne sont plus de simples tuyaux de données : elles constituent le système nerveux numérique de l'entreprise. Cependant, leur ouverture et leur normalisation inhérentes en font également une cible privilégiée pour les attaquants.

Contrairement aux tests traditionnels de l'interface utilisateur, qui vérifient si "les portes et les fenêtres sont fermées", les tests de sécurité de l'API valident "les fondations et les murs porteurs". Gartner a prédit que les abus d'API deviendront le vecteur d'attaque le plus fréquent à l'origine des violations de données des entreprises. Par conséquent, les tests d'API ne peuvent pas s'arrêter à Corrections fonctionnelles; elle doit vérifier rigoureusement La résilience et Défendabilité.

Les principaux défis sont les suivants :

- Lacunes en matière d'autorisation : Comment détecter les failles profondes au niveau de l'objet et de la fonction ?

- Actifs fantômes : Comment découvrir les "API zombies" non gérées avant que les attaquants ne le fassent ?

- Abus de logique : Comment simuler des attaquants qui exploitent des caractéristiques légitimes à des fins de fraude ?

La taxonomie des tests : Un cadre multidimensionnel

Les tests d'API ne sont pas monolithiques. Pour en comprendre la portée, nous classons les tests en trois quadrants principaux :

| Dimension de l'essai | Objectif principal | Vulnérabilités typiques | Outils et méthodes |

|---|---|---|---|

| Fonctionnel | Logique d'entreprise, formatage des données, fidélité au contrat | Réponses JSON malformées, violations de schéma | Postman, JUnit, Tests contractuels |

| Sécurité | AuthZ/AuthN, Validation des entrées, Abus de logique | BOLA (IDOR), Injection, Attribution de masse | Burp Suite, OWASP ZAP, Fuzzing |

| Fiabilité et conformité | Limites de performance, traitement des erreurs, confidentialité des données | Défauts de limitation des taux, fuites d'informations confidentielles, temps d'arrêt | JMeter, K6, PII Scanners |

Remarque : dans un programme mature, ces couches se chevauchent. Par exemple, un test de fiabilité qui provoque une erreur de serveur 500 peut révéler une faille de sécurité par le biais d'une fuite de trace de pile.

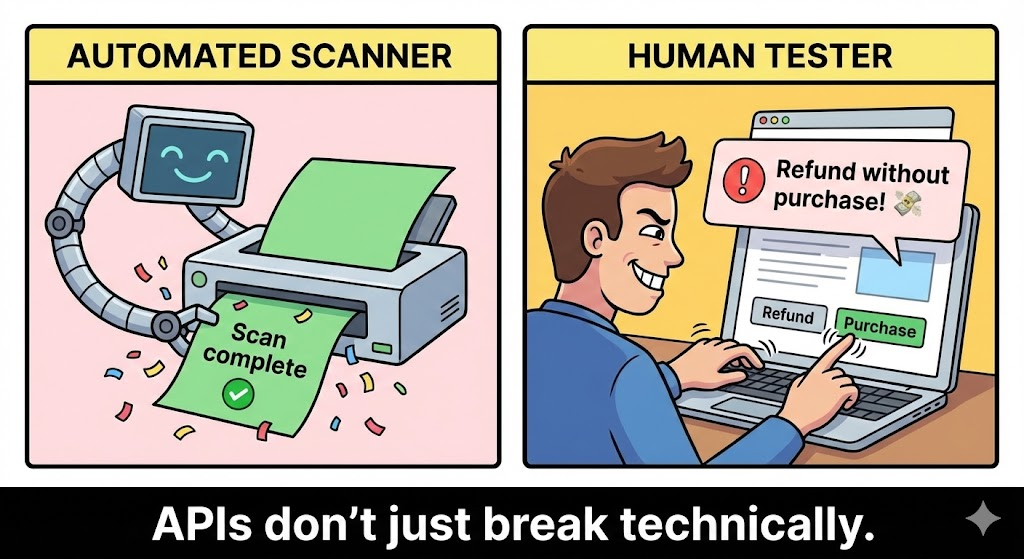

Techniques offensives de base : Au-delà du scanner

Les ingénieurs en sécurité doivent adopter un "état d'esprit d'attaquant". Il ne suffit pas de vérifier ce que l'API peut Vous devez vérifier ce qu'il ne peut pas faire.

Tests d'autorisation approfondis (AuthZ Deep Dive)

Les scanners standard passent souvent à côté des failles d'autorisation basées sur la logique.

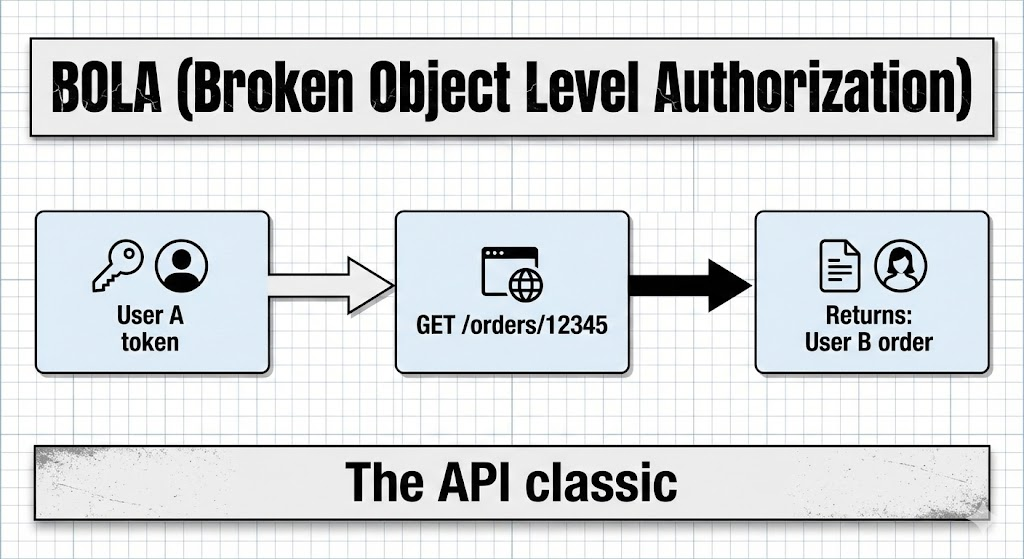

- BOLA (Broken Object Level Authorization) : La menace de l'API #1. Le test nécessite l'énumération d'identifiants. Si vous êtes l'utilisateur A, vous devez énumérer les identifiants (entiers, UUID) pour tenter d'accéder à l'adresse suivante

/api/orders/{User_B_Order_ID}. - BFLA (Broken Function Level Authorization) : Tentative d'échange de méthodes HTTP (par exemple, changement de la méthode

GETàDELETE) ou d'accéder à des chemins d'accès privilégiés tels que/admin/usersou/internal/metricsà l'aide d'un jeton d'utilisateur standard.

Logique d'entreprise et flux de données

- Attribution de masse (reliure automatique) : Tester si l'API lie l'entrée du client directement aux objets de code interne sans filtrage.

- Attaque : Dans une mise à jour du profil, injecter

"is_admin" : trueou"wallet_balance" : 99999dans le corps JSON pour voir si le backend le persiste.

- Attaque : Dans une mise à jour du profil, injecter

- Abus de données structurées : Utiliser des attaques XML External Entity (XXE) ou des objets JSON profondément imbriqués (JSON DoS) pour épuiser la mémoire et l'unité centrale du serveur.

Fuzzing intelligent

Le Fuzzing permet de trouver les "inconnus inconnus". Évitez le bruit aléatoire ; utilisez Fuzzing intelligent:

- Mutation de frontière : Envoyer des nombres entiers entraînant des débordements, des nombres négatifs ou des octets nuls.

- Confusion de type : Envoyer un tableau où un entier est attendu (par exemple,

id[]=1au lieu deid=1) pour déclencher des exceptions non gérées dans le backend.

Exemples de codes pratiques : Validation de la sécurité des scripts

Vous trouverez ci-dessous des exemples concrets de script de vérification automatisée pour des vecteurs d'attaque spécifiques.

Exemple 1 : Algorithme JWT "None" et attaque par signature faible (Python)

Les attaquants tentent souvent de supprimer la signature ou de définir l'algorithme comme suit aucun pour contourner la vérification.

Python

`import requests import jwt # PyJWT library import json import base64

Simulation d'une attaque : Générer un jeton avec 'alg' : 'none'

def generate_unsigned_token(payload) : # Construire manuellement l'en-tête et la charge utile sans signature en-tête = {"alg" : "none", "typ" : "JWT"}

# Aide à l'encodage base64url

def b64_url(data) :

return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=")

header_b64 = b64_url(header)

payload_b64 = b64_url(payload)

# Jeton de retour avec un point à la fin mais sans signature

return f"{header_b64}.{payload_b64}."

API_URL = "https://api.example.com/v1/admin/resource“

Tentative d'escalade des privilèges

malicious_token = generate_unsigned_token({"user_id" : 1, "role" : "admin"})

response = requests.get(API_URL, headers={"Authorization" : f "Bearer {malicious_token}"})

if response.status_code == 200 : print(f"[CRITICAL] API accepted unsigned/none-alg JWT ! Data : {response.text}") else : print(f"[SAFE] API rejected request. Status : {response.status_code}")`

Exemple 2 : Test des conditions de course et de la simultanéité (Bash/Curl)

Tester si une API gère correctement les demandes simultanées (par exemple, la double utilisation d'un coupon).

Le cambriolage

`#!/bin/bash

Envoyer 20 demandes simultanées pour essayer d'utiliser le même coupon à usage unique

target_url="https://api.example.com/v1/coupon/redeem"auth_token="Bearer eyJhbGci..." payload='{"coupon_code" : "DISCOUNT2024″}'

echo "Attaque des conditions de départ de la course..."

for i in {1..20} ; do # Le '&' place le processus en arrière-plan, les exécutant presque simultanément curl -X POST -s -o /dev/null -w "%{http_code}\n" \N -H "Authorization : $auth_token" \N -H "Content-Type : application/json" \N -d "$payload" "$target_url" & done

wait echo "Attaque terminée. Check backend logs for multiple successful redemptions."`

L'écosystème d'outils : Construire la chaîne DevSecOps

Une stratégie moderne de test des API nécessite une chaîne d'outils composite.

- Spec-First / Contract Testing :

- Schéma : Un outil Python puissant qui lit vos spécifications OpenAPI/Swagger et génère des cas de test pour planter l'API en violant le schéma.

- Spectral : Un filtre pour JSON/YAML afin de s'assurer que les définitions d'API respectent les normes de sécurité (par exemple, s'assurer que l'authentification est définie pour tous les points d'extrémité).

- Dynamique et interactif (DAST/IAST) :

- Burp Suite Professional : L'étalon-or pour le pentesting manuel. Des plugins comme Matrice d'authentification sont essentiels pour visualiser des tableaux de permission complexes.

- OWASP ZAP : Idéal pour les pipelines automatisés et les analyses de base.

- Scanners spécifiques à l'API :

- Des outils comme APIsec ou StackHawk se concentrer spécifiquement sur la logique et la structure, en comprenant la relation entre les points finaux plutôt qu'en les analysant isolément.

L'avenir : L'IA et les LLM dans la sécurité des API

Le fuzzing traditionnel est "aveugle", mais l'IA le rend "sémantique".

- Génération de charges utiles en fonction du contexte : Les LLM (comme le GPT-4 ou les modèles locaux de Llama) peuvent ingérer la documentation de l'API et générer des charges utiles qui sont syntaxiquement correctes mais logiquement malveillantes. (par exemple, "Générer 10 charges utiles JSON qui tentent de fixer la date de livraison au passé.)

- Détection des anomalies de trafic : En production, les modèles d'IA établissent une "base de normalité". Si un point d'accès renvoie généralement 2 Ko de données, mais qu'il renvoie soudainement 2 Mo pour un utilisateur spécifique, le système RASP (Runtime Application Self-Protection) peut le bloquer en tant qu'exfiltration potentielle de données dans le cadre d'un BOLA.

- Remédiation automatisée : Les outils de nouvelle génération ne se contentent pas de trouver le bogue ; ils suggèrent la correction exacte du code pour le contrôleur ou l'intergiciel en fonction du cadre que vous utilisez.

Conclusion : Construire un programme d'API résilient

Les tests de sécurité de l'API ne sont pas des cases à cocher ; il s'agit d'une discipline d'ingénierie continue.

Les organisations doivent adopter une stratégie de "déplacement vers la gauche + déplacement vers la droite" :

- Déplacement vers la gauche : Intégrer la validation des schémas et les linters de sécurité dans le pipeline CI/CD pour détecter les failles avant la fusion du code.

- Bouclier droit : Déployer le RASP et la surveillance en temps réel dans la production pour détecter les abus qui échappent aux tests.

En combinant une automatisation rigoureuse, des tests logiques approfondis et des flux de travail accélérés par l'IA, les ingénieurs peuvent sécuriser les interfaces critiques qui alimentent l'économie numérique moderne.