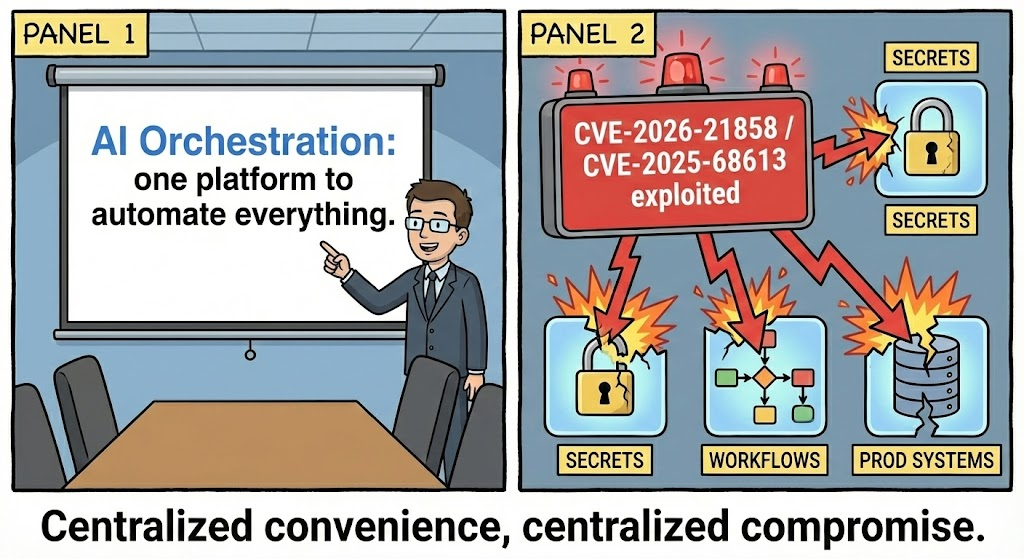

L'ère de la "sécurité des modèles" évolue vers la "sécurité des infrastructures". Alors que l'industrie a passé 2025 à s'inquiéter de l'injection de commandes, la véritable dévastation est arrivée dans la couche d'orchestration.

Janvier 2026 s'est ouvert sur une révélation catastrophique pour la communauté des ingénieurs en IA : CVE-2026-21858La Commission européenne a découvert une vulnérabilité CVSS 10.0 d'exécution de code à distance (RCE) non authentifiée dans le système n8n. Ceci intervient moins d'un mois après la divulgation de l'existence de CVE-2025-68613un RCE critique authentifié dans la même plate-forme.

Pour les ingénieurs en sécurité et les Red Teamers, n8n n'est pas seulement un "outil" ; c'est l'épine dorsale de milliers d'agents d'IA autonomes, connectant les LLM (OpenAI, Anthropic) aux bases de données internes et aux API. Compromettre le n8n, c'est compromettre l'ensemble de la chaîne d'approvisionnement de l'IA.

Cet article déconstruit les chaînes d'exploitation des deux vulnérabilités, analyse les causes profondes et fournit des pistes de remédiation concrètes.

Le "Ni8mare" : Déconstruction de la CVE-2026-21858 (RCE non authentifié)

Gravité : Critique (CVSS 10.0)

Vecteur : Réseau / Non authentifié

Impact : Prise de contrôle totale du serveur

Doublé "Ni8mare"Selon l'étude réalisée par des chercheurs de Cyera, CVE-2026-21858 représente le pire scénario pour une infrastructure d'IA : une prise de contrôle sans authentification et sans aucun clic.

La cause première : Confusion des types de contenu

La vulnérabilité réside dans la logique de traitement des webhooks de n8n et dans la manière dont il traite les requêtes HTTP entrantes. n8n utilise un middleware pour analyser les données entrantes en fonction de l'adresse de l'utilisateur. Content-Type l'en-tête.

Dans les versions vulnérables (antérieures à la version 1.121.0), l'application ne respectait pas rigoureusement la relation entre les éléments déclarés comme Content-Type et la logique d'analyse utilisée pour la gestion de l'état interne.

Un attaquant peut envoyer une requête HTTP spécialement conçue qui :

- Déclare un cas bénin

Content-Type(par exemple,application/json) pour contourner les contrôles du pare-feu initial (WAF). - Manipule la structure du corps pour tromper l'analyseur interne et l'amener à remplacer l'élément

req.bodyobjet. - Injecte des paramètres de configuration malveillants auxquels l'application fait aveuglément confiance.

Le chemin de l'exploitation

La faille critique permet à un attaquant de "confondre" le serveur et d'accepter un chemin de téléchargement de fichier qui écrase les fichiers de configuration internes, tels que config ou base de données.sqlite.

Une fois la configuration écrasée, l'attaquant peut :

- Réinitialiser l'authentification : Remplacer les informations d'identification de l'utilisateur admin.

- Extrait Secrets : Lire le

.envou des fichiers de configuration contenant des clés d'API pour des services tiers (AWS, OpenAI, Stripe). - Exécuter le code : Utilisez le nœud "Execute Command", désormais accessible, pour créer un shell inversé.

JavaScript

`// Pseudo-code illustrant la faille logique // LOGIQUE VULNERABLE : Faire confiance à l'entrée utilisateur pour le traitement des fichiers sans vérification stricte des types

app.post('/webhook/:id', (req, res) => { // L'analyseur suppose que si 'files' existe dans le corps, c'est qu'il s'agit d'un téléchargement valide // Mais un corps JSON élaboré peut simuler cette structure if (req.body.files && req.body.files.config_override) { // CRITICAL : Écrasement de l'état interne basé sur une entrée non authentifiée internalState.updateConfig(req.body.files.config_override.path) ; } executeWorkflow(req.params.id); });`

Étant donné que n8n s'exécute souvent avec des privilèges élevés pour exécuter des tâches système, ce RCE accorde effectivement un accès de niveau racine au conteneur hôte.

Le précurseur : CVE-2025-68613 (RCE authentifié)

Gravité : Critique (CVSS 9.9)

Vecteur : Réseau / Authentifié (faible privilège)

Avant le "Ni8mare" non authentifié, il y avait la CVE-2025-68613. Bien que moins grave en raison de l'obligation d'authentification, elle mettait en évidence la fragilité de la technologie Évaluation de l'expression dans les flux de travail de l'IA.

La cause première : L'injection d'expression

n8n permet aux utilisateurs d'écrire des expressions JavaScript pour transformer des données entre les nœuds. La vulnérabilité (qui affecte les versions antérieures à la version 1.122.0) permet à un attaquant disposant d'un accès "Membre" ou d'un accès de bas niveau de s'échapper du bac à sable des expressions.

En créant un flux de travail malveillant avec une charge utile JavaScript spécifique à l'intérieur d'un champ d'expression (par exemple, à l'intérieur d'un champ de type Set (jeu de mots) node), un attaquant pourrait accéder à l'interface Node.js processus objet.

Scénario d'attaque

- Accès : L'attaquant obtient l'accès à un compte à faible privilège (par exemple, via un lien d'invitation divulgué ou un mot de passe faible).

- Charge utile : Créer un flux de travail à l'aide de la fonction

FonctionouCodenœud. - S'évader : Utilisation

return global.process.mainModule.require('child_process').execSync('id') ;pour contourner les restrictions. - Exécution : Dès que le flux de travail est "testé" ou "activé", le code s'exécute sur le serveur.

Comparaison technique : Le paysage des menaces en 2026 par rapport à 2025

| Fonctionnalité | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| Authentification | Aucun (non authentifié) | Requis (Low Priv) |

| Score CVSS | 10,0 (critique) | 9,9 (critique) |

| Cause première | Confusion Content-Type / Parser | Sandbox Escape / Injection d'expression |

| Vecteur d'attaque | Points de terminaison des webhooks | Interface utilisateur de l'éditeur de flux de travail |

| Cible primaire | Écoute des webhooks pour le public | Environnements de développement internes/partagés |

L'importance de la sécurité de l'IA

Ces vulnérabilités ne sont pas de simples "bogues de serveur" ; elles sont Chaîne d'approvisionnement AI des infractions.

- Empoisonnement au RAG : Un pirate contrôlant n8n peut intercepter les documents qui affluent dans votre base de données Vector, injecter des portes dérobées ou de fausses données dans la base de connaissances de votre entreprise.

- Détournement d'agent : Les agents autonomes construits sur le n8n peuvent être reprogrammés pour exfiltrer des données ou lancer des attaques sur d'autres systèmes internes.

- Vol d'identité : n8n agit comme un "coffre-fort de clés" pour les fournisseurs de LLM. Un seul RCE expose votre

OPENAI_API_KEY,CLÉ_API_ANTHROPIQUEet les informations d'identification de la base de données.

Atténuation et remédiation

Action immédiate requise :

- Patch immédiat : Mettre à jour le n8n vers la version 1.122.0 ou une version plus récente. Cette mesure corrige les deux CVE.

- Isolation du réseau : N'exposez jamais l'interface du tableau de bord n8n (port 5678) directement à l'internet public. Utilisez un VPN ou un proxy inverse avec une authentification stricte (par exemple, Cloudflare Access, Authelia).

- Assainissement des Webhooks : Si vous devez exposer des webhooks, assurez-vous qu'ils se trouvent derrière une passerelle API qui valide le schéma de la demande avant qu'elle n'atteigne l'instance n8n.

Validation automatisée : L'approche agentique

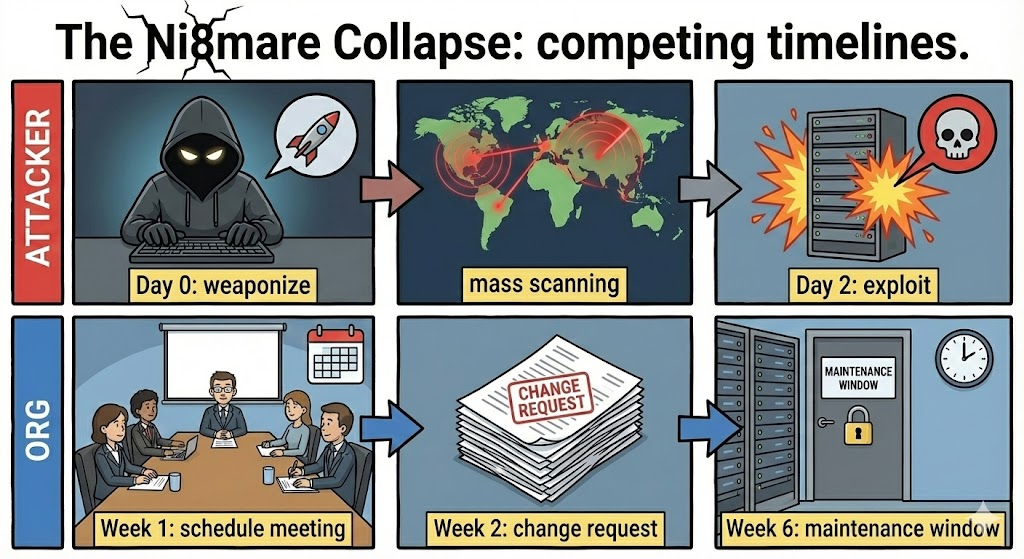

Dans le monde en évolution rapide de 2026, il ne suffit pas de s'appuyer sur une gestion manuelle des correctifs ou sur des pentests annuels. Des vulnérabilités telles que CVE-2026-21858 apparaissent du jour au lendemain et sont exploitées en quelques heures.

C'est ici que Penligent change le paradigme. En tant que plateforme automatisée de tests de pénétration alimentée par l'IA, Penligent ne se contente pas de rechercher des signatures connues, il se comporte comme un attaquant.

Lorsqu'il est dirigé vers votre infrastructure, le noyau agentique de Penligent peut :

- Découverte autonome : Identifier les instances n8n exposées et les points de terminaison des webhooks que les auditeurs humains pourraient manquer.

- Exploitation sûre : Valider CVE-2026-21858 en tentant la logique de manipulation Content-Type sans l'écrasement destructif des configurations, prouvant ainsi le risque avec un temps d'arrêt nul.

- Contrôle continu : Contrairement aux scanners statiques, Penligent fournit une intelligence validée "Human-in-the-loop", garantissant que votre couche d'orchestration de l'IA reste résistante face à la prochaine vague de zero-days.

Dernière réflexion : La sécurité de vos agents d'intelligence artificielle dépend entièrement de la sécurité des outils qui les construisent. Ne laissez pas votre couche d'orchestration être le maillon faible.

Références :