אי התאמה של אסימון CSRF מתרחשת כאשר האסימון נגד זיוף שנשלח עם בקשת HTTP אינו תואם לאסימון שהשרת מצפה לקבל עבור הפעלת המשתמש. בפועל, אי התאמה זו מסמנת שהבקשה אינה לגיטימית מצד המשתמש (ובכך מונעת פוטנציאל בקשה בין אתרים התקפת זיוף) או מצביע על כשל חמור ביישום או בתצורה המסכן הן את השימושיות והן את האבטחה.

עבור מהנדס האבטחה המודרני, הבנה אי התאמה בין אסימוני CSRF לא רק למניעת כשלים טריוויאליים בשליחת טפסים. מדובר בזיהוי אינדיקטור עדין אך חזק לתצורה שגויה של הפעלה, חריגות במטמון, הפרעות בשכבת ה-proxy, SPA/API פערים בסמלים, או אפילו מתקפה פעילה המתבצעת כעת.

אם אתם בונים או מאבטחים אפליקציות אינטרנט עם הפעלות מאומתות, ממשקי API או אפליקציות SPA — או אם אתם מבצעים סריקות פגיעות אוטומטיות/צינורות CI — שליטה ב- אי התאמה בין אסימוני CSRF כקטגוריה, ישפר הן את יכולת הזיהוי והן את יכולת התיקון שלכם.

מדוע חוסר התאמה בין אסימוני CSRF חשוב למהנדסי אבטחה

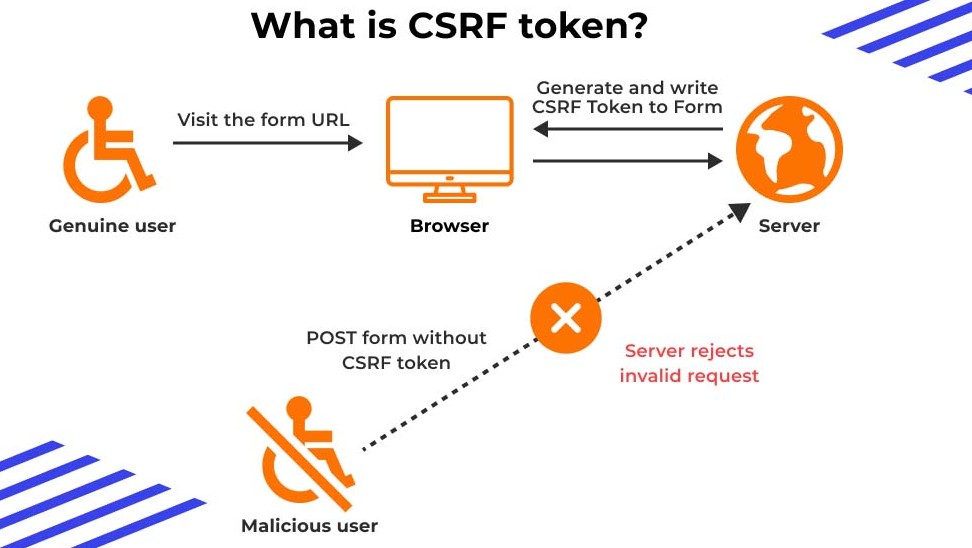

זיוף בקשות בין אתרים (CSRF) נותר אחד מווקטורי ההתקפה הסמויים ביותר באינטרנט: משתמש נכנס לאפליקציית אינטרנט, והתוקף גורם לדפדפן לשלוח בקשה שהאתר סומך עליה מכיוון שהיא מגיעה מההקשר של הפעלת המשתמש. במערכות המתוכננות בצורה הטובה ביותר, אמון זה נפגע על ידי אימות אסימון CSRF שנוצר על ידי השרת וקשור להפעלה; כאשר האסימון אינו תואם, מתקבלת השגיאה "אי התאמת אסימון".

אך מנקודת מבטו של איש מקצוע:

- אי התאמה של אסימון עשויה להיראות כשגיאה קלה (תלונות של משתמשים: "למה אני לא מצליח לשלוח את הטופס?"), אך היא עלולה לחשוף בעיות עמוקות יותר: טיפול לקוי בפעילות המשתמש, דגלים שגויים של קובצי Cookie/SameSite, אחסון מטמון לא תקין או אפילו בקשות זדוניות שלא זוהו.

- בבדיקות חדירה/אוטומציה, שגיאות אלה הן אותות הניתנים לפעולה — לדוגמה, הן עשויות להופיע כתגובות 403/419, המגלות כי נקודת קצה המשנה את המצב מוגנת, אך אולי רק באופן חלקי, או שההגנה מוגדרת באופן שגוי או ניתנת לעקיפה.

- מנקודת מבט של DevOps, אי התאמות תכופות ביומנים עשויות להצביע על רגרסיות (למשל, שינוי בפרוקסי הפוך, מטמון CDN של דפים ישנים, שינוי במנהל הפעלה) אשר פוגעות באמון המשתמשים או פותחות דלתות לוקטורי תקיפה חדשים.

- בצינור אוטומציה המונע על ידי בינה מלאכותית, לכידת וסיווג שגיאות אי-התאמה מסייעים בבניית מודלים של זרימות נורמליות לעומת זרימות חריגות, ומאפשרים התראה יזומה על סטייה או ניצול פוטנציאלי.

לפיכך, אי התאמה בין אסימוני CSRF זה יותר מסתם באג — זה מנוף נראות הן להגנה והן להתקפה.

תהליך העבודה של הגנת CSRF

כדי לאבחן אי-התאמות ביעילות, עליך למפות את אופן היישום של CSRF מקצה לקצה.

מחזור החיים של האסימון

- כאשר משתמש טוען דף או יוזם הפעלה, השרת מייצר אסימון CSRF אקראי/בלתי צפוי מבחינה קריפטוגרפית.

- השרת מאחסן את האסימון (אחסון הפעלה, אחסון קובצי Cookie או באופן מרומז בארכיטקטורות ללא מצב).

- האסימון מוטמע במטען הלקוח: מוסתר בטפסים, כותרת מותאמת אישית (לדוגמה,

X-CSRF-TOKEN), או באמצעות קובץ Cookie של שליחה כפולה. - כאשר מגיעה בקשה לשינוי מצב (POST, PUT, DELETE), השרת מאמת:

- שהאסימון קיים בבקשה, ו

- הוא תואם את המפגש המאוחסן או את הערך הצפוי.

- אם האימות נכשל → "אי התאמת אסימון CSRF" → הבקשה נדחתה (403/419) או סומנה.

ב-SPAs/APIs מודרניים:

- עוגיות עם

SameSite=מחמיר/מקל,מאובטח,HttpOnlyדגלים עוזרים למנוע גניבת אישורים. - מודל עוגיות עם שליחה כפולה: אסימון המאוחסן בעוגייה ו נשלח בכותרת/גוף ההודעה, השרת משווה בין השניים.

- תבניות אסימוני JWT/CSRF חסרי מצב משלבות חתימות HMAC במקום אחסון הפעלה. wiz.io+1

הבנה מדויקת של המקום שבו האסימון נוצר, מאוחסן ונבדק היא קריטית לאיתור תקלות שאינן תואמות.

הגורמים הבסיסיים לשגיאות אי-התאמה של אסימוני CSRF

להלן טבלה המפרטת את הגורמים השכיחים ביותר ל אי התאמה בין אסימוני CSRF ואיך למיין אותם:

| הגורם הבסיסי | אות אבחון | תיקון מהיר |

|---|---|---|

| תוקף הפגישה / אסימון מחודש | המשתמש רואה אי התאמה לאחר חוסר פעילות | הגדל את TTL של ההפעלה או רענן את האסימון בעת הכניסה |

| טופס/html במטמון כולל אסימון לא מעודכן | ערך האסימון אינו תואם את ההפעלה החיה | השבת את המטמון עבור טפסים; הוסף בקרת מטמון כותרות |

| AJAX/SPA חסר כותרת אסימון | בקשות Fetch/Axios מצליחות ללא כותרת; אי התאמה רק כאשר הכותרת הושמטה | ודא שכל בקשה כוללת כותרת אסימון (לדוגמה, X-CSRF-TOKEN) |

| תצורה שגויה של דומיין/תת-דומיין של קובץ Cookie | קובץ Cookie לא נשלח, או חוסר התאמה בין הפעלות בתת-דומיין | יישר את תחום העוגיות, ודא שמקור זהה או תת-תחום SAN |

| תצורה שגויה של SameSite / Secure / HttpOnly | קובץ Cookie CSRF לא נשלח בהקשר בין-אתרי, מה שגורם לאי-התאמה | שימוש SameSite=Lax או קפדני, מאובטח אם HTTPS; תיעוד זרימות בין אתרים |

| פרוקסי הפוך, מאזן עומסים, הפרעות CDN | אי התאמת אסימון רק מאחורי שכבת proxy | ודא שהפרוקסי מעביר כותרות, השבת את המטמון שמסיר אסימונים |

| התחדשות אסימון בזמן בלתי צפוי | מספר אסימונים שנוצרו באותה הפעלה, הדפדפן משתמש באסימון הישן | אל תיצור מחדש אסימון CSRF לכל טופס; רק פעם אחת לכל הפעלה, אלא אם כן יש צורך בכך. |

| הרחבת דפדפן / חסימת קובצי Cookie/סקריפטים | קובץ Cookie לא נוצר/לא נקרא | בקש מהמשתמש להוסיף את האתר לרשימת ההיתרים או להשבית תוספים מפריעים (למשל, חוסמי פרסומות). |

טבלה זו אמורה לשמש כגיליון צ'יט לאבחון כאשר אתה רואה יומני אי-התאמה ב-SIEM או בתוצאות בדיקת החדירה שלך.

מסגרת ופלטפורמה - ניתוח מעמיק

עכשיו בואו נסתכל איך מסגרות פופולריות מיישמות CSRF ואיפה אי התאמה בין אסימוני CSRF לעתים קרובות צץ.

Laravel (PHP)

Laravel מצמיד TokenMismatchException כאשר האסימון נכשל באימות. אבטחה בהירה+1 בעיות אופייניות: SESSION_DRIVER תצורה שגויה, תצוגות במטמון המכילות אסימונים מיושנים, חסרים <meta name="csrf-token"> תגית.

קטע קוד (הגדרת AJAX):

// בכותרת תבנית Blade

Django (Python)

Django משתמש ב- CsrfViewMiddleware ו {% csrf_token %} תגית תבנית. מכשולים נפוצים: תצוגות מעוצבות באופן שגוי, AJAX לא שולח X-CSRFTOKEN כותרת, CSRF_TRUSTED_ORIGINS הגדרה שגויה.

קטע:

{% csrf_token %}

Node/Express (JavaScript)

שימוש csurf תוכנה אמצעית עם מנתח קבצי Cookie. אי התאמת אסימון מתרחשת לעתים קרובות כאשר קובץ ה-cookie לא מועבר או שכותרת אסימון CSRF חסרה.

קטע:

const express = require('express'); const csurf = require('csurf'); const cookieParser = require('cookie-parser'); const app = express(); app.use(cookieParser()); app.use(csurf({ cookie: true }));

app.get('/form', (req, res) => { res.render('sendForm', { csrfToken: req.csrfToken() }); }); app.post('/process', (req, res) => { // csurf מאמת את האסימון באופן אוטומטי res.send('Success'); });

SPA / API Backends

באפליקציות בעמוד אחד או בארכיטקטורות API-first, טעות נפוצה: אי בקשת נקודת קצה ראשונית לאסימון (לדוגמה, /csrf-cookie), או באמצעות אסימון מהפעלה קודמת.

"בסופו של דבר הצלחתי להפעיל את זה... קודם כל צריך לשלוח בקשת GET לנקודת הקצה המוגדרת כברירת מחדל של sanctum csrf... ואז להוסיף ידנית את הכותרת X-XSRF-TOKEN עם ערך הקוקי." Reddit

עם מודעות זו, תוכל להתאים את האוטומציה שלך כדי לאמת כראוי את מחזור החיים של האסימון.

בדיקות חדירה וציד אי התאמת אסימון CSRF

עבור בודק חדירות או מהנדס אבטחה, אי התאמה בין אסימוני CSRF אינו רק מנגנון הגנה: הוא אות מודיעיני. כך תוכלו להפוך אותו לכלי סיור/התקפה.

- סריקת נקודות קצה המבצעות פעולות המשנות את המצב (POST, PUT, DELETE). שימו לב לתגובות: 403/419 מצביעות לעתים קרובות על הפעלת הגנת CSRF.

- פוזינג אוטומטי: שלח בקשות ללא אסימון, עם אסימון לא חוקי, אסימון מהפעלה קודמת. השווה את התנהגות התגובות (200 לעומת 403) כדי למפות נקודות קצה לא מוגנות.

- שרשרת חטיפת הפעלה: נניח שאי-התאמת אסימון מתרחשת רק כאשר תחום העוגייה שונה או שהאסימון ממוחזר: ניתן לנצל קיבוע הפעלה, עקיפת כותרת פרוקסי או העברה שגויה של פרוקסי הפוך כדי לעקוף CSRF.

- וקטור הרעלת מטמון פרוקסי: אם HTML שמאוחסן במטמון מכיל אסימון לא מעודכן ומשתמשים עם איזון עומסים משתמשים בו שוב, ייתכן שתוכל לשחזר אסימון תקף עבור הפעלת משתמש אחרת.

- ניצול זרימות ממשק המשתמש: השתמש בקישור או iframe שנוצר במיוחד כדי לכפות בקשה ללא אסימון; אם הדבר גורם לאי-התאמה, אתה יודע שקיימת בדיקת אסימון — השלב הבא: נסה פגיעויות אסימון חסרות/משתקפות או עקיפת SameSite.

דוגמה למבנה סקריפט (Python):

import requests session = requests.Session() # שלב א': קבל את הדף הראשוני עם אסימון CSRF resp = session.get("") token = parse_token(resp.text)

# שלב ב': שלח שינוי מצב ללא אסימון bad = session.post("", json={'name':'Evil'}) print("קוד תגובה (ללא אסימון):", bad.status_code) # צפה 419/403

# שלב ג': שלח עם אסימון good = session.post("", headers={'X-CSRF-TOKEN': token}, json={'name':'Evil'}) print("קוד תגובה (עם אסימון):", good.status_code) # צפה 200

יומנים המציגים תגובות המשתנות בין הצלחה לאי-התאמה מהווים סימן מובהק לתצורה שגויה.

איתור ותיקון אוטומטיים עם Penligent.ai

צוותי אבטחה מודרניים משלבים אוטומציה ובינה מלאכותית כדי לזהות רגרסיה, נקודות תורפה וסטיות — זה המקום שבו Penligent.ai נכנס לתמונה.

אינטגרציה של פלטפורמות

Penligent.aiפלטפורמת הבדיקות החכמה של מאטומטיז אוטומטית את זיהוי הפגמים הקשורים ל-CSRF, כולל אי התאמה בין אסימוני CSRF. הוא סורק זרימות אימות, עוקב אחר מחזורי חיים של אסימונים, מזריק וריאנטים של אסימונים פגומים או חסרים, ומקשר בין התוצאות כדי לייצר ממצאים שמישים. על ידי שילוב של זיהוי חריגות באמצעות למידת מכונה עם אימות מבוסס כללים, Penligent חושף נקודות קצה שבהן מתרחשות אי-התאמות באסימונים. בהפקה או בסביבות CI בלבד. מהנדסי אבטחה יכולים אז לסנן לפי "אי-התאמה תכופה של אסימונים" כדי לתעדף זרימות שראויות לתיקון.

דוגמה לתהליך עבודה

שלבו את Penligent.ai בצינור ה-CI/CD שלכם, כך שכל בנייה תפעיל סריקה של כל נקודות הקצה שמשנות את המצב. כאשר מתגלה אי-התאמה, Penligent מייצר ממצא: נקודת קצה. /api/v1/settings, קוד תגובה 419, כותרת אסימון חסרה, אותה בקשה עם אסימון מחזירה 200. הוא מצרף דוח בקשה/תגובה, curl-replay, הצעת תיקון (לדוגמה, "ודא שכותרת X-CSRF-TOKEN מוגדרת ותחום העוגיות תואם"). עם הזמן, אתה צובר מדדי בסיס (תדירות אי-התאמות, נקודות קצה חדשות שנחשפו) ויכול לעקוב אחר סטיות באמצעות מדדי לוח המחוונים. משמעות הדבר היא שאתה עובר מאיתור באגים תגובתי של אי התאמה בין אסימוני CSRF שגיאות למניעה פרואקטיבית.

רשימת בדיקה של שיטות עבודה מומלצות בתחום ההנדסה וחיזוק

להלן רשימת בדיקה המיועדת לצוותי פיתוח ואבטחה כדי לאתר נקודות תורפה סביב אי התאמה בין אסימוני CSRF.

- יצירת אסימון: אחד לכל הפעלה (או לכל טופס משתנה), אקראי מבחינה קריפטוגרפית.

- אימות אסימון: השוואת אסימון הבקשה עם אסימון הפעלה או קובץ Cookie לשליחה כפולה.

- מדיניות עוגיות: הגדר

מאובטח,HttpOnly,SameSite=מחמיר(אורפהכאשר יש צורך). - שילוב טופס/SPA: ודא שכל בקשה לשינוי מצב כוללת אסימון (שדה או כותרת נסתרים).

- בקרת מטמון: אל תאחסן במטמון טפסי HTML או דפים המכילים אסימונים.

- פרוקסי/מאזן עומסים: שמור על העברת כותרות, הימנע מהסרת קובצי Cookie, ישר את ניתוב תת-הדומיינים.

- CI/בדיקות אוטומטיות: כלול בדיקות היעדר אסימון, אסימון פג תוקף והגשה כפולה בצינור הבנייה.

- ניטור: לכידת יומני 403/419 המסומנים כ"אי התאמת אסימון CSRF"; צבירה לפי נקודת קצה ותדירות.

- התראות רגרסיה: אם שיעור אי-התאמות מזנק לאחר הפריסה, יש לפתוח בחקירה (ייתכן שמדובר בסטייה מהתצורה).

- תיעוד והדרכה: ודא שמפתחים ומהנדסי front-end יודעים כיצד יש לאחזר/להעביר אסימונים ב-SPA.

קטע קוד (העברת כותרת פרוקסי Nginx):

מיקום / { proxy_pass ; proxy_set_header Host $host; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme; # ודא שכותרת העוגייה מועברת proxy_set_header Cookie $http_cookie; proxy_pass_request_headers on; }

אוסף דוגמאות קוד

להלן דוגמאות מעשיות מתחומים טכנולוגיים שונים, כיצד להימנע ולזהות אי התאמה בין אסימוני CSRF.

דוגמה ל-AJAX ב-Laravel

<meta name="csrf-token" content="{{ csrf_token() }}">

<script>

axios.defaults.headers.common['X-CSRF-TOKEN'] = document.querySelector('meta[name="csrf-token"]').getAttribute('content');

axios.post('/update', { name: 'Bob' })

.then(r => console.log(r.data))

.catch(e => console.error('CSRF error', e.response.status));

</script>

דוגמה להבאת Django

<body>

<script>

function getCookie(name) {

let v = document.cookie.match('(^|;)\\\\s*' + name + '\\\\s*=\\\\s*([^;]+)');

return v ? v.pop() : '';

}

fetch('/api/update-profile', {

method: 'POST',

headers: {

'X-CSRFToken': getCookie('csrftoken'),

'Content-Type': 'application/json'

},

body: JSON.stringify({ email: '[email protected]' })

}).then(res => {

if (res.status === 403) {

console.error('CSRF token mismatch or missing');

} else {

return res.json();

}

});

</script>

</body>

קטע קוד Node/Express

app.use(cookieParser()); app.use(csurf({ cookie: true }));

app.get('/form', (req, res) => { res.render('form', { csrfToken: req.csrfToken() }); }); app.post('/submit', (req, res) => { res.send('הטופס נשלח בהצלחה'); });

מנתח יומני Python לאירועי אי-התאמה

import re pattern = re.compile(r'CSRF token mismatch error on endpoint (\\S+)') with open('app.log') as f: for line in f: m = pattern.search(line) if m: print('Mismatch detected:', m.group(1))

CSRF בעידן של אפס אמון ואוטומציה מונעת בינה מלאכותית

עם התפתחות הארכיטקטורות — מיקרו-שירותים, SPA מנותקים, סריקה מבוססת AI, עיצוב Zero Trust — גם הפרדיגמה של הגנה מפני CSRF משתנה.

- רשתות ללא אמון מומלץ להסיר לחלוטין את האמון המסורתי בקובצי Cookie של הפעלה; אסימוני CSRF עדיין חייבים להיות מאומתים, אך לעתים קרובות יש לשלב אותם עם אימות זהות מדויק יותר או תבניות OVF (One-Time Value).

- אימוץ קובצי Cookie של SameSite על ידי דפדפנים מפחיתים חלק מווקטורי CSRF, אך עדיין עליך לטפל בזרימות ישנות, קריאות API בין-מקוריות וזרימות אימות של צד שלישי (OAuth/OIDC).

- סורקי פגיעות מבוססי בינה מלאכותית מאפשר זיהוי רציף של אי-התאמות באסימונים במאות נקודות קצה, תוך סימון חריגות כגון עליות חדות בשיעור אי-התאמות, דפוסים של שימוש חוזר באסימונים או התנהגות חריגה של נקודות קצה.

- תיקון אוטומטי: מדדים על תדירות אי-התאמות מוזנים למודלים של למידת מכונה (ML) המזהים סטיות — לדוגמה, "ירידה בשיעור האסימונים מתחת לקו הבסיס" עשויה להצביע על שינוי בקוד הממשק הקדמי שהסיר הזרקת אסימונים.

סיכום

אי התאמה בין אסימוני CSRF לעתים קרובות מתייחסים אליו כאל "שגיאת שליחת טופס" בלבד, אך עבור מהנדסי אבטחה הוא מהווה אינדיקטור אסטרטגי — המגלה תצורה שגויה של הפעלה, תקלות בפרוקסי או במטמון, חיווט שגוי של טיפול באסימונים בקצה הקדמי, או אפילו סימנים להתקפות בזמן אמת. על ידי הבנה מעמיקה של מחזור החיים שלו, שילוב בדיקות באוטומציה ואימוץ שיטות הנדסיות איתנות, אתם הופכים אי-התאמות באסימונים מיומני תסכול לטלמטריה הגנתית שמישה.