מהו סקריפטינג ומדוע הוא חשוב בתחום אבטחת הסייבר

בסביבת אבטחת הסייבר של ימינו, ההתפתחות המתמדת של האיומים מחייבת את המגנים להגיב בתוך פרקי זמן קצרים יותר ויותר. ההתקפות יכולות לנוע בין ניצול פרצות יום אפס המכוונות ספציפית למערכות קריטיות, ועד למבצעי פריצה מתוכננים בקפידה, הכוללים מספר שלבים ונמשכים שבועות או אפילו חודשים, מה שמותיר לצוותי האבטחה דקות או שניות ספורות בלבד להגיב לאחר הגילוי. בתוך הקשר הלחוץ הזה, סקריפטינג כבר אינו מיומנות טכנית שולית, אלא הפך למיומנות ליבה עבור אנשי מקצוע העובדים בתחום האבטחה בכל תחומי העיסוק.

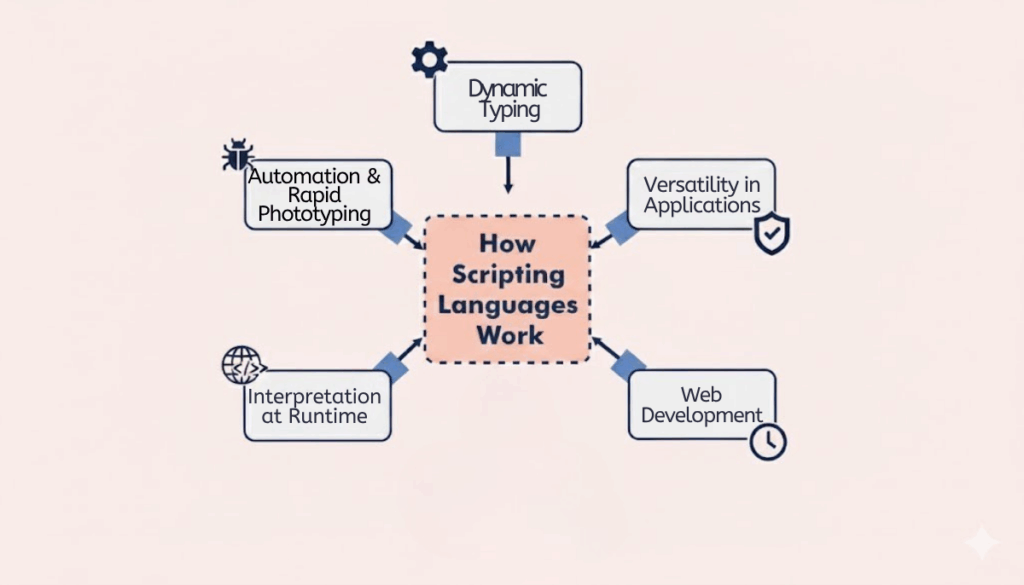

תסריטאות מתייחסת לשימוש בשפות תסריט לכתיבת סדרות הוראות ניתנות לביצוע, המאפשרות למחשבים לבצע משימות מוגדרות מראש באופן אוטומטי, במקום להסתמך על התערבות אנושית שלב אחר שלב. הערך של תסריטאות הוא רב-גוני: הוא מקצר באופן דרמטי את הזמן הנדרש לביצוע תהליכים חוזרים, ממזער טעויות אנוש שעלולות להיות יקרות, ומשחרר אנליסטים מיומנים להקדיש את זמנם לפעילויות בעלות ערך גבוה יותר, כגון הערכות סיכונים אסטרטגיות, חקירות מורכבות ופעולות תגובה משותפות לאירועים. בבדיקות חדירה, זיהוי פריצות, איתור איומים ותגובה מהירה לאירועים, סקריפטינג הפך לחלק בלתי נפרד כמעט מכל שלב בפעולות הגנה והתקפה.

שפות סקריפטים נפוצות

לשפות סקריפט שונות יש יתרונות ייחודיים, מה שהופך אותן למתאימות למטרות אבטחה שונות. חלקן מצטיינות בסיור מהיר, אחרות אינן מתחרות בטיפול במאגרי נתונים גדולים, בעוד ששפות מסוימות משולבות עמוק במסגרות אבטחה ספציפיות, מה שהופך אותן למרכיב בסיסי בתעשייה. הטבלה שלהלן מפרטת שש משפות הסקריפט הנפוצות ביותר בתחום אבטחת הסייבר, ומסכמת את המאפיינים העיקריים שלהן, טווח היישום שלהן ודוגמאות לקוד ביצועי הממחישות את הרלוונטיות שלהן בעולם האמיתי.

| שפה | תכונות | דוגמה לשימוש בתחום האבטחה |

|---|---|---|

| פייתון | סינטקס פשוט וקריא עם יכולות עוצמתיות; מערכת אקולוגית נרחבת של ספריות וכלים לאבטחה כגון Scapy, Requests ו-Volatility; אידיאלי לסריקת פגיעות, ניתוח יומנים וניטור תעבורת רשת. | ניתוח יומנים והתראות אוטומטיים "pythonimport redef parse_logs(file_path):with open(file_path, ‘r’) as file:for line in file:if re.search(r”(Failed login |

| באש | יעיל ביותר לשרשור מהיר של פקודות במערכות דמויות יוניקס; מושלם לסיור, תחזוקת מערכת וסיור ראשוני לבדיקת חדירות. | סריקת רשתלנזוף<br>#!/bin/bash<br>if ! command -v nmap &> /dev/null; then<br> echo "שגיאה: Nmap אינו מותקן."<br> יציאה 1<br>fi<br>nmap -sP 192.168.1.0/24 |

| PowerShell | תוכנן לשילוב עמוק בסביבות Windows; מצטיין בניהול תיקונים, בקרת תצורה ותהליכי עבודה אוטומטיים לתגובה לאירועים. | זיהוי תיקונים חסרים "powershellImport-Module PSWindowsUpdateGet-WindowsUpdate |

| JavaScript | מרכזי בבדיקות אבטחה בצד הלקוח ובניתוח קוד זדוני; נמצא בשימוש נרחב כדי לדמות ולזהות פגיעויות כגון Cross-Site Scripting (XSS) | בדיקת XSS בדפי אינטרנט (לסביבות מבוקרות)javascript<br>let payload = "<script>alert('XSS');<\\/script>";<br>document.querySelectorAll('input').forEach(input => {<br> input.value = payload;<br>});<br>alert("Payload injected for testing"); |

| רובי | גמיש מאוד וקל לתחזוקה; קשור קשר הדוק למסגרות כמו Metasploit, מה שהופך אותו לאידיאלי לכתיבה או התאמה אישית של מודולי ניצול. | סריקת פגיעות ב-Metasploitאודם<br># הפעל בתוך קונסולת Metasploit<br>השתמש בעזר/סורק/http/כותרת<br>הגדר RHOSTS 192.168.1.0/24<br>לרוץ |

| פרל | יוצא מן הכלל בניתוח טקסט וניתוח נתונים אצווה; יעיל בעיבוד כמויות גדולות של יומנים או תוצאות סריקה | חיפוש ביומנים אחר התראות מילות מפתחפרל<br>#!/usr/bin/perl<br>השתמש בקפדנות;<br>השתמש באזהרות;<br>פתח (my $log, "<", "system.log") or die $!;<br>while(<$log>){<br> if(/כניסה נכשלה/){<br> הדפס "התראה: $_";<br> }<br>}<br>close($log); |

סקריפטים בצד השרת מבוצעים בדרך כלל במערכות אחוריות, הנסתרות מעיני המשתמש, מה שהופך אותם לבטוחים יותר ומתאימים יותר לטיפול בנתונים רגישים או לביצוע אימות פגיעות. לעומת זאת, סקריפטים בצד הלקוח פועלים בדפדפן של המשתמש או בסביבה המקומית ומציעים זמני תגובה מהירים יותר, אך בשל נראותם וקלות השינוי שלהם, הם פחות בטוחים מטבעם, אלא אם כן הם משולבים עם מנגנוני אימות קלט והסוואה חזקים.

יתרונות ומגבלות של סקריפטים

בהשוואה לשפות קומפילציה, הפתיחות והגמישות של שפות סקריפט מאפשרות לצוותי אבטחה להתאים במהירות כלים חדשים, להגיב לפגיעויות מתעוררות ולשלב מתודולוגיות שפותחו לאחרונה ללא תהליכי בנייה ממושכים. גמישות זו היא בעלת ערך רב בעת הפחתת איומים פעילים או פריסת אסטרטגיות זיהוי חדשניות. בנוסף, שפות סקריפט הן לרוב רב-פלטפורמיות, מתועדות בהרחבה וידידותיות למתחילים, מה שמאפשר אימוץ מהיר הן על ידי בודקי חדירות מנוסים והן על ידי חדשים בתחום.

מצד שני, מכיוון שתסריטים מפורשים בדרך כלל בזמן ריצה, הם פועלים לאט יותר מקבצים בינאריים מהודרים וחסרים את האופטימיזציה החזקה האפשרית בקוד מהודר. הדבר עלול להציב אתגרים בתרחישים שבהם ביצועים גבוהים הם קריטיים, כגון עיבוד מערכי נתונים עצומים במילי-שניות, אשר לעתים קרובות דורשים גישות היברידיות המשלבות תסריטים עם רכיבים מהודרים.

יישומים מייצגים של סקריפטים באבטחת סייבר

תסריטים משולבים בכל תהליך האבטחה. בשלב הסיור, תסריטים יכולים לספור במהירות את המארחים ברשת, לזהות יציאות פתוחות ולגלות שירותים פועלים. בשלבי אימות הפגיעות, הם יכולים לבצע בדיקות חדירה אוטומטיות, להשוות תוצאות עם מאגרי מידע של CVE, ולתעדף את מאמצי התיקון. במהלך הטיפול באירועים, סקריפטים יכולים לבודד מארחים שנפגעו, לשלוף נתונים פורנזיים לצורך ניתוח, ואף ליזום פעולות בלימה מוגדרות מראש המופעלות על ידי דפוסים מסוימים של זיהוי. על ידי שילוב סקריפטים בכל שכבת תפעול, צוותי האבטחה משיגים תוצאות מהירות, עקביות וניתנות לשחזור יותר.

סקריפטים של Bash: ביצוע מהיר של משימות אבטחה

סקריפטים של Bash מתאימים במיוחד לביצוע פעולות אצווה ברמת הרשת. היכולת שלהם לשלב פקודות מערכת מקוריות עם כלים חיצוניים מאפשרת להם לטפל ביעילות במשימות ניהול חוזרות, כגון ביצוע סריקות גילוי מארחים המוניות. ביקורת חשיפת יציאות במכשירים מרובים, אימות תקינות הקבצים בסביבות מבוזרות ומעקב אחר פעילות המשתמשים לאיתור שימוש לא נאות פוטנציאלי. יכולת זו חשובה במיוחד לצוותים שצריכים לאזן בין אבטחת תפעול שוטפת לבין בדיקות התקפיות מתוכננות.

תסריטי Python: מיומנויות בינוניות ומתקדמות

הגמישות של Python, בשילוב עם ספריית הספריות הרחבה שלה, הופכת אותה לכלי רב עוצמה לטיפול בתהליכי אבטחה מורכבים. שילובים עם BeautifulSoup ו-Requests מאפשרים סריקה אוטומטית וסקירת פגיעות באתרי אינטרנט גדולים; Scapy מאפשר לכידת חבילות מדויקת וניתוח פרוטוקולים; Volatility ו-YARA יכולים לבצע ניתוח אוטומטי של תוכנות זדוניות סטטיות ודינמיות; Selenium מקל על ביצוע בדיקות fuzz ביישומים מורכבים באינטרנט. תכונות אלה מאפשרות לאנשי אבטחה לא רק לזהות איומים, אלא גם להתאים את הטקטיקות שלהם על סמך טכניקות מתפתחות של היריבים.

כיצד תוקפים מנצלים סקריפטים לצורך פריצה

התוקפים מיומנים באותה מידה בניצול סקריפטים, ומשתמשים בהם כדי להגדיל את היקף פעולות הפריצה ולהפוך אותן לאוטומטיות. סקריפטים זדוניים של PowerShell משמשים לעתים קרובות כדי לעקוף את הגנות נקודות הקצה ולהפעיל מטענים ישירות בזיכרון. JavaScript המוטמע בקבצי PDF או דפי אינטרנט יכולים להפעיל התקפות בין אתרים והורדות סמויות; ומנגנונים מיושנים כגון קבצי HTA עדיין נמצאים בשימוש ב קמפיינים של פישינג על ידי מתן שליטה ברמת הסקריפט לתוקף. על ידי הבנת יכולות תקיפה אלה, המגנים יכולים לצפות, לזהות ולנטרל אותן טוב יותר.

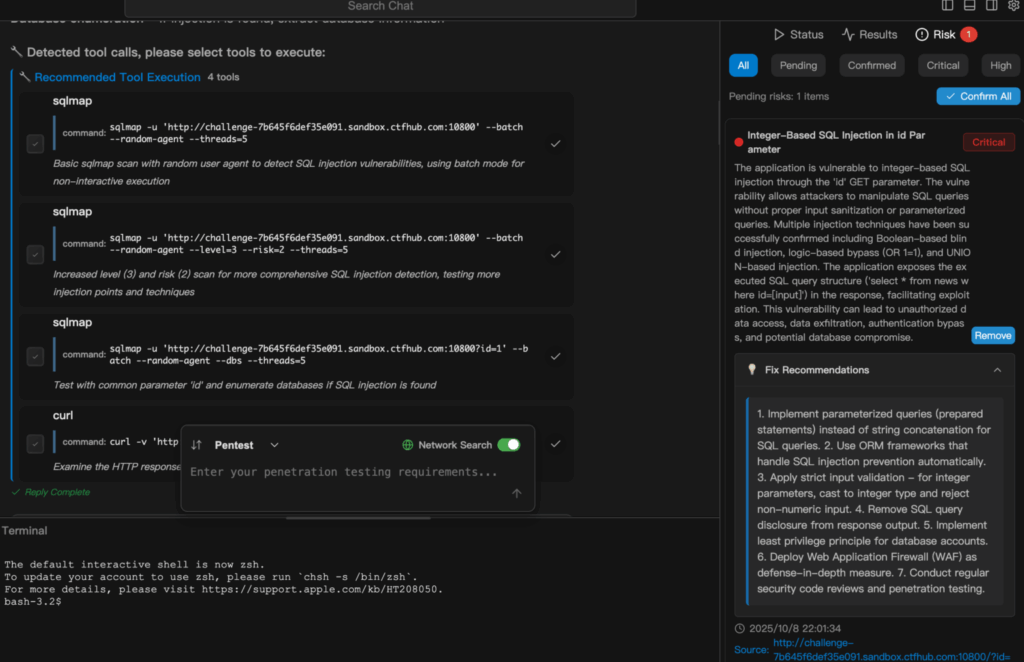

תסריטים מבוססי בינה מלאכותית: הגישה של Penligent לבדיקות חדירה חכמות

בתהליך העבודה המסורתי של בדיקות חדירה, אנשי אבטחה או האקרים אתיים חייבים לדעת לכתוב ולהריץ סקריפטים, להפעיל ידנית כלים כמו Nmap, Burp Suite, SQLmap, ו-Metasploit, ולאחר מכן לסנן את התוצאות הנרחבות כדי לסלק רעשים ותוצאות חיוביות כוזבות לפני הפקת הדוח הסופי. תהליך זה לא רק דורש רמה גבוהה של מומחיות בכתיבת סקריפטים, אלא גם עלול לגזול ימים שלמים של זמן יקר.

Penligent משנה את הפרדיגמה הזו לחלוטין על ידי ביטול הצורך לכתוב סקריפטים בעצמכם. במקום לכתוב קוד ב-Python או ב-Bash, אתם פשוט מבטאים את כוונתכם בשפה פשוטה וטבעית — מקלידים הוראות כמו: "בדוק באתר זה אם קיימות פגיעויות להזרקת SQL" או "הפעל סריקה מקיפה של היציאות ברשת הארגונית". סוכן ה-AI של Penligent מפרש את בקשתך, בוחר באופן אוטומטי את הכלים המתאימים ביותר מתוך ספרייה של יותר מ-200 כלי אבטחה משולבים, מבצע את הסריקות הנדרשות, מאמת את הפגיעות כדי לוודא שהן אמיתיות, מקצה ציוני עדיפות על סמך חומרת הסיכון, ומייצר דוח ברור ומקצועי המוכן לפעולה מיידית.