באבטחת יישומים מודרניים באינטרנט, בדיקות אבטחת יישומים דינמיות (DAST) ממלא תפקיד בסיסי. בניגוד לגישות סטטיות המנתחות קוד מקור במצב מנוחה, כלי DAST מתקשרים עם יישום במצב פעיל — ומדמים התקפות אמיתיות מבחוץ פנימה כדי לחשוף פגיעויות בזמן ריצה שהן החשובות ביותר בסביבות ייצור ו-CI/CD. Invicti+1

DAST חיוני לבדיקות אבטחה מסוג "קופסה שחורה": הוא בודק אפליקציות אינטרנט ו-API הפועלות ללא גישה לקוד המקור, מה שהופך אותו לכלי יקר ערך עבור בודקי חדירות, צוותי AppSec וזרמי עבודה של DevSecOps המבקשים לגשר בין אבטחה לפריון. ג'יט

להלן ניתוח מקיף ברמת אנליסט בנושא כלי dast, כיצד הם משתווים, היכן הם מצטיינים או נופלים, דוגמאות לשימוש מעשי (כולל קוד והקשר CVE), וכיצד הם משתלבים בפלטפורמות מוצרים מודרניות כמו Penligent, במידת הצורך.

הבנת DAST: מדוע זה עדיין חשוב

יישומים אינטרנטיים וממשקי API נותרים היעדים העיקריים של התוקפים, כפי שמודגש ב- 10 הסיכונים המובילים לאבטחת יישומים אינטרנטיים של OWASP—מקור מידע מוכר ורחב היקף על הבאגים הנפוצים והמסוכנים ביותר הפוגעים במערכות מקוונות. OWASP

כלי DAST מצטיינים באיתור פגיעויות כגון:

- פגמים בהזרקה (לדוגמה, הזרקת SQL)

- תסריט בין אתרים (XSS)

- פגמים באימות ובניהול הפעלה

- תצורות שגויות וחשיפת נתונים רגישים

אלה הם כמה מהווקטורים המרכזיים להתקפות ברשימת OWASP, וכלים שיכולים לאתר אותם באופן דינמי הם הכרחיים לאבטחת צינורות וסביבות ריצה. OWASP

כיצד פועל DAST (בדיקת Black-Box)

כלי DAST פועלים כמו שמשתמש חיצוני או תוקף היו פועלים:

- לסרוק את היישום באמצעות סריקה או מפרט API (לדוגמה, OpenAPI).

- יצירת ושליחת קלט זדוני או פגום לנקודות קצה.

- התבונן בתגובות ובהתנהגות היישום לגבי חריגות, מצבי שגיאה או פגיעויות מאושרות.

- הפק ממצאים ניתנים ליישום עם חומרה, הקשר והצעות לתיקון. explinks

מכיוון שבדיקה זו מתבצעת בגרסה פעילה של היישום, DAST נמצאת בעמדה ייחודית לאיתור נקודות תורפה ש מתבטא רק בזמן ריצה—פגמים לוגיים, בעיות אימות וניצול שרשרת עמוק יותר.

למעלה כלי dast בשנת 2025/2026 (דירוג אנליסטים)

להלן השוואה מבוססת נתונים של כלי ה-DAST המוכרים ביותר, המתאימים לצוותי AppSec ו-DevSecOps.

| כלי | נקודות חוזק | השימוש הטוב ביותר |

|---|---|---|

| Invicti DAST | סריקה מבוססת הוכחות, שיעור נמוך של תוצאות חיוביות כוזבות, אינטגרציה ברמה ארגונית | אבטחת אפליקציות ארגונית המונעת על ידי תאימות |

| Acunetix | התקנה פשוטה, סריקות מהירות, ידידותי ל-SMB | ארגונים קטנים עד בינוניים המטמיעים DAST |

| OWASP ZAP | חינמי, קוד פתוח, ניתן להרחבה | בדיקות קהילתיות ואוטומציה של CI/CD |

| StackHawk | CI/CD מובנה, ממוקד במפתחים | צוותי DevSecOps המייעלים את האבטחה |

| חבילת Burp Enterprise | מערכת תוספים עשירה, בדיקות ידניות מעמיקות | בודקי חדירות |

| Rapid7 InsightAppSec | אוטומציה מתארחת בענן, שילוב SIEM | ניהול פגיעות סטנדרטי |

רשימה תמציתית זו משקפת את השוק הנוכחי עבור כלי dast עם יכולות הנעות מסורקי קהילה בקוד פתוח ועד חבילות אוטומציה בקנה מידה ארגוני. Invicti+1

פגיעויות בעלות השפעה רבה ש-DAST יכול לזהות (עם דוגמאות CVE)

בבדיקות אבטחה בזמן אמת, DAST מתבקש לעתים קרובות לאתר סוגים של באגים שגורמים עוינים מנצלים בפועל. להלן דוגמאות קונקרטיות לפגיעויות מסוג זה:

CVE-2024-3495 — הזרקת SQL בתוסף WordPress

הזרקת SQL ב- מדינה מדינה עיר תפריט נפתח CF7 התוסף איפשר לתוקפים לא מאומתים לתפעל שאילתות מסד נתונים — יעד בדיקה קלאסי עבור סורקי DAST. 51CTO

CVE-2024-37843 — הזרקת SQL באמצעות ממשק API של GraphQL

גרסאות Craft CMS <= v3.7.31 אפשרו הזרקת SQL באמצעות נקודת קצה GraphQL, סוג של פגם שניתן לאתר באופן דינמי באמצעות כלי DAST המבינים סריקת GraphQL. 51CTO

CVE-2024-5922 — עקיפת אימות משלחת פאלו אלטו

פגיעות זו אפשרה לתוקפים לעקוף מנגנוני אימות, דבר שזרימות עבודה של DAST היו מסמנות כחלק מבדיקות גישה לא מורשית. 51CTO

כל אחת מהפגיעויות הללו נכללת בקטגוריות המכוסות באופן נרחב על ידי טקסונומיית הסיכונים של OWASP (לדוגמה, הזרקה ואימות שבור), מה שהופך אותן לבשלות לכיסוי סריקה דינמי. OWASP

שימוש מעשי: דוגמאות קוד ואוטומציה של סריקות DAST

להלן דוגמאות לאופן שבו ניתן להפוך את DAST לאוטומטי בצינורות ובזרימות עבודה לתיקון.

דוגמה: הפעלת OWASP ZAP באמצעות CLI

לנזוף

סריקת DAST פשוטה עם ZAP כנגד URL פעיל docker run -t owasp/zap2docker-stable zap-baseline.py \\ -t \\ -r zap_report.html

סקריפט בסיסי זה מבצע בדיקות דינמיות נפוצות, מתעד דוחות ומפיק דוח HTML לצורך מיון אנושי.

דוגמה: Fuzzing API עם StackHawk (Node.js)

yaml

`stackhawk.yml – דוגמה ליישום אינטגרציה: שם: my-api base-url: “https://api.example.com"סריקות:

- סוג: dast כללים: ברירת מחדל`

שילוב תצורה זו ב-CI (לדוגמה, GitHub Actions או GitLab CI) מאפשר סריקת אבטחת API אוטומטית כחלק מאימותי הבנייה.

דוגמה 3 להתקפה והגנה: עקיפת אימות באמצעות פגם לוגי (רק בזמן ריצה)

תרחיש התקפה

פגמים בלוגיקת האימות ידועים כקשים לאיתור באמצעות ניתוח סטטי בלבד. רבים מהם מתגלים רק בזמן ריצה, כאשר נעשה שימוש ברצפים ספציפיים של בקשות או בשילובים ספציפיים של פרמטרים. כלי DAST מצטיינים בתחום זה, מכיוון שהם מתבוננים בהתנהגות אימות אמיתית במקום בנתיבי קוד משוערים.

הדוגמה הבאה מדגימה עקיפת אימות הנגרמת על ידי אמון לא נכון בפרמטרים המסופקים על ידי הלקוח.

http

POST /api/login HTTP/1.1 Host: example.com Content-Type: application/json { "username": "attacker", "password": "invalid", "isAdmin": true }

אם ה-backend סומך באופן שגוי על isAdmin ללא אכיפת בדיקות אימות בצד השרת, התגובה עשויה להעניק הרשאות מוגברות למרות כישלון האימות.

סוגיה זו תואמת את אימות ופיקוח גישה שבורים, וליקויים לוגיים דומים הופיעו באירועים אמיתיים כגון CVE-2024-5922, שבו ניתן לעקוף את בדיקות האימות בתנאים מסוימים.

כלי DAST יכולים לזהות זאת באמצעות:

- הפעלה חוזרת של תהליכי אימות עם פרמטרים ששונו

- תצפית על שינויים בפריבילגיות בתגובות

- אימות מעברי מצב הפעלה בין בקשות

אסטרטגיית הגנה

ההקלה הנכונה היא אכיפה קפדנית של לוגיקת אימות ואישור בצד השרת, תוך התעלמות מוחלטת מכל אינדיקטורי הרשאות הנשלטים על ידי הלקוח.

פייתון

def login(request):

user = authenticate(request.json["username"], request.json["password"])

אם לא משתמש:

return {"error": "Unauthorized"}, 401

# הפריבילגיה חייבת להיות נגזרת מזהות בצד השרת, לעולם לא מהקלט.

is_admin = user.role == "admin"

החזר generate_session(user_id=user.id, is_admin=is_admin)

מנקודת מבט של אבטחת אפליקציות הגנתית, דוגמה זו ממחישה מדוע בדיקות בזמן ריצה נותרות חיוניות: לא ניתן לאתר פגמים לוגיים באופן מהימן מבלי להתבונן בנתיבי ביצוע אמיתיים, וזה בדיוק המקום שבו כלי DAST מספקים כיסוי.

דוגמה 4 להתקפה והגנה: פגיעות בהקצאה המונית של API

תרחיש התקפה

פגיעויות בהקצאה המונית מתרחשות כאשר ממשקי API מקשרים באופן אוטומטי קלט שמספק המשתמש לאובייקטים אחוריים ללא רישום מפורש ברשימת ההיתרים. תבנית זו נפוצה במיוחד בממשקי API מודרניים מסוג REST ו-GraphQL.

דוגמה לבקשה זדונית:

http

PUT /api/users/123 HTTP/1.1 Host: api.example.com Content-Type: application/json { "email": "attacker@example.com", "role": "admin", "accountStatus": "active" }

אם ה-backend ממפה באופן עיוור את כל השדות לאובייקט המשתמש, תוקף עלול להגדיל את הרשאותיו או להפעיל מחדש חשבונות מושבתים.

סוג פגיעות זה מתאים במידה רבה ל 10 הגורמים המובילים לאבטחת API של OWASP – הקצאה המונית, והופיע במספר אירועים בעלי השפעה רבה שהשפיעו על ממשקי API לייצור.

כלי DAST מזהים בעיה זו באמצעות:

- הזרקת שדות אובייקט בלתי צפויים

- השוואת שינויים במצב מורשה לעומת שינויים במצב לא מורשה

- איתור העלאת הרשאות באמצעות התנהגות תגובה

מכיוון שהניצול דורש תצפית שינויים במצב בזמן ריצה, כלים סטטיים לעיתים קרובות מפספסים אותו לחלוטין.

אסטרטגיית הגנה

ההגנה הנכונה היא רשימת אישור מפורשת של שדות ואימות קפדני של סכימה.

javascript

// Secure API update handler const allowedFields = ["email", "displayName"]; function updateUser(input, user) {const sanitized = {}; for (const field of allowedFields) {if (input[field] !== undefined) { sanitized[field] = input[field]; } } return user.update(sanitized); }

בצינורות DevSecOps בוגרים, שילוב של אימות סכמות עם סריקת DAST אוטומטית מבטיח שרגרסיות הקשורות להרשאות יאותרו בשלב מוקדם, לפני שהן מגיעות לייצור.

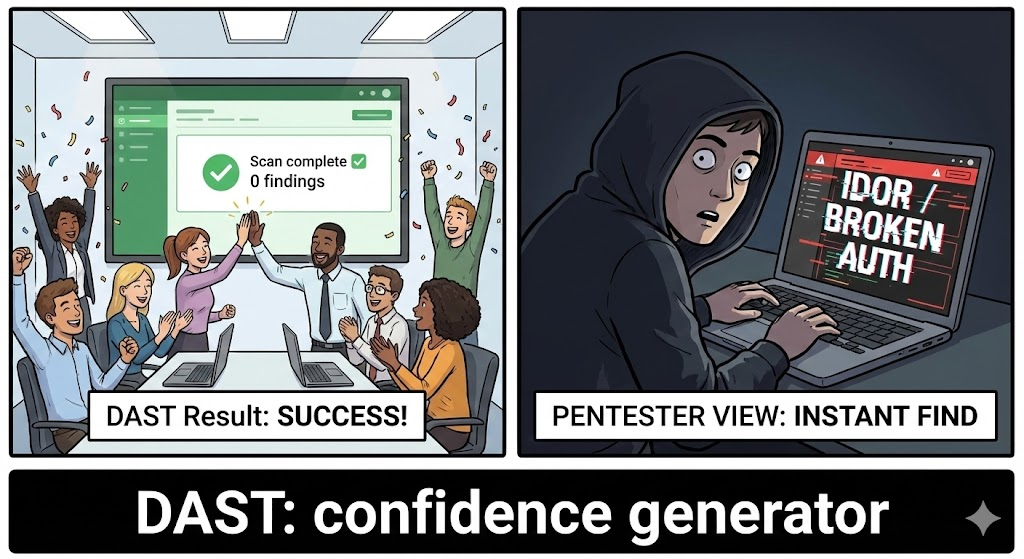

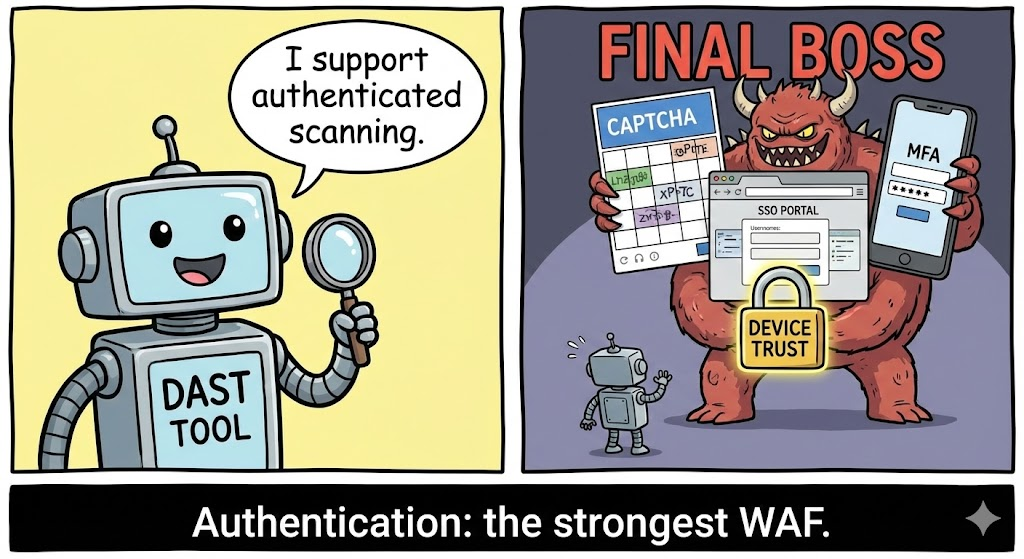

מגבלות וכיצד להתמודד איתן

למרות עוצמתו, ל-DAST יש מגבלות מובנות:

- חסר נראות קוד פנימית — DAST אינו מצליח לאתר את שורת הקוד המדויקת שבה נמצא התקלה.

- הקשר מוגבל לבאגים לוגיים אלא אם כן הוא משופר באמצעות תסריטים או תכונות AI.

- מגבלות זחילה עם SPA מודרניים ותהליכי עבודה AJAX.

כדי להתמודד עם פערים אלה, שלבו DAST עם SAST, IAST וניתוח הרכב תוכנה (SCA) לקבלת כיסוי AST מקיף. Penligent (https://penligent.ai/) היא דוגמה לפלטפורמה שמטרתה לשלב מספר פרדיגמות בדיקה (דינמית, סטטית וחקירה בסיוע בינה מלאכותית) כדי להציג הקשר אחיד של פגיעות ותעדוף. תפיסה הוליסטית זו תומכת הן בסריקות אוטומטיות והן בניתוח אנושי. (הערה: יש לאמת את פרטי האינטגרציה המדויקים עם תיעוד Penligent.)

שילוב כלי dast עם זרימות עבודה מודרניות של DevSecOps

אבטחה היא היעילה ביותר כאשר היא משולבת במחזור החיים של הפיתוח:

- השתמש ב-DAST בשלב מוקדם בסביבות הבמה לזהות פגמים בזמן ריצה ללא סיכון לייצור.

- אוטומציה של סריקות באמצעות מפעילים CI/CD על בקשות משיכה או ריצות ליליות.

- השתמש במפרטי API (OpenAPI/Swagger) כדי להרחיב את הכיסוי.

- העברת פלט למעקב אחר תקלות באופן אוטומטי למעגלי תיקון מהירים.

מסקנה: התפתחות כלי dast לנוף האבטחה של ימינו

בדיקות אבטחת יישומים דינמיות נותרות אבן יסוד בכל מערך אבטחה איתן. עם משטחי התקפה מודרניים — מ-SPA ועד ממשקי API של GraphQL — המשלבים כלי dast עם סריקה המותאמת להקשר ותעדוף מונחה בינה מלאכותית הוא חיוני. הכלים המובילים בתחום מתפתחים עם תכונות שמפחיתות את מספר התוצאות החיוביות השגויות, משתלבות בצינורות DevOps ומספקות תובנות ידידותיות למפתחים. ג'יט

ככל שארכיטקטורות האפליקציות הופכות מורכבות יותר, מהנדסי אבטחה צריכים להתייחס ל-DAST לא כאל תיבת סימון עצמאית, אלא כחלק מאסטרטגיית הגנה רב-שכבתית — בשילוב עם ניתוח סטטי, תובנות הרכב וניטור זמן ריצה, כדי לבנות יישומים עמידים.