עידן "אבטחת המודל" מתפתח ל"אבטחת התשתית". בעוד התעשייה בילתה את שנת 2025 בדאגה מפני הזרקת פקודות (Prompt Injection), ההרס האמיתי הגיע לשכבת התזמור.

ינואר 2026 נפתח עם גילוי קטסטרופלי עבור קהילת מהנדסי הבינה המלאכותית: CVE-2026-21858, פגיעות CVSS 10.0 ללא אימות לביצוע קוד מרחוק (RCE) ב- n8n. זה קורה פחות מחודש לאחר חשיפת CVE-2025-68613, RCE מאומת קריטי באותה פלטפורמה.

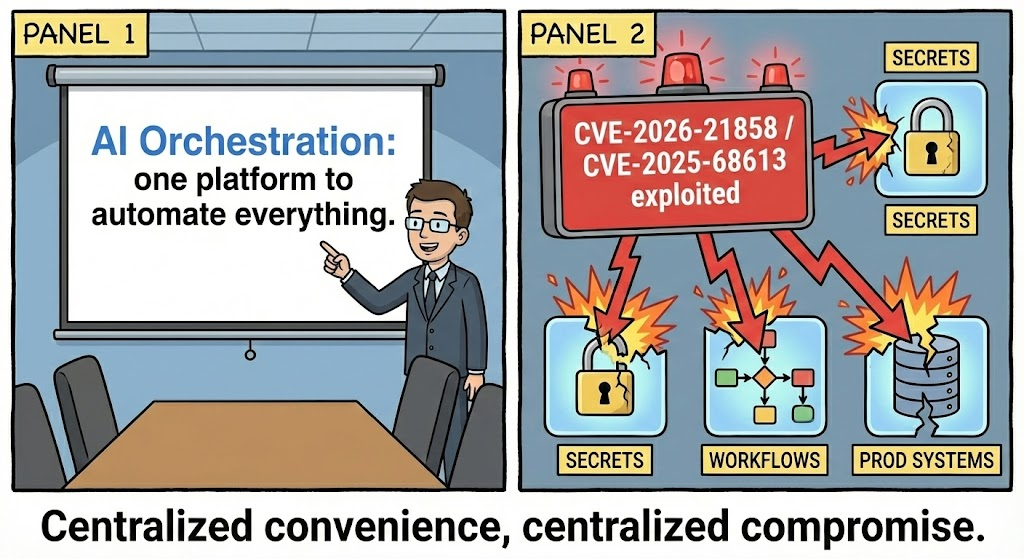

עבור מהנדסי אבטחה וצוותי Red Team, n8n אינו רק "כלי"; הוא עמוד השדרה של אלפי סוכני AI אוטונומיים, המחברים LLM (OpenAI, Anthropic) למאגרי מידע פנימיים ו-API. פגיעה ב-n8n משמעותה פגיעה בכל שרשרת האספקה של ה-AI.

מאמר זה מפרק את שרשראות הניצול של שתי הפגיעויות, מנתח את הגורמים הבסיסיים ומציע דרכי תיקון מעשיות.

"Ni8mare": פירוק CVE-2026-21858 (RCE לא מאומת)

חומרה: קריטית (CVSS 10.0)

וקטור: רשת / לא מאומת

השפעה: השתלטות מלאה על השרת

המכונה "Ni8mare" על ידי חוקרים ב-Cyera, CVE-2026-21858 מייצג את התרחיש הגרוע ביותר עבור תשתית AI: השתלטות ללא צורך בלחיצה, ללא אימות.

הגורם השורשי: בלבול בסוג התוכן

הפגיעות נמצאת בלוגיקת הטיפול ב-webhook של n8n ובאופן שבו היא מעבדת בקשות HTTP נכנסות. n8n משתמשת בתוכנת אמצע כדי לנתח נתונים נכנסים על בסיס ה- סוג תוכן כותרת.

בגרסאות פגיעות (לפני 1.121.0), היישום לא הצליח לאכוף בקפדנות את הקשר בין המוצהר סוג תוכן והלוגיקה של ניתוח התחבירי המשמשת לניהול מצב פנימי.

תוקף יכול לשלוח בקשת HTTP שתוכננה במיוחד כך:

- מכריז על שפיר

סוג תוכן(למשל,יישום/json) כדי לעקוף את בדיקות חומת האש הראשוניות (WAF). - מניפולציה של מבנה הגוף כדי להטעות את המנתח הפנימי ולגרום לו לעקוף את

req.bodyאובייקט. - מזריק פרמטרים תצורה זדוניים שהיישום סומך עליהם באופן עיוור.

נתיב הניצול

הפגם הקריטי מאפשר לתוקף "לבלבל" את השרת כך שיקבל נתיב העלאת קבצים שמחליף קבצי תצורה פנימיים, כגון config או מסד נתונים.sqlite.

לאחר שההגדרה נמחקה, התוקף יכול:

- איפוס אימות: החלף את פרטי הזיהוי של המשתמש המנהל.

- חילוץ סודות: קרא את

.envאו קבצי תצורה המכילים מפתחות API לשירותי צד שלישי (AWS, OpenAI, Stripe). - הפעל קוד: השתמש בנקודה "Execute Command" (הפעל פקודה) הנגישה כעת כדי ליצור מעטפת הפוכה.

JavaScript

// קוד מדומה הממחיש את הפגם הלוגי // לוגיקה פגיעה: הסתמכות על קלט המשתמש לטיפול בקבצים ללא בדיקות סוג קפדניות

app.post(‘/webhook/:id’, (req, res) => { // המנתח מניח שאם ‘files’ קיים בגוף, זה היה העלאה חוקית // אך גוף JSON מעוצב יכול לדמות מבנה זה if (req.body.files && req.body.files.config_override) { // קריטי: החלפת מצב פנימי על סמך קלט לא מאומת internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

מכיוון ש-n8n פועל לעתים קרובות עם הרשאות גבוהות לביצוע משימות מערכת, RCE זה מעניק למעשה גישה ברמת root למכל המארח.

הקודם: CVE-2025-68613 (RCE מאומת)

חומרה: קריטית (CVSS 9.9)

וקטור: רשת / מאומת (הרשאה נמוכה)

לפני "Ni8mare" הלא מאומת, היה CVE-2025-68613. אמנם הוא היה פחות חמור בשל דרישת האימות, אך הוא הדגיש את השבריריות של הערכת ביטוי בתהליכי עבודה של בינה מלאכותית.

הגורם השורשי: הזרקת ביטוי

n8n מאפשר למשתמשים לכתוב ביטויי JavaScript כדי להמיר נתונים בין צמתים. הפגיעות (המשפיעה על גרסאות שקדמו ל-1.122.0) אפשרה לתוקף בעל גישה ברמת "חבר" או ברמה נמוכה יותר לפרוץ את ארגז החול של הביטויים.

על ידי יצירת זרימת עבודה זדונית עם מטען JavaScript ספציפי בתוך שדה ביטוי (לדוגמה, בתוך הגדר node), תוקף יכול היה לגשת ל-Node.js תהליך אובייקט.

תרחיש התקפה

- גישה: התוקף מקבל גישה לחשבון בעל הרשאות נמוכות (למשל, באמצעות קישור הזמנה שהודלף או סיסמה חלשה).

- מטען: צור זרימת עבודה תוך שימוש ב-

פונקציהאוקודצומת. - בריחה: שימוש

return global.process.mainModule.require('child_process').execSync('id');כדי לעקוף הגבלות. - ביצוע: ברגע שזרימת העבודה "נבדקת" או "מופעלת", הקוד מבוצע בשרת.

השוואה טכנית: איומי אבטחת המידע ב-2026 לעומת 2025

| תכונה | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| אימות | אין (לא מאומת) | נדרש (פרטיות נמוכה) |

| ציון CVSS | 10.0 (קריטי) | 9.9 (קריטי) |

| הגורם הבסיסי | סוג תוכן / בלבול בניתוח תחבירי | בריחה מהארגז / הזרקת ביטוי |

| וקטור התקפה | נקודות קצה של Webhook | ממשק המשתמש של עורך זרימת העבודה |

| יעד עיקרי | מאזיני Webhook הפונים לקהל הרחב | סביבות פיתוח פנימיות/משותפות |

מדוע זה חשוב לאבטחת בינה מלאכותית

פגיעויות אלה אינן רק "באגים בשרת"; הן שרשרת אספקה מבוססת בינה מלאכותית הפרות.

- הרעלת RAG: תוקף השולט ב-n8n יכול ליירט מסמכים הזורמים למסד הנתונים הווקטוריאלי שלך, ולהזריק דלתות אחוריות או נתונים כוזבים למאגר הידע הארגוני שלך.

- חטיפת סוכן: סוכנים אוטונומיים המבוססים על n8n ניתנים לתכנות מחדש כדי להוציא נתונים או לבצע התקפות על מערכות פנימיות אחרות.

- גניבת אישורים: n8n משמש כ"כספת מפתחות" עבור ספקי LLM. RCE יחיד חושף את

OPENAI_API_KEY,ANTHROPIC_API_KEY, ופרטי הזדהות למסד הנתונים.

הפחתה ותיקון

נדרשת פעולה מיידית:

- תקן מיד: שדרג את n8n לגרסה 1.122.0 או גרסה גבוהה יותר באופן מיידי. תיקון זה מתקן את שני ה-CVE.

- בידוד רשת: לעולם אל תחשוף את ממשק לוח המחוונים n8n (יציאה 5678) ישירות לאינטרנט הציבורי. השתמש ב-VPN או בפרוקסי הפוך עם אימות קפדני (לדוגמה, Cloudflare Access, Authelia).

- חיטוי Webhooks: אם עליך לחשוף webhooks, ודא שהם נמצאים מאחורי API Gateway המאמת את סכימת הבקשה לפני שהיא מגיעה למקרה n8n.

אימות אוטומטי: הגישה הסוכנתית

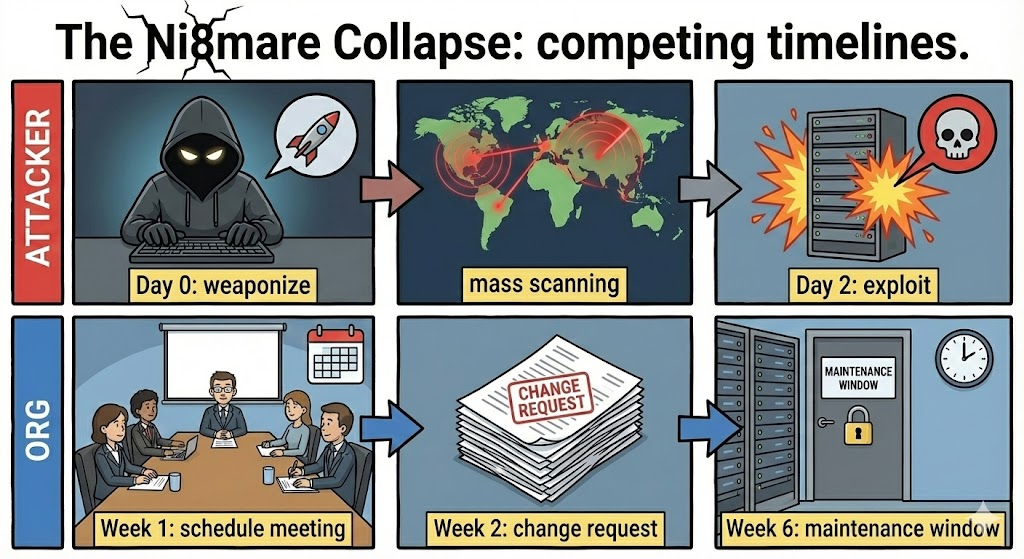

בעולם המהיר של 2026, לא ניתן להסתפק בניהול תיקונים ידני או בבדיקות חדירות שנתיות. פגיעויות כמו CVE-2026-21858 מופיעות בן לילה ומונפות כנשק תוך שעות ספורות.

זה המקום שבו Penligent משנה את הפרדיגמה. כפלטפורמת בדיקות חדירה אוטומטית המונעת על ידי בינה מלאכותית, Penligent לא רק סורקת חתימות ידועות, אלא מתנהגת כמו תוקף.

כאשר הוא מכוון לתשתית שלך, הליבה הסוכנתית של Penligent יכולה:

- גילוי אוטונומי: זהה מופעים n8n חשופים ונקודות קצה webhook שבודקים אנושיים עלולים לפספס.

- ניצול בטוח: אמת את CVE-2026-21858 על ידי ניסיון לבצע מניפולציה של הלוגיקה של Content-Type. ללא מחיקה הרסנית של קבצי תצורה, המוכיחה את הסיכון ללא זמן השבתה.

- ניטור רציף: בניגוד לסורקים סטטיים, Penligent מספקת מודיעין מאומת "Human-in-the-loop", המבטיח ששכבת תזמור ה-AI שלכם תישאר עמידה בפני הגל הבא של מתקפות יום אפס.

מחשבה אחרונה: אבטחת סוכני ה-AI שלכם תלויה לחלוטין באבטחת הכלים שבונים אותם. אל תתנו לשכבת התזמור להיות החוליה החלשה.

הפניות: